Sravankumar63/malware-analysis-report

GitHub: Sravankumar63/malware-analysis-report

本项目通过静态和动态分析技术对恶意软件样本进行行为分析,提取入侵指标和恶意活动特征。

Stars: 0 | Forks: 0

# 恶意软件行为分析(静态与动态)

## 描述

本项目使用静态和动态分析技术对恶意软件样本的行为进行分析,以识别入侵指标和恶意活动。

## 使用的工具

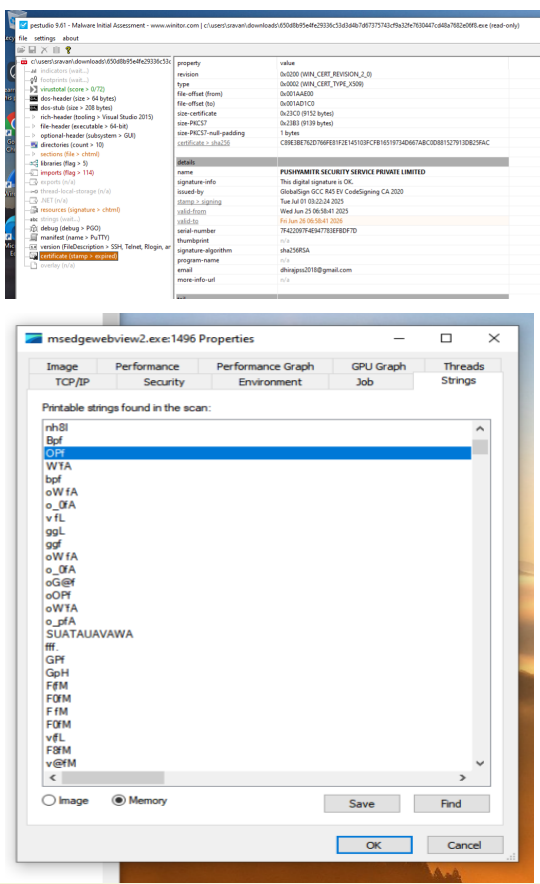

- PEStudio(静态分析)

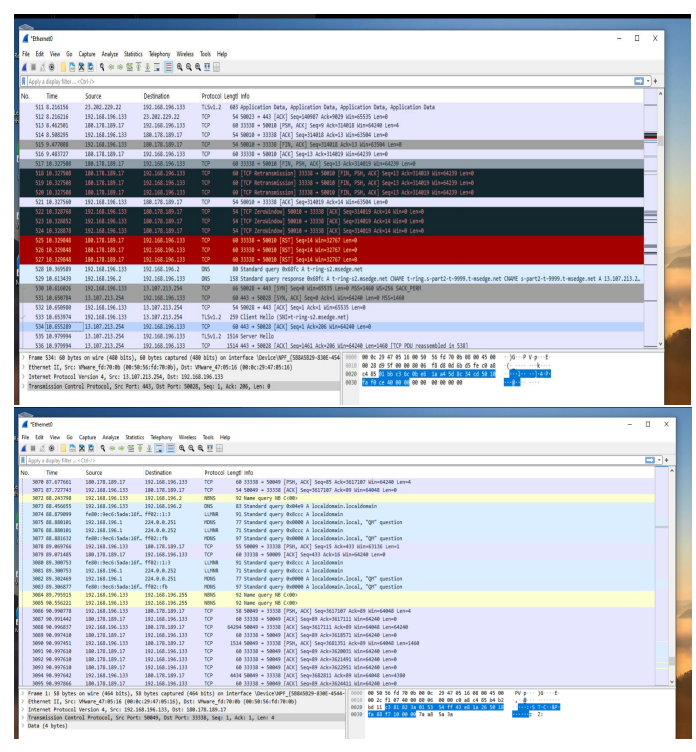

- Wireshark(网络分析)

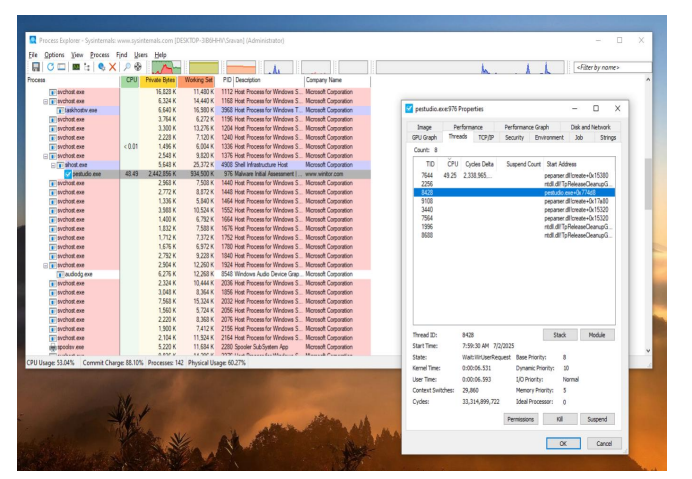

- Procmon(进程监控)

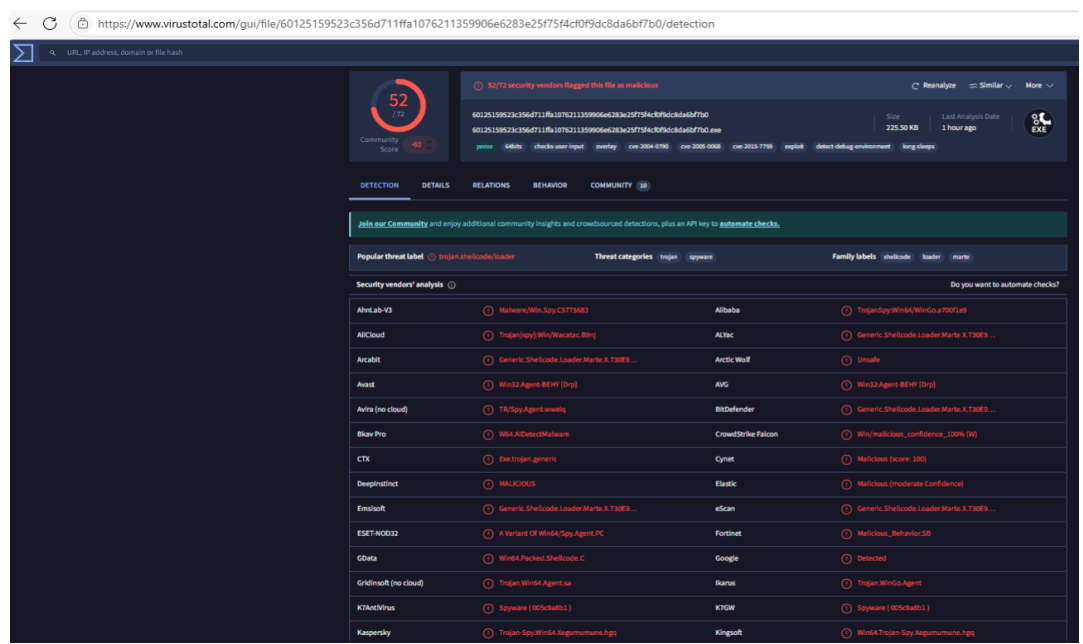

- VirusTotal

## 主要发现

- 恶意软件通过注册表修改实现持久化

- 尝试向系统进程注入代码

- 使用加密通道与外部IP通信

- 被识别为潜在的木马/僵尸网络代理

## 使用的技术

- 静态分析(字符串、API调用、熵)

- 动态分析(进程、注册表、网络监控)

- 威胁情报(VirusTotal)

## 展示的技能

- 恶意软件分析

- 威胁检测

- 网络流量分析

- 事件响应

- 网络威胁情报

## 入侵指标

- 可疑IP:180.178.189.17

- 注册表项:HKCU\Software\Microsoft\Windows\CurrentVersion\Run

- 可疑进程:msedgewebview2.exe

## 未来改进方向

- 使用Python脚本实现恶意软件分析自动化

- 与SIEM工具集成

- 在沙箱环境中部署分析

## 截图

### 静态分析(PEStudio)

### 进程监控(Procmon)

### 网络流量分析(Wireshark)

### 恶意软件检测(VirusTotal)

标签:AlienVault OTX, API调用分析, APT分析, Ask搜索, DAST, DNS通配符暴力破解, IOC提取, IP 地址批量处理, PEStudio, PE文件分析, Procmon, SSH蜜罐, VirusTotal, Wireshark, 云安全监控, 僵尸网络, 句柄查看, 合规性检查, 威胁情报, 字符串分析, 库, 应急响应, 开发者工具, 恶意代码分析, 恶意软件分析, 持久化机制, 数据包嗅探, 无线安全, 木马分析, 注册表分析, 熵分析, 网络安全, 网络流量分析, 进程注入, 配置文件, 隐私保护, 静态分析