toyin-soc-analyst/malware-analysis-lab

GitHub: toyin-soc-analyst/malware-analysis-lab

通过ANY.RUN交互式沙箱对dz7zgn.bat恶意软件进行行为分析,提取IOC指标并关联MITRE ATT&CK框架的实战案例。

Stars: 0 | Forks: 0

# 恶意软件分析实验室 (ANY.RUN)

## 概述

本项目展示了我使用交互式沙箱环境分析恶意软件行为的能力。分析使用 ANY.RUN 进行,用于调查可疑文件并识别妥协指标。

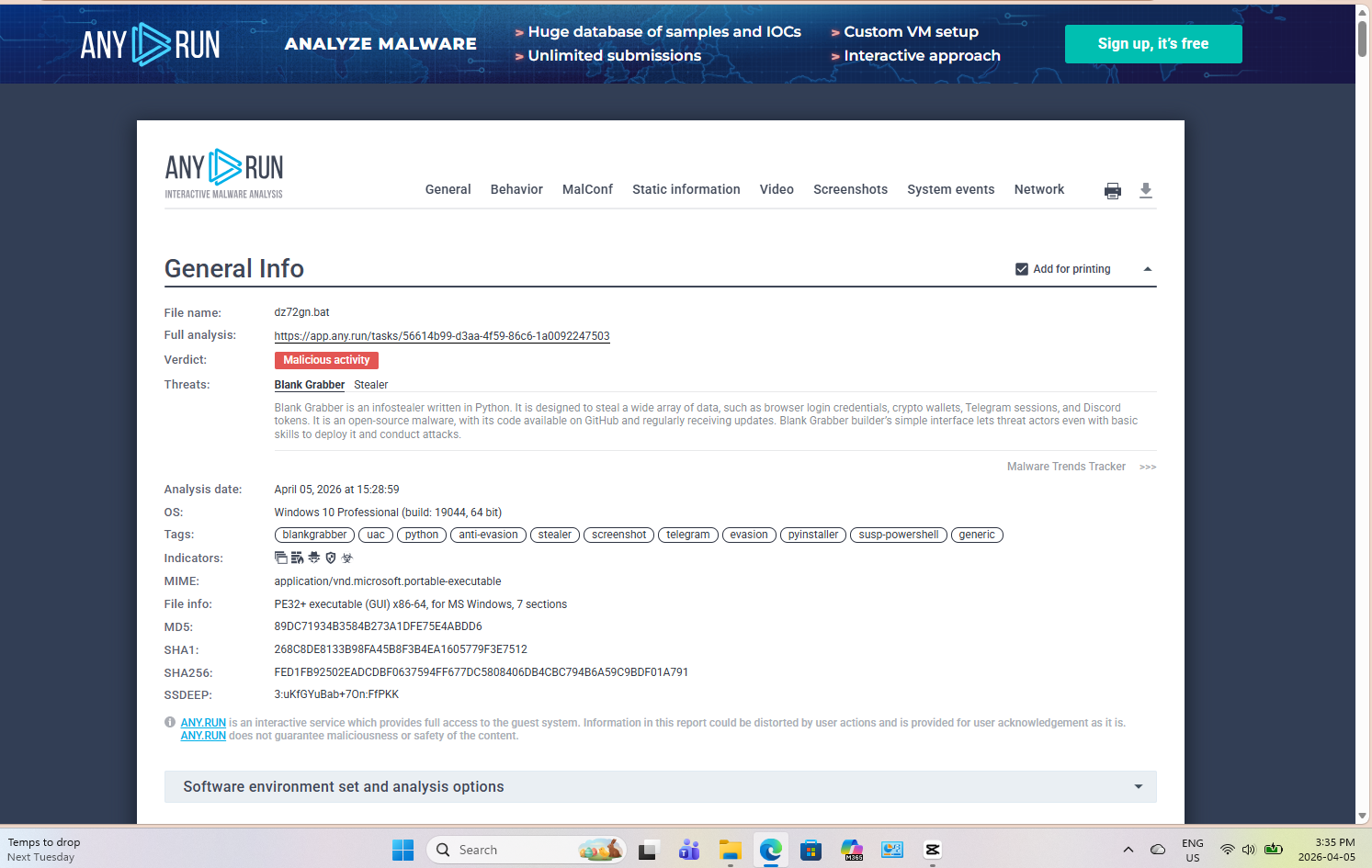

## 样本信息

- 文件名:dz7zgn.bat

- 判定结果:恶意活动

- 恶意软件类型:Blank Grabber(窃密木马)

## 使用的工具

- ANY.RUN

- Windows 10 环境

- MITRE ATT&CK 框架

## 分析摘要

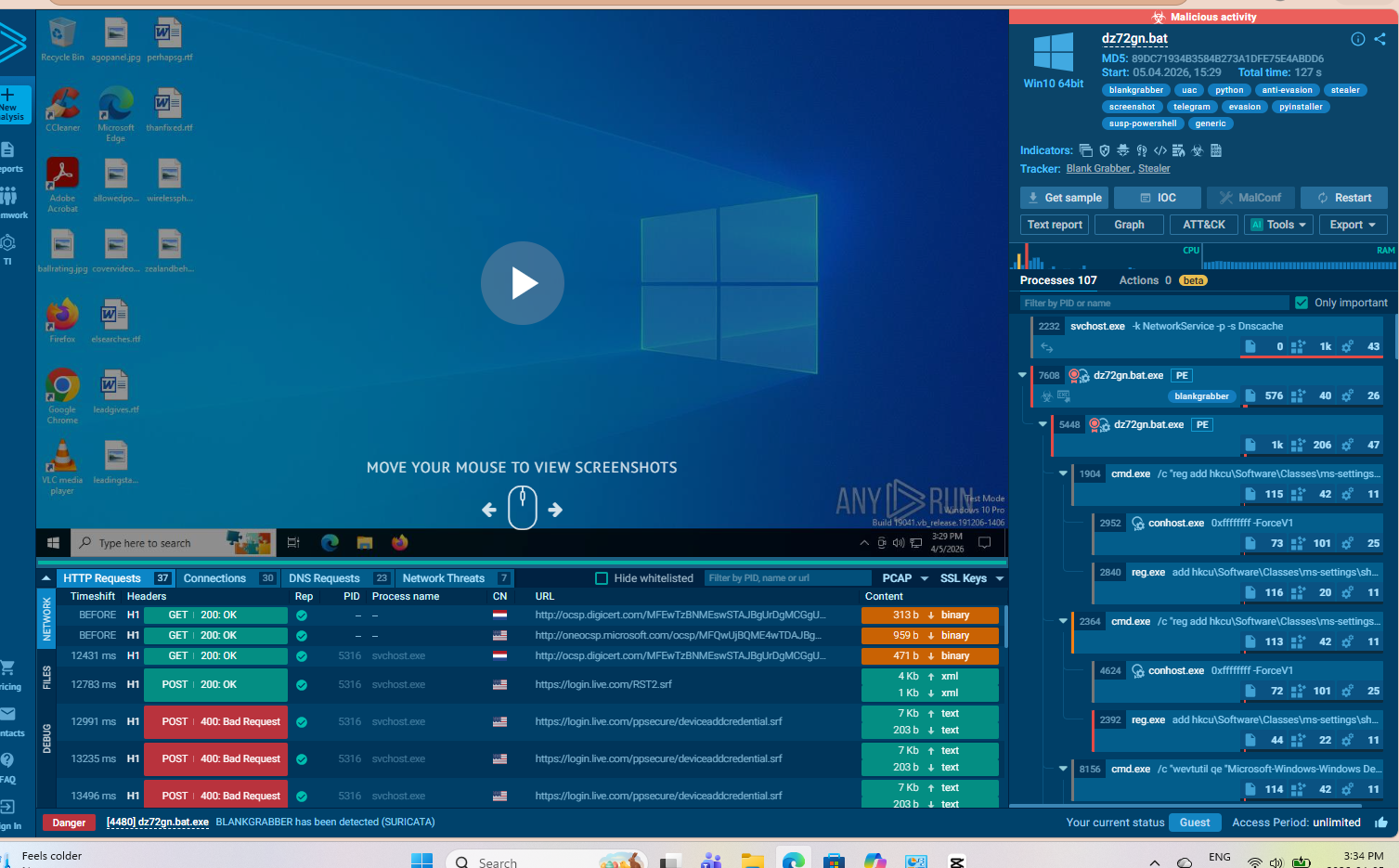

文件 dz7zgn.bat 在受控沙箱环境中执行。分析揭示了与信息窃取恶意软件一致的行为。

## 主要发现

- 执行可疑进程,如 cmd.exe 和 conhost.exe

- 注册表修改,表明存在持久化机制

- 与外部域名的网络通信

- 通过 Suricata 警报检测到 Blank Grabber 恶意软件

## 妥协指标 (IOC)

- 可疑可执行文件:dz7zgn.bat

- HKCU\Software\Classes 下的注册表修改

- 执行期间观察到的外部网络连接

## 结论

此分析凸显了恶意软件如何执行多个进程、逃避检测并尝试窃取敏感数据。像 ANY.RUN 这样的沙箱环境对于安全分析此类威胁至关重要。

## 截图

### 进程与网络活动

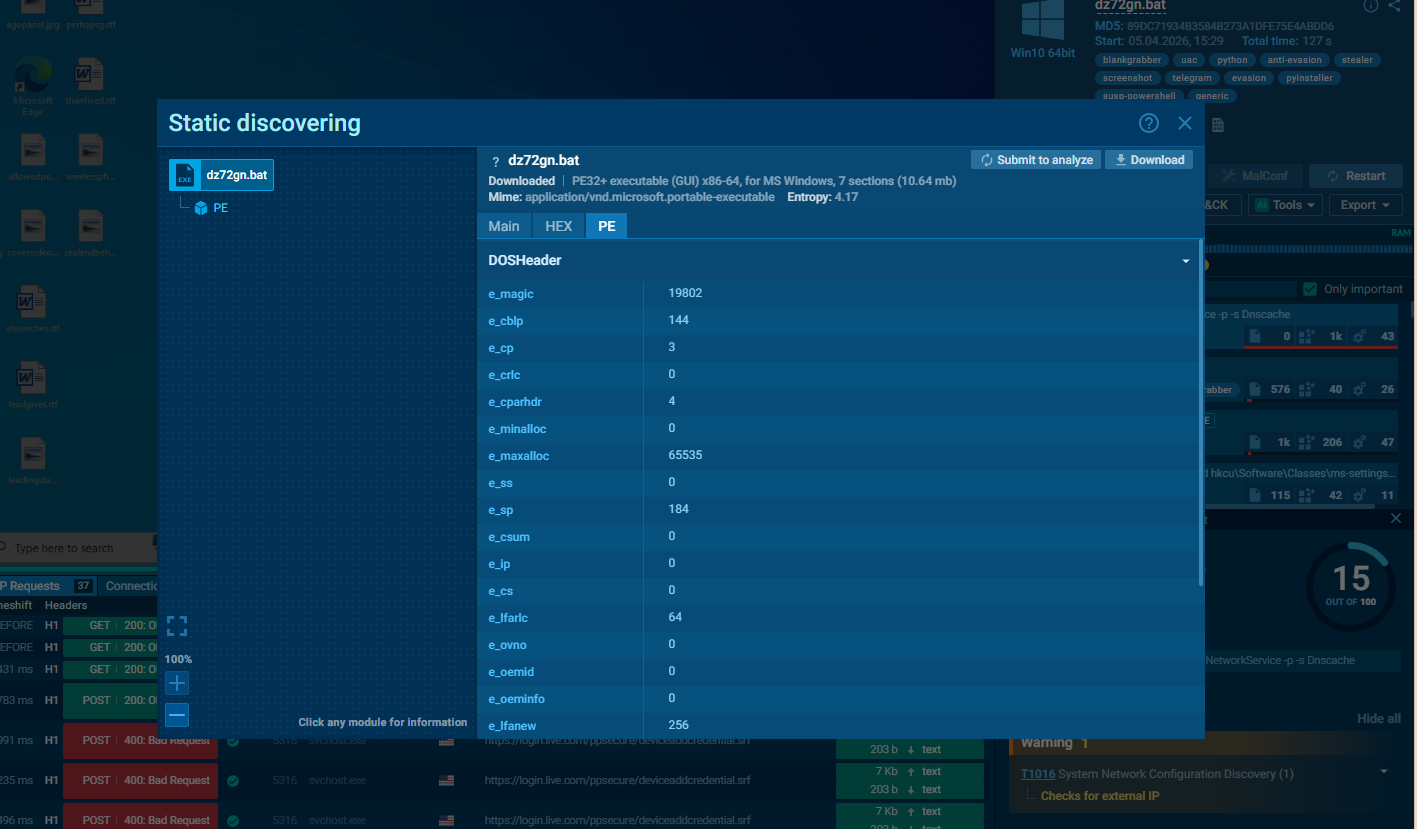

### 静态分析

### 常规信息

标签:AlienVault OTX, ANY.RUN, Blank Grabber, Cloudflare, Conpot, DAST, HTTP工具, IOC, IP 地址批量处理, meg, Metaprompt, MITRE ATT&CK, Suricata, Windows安全, 云安全监控, 信息安全, 威胁分析, 威胁情报, 安全运营, 开发者工具, 恶意批处理文件, 恶意活动调查, 恶意软件分析, 扫描框架, 指标提取, 数据窃取, 无线安全, 沙箱分析, 注册表持久化, 现代安全运营, 窃密木马, 终端安全, 网络安全, 网络通信监控, 自动化侦查工具, 隐私保护, 静态分析