muktar102/Phishing-Email-and-Malware-Analysis-Sandbox-

GitHub: muktar102/Phishing-Email-and-Malware-Analysis-Sandbox-

一个完整的钓鱼邮件与恶意软件分析沙箱项目,记录了从邮件分析到流量取证再到恶意软件静态分析的全流程调查。

Stars: 1 | Forks: 0

# 钓鱼邮件与恶意软件分析沙箱项目

## 项目概述

本项目记录了对一封钓鱼邮件的调查过程,该邮件导致了可疑的网络活动和可能的恶意软件有效载荷的下载。在安全环境(沙箱)中练习恶意软件分析技能。提取妥协指标(IOC),如域名、IP和文件哈希值,并记录分析过程。

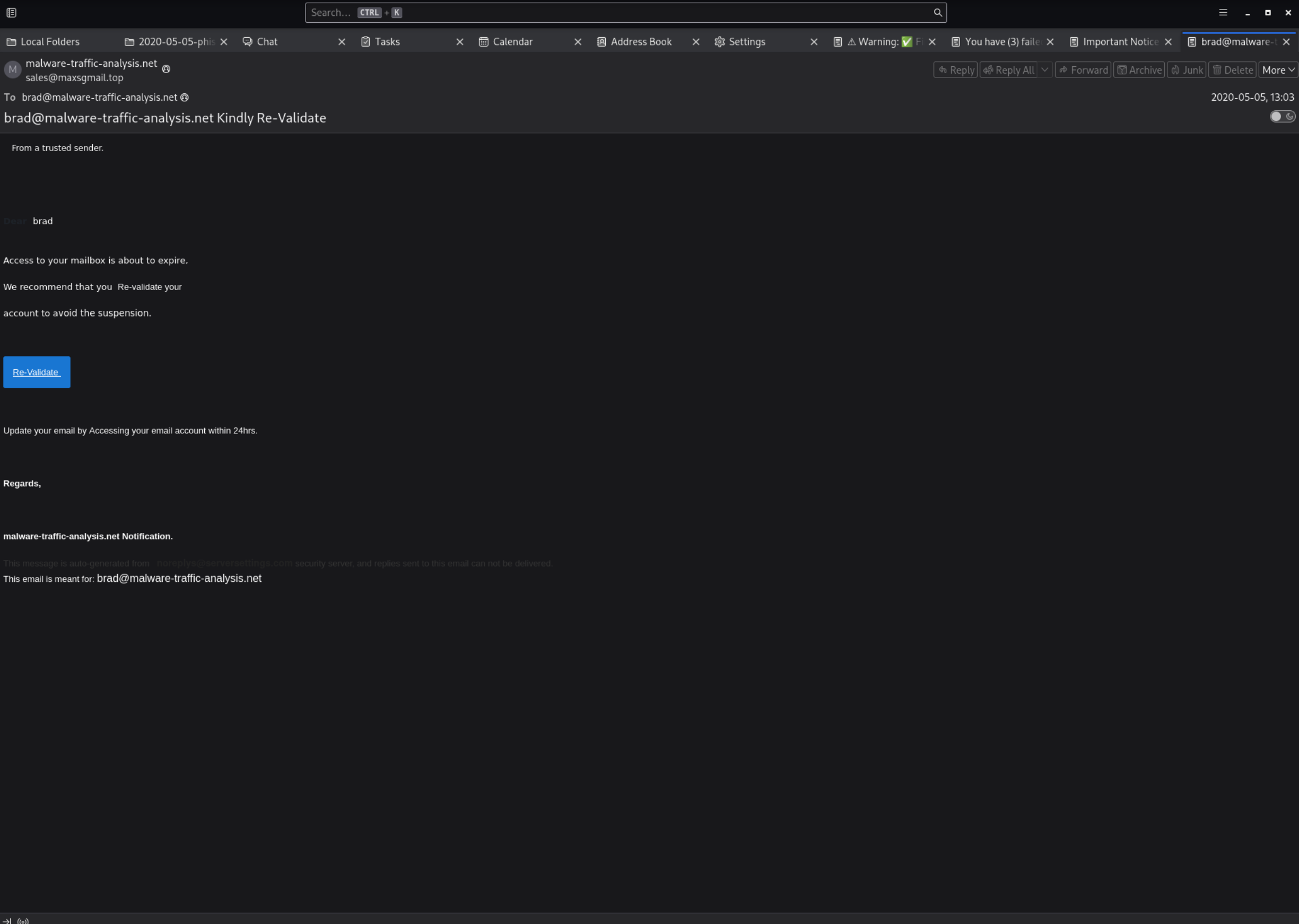

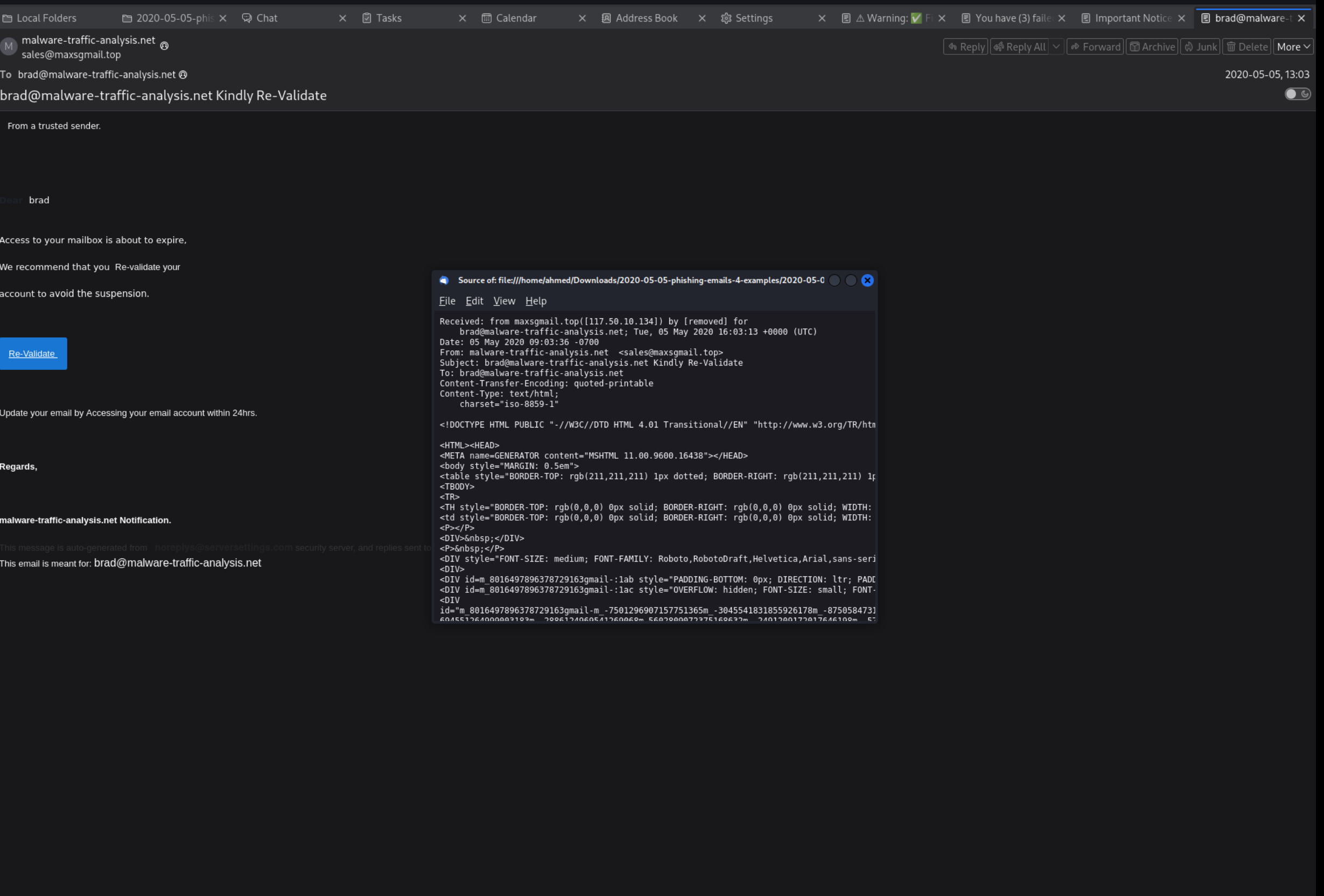

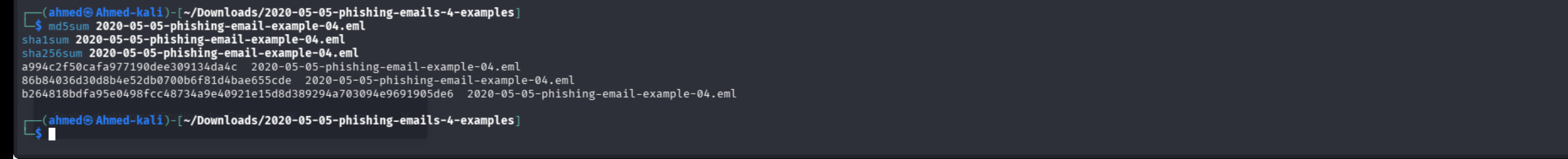

分析始于一个可疑的 .eml 邮件文件。审查了发件人信息、邮件内容和邮件头,以识别钓鱼活动的迹象。发现了几个可疑指标,包括伪造的发件人域名、紧急语言和恶意链接。

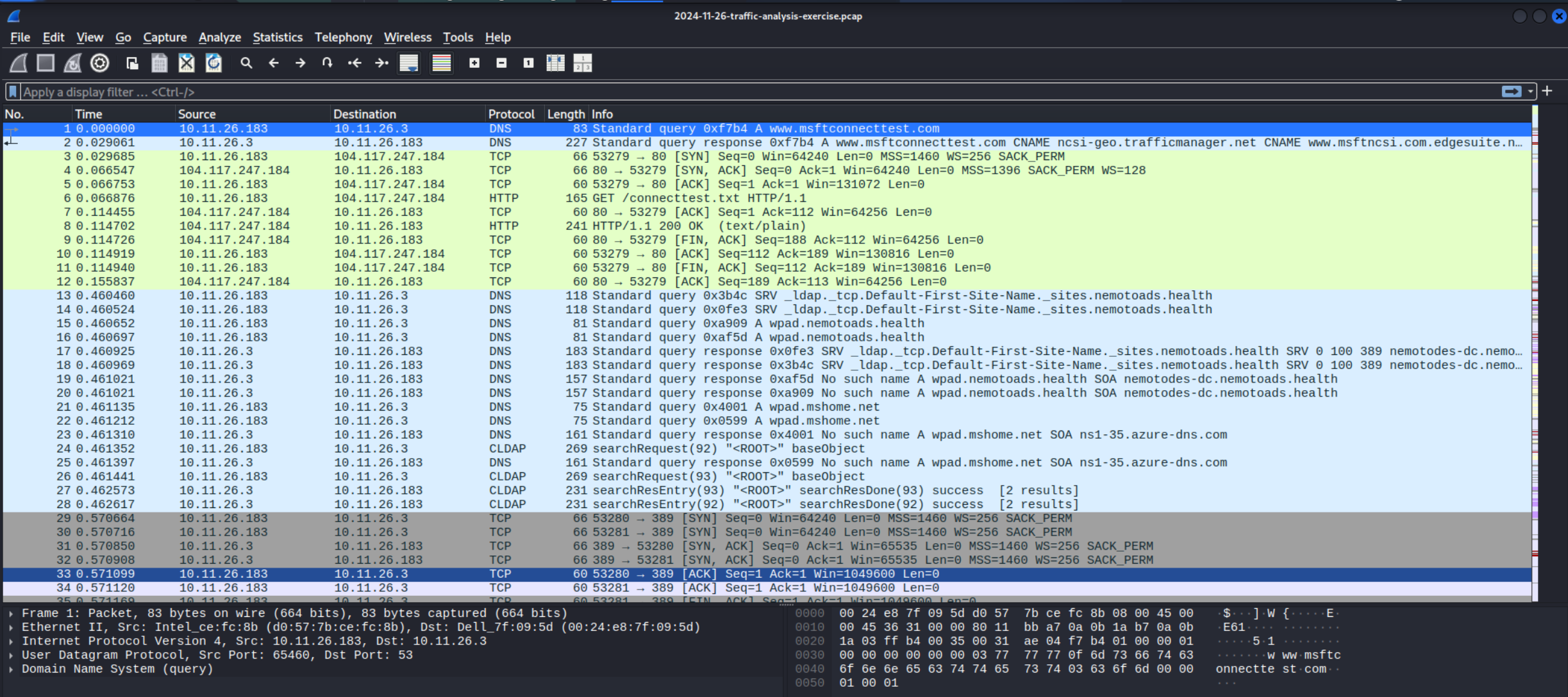

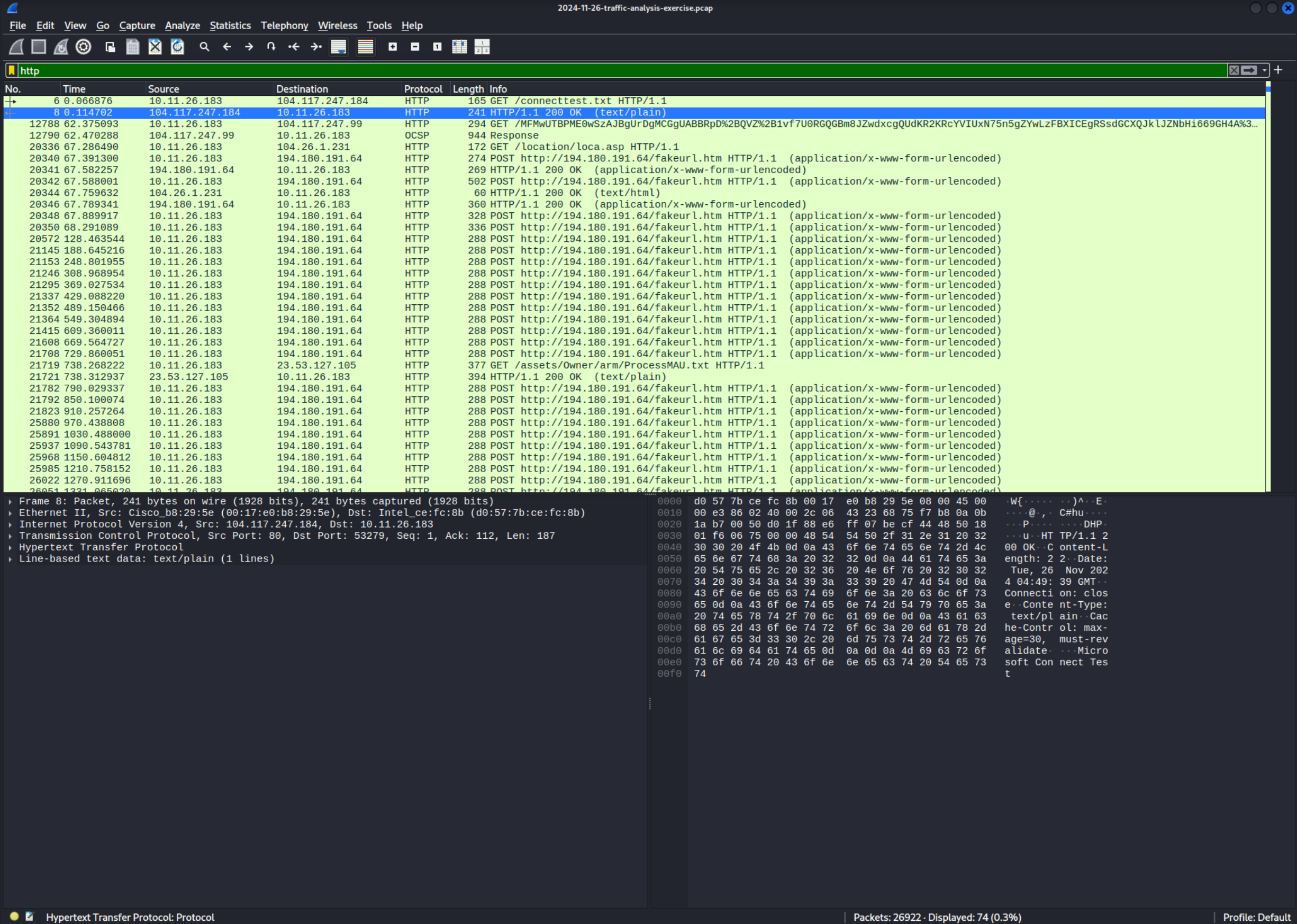

随后在 Wireshark 中分析了相关的 PCAP 文件,以确定受害者点击邮件后发生了什么。网络流量显示受感染主机向外部 IP 地址发起了重复的 HTTP POST 请求。流量中还包含了一个与 NetSupport Manager 关联的可疑 User-Agent。

在识别出恶意流量后,从 Wireshark 中导出了传输的文件并进行检验。提取的有效载荷进行了哈希计算、用 ClamAV 扫描、匹配自定义 YARA 规则,并使用 radare2 进行了检查。

调查确定了:

* 钓鱼邮件的发件人和主题

* 受感染的内部主机

* 命令与控制服务器

* 用于通信的可疑 URL

* 下载的有效载荷文件

* 用于未来检测的妥协指标(IOC)

本项目展示了以下实践技能:

* 钓鱼邮件分析

* 邮件头调查

* 网络流量分析

* 恶意软件分类

* IOC 收集

* YARA 规则创建

* 静态恶意软件分析

## 步骤 1 - 钓鱼邮件分析

调查从钓鱼邮件样本开始:

```

### 命令分析

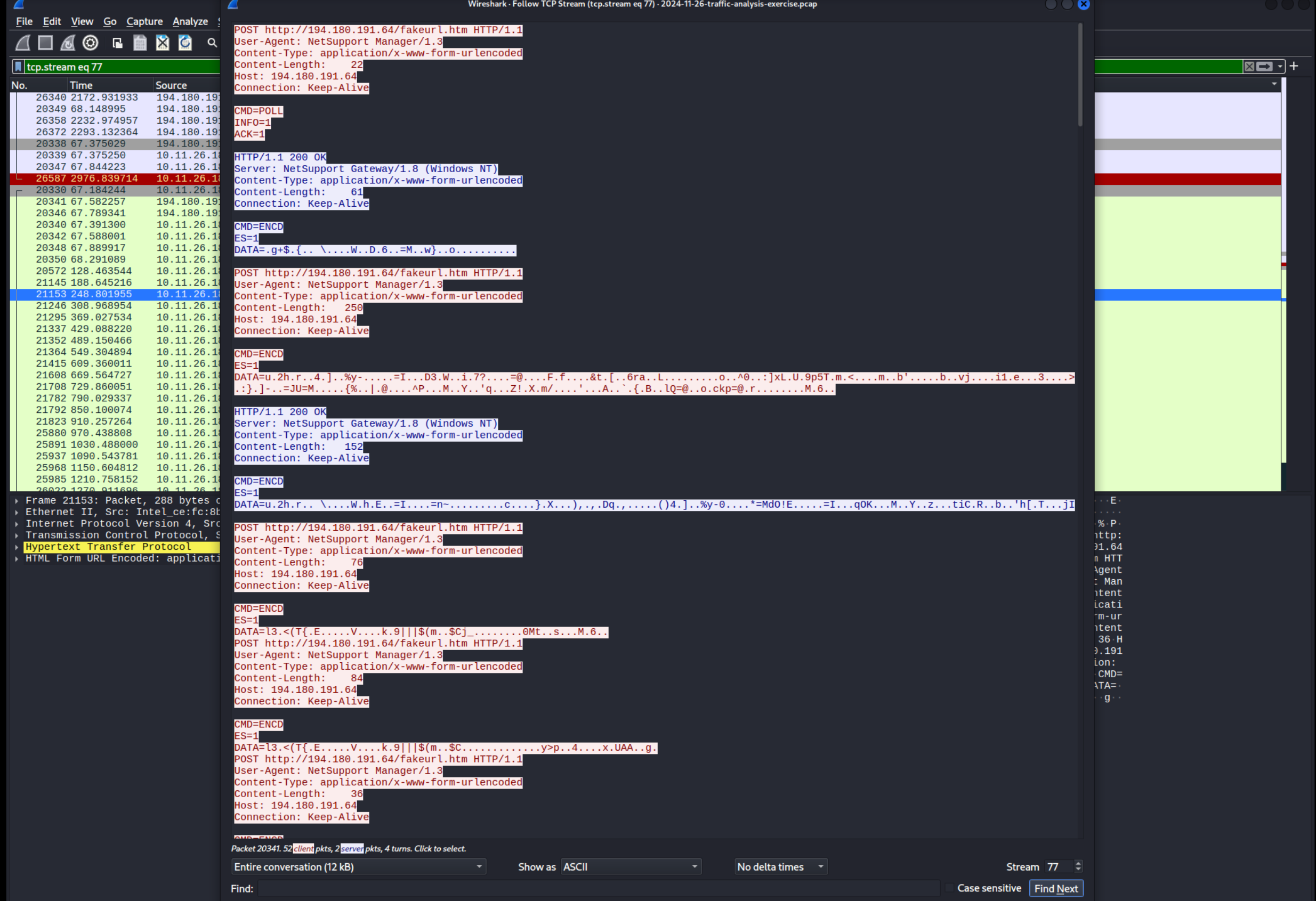

```CMD=POLL```

* 表明恶意软件反复联系命令与控制服务器以检查新指令。

* 此行为是信标或远程访问木马的典型特征。

```CMD=ENCD```

* 表明编码或加密信息正从受感染主机发送到外部服务器。

* 这可能包括系统信息、用户数据或窃取的凭证。

```DATA=```

* DATA 参数的值显示为编码且不可读。

* 编码数据的重复传输强烈表明存在数据泄露行为。

## 流量为何可疑

* 内部系统反复联系同一个外部 IP 地址。

* 流量使用 POST 请求而非正常网页浏览行为。

* URI ```/fakeurl.htm``` 看起来不是合法页面。

* User-Agent ```NetSupport Manager/1.3``` 常与被滥用的远程管理软件关联。

* ```CMD=POLL``` 参数表明恶意软件正在轮询服务器以获取指令。

* ```CMD=ENCD``` 参数表明编码数据正在被发送回服务器。

此模式常见于恶意软件在成功感染后建立命令与控制通信时。

### 执行的额外调查

为确认行为,使用了以下 Wireshark 功能:

* ```统计 → 端点``` 以识别最活跃的主机

* ```追踪 → TCP 流``` 以检查完整的 HTTP 对话

* ```文件 → 导出对象 → HTTP``` 以恢复传输的文件

端点统计显示 10.11.26.183 生成了大部分可疑流量。追踪 TCP 流确认通信是重复的且自动化的,而非正常用户活动。

# 导出 HTTP 对象

要恢复通过 HTTP 传输的任何文件,请选择:```文件 → 导出对象 → HTTP```

我导出了所有对象,发现了以下文件:

* connecttest(1).txt

* connecttest.txt

* fakeurl.htm

* loca.asp

* ProcessMAU.txt

* netsupport_manager_payload.bin

将重要文件移动到 extracted-files 文件夹中。

截图:

screenshots/exported-http-objects.png

## 检查提取的文件

loca.asp

我使用以下命令检查该文件:

cat loca.asp

strings loca.asp

输出:

33.7488,-84.3877

这些坐标对应佐治亚州亚特兰大市。

这表明恶意软件可能在收集受害者的位置信息。

ProcessMAU.txt

我使用以下命令检查该文件:

cat ProcessMAU.txt

strings ProcessMAU.txt

输出:

内容似乎已被删除或故意清理。

netsupport_manager_payload.bin

我使用以下命令检查有效载荷:

file netsupport_manager_payload.bin

strings netsupport_manager_payload.bin | head -50

发现的重要字符串:

Let's Encrypt

ExifTool Version Number

文件大小仅为:

504 字节

因为文件非常小,我得出结论:它很可能是编码的配置文件、阶段加载器或恶意软件相关的数据块,而非完整的可执行文件。

截图:

标签:C2通信, ClamAV, DAST, DNS信息、DNS暴力破解, IOC提取, IP 地址批量处理, PCAP分析, radare2, Web 安全测试, Wireshark, YARA规则, 云安全监控, 句柄查看, 命令与控制, 威胁情报, 库, 应急响应, 开发者工具, 恶意URL, 恶意软件 triage, 恶意软件分析, 数字取证, 文件哈希, 沙盒环境, 网络信息收集, 网络流量分析, 自动化脚本, 邮件头分析, 钓鱼邮件分析, 静态分析