vasviktor-cyber/vasviktor-cyber

GitHub: vasviktor-cyber/vasviktor-cyber

展示初级SOC分析师蓝队技能、安全事件响应经验和威胁建模能力的个人作品集

Stars: 1 | Forks: 0

# Viktor Vas | 初级SOC分析师 & 蓝队专家

**`防御与事件响应 · 威胁建模 · 开源情报 · 硬件安全`**

[](https://linkedin.com/in/viktor-vas-cyber)

[](https://github.com/vasviktor-cyber)

[](https://tryhackme.com)

[](#)

## 🛡️ 关于我

我是一名专注于蓝队的初级IT安全分析师。目前正在进行战略性职业转型——在做了**10多年的建筑机械机电技师**后,我将在系统化故障诊断、复杂电路图阅读和精确故障排除方面积累的坚实基础带入网络安全领域。

在民用职业之前,我曾担任**战略防空指挥官**。在那里,我学会了在关键时刻保持绝对冷静、承受压力并对系统安全承担最高责任。秩序和精确是我工作的基石。

我以**97%(193/200分)**的成绩完成了Robot Dreams网络安全基础学院,在为期14周的强化课程中位列**19名学员中的前4名**。我的作品集基于真实事件——包括对我的个人工作站遭受的Rhadamanthys信息窃取器攻击的完整调查。

**目标:** DACH地区(支持远程)的初级SOC分析师职位,计划通过CompTIA Security+和ISO 27001认证实现长期发展。

📄 **完整作品集演示文稿:** [SOC分析师作品集(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/presentations/Portfolio_SOC_Analyst_Viktor_Vas_DE.pdf)

## 🔧 核心技能与工具

### 蓝队与防御

### 开源情报与威胁情报

### 网络与系统分析

### 硬件与底层安全

## 🏗️ 纵深防御架构 — 概述

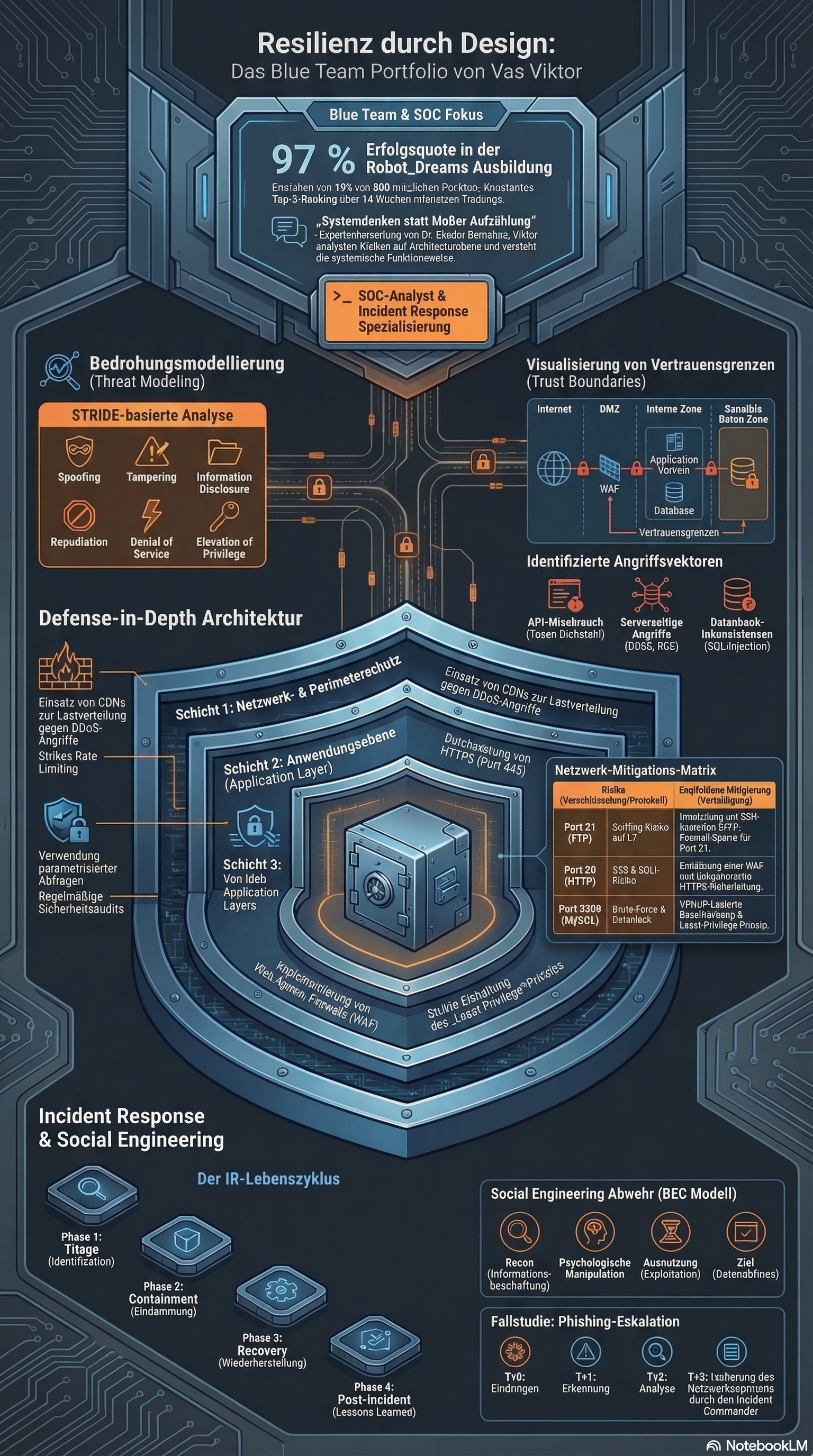

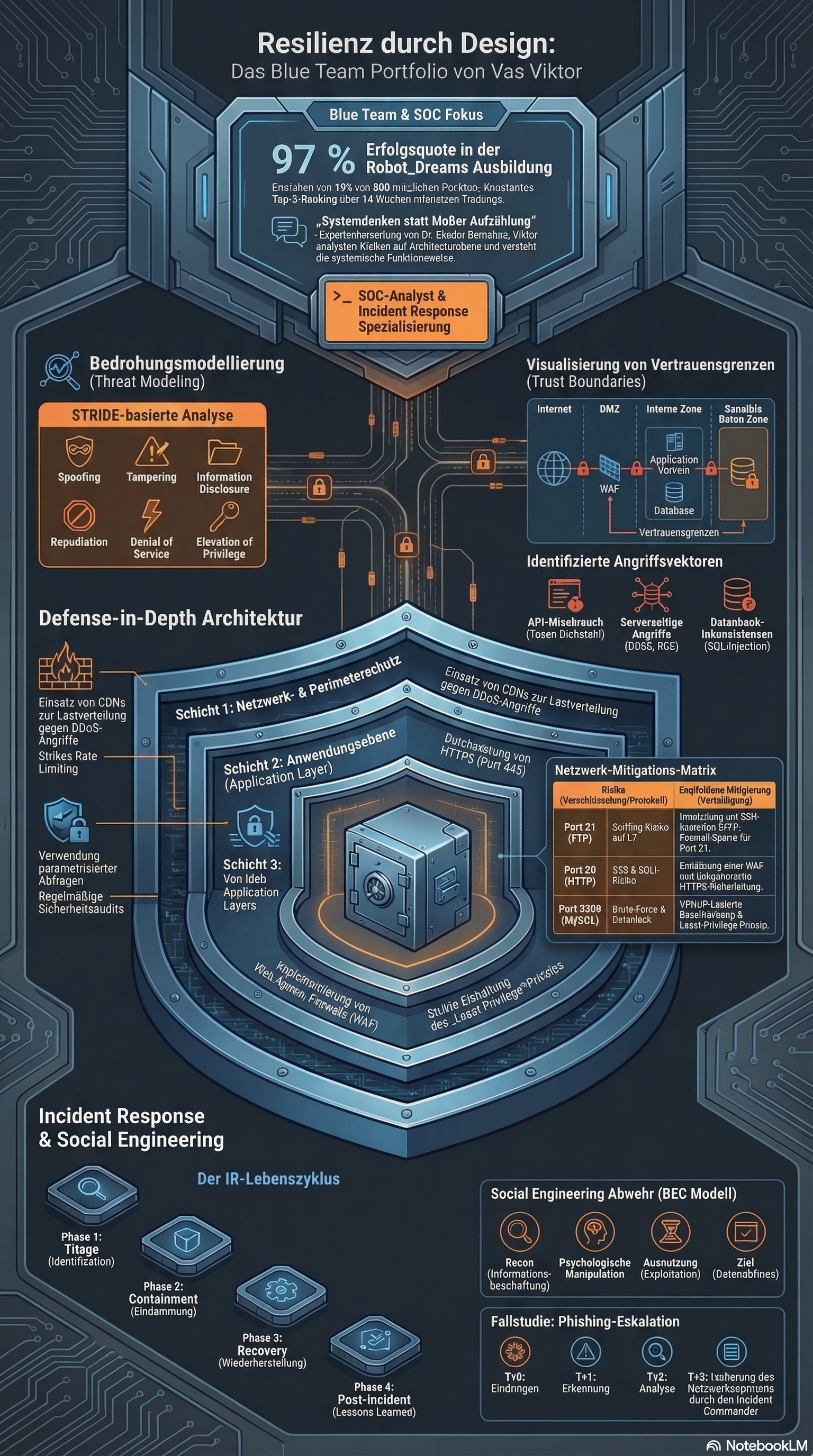

*我的安全架构完整可视化:STRIDE分析、信任边界、网络缓解矩阵和事件响应生命周期。*

## 📂 作品集项目

### 1. 🔴 Rhadamanthys信息窃取器 — 真实事件响应案例

- **场景:** 受感染的第三方安装程序(SignalRGB)通过drive-by下载方式投递了Rhadamanthys窃取器恶意软件。之前基于错误的AI建议禁用了安全机制(安全启动、内核隔离)。

- **方法论:**

- 完整**网络杀伤链分析**:初始访问 → 进程注入到`wmprph.exe` → 通过修改`LsaIso.exe`窃取凭据 → C2信标到`178.22.24.253:58888`

- 使用Shodan、VirusTotal和AbuseIPDB进行**开源情报追溯**C2服务器 → 归因于**Galeon LLC,莫斯科**

- 识别恶意软件家族:**Rhadamanthys窃取器**(VT检测率11/93)

- 记录的影响:会话劫持、账户接管(Ubisoft、Microsoft、Instagram)、加密货币挖矿

- **结果:** 开发和实施"焦土"修复协议——网络隔离、清洁安装、路由器恢复出厂设置、所有账户和硬件的身份锁定(手机+SIM卡更换)。

📄 **文档:** [事件报告(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/projects/Report_Rhadamanthys_Infostealer_DE.pdf) · [分析演示文稿(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/presentations/Presentation_Rhadamanthys_Analysis_DE.pdf)

### 2. 🟠 Collé租赁与销售 — 事件响应计划

- **场景:** 保护关键系统(Citrix环境、追踪车队监控、荷兰中央数据库)免受网络安全事件影响,重点防范钓鱼威胁。

- **方法论:**

- 定义**角色和职责**(事件指挥官、网络管理员、数据分析师、24/7 IT应急服务、现场支持)

- 建立**三级分类系统**(严重/中等/低),具有明确的升级标准

- 展示完整**事件响应生命周期**:识别 → 遏制 → 根除 → 恢复 → 经验教训

- 创建**"5555协议"**——专用内部应急热线,用于即时事件报告

- 设计**强制性年度网络安全电子学习**课程,包含30道测试题(80%及格线)和证书绑定的系统访问权限

- **结果:** 完整的钓鱼攻击场景,包含逐步遏制、通信计划并整合到培训计划中。

📄 **文档:** [事件响应计划(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/projects/Project_Colle_Incident_Response_Plan_DE.pdf) · [安全蓝图演示文稿(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/presentations/Presentation_Colle_Security_Blueprint_DE.pdf)

### 3. 🟡 电子商务威胁建模(eBay架构)

- **场景:** 建模电子商务平台的完整攻击面,包括买家/卖家交互、支付处理、API网关和数据库基础设施。

- **方法论:**

- 创建完整的**数据流图(DFD)**,包含6个核心资产:用户数据、支付数据、API、Web服务器、数据库和广告

- 定义**信任边界**,跨越4个区域:外部区域 → DMZ/Web区域 → 内部核心 → 第三方(支付)

- 应用**STRIDE**(欺骗、篡改、否认、信息泄露、拒绝服务、权限提升)识别**超过30个威胁向量**(SQL注入、XSS、DDoS、商业邮件泄露、令牌盗窃)

- 为每种资产类型创建**缓解矩阵**(WAF、速率限制、双因素认证、最小权限原则、输入验证)

- **结果:** 全面的纵深防御策略。学术验证:**30/30分**。

📄 **文档:** [威胁建模项目(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/projects/Project_eBay_Threat_Modeling_DE.pdf) · [Microsoft威胁建模工具 — 截图](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/screenshots/Ebay_Threat_Model_Tool_Screenshot.jpg)

### 4. 🔵 华硕TUF-AX3000 V2 — 硬件恢复(SPI闪存和UART)

- **场景:** 路由器在固件更新失败后变砖("bricked"),无法通过软件方式恢复。

- **方法论:**

- 使用CH341A编程器和SOIC8测试夹进行**SPI闪存恢复**——直接物理读取/写入闪存芯片

- 通过UART接口(PuTTY,115200波特率)访问**U-Boot引导加载器**进行诊断

- 通过引导加载器台执行**TFTP固件刷新**,恢复原始固件

- **结果:** 完整记录的逐步指南。路由器成功恢复。展示了硬件级故障排除能力,可直接应用于IoT/OT安全和取证分析。

📄 **文档:** [硬件恢复演示文稿(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/presentations/Presentation_ASUS_Router_SPI_Recovery_DE.pdf)

### 5. 🟢 蓝队家庭实验室 — 自定义工作站架构

- **场景:** 设计和构建一个安静、强大且散热优化的工作站,用于流量分析、虚拟机实验室和持续安全研究。

- **方法论:**

- 解决**BIOS/固件不兼容问题**(MSI B450 Tomahawk MAX与较新的AMD Ryzen处理器),通过使用临时处理器手动刷新BIOS

- 开发**推拉式气流**方案,使用Arctic风扇,并在BIOS中创建自定义**PWM风扇曲线**,实现近乎静音的"忍者模式"运行

- 将多代硬件(Sound BlasterX、XFX Radeon、Wi-Fi/蓝牙模块)集成到Xilent Beam水族箱机箱中

- 解决**5V ARGB和12V RGB标准之间的电压冲突**,将照明系统转移到专用控制面板

- 诊断并解决**MSI Center与BIOS优先级冲突**,实现稳定的硬件控制

- **结果:** 运行完美、散热高效且线缆优化的工作站,准备好进行网络流量分析、虚拟机运行和稳定持续运行。

📄 **文档:** [家庭实验室项目(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/projects/Project_Blue_Team_Homelab_Build_DE.pdf) · [架构报告(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/projects/Report_Homelab_Architecture_DE.pdf) · [工程演示文稿(PDF)](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/presentations/Presentation_Homelab_Engineering_DE.pdf)

## 🎓 教育与认证

| 认证 | 提供商 | 时间 | 详情 |

|---|---|---|---|

| 🏆 **网络安全基础** | Robot Dreams | 2026年1月 – 3月 | 97%(193/200分)· 19名学员中前4名 · 14周强化课程 |

| ✅ **Pre Security学习路径** | TryHackMe | 2026年3月 | 19小时 · 网络、Linux、Web、安全基础 |

| 🔧 **机电一体化机械师** | 塞尔维亚苏博蒂卡技术学校 | 2001年 – 2004年 | 电子、机械、电路图、技术维护 |

**当前目标:** CompTIA Security+ · ISO 27001

### 证明文件

| 证明 | 预览 |

|---|---|

| Robot Dreams — 网络安全证书(优秀) | [查看证书](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/certifications/Robot_Dreams_Cybersecurity_Zertifikat.jpg) |

| TryHackMe — Pre Security证书 | [查看证书](https://github.com/vasviktor-cyber/cybersecurity-portfolio/blob/main/portfolio/certifications/TryHackMe_Pre_Security_Zertifikat.jpg) |

## 🌍 语言

| 语言 | 水平 |

|---|---|

| 🇭🇺 匈牙利语 | 母语 |

| 🇩🇪 德语 | 良好的口头和书面表达能力 |

| 🇷🇸 塞尔维亚语 | 流利

## 💼 职业背景

在**Collé租赁与销售**担任建筑机械机电技师**超过6年**——对复杂电子系统进行系统化故障排查、执行安全检查(DGUV/TRBS合规)和技术文档编写。这些能力可直接转移到SOC运营、日志分析和IT安全审计中。

## 📁 仓库结构

📦 cybersecurity-portfolio

├── 📄 README.md

└── 📂 portfolio/

├── 📂 projects/

│ ├── Report_Rhadamanthys_Infostealer_DE.pdf

│ ├── Project_Colle_Incident_Response_Plan_DE.pdf

│ ├── Project_eBay_Threat_Modeling_DE.pdf

│ ├── Project_Blue_Team_Homelab_Build_DE.pdf

│ └── Report_Homelab_Architecture_DE.pdf

├── 📂 presentations/

│ ├── Portfolio_SOC_Analyst_Viktor_Vas_DE.pdf

│ ├── Presentation_Rhadamanthys_Analysis_DE.pdf

│ ├── Presentation_Colle_Security_Blueprint_DE.pdf

│ ├── Presentation_ASUS_Router_SPI_Recovery_DE.pdf

│ └── Presentation_Homelab_Engineering_DE.pdf

├── 📂 infographics/

│ └── Infographic_Defense_in_Depth_Architecture_DE.png

├── 📂 screenshots/

│ └── Ebay_Threat_Model_Tool_Screenshot.jpg

└── 📂 certifications/

├── Robot_Dreams_Cybersecurity_Zertifikat.jpg

└── TryHackMe_Pre_Security_Zertifikat.jpg

*以纪律建造。以精确驱动。准备防御。*

[](mailto:hucicok@gmail.com)

标签:BlueTeam, BurpSuite集成, CIDR输入, CTI, IncidentResponse, IT安全, OSINT开源情报, SOC分析师, SOC运营, 事件响应, 威胁建模, 威胁情报, 安全运营, 开发者工具, 德国, 扫描框架, 数字安全, 混合加密, 硬件安全, 精确工程, 系统化防御, 网络威胁检测, 网络安全, 网络安全作品集, 网络安全基础, 网络防御策略, 蓝队防御, 隐私保护

*我的安全架构完整可视化:STRIDE分析、信任边界、网络缓解矩阵和事件响应生命周期。*

*我的安全架构完整可视化:STRIDE分析、信任边界、网络缓解矩阵和事件响应生命周期。*