agitd/sentinel-ultimate

GitHub: agitd/sentinel-ultimate

一款集成 AI 威胁分析的高速网络扫描与安全审计工具,支持漏洞关联、弱口令检测和 Web 模糊测试。

Stars: 2 | Forks: 0

# Sentinel Ultimate v13.6.1

# 必需条件:启动扫描器前请先安装 Ollama 并运行 ollama pull llama3 !!!

**Sentinel Ultimate** 是一款高速、专业的网络情报和安全审计工具。13.6.1 版本引入了关键的安全审计功能、遗留协议检测以及自动化漏洞查询功能。

## 核心功能

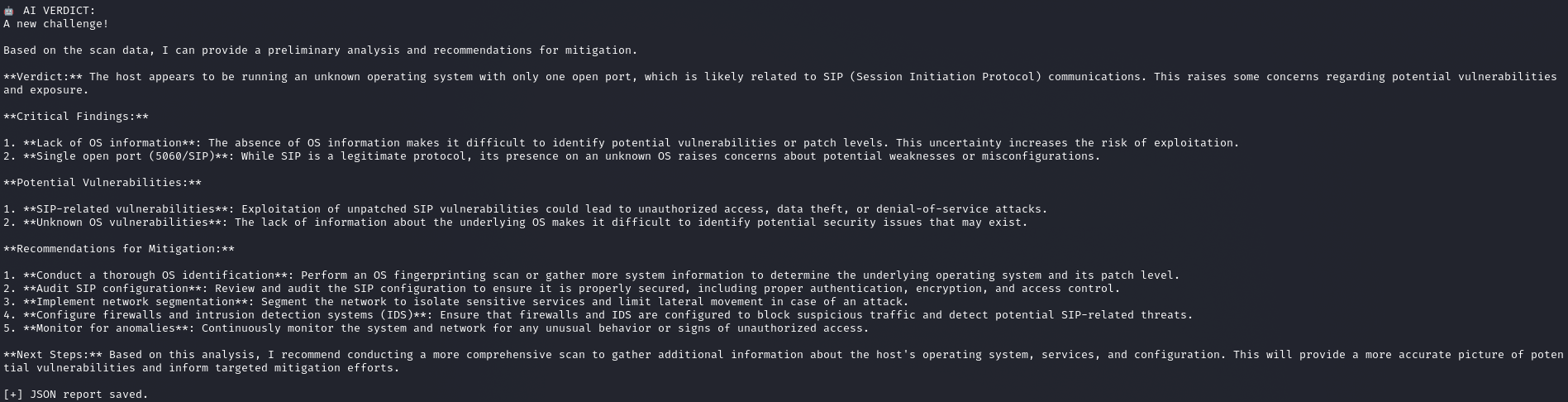

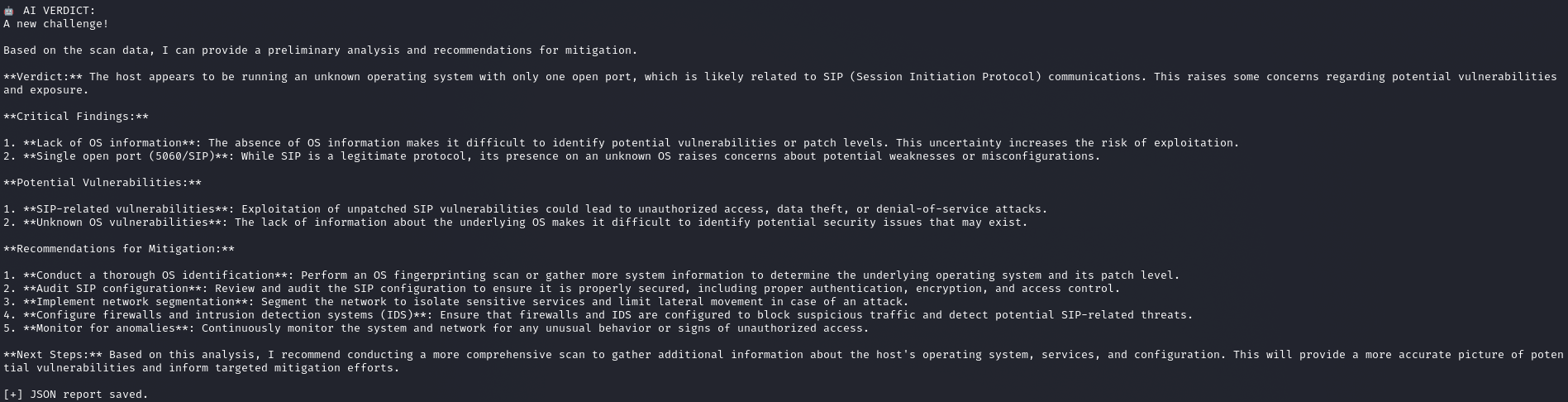

- **AI 安全分析师:** 本地神经网络集成(Llama 3/Phi-3),提供实时安全判定和自动化威胁评估。

- **【新增】AI 自学习引擎:** 通过 `--update-ai` 自动更新数据集和模型训练,使风险评分与全球威胁数据库保持同步。

- **启动扫描**  - **AI 判定**

- **AI 判定**  - **CVE 集成(v13.6):** 通过 API(cve.circl.lu)对检测到的服务版本进行实时漏洞查询,并支持基于操作系统的智能过滤。

- **SMBv1 审计(v13.6):** 针对易受攻击的 SMBv1 协议(EternalBlue 攻击向量)进行专门检测,使用适用于 Python 3.13 的安全十六进制负载实现。

- **SSH 认证审计(v13.6):** 自动检查发现的 SSH 服务的弱口令或默认凭证。

- **操作系统指纹识别:** 基于端口模式和加权横幅分析,智能检测 Windows、Linux、macOS、IoT 设备和容器。

- **精英服务检测(200+ 端口):** 全面覆盖 Web 服务、数据库、DevOps 堆栈和安全系统。

- **Go 语言驱动的模糊测试:** 集成高速目录模糊测试工具(Go 引擎),在 Docker 内运行,用于 Web 服务审计。

- **SQLite 持久化:** 所有扫描结果自动保存到 `sentinel_scans.db`,便于后续审计和历史记录。

- **差异比对引擎:** 将当前结果与之前的扫描进行对比,识别新增、消失或已修改的主机和服务。

- **多渠道报告:** 支持 PDF 报告、JSON/CSV 导出,以及通过 Telegram(含代理支持)或 Slack 发送通知。

## 安装说明

# 1. 克隆仓库

git clone https://github.com/agitd/sentinel-ultimate.git

# 2. 进入项目目录

cd sentinel-ultimate

# 3. 安装 AI 引擎(Ollama)

curl -fsSL https://ollama.com/install.sh | sh

ollama pull llama3

# 4. 安装系统依赖(Scapy 必需)

sudo apt update && sudo apt install libpcap-dev

# 5. 安装 Python 依赖

pip install -r requirements.txt

# 5.1 初始化 AI 大脑(首次运行必需)

python3 main.py --update-ai

# 6. 构建 Go 模糊测试引擎(Docker)

cd fuzzer-engine

docker build -t sentinel-fuzzer .

cd ..

# 7. 配置环境变量

# 将 .env.example 重命名为 .env 并填写您的 API 令牌和 AI 设置:

mv .env.example .env

nano .env # 确保已设置 AI_ENABLED=True 和 AI_MODEL=llama3

# 8. 运行扫描器

python3 main.py -n 192.168.1.0/24

## 使用方法(启动参数)

| 标志 | 说明 | 示例 |

| :--- | :--- | :--- |

| `-n` | **网络**(CIDR 表示法) | `-n 192.168.1.0/24` |

| `-t` | **线程数**(默认:200) | `-t 500` |

| `-f` | **格式**(pdf/json/csv 导出) | `-f pdf` |

| `-m` | **运行内部测试**(pytest) | `-m` |

| `--update-ai`| **【新增】重新训练 AI 模型** | `--update-ai` |

| `--fuzz`| **在 Web 端口上运行 Go 模糊测试器** | `--fuzz` |

| `--history`| **查看数据库历史** | `--history` |

| `--compare`| **对比扫描结果** | `--compare -n 192.168.1.0/24` |

| `--silent` | **禁用通知** | `--silent` |

| `-h` | **显示帮助菜单** | `-h` |

## 示例:

# 标准扫描,带 AI 判定和控制台输出

python3 main.py -n 192.168.1.0/24

# 【新增】更新 AI 数据集并重新训练风险模型

python3 main.py --update-ai

# 带 AI 分析的扫描,并将结果导出为 PDF

python3 main.py -n 192.168.1.0/24 -f pdf

# 带自动化 Web 模糊测试的扫描(Go 引擎)

python3 main.py -n 192.168.1.0/24 --fuzz

# 启动内部单元测试

export PYTHONPATH=$PYTHONPATH:.

python3 -m pytest tests/test_scanner.py -v

## 已知问题(v13.6)

* **测试套件:** 目前,`TestSecurityv136` 中的 3 个测试可能在某些 Kali Linux / Python 3.13 环境中因 `event loop` 相关的 `RuntimeError` 而失败。这是与 `pytest-asyncio` 运行器的已知兼容性问题,**不影响核心扫描器的功能**。修复计划在 v13.6.2 版本中推出。

## 操作系统指纹识别支持

* **Linux:** Ubuntu、Debian、CentOS、RHEL、Fedora

* **Windows:** 工作站、服务器、Active Directory 节点

* **Apple:** macOS(Darwin 核心)

* **基础设施:** Cisco、Ubiquiti、MikroTik、Fortinet

* **容器:** Docker、Kubernetes 节点

* **IoT:** 打印机(HP、Brother)、CUPS、IPP 设备

## 免责声明

本工具仅供教育目的和授权的安全审计使用。作者不对因滥用本软件造成的任何损失负责。在扫描任何网络之前,请务必获得授权。

- **CVE 集成(v13.6):** 通过 API(cve.circl.lu)对检测到的服务版本进行实时漏洞查询,并支持基于操作系统的智能过滤。

- **SMBv1 审计(v13.6):** 针对易受攻击的 SMBv1 协议(EternalBlue 攻击向量)进行专门检测,使用适用于 Python 3.13 的安全十六进制负载实现。

- **SSH 认证审计(v13.6):** 自动检查发现的 SSH 服务的弱口令或默认凭证。

- **操作系统指纹识别:** 基于端口模式和加权横幅分析,智能检测 Windows、Linux、macOS、IoT 设备和容器。

- **精英服务检测(200+ 端口):** 全面覆盖 Web 服务、数据库、DevOps 堆栈和安全系统。

- **Go 语言驱动的模糊测试:** 集成高速目录模糊测试工具(Go 引擎),在 Docker 内运行,用于 Web 服务审计。

- **SQLite 持久化:** 所有扫描结果自动保存到 `sentinel_scans.db`,便于后续审计和历史记录。

- **差异比对引擎:** 将当前结果与之前的扫描进行对比,识别新增、消失或已修改的主机和服务。

- **多渠道报告:** 支持 PDF 报告、JSON/CSV 导出,以及通过 Telegram(含代理支持)或 Slack 发送通知。

## 安装说明

# 1. 克隆仓库

git clone https://github.com/agitd/sentinel-ultimate.git

# 2. 进入项目目录

cd sentinel-ultimate

# 3. 安装 AI 引擎(Ollama)

curl -fsSL https://ollama.com/install.sh | sh

ollama pull llama3

# 4. 安装系统依赖(Scapy 必需)

sudo apt update && sudo apt install libpcap-dev

# 5. 安装 Python 依赖

pip install -r requirements.txt

# 5.1 初始化 AI 大脑(首次运行必需)

python3 main.py --update-ai

# 6. 构建 Go 模糊测试引擎(Docker)

cd fuzzer-engine

docker build -t sentinel-fuzzer .

cd ..

# 7. 配置环境变量

# 将 .env.example 重命名为 .env 并填写您的 API 令牌和 AI 设置:

mv .env.example .env

nano .env # 确保已设置 AI_ENABLED=True 和 AI_MODEL=llama3

# 8. 运行扫描器

python3 main.py -n 192.168.1.0/24

## 使用方法(启动参数)

| 标志 | 说明 | 示例 |

| :--- | :--- | :--- |

| `-n` | **网络**(CIDR 表示法) | `-n 192.168.1.0/24` |

| `-t` | **线程数**(默认:200) | `-t 500` |

| `-f` | **格式**(pdf/json/csv 导出) | `-f pdf` |

| `-m` | **运行内部测试**(pytest) | `-m` |

| `--update-ai`| **【新增】重新训练 AI 模型** | `--update-ai` |

| `--fuzz`| **在 Web 端口上运行 Go 模糊测试器** | `--fuzz` |

| `--history`| **查看数据库历史** | `--history` |

| `--compare`| **对比扫描结果** | `--compare -n 192.168.1.0/24` |

| `--silent` | **禁用通知** | `--silent` |

| `-h` | **显示帮助菜单** | `-h` |

## 示例:

# 标准扫描,带 AI 判定和控制台输出

python3 main.py -n 192.168.1.0/24

# 【新增】更新 AI 数据集并重新训练风险模型

python3 main.py --update-ai

# 带 AI 分析的扫描,并将结果导出为 PDF

python3 main.py -n 192.168.1.0/24 -f pdf

# 带自动化 Web 模糊测试的扫描(Go 引擎)

python3 main.py -n 192.168.1.0/24 --fuzz

# 启动内部单元测试

export PYTHONPATH=$PYTHONPATH:.

python3 -m pytest tests/test_scanner.py -v

## 已知问题(v13.6)

* **测试套件:** 目前,`TestSecurityv136` 中的 3 个测试可能在某些 Kali Linux / Python 3.13 环境中因 `event loop` 相关的 `RuntimeError` 而失败。这是与 `pytest-asyncio` 运行器的已知兼容性问题,**不影响核心扫描器的功能**。修复计划在 v13.6.2 版本中推出。

## 操作系统指纹识别支持

* **Linux:** Ubuntu、Debian、CentOS、RHEL、Fedora

* **Windows:** 工作站、服务器、Active Directory 节点

* **Apple:** macOS(Darwin 核心)

* **基础设施:** Cisco、Ubiquiti、MikroTik、Fortinet

* **容器:** Docker、Kubernetes 节点

* **IoT:** 打印机(HP、Brother)、CUPS、IPP 设备

## 免责声明

本工具仅供教育目的和授权的安全审计使用。作者不对因滥用本软件造成的任何损失负责。在扫描任何网络之前,请务必获得授权。

- **AI 判定**

- **AI 判定**  - **CVE 集成(v13.6):** 通过 API(cve.circl.lu)对检测到的服务版本进行实时漏洞查询,并支持基于操作系统的智能过滤。

- **SMBv1 审计(v13.6):** 针对易受攻击的 SMBv1 协议(EternalBlue 攻击向量)进行专门检测,使用适用于 Python 3.13 的安全十六进制负载实现。

- **SSH 认证审计(v13.6):** 自动检查发现的 SSH 服务的弱口令或默认凭证。

- **操作系统指纹识别:** 基于端口模式和加权横幅分析,智能检测 Windows、Linux、macOS、IoT 设备和容器。

- **精英服务检测(200+ 端口):** 全面覆盖 Web 服务、数据库、DevOps 堆栈和安全系统。

- **Go 语言驱动的模糊测试:** 集成高速目录模糊测试工具(Go 引擎),在 Docker 内运行,用于 Web 服务审计。

- **SQLite 持久化:** 所有扫描结果自动保存到 `sentinel_scans.db`,便于后续审计和历史记录。

- **差异比对引擎:** 将当前结果与之前的扫描进行对比,识别新增、消失或已修改的主机和服务。

- **多渠道报告:** 支持 PDF 报告、JSON/CSV 导出,以及通过 Telegram(含代理支持)或 Slack 发送通知。

## 安装说明

# 1. 克隆仓库

git clone https://github.com/agitd/sentinel-ultimate.git

# 2. 进入项目目录

cd sentinel-ultimate

# 3. 安装 AI 引擎(Ollama)

curl -fsSL https://ollama.com/install.sh | sh

ollama pull llama3

# 4. 安装系统依赖(Scapy 必需)

sudo apt update && sudo apt install libpcap-dev

# 5. 安装 Python 依赖

pip install -r requirements.txt

# 5.1 初始化 AI 大脑(首次运行必需)

python3 main.py --update-ai

# 6. 构建 Go 模糊测试引擎(Docker)

cd fuzzer-engine

docker build -t sentinel-fuzzer .

cd ..

# 7. 配置环境变量

# 将 .env.example 重命名为 .env 并填写您的 API 令牌和 AI 设置:

mv .env.example .env

nano .env # 确保已设置 AI_ENABLED=True 和 AI_MODEL=llama3

# 8. 运行扫描器

python3 main.py -n 192.168.1.0/24

## 使用方法(启动参数)

| 标志 | 说明 | 示例 |

| :--- | :--- | :--- |

| `-n` | **网络**(CIDR 表示法) | `-n 192.168.1.0/24` |

| `-t` | **线程数**(默认:200) | `-t 500` |

| `-f` | **格式**(pdf/json/csv 导出) | `-f pdf` |

| `-m` | **运行内部测试**(pytest) | `-m` |

| `--update-ai`| **【新增】重新训练 AI 模型** | `--update-ai` |

| `--fuzz`| **在 Web 端口上运行 Go 模糊测试器** | `--fuzz` |

| `--history`| **查看数据库历史** | `--history` |

| `--compare`| **对比扫描结果** | `--compare -n 192.168.1.0/24` |

| `--silent` | **禁用通知** | `--silent` |

| `-h` | **显示帮助菜单** | `-h` |

## 示例:

# 标准扫描,带 AI 判定和控制台输出

python3 main.py -n 192.168.1.0/24

# 【新增】更新 AI 数据集并重新训练风险模型

python3 main.py --update-ai

# 带 AI 分析的扫描,并将结果导出为 PDF

python3 main.py -n 192.168.1.0/24 -f pdf

# 带自动化 Web 模糊测试的扫描(Go 引擎)

python3 main.py -n 192.168.1.0/24 --fuzz

# 启动内部单元测试

export PYTHONPATH=$PYTHONPATH:.

python3 -m pytest tests/test_scanner.py -v

## 已知问题(v13.6)

* **测试套件:** 目前,`TestSecurityv136` 中的 3 个测试可能在某些 Kali Linux / Python 3.13 环境中因 `event loop` 相关的 `RuntimeError` 而失败。这是与 `pytest-asyncio` 运行器的已知兼容性问题,**不影响核心扫描器的功能**。修复计划在 v13.6.2 版本中推出。

## 操作系统指纹识别支持

* **Linux:** Ubuntu、Debian、CentOS、RHEL、Fedora

* **Windows:** 工作站、服务器、Active Directory 节点

* **Apple:** macOS(Darwin 核心)

* **基础设施:** Cisco、Ubiquiti、MikroTik、Fortinet

* **容器:** Docker、Kubernetes 节点

* **IoT:** 打印机(HP、Brother)、CUPS、IPP 设备

## 免责声明

本工具仅供教育目的和授权的安全审计使用。作者不对因滥用本软件造成的任何损失负责。在扫描任何网络之前,请务必获得授权。

- **CVE 集成(v13.6):** 通过 API(cve.circl.lu)对检测到的服务版本进行实时漏洞查询,并支持基于操作系统的智能过滤。

- **SMBv1 审计(v13.6):** 针对易受攻击的 SMBv1 协议(EternalBlue 攻击向量)进行专门检测,使用适用于 Python 3.13 的安全十六进制负载实现。

- **SSH 认证审计(v13.6):** 自动检查发现的 SSH 服务的弱口令或默认凭证。

- **操作系统指纹识别:** 基于端口模式和加权横幅分析,智能检测 Windows、Linux、macOS、IoT 设备和容器。

- **精英服务检测(200+ 端口):** 全面覆盖 Web 服务、数据库、DevOps 堆栈和安全系统。

- **Go 语言驱动的模糊测试:** 集成高速目录模糊测试工具(Go 引擎),在 Docker 内运行,用于 Web 服务审计。

- **SQLite 持久化:** 所有扫描结果自动保存到 `sentinel_scans.db`,便于后续审计和历史记录。

- **差异比对引擎:** 将当前结果与之前的扫描进行对比,识别新增、消失或已修改的主机和服务。

- **多渠道报告:** 支持 PDF 报告、JSON/CSV 导出,以及通过 Telegram(含代理支持)或 Slack 发送通知。

## 安装说明

# 1. 克隆仓库

git clone https://github.com/agitd/sentinel-ultimate.git

# 2. 进入项目目录

cd sentinel-ultimate

# 3. 安装 AI 引擎(Ollama)

curl -fsSL https://ollama.com/install.sh | sh

ollama pull llama3

# 4. 安装系统依赖(Scapy 必需)

sudo apt update && sudo apt install libpcap-dev

# 5. 安装 Python 依赖

pip install -r requirements.txt

# 5.1 初始化 AI 大脑(首次运行必需)

python3 main.py --update-ai

# 6. 构建 Go 模糊测试引擎(Docker)

cd fuzzer-engine

docker build -t sentinel-fuzzer .

cd ..

# 7. 配置环境变量

# 将 .env.example 重命名为 .env 并填写您的 API 令牌和 AI 设置:

mv .env.example .env

nano .env # 确保已设置 AI_ENABLED=True 和 AI_MODEL=llama3

# 8. 运行扫描器

python3 main.py -n 192.168.1.0/24

## 使用方法(启动参数)

| 标志 | 说明 | 示例 |

| :--- | :--- | :--- |

| `-n` | **网络**(CIDR 表示法) | `-n 192.168.1.0/24` |

| `-t` | **线程数**(默认:200) | `-t 500` |

| `-f` | **格式**(pdf/json/csv 导出) | `-f pdf` |

| `-m` | **运行内部测试**(pytest) | `-m` |

| `--update-ai`| **【新增】重新训练 AI 模型** | `--update-ai` |

| `--fuzz`| **在 Web 端口上运行 Go 模糊测试器** | `--fuzz` |

| `--history`| **查看数据库历史** | `--history` |

| `--compare`| **对比扫描结果** | `--compare -n 192.168.1.0/24` |

| `--silent` | **禁用通知** | `--silent` |

| `-h` | **显示帮助菜单** | `-h` |

## 示例:

# 标准扫描,带 AI 判定和控制台输出

python3 main.py -n 192.168.1.0/24

# 【新增】更新 AI 数据集并重新训练风险模型

python3 main.py --update-ai

# 带 AI 分析的扫描,并将结果导出为 PDF

python3 main.py -n 192.168.1.0/24 -f pdf

# 带自动化 Web 模糊测试的扫描(Go 引擎)

python3 main.py -n 192.168.1.0/24 --fuzz

# 启动内部单元测试

export PYTHONPATH=$PYTHONPATH:.

python3 -m pytest tests/test_scanner.py -v

## 已知问题(v13.6)

* **测试套件:** 目前,`TestSecurityv136` 中的 3 个测试可能在某些 Kali Linux / Python 3.13 环境中因 `event loop` 相关的 `RuntimeError` 而失败。这是与 `pytest-asyncio` 运行器的已知兼容性问题,**不影响核心扫描器的功能**。修复计划在 v13.6.2 版本中推出。

## 操作系统指纹识别支持

* **Linux:** Ubuntu、Debian、CentOS、RHEL、Fedora

* **Windows:** 工作站、服务器、Active Directory 节点

* **Apple:** macOS(Darwin 核心)

* **基础设施:** Cisco、Ubiquiti、MikroTik、Fortinet

* **容器:** Docker、Kubernetes 节点

* **IoT:** 打印机(HP、Brother)、CUPS、IPP 设备

## 免责声明

本工具仅供教育目的和授权的安全审计使用。作者不对因滥用本软件造成的任何损失负责。在扫描任何网络之前,请务必获得授权。标签:AI安全分析, AI风险缓解, CISA项目, CVE查询, Docker, EternalBlue, Facebook API, Go语言, Llama 3, LLM评估, Ollama, OS指纹识别, Phi-3, Qt框架, SMBv1审计, SQLite, SSH审计, XXE攻击, 威胁评估, 子网扫描, 安全审计工具, 安全研发, 安全规则引擎, 安全防御评估, 插件系统, 数据统计, 无线安全, 日志审计, 服务识别, 目录模糊测试, 程序破解, 端口扫描, 网络 reconnaissance, 网络安全, 网络情报, 网络扫描器, 请求拦截, 逆向工具, 隐私保护