0xCyberLiTech/SOC

GitHub: 0xCyberLiTech/SOC

一个基于 Proxmox VE 的全栈 SOC 仪表板,整合 CrowdSec、Suricata、fail2ban 等工具实现 24/7 威胁监控与可视化。

Stars: 0 | Forks: 0

Cybersécurité ![]() • Linux Debian

• Linux Debian ![]() • Sécurité informatique

• Sécurité informatique ![]()

## 关于与目标

出于对防御性网络安全和系统自动化的热情,我构建了这个 SOC 仪表板来监控我的 homelab 基础设施的真实运行状态——**全天候运行,已投入生产**数月。

这不是一个演示项目。这是一个面对真实日常攻击的运营 SOC:大规模扫描、SSH 入侵尝试、自动化 Web 漏洞利用。每个图块、每条告警、每个图表都是经过多次迭代、经过实战检验的成果。

基础设施基于托管多个 Debian 13 虚拟机的 **Proxmox VE** 超visor——nginx 反向代理、**CrowdSec AppSec WAF**(约 150 个活跃的 vPatch CVE)、**Suricata IDS**(90,000+ 签名)、4 台主机上的 fail2ban、UFW 默认拒绝策略。整体由一个 **27 个图块**的单一 HTML/CSS/JS 仪表板监控,无需任何外部依赖。

内容结构旨在满足以下需求:

- 🛡️ **IT 专业人员和系统管理员**——部署完整且可运行的安全栈

- 🎓 **网络安全专业学生**——理解端到端的防御链条

- 🔍 **Homelab 爱好者**——超越教程,构建真实环境

- 🤖 **AI 探索者**——了解 Claude AI 如何加速技术开发

## 目录

## 概览

**SOC Dashboard** 是一个全面的安全仪表板,已在生产环境中全天候 24/7 运行。

| 能力 | 详情 |

|----------|--------|

| **范围** | CrowdSec AppSec WAF(约 150 个 vPatch CVE)+ IPS nftables |

| **IDS** | Suricata — 90,000+ 签名,按严重性分类的告警 |

| **暴力破解** | fail2ban — 4 台主机(srv-ngix、site-01、site-02、Proxmox) |

| **防火墙** | UFW — 默认拒绝策略,规则矩阵 |

| **杀伤链** | MITRE ATT&CK — 按攻击阶段的活跃 IP |

| **仪表板** | 27 个图块 — 单一 HTML/CSS/JS — 零外部依赖 |

| **AI** | JARVIS 集成 — LLM 分析、自动封禁、语音告警 |

## 架构

```

flowchart TD

A["🖥️ CLIENT — navigateur LAN\nhttp://VOTRE_IP:8080"]

A -->|LAN| B

subgraph B["🖥️ Serveur principal — Debian 13"]

direction TB

N["nginx — :80 / :443"]

W["CrowdSec AppSec WAF\n~150 vPatch CVE"]

I["CrowdSec IPS nftables\nban IPs malveillantes"]

S["Suricata IDS\n90 000+ signatures réseau"]

F["fail2ban\nSSH · nginx · CVE jails"]

U["UFW\npolitique deny par défaut"]

G["monitoring_gen.py\ncron 5 min → monitoring.json"]

D["nginx → /var/www/monitoring/\nDashboard HTML"]

N --> W --> I --> S --> F --> U --> G --> D

end

H["Hôtes secondaires\nsite-01 · site-02 · Proxmox VE\nfail2ban remote stats"]

H -->|SSH paramiko| B

```

## 截图

### CrowdSec 与 24 小时活动

Tuile CROWDSEC — 90 décisions actives, Kill Chain scénarios, IPs bannies avec durée |

Tuile ACTIVITÉ 24H — requêtes légitimes vs blocages CrowdSec, histogramme horaire |

### 威胁评分与实时流量

Tuile THREAT SCORE — score 0-100 sur 14 sources, niveau MOYEN/ÉLEVÉ/CRITIQUE |

Tuile FLUX LIVE — req/min fenêtre glissante 5 min, HTTP · Scanner · CS Bans |

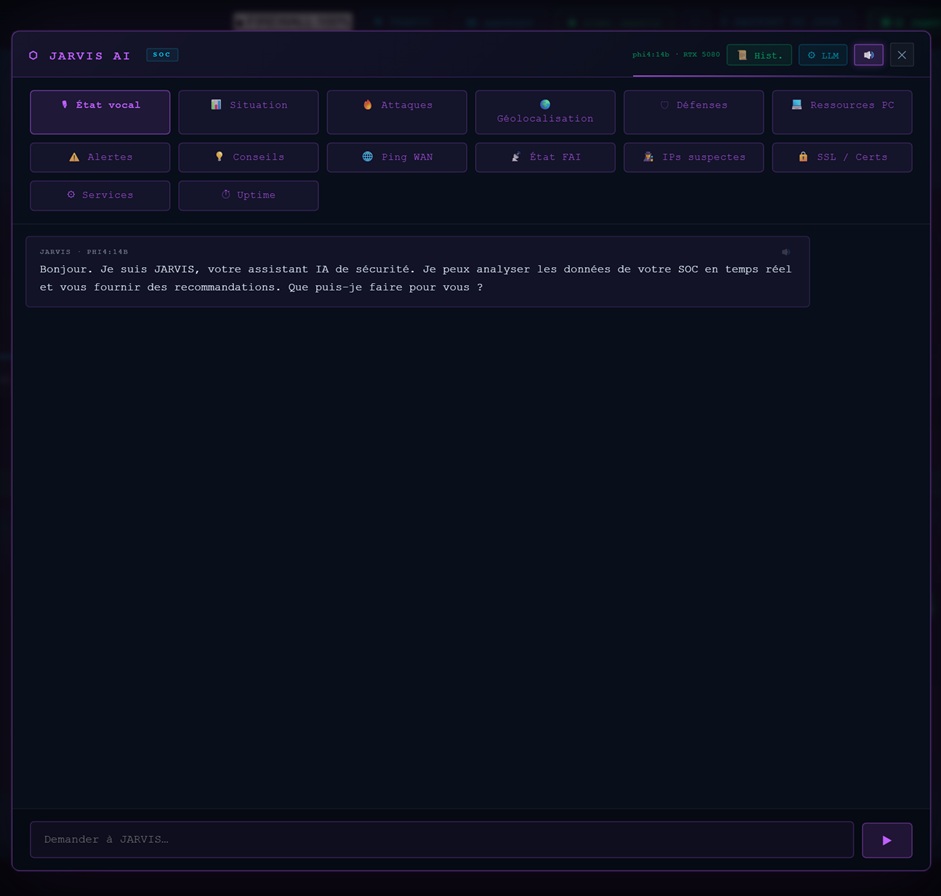

### JARVIS AI 集成

Tuile JARVIS IA — quick prompts SOC, analyse LLM en temps réel, actions proactives |

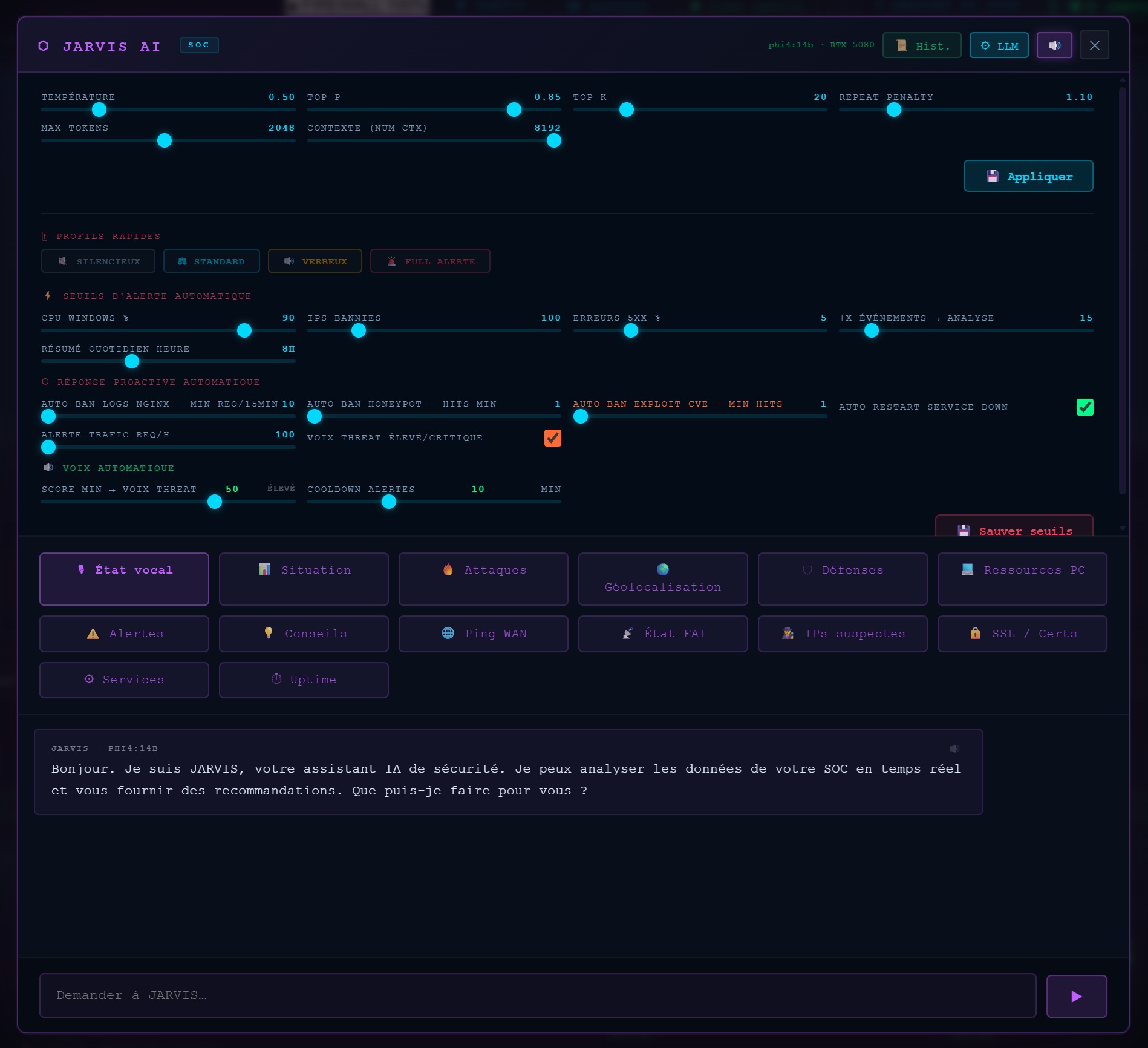

Tuile JARVIS SETTINGS — seuils auto-engine, ban auto, restart services, alertes vocales |

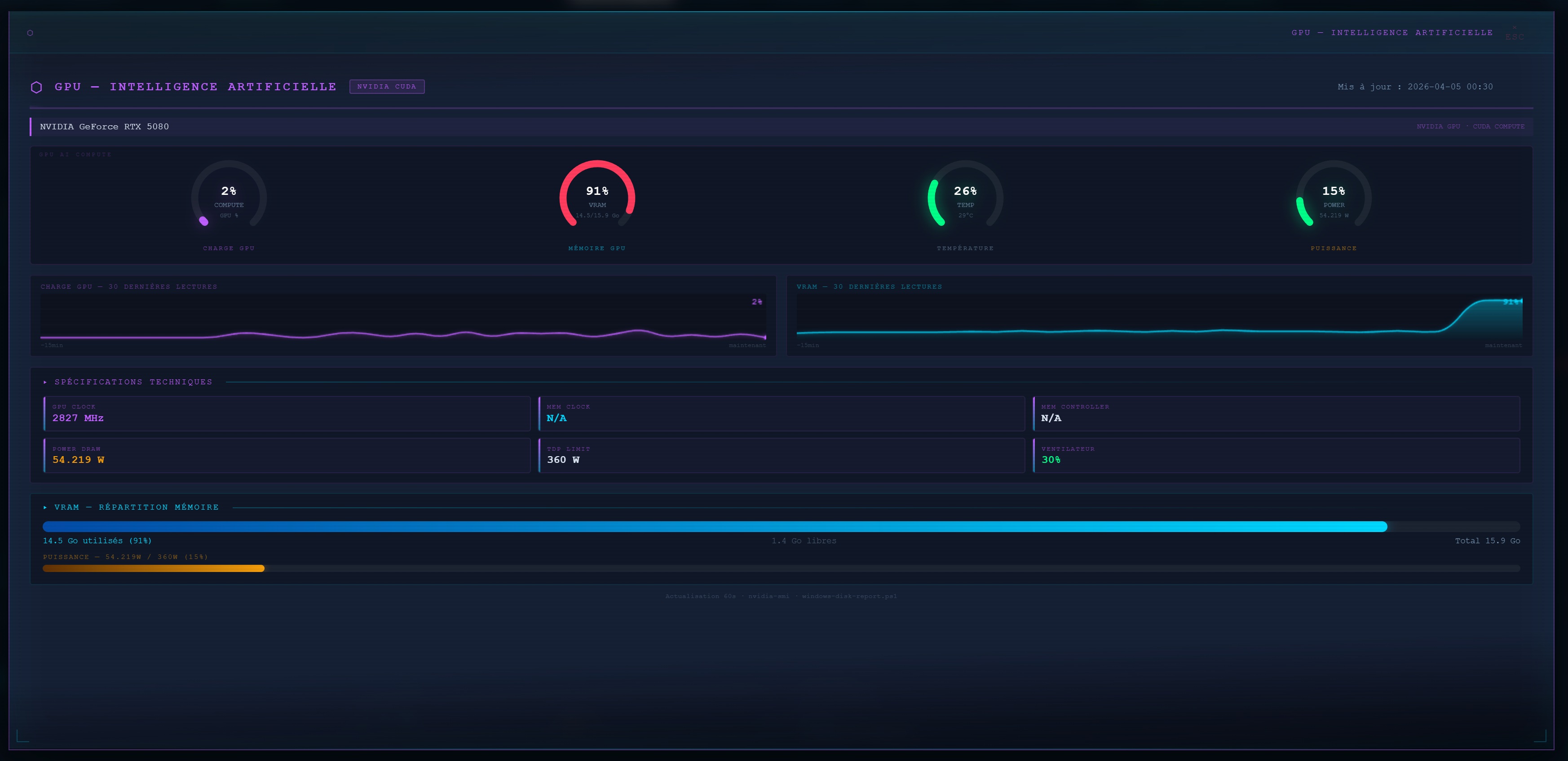

### GPU — 人工智能

Tuile GPU IA — RTX 5080 · usage CUDA, VRAM, température, sparklines 10 dernières secondes

## 安装指南 — 逐步说明

| 步骤 | 描述 | 指南 |

|---|---|---|

| 01 | 前置条件、操作系统、SSH、基础 UFW | → 前置条件 |

| 02 | nginx、虚拟主机、Web 部署 | → nginx 与 Web |

| 03 | CrowdSec IPS + AppSec WAF(约 150 个 vPatch CVE) | → CrowdSec |

| 04 | Suricata IDS(90K+ 签名、24 小时告警) | → Suricata |

| 05 | 多主机 fail2ban(SSH、nginx、CVE 监狱) | → fail2ban |

| 06 | 数据收集 — monitoring_gen.py | → 收集 |

| 07 | HTML 仪表板与最终部署 | → 仪表板 |

## 快速部署

```

# 1. Cloner

git clone https://github.com/0xCyberLiTech/SOC.git

cd SOC

# 2. Suivre le guide étape par étape

# Commencer par : docs/01-PREREQUIS.md

# 3. Déployer le dashboard

scp -P 2222 dashboard/monitoring-index.html user@VOTRE_IP:/var/www/monitoring/index.html

```

```

✔ SOC Dashboard disponible sur → http://VOTRE_IP:8080

```

## 27 个监控图块

查看所有图块

🔒 由 0xCyberLiTech 提出的项目 • 与 Claude AI(Anthropic)合作开发 🔒

| # | 图块 | 监控数据 |

|---|-------|---------------------|

| 01 | **KILL CHAIN** | MITRE ATT&CK — 按攻击阶段的活跃 IP |

| 02 | **CROWDSEC IPS** | nftables 决策、场景、活跃封禁 |

| 03 | **CROWDSEC AppSec** | WAF 阻止的请求、活跃的 vPatch CVE |

| 04 | **SURICATA IDS** | 24 小时内严重级别 1/2 告警 |

| 05 | **FAIL2BAN** | 4 台主机 — 活跃监狱、被封禁 IP |

| 06 | **UFW FIREWALL** | 规则矩阵、检测到的异常 |

| 07 | **HONEYPOT** | 非暴露端口上的尝试 |

| 08 | **CVE WATCH** | 近期 CVE 订阅(NVD) |

| 09 | **ROUTER** | WAN 传输、conntrack、网络流量 |

| 10 | **FREEBOX DELTA** | BOX/WAN/SFP、图表、流量告警 |

| 11 | **NGINX TRAFFIC** | 24 小时请求、错误、GeoIP |

| 12 | **活跃协议** | 协议/端口分布(实时环形图) |

| 13 | **世界地图** | 攻击地理定位 — 动态弧线 |

| 14 | **PROXMOX VE** | CPU/RAM、虚拟机、迷你图 |

| 15 | **WINDOWS** | 磁盘、GPU、备份 |

| 16 | **SSH** | 活跃会话、运行时间 |

| 17 | **服务** | 关键服务状态 |

| 18 | **定时任务** | 计划任务 |

19 | **更新** | 待处理软件包 |

| 20 | **威胁评分** | 14 个来源的 0-100 评分 |

| 21 | **JARVIS AI** | 主动操作、快速提示、自动优化 |

| 22 | **流量告警** | WAN 峰值、24 小时历史、异常检测 |

| 23 | **实时流量** | 5 分钟滑动窗口的请求/分钟 |

| 24 | **24 小时活动** | 每小时攻击量、直方图 |

| 25 | **GPU AI** | RTX — CUDA 使用率、显存、温度 |

| 26 | **GeoIP 排名** | 24 小时内攻击来源国家排名 |

| 27 | **历史记录** | 24 小时 CPU/RAM/网络图表 |

## 技术栈

| 层级 | 技术 | 角色 |

|--------|------------|------|

| 边界安全 | CrowdSec AppSec + IPS | WAF 约 150 个 vPatch CVE + nftables IP 封禁 |

| IDS | Suricata | 90,000+ 网络签名 |

| 暴力破解防护 | fail2ban | SSH/nginx/CVE — 4 台主机 |

| 防火墙 | UFW | 默认拒绝策略 |

| 反向代理 | nginx | TLS、速率限制、GeoIP |

| 数据收集 | Python 3.11 — monitoring_gen.py | 每 5 分钟定时任务 → monitoring.json |

| 前端 | 单一 HTML/CSS/JS | 零外部依赖 |

| 虚拟化 | Proxmox VE | 虚拟机超visor |

| AI | JARVIS(本地 Ollama) | LLM 分析、自动封禁、语音告警 |

## JARVIS AI 集成

SOC 仪表板与 [JARVIS](https://github.com/0xCyberLiTech/JARVIS) 集成,实现以下功能:

- 通过本地 LLM(Ollama — phi4-reasoning)**分析**日志和告警

- 如果攻击阈值超过,**自动封禁** IP(通过 CrowdSec SSH)

- 检测到关键服务宕机时**重启**服务

- 如果威胁评分达到高或严重级别,**语音告警**

- 在 SOC 选项卡中**记录**每个 SOC 操作及时间戳

## 安全性 — 本仓库未包含的内容

```

✔ Aucune IP réelle — VOTRE_IP dans tous les exemples

✔ Aucun token, clé SSH ou mot de passe

✔ Aucun fichier JSON de monitoring (données live)

✔ Aucune donnée personnelle ou réseau privé

✔ Scripts fournis à titre d'exemple — adapter à votre infrastructure

```

| 🖥️ Infrastructure & Sécurité | 💻 Développement & Web | 🤖 Intelligence Artificielle |

|

|

|

|

🔒 由 0xCyberLiTech 提出的项目 • 与 Claude AI(Anthropic)合作开发 🔒

标签:24小时监控, AI助手, AI风险缓解, AppImage, Claude AI, CrowdSec, Dashboard, Debian, fail2ban, homelab, JARVIS, Metaprompt, nginx, Suricata, WAF, Web应用防火墙, 入侵检测系统, 凭据扫描, 地理IP可视化, 威胁情报, 安全数据湖, 安全运营中心, 开发者工具, 现代安全运营, 网络安全, 网络映射, 自动化响应, 逆向工具, 隐私保护, 面板