NaeemAkmal/Static-Malware-Analysis-Lab

GitHub: NaeemAkmal/Static-Malware-Analysis-Lab

一个系统化的恶意软件静态分析实验室,展示如何使用多种 GUI、CLI 和在线工具对可疑文件进行安全分析并提取威胁指标。

Stars: 1 | Forks: 0

# 综合静态恶意软件分析实验室

### **执行摘要**

该仓库记录了对**静态恶意软件分析**的深度技术钻研。该项目使用一整套行业标准工具,对 **10 个独特的恶意软件样本**进行了系统化分析。目标是在保持零执行安全配置的前提下,实现最大的工具覆盖范围,以识别文件签名、PE 头、嵌入字符串和恶意能力。

## **1. 🛡️ 恶意软件分析基础**

恶意软件分析是剖析可疑文件以了解其意图的关键过程。本实验室专注于**静态分析**,为威胁情报提供基线。

| 方面 | 静态分析 | 动态分析 |

| :--- | :--- | :--- |

| **执行** | 不运行文件进行分析。 | 在受控沙箱中运行文件。 |

| **安全性** | 🟢 高(零感染风险)。 | 🟡 中等(需要隔离的虚拟机)。 |

| **重点** | 文件头、哈希值、字符串、元数据。 | API 钩子、网络流量、注册表更改。 |

| **目标** | 快速分类和 IoC 提取。 | 行为分析和载荷分析。 |

## **2. ⚙️ 方法论:详尽的工具覆盖**

我采用多维方法,通过 GUI、CLI 和基于云的平台交叉验证发现的结果,以确保数据完整性。

### **📁 [分析领域 1:文件架构与头识别](./GUI%20FILE_TYPE%20ScreenShots/)**

在此领域中,我分析了二进制签名以验证文件格式,并检查内部头部是否存在可疑指标。

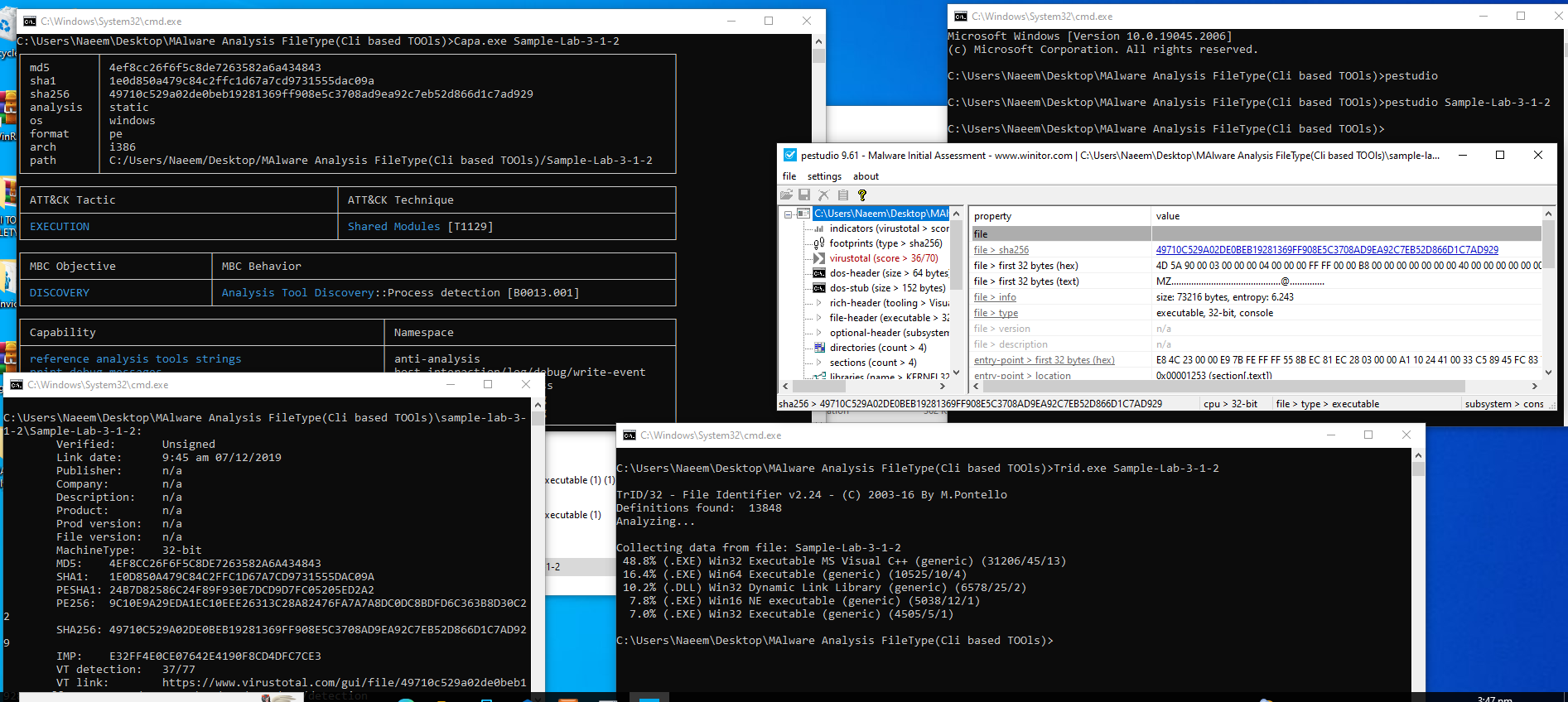

**🖥️ CLI 工具**

* **TrID:** 通过海量的二进制签名库识别文件类型。

* **Sigcheck:** 验证文件版本、数字签名和熵值水平。

* **Strings:** 提取可读纯文本数据的初步分类。

* **CAPA:** 自动检测高级别的恶意能力。

* **PeStudio:** 基于预定义的黑名单模式标记可疑指标。

*证据位于 [Static filetype Cli ScreenShots/](./Static%20filetype%20Cli%20ScreenShots/)*

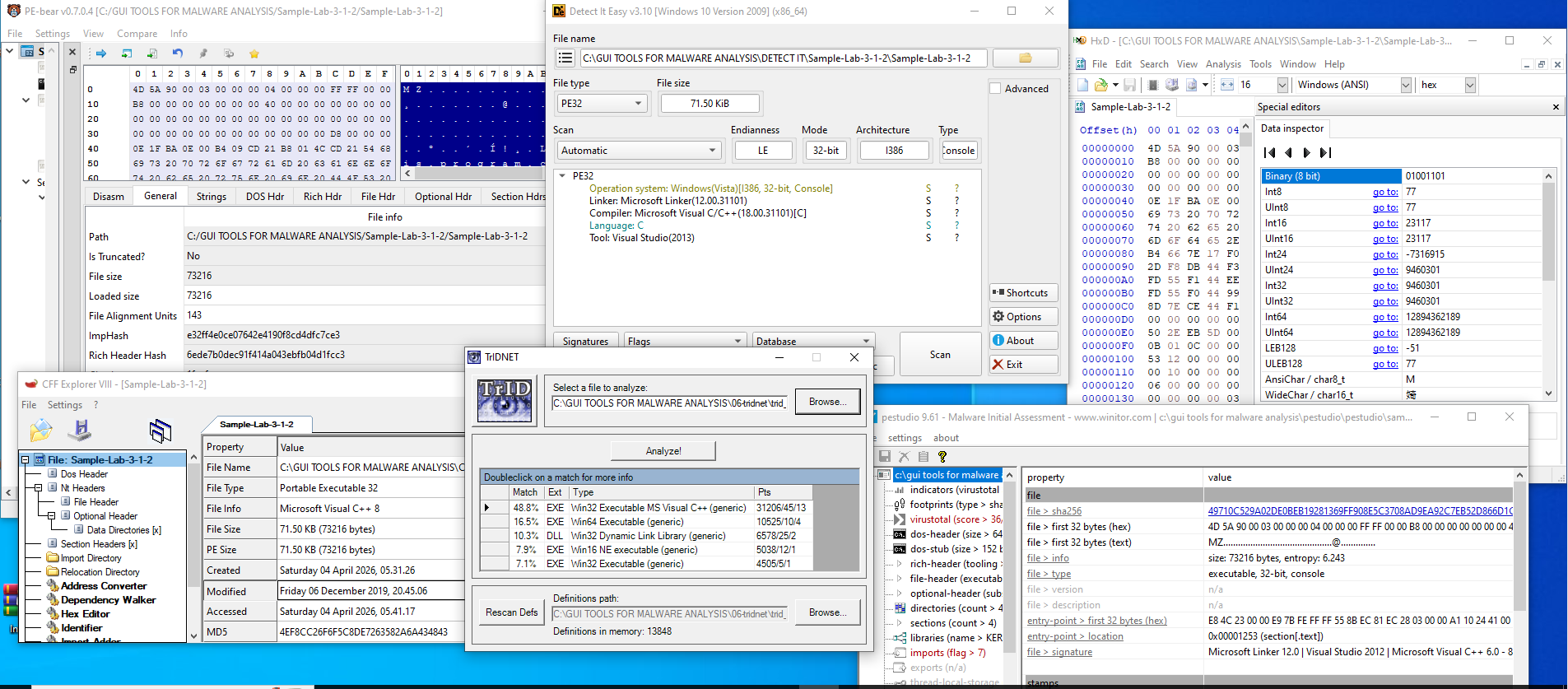

**💻 GUI 工具**

* **PeStudio / PE-bear:** PE 头和节的高级可视化。

* **Detect It Easy (DIE):** 准确识别编译器、链接器和加壳工具。

* **HxD:** 手动对原始二进制数据进行十六进制检查。

* **CFF Explorer:** 全面的 PE 结构编辑和深度检查。

* **TrIDNet:** 基于签名的文件识别图形界面。

*证据位于 [GUI FILE_TYPE ScreenShots/](./GUI%20FILE_TYPE%20ScreenShots/)*

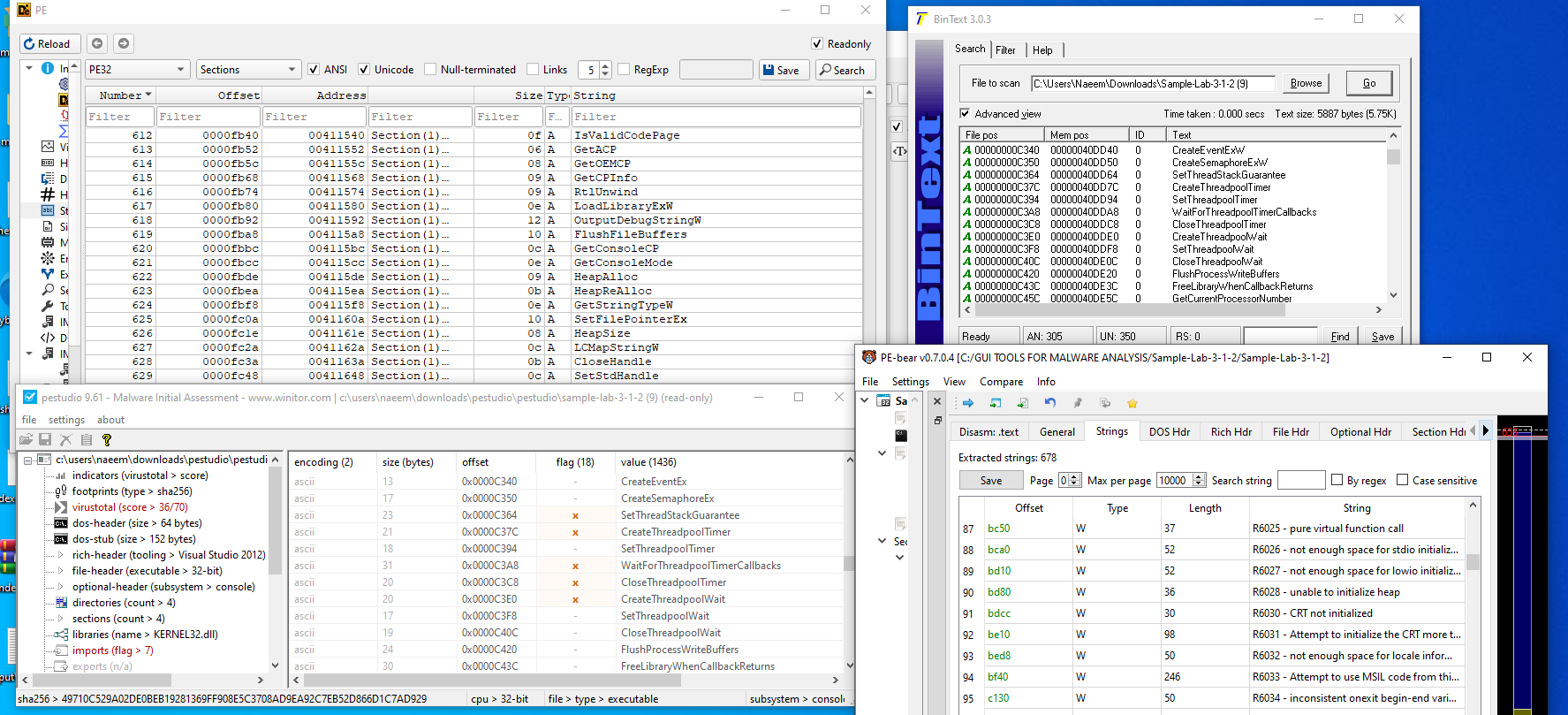

### **🔍 [分析领域 2:高级字符串提取(IoC 发现)](./Strings%20cli%20ScreenShots/)**

提取硬编码数据,如 IP 地址、C2 URL 和 Windows API,以梳理恶意软件的逻辑。

**🖱️ GUI 字符串**

* **Detect It Easy / PE-bear:** 允许查看特定于 PE 节的字符串。

* **BinText:** 用于海量字符串提取的高速 GUI 工具。

* **PeStudio:** 自动过滤并高亮显示恶意字符串。

*证据位于 [Strings GUI Screenshots/](./Strings%20GUI%20Screenshots/)*

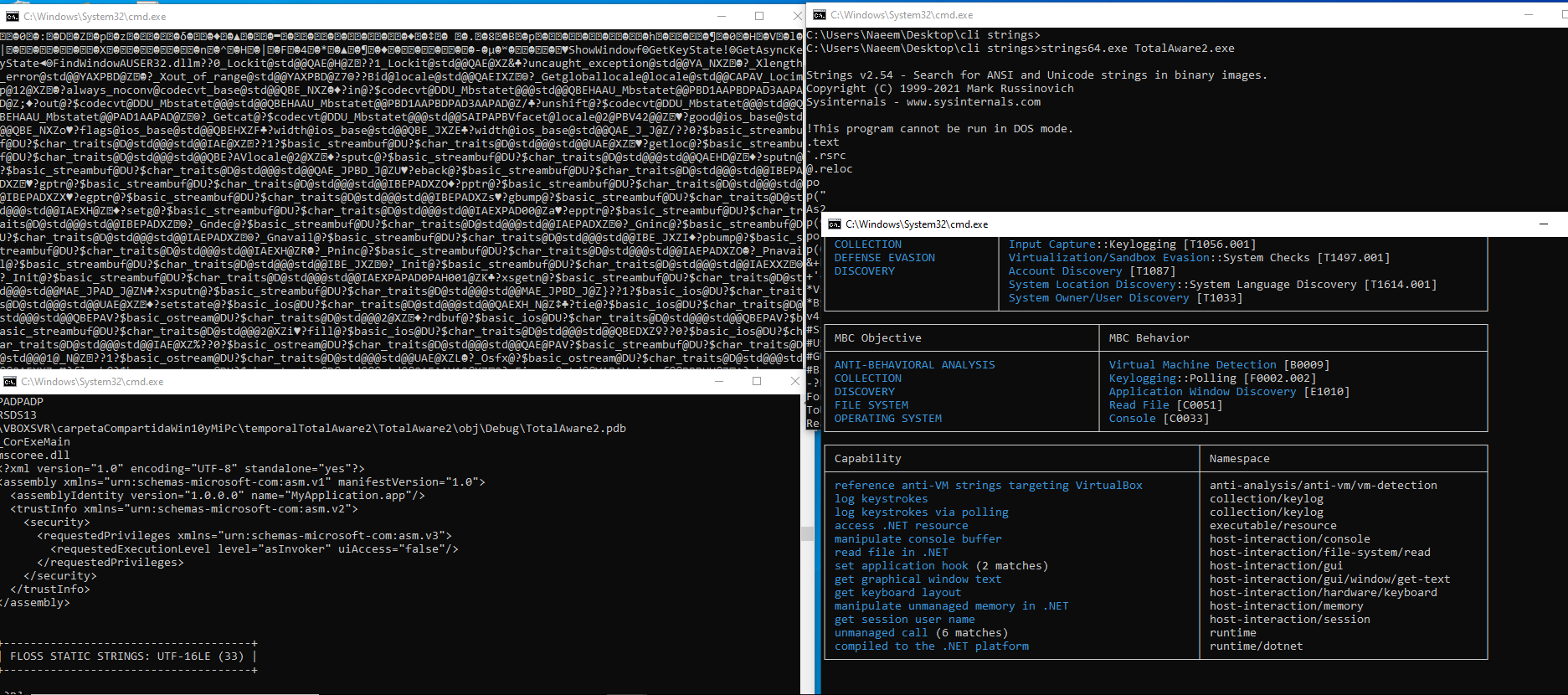

**⌨️ CLI 字符串**

* **CAPA:** 将提取的字符串直接映射到 MITRE ATT&CK 技术。

* **Ripgrep (rg):** 用于 IoC 的超快模式匹配。

* **Strings64:** 专业级的原始文本提取。

* **FLOSS:** 提取标准工具遗漏的混淆字符串。

*证据位于 [Strings cli ScreenShots/](./Strings%20cli%20ScreenShots/)*

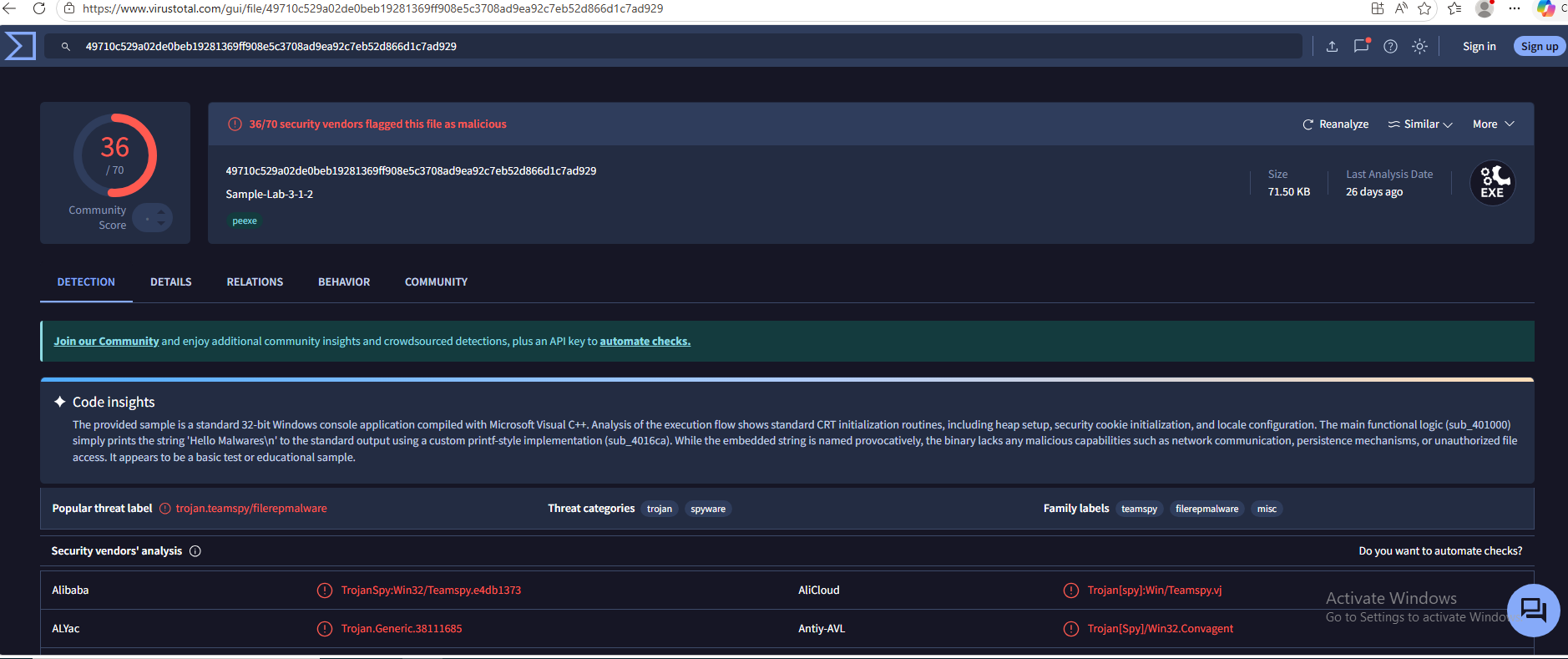

### **🌐 [分析领域 3:在线威胁情报](./Online%20tools%20Malware%20Analysis%20ScreenShots/)**

将本地发现的结果与全球数据库进行关联,以确认威胁判定和检测率。

* **VirusTotal:** 针对 70 多个全球杀毒引擎的信誉检查。

* **Hybrid Analysis:** 基于启发式的云端报告和威胁评分。

* **Mark0.net:** 用于精确识别的基于云的 TrID 验证。

*证据位于 [Online tools Malware Analysis ScreenShots/](./Online%20tools%20Malware%20Analysis%20ScreenShots/)*

## **3. 🏆 实验室结论与工具效能**

在分析多个样本后,以下是该工具集的性能评价:

* **💡 最全面的洞察:** **CAPA**(最适合理解意图)。

* **⚡ 最高效率:** **Ripgrep (rg)**(过滤 IoC 最快)。

* **🛠️ 必备静态 GUI:** **PeStudio**(最适合即时指标标记)。

* **✅ 主要验证来源:** **VirusTotal**(最适合全球检测)。

## **4. 📂 证据与文档**

详细证据整理在以下链接目录中:

* [**GUI FILE_TYPE ScreenShots/**](./GUI%20FILE_TYPE%20ScreenShots/) — PE 头和架构。

* [**Static filetype Cli ScreenShots/**](./Static%20filetype%20Cli%20ScreenShots/) — CLI 分类和签名结果。

* [**Strings cli ScreenShots/**](./Strings%20cli%20ScreenShots/) — CLI 模式匹配和 IoC 提取。

* [**Strings GUI Screenshots/**](./Strings%20GUI%20Screenshots/) — 基于图形界面的字符串分析。

* [**Online tools Malware Analysis ScreenShots/**](./Online%20tools%20Malware%20Analysis%20ScreenShots/) — 云验证报告。

## **5. 🛠️ 实验室工具包与资源链接**

以下是本实验所用工具的官方资源:

| 工具 | 类型 | 官方下载 / 链接 |

| :--- | :--- | :--- |

| **PeStudio** | GUI | [Winitor.com](https://www.winitor.com/) |

| **Detect It Easy (DIE)** | GUI | [GitHub - horsicq/Detect-It-Easy](https://github.com/horsicq/Detect-It-Easy) |

| **PE-bear** | GUI | [GitHub - hasherezade/pe-bear](https://github.com/hasherezade/pe-bear) |

| **CAPA** | CLI/GUI | [GitHub - mandiant/capa](https://github.com/mandiant/capa) |

| **Ripgrep (rg)** | CLI | [GitHub - BurntSushi/ripgrep](https://github.com/BurntSushi/ripgrep/releases) |

| **Sigcheck / Strings** | CLI | [Sysinternals (Microsoft)](https://learn.microsoft.com/en-us/sysinternals/downloads/sigcheck) |

| **HxD** | GUI | [mh-nexus.de](https://mh-nexus.de/en/hxd/) |

| **CFF Explorer** | GUI | [NTCore](https://ntcore.com/?page_id=371) |

| **TrID / TrIDNet** | CLI/GUI | [Mark0.net](https://mark0.net/soft-trid-e.html) |

| **FLOSS** | CLI | [GitHub - mandiant/flare-floss](https://github.com/mandiant/flare-floss) |

| **VirusTotal** | Online | [VirusTotal.com](https://www.virustotal.com/) |

| **Hybrid Analysis** | Online | [Hybrid-Analysis.com](https://www.hybrid-analysis.com/) |

## **⚠️ 免责声明**

本仓库**严格用于教育和研究目的**创建。所有恶意软件样本均在**受控和隔离的环境**中处理。

## **与我联系**

[**Naeem Akmal on LinkedIn**](https://www.linkedin.com/in/naeemakmal15)

标签:AD攻击面, DAST, DNS 反向解析, DNS 解析, IoC提取, IP 地址批量处理, PE文件分析, Triage, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 威胁情报, 安全实验室, 安全工具集, 安全运营, 开发者工具, 恶意软件分析, 情报收集, 扫描框架, 数字取证, 文件签名识别, 漏洞研究, 网络信息收集, 网络安全, 网络安全审计, 自动化脚本, 逆向工程, 隐私保护, 静态分析