youssefmohamed180497-code/Enterprise-SOC-Web-Defense-Automation-Wazuh-SIEM-

GitHub: youssefmohamed180497-code/Enterprise-SOC-Web-Defense-Automation-Wazuh-SIEM-

基于Wazuh SIEM构建的企业级SOC自动化方案,包含80余条覆盖Web攻击、终端威胁和横向移动等场景的自定义检测规则,支持Docker一键部署和MITRE ATT&CK框架映射。

Stars: 1 | Forks: 0

# 企业级SOC Web防御自动化-Wazuh SIEM

### 📌 项目概述

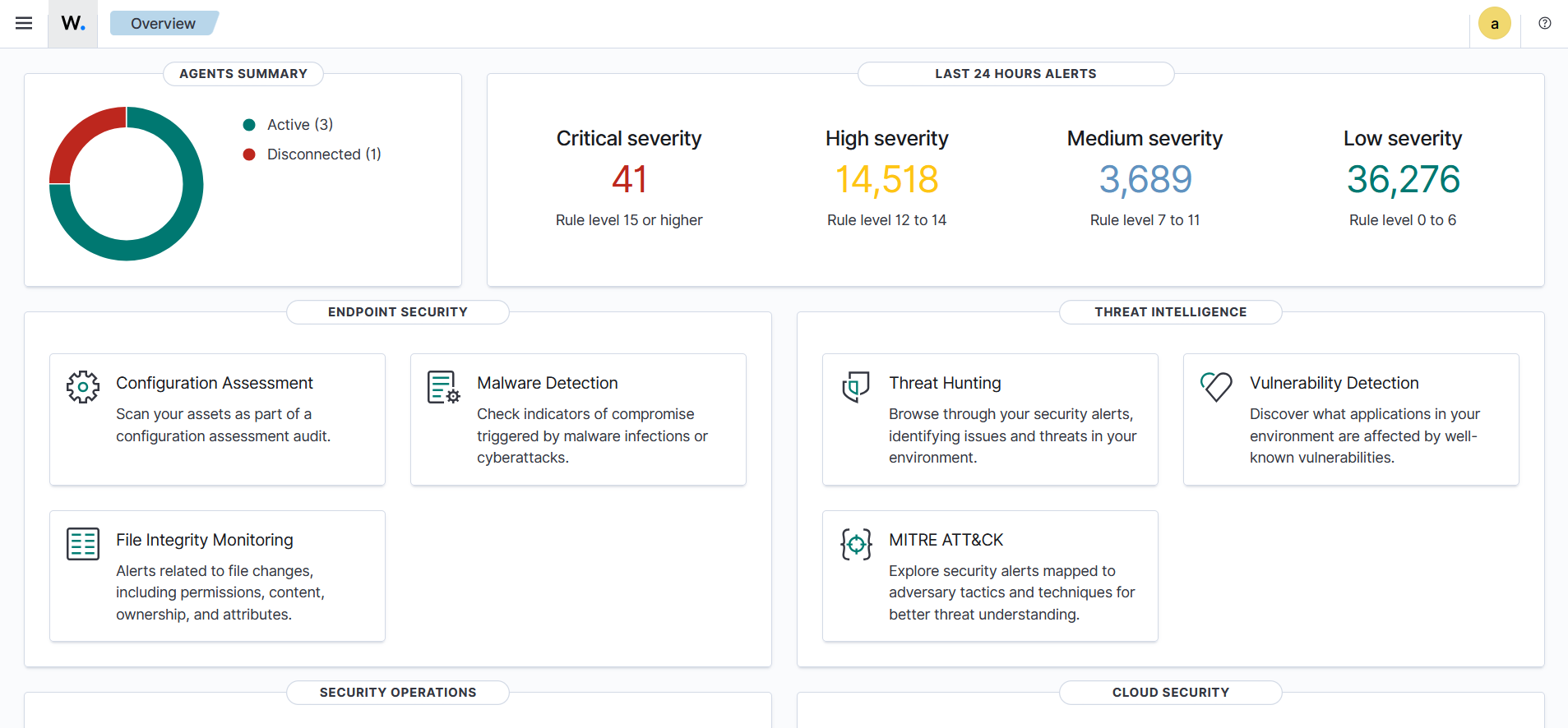

本项目展示了一个基于Wazuh SIEM构建的全自动化安全运营中心(SOC)。它将端点保护、网络监控和Web应用程序安全整合到单一管理界面中,并映射到MITRE ATT&CK框架。

### 🏗️ 架构与实验室环境

* SIEM技术栈:容器化Wazuh(Manager、Indexer、Dashboard)。

* 终端设备:Windows Server 2022、Windows 10/11和Kali Linux。

* 监控分组:针对Linux和Windows代理的专项策略。

### 🚀 快速导航

要在您的环境中运行此项目,请参阅以下专用指南:

* 安装指南:Docker和原生部署的自动化脚本。

* 检测规则:威胁检测的核心规则集。

* 自定义解码器:用于解析专用日志格式的逻辑。

### 🌐 Web应用程序安全(WAF模式)

我集成了DVWA(Damn Vulnerable Web App)来模拟和检测真实世界的Web攻击。

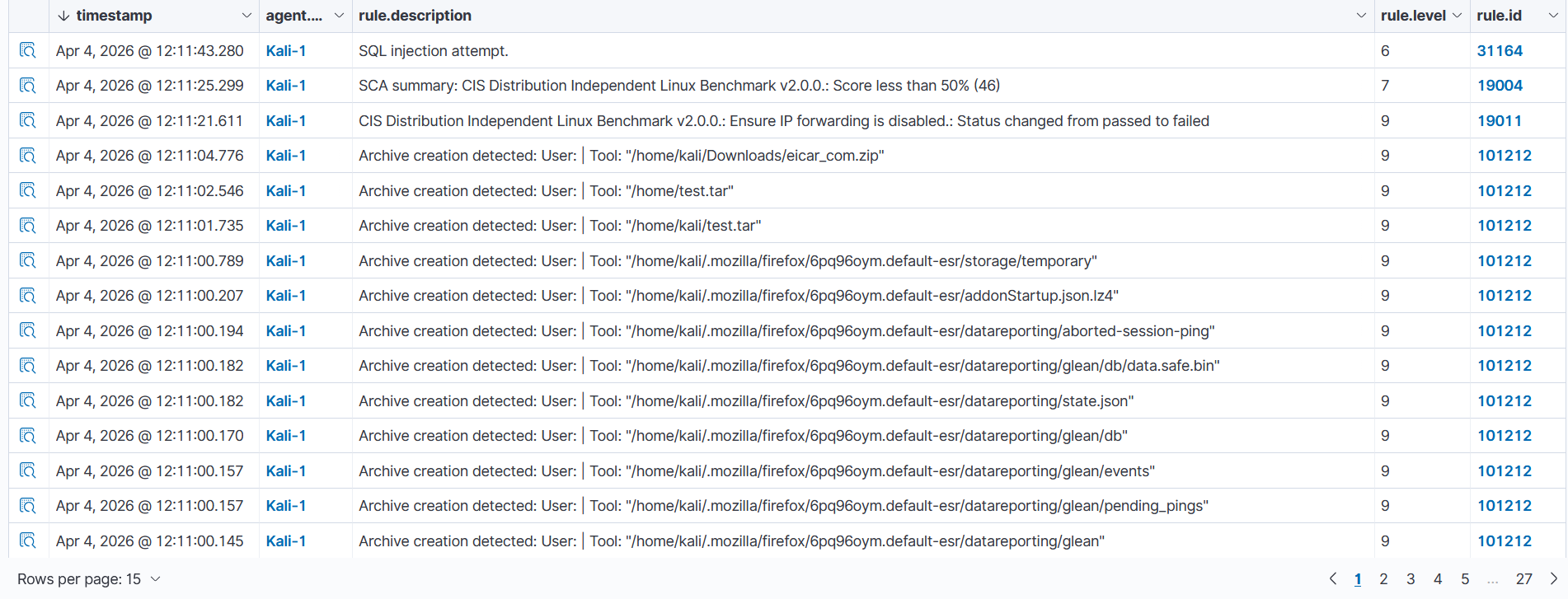

1. SQL注入(SQLi)

检测:在Apache日志中识别恶意SQL负载。

告警:规则31164 - SQL注入尝试。

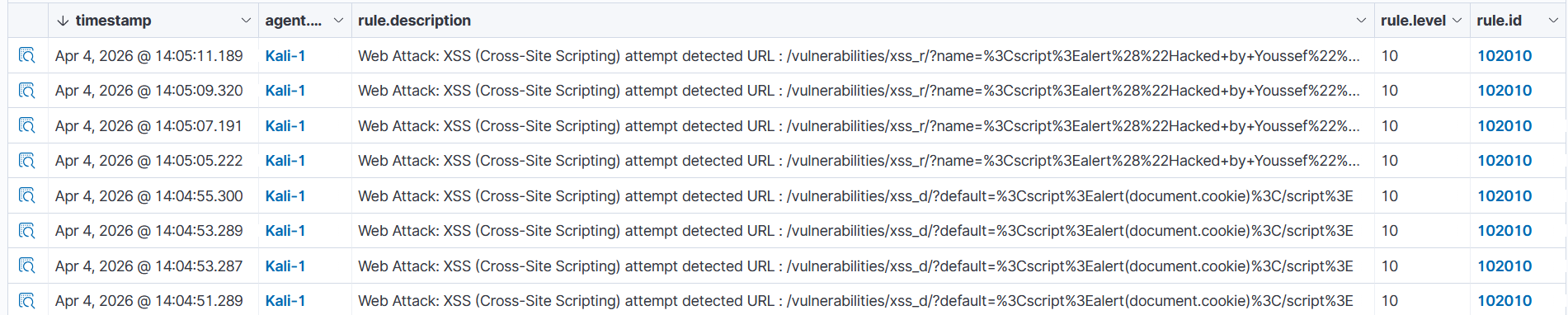

2. 跨站脚本(XSS)

场景:反射型和DOM型XSS攻击。

自定义规则:开发了规则102010(级别10)用于高精度XSS检测。

告警:规则102010 - 检测到XSS尝试。

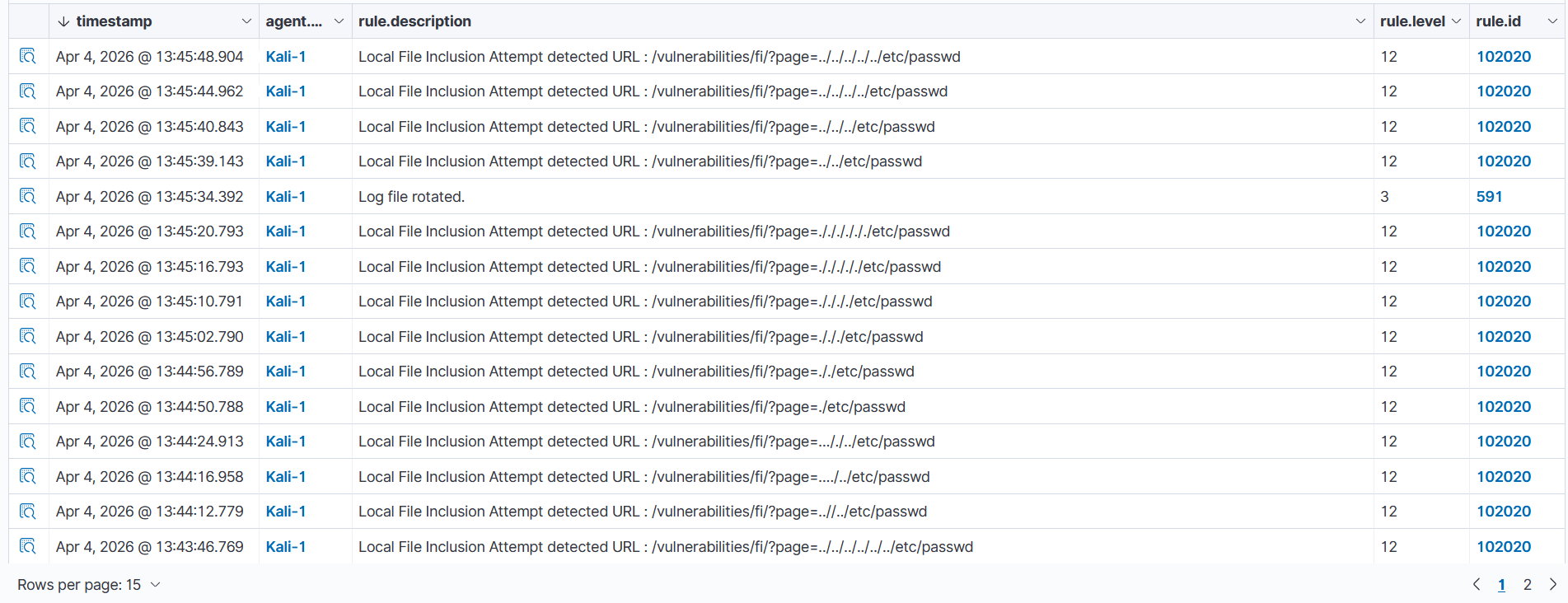

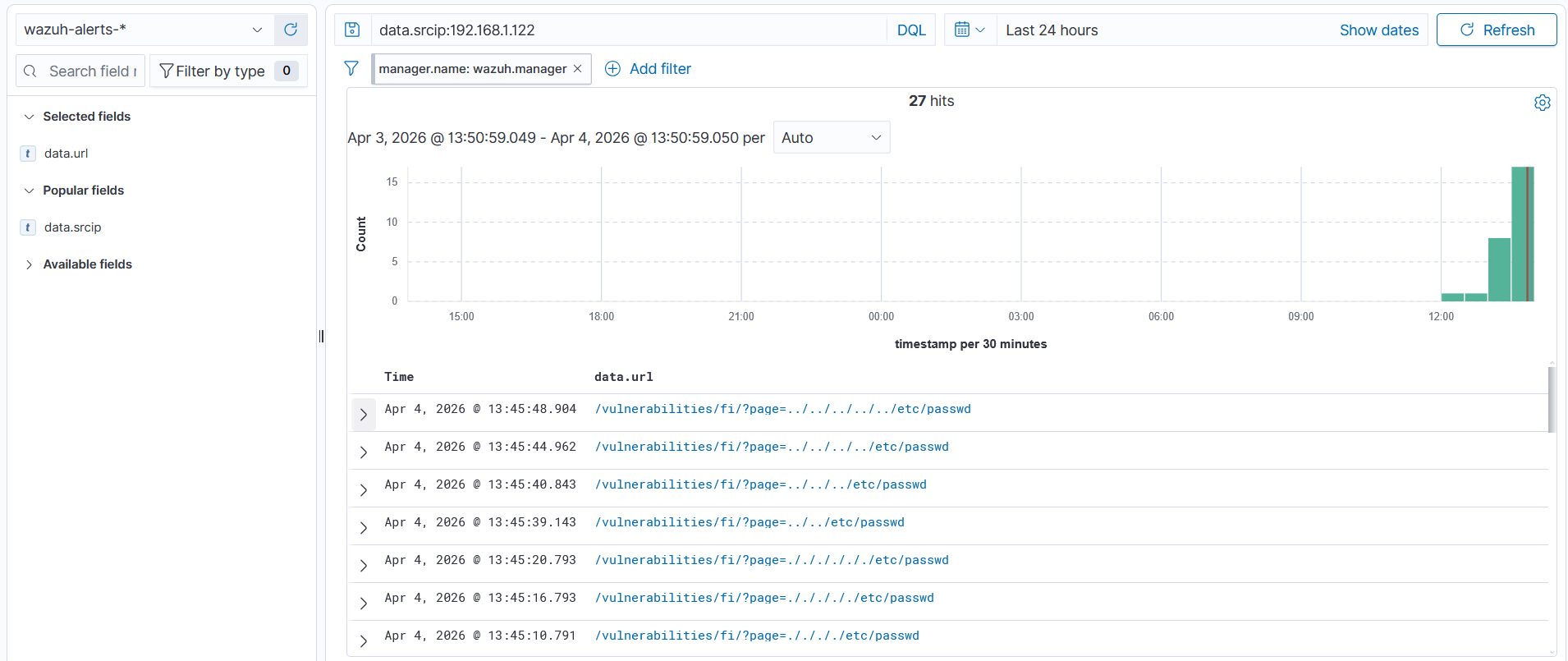

3. 本地文件包含(LFI)

检测:捕获目录遍历尝试(/etc/passwd)。

告警:规则102020(级别12严重性)。

### 🔍 威胁情报与恶意软件分析

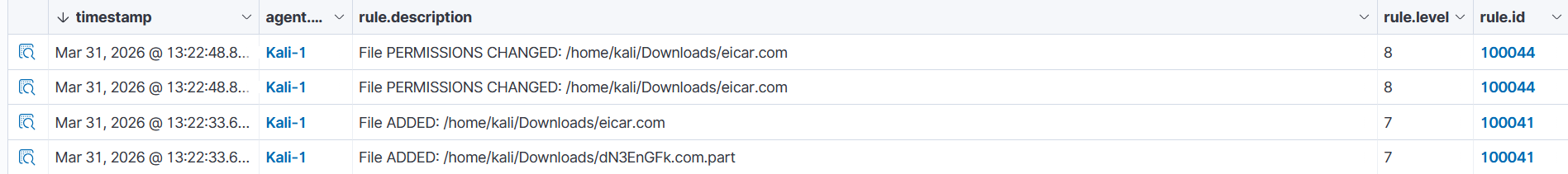

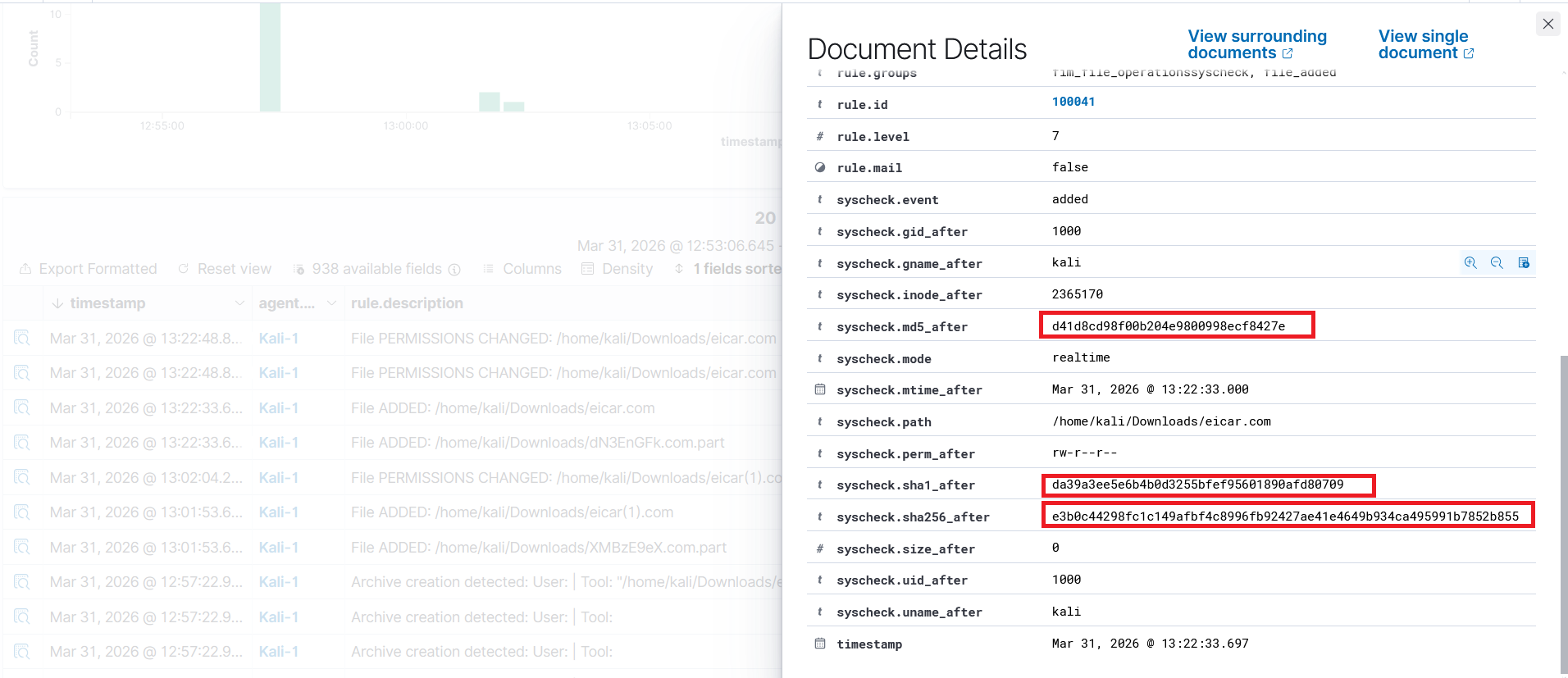

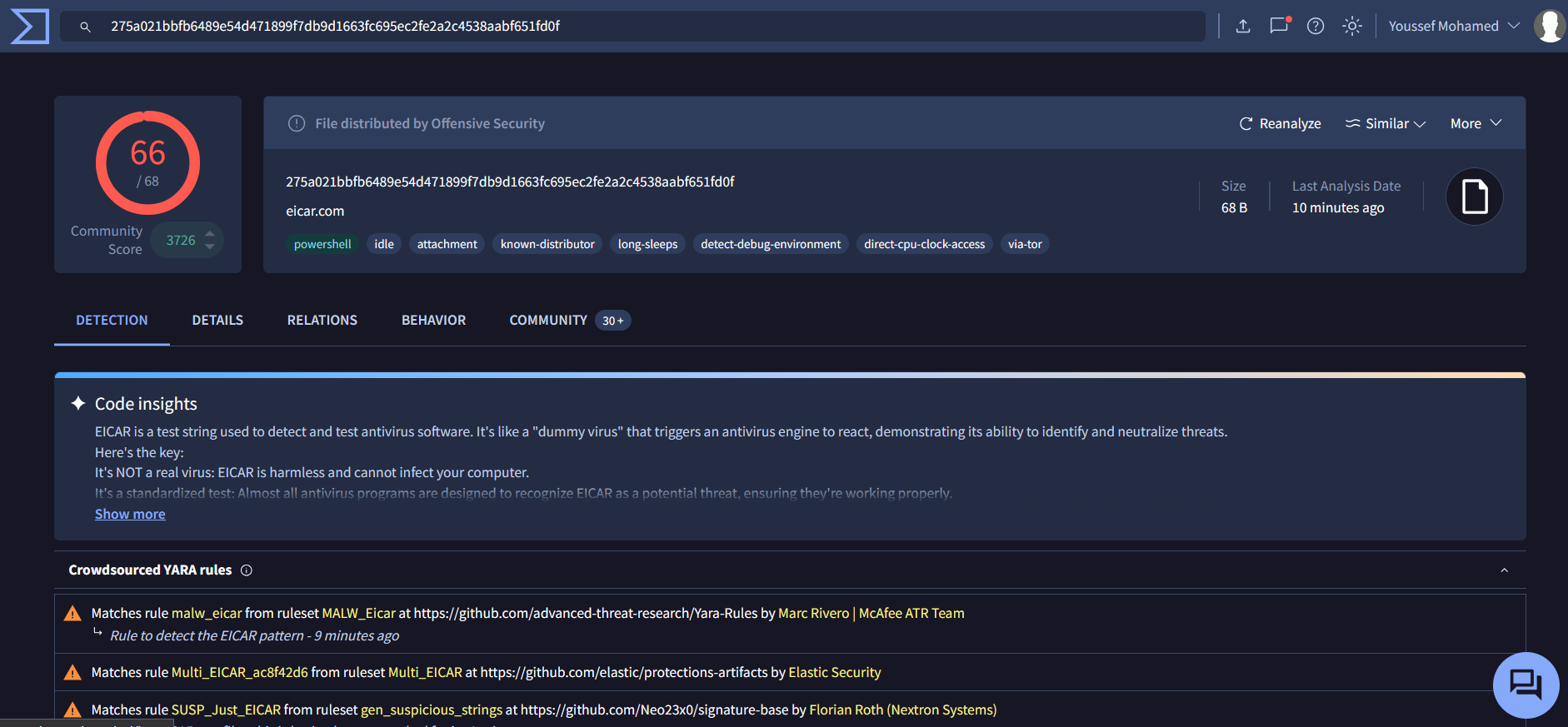

1. VirusTotal集成

工作流程:Wazuh自动提取文件哈希值并查询VirusTotal。

发现:检测到EICAR测试恶意软件,恶意评分66/68。

2. MITRE ATT&CK®框架映射

所有自定义规则和告警都映射到MITRE ATT&CK技术(如持久化、权限提升、暴力破解),从而实现对对手行为的标准化理解。

| 规则ID范围 | MITRE技术 | 战术 |

| :--- | :--- | :--- |

| **100041 - 100046** | T1546, T1547 | 持久化 |

| **100100 - 100152** | T1110, T1078 | 初始访问 |

| **100200 - 100400** | T1003, T1055 | 凭证访问、防御规避 |

| **100600** | T1091 | 初始访问(通过可移动媒体复制) |

| **101100 - 101191** | T1620, T1611 | 防御规避、权限提升 |

| **101200 - 101262** | T1110, T1114 | 初始访问、收集 |

| **101310** | T1021, T1071 | 命令与控制(非TTY会话) |

| **101320 - 101322** | T1548 | 权限提升(Sudo/滥用) |

| **101330 - 101332** | T1136 | 持久化(创建账户) |

| **101340 - 101341** | T1222 | 防御规避(文件权限) |

| **101400 - 101440** | T1014, T1564 | 防御规避(Rootkit/隐藏文件) |

| **101500 - 101511** | T1021, T1570 | 横向移动 |

| **102010 - 102030** | T1059, T1190 | 执行、初始访问(Web攻击) |

### 🛡️ 高级检测逻辑(核心)

我的自定义规则集包含80多条专业检测规则,旨在减少误报并提供高保真告警。这些规则映射到MITRE ATT&CK矩阵,覆盖完整攻击生命周期。

| 分组(类别) |规则数量 | ID范围 |

| :--- | :--- | :--- |

| **FIM文件操作** | 5 | 100041 - 100046 |

| **远程访问监控(RDP和SSH)** | 6 | 100100 - 100152 |

| **Windows高级威胁** | 8 | 100200 - 100400 |

| **USB监控** | 1 | 100600 |

| **Auditd高级规则** | 15 | 101100 - 101191 |

| **欺诈检测** | 20 | 101200 - 101262 |

| **会话异常** | 1 | 101310 |

| **Sudo/权限提升** | 3 | 101320 - 101322 |

| **用户账户变更** | 3 | 101330 - 101332 |

| **组/权限变更** | 2 | 101340 - 101341 |

| **文件完整性与系统完整性** | 11 | 101400 - 101440 |

| **网络安全与横向移动** | 2 | 101500 - 101511 |

| **Web安全** | 2 | 102010 - 102020 |

1. FIM文件操作(6条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **100041** | 关键文件被修改 | 检测/etc/passwd、/etc/shadow、系统二进制文件的更改 | 13 |

| **100042** | SUID二进制文件添加 | 检测到新的SUID/SGID文件(潜在权限提升) | 12 |

| **100043** | WebShell上传 | PHP/JSP/ASPX文件上传到Web目录 | 14 |

| **100044** | Cron持久化 | 系统或用户crontab中添加了新cron作业 | 11 |

| **100045** | 启动脚本被修改 | /etc/rc.local、systemd服务、init.d的更改 | 10 |

| **100046** | SSH密钥授权 | 新的SSH密钥添加到authorized_keys文件 | 12 |

2. 远程访问监控 - RDP和SSH(5条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **100100** | RDP暴力破解 | 5分钟内5次以上RDP登录失败 | 10 |

| **100101** | 暴力破解后RDP成功 | 多次失败后RDP登录成功(账户接管) | 12 |

| **100150** | SSH来自新国家 | 来自30天内未见过地理位置的SSH登录 | 8 |

| **100151** | SSH非工作时间登录 | 在工作时间外(周末/夜间)的SSH登录 | 6 |

| **100152** | SSH Root登录启用 | 检测到通过SSH直接root登录 | 14 |

3. Windows高级威胁(8条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :---: |

| **100200** | LSASS内存访问 | 进程尝试访问lsass.exe(Mimikatz风格) | 15 |

| **100201** | SAM数据库转储 | 尝试读取SAM/SYSTEM/SECURITY注册表配置单元 | 15 |

| **100202** | PowerShell混淆 | 检测到Base64编码或混淆的PowerShell命令 | 12 |

| **100203** | WMI事件订阅 | 通过WMI事件消费者插入实现持久化 | 11 |

| **100204** | 计划任务创建 | 通过schtasks或XML创建新计划任务 | 9 |

| **100205** | 服务创建 | 安装新Windows服务(持久化/权限提升) | 10 |

| **100206** | 进程注入 | 检测CreateRemoteThread或进程挖空技术 | 14 |

| **100400** | DCsync攻击 | 非域控制器访问目录复制服务 | 15 |

4. USB监控(1条)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **100600** | USB设备连接 | 未经授权的USB存储设备插入受监控主机 | 8 |

5. Auditd高级规则(15条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101100** | 系统调用异常 - ptrace | 检测到进程跟踪/调试(潜在代码注入) | 10 |

| **101101** | 内核模块加载 | 检测到insmod/modprobe执行(潜在Rootkit) | 11 |

| **101102** | BPF程序加载 | 加载eBPF程序(高级隐蔽/Rootkit指标) | 13 |

| **101104** | 容器逃逸 - cgroup | 检测到来自容器内的cgroup突破尝试 | 14 |

| **101104** | 容器逃逸 - 特权 | 通过mknod尝试特权容器逃逸 | 14 |

| **101105** | Docker Socket访问 | 未授权访问/var/run/docker.sock | 12 |

| **101106** | 能力添加 | 进程添加危险能力(如CAP_SYS_ADMIN) | 11 |

| **101107** | 命名空间操作 | 使用setns()系统调用进行命名空间逃逸 | 12 |

| **101108** | Seccomp绕过 | 尝试绕过seccomp安全过滤器 | 13 |

| **101109** | 核心转储生成 | 敏感进程崩溃(潜在内存/密码提取) | 9 |

| **101110** | TTY Shell生成 | 通过脚本/expect生成交互式Shell(后渗透) | 10 |

| **101111** | 隐藏进程(LD_PRELOAD) | 使用LD_PRELOAD环境变量钩住系统调用 | 12 |

| **101190** | 侦察 - 系统信息 | 快速连续执行uname、hostname、id命令 | 5 |

| **101191** | 侦察 - 网络 | 使用netstat、ss、lsof进行内部网络发现 | 5 |

6. 欺诈与高级行为检测(20条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101200** | 账户接管 | 3次以上失败后立即成功登录(60秒窗口) | 12 |

| **101201** | 不可能旅行 | 在不可能的时间内从2个不同位置检测到登录 | 11 |

| **101202** | 凭证填充 | 来自单个IP的不同用户多次登录失败 | 10 |

| **101203** | 新设备登录 | 首次从不可识别的设备指纹检测到登录 | 7 |

| **101204** | 密码喷洒攻击 | 多个用户名使用相同密码模式被攻击 | 10 |

| **101205** | MFA绕过尝试 | 多次MFA失败后出现可疑成功 | 13 |

| **101206** | 会话劫持 | 来自不同IP/User-Agent的活动会话Cookie/令牌重用 | 12 |

| **101207** | 信用卡测试尝试 | 使用不同卡号多次支付失败 | 9 |

| **101208** | 奖励滥用 | 来自同一设备的多个账户注册 | 8 |

| **101212** | 数据外泄 - 归档 | 在敏感或不寻常目录中创建.zip/.tar | 11 |

| **101216** | 容器突破 | chroot逃逸或/proc文件系统逃逸尝试 | 14 |

| **101260** | 加密挖矿 - CPU | 与已知矿池IP相关联的持续高CPU使用率 | 10 |

| **101262** | 勒索软件文件活动 | 大量文件重命名/加密(.encrypted、.locked、.crypt) | 15 |

7. 会话与权限提升(4条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101310** | 隐形登录(无TTY) | 无TTY登录(高度提示反向Shell/机器人) | 12 |

| **101320** | Sudo命令执行 | 所有sudo命令执行的详细日志记录 | 4 |

| **101321** | Sudoers文件被修改 | 未授权编辑/etc/sudoers或使用visudo | 13 |

| **101322** | Sudo漏洞利用尝试 | 检测已知CVE漏洞(如CVE-2021-3156) | 15 |

8. Sudo与权限提升(3条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101320** | Sudo命令执行 | 所有sudo命令的一般日志记录 | 4 |

| **101321** | Sudoers文件被修改 | 检测visudo或直接编辑/etc/sudoers | 13 |

| **101322** | Sudo漏洞利用尝试 | 检测已知CVE漏洞(如Baron Samedit CVE-2021-3156) | 15 |

9. 用户账户与组变更(5条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101330** | 用户添加 | 执行useradd或adduser命令 | 8 |

| **101331** | 用户删除 | 执行userdel命令 | 9 |

| **101332** | 密码更改 | passwd命令针对root或管理账户 | 7 |

| **101340** | 组被修改 | 执行usermod -g或groupadd | 7 |

| **101341** | 文件权限被更改 | 关键权限更改如chmod 777或SUID +s | 10 |

10. 文件与系统完整性(11条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101400** | 系统二进制被修改 | 在/bin、/sbin或/usr/bin中检测到哈希更改 | 15 |

| **101401** | 库注入 | LD_LIBRARY_PATH修改或可疑.so文件 | 11 |

| **101402** | 内核模块被修改 | /lib/modules中的未授权更改(Rootkit指标) | 13 |

| **101403** | 启动加载器被修改 | 检测到GRUB或MBR篡改 | 14 |

| **101404** | PAM配置被更改 | /etc/pam.d/的修改(认证绕过) | 12 |

| **101407** | 日志篡改 | 删除或未授权修改/var/log文件 | 13 |

| **101408** | 审计日志被清除 | 尝试通过auditctl或logrotate滥用清除日志 | 14 |

| **101440** | Rootkit指标 | 进程绑定到特权端口(<1024)但无权限 | 12 |

11. 网络安全与横向移动(2条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **101500** | SMB/Windows管理共享 | 访问管理共享(ADMIN$、C$、IPC$) | 10 |

| **101511** | PsExec执行 | 检测PsExec或类似远程执行工具 | 12 |

12. Web应用程序安全(3条规则)

| 规则ID | 名称 | 描述 | 严重性 |

| :--- | :--- | :--- | :--- |

| **102010** | XSS精确检测 | 在URL中检测到`。

* 要测试SQL注入规则,请输入' OR 1=1 #

* 要测试XSS DOM规则,当选择Language时,将Language替换为以下文本 > ''。

* 哈希盗窃(转储哈希)-(规则101142)> sudo cat /etc/shadow

* 攻击者正试图找出系统上的用户名:(运行规则101141)> cat /etc/passwd OR grep "root" /etc/passwd。

* #网络扫描器(nmap、masscan、Wireshark、tcpdump)> nmap -sS 127.0.0.1 - masscan 127.0.0.1 -p80 - sudo tcpdump -c 5 -i lo。

* 下载测试curl http://google.com - wget http://google.com - for i in {1..6}; do curl http://google.com; sleep 1; done。

* 测试Shadow文件(密码)> sudo auditctl -w /etc/shadow -p r -k shadow_access

### 👨💻 作者

### Youssef Mohamed

### 网络安全/SOC分析师

### [GitHub个人资料](https://github.com/youssefmohamed180497-code)

如果我参与的项目需要,我会更新规则和解码器。

标签:AMSI绕过, CISA项目, DAST, DNS 反向解析, Docker容器化部署, DOE合作, DVWA渗透测试, HTTP工具, LFI本地文件包含检测, Linux安全监控, Metaprompt, MITRE ATT&CK框架, SIEM安全信息与事件管理, SOC安全运营中心, SQL注入检测, VirusTotal集成, Wazuh SIEM, Wazuh仪表板, Wazuh管理器, Wazuh索引器, Windows服务器安全, x64dbg, XSS跨站脚本检测, XXE攻击, 企业安全, 入侵检测系统, 入侵防御, 威胁情报, 威胁检测, 安全事件响应, 安全合规, 安全告警, 安全数据湖, 应用安全, 开发者工具, 恶意软件分析, 日志解析, 目录遍历攻击检测, 端点安全, 网络代理, 网络安全审计, 网络安全监控, 网络资产管理, 自动化运维, 自定义安全规则, 补丁管理, 解码器, 证书伪造, 请求拦截, 逆向工具, 驱动开发