NovaCode37/SakuraOsintTryhackme-completed

GitHub: NovaCode37/SakuraOsintTryhackme-completed

一份详尽的 TryHackMe Sakura OSINT 挑战通关文档,系统展示了从元数据提取、身份解析到加密货币追踪和地理定位的完整开源情报调查链。

Stars: 1 | Forks: 0

# TryHackMe — Sakura Writeup

**平台:** TryHackMe

**房间:** [Sakura](https://tryhackme.com/room/sakura)

**类别:** OSINT

**难度:** Medium

**作者开发的工具:** PRISM — Open Source Intelligence Platform(即将推出)

## 目标

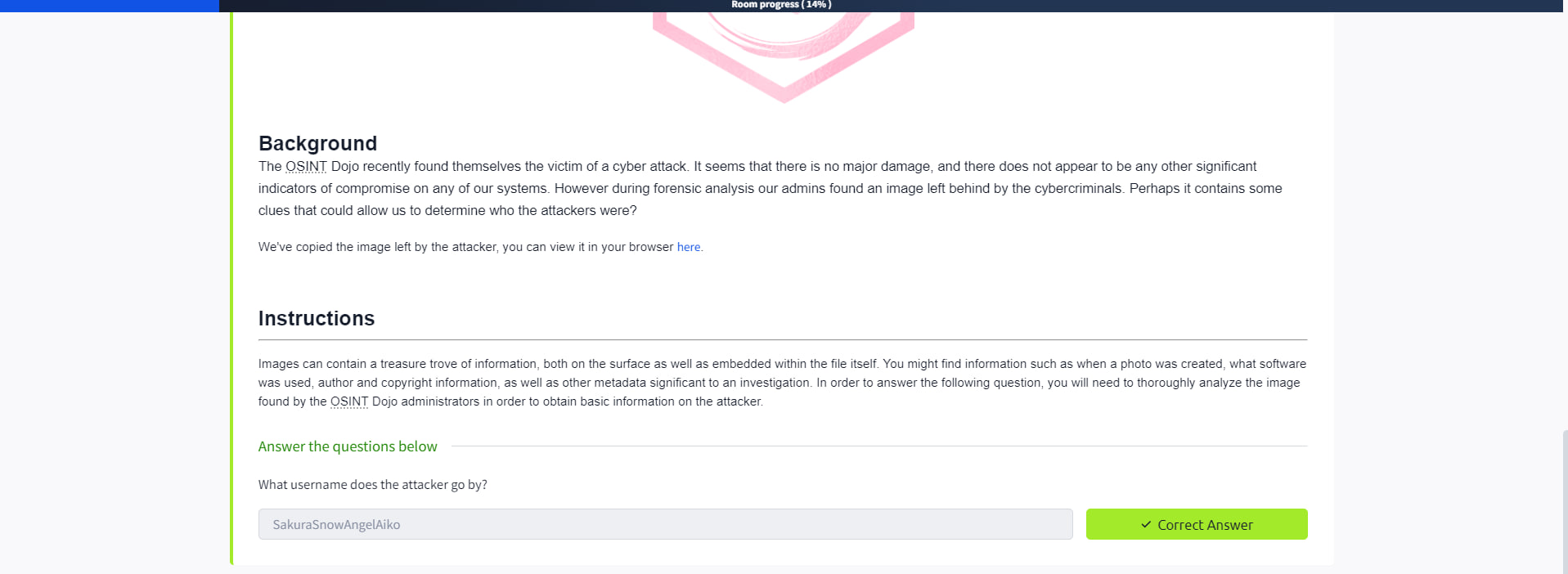

OSINT Dojo 最近遭受了一次网络攻击。在取证分析过程中,管理员恢复了攻击者留下的一张图片。调查需要在五个任务中应用一系列开源情报技术——包括源代码检查、用户名枚举、加密货币追踪、社交媒体画像和地理定位——以全面识别威胁行为者并确定其物理位置。

## 演练

### 步骤 1 — 通过 SVG 源代码检查提取用户名

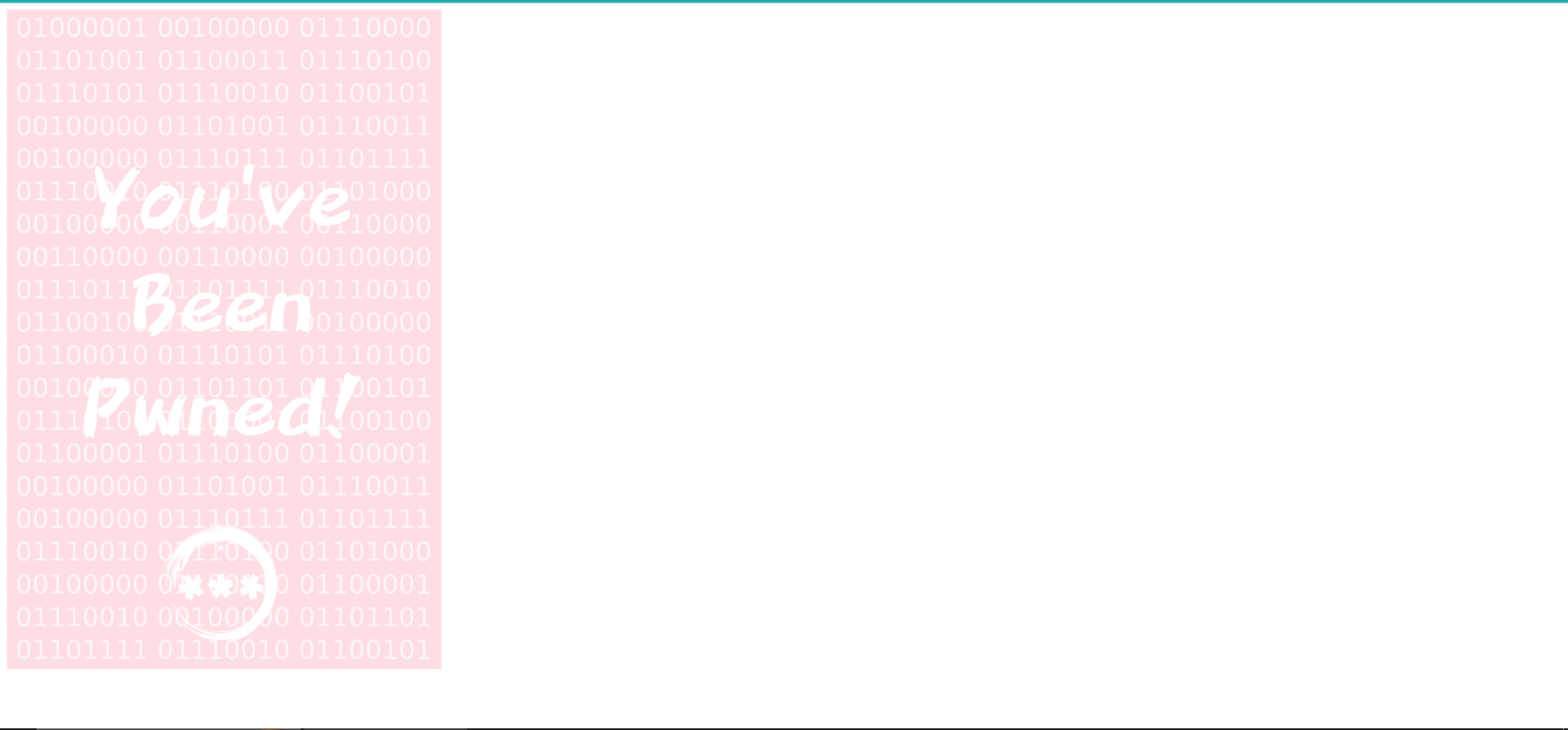

调查始于托管在 OSINT Dojo 网站上的一个 SVG 图像文件。乍一看,这张图片只显示 "You've Been Pwned!",没有提供明显的线索。

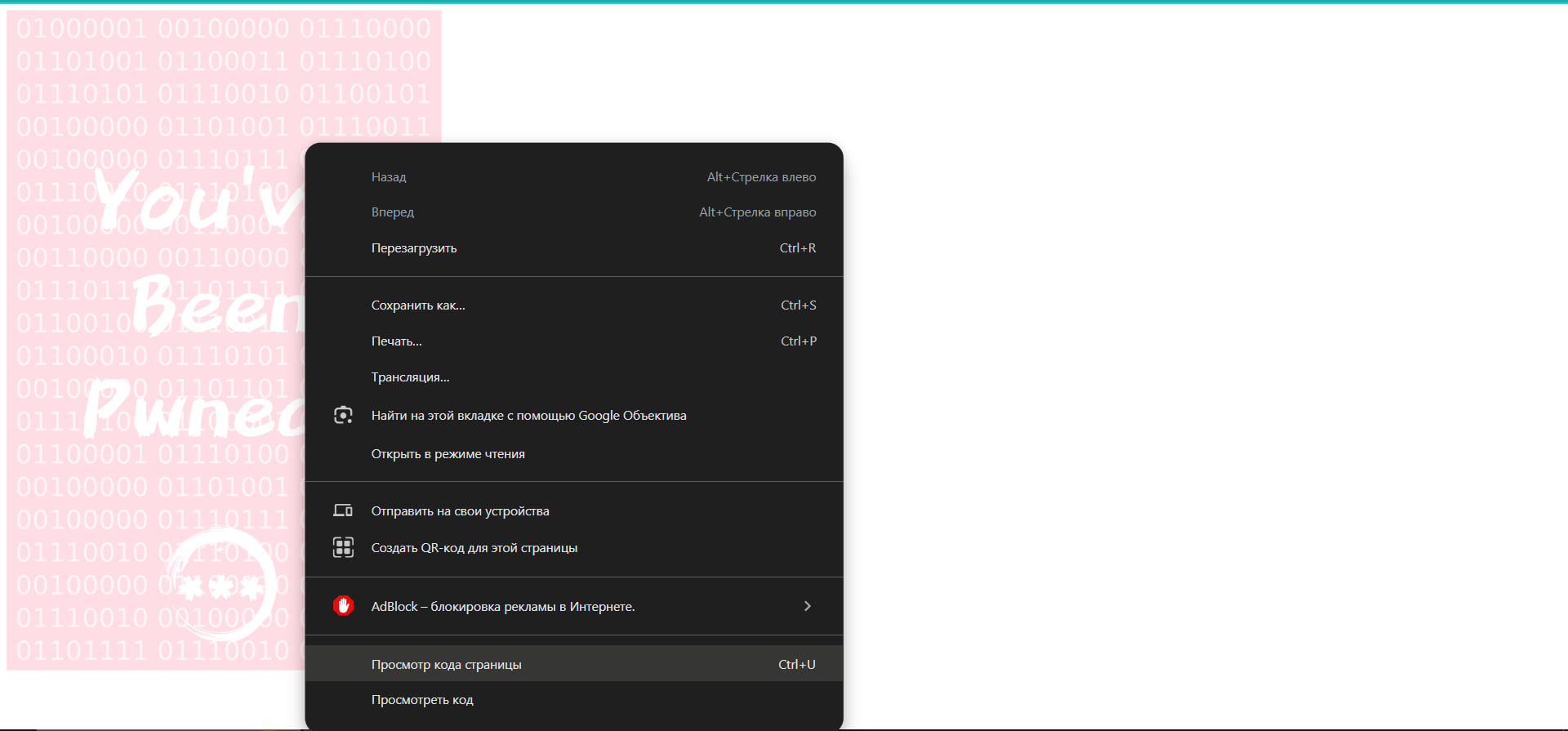

由于该文件是 SVG——一种基于 XML 的矢量格式——它可以作为纯文本读取。在浏览器中右键单击图像并选择 "View Page Source"(查看页面源代码)即可打开原始标记。

*浏览器中显示的 SVG 图像——表面没有可见线索*

*右键单击页面并选择 "Просмотр кода страницы" (View Page Source) 以检查 SVG 标记*

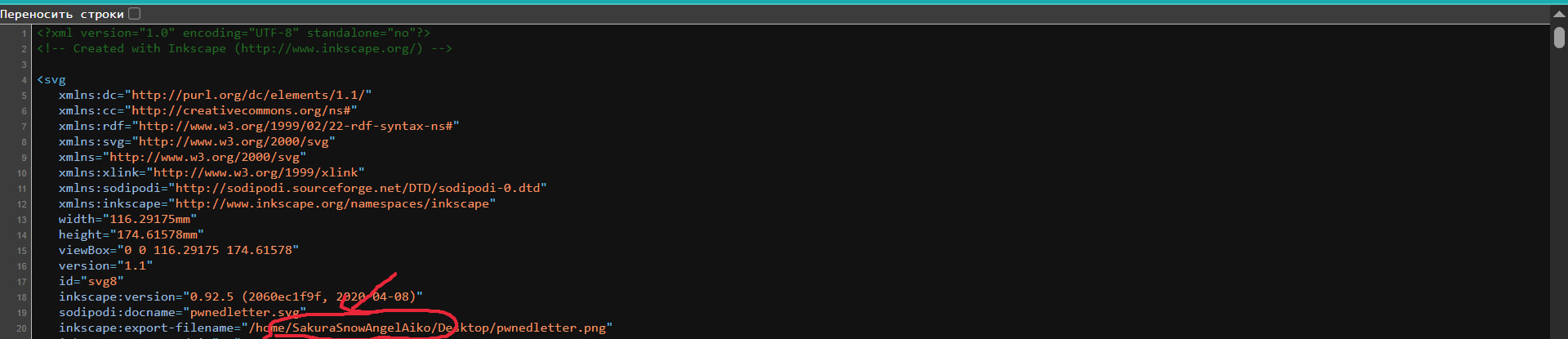

在源代码内部,`inkscape:export-filename` 属性包含攻击者的 Linux 主目录路径,直接暴露了他们的用户名。

*SVG 源代码显示了导出路径:`/home/SakuraSnowAngelAiko/Desktop/pwnedletter.png` —— 用户名以红色突出显示*

发现 — 用户名:SakuraSnowAngelAiko

```

SakuraSnowAngelAiko

```

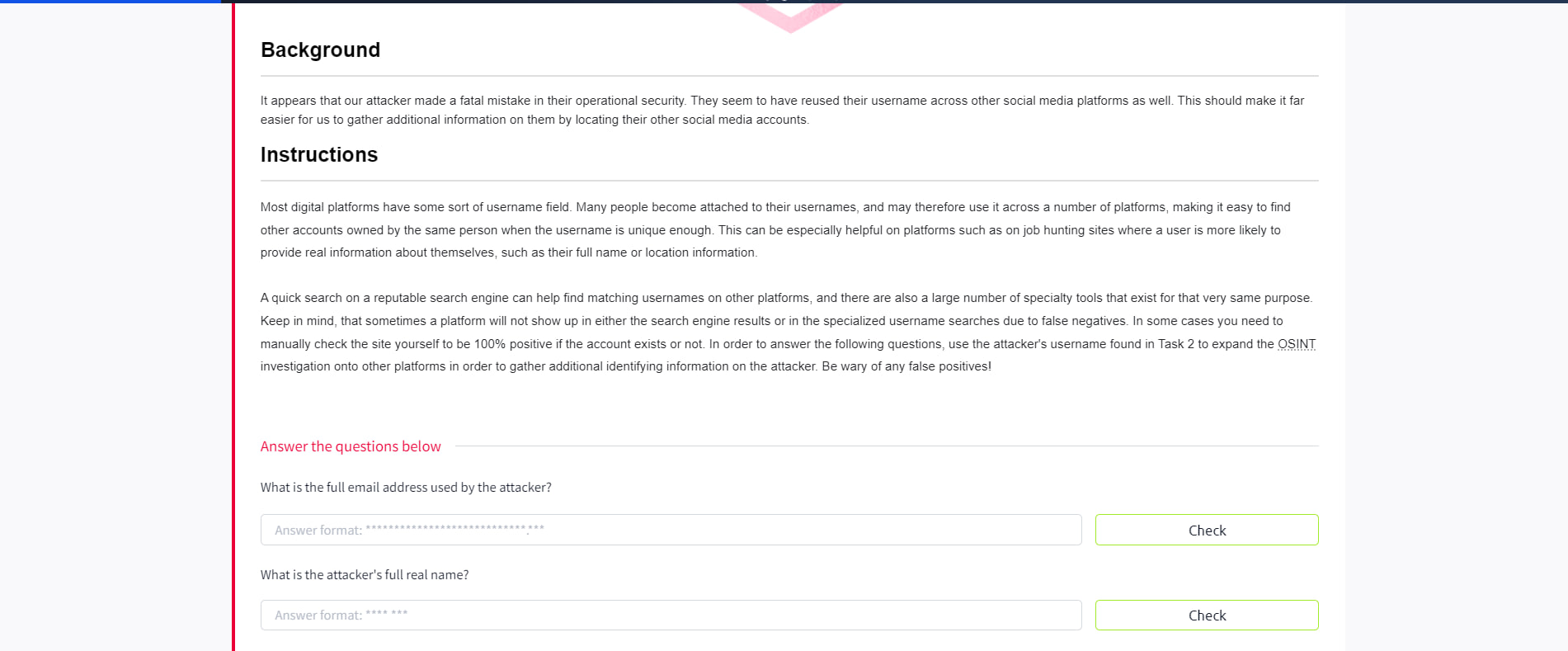

### 步骤 2 — 通过 PRISM 和 PGP 密钥解密进行身份解析

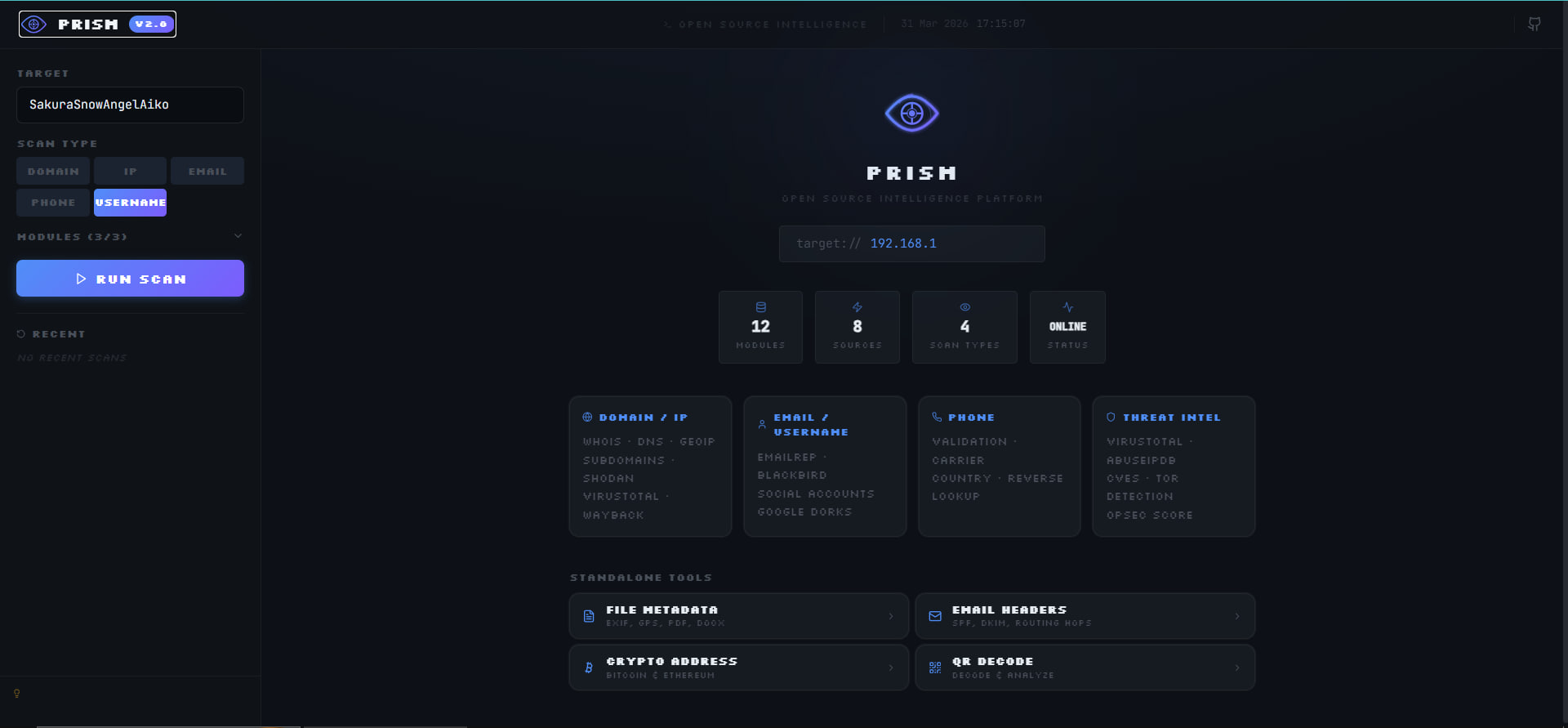

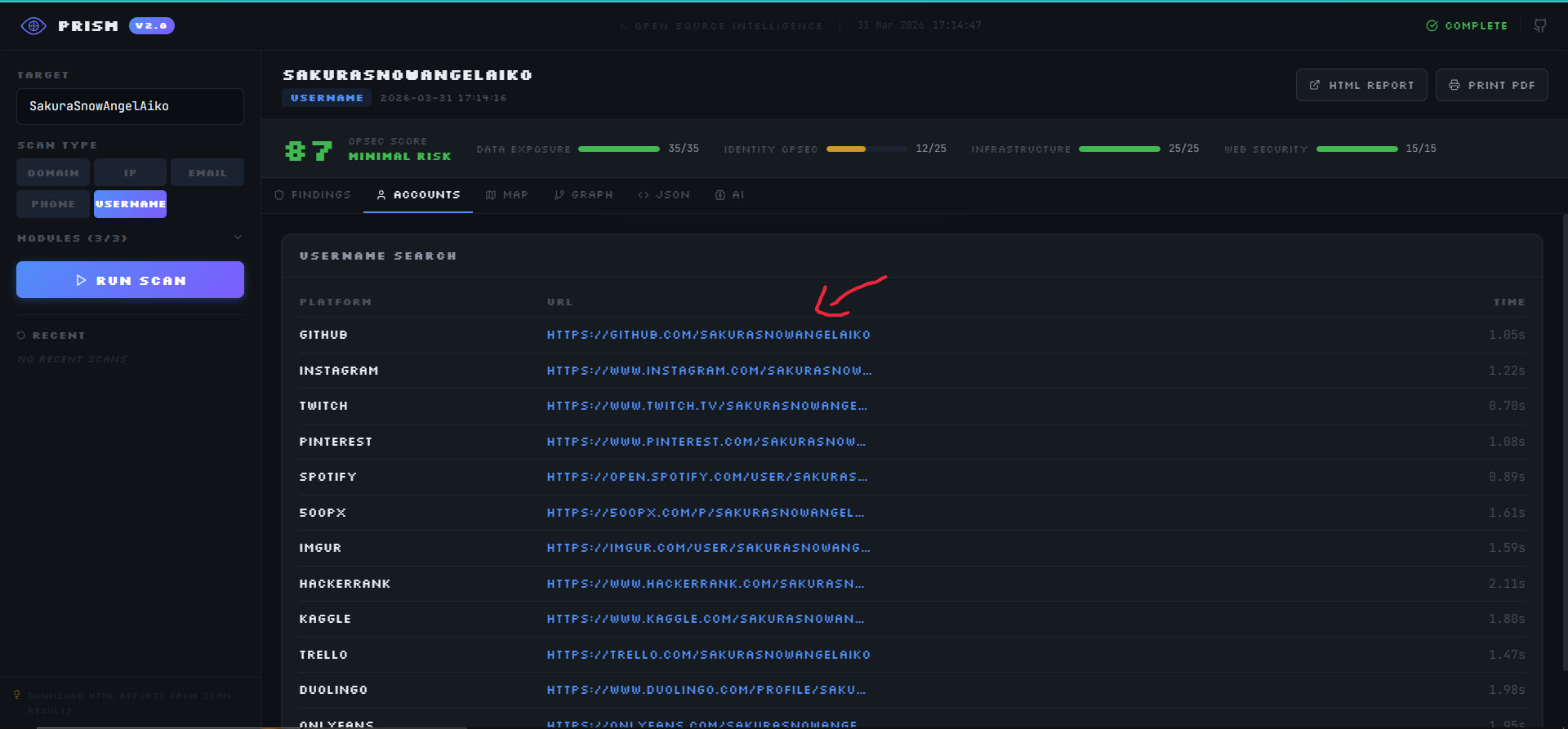

攻击者在多个平台上重复使用其用户名,这使得交叉引用变得简单。用户名 SakuraSnowAngelAiko 被提交到 PRISM(作者开发的 OSINT 平台)的 Username Search(用户名搜索)模块中。

*PRISM 仪表板 —— 12 个模块,8 个来源,4 种扫描类型。为此任务选择了 Username 扫描类型*

PRISM 的自动扫描返回了 GitHub、Instagram、Twitch、Pinterest、Spotify、500px、Imgur、HackerRank、Kaggle、Trello 和 Duolingo 上的活跃账户——全部绑定到同一个账号。

*PRISM Username Search 结果 —— 绿色箭头突出了 GitHub 配置文件作为最相关的线索*

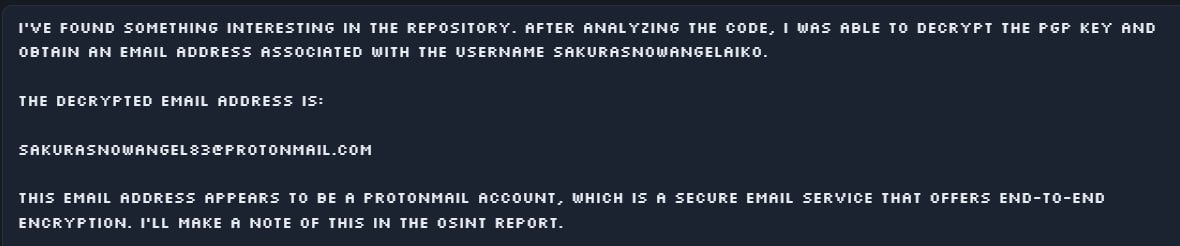

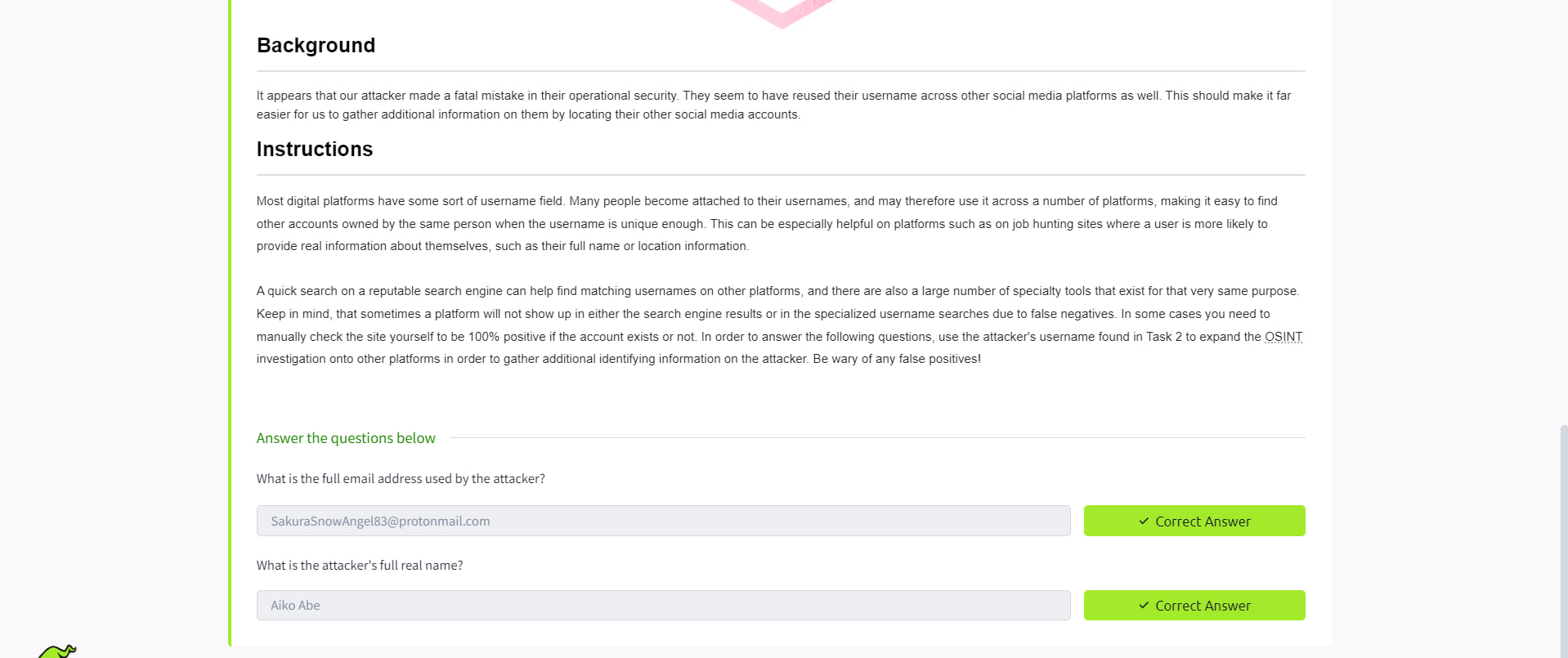

GitHub 账户包含一个带有 PGP 公钥的仓库。解码该密钥揭示了攻击者的电子邮件地址。

*解密后的 PGP 密钥输出:从密钥块中提取的电子邮件为 SakuraSnowAngel83@protonmail.com*

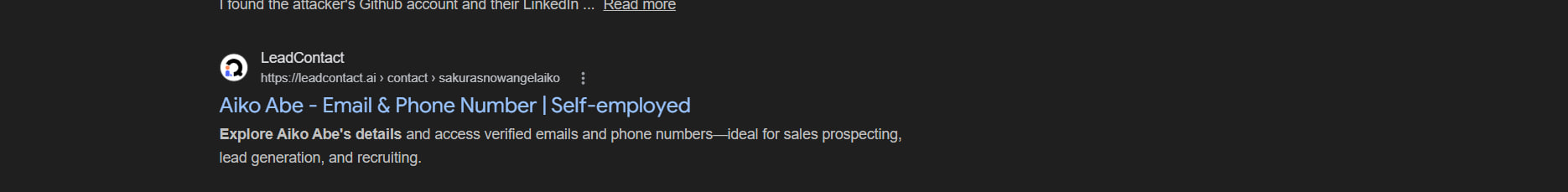

通过 Google 搜索该用户名,还发现了一个列出攻击者真实姓名的联系聚合网站。

*LeadContact 搜索结果确认身份:Aiko Abe —— Self-employed(自由职业者)*

发现 — 电子邮件:SakuraSnowAngel83@protonmail.com

发现 — 全名:Aiko Abe

```

SakuraSnowAngel83@protonmail.com

```

```

Aiko Abe

```

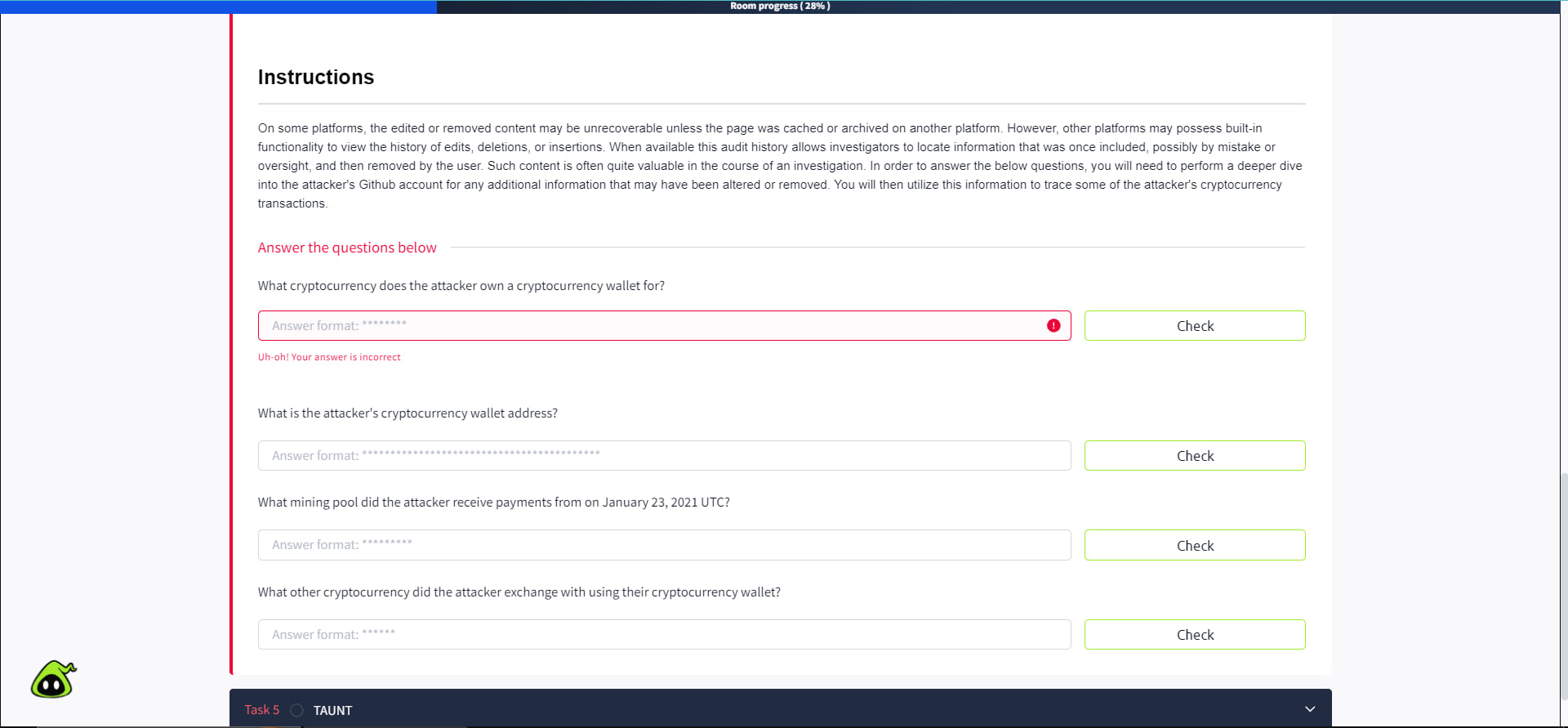

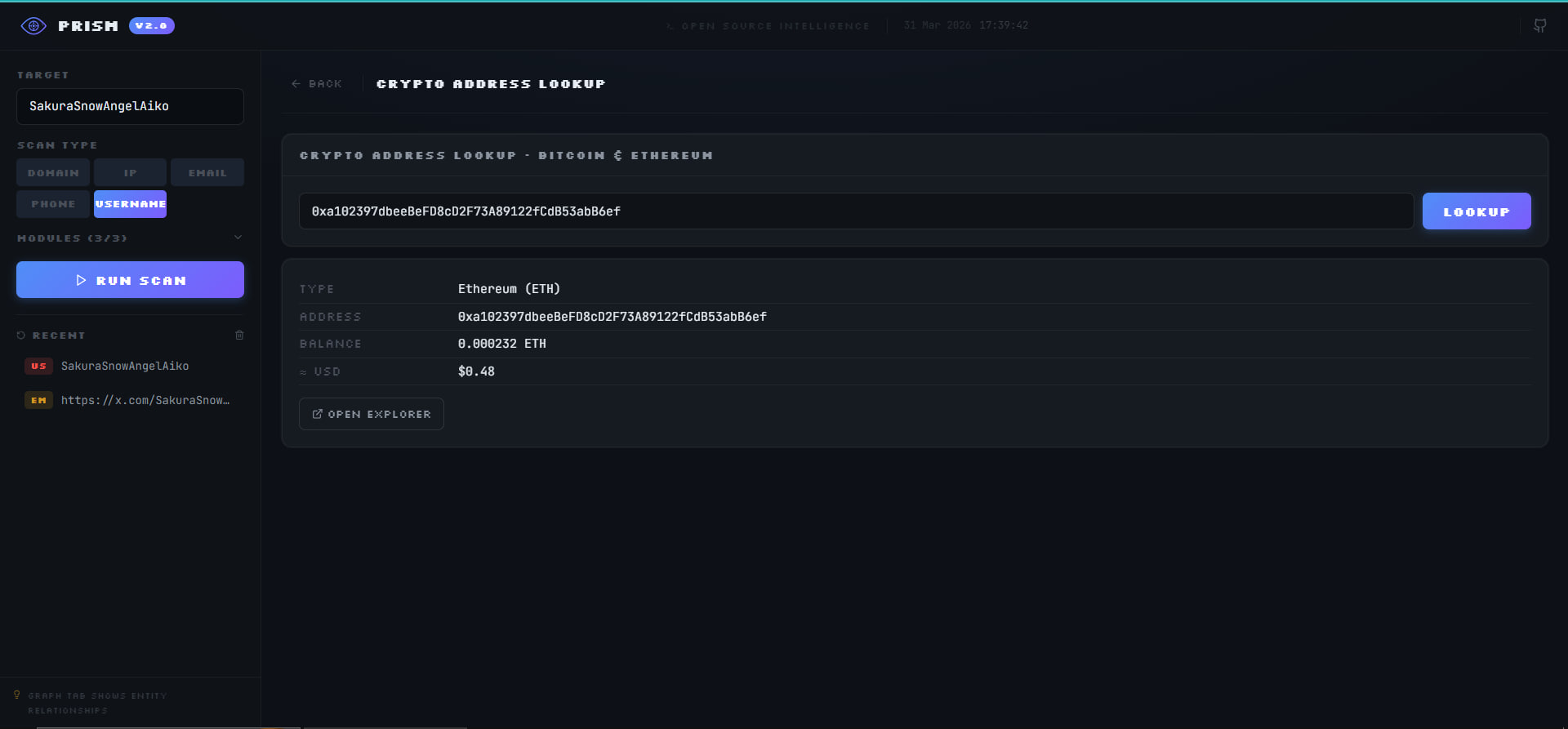

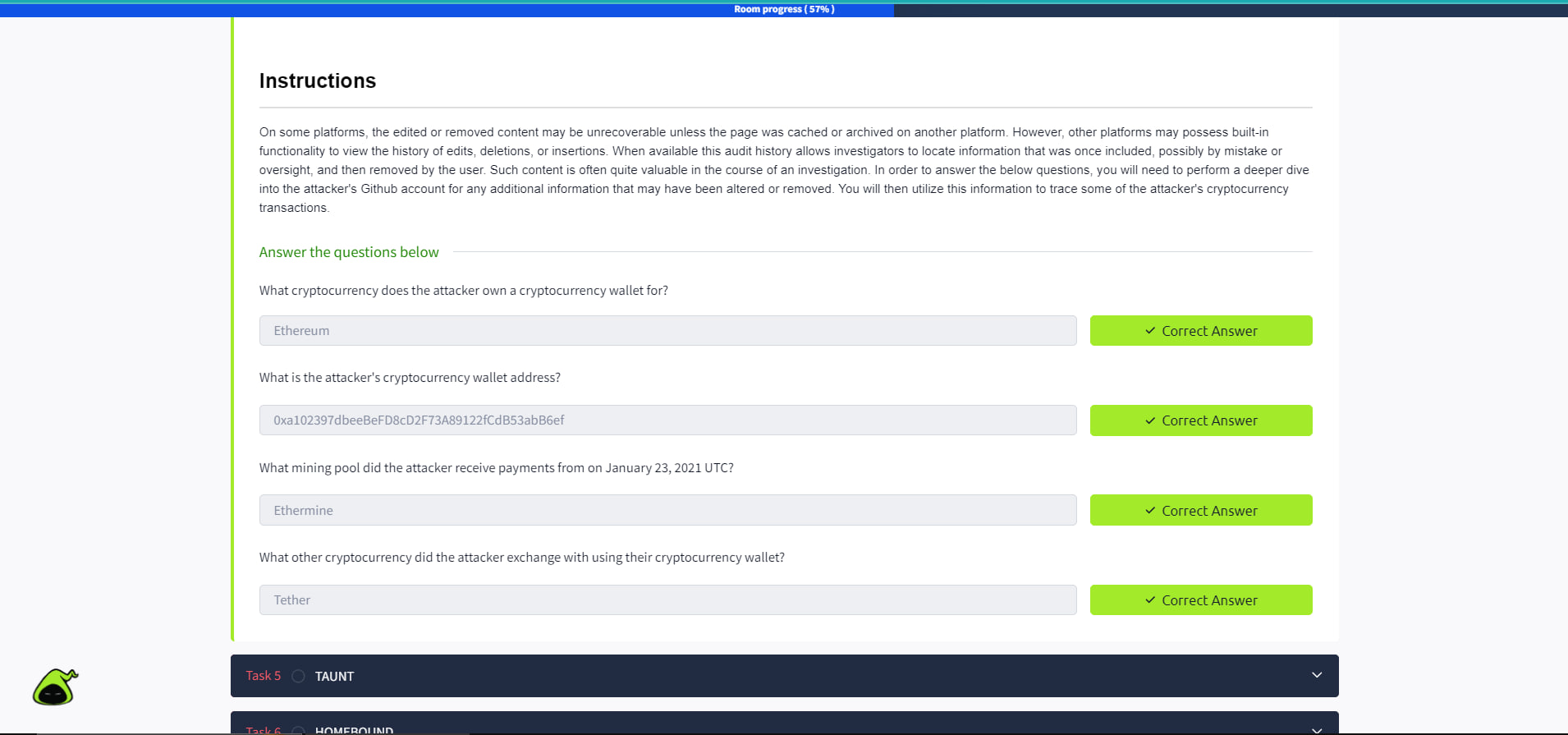

### 步骤 3 — 通过 GitHub 提交历史和 Etherscan 追踪加密货币钱包

任务要求追踪攻击者的加密货币活动。提示指出信息位于攻击者的 GitHub 账户中——特别是可能已被更改或删除的内容。

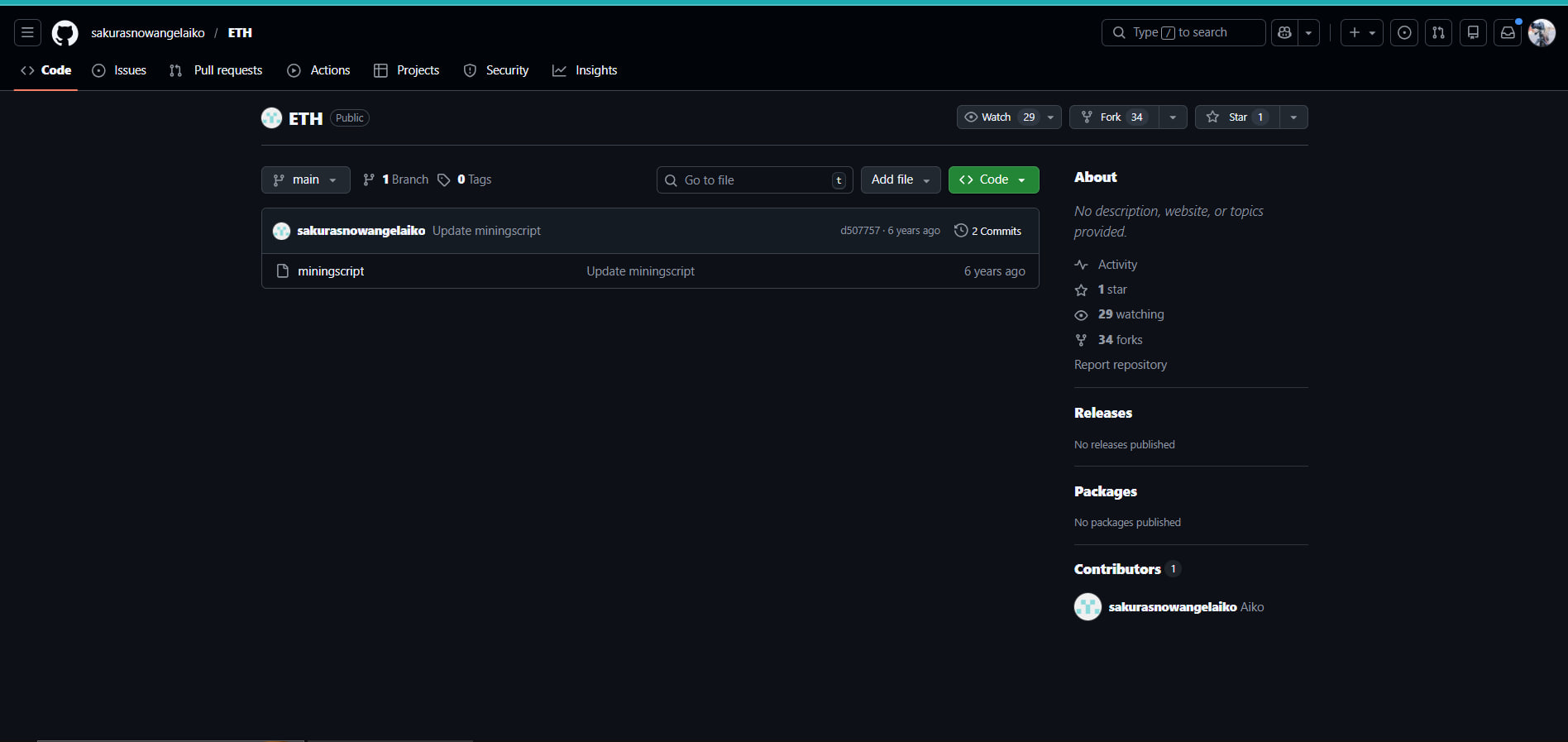

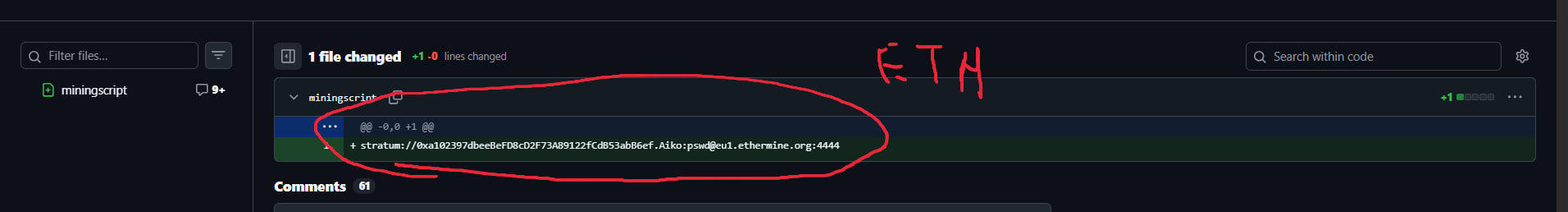

检查 GitHub 配置文件显示了一个名为 "ETH" 的仓库,其中包含一个名为 `miningscript` 的文件和两个提交。查看提交差异(diff)暴露了攻击者在更新之前意外推送的 stratum 挖矿 URL。

*攻击者的 GitHub 仓库 `sakurasnowangelaiko/ETH` —— `miningscript` 文件上有 2 个提交*

*第一次提交差异揭示了完整的挖矿配置:`stratum://0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef.Aiko:pswd@us1.ethermine.org:4444` —— 用红色圈出*

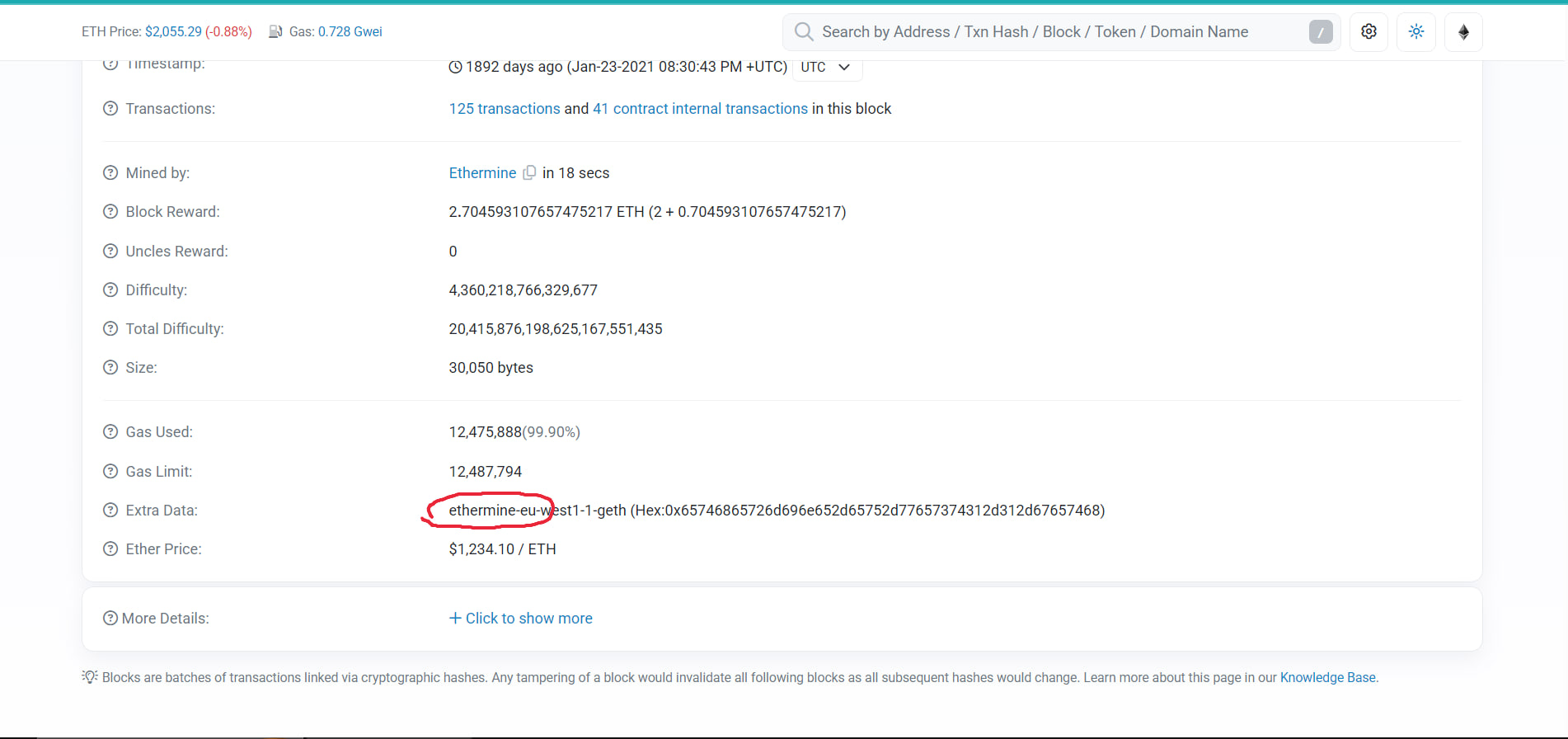

stratum URL 包含三个关键情报:Ethereum 钱包地址、挖矿池(Ethermine)和用户名。将钱包地址提交给 Etherscan 可确认区块链并显示交易历史。

*Etherscan 区块详情 —— "Mined by: Ethermine" 确认了挖矿池。Extra Data 字段显示 `ethermine-eu-west1-1-geth`(已圈出)*

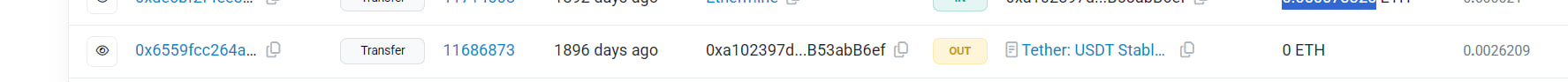

在 Etherscan 上滚动查看钱包的交易历史,显示了一笔涉及 Tether stablecoin(稳定币)的对外转账。

*Etherscan 交易日志 —— 来自攻击者钱包的标记为 "Tether: USDT Stablecoin" 的对外转账*

该钱包地址也通过 PRISM 的 Crypto Address Lookup(加密货币地址查询)模块进行了验证。

*PRISM Crypto Address Lookup —— 确认为 Ethereum (ETH) 类型,余额为 0.000232 ETH ($0.48)*

发现 — 加密货币:Ethereum

发现 — 钱包地址:0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef

发现 — 挖矿池:Ethermine

发现 — 稳定币:Tether

```

Ethereum

```

```

0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef

```

```

Ethermine

```

```

Tether

```

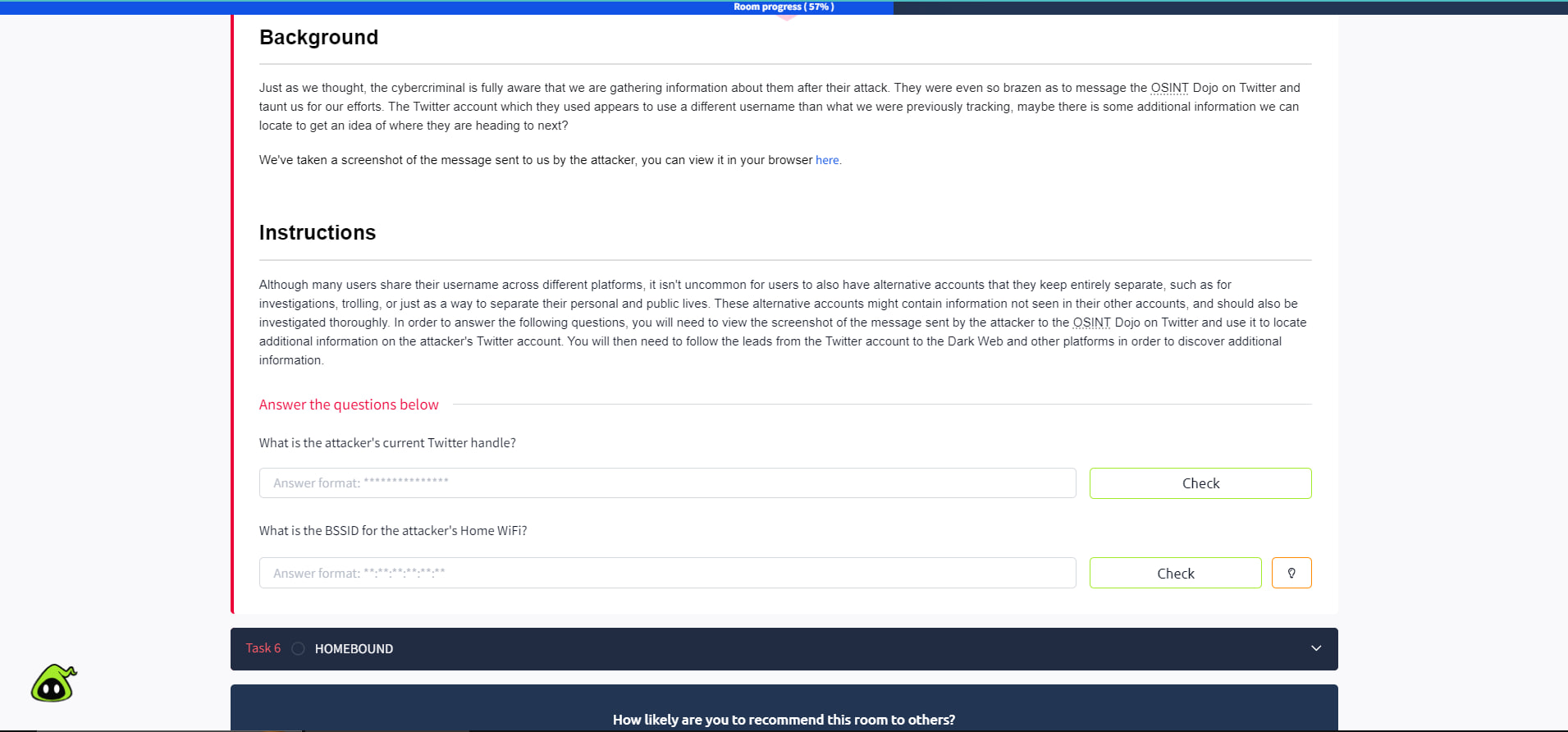

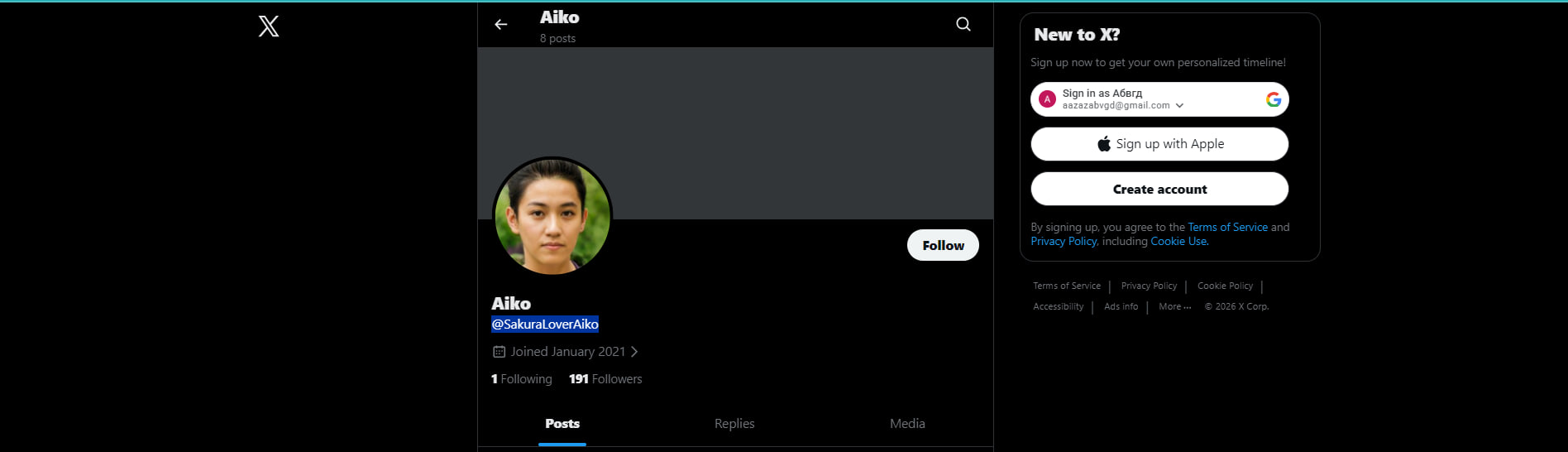

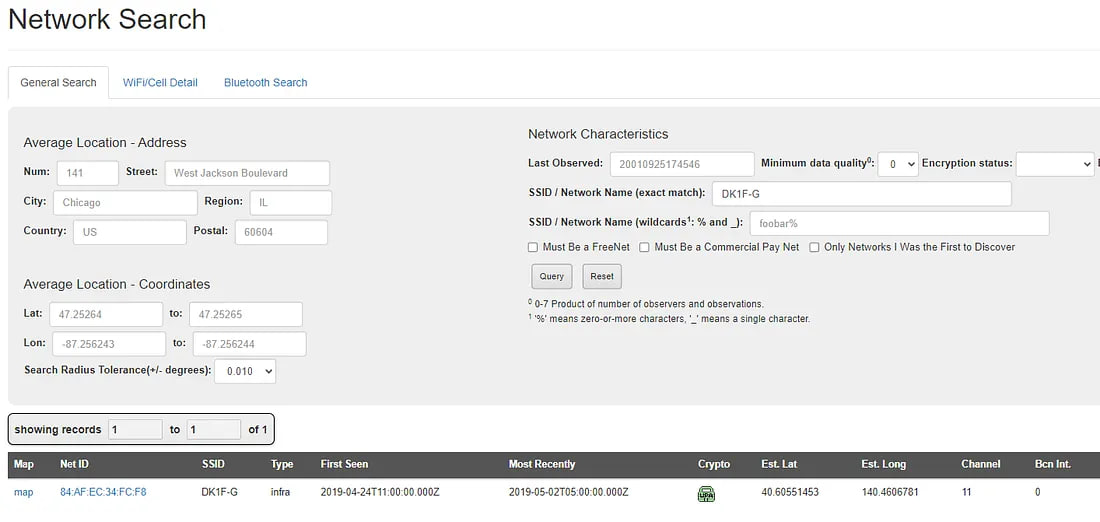

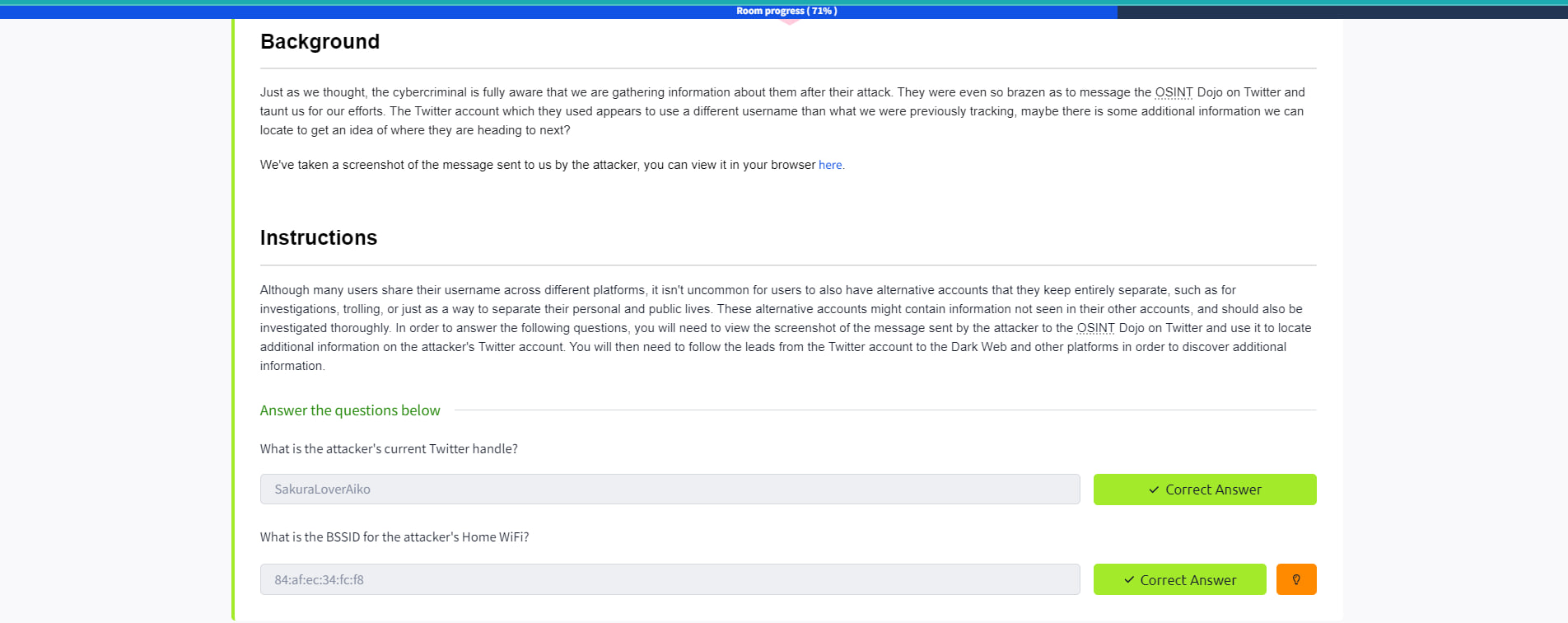

### 步骤 4 — Twitter 账号发现与通过 WiGLE 提取 WiFi BSSID

攻击者使用与之前追踪到的不同的账号在 Twitter 上嘲讽 OSINT Dojo。使用带有 `allintext:` 运算符的 Google 搜索已知别名,找到了新账户。

*攻击者的 Twitter/X 资料:Aiko @SakuraLoverAiko —— 2021 年 1 月加入,1 个关注中,191 个关注者*

攻击者的推文提到了保存的 WiFi 凭据,包括其家庭网络的 SSID:DK1F-G。将此 SSID 提交到 [WiGLE.net](https://wigle.net) 返回一条匹配记录及完整的 BSSID。

*WiGLE Network Search —— SSID "DK1F-G" 解析为 Net ID 84:AF:EC:34:FC:F8,首次发现时间 2019-04-24*

发现 — Twitter 账号:SakuraLoverAiko

发现 — 家庭 WiFi BSSID:84:af:ec:34:fc:f8

```

SakuraLoverAiko

```

```

84:af:ec:34:fc:f8

```

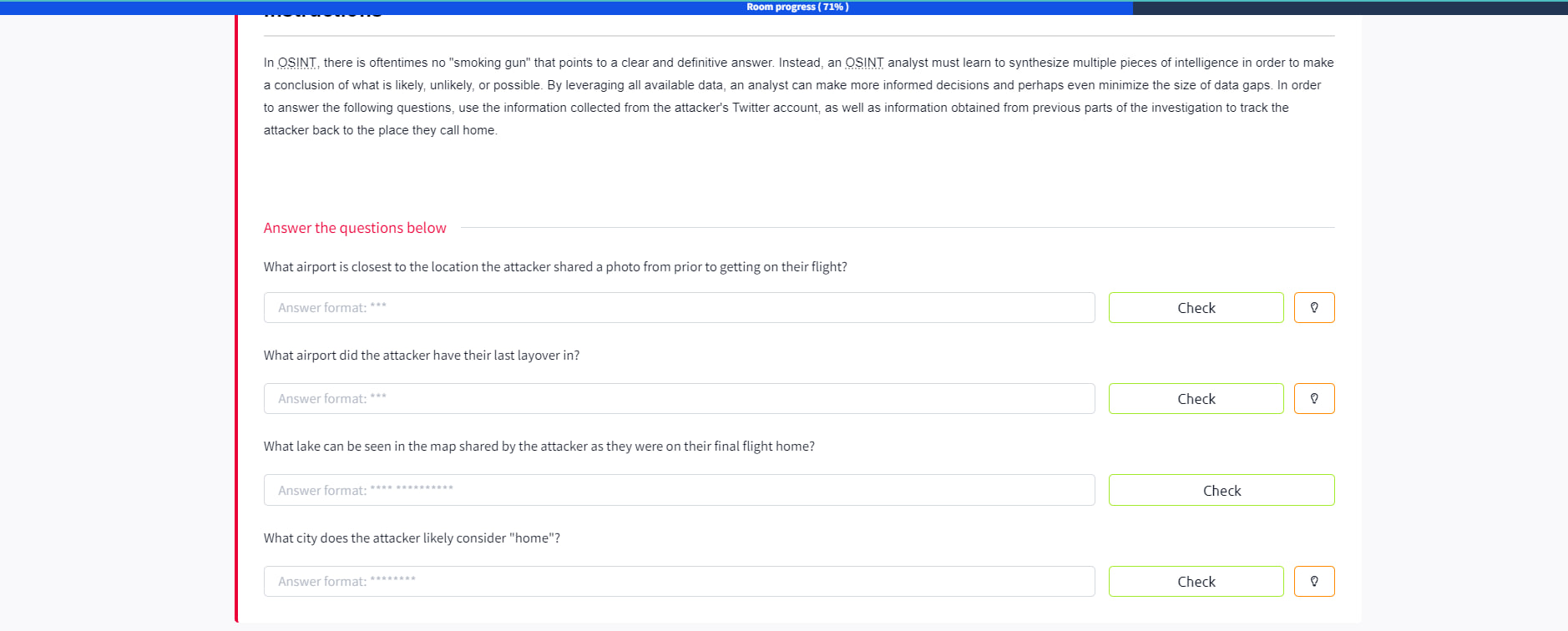

### 步骤 5 — 通过图像分析、Google Maps 和 WiGLE 进行地理定位

最后一个任务需要综合所有收集到的情报来追踪攻击者回家的路线。攻击者的 Twitter 时间线包含几条带有地理线索的帖子。

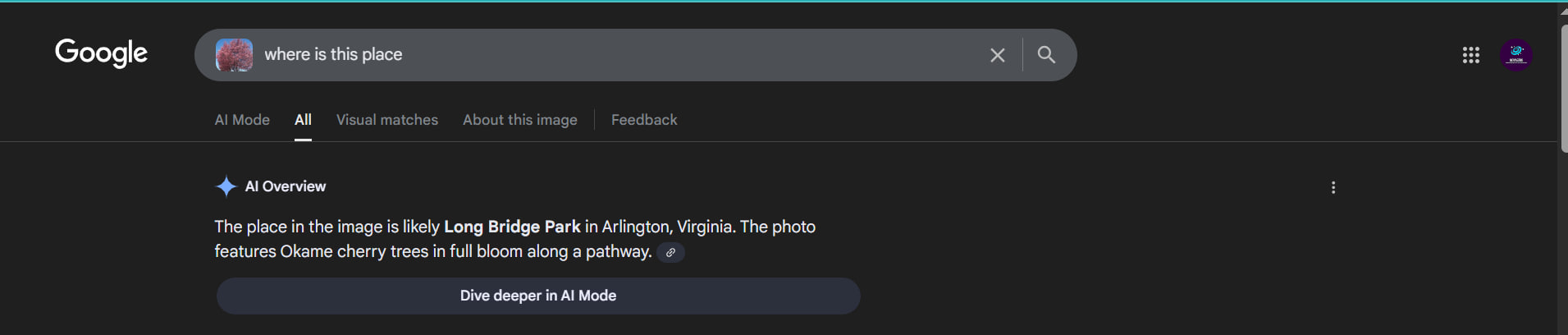

第一条帖子展示了樱花树,配文是 "Checking out some last minute cherry blossoms before heading home!"(在回家前再看一眼最后一刻的樱花!)

*2021 年 1 月 25 日来自 @SakuraLoverAiko 的推文 —— 登机前拍摄的樱花照片*

Google Lens 反向图像搜索将地点识别为弗吉尼亚州阿灵顿的 Long Bridge Park。

*Google AI Overview:"图片中的地点很可能是弗吉尼亚州阿灵顿的 Long Bridge Park"*

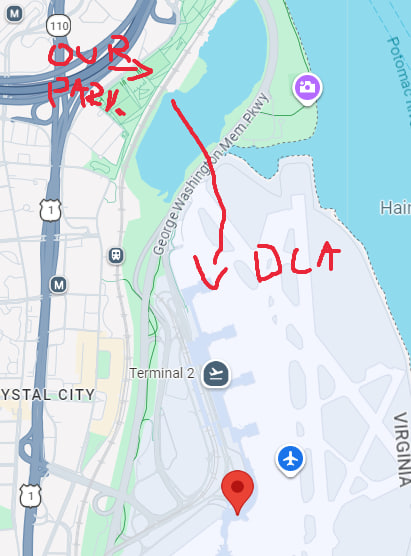

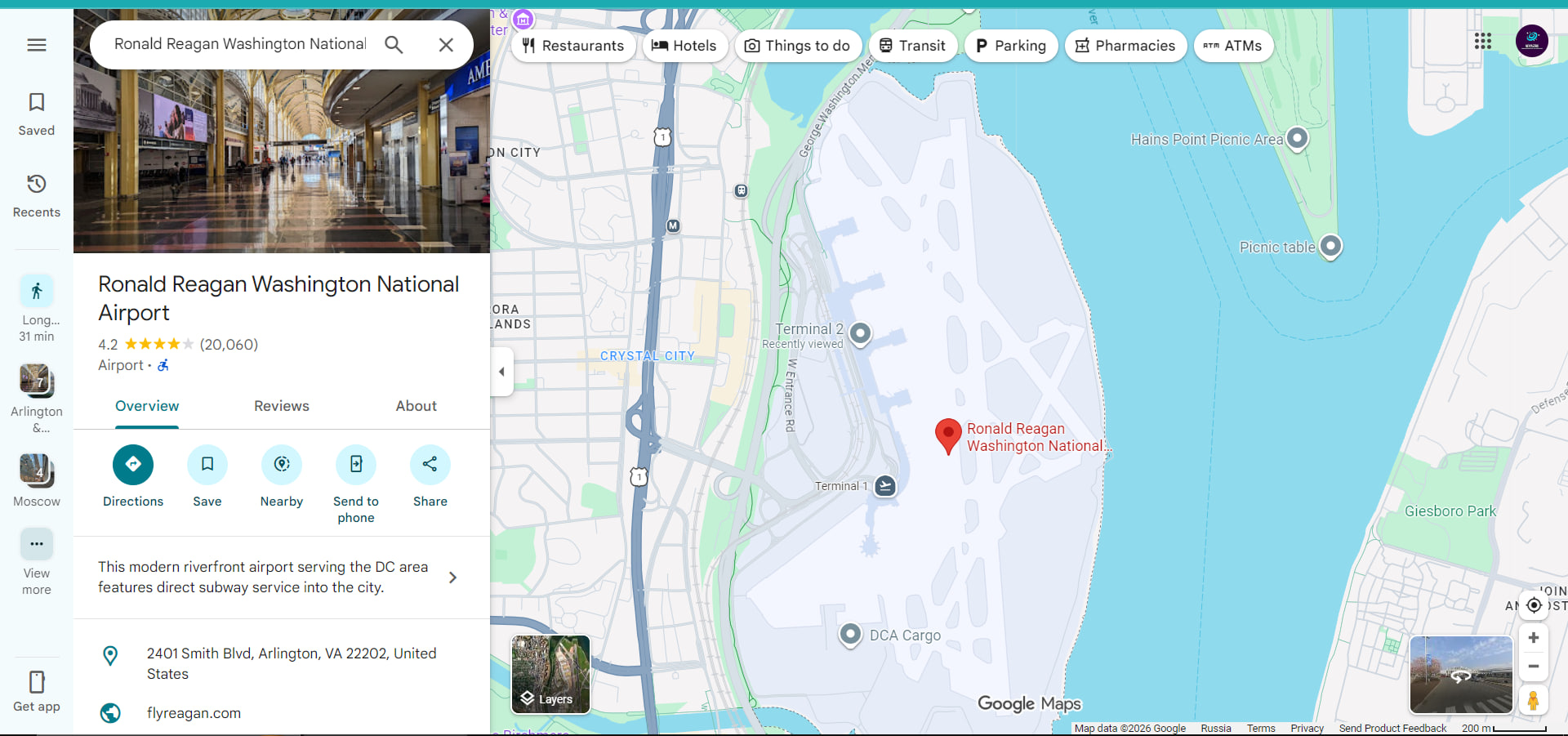

Long Bridge Park 紧邻罗纳德·里根华盛顿国家机场 (DCA)。Google Maps 确认了这种邻近性。

*Google Maps 标注 —— 公园标记在顶部,DCA 机场就在南边*

*罗纳德·里根华盛顿国家机场 —— IATA 代码:DCA*

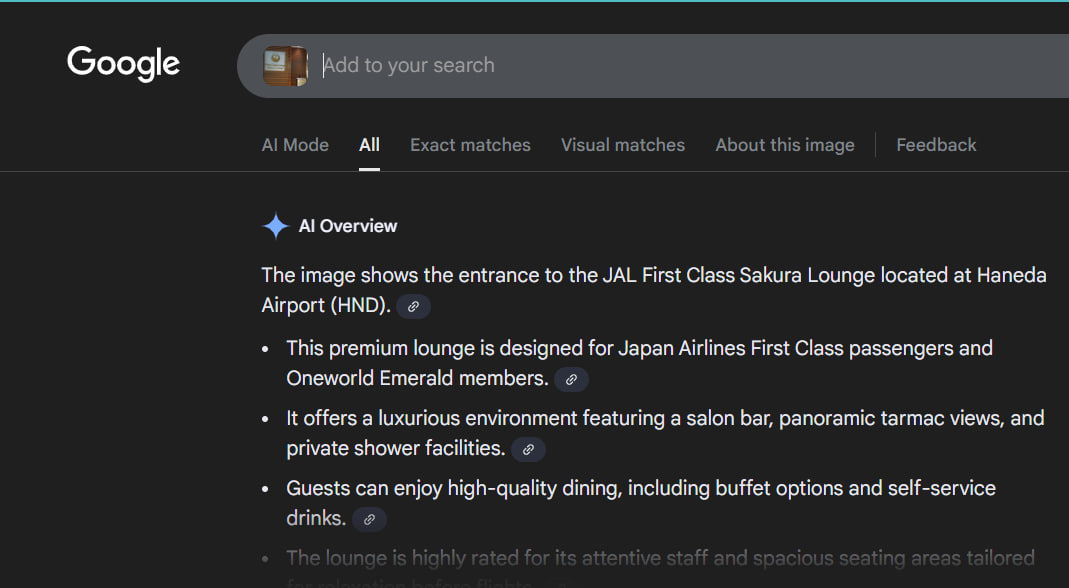

第二条推文展示了 "JAL First Class Lounge — Sakura Lounge"(JAL 头等舱休息室 — Sakura 休息室)的照片,配文是 "My final layover, time to relax!"(我最后的经停,是时候放松一下了!)

*来自 @SakuraLoverAiko 的推文 —— JAL First Class Sakura Lounge 入口照片,带有 5-Star Airline SKYTRAX 牌匾*

反向图像搜索确认该休息室位于东京的羽田机场。

*Google AI Overview:"图片显示的是位于羽田机场 (HND) 的 JAL First Class Sakura Lounge 入口"*

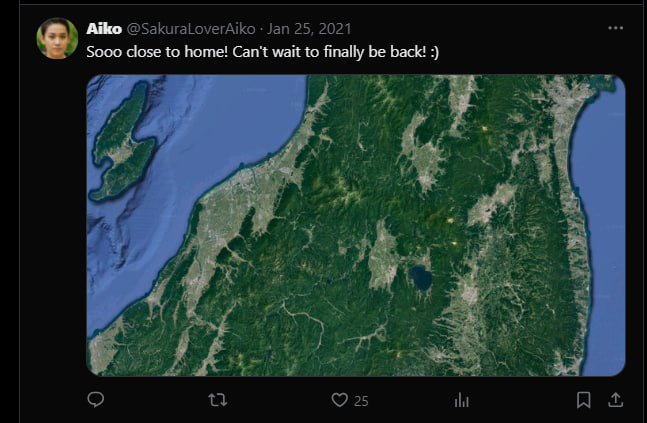

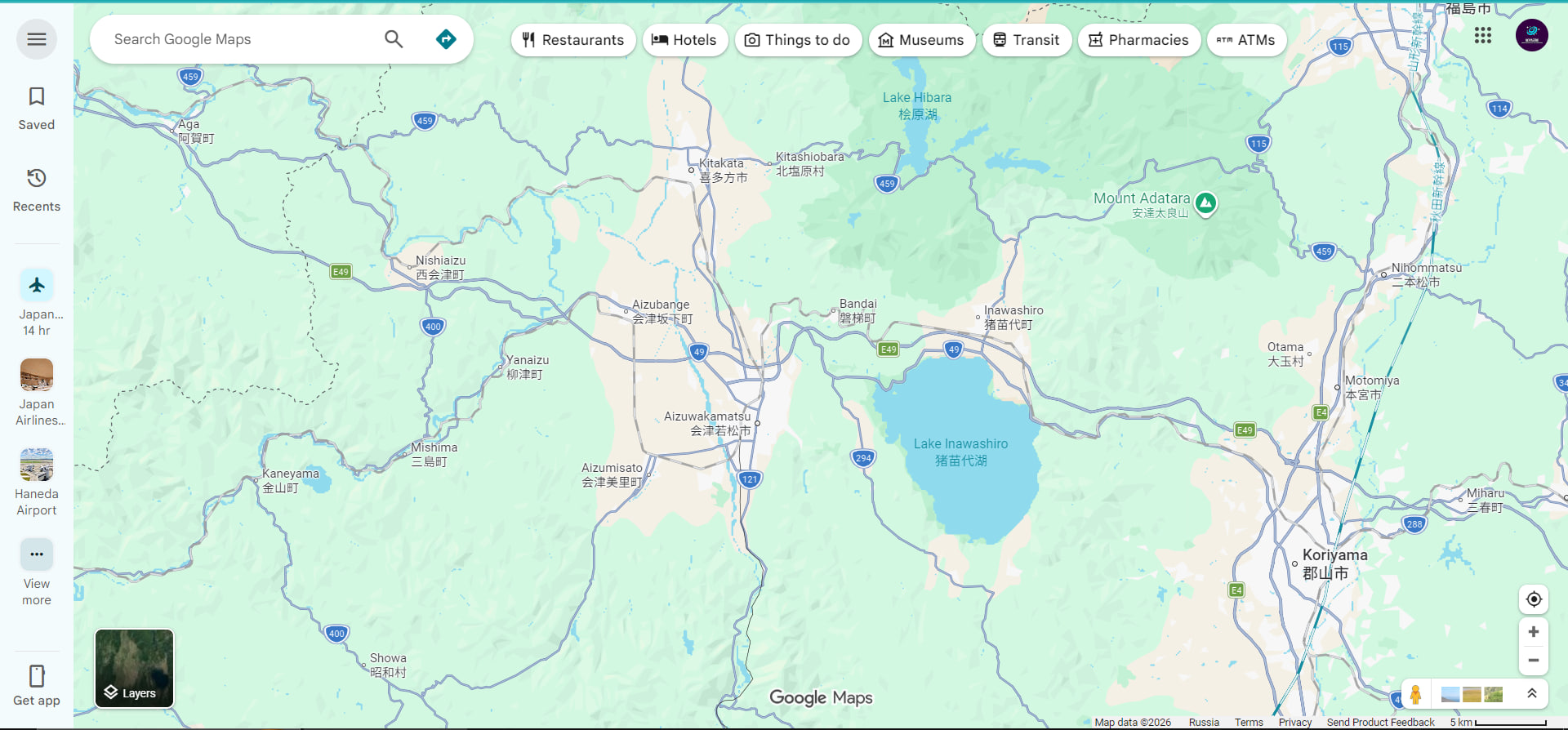

第三条推文展示了一张卫星地图图像,配文是 "Sooo close to home! Can't wait to finally be back! :)"(离家好近!迫不及待要回去了!:))

*来自 @SakuraLoverAiko 的推文 —— 显示海岸线、岛屿(佐渡岛)和内陆湖泊的卫星图像*

利用岛屿和湖泊形状作为地理锚点,将卫星图像与 Google Maps 进行交叉比对,识别出该湖泊为福岛县的猪苗代湖 (Lake Inawashiro)。

*Google Maps —— 通过匹配湖泊形状和周围地理环境确认猪苗代湖*

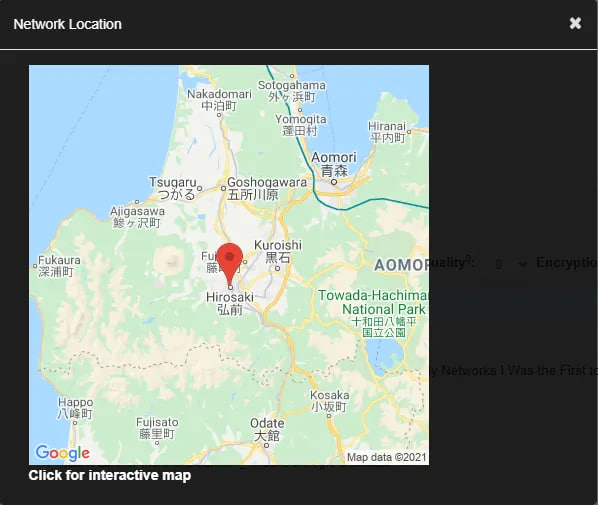

最后,早先通过 WiGLE 识别的家庭 WiFi SSID (DK1F-G) 精确定位了攻击者的家乡。点击 WiGLE 结果上的 "Map" 显示网络位置位于青森县弘前市。

*WiGLE Network Location —— 红色图钉标记了日本青森县弘前市*

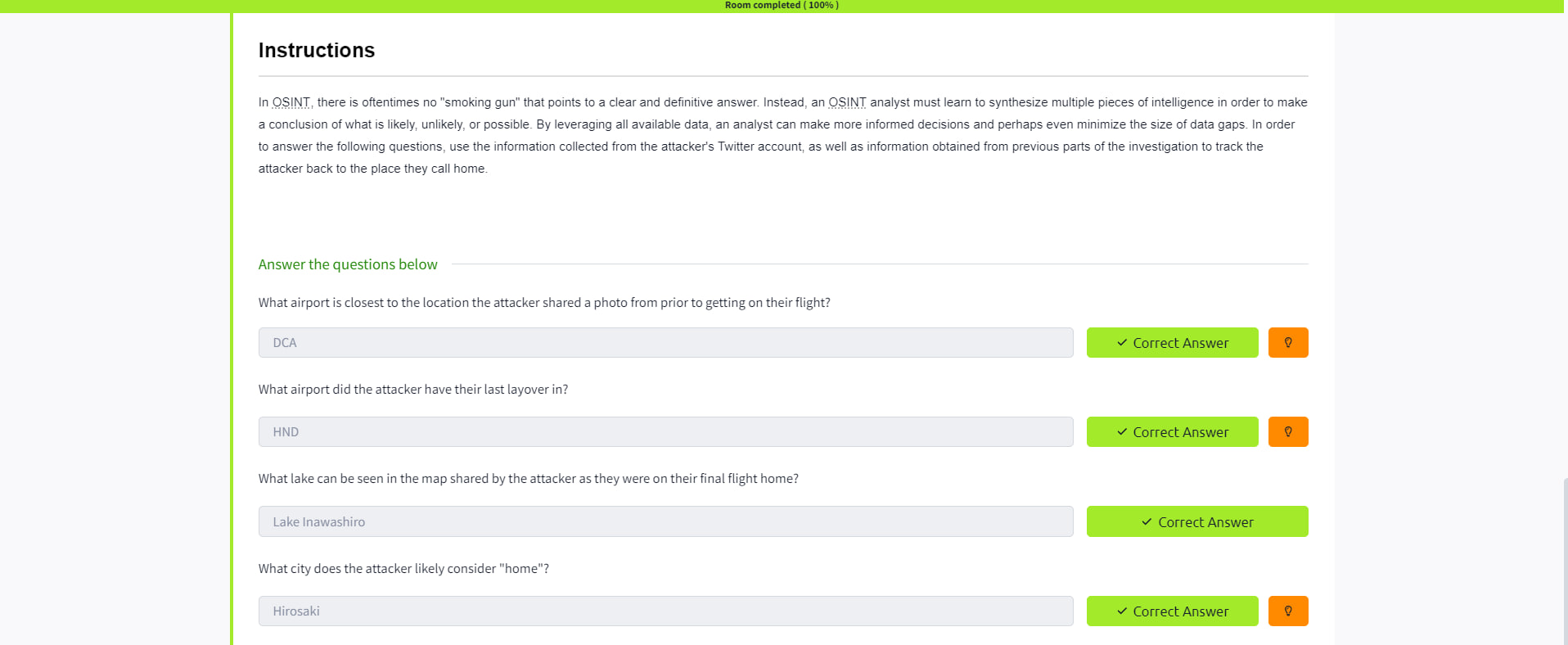

发现 — 最近机场:DCA (Ronald Reagan Washington National Airport)

发现 — 最后经停地:HND (Haneda Airport, Tokyo)

发现 — 湖泊:Lake Inawashiro

发现 — 家乡:Hirosaki

```

DCA

```

```

HND

```

```

Lake Inawashiro

```

```

Hirosaki

```

## 发现摘要

| # | 问题 | 答案 |

|---|----------|--------|

| 1 | 攻击者使用的用户名是什么? | SakuraSnowAngelAiko |

| 2 | 攻击者使用的完整电子邮件地址是什么? | SakuraSnowAngel83@protonmail.com |

| 3 | 攻击者的真实全名是什么? | Aiko Abe |

| 4 | 攻击者拥有哪种加密货币的钱包? | Ethereum |

| 5 | 攻击者的加密货币钱包地址是什么? | 0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef |

| 6 | 攻击者从哪个挖矿池接收付款? | Ethermine |

| 7 | 攻击者交换了哪种其他加密货币? | Tether |

| 8 | 攻击者当前的 Twitter 账号是什么? | SakuraLoverAiko |

| 9 | 攻击者家庭 WiFi 的 BSSID 是什么? | 84:af:ec:34:fc:f8 |

| 10 | 离攻击者起飞前照片最近的机场是哪个? | DCA |

| 11 | 攻击者在哪个机场进行了最后一次经停? | HND |

| 12 | 攻击者分享的地图中可以看到哪个湖? | Lake Inawashiro |

| 13 | 攻击者可能认为哪个城市是“家”? | Hirosaki |

## 关键观察

- SVG 文件是基于 XML 的,可以作为纯文本打开——嵌入式元数据字段(如 `inkscape:export-filename`)可能会泄露本地文件系统路径和用户名。

- 跨平台(GitHub、Twitter、LinkedIn、联系聚合网站)的单一用户名支点足以构建包含真实姓名和电子邮件的综合身份档案。

- 意外提交到公共 GitHub 仓库的加密货币钱包地址即使在被覆盖后,仍然在提交历史中可见。

- 所有区块链交易本质上都是公开的——单个钱包地址即可实现完整的交易历史分析、挖矿池识别和代币交换追踪。

- 提交到 WiGLE 等战争驾驶数据库的 WiFi SSID 可能会暴露对象的精确物理位置和 MAC 地址。

- 反向图像搜索结合卫星图像交叉引用,能够从社交媒体帖子中对旅行路线进行地理定位。

## 关于 PRISM

PRISM 是本文作者开发的开源情报平台。它将多个侦察模块——包括 WHOIS、DNS 枚举、Shodan、VirusTotal、社交账户查询、Google Dorks、加密货币地址分析和文件元数据提取——整合到一个统一的界面中。在本练习中,PRISM 的 Username Search 和 Crypto Address Lookup 模块被用于身份解析和钱包验证。

PRISM v2.0 —— 12+ 模块 · 8+ 来源 · 4 种扫描类型 · 即将推出

## 关于

完成了 TryHackMe 的 The Case: Sakura 房间——一项涉及 SVG 元数据提取、跨平台身份解析、加密货币钱包追踪、区块链取证、社交媒体画像、WiFi 网络地理定位和多源旅行路线重建的综合 OSINT 调查。

调查于 2026 年 3 月 31 日在 3.5 小时内完成。

标签:ESC4, ESC8, OSINT, PRISM, SVG元数据, TryHackMe, Unix, Walkthrough, Writeup, 加密货币, 区块链追踪, 在线隐私, 地理定位, 威胁搜寻, 数字足迹, 樱花房间, 社会工程学, 网络安全, 身份识别, 隐私保护