Vishwas-20/AI-Malware-Analysis-System

GitHub: Vishwas-20/AI-Malware-Analysis-System

基于 AI 和沙箱技术的恶意软件动态行为分析系统,提供风险评分、MITRE ATT&CK 映射和可视化仪表板,适合安全研究和教学场景。

Stars: 0 | Forks: 0

# 🛡️ 基于 AI 的恶意软件行为分析系统

## 📌 概述

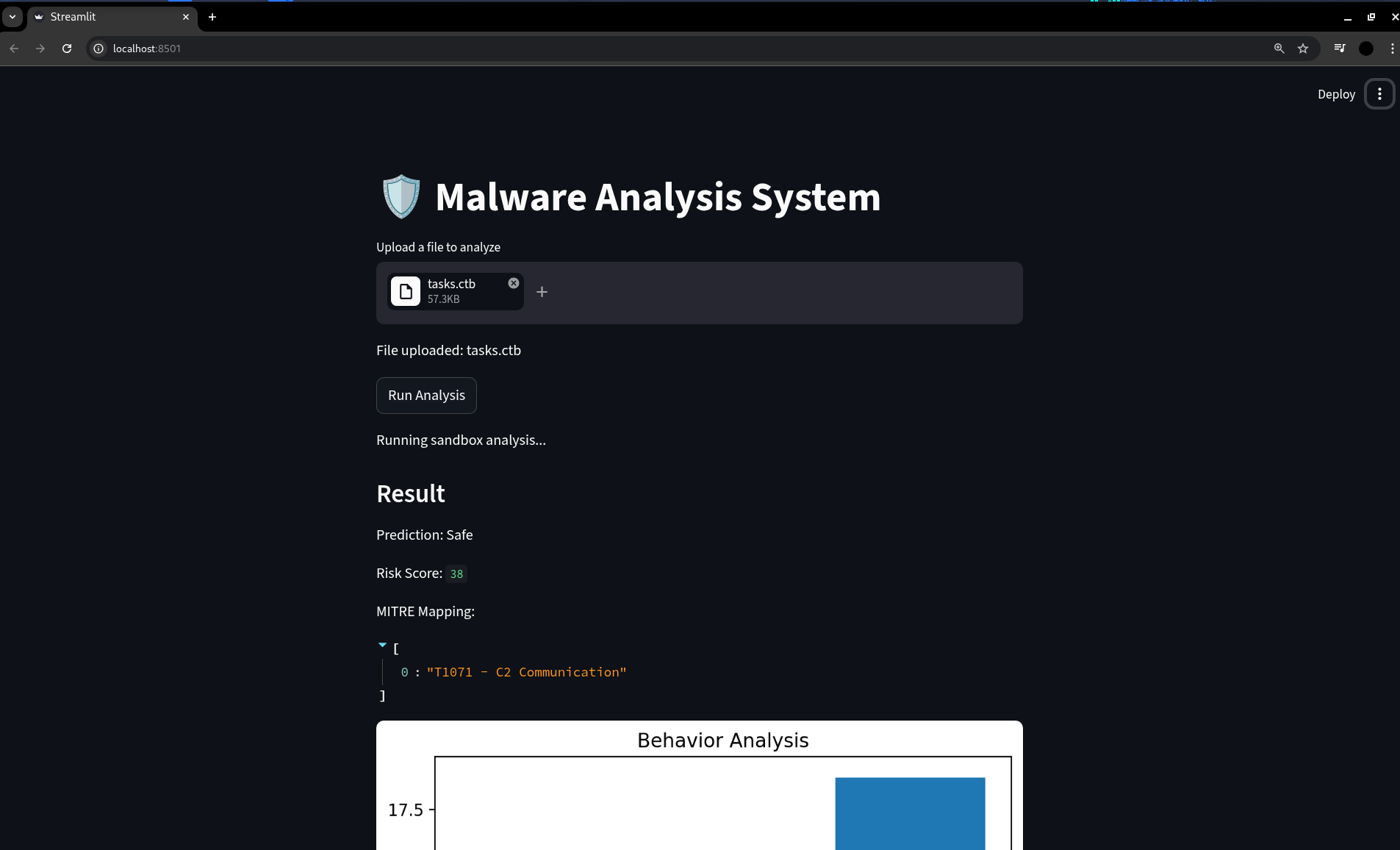

本项目是一个基于 AI 的恶意软件分析系统,用于在受控的沙箱环境中分析文件的行为。

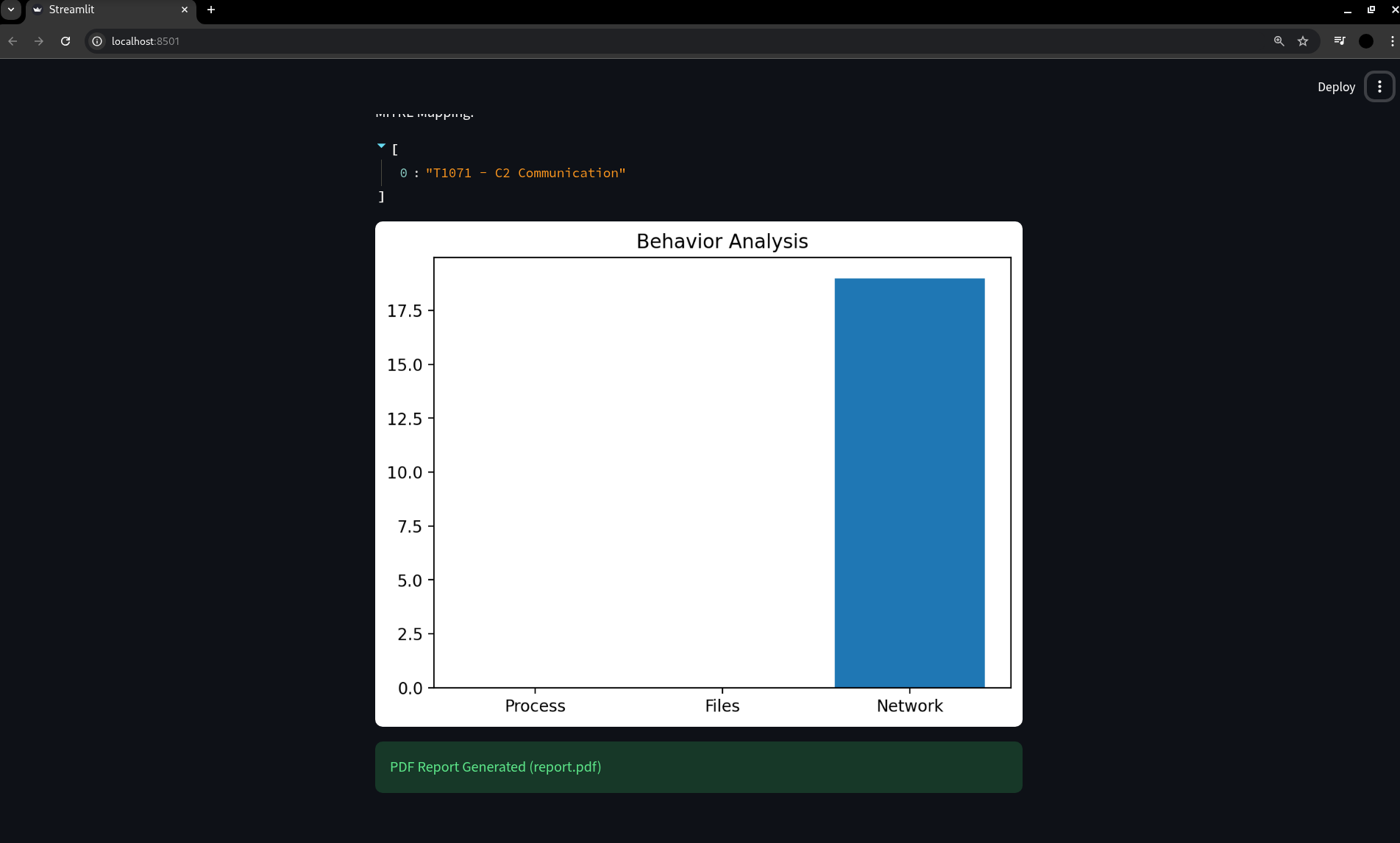

它监控系统活动,例如进程创建、文件更改和网络流量,以检测潜在威胁。

该系统使用机器学习将行为分类为恶意或安全,并提供风险评分以及 MITRE ATT&CK 映射。

## ❗ 问题陈述

传统的杀毒软件系统通常无法检测新的或未知的恶意软件。

本项目通过使用基于 AI 的技术动态分析系统行为来检测潜在威胁,从而解决这一问题。

## 🚀 关键特性

- 🔍 基于行为的恶意软件检测

- ⚙️ 进程、文件和网络监控

- 🤖 机器学习分类 (Random Forest)

- 📊 风险评分系统 (0–100)

- 🧬 MITRE ATT&CK 映射

- 🖥️ 使用 Streamlit 构建的交互式仪表板

- 📈 图形可视化

- 📄 自动化 PDF 报告生成

## 🔍 分析类型

本项目采用**动态(基于行为)恶意软件分析**,系统观察运行时行为,例如进程创建、文件修改和网络活动。

这种方法广泛应用于现实世界的网络安全系统中。

## 🛠️ 使用的技术

- Python

- Streamlit

- Scikit-learn

- Scapy

- Watchdog

- Matplotlib

- ReportLab

## 📸 项目截图

##

## ▶️ 如何运行

1. 克隆仓库:

```

git clone https://github.com/Vishwas-20/AI-Malware-Analysis-System.git

cd AI-Malware-Analysis-System

```

2. 安装所需的库:

```

pip3 install --break-system-packages streamlit scikit-learn pandas psutil watchdog scapy matplotlib reportlab

```

3. 运行应用程序:

```

sudo streamlit run dashboard.py

```

## ⚠️ 局限性

- 使用模拟行为而非真实的恶意软件执行

- 检测准确性取决于运行时的系统活动

- 模型是在小型数据集上训练的(可以改进)

标签:AMSI绕过, Apex, Beacon Object File, Cloudflare, DAST, DNS 反向解析, DNS 解析, IP 地址批量处理, Kubernetes, MITRE ATT&CK, Python, Scapy, Scikit-learn, Streamlit, 人工智能, 仪表盘, 威胁检测, 子域名变形, 异常检测, 恶意软件分析, 文件监控, 无后门, 机器学习, 沙箱技术, 用户模式Hook绕过, 网络信息收集, 网络安全, 网络安全审计, 网络流量分析, 自动化报告, 访问控制, 逆向工具, 随机森林, 隐私保护, 风险评分