0xBlackash/CVE-2026-35616

GitHub: 0xBlackash/CVE-2026-35616

针对 FortiClient EMS 严重认证绕过漏洞(CVE-2026-35616)的安全检测工具包,提供 Nuclei 模板与 Python 脚本两种验证方式。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-35616 - FortiClient EMS 认证绕过 🚨

**访问控制不当 | Pre-Auth API 绕过**

**已在野外被利用** — 2026 年 4 月

**访问控制不当 | Pre-Auth API 绕过**

**已在野外被利用** — 2026 年 4 月

## 📋 概述

**CVE-2026-35616** 是 **FortiClient Enterprise Management Server (EMS)** **7.4.5 至 7.4.6** 版本中的一个严重漏洞。

未经认证的远程攻击者可以发送特制请求以绕过认证和授权检查,可能导致未授权代码执行或服务器完全沦陷。

**Fortinet 公告**: [FG-IR-26-099](https://fortiguard.fortinet.com/psirt/FG-IR-26-099)

## 🛠️ 仓库内容

| 文件 | 描述 |

|------|-----------|

| `CVE-2026-35616.yaml` | 用于安全检测的 Nuclei 模板 |

| `CVE-2026-35616.py` | Python 安全检查脚本 |

| `check_safe_CVE-2026-35616.py` | 轻量级替代检测器 |

## ⚠️ 重要警告

## 🚨 漏洞详情

- **CVE ID**: CVE-2026-35616

- **严重程度**: Critical (CVSS 9.1)

- **受影响版本**: FortiClient EMS 7.4.5 - 7.4.6

- **漏洞类型**: 访问控制不当 (CWE-284)

- **影响**: 认证与授权绕过 (Pre-Auth)

- **已在野外被利用**: 是 (由 Fortinet 确认)

## 🛡️ 缓解与修复

### 立即行动:

1. 立即将服务器从互联网**隔离**

2. 针对 7.4.5 / 7.4.6 应用官方 **Fortinet Hotfix**

3. 可用时升级至 **7.4.7** 或更新版本

4. 仅通过 VPN 限制对 EMS 的访问(切勿直接暴露于互联网)

## 📌 使用方法

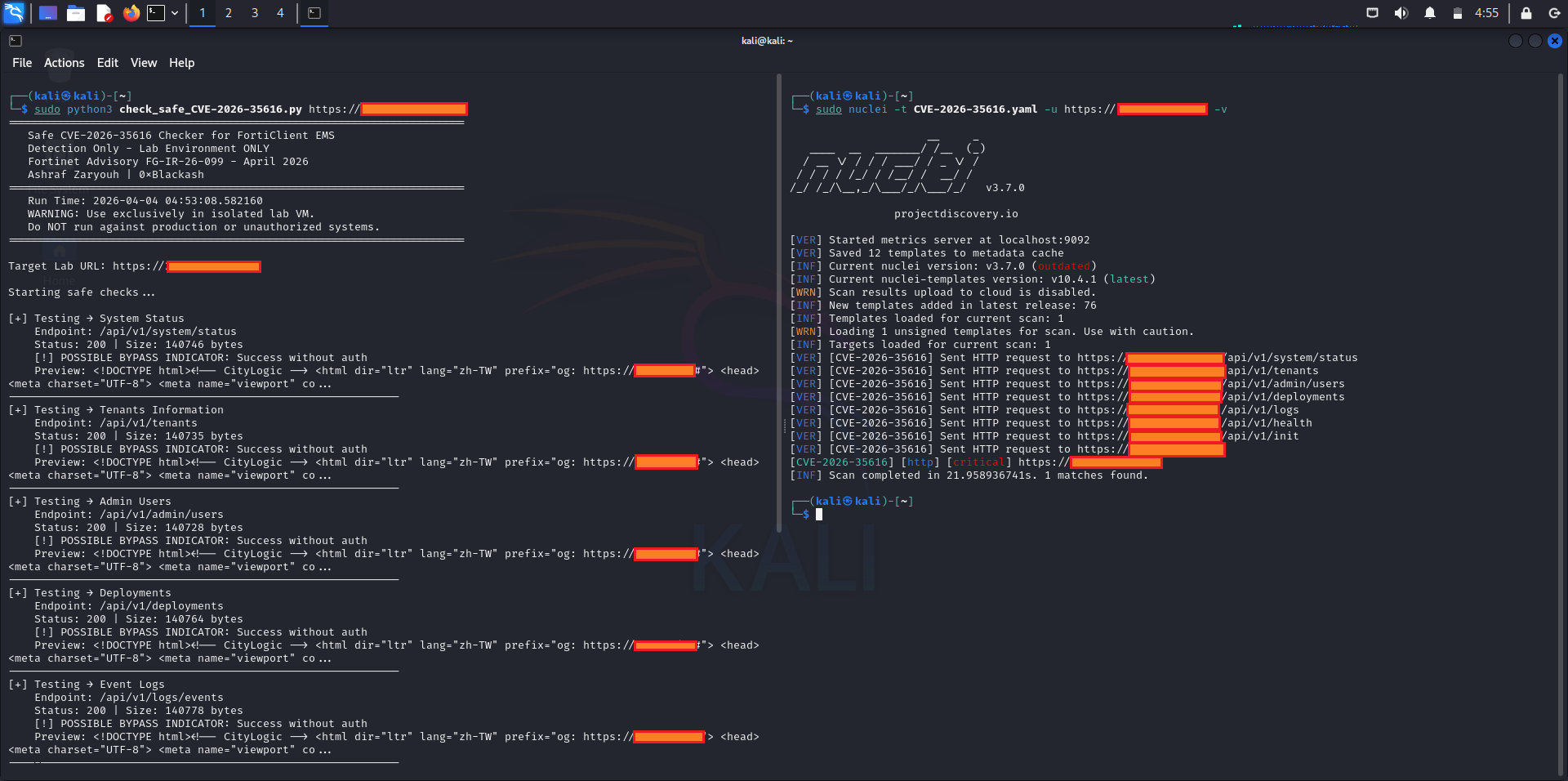

### 1. 使用 Nuclei 模板

```

nuclei -t CVE-2026-35616.yaml -u https://your-ems-server:8443

```

### 2. 使用 Python 检测器

```

python3 check_safe_CVE-2026-35616.py https://your-ems-server:8443

```

## 🔍 检测截图

**访问控制不当 | Pre-Auth API 绕过**

**已在野外被利用** — 2026 年 4 月

**访问控制不当 | Pre-Auth API 绕过**

**已在野外被利用** — 2026 年 4 月

## 📄 参考资料

- [Fortinet PSIRT - FG-IR-26-099](https://fortiguard.fortinet.com/psirt/FG-IR-26-099)

- [NVD - CVE-2026-35616](https://nvd.nist.gov/vuln/detail/CVE-2026-35616)

- FortiClient EMS 文档

## ⭐ 免责声明

本项目仅用于**教育和防御性安全**目的。

作者不对所提供检测工具的任何滥用行为负责。

**保持安全。尽早修补。频繁修补。**

## 📄 参考资料

- [Fortinet PSIRT - FG-IR-26-099](https://fortiguard.fortinet.com/psirt/FG-IR-26-099)

- [NVD - CVE-2026-35616](https://nvd.nist.gov/vuln/detail/CVE-2026-35616)

- FortiClient EMS 文档

## ⭐ 免责声明

本项目仅用于**教育和防御性安全**目的。

作者不对所提供检测工具的任何滥用行为负责。

**保持安全。尽早修补。频繁修补。**

为防御性安全社区用 ❤️ 制作

标签:CISA项目, CVE-2026-35616, CVSS 9.1, CWE-284, FG-IR-26-099, FortiClient EMS, Fortinet, Fortinet PSIRT, Maven, Nuclei模板, PoC, Pre-Auth, URL发现, Web报告查看器, 企业安全管理, 关键漏洞, 在野利用, 安全检测, 暴力破解, 权限绕过, 漏洞验证, 编程工具, 网络安全, 访问控制不当, 身份验证绕过, 远程代码执行, 逆向工具, 隐私保护