# ATTACK-Navi

[](https://angular.dev)

[](https://www.typescriptlang.org/)

[](https://teamstarwolf.github.io/ATTACK-Navi/)

[](.github/workflows)

**[在线站点](https://teamstarwolf.github.io/ATTACK-Navi/)** | **[文档](docs/README.md)** | **[应用概述](docs/application-overview.md)** | **[工作流](WORKFLOWS.md)** | **[架构](ARCHITECTURE.md)** | **[安全](SECURITY.md)**

ATTACK-Navi 是一个基于浏览器的网络安全分析工作台,围绕 MITRE ATT&CK 框架构建。它将 ATT&CK 导航、威胁情报上下文、暴露面映射、检测覆盖和报告功能整合到一个交互式矩阵中。

## ATTACK-Navi 的核心关注点

1. 将 ATT&CK 作为分析师工作区而非静态矩阵进行导航

2. 在技术层面关联情报、暴露面、合规和检测数据

3. 将实时分析状态转换为可共享的报告、导出内容和审查就绪的产物

## 核心工作流

| 工作流 | 支持内容 |

|----------|------------------|

| 覆盖范围审查 | 按战术或技术评估缓解措施、控制措施、数据源和完整性 |

| 威胁情报关联 | 从技术透视到组织、活动、软件、MISP 事件和 OpenCTI 指标 |

| 暴露面分析 | 审查 CVE、KEV、EPSS、ExploitDB 和 Nuclei 证据与 ATT&CK 技术的对应关系 |

| 检测验证 | 在一处查看 Sigma、Elastic、Splunk、Atomic Red Team 和 CAR 的映射 |

| 报告与共享 | 导出 CSV、XLSX、HTML、PNG、JSON 状态和 Navigator 图层,或分享基于 URL 的筛选状态 |

## 在线演示

**[https://teamstarwolf.github.io/ATTACK-Navi/](https://teamstarwolf.github.io/ATTACK-Navi/)**

应用直接从 MITRE 的 GitHub 仓库加载 ATT&CK 数据。核心矩阵仍可无后端运行,但安全的 OpenCTI/MISP 部署现在可以使用 `server/` 下的可选后端代理。

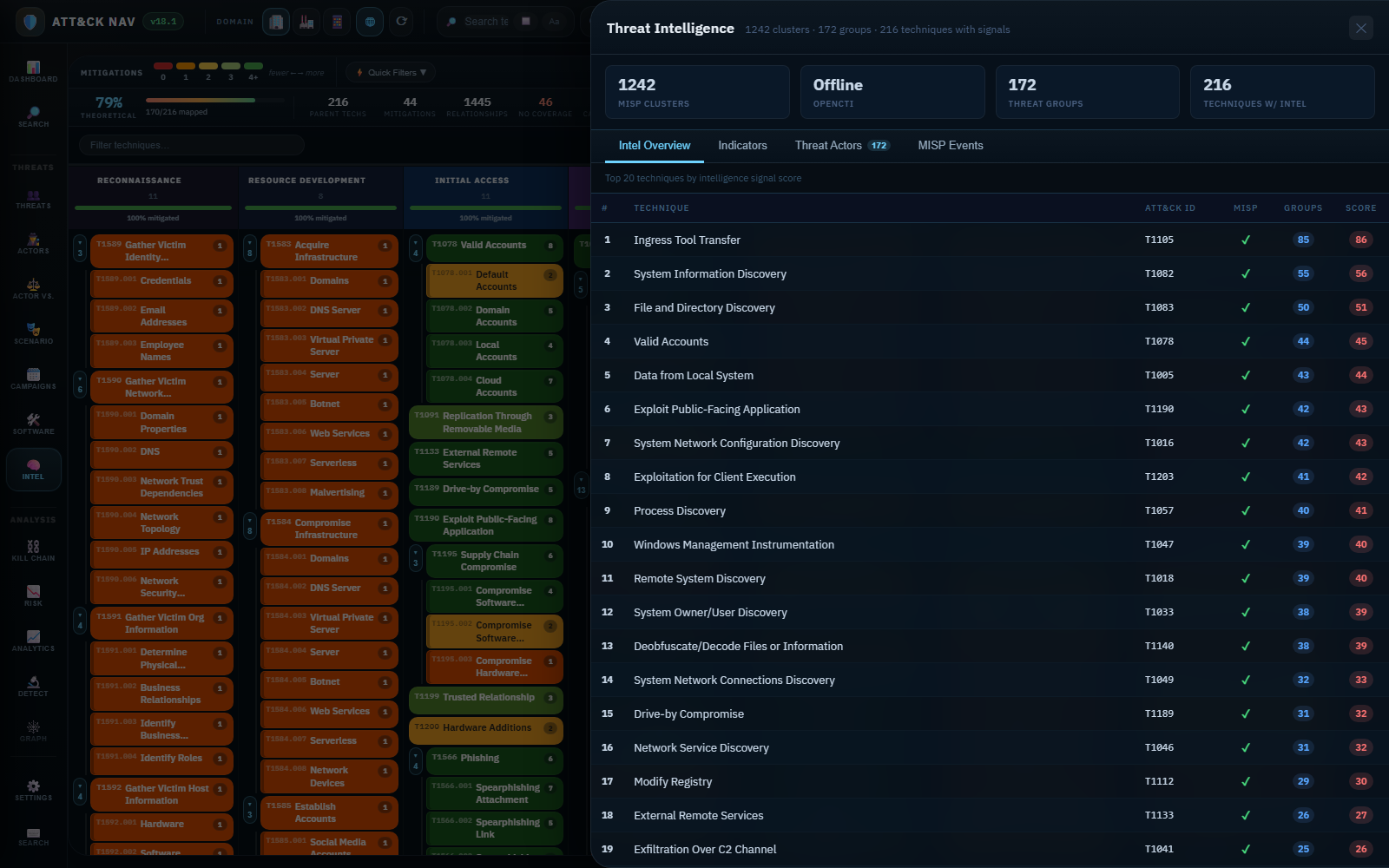

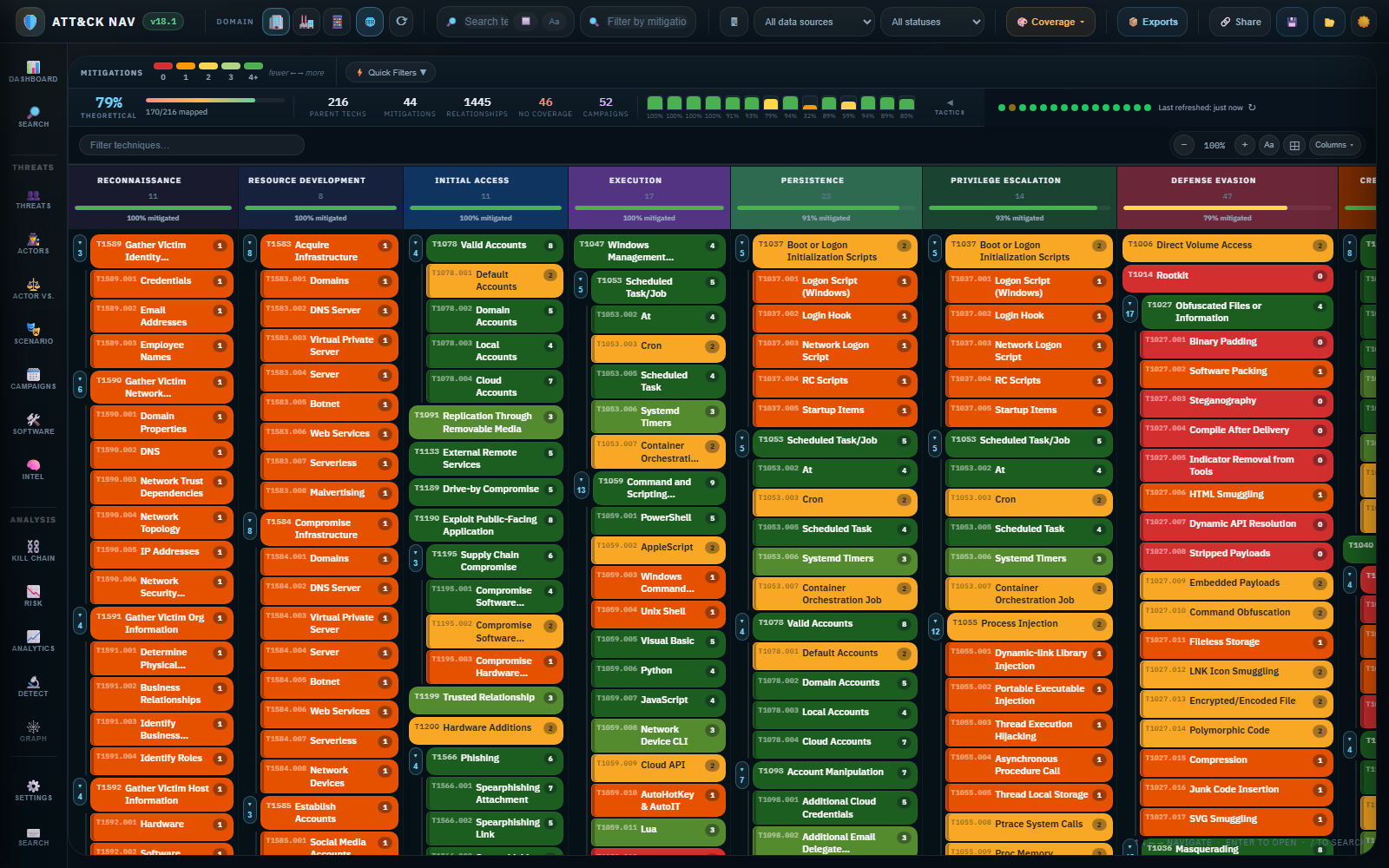

## 截图

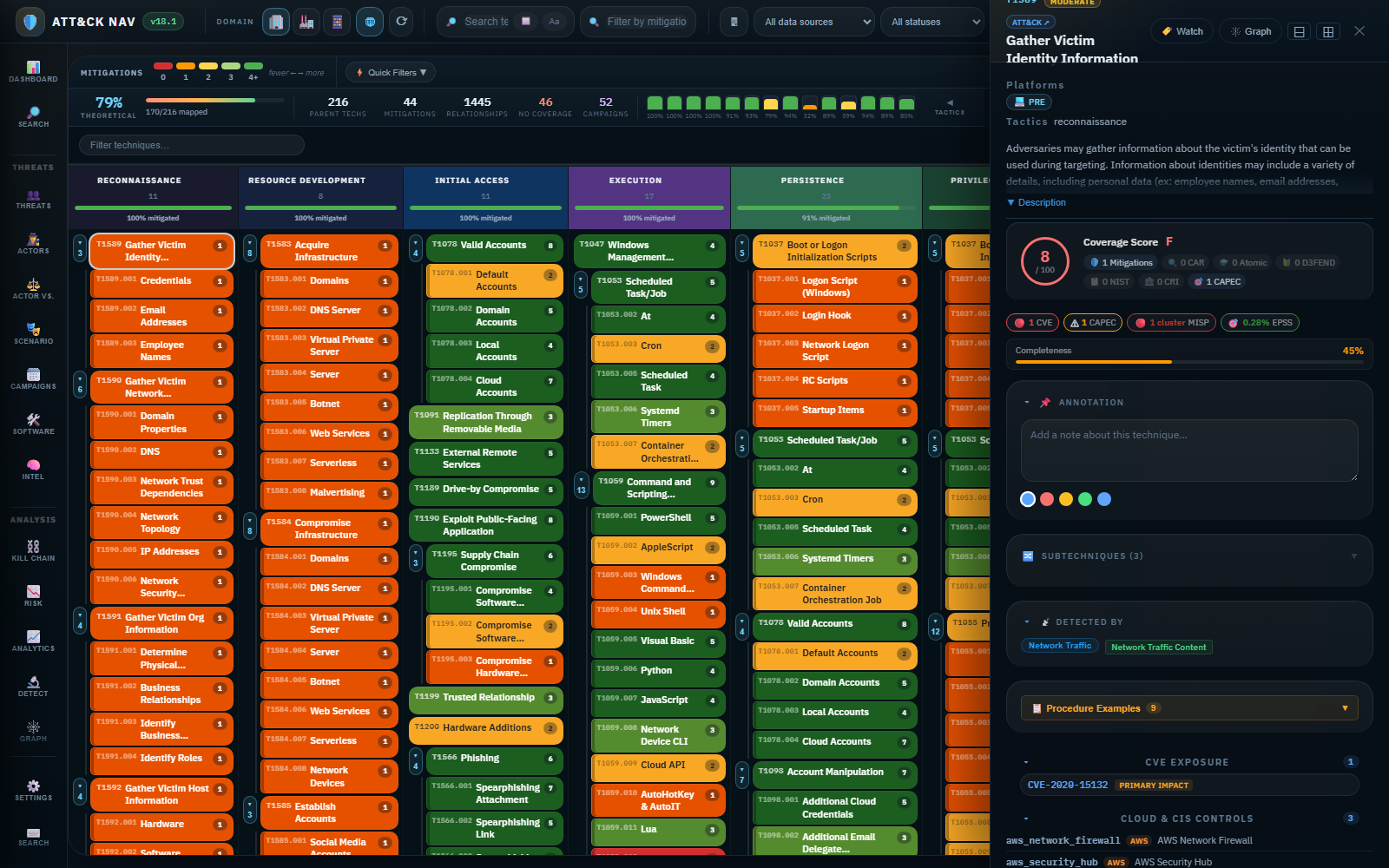

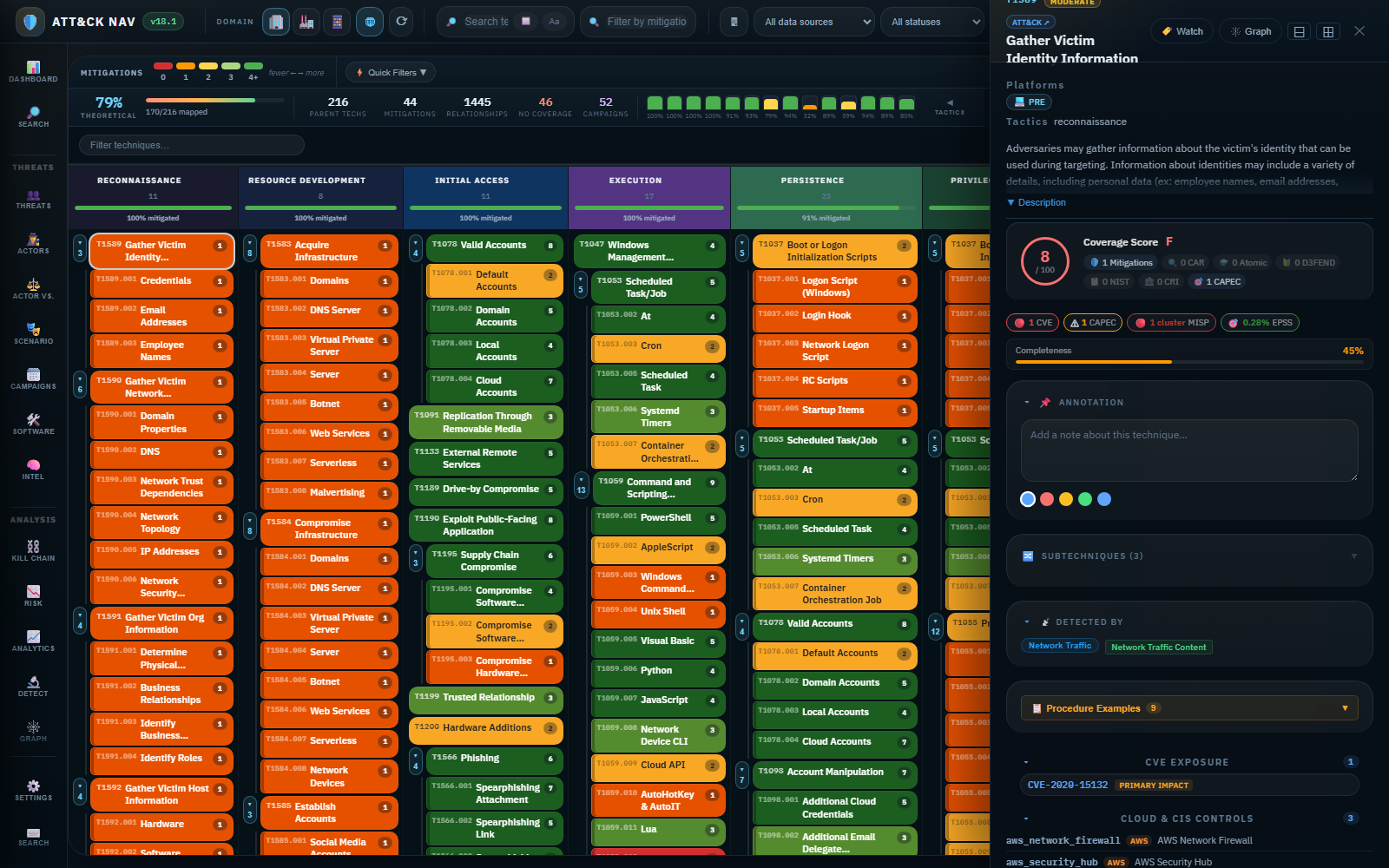

Technique Detail + Enrichment Sidebar

|

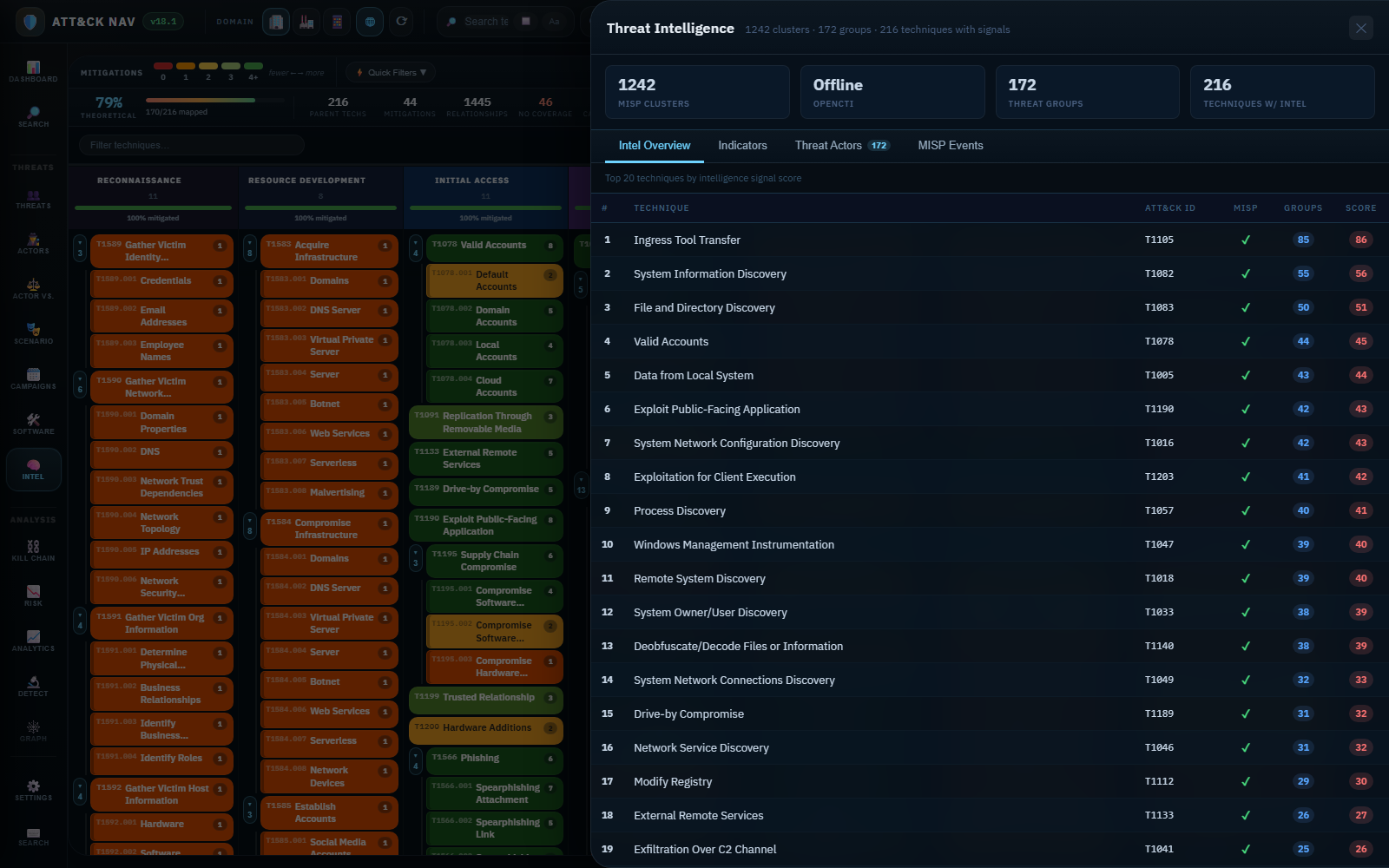

Threat Intelligence Panel

|

## 功能特性

### 交互式 ATT&CK 矩阵

- 完整支持企业版(201 个技术、424 个子技术)、ICS 和移动端领域

- 点击任意技术打开包含 25+ 丰富内容部分的详细侧边栏

- 按战术列展开/折叠子技术

- 多选技术进行批量操作

- 按风险分数排序、淡化未覆盖的技术、缺口视图模式

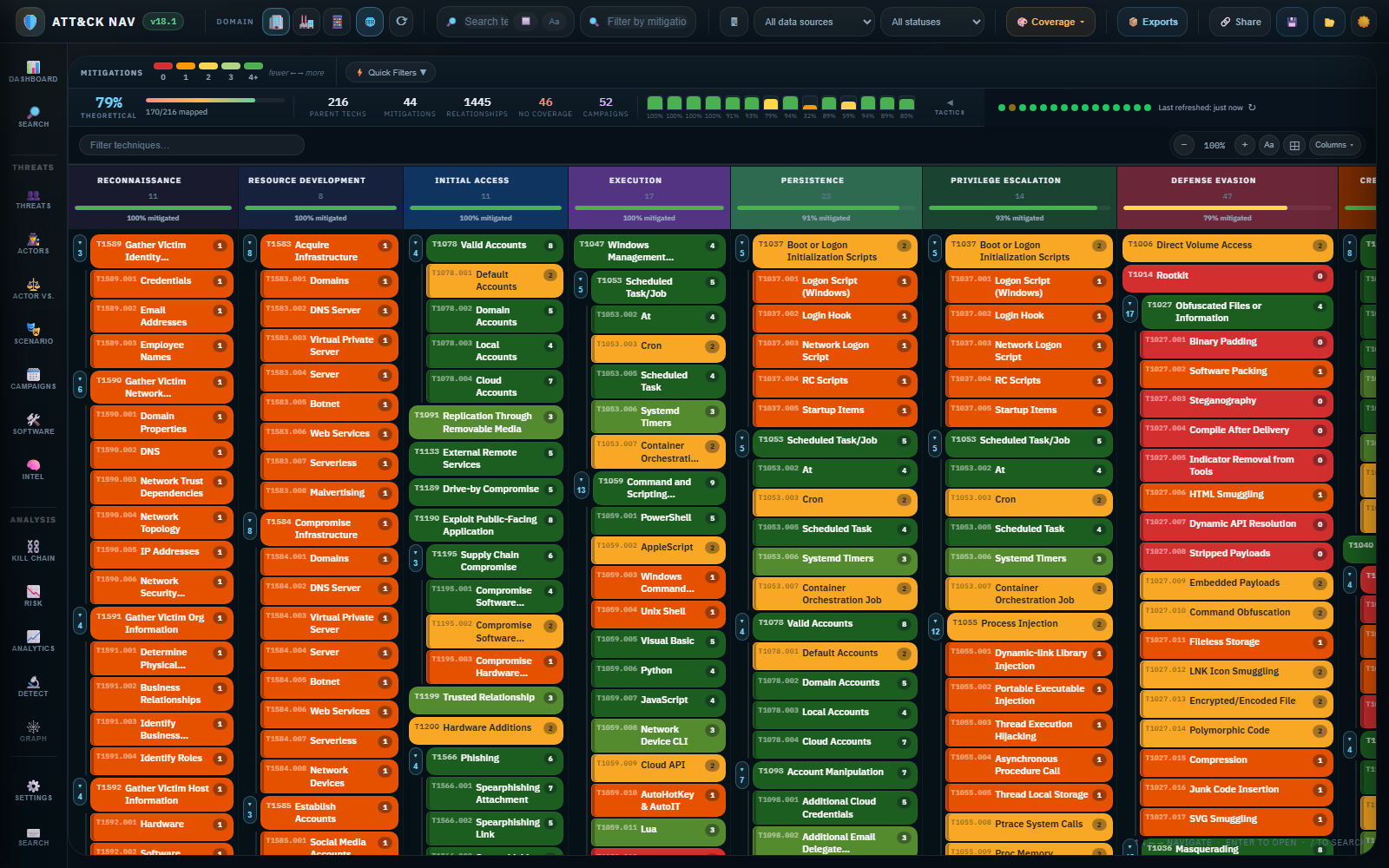

### 24 种热力图可视化模式

| 类别 | 模式 |

|----------|-------|

| **覆盖范围** | 覆盖范围、状态、控制措施 |

| **风险** | 风险、暴露面、频率、统一风险、EPSS 概率 |

| **威胁情报** | 活动、软件、KEV、情报 |

| **检测** | Sigma 规则、Elastic 规则、Splunk 检测、CAR、检测 |

| **防御** | D3FEND、Engage |

| **合规** | NIST 800-53、CRI 配置文件、VERIS 操作 |

| **漏洞** | CVE |

### 威胁情报平台 (TIP)

- 统一面板整合 MISP Galaxy、OpenCTI 指标和 ATT&CK 威胁组织

- 四个标签页:情报概览、指标(IOC)、威胁行为者、MISP 事件

- 跨所有来源的每项技术情报评分

- 实时 MISP 服务器连接,支持属性/事件查询

- OpenCTI GraphQL 集成,支持 STIX/YARA/Sigma 指标

### 漏洞与暴露面分析

- **2,000+ 个 CVE 到 ATT&CK 的映射**来自 CTID 精选数据集

- **NVD 批量预计算** — 近期 CVE(120 天窗口)通过 708 个 CWE 条目映射

- **CISA KEV 目录**包含勒索软件活动指标

- **EPSS 分数** — 来自 FIRST.org API 的利用概率

- **ExploitDB** — 每个技术的公开利用可用性

- **Nuclei 模板** — 每个技术的自动化扫描模板计数

### 检测与验证

- **Sigma** — 来自 SigmaHQ Navigator 图层的实时规则计数 + 规则生成/导出

- **Elastic 检测规则** — 来自 elastic/detection-rules 的规则计数

- **Splunk 安全内容** — 来自 splunk/security_content 的检测计数

- **Atomic Red Team** — 167+ 个测试程序,实时获取 GitHub YAML

- **CAR 分析** — MITRE 网络分析仓库映射

- **Zeek/Suricata/YARA** — 每个技术的模板生成

### 合规与控制

- **NIST 800-53 Rev5** — 来自 CTID 的控制到技术映射

- **CRI 配置文件 v2.1** — 网络安全与弹性指数控制

- **云控制** — AWS、Azure、GCP 安全控制映射

- **VERIS** — Verizon DBIR 事件行动框架

- **D3FEND** — MITRE 防御技术对策

- **MITRE Engage** — 对手参与活动

### 分析与报告

- **雷达图** — 覆盖全部 14 个战术的 SVG 多边形

- **杀伤链分析** — 技术在各个阶段的分布

- **风险矩阵** — 影响与可能性评分

- **技术图** — 关系可视化

- **活动时间线** — 时间性活动分析

- **行为者对比** — 威胁组织并排对比

- **场景模拟** — 覆盖率假设建模

- **覆盖范围对比** — 比较两个时间点的状态

- **技术完整性分数** — 13 个数据源的 0-100% 覆盖率

### 导出格式

- CSV、XLSX(多工作表工作簿)、HTML 报告、PNG 截图

- JSON 状态(保存/恢复)、ATT&CK Navigator 图层格式

- Sigma 规则、SIEM 查询、YARA 规则、Suricata 规则

- STIX 2.1 包、MISP 事件模板

### 用户体验

- 通过图标导轨可导航 35+ 个面板

- 可折叠的侧边栏部分,带智能展开(显示有数据的部分)

- 数据源健康状态条 — 15+ 个绿/黄/红状态点

- 深色/浅色主题切换

- 移动端响应式布局(底部导航栏、全宽侧边栏)

- URL 哈希状态持久化 — 可分享链接

- 键盘快捷键为高级用户提供便利

## 数据源与集成

### 运行时获取的实时数据

| 来源 | 提供者 | 数据 |

|--------|----------|------|

| ATT&CK STIX | MITRE GitHub | 技术、组织、软件、活动、缓解措施 |

| Atomic Red Team | Red Canary GitHub | 测试程序计数 + 按需 YAML |

| CVE 映射 | CTID GitHub | 839 个精选 + 1,183 个 KV CVE 到 ATT&CK 映射 |

| CISA KEV | CISA JSON 订阅 | 已知被利用漏洞目录 |

| EPSS | FIRST.org API | 利用概率分数(批量) |

| NVD 批量 | NIST NVD 2.0 API | 通过 CWE 映射的近期 CVE(120 天窗口) |

| Elastic 规则 | Elastic GitHub | 每个技术的检测规则计数 |

| Splunk 内容 | Splunk GitHub | 每个技术的检测内容计数 |

| ExploitDB | Offensive Security GitLab | 公开利用可用性 |

| Nuclei 模板 | ProjectDiscovery GitHub | 扫描模板计数 |

| NIST 800-53 | CTID GitHub | 控制映射(Rev5,2025 年 1 月) |

| 云控制 | CTID GitHub | AWS、Azure、GCP 映射 |

| CRI 配置文件 | CTID GitHub | CRI v2.1 控制映射 |

| VERIS | CTID GitHub | 事件行动框架 |

| CAPEC | MITRE CTI GitHub | 攻击模式 STIX 包 |

| MISP Galaxy | MISP GitHub | 1,242 个 ATT&CK 集群条目 |

| Sigma 图层 | SigmaHQ GitHub | 规则计数 Navigator 图层 |

| CWE 目录 | 捆绑 JSON | 708 个弱点条目 |

### 用户可配置

| 来源 协议 | 配置 |

|--------|----------|---------------|

| MISP 服务器 | REST API | URL + API 密钥 + 组织 ID(设置面板) |

| OpenCTI | GraphQL | URL + Bearer 令牌(设置面板) |

| NVD API 密钥 | REST | 可选密钥以提高速率限制(设置面板) |

### 捆绑(静态模板)

| 来源 | 内容 |

|--------|---------|

| D3FEND | ~100 个防御对策 |

| MITRE Engage | ~30 个对手参与活动 |

| CAR | ~30 个检测分析 |

| Zeek | 网络遥测脚本模板 |

| Suricata | IDS 规则模板 |

| YARA | 恶意软件检测模式模板 |

## 入门

### 前置条件

- Node.js 18+ 和 npm

### 安装与运行

```

git clone https://github.com/TeamStarWolf/ATTACK-Navi.git

cd ATTACK-Navi

npm install

npx ng serve

```

打开 [http://localhost:4200](http://localhost:4200)。

### 生产构建

```

npx ng build

```

输出:`dist/mitre-mitigation-navigator/browser/`

### OpenCTI / MISP 的可选安全代理

如果您不希望浏览器客户端直接处理 OpenCTI 或 MISP 密钥:

```

npm run proxy:install

copy server\\.env.example server\\.env

npm run proxy:start

```

然后在设置面板中将集成模式设置为"安全后端代理"并输入您的代理 URL,例如 `http://localhost:8787`。

### 部署到 GitHub Pages

仓库包含一个 GitHub Actions 工作流(`.github/workflows/deploy.yml`),每次推送到 `main` 分支时自动构建并部署到 GitHub Pages。

## 架构

应用采用响应式状态管理模式,使用 Angular 19 独立组件和 OnPush 变更检测。

```

AppComponent (shell)

+-- ToolbarComponent (top bar, heatmap selector, search, filters)

+-- NavRailComponent (35+ panel icons, responsive bottom bar on mobile)

+-- MatrixComponent (ATT&CK grid, heatmap rendering, technique cells)

+-- SidebarComponent (25+ enrichment sections per technique)

+-- 30+ PanelComponents (overlay panels for each feature)

+-- DataHealthComponent (service status ribbon)

```

### 状态管理

**FilterService** 是中央状态中心。所有 UI 状态通过 RxJS BehaviorSubjects 流动:

- 选中的技术、活动面板、热力图模式

- 筛选选择(组织、活动、软件平台、数据源)

- 搜索词、实施状态筛选

- 双向 URL 哈希同步

### 数据流

```

DataService (loads ATT&CK STIX)

--> Domain model (techniques, groups, mitigations, campaigns)

--> MatrixComponent (combines domain + filter state --> rendered grid)

--> SidebarComponent (hydrates technique details from 15+ services)

```

### 热力图管道(每模式 7 步)

24 种热力图模式均遵循此管道:

1. `filter.service.ts` — HeatmapMode 类型联合

2. `legend.component.ts` — 颜色比例配置

3. `toolbar.component.ts` — 下拉菜单入口

4. `toolbar.component.html` — 按钮标签

5. `matrix.component.ts` — 分数映射计算

6. `technique-cell.component.ts` — 颜色方法

7. `matrix.component.html` — 输入绑定(3 个实例)

完整演练请参阅 [ARCHITECTURE.md](

标签:Angular 19, Atomic Red Team, Cloudflare, CVE, EPSS, ExploitDB, Google, MITM代理, MITRE ATT&CK, Nuclei, OpenCTI, Sigma规则, TypeScript, 威胁情报, 安全分析工作台, 安全插件, 安全运营, 开发者工具, 扫描框架, 数字签名, 数据泄露检测, 检测覆盖, 漏洞分析, 热图可视化, 目标导入, 网络安全, 自动化攻击, 路径探测, 防御分析, 隐私保护

# ATTACK-Navi

[](https://angular.dev)

[](https://www.typescriptlang.org/)

[](https://teamstarwolf.github.io/ATTACK-Navi/)

[](.github/workflows)

**[在线站点](https://teamstarwolf.github.io/ATTACK-Navi/)** | **[文档](docs/README.md)** | **[应用概述](docs/application-overview.md)** | **[工作流](WORKFLOWS.md)** | **[架构](ARCHITECTURE.md)** | **[安全](SECURITY.md)**

# ATTACK-Navi

[](https://angular.dev)

[](https://www.typescriptlang.org/)

[](https://teamstarwolf.github.io/ATTACK-Navi/)

[](.github/workflows)

**[在线站点](https://teamstarwolf.github.io/ATTACK-Navi/)** | **[文档](docs/README.md)** | **[应用概述](docs/application-overview.md)** | **[工作流](WORKFLOWS.md)** | **[架构](ARCHITECTURE.md)** | **[安全](SECURITY.md)**