Uody1/Incident-Response-Lab-Malware-Detection-Remediation

GitHub: Uody1/Incident-Response-Lab-Malware-Detection-Remediation

一份完整的事件响应实战案例,展示如何检测、分析并清除挖矿恶意软件的全流程操作记录。

Stars: 0 | Forks: 0

# 事件响应实验 – 恶意软件检测与修复

## 📌 概述

本项目演示了在虚拟实验室环境中进行的实战事件响应调查。目标是检测、分析和修复受恶意软件及异常网络活动影响的受损系统。

## 🎯 目标

* 识别受损系统

* 分析恶意网络流量

* 确定事件的根本原因

* 执行修复操作

* 建议预防性安全措施

## 🛠 使用工具

* Wazuh (SIEM)

* pfSense / OPNSense 防火墙

* Windows Server (任务管理器, Defender)

* 虚拟实验室环境 (WGU Security Operations Lab)

## 🌐 目标环境

该调查是在模拟企业网络的受控学术实验室环境中进行的。该环境包含一个受损的应用程序服务器以及用于检测和响应安全事件的监控工具。

## 🚨 事件摘要

用户报告了严重的性能问题和应用程序故障。调查显示,在通过网络钓鱼尝试安装恶意更新后,系统已受损。

主要发现:

* 受损系统 IP:**10.10.20.10**

* 已识别恶意软件:**XMRig (加密货币挖矿程序)**

* 端口 **3333** 上的可疑出站流量

## 🔍 调查发现

### 入侵指标 (IoC)

* 由未授权进程引起的高 CPU 利用率

* 连接到外部 IP 地址的可疑出站连接

* SIEM 警报检测到的异常活动

### 恶意活动

* 使用的目标端口:**3333**

* 检测到未授权的外部通信

* 由于挖矿活动导致的系统性能下降

## 🛠️ 修复措施

* 识别并终止了恶意进程 (XMRig)

* 执行了杀毒扫描并隔离了威胁

* 重新启用了 Windows Defender 防护

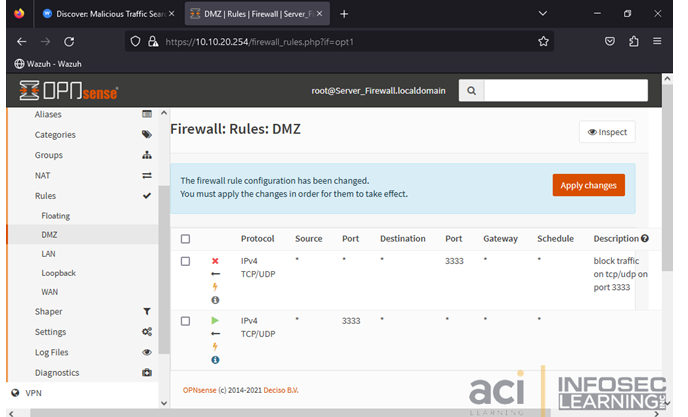

* 实施了防火墙规则以阻断端口 **3333** 上的出站流量

* 恢复了正常的系统性能

## 🧠 关键心得

* SIEM 工具对于检测异常行为至关重要

* 恶意软件会显著影响系统性能

* 监控出站流量有助于识别入侵

* 防火墙规则对于即时遏制非常有效

## 🔐 建议

* 实施持续监控和警报 (SIEM)

* 执行严格的更新和补丁管理策略

* 为用户提供网络钓鱼意识培训

* 确保端点保护工具保持启用状态

## 📸 证据

### 阻断恶意流量的防火墙规则

## 📌 注意

该项目基于受控的学术实验室环境。仅分享有限的视觉证据以维护学术诚信。详细文档可应要求提供。

标签:CISA项目, CPU异常, IoC, IP 地址批量处理, pfSense, Wazuh, Windows Server, XMRig, 勒索软件防护, 威胁搜寻, 子域枚举, 安全实验室, 安全运营, 库, 应急响应, 扫描框架, 挖矿病毒, 教育实训, 数字取证, 漏洞修复, 端口3333, 网络信息收集, 网络安全, 网络安全培训, 网络安全审计, 自动化脚本, 自定义DNS解析器, 虚拟化环境, 蜜罐, 证书利用, 防火墙策略, 隐私保护