sagaryp/security-scan-vault

GitHub: sagaryp/security-scan-vault

一款集成了海量漏洞载荷库与自动化渗透测试功能的企业级安全审计平台,提供从资产侦察到漏洞验证的一站式评估能力。

Stars: 0 | Forks: 0

🛡️ Secure-Scan-Vault

Enterprise-Grade Security Audit Platform & Live Exploit Verification Engine

一个极速、一体化的企业安全审计平台,执行 **35+ 自动化侦察模块**,运行 **11,475 个 OWASP 对齐的安全探测**并进行启发式检测,关联 **87 个 CISA KEV** + **152 个扩展漏洞利用载荷**(Web Shell、DevOps、API 框架),并根据 **83,196 个漏洞利用载荷**的精选数据库验证漏洞 —— 具备智能页面爬取、自适应规避、零日启发式检测、CVSS 加权风险评分、OWASP Top 10 合规性映射、包含真实 `curl` 复现命令的可点击证据面板,以及高品质暗色模式 HTML/JSON 报告。

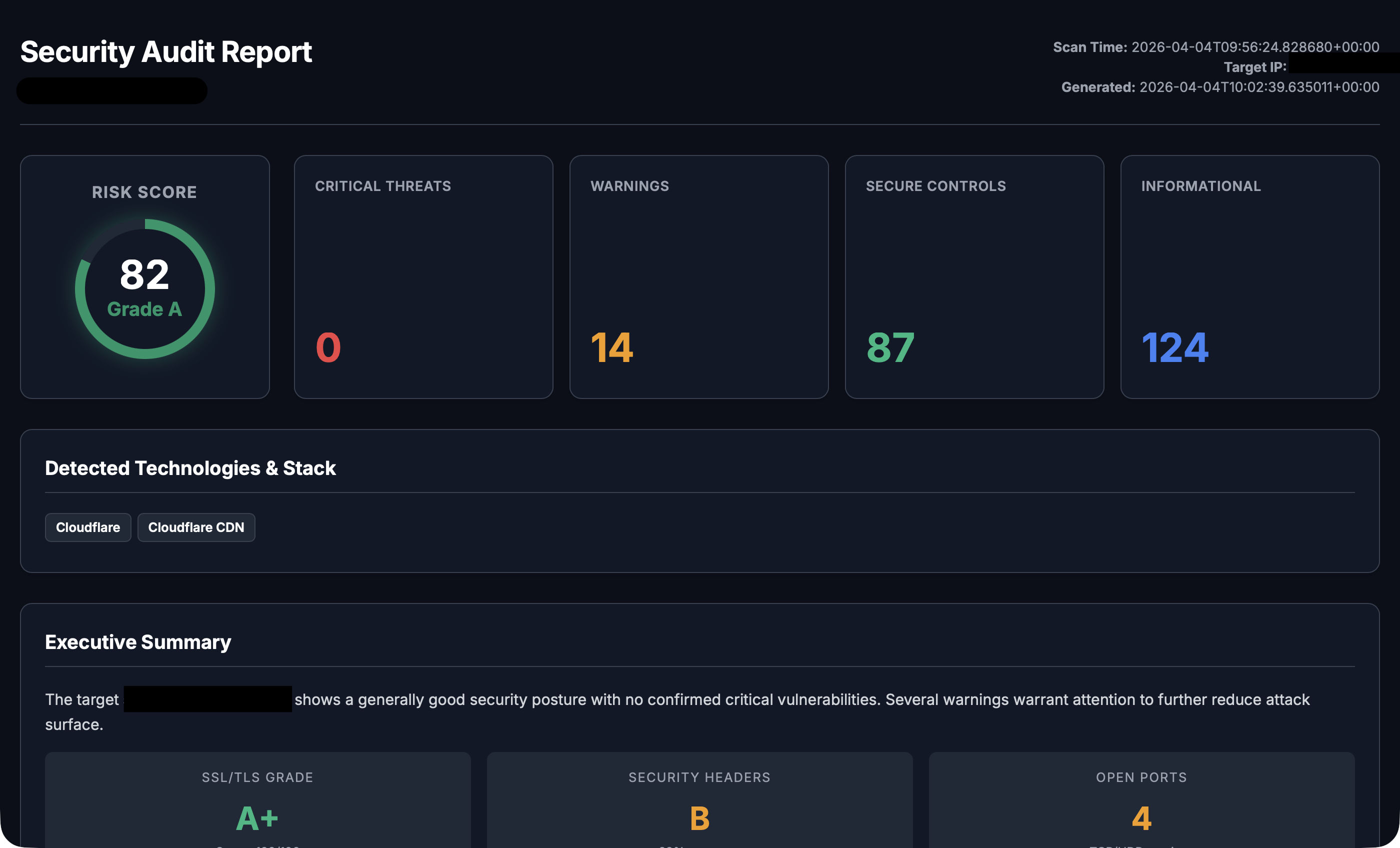

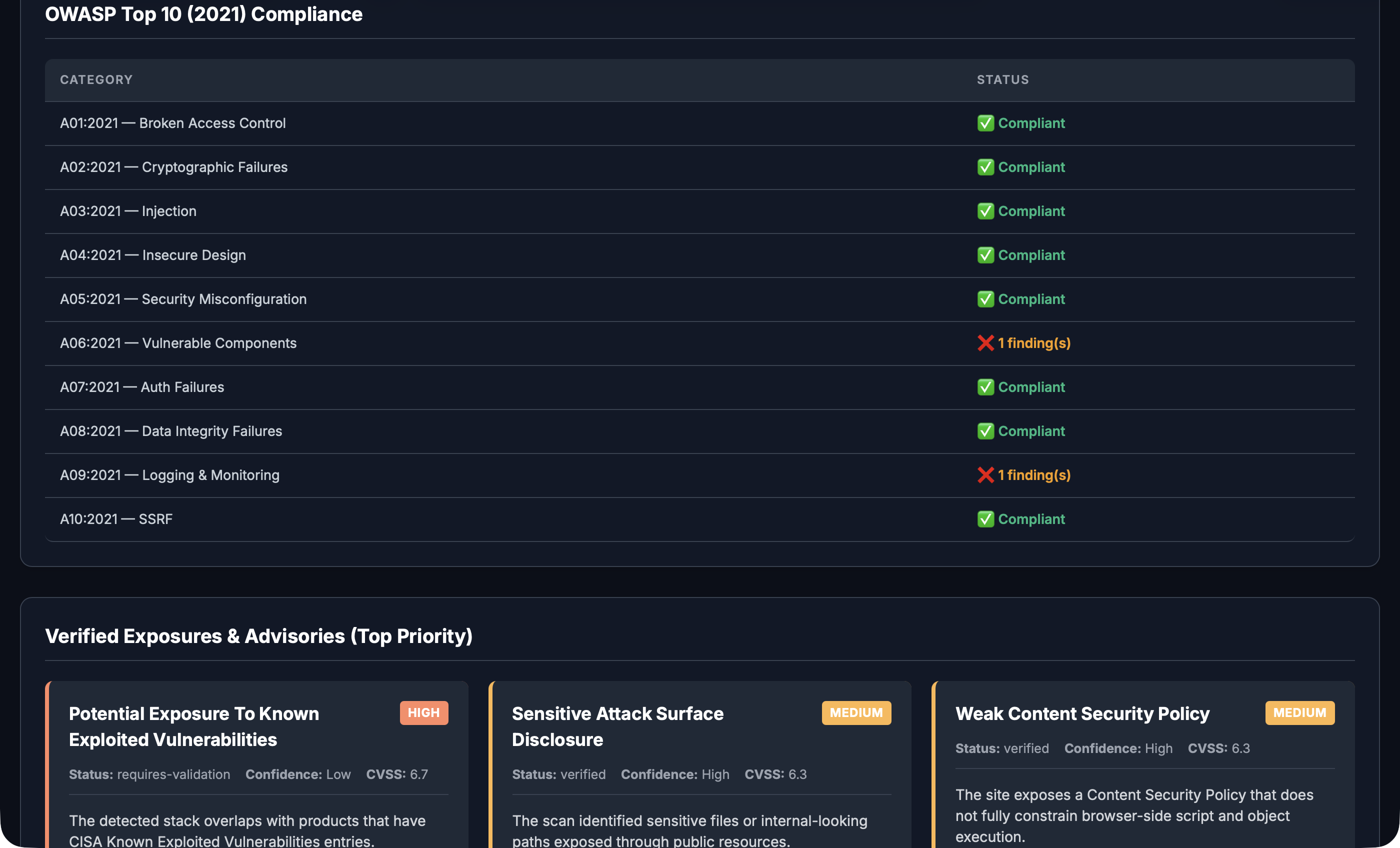

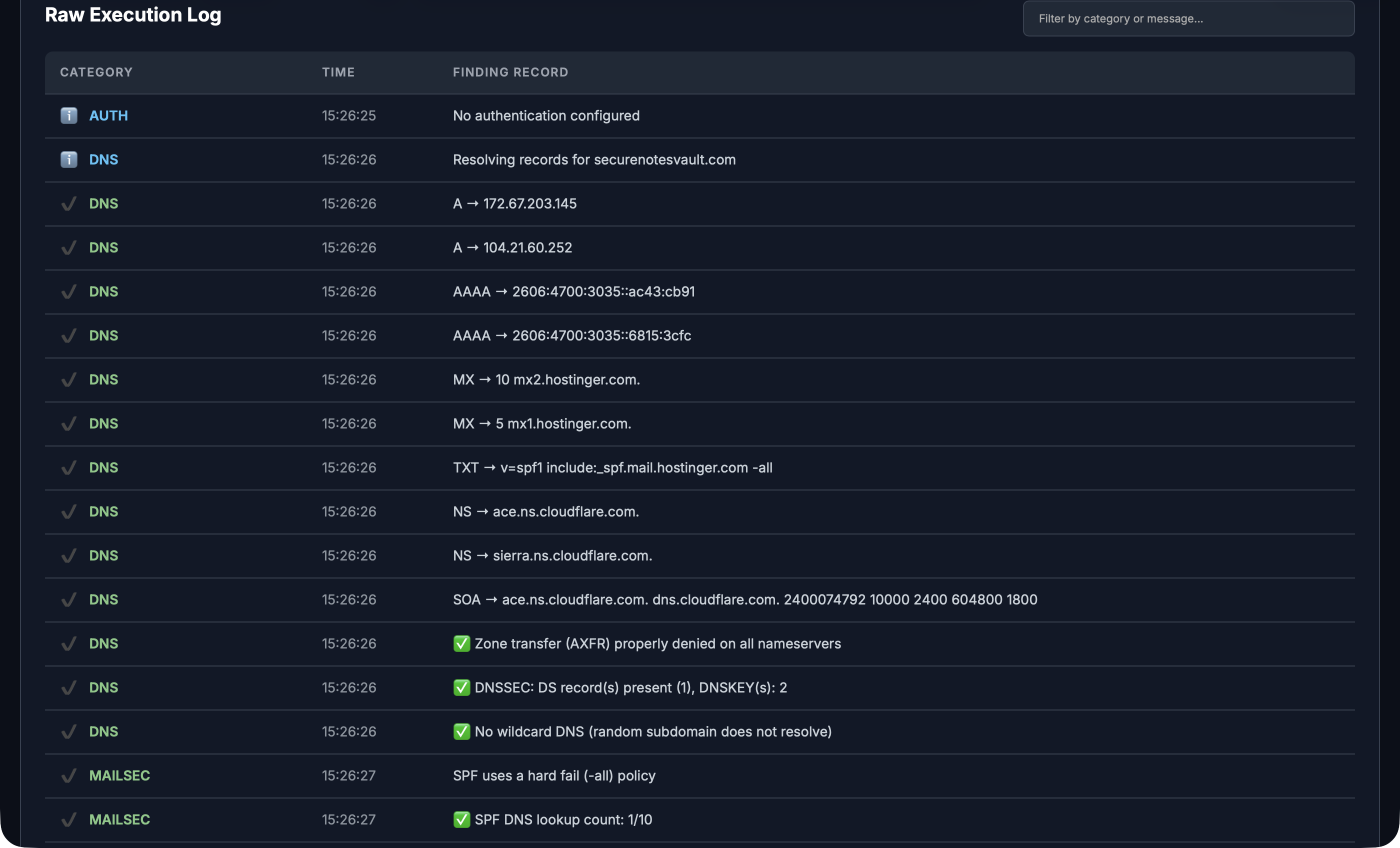

## 📸 报告仪表板预览

## ✨ 核心亮点

| 指标 | 数值 |

|---|---|

| **扫描模块** | 35+ 自动化侦察与攻击模块 |

| **漏洞利用数据库** | 83,196 个独特的漏洞利用载荷 |

| **OWASP 载荷** | 11,475 个组合生成的探测 |

| **CISA KEV** | 87 个已知被利用漏洞 (KEV) 载荷 |

| **扩展载荷** | 152 个(Web Shell、DevOps、API、配置泄露) |

| **页面爬虫** | 智能 2 层深度爬虫,含 API 端点提取 |

| **IDOR 测试** | 50+ 端点模式、ID 篡改、批量分配、动词篡改 |

| **端口扫描** | Top-100 TCP + UDP(默认)或全量 65,535 TCP |

| **风险评分** | CVSS 加权的 A+ 到 F 级评级(Qualys/Tenable 风格) |

| **证据展示** | 每个发现均提供真实 `curl` 复现命令 |

| **报告** | 高品质暗色模式 HTML 仪表板 + JSON |

| **合规性** | OWASP Top 10 (2021) 合规性矩阵 |

## 🔎 35+ 侦察与攻击模块

| 模块 | 描述 |

|---|---|

| **DNS 记录** | A, AAAA, MX, NS, TXT, SOA, CNAME 记录枚举 |

| **邮件安全** | SPF(深度分析)、DKIM、DMARC(策略评分)、MTA-STS、TLS-RPT、BIMI、DANE/TLSA、STARTTLS 探测 |

| **WHOIS** | 注册商、日期、名称服务器、组织、国家查询 |

| **子域枚举** | 证书透明度 (CT) 子域名发现 |

| **SSL/TLS 分析** | 多协议握手 (TLS 1.3→SSLv3)、密钥分级、密钥大小、前向保密、OCSP 装订、证书链、CA/B Forum 合规性、**Qualys 风格 A+ 到 F 级评分** |

| **端口扫描** | Top-100 TCP + 常见 UDP(默认)或使用 `--full-ports` 进行 **全量 65,535 TCP** + UDP 扫描 |

| **技术指纹** | CMS、服务器、框架、语言、CDN 检测(Wappalyzer 风格) |

| **WAF 检测** | Cloudflare、Akamai、AWS WAF、Varnish、ModSecurity、Sucuri、Fastly、Imperva 等 |

| **安全响应头** | 11 个响应头加权评分 → **字母等级 (A–F)**。深度 CSP 审计、HSTS 预加载就绪、Permissions-Policy API 审计、信息泄露检测、security.txt |

| **Cookie 安全** | HttpOnly、Secure、SameSite、`__Host-`/`__Secure-` 前缀检查 |

| **CORS 检查** | 错误配置的 `Access-Control-Allow-Origin` 检测 |

| **HTTP 方法** | PUT、DELETE、TRACE、PATCH、PROPFIND、MKCOL 暴露 |

| **页面爬虫** | 智能 2 层深度爬虫 —— 发现页面、API 端点、URL 参数、表单、sitemap/robots.txt 解析、JS 端点提取 |

| **表单发现** | 自动输入字段和操作端点枚举 |

| **CISA KEV 威胁情报** | 将 1,557 个 CISA 已知被利用漏洞与检测到的技术栈进行交叉比对 |

| **XSS 启发式** | 多阶段反射型 XSS:探测 → 升级 → 确认、DOM sink/source 分析、**18 个升级载荷**(WAF 绕过、mXSS、polyglot、Angular/Vue 模板) |

| **注入启发式** | **38 个多向量载荷**:SQLi(报错/时间/布尔盲注、MySQL/PG/MSSQL/Oracle)、**7 个 NoSQLi**(MongoDB 认证绕过、$where、$or)、**9 个 CMDi**(IFS 绕过、Windows)、LDAP、XPath |

| **重定向链** | 完整的 HTTP 重定向链追踪 |

| **开放重定向** | 基于参数的开放重定向漏洞测试 |

| **LFI 检测** | **20 个载荷**:深度遍历、双重 URL 编码、UTF-8 超长、空字节、PHP 包装器(filter/data/expect)、proc 文件系统、**25 个参数名** |

| **JS/秘密分析** | JavaScript 中的 API 密钥、Token、电子邮件、硬编码秘密 |

| **逻辑/IDOR 测试** | **企业级**:50+ 端点模式、被爬取 URL ID 篡改、参数篡改、UUID 置空、批量分配、认证绕过响应头、HTTP 动词篡改 |

| **SSTI 检测** | 随机数学 Canary、9 个模板引擎、WAF 规避、防误报双重验证、**被爬取 URL + 发现参数集成** |

| **SSRF 检测** | 5 个云元数据端点、DNS 重绑定、`dict://`/`file://` 包装器、时间分析 |

| **GraphQL 分析** | Schema 内省、别名 DoS、字段建议泄露、未认证 Mutation |

| **HTTP 走私** | CL.TE、TE.CL、TE.TE 通过基于时间的关联进行去同步 |

| **XXE 注入** | 带内文件读取、盲注报错型、SOAP/SVG billion laughs |

| **API 发现** | swagger.json、.env、phpinfo、actuator、调试端点 |

| **子域接管** | 针对 16 个云服务的悬空 CNAME 检测 |

| **Host 头注入** | Host/X-Forwarded-Host 反射,用于缓存投毒 |

| **智能实时引擎** | 上下文感知红队引擎:技术栈自动攻击 (autopwn)、动态认证绕过、上下文 SSRF、时间扫描 |

| **自定义载荷** | 从 JSON 加载您自己的零日载荷 (`--custom-payloads`) |

| **CISA KEV 漏洞探测** | 87 个针对活跃利用 CVE 的可测试漏洞路径 |

| **实时漏洞验证** | **83,071 个漏洞利用载荷**与自适应规避并行测试 |

## 🏆 企业风险评分引擎

Secure-Scan-Vault 使用 **CVSS 加权风险评分算法**,其评级方式模仿 Tenable Nessus、Qualys 和 Rapid7 对资产的分级:

```

Score = 100 - (criticals × 25) - (high_impact_warnings × 5) - min(low_warnings, 15)

```

| 发现类型 | 权重 | 示例 |

|---|---|---|

| **严重** | -25 分 | 已确认的 RCE、SQLi、凭证泄露 |

| **高危警告** | -5 分 | XSS、注入、CORS 错误配置、SSRF |

| **低危警告** | -1 分(上限 15 分) | 缺少可选响应头、CSP 指令缺失 |

| **信息 / 良好** | 0 分 | 加固建议、正面控制措施 |

| 等级 | 分数范围 | 含义 |

|---|---|---|

| **A+** | 90–100 | 优秀 —— 无严重问题,安全态势强健 |

| **A** | 80–89 | 良好 —— 有少量加固机会 |

| **B** | 70–79 | 可接受 —— 有多处需关注 |

| **C** | 50–69 | 令人担忧 —— 存在显著安全缺口 |

| **D** | 35–49 | 较差 —— 存在严重问题 |

| **F** | 0–34 | 失败 —— 需立即修复 |

## 🚀 实时漏洞验证引擎

- **83,071 个精选漏洞利用载荷**,包括 87 个 CISA KEV 条目

- 通过 ThreadPoolExecutor(30+ 并发线程)**并行执行**

- **实时进度条**,显示百分比和实时 WAF/CAPTCHA 状态

- **7 层防误报引擎**:

1. 404 页面指纹识别 —— 学习目标的真实 404 页面

2. **伪 404 突破** —— 检测隐藏在 `.htaccess` 404 规则后的文件

3. 响应中必须存在验证字符串

4. 基准页面中必须不存在验证字符串

5. 路径遍历:严格的 `/etc/passwd` 正则验证

6. RCE:完整的 `uid=\d+` 输出模式匹配

7. XSS/SQLi:通过专用检测函数路由

- **技术栈推断**:即使经过 CDN 也能检测 PHP/WordPress/Java 等

- **可操作的证据**:每个已确认的漏洞利用都包含一个用于复现的 `curl` 命令

## 🧠 自适应扫描引擎

扫描器会根据其发现的内容自动调整行为:

| 功能 | 工作原理 |

|---|---|

| **WAF 自动减速** | 检测到 Cloudflare/Akamai/AWS WAF → 自动减少线程、增加抖动 |

| **User-Agent 轮换** | 轮换 8 个逼真的浏览器 UA 以规避指纹识别 |

| **挑战检测** | 识别 Turnstile、reCAPTCHA、hCaptcha 和 JS 挑战 |

| **封锁检测** | 监控响应码 —— 如果 >70% 为 403/429,则升级规避策略 |

| **站点爬取** | 预爬取已发现的页面,提取所有内部链接 |

| **响应分布** | 报告最终的 HTTP 状态细分以提高透明度 |

## 🎯 OWASP 载荷数据库 (11,475 个载荷)

通过编程生成的载荷数据库,覆盖完整的 OWASP Top 10 并进行组合扩展:

| 类别 | 数量 | 技术 |

|---|---:|---|

| **XSS** | 3,699 | 事件处理器 × HTML 标签 × 编码绕过、DOM Sink |

| **IDOR** | 3,168 | REST API 路径 × 资源 × ID 类型 |

| **重定向** | 780 | 开放重定向目标 × 参数名 |

| **SSTI** | 717 | 9 个模板引擎 × 参数 × 编码 |

| **SQLi** | 660 | UNION、报错、布尔盲注、时间盲注、堆叠查询 |

| **SSRF** | 611 | 云元数据 (AWS/GCP/Azure)、DNS 重绑定、URL 参数 |

| **LFI** | 507 | PHP 包装器、路径遍历、空字节 |

| **NoSQLi** | 399 | MongoDB 操作符、字段 × 操作符组合 |

| **配置** | 236 | .env、.git、phpinfo、debug、备份文件 |

| **CMDi** | 216 | 分隔符链、PowerShell、内联解释器 |

| **认证绕过** | 175 | 管理路径、默认凭证、角色提升 |

| **其他** | 307 | LDAP、Header、Log4Shell、XXE、XPath、反序列化 |

## 🔒 CISA KEV 漏洞利用数据库 (87 个载荷)

映射自 [CISA Known Exploited Vulnerabilities Catalog](https://www.cisa.gov/known-exploited-vulnerabilities-catalog) 的可测试漏洞路径,涵盖:

| 厂商/产品 | CVE 数量 | 攻击类型 |

|---|---|---|

| **Apache/Spring/Log4j** | 10 | 路径遍历、SSRF、RCE、JNDI 注入 |

| **Atlassian Confluence/Jira** | 5 | OGNL 注入、认证绕过、归档访问 |

| **Citrix/NetScaler** | 3 | 路径遍历、RCE、会话泄露 |

| **Fortinet FortiOS** | 4 | 路径遍历、认证绕过、SQLi |

| **Ivanti/Pulse Secure** | 4 | 路径遍历、认证绕过、SSRF |

| **Microsoft Exchange/SharePoint** | 7 | ProxyLogon/ProxyShell/ProxyNotShell SSRF链 |

| **VMware** | 3 | SSTI、RCE、文件上传 |

| **WordPress** | 5 | 文件管理器 RCE、SQLi、权限提升 |

| **其他** | 46 | F5、Cisco、Palo Alto、Grafana、Jenkins 等 |

## 🔬 扩展漏洞利用数据库 (152 个载荷)

来自 **ProjectDiscovery Nuclei**、**ClamAV/Ditekshen** Web Shell 签名、**Snort/Suricata** Web 攻击规则和 **PayloadsAllTheThings** 的额外漏洞利用载荷:

| 类别 | 数量 | 来源与示例 |

|---|---|---|

| **Web Shell** | 24 | ClamAV/Ditekshen: c99、r57、b374k、WSO、Godzilla、Behinder、Weevely、AntSword |

| **WordPress** | 12 | CVE-2024-10924、CVE-2025-39587、XML-RPC、REST API、debug 日志、config 备份 |

| **最新 CVE 2024-2026** | 16 | Langflow RCE、Craft CMS、GeoServer、Check Point、SolarWinds、Fortinet、Laravel |

| **网络设备** | 12 | MikroTik、Ubiquiti、Sophos、Juniper、Netgear、TP-Link |

| **DevOps/云工具** | 36 | Docker、Kubernetes、Consul、Vault、Elasticsearch、Prometheus、MinIO、Solr、RabbitMQ |

| **API 框架** | 26 | Laravel、Django、Flask、FastAPI、Spring Boot Actuator (env/heapdump/mappings)、GraphQL、Swagger |

| **配置泄露** | 26 | `.env`、`.git/`、AWS 凭证、Dockerfiles、CI 配置、`package.json`、`composer.json` |

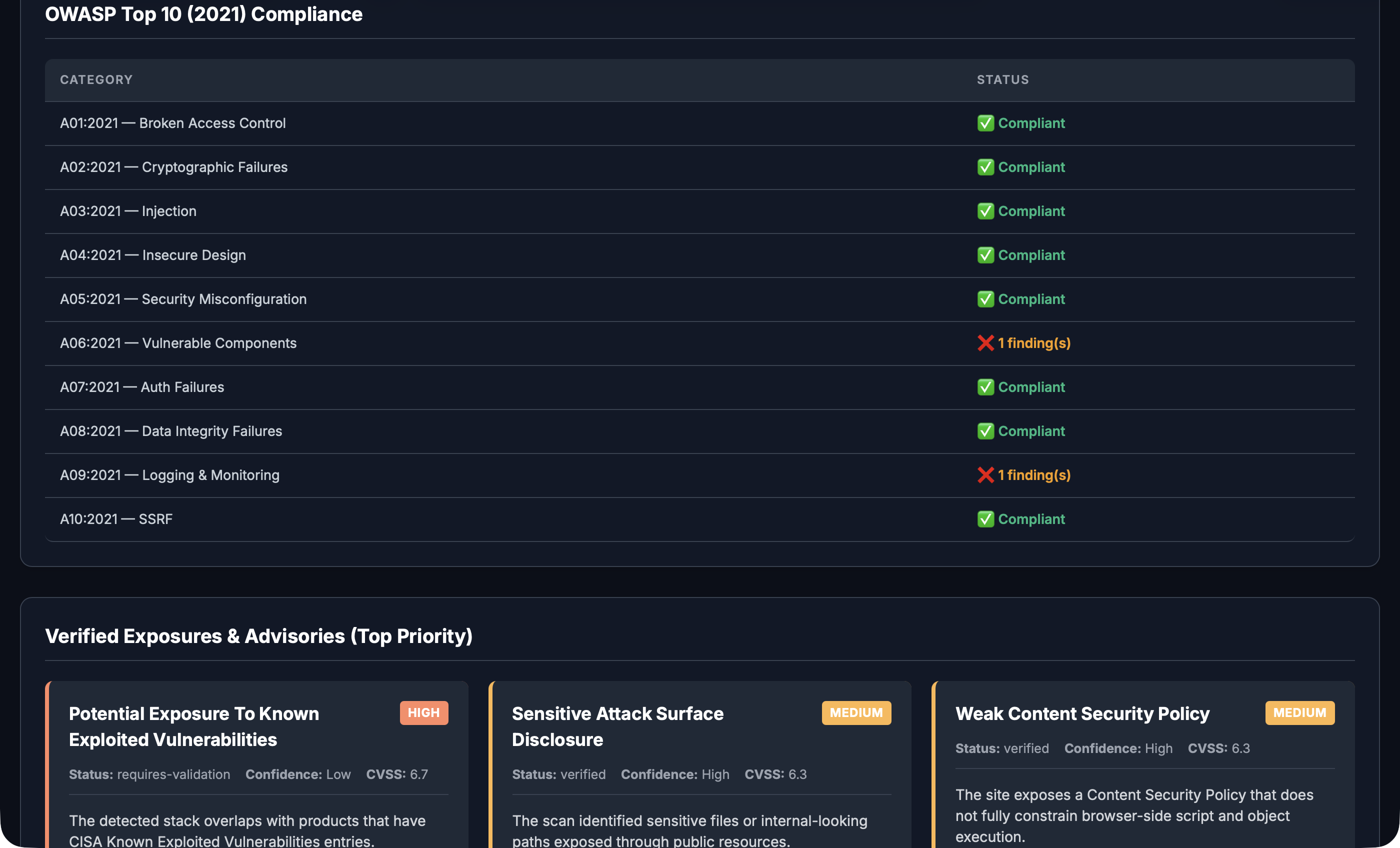

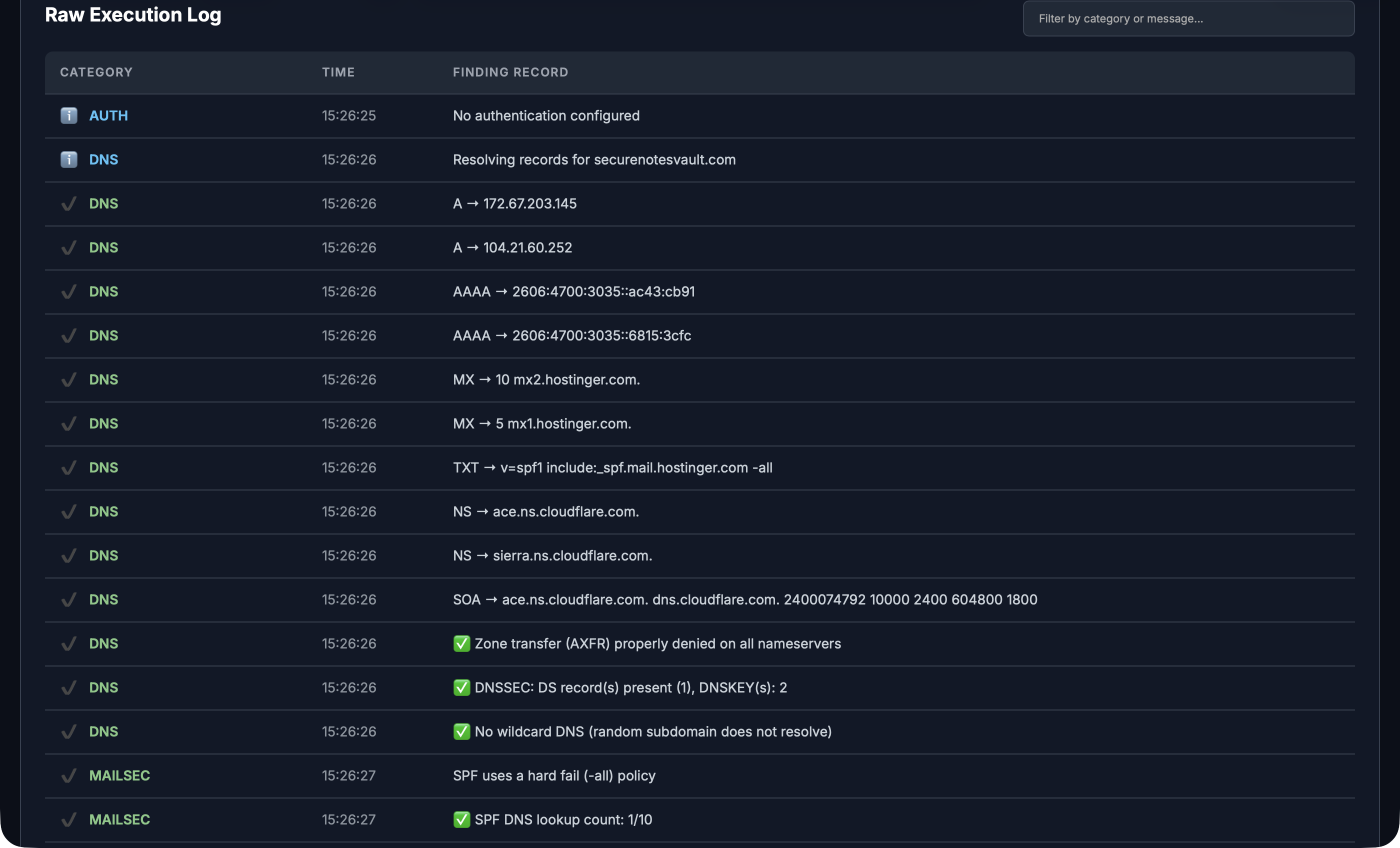

## 📊 高品质 HTML 报告

每次扫描都会生成一个 **暗色模式企业仪表板** (HTML),包含:

- 🏆 **风险评分仪表**,显示 A+ 到 F 级评级

- 📊 **执行摘要**,自动生成评估

- 🔐 **SSL/TLS 评分卡** + **安全响应头评分卡**

- ✅ **OWASP Top 10 合规性矩阵**,含可点击的证据面板

- ⚠️ **建议卡**,包含严重程度、CVSS 分数、影响和修复建议

- 🔎 **发现与证据日志** —— 点击任意 ⚠️/🔴 行可展开:

- 测试的 **证据 URL**

- **`curl` 复现命令**(可直接复制粘贴)

- **HTTP 状态码**

- **响应预览**(前 200 个字符)

- **CVE ID** 和 **产品名称**(如有)

- 🏷️ **技术栈检测**徽章

- 📄 **专业页脚**,包含版本和保密声明

## 📦 安装

```

# Clone repository

git clone https://github.com/sagarp/security-scan-vault.git

cd security-scan-vault

# Create virtual environment

python3 -m venv venv

source venv/bin/activate # Linux/macOS

# venv\Scripts\activate # Windows

# Install dependencies

pip install -r requirements.txt

```

### 依赖项

| 包 | 用途 |

|---|---|

| `requests` | 用于所有 Web 请求的 HTTP 客户端 |

| `beautifulsoup4` | 用于表单发现和内容分析的 HTML 解析 |

| `colorama` | 终端彩色输出(可选,优雅降级) |

| `python-whois` | WHOIS 查询增强(可选) |

## 🚀 快速开始

```

# Basic scan (top-100 ports)

python3 secure_scan_vault.py -d example.com

# Full scan with POST probes enabled

python3 secure_scan_vault.py -d example.com --allow-post-probes

# Full 65K port scan

python3 secure_scan_vault.py -d example.com --full-ports

# Skip CISA KEV threat intel (faster)

python3 secure_scan_vault.py -d example.com --skip-kev

# High-thread verbose scan

python3 secure_scan_vault.py -d example.com --allow-post-probes -v --threads 100

# Probe ALL 83K+ exploit payloads

python3 secure_scan_vault.py -d example.com --allow-post-probes --brute-cves

# Custom output filename

python3 secure_scan_vault.py -d example.com -o my_audit

```

## 🔧 所有选项

```

usage: secure_scan_vault.py [-h] (-d DOMAIN | -i IP) [-v] [-t TIMEOUT]

[--threads N] [-o OUTPUT] [--cookie NAME=VALUE]

[--header "Name: Value"] [--bearer-token TOKEN]

[--basic-auth USER:PASS] [--login-url URL]

[--allow-post-probes] [--all-cves] [--brute-cves]

[--full-ports] [--skip-kev]

[--custom-payloads FILE]

```

### 目标

| 标志 | 描述 |

|---|---|

| `-d, --domain` | 目标域名(例如 `example.com`) |

| `-i, --ip` | 目标 IP 地址 |

### 扫描选项

| 标志 | 描述 |

|---|---|

| `-v, --verbose` | 显示每个探测的详细输出 |

| `-t, --timeout` | 请求超时时间(秒)(默认:7) |

| `--threads` | 并行操作的线程数(默认:20) |

| `-o, --output` | 输出文件名前缀(默认:`scan_report`) |

| `--allow-post-probes` | 在发现的表单上启用 POST 探测 |

| `--full-ports` | 扫描所有 65,535 个 TCP 端口(默认:top 100) |

### 漏洞验证模式

| 标志 | 探测载荷数 | 速度 | 描述 |

|---|---|---|---|

| *(默认)* | ~800 (技术过滤) | ⚡ 快速 | 仅匹配检测到的技术栈的载荷 |

| `--all-cves` | ~3,249 (特定) | 🔥 中等 | 所有特定端点载荷 |

| `--brute-cves` | 83,071 (全部) | 🐢 彻底 | 包括通用探测在内的所有载荷 |

| `--skip-kev` | — | — | 跳过 CISA KEV 威胁情报源 |

### 认证

| 标志 | 描述 |

|---|---|

| `--cookie NAME=VALUE` | 会话 Cookie(可重复) |

| `--header "Name: Value"` | 自定义 Header(可重复) |

| `--bearer-token TOKEN` | Bearer/JWT Token |

| `--basic-auth USER:PASS` | HTTP Basic 认证凭证 |

| `--login-url URL` | 表单登录端点 |

| `--login-user USER` | 登录用户名/邮箱 |

| `--login-pass PASS` | 登录密码 |

| `--login-check STRING` | 登录后验证字符串 |

## 📋 示例输出

```

============================================================

Secure-Scan-Vault v3.0 — Target: example.com (93.184.216.34)

Port Mode: Top-100 TCP + UDP | Threads: 20

============================================================

── SSL/TLS Analysis ──────────────────────────────────

[SSL] ✅ Negotiated Protocol: TLSv1.3

[SSL] ✅ Forward Secrecy: TLS_AES_256_GCM_SHA384

[SSL] 🏆 SSL/TLS Grade: A+ (Score: 100/100)

── HTTP Security Headers ─────────────────────────────

[HEADER] 📊 Security Header Score: 89% (Grade: B)

── Live Exploit Verification ─────────────────────────

[EXPLOIT] Starting Live Exploit Verification...

[████████████████████████████████████████] 100.0% (778/778) ⚠ WAF

[EXPLOIT] All 778 CVE probes returned safe

============================================================

Secure-Scan-Vault v3.0 — Scan Complete

Total Findings: 190

Critical: 0 | Warnings: 8 | Passed: 65 | Info: 117

CVE Database: 83071 exploits loaded (incl. 87 CISA KEV)

────────────────────────────────────────────────────────────

🏆 OVERALL RISK GRADE: A (Score: 85/100)

============================================================

── OWASP Top 10 Compliance ─────────────────────────────────

✗ A05:2021 — Security Misconfiguration: 3 finding(s)

✗ A02:2021 — Cryptographic Failures: 1 finding(s)

── Prioritized Remediation ─────────────────────────────────

1. Add missing security headers: COEP

2. Configure SPF, DMARC, DKIM for email security

```

## 🏗️ 架构

```

Secure-Scan-Vault/

├── secure_scan_vault.py # Main scanner engine (~5800 lines)

│ # - 34+ scan modules

│ # - Adaptive exploit engine

│ # - CVSS-weighted risk scoring

│ # - OWASP Top 10 compliance

│ # - Evidence-aware logging

│ # - Premium HTML/JSON reports

│

├── exploit_payloads.py # Primary exploit payload database (10 MB)

│ # - 83,048 unique exploit entries

│

├── cisa_kev_payloads.py # CISA KEV exploit database

│ # - 87 testable CVE payloads

│ # - Mapped from CISA KEV catalog

│

├── extended_exploit_payloads.py # Extended payloads (Nuclei, ClamAV, Snort)

│ # - 152 payloads across 7 categories:

│ # Web shells, WordPress, Latest CVEs,

│ # Network appliances, DevOps/Cloud,

│ # API frameworks, Config exposure

│

├── owasp_payloads.py # OWASP payload generator

│ # - 11,475 combinatorial payloads

│

├── requirements.txt # Python dependencies

├── .gitignore # Git exclusions

├── LICENSE # MIT license

└── tests/

└── test_web_scan.py # Unit tests

```

## 🔐 认证扫描

```

# Cookie-based

python3 secure_scan_vault.py -d app.example.com --cookie "session=abc123"

# Bearer token

python3 secure_scan_vault.py -d api.example.com --bearer-token "eyJhbGci..."

# Form login

python3 secure_scan_vault.py -d app.example.com \

--login-url /login \

--login-user admin@example.com \

--login-pass "password" \

--login-check "dashboard"

```

## 🧬 零日方法

真正的零日漏洞是未知/未修补的 —— 您无法为尚不存在的内容提供签名。Secure-Scan-Vault 使用 **启发式(基于行为)检测** 来捕获零日类漏洞:

| 启发式方法 | 捕获内容 | 工作原理 |

|---|---|---|

| **SSTI 检测** | 未知模板注入 | 随机数学 Canary + 引擎确认 + WAF 规避 |

| **注入分析** | 未知 SQLi/NoSQLi/CMDi/LDAP | 基于时间的盲注、基于布尔的盲注、错误签名 |

| **反射分析** | 未知反射型 XSS | DOM sink/source + 事件处理器升级 |

| **SSRF 检测** | 未知 SSRF | 多云元数据、协议包装器、时间差 |

| **LFI 检测** | 未知本地文件包含 | 空字节、PHP 过滤器、深度遍历 |

| **GraphQL 分析** | 配置失败 | 别名 DoS、未认证 Mutation、信息泄露 |

| **HTTP 走私** | 去同步漏洞 | 分块传输编码差异 |

| **XXE 注入** | XML 解析器问题 | DTD 扩展、带外盲获取 |

| **伪 404 突破** | 隐藏文件 | 正文与指纹 404 页面对比 |

| **自定义载荷** | 您自己的研究 | 通过 `--custom-payloads` 加载 |

## 🔧 自定义载荷

```

python3 secure_scan_vault.py -d target.com --custom-payloads my_payloads.json

```

### 载荷 JSON 格式

```

{

"my-zero-day-001": {

"path": "/api/v1/admin/export?format=../../../etc/passwd",

"method": "get",

"verify": "root:x:0:0:",

"data": ""

}

}

```

## 🧪 运行测试

```

source venv/bin/activate

python3 -m pytest tests/ -v

```

## ⚖️ 法律框架、判例法与负责任的使用

### 🏛️ 法律案例研究 —— 为什么授权很重要

在大多数司法管辖区,安全扫描工具的开发和使用是合法的,**前提是您拥有系统所有者的明确书面授权**。以下判例法和法规界定了相关边界:

#### 1. 🇺🇸 美国 —— 计算机欺诈与滥用法 (CFAA), 18 U.S.C. § 1030

| 案例 | 年份 | 裁决 | 影响 |

|---|---|---|---|

| **Van Buren v. United States** (最高法院, 593 U.S. 374) | 2021 | “超出授权访问”意味着访问您**从未被授权**访问的文件/系统 —— 而非滥用您已有的访问权限。 | 缩小了 CFAA 范围;仅违反 TOS 本身 ≠ 犯罪 |

| **NRA Group v. Durenleau** (第三巡回法院) | 2025 | 若无“基于代码的黑客行为”,违反工作场所计算机政策**不**违反 CFAA。 | 强化了 Van Buren 案的“门开或关”测试 |

| **United States v. Auernheimer** (第三巡回法院, 撤销) | 2014 | 因访问未受保护的 AT&T URL 而被定罪,虽因管辖权原因被**撤销**,但该案突显了在未经授权的情况下甚至访问公开可达端点的风险。 | 如果意图受到质疑,即使访问开放的 URL 也可能引发诉讼 |

**DOJ 善意安全研究政策 (2022, 2025 重申):**

⚠️ **关键结论:** 如果您扫描**未经授权**测试的系统,CFAA 仍然适用。单凭“善意”若无法定许可,不能作为抗辩理由。

#### 2. 🇬🇧 英国 —— 滥用计算机法 1990 (CMA)

| 条款 | 罪行 | 刑罚 |

|---|---|---|

| **第 1 条** | 未经授权访问计算机资料 | 最高 2 年监禁 |

| **第 2 条** | 未经授权访问并意图实施进一步罪行 | 最高 5 年监禁 |

| **第 3 条** | 未经授权行为并意图损害计算机运行 | 最高 10 年监禁 |

英国政府已承诺改革 CMA 以纳入针对**善意安全研究人员**的法定抗辩,但截至 2026 年尚未颁布。在此之前,**任何未经书面授权的扫描**均可能根据第 1-3 条被起诉。

#### 3. 🇮🇳 印度 —— 信息技术法, 2000

| 条款 | 类型 | 罪行 | 刑罚 |

|---|---|---|---|

| **第 43 条** | 民事 | 未经授权访问、数据提取、引入病毒、系统破坏 | 最高 **1 千万卢比** (₹1 Crore) (约 12 万美元) 赔偿 |

| **第 66 条** | 刑事 | 以**不诚实或欺诈意图**实施第 43 条下的任何行为 | 最高 **3 年监禁** + 50 万卢比罚款 |

| **第 66B 条** | 刑事 | 接收被盗计算机数据 | 最高 3 年监禁 + 10 万卢比罚款 |

| **第 43A 条** | 民事 | 在保护敏感个人数据 方面的过失 | 无限赔偿 |

⚠️ **印度特定风险:** 即使您的意图是帮助发现漏洞,在未经所有者明确书面许可的情况下扫描**任何系统**均可根据第 43 条和第 66 条被起诉。印度法院已对未经授权进行的“道德黑客”行为定罪。

#### 4. 🇪🇺 欧盟 —— GDPR 与 NIS2 指令

- **GDPR 第 32 条**要求组织实施“适当的技术措施”,包括漏洞评估 —— 但这仅适用于**您自己的系统或您被授权测试的系统**。

- 如果扫描意外访问、收集或泄露了**个人身份信息 (PII)**,则可能违反 GDPR。

- **NIS2 指令 (2024)** 要求关键基础设施运营商进行定期安全评估,但同样仅限于授权资产。

#### 5. 🌍 其他司法管辖区

| 国家/地区 | 法律 | 关键点 |

|---|---|---|

| **加拿大** | 刑法 § 342.1 | 未经授权使用计算机 ≤ 10 年监禁 |

| **澳大利亚** | 刑法典法案 § 478.1 | 未经授权访问 ≤ 2 年监禁 |

| **德国** | StGB § 202a (Ausspähen von Daten) | 未经授权数据访问 ≤ 3 年监禁 |

| **日本** | 禁止未经授权计算机访问法 | 未经授权访问 ≤ 3 年监禁 + 100 万日元罚款 |

| **巴西** | Lei Carolina Dieckmann (Art. 154-A) | 未经授权入侵设备 ≤ 1 年监禁 |

### ✅ 授权要求(强制)

在对**任何目标**使用 Secure-Scan-Vault 之前,您必须满足以下所有条件:

| # | 要求 | 详情 |

|---|---|---|

| 1 | **书面授权** | 获得系统所有者签署的书面许可,明确范围、持续时间和允许的测试类型 |

| 2 | **范围定义** | 记录哪些域名、IP、端口和测试类型在范围内 |

| 3 | **交战规则** | 定义禁止事项(例如 DoS、数据渗出、生产环境干扰) |

| 4 | **时间窗口** | 指定测试的开始和结束日期 |

|5 | **紧急联系人** | 保留一个联系人,以便在测试造成意外影响时通知 |

| 6 | **数据处理** | 定义如何存储和销毁发现的漏洞、日志和获取的任何数据 |

| 7 | **报告义务** | 就如何报告和修复漏洞达成一致 |

### 🟢 允许的用途

- ✅ 具有明确、书面范围协议的**授权渗透测试**

- ✅ 在已发布的项目范围内的**漏洞赏金计划**(HackerOne、Bugcrowd 等)

- ✅ 对您自己的基础设施或您管理的系统进行**安全审计**

- ✅ 在受控实验室环境(VM、Docker、云沙箱)中的**教育用途**

- ✅ 在负责任的披露政策和安全港条款下进行的**安全研究**

- ✅ 具有适当授权的**合规性测试**(PCI-DSS、SOC2、ISO 27001)

### 🔴 禁止的用途

- ❌ 在未经所有者明确、书面授权的情况下扫描**任何系统**

- ❌ 使用此工具对任何计算机系统进行**未经授权的访问**

- ❌ 任何违反 **CFAA (18 U.S.C. § 1030)**、**计算机滥用法 1990**、**印度 IT 法 2000 (第 43/66 条)** 或您所在司法管辖区同等法律的使用

- ❌ 利用结果进行**勒索、敲诈或勒索**要求

- ❌ **渗出、存储或共享**扫描期间发现的任何个人数据

- ❌ 在未经特定行业授权的情况下扫描**关键基础设施**(医疗、能源、金融、政府)

- ❌ 使用此工具发起**拒绝服务** 攻击

- ❌ 分发旨在**绕过安全控制**以用于恶意目的的修改版本

### 📦 载荷数据库来源

此工具中的漏洞利用载荷数据库仅由以下**公开可用的开源**资源编译而成:

| 来源 | 类型 | 许可证/条款 |

|---|---|---|

| **CISA KEV 目录** | 政府漏洞源 | 公有领域 (美国联邦政府) |

| **ProjectDiscovery Nuclei** | 社区漏洞模板 | MIT License |

| **OWASP 测试指南** | 安全测试方法论 | Creative Commons |

| **ClamAV / Ditekshen** | 恶意软件签名模式 | GPL / Open source |

| **国家漏洞数据库 (NVD)** | CVE 描述和 CVSS 分数 | 公有领域 (NIST) |

| **PayloadsAllTheThings** | 安全测试载荷 | MIT License |

不包含任何专有、机密或受限的漏洞利用数据。所有载荷严格用于**防御性安全测试和漏洞验证**。

### ⚠️ 免责声明与责任限制

```

THIS SOFTWARE IS PROVIDED "AS IS", WITHOUT WARRANTY OF ANY KIND, EXPRESS OR

IMPLIED, INCLUDING BUT NOT LIMITED TO THE WARRANTIES OF MERCHANTABILITY,

FITNESS FOR A PARTICULAR PURPOSE AND NONINFRINGEMENT.

IN NO EVENT SHALL THE AUTHORS, CONTRIBUTORS, OR COPYRIGHT HOLDERS BE LIABLE

FOR ANY CLAIM, DAMAGES, OR OTHER LIABILITY, WHETHER IN AN ACTION OF CONTRACT,

TORT OR OTHERWISE, ARISING FROM, OUT OF OR IN CONNECTION WITH THE SOFTWARE OR

THE USE OR OTHER DEALINGS IN THE SOFTWARE.

THE USER ASSUMES ALL RESPONSIBILITY FOR ENSURING THAT THEIR USE OF THIS TOOL

COMPLIES WITH ALL APPLICABLE LOCAL, STATE, NATIONAL, AND INTERNATIONAL LAWS

AND REGULATIONS. THE AUTHORS EXPRESSLY DISCLAIM ANY LIABILITY FOR:

(a) UNAUTHORIZED OR ILLEGAL USE OF THIS SOFTWARE;

(b) ANY DAMAGE TO SYSTEMS, NETWORKS, OR DATA CAUSED BY USE OF THIS TOOL;

(c) ANY LEGAL CONSEQUENCES ARISING FROM THE USE OR MISUSE OF THIS SOFTWARE;

(d) ANY VIOLATION OF THE CFAA, CMA, IT ACT, GDPR, OR EQUIVALENT LAWS.

BY USING THIS SOFTWARE, YOU ACKNOWLEDGE THAT YOU HAVE READ AND UNDERSTOOD

THIS DISCLAIMER AND AGREE TO ASSUME FULL RESPONSIBILITY FOR YOUR ACTIONS.

```

## 🤝 贡献

1. Fork 本仓库

2. 创建功能分支 (`git checkout -b feature/new-module`)

3. 提交您的更改 (`git commit -am 'Add new scan module'`)

4. 推送到分支 (`git push origin feature/new-module`)

5. 打开一个 Pull Request

## 📜 许可证

本项目根据 MIT 许可证授权 —— 详见 [LICENSE](LICENSE) 文件。

为安全社区构建 · 请负责任地使用

标签:API 安全, CISA KEV, CISA项目, CVSS 评分, Dark Mode, DevOps 安全, Exploit, GPT, HTML 报告, OWASP Top 10, Payload, Python, Recon, Splunk, Web 安全, XXE攻击, 企业安全, 合规, 威胁情报, 字符串匹配, 密码管理, 对称加密, 开发者工具, 开源安全工具, 插件系统, 数据展示, 无后门, 无线安全, 渗透测试框架, 漏扫工具, 漏洞管理, 红队, 网络安全, 网络资产管理, 自动化审计, 逆向工具, 逆向工程平台, 防御, 隐私保护, 零日检测, 黑客