EncryptedCharles404/SOC-Home-Lab

GitHub: EncryptedCharles404/SOC-Home-Lab

基于Wazuh构建的完整SOC家庭实验室项目,涵盖了从环境部署、攻击模拟、自定义规则编写到事件响应报告的全流程实践。

Stars: 0 | Forks: 0

# SOC 家庭实验室 — 威胁检测与事件响应

**作者:** Charles

**SIEM:** Wazuh 4.8

**环境:** Ubuntu Desktop 24.04 LTS (VMware) + Windows 11 物理终端

**状态:** 已完成 ✅

## 项目概述

从零开始构建的全功能安全运营中心 (SOC) 家庭实验室,展示了端到端的威胁检测和事件响应能力。

本项目涵盖了完整的 SOC 分析师工作流程:

- SIEM 部署和 Agent 配置

- 使用 Sysmon 进行终端日志增强

- 真实攻击模拟与检测

- 告警分类与调查

- 自定义检测规则工程

- 专业事件报告撰写

## 环境

| 组件 | 详情 |

|---|---|

| SIEM | Wazuh 4.8 (Manager + Indexer + Dashboard) |

| 服务器操作系统 | Ubuntu Desktop 24.04 LTS |

| 终端 | Windows 11 Pro (物理机 — Wazuh Agent + Sysmon) |

| Hypervisor | VMware Workstation Pro |

| 攻击工具 | Hydra (THC) |

## 工具与技术

`Wazuh` `Sysmon` `Hydra` `VMware` `Ubuntu` `Windows 11` `SSH` `MITRE ATT&CK`

## 项目阶段

### ✅ 阶段 1 — Sysmon 安装与日志增强

使用 SwiftOnSecurity 配置在 Windows 终端上安装了 Microsoft Sysmon。配置 Wazuh Agent 收集 Sysmon 事件日志,实现了深度终端可见性,包括进程创建、网络连接和文件修改。

**展示技能:** 终端配置、日志转发、SIEM 集成

### ✅ 阶段 2 — 暴力破解攻击模拟

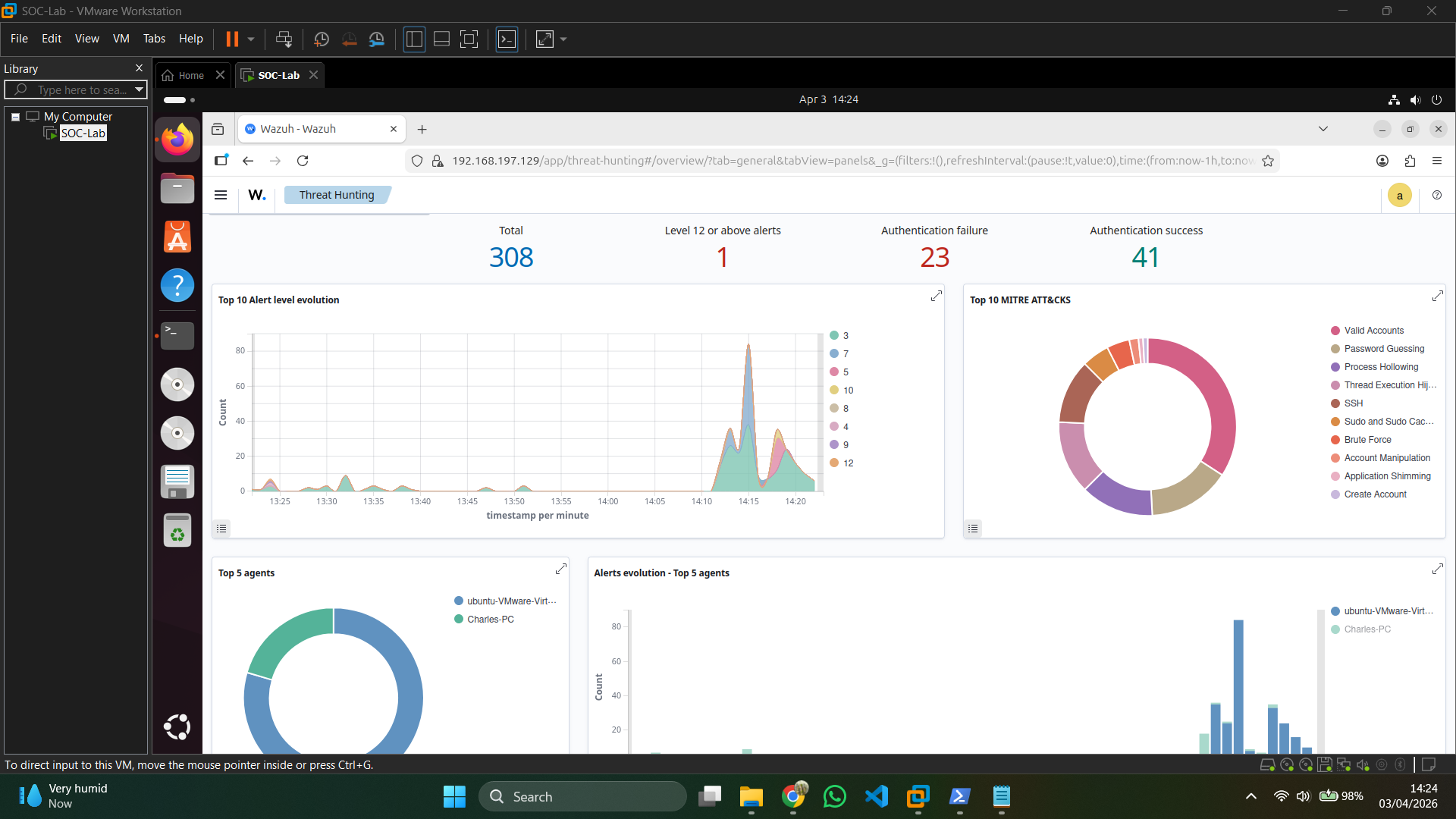

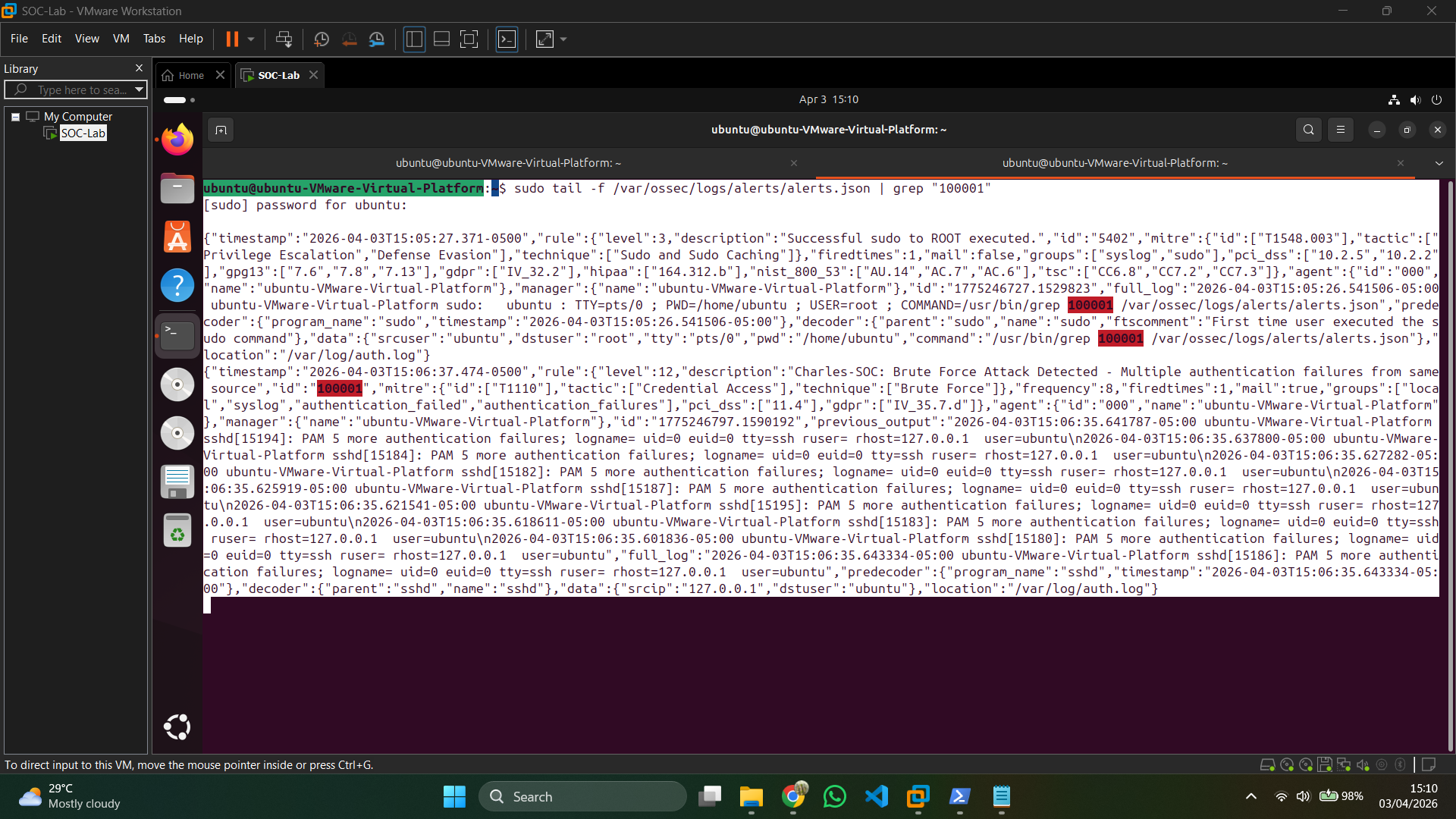

使用 Hydra 对 Ubuntu 服务器模拟了 SSH 暴力破解攻击。Wazuh 检测到该攻击并自动将其映射到 MITRE ATT&CK T1110 (Brute Force) 和 T1021.004 (Lateral Movement via SSH)。

**展示技能:** 威胁模拟、攻击模式识别

### ✅ 阶段 3 — 告警分类

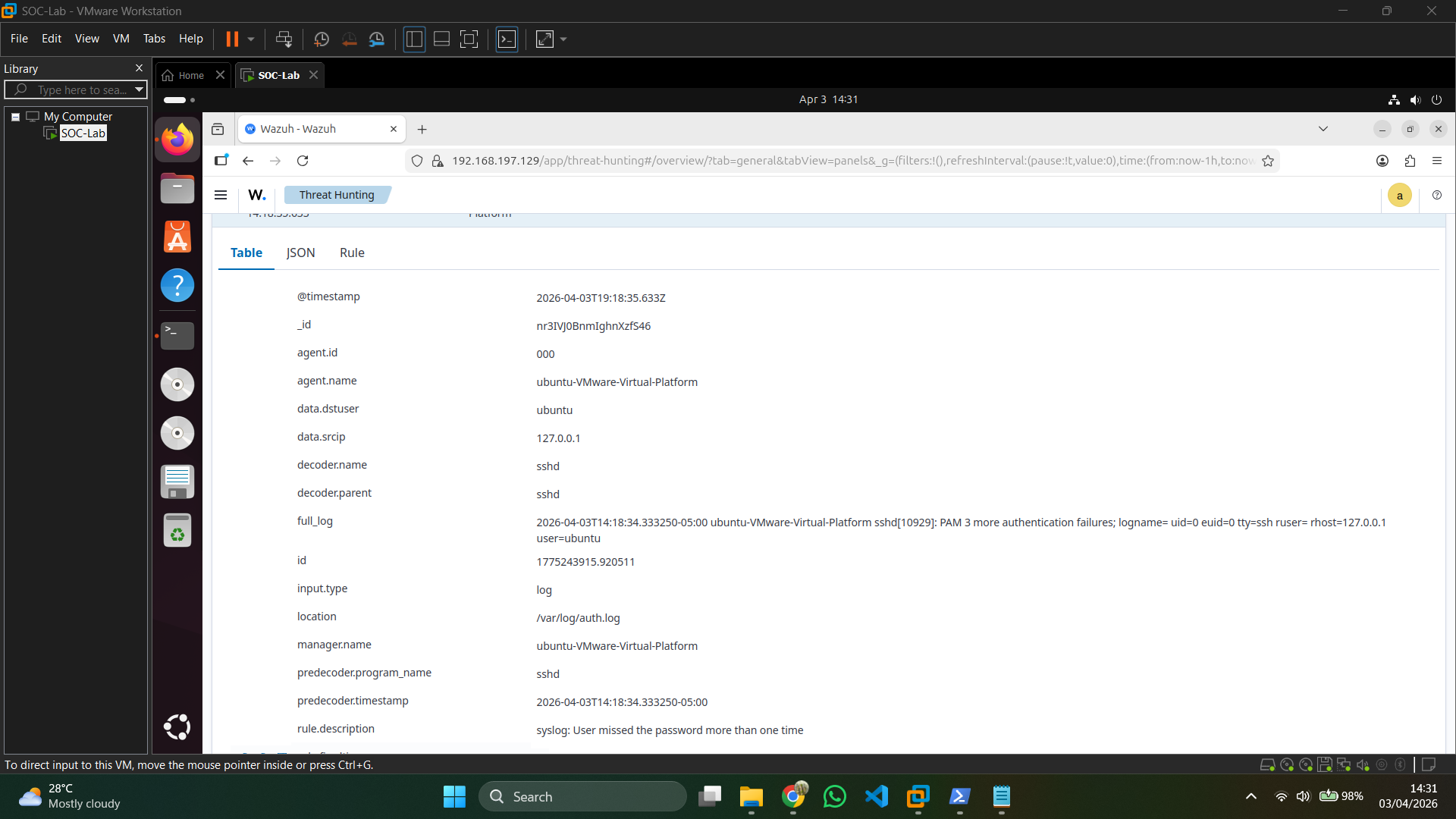

在 Wazuh Dashboard 中调查了暴力破解告警。识别了源 IP、目标用户、攻击时间线、规则链以及触发的合规框架 (GDPR, HIPAA, PCI-DSS, NIST 800-53)。

**展示技能:** SIEM 导航、告警调查、威胁狩猎查询

### ✅ 阶段 4 — 自定义检测规则工程

编写了一条自定义 Wazuh 检测规则 (ID 100001),当 120 秒内发生 8 次或更多次认证失败时,升级为严重 (Level 12)。规则成功触发并显示在 Dashboard 中,包含完整的 MITRE ATT&CK 映射。

**展示技能:** 检测工程、XML 规则编写、阈值调优

### ✅ 阶段 5 — 事件报告

制作了一份正式的事件报告,以专业的 SOC 格式记录了攻击、检测方法、时间线、MITRE 映射、合规影响和补救建议。

**展示技能:** 事件文档记录、专业沟通

## 关键检测

| 规则 ID | 级别 | 描述 | MITRE |

|---|---|---|---|

| 5760 | 5 | sshd: authentication failed | T1110.001 |

| 2502 | 10 | User missed password more than once | T1110 |

| **100001** | **12** | **Charles-SOC: Brute Force Detected (Custom)** | **T1110** |

## 截图

### Wazuh Dashboard — 攻击检测

### 自定义规则 100001 触发

### 告警分类 — 完整详情

## 事件报告

[📄 查看完整事件报告](Phase-5-Incident-Report/Incident-Report-INC-2026-001.md)

## 简历摘要

标签:AMSI绕过, BurpSuite集成, Cloudflare, Hydra, MITRE ATT&CK, SOC 家庭实验室, SSH 安全, Sysmon, Ubuntu 24.04, VMware, Wazuh SIEM, Windows 11, 免杀技术, 告警分类, 威胁检测, 安全分析师, 安全运营中心, 安全项目, 攻击模拟, 日志富化, 暴力破解检测, 端点安全, 网络安全实验室, 网络映射, 自定义检测规则, 蜜罐, 补丁管理, 证书利用, 速率限制, 驱动签名利用