redhoundinfosec/redhound-arsenal

GitHub: redhoundinfosec/redhound-arsenal

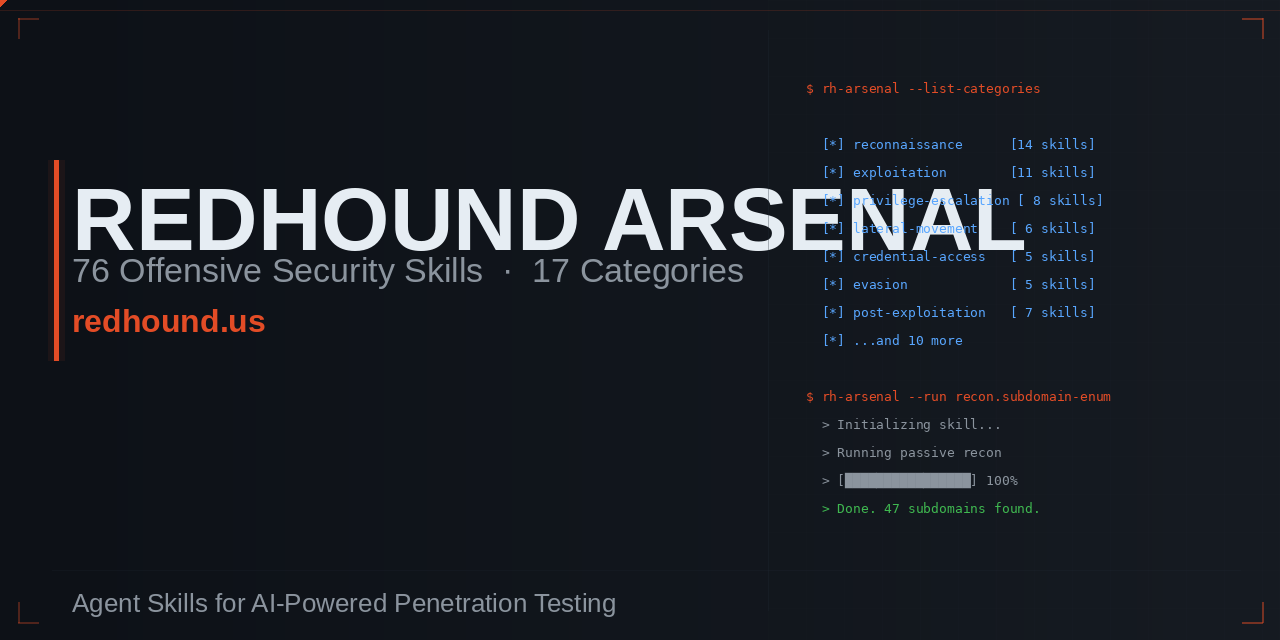

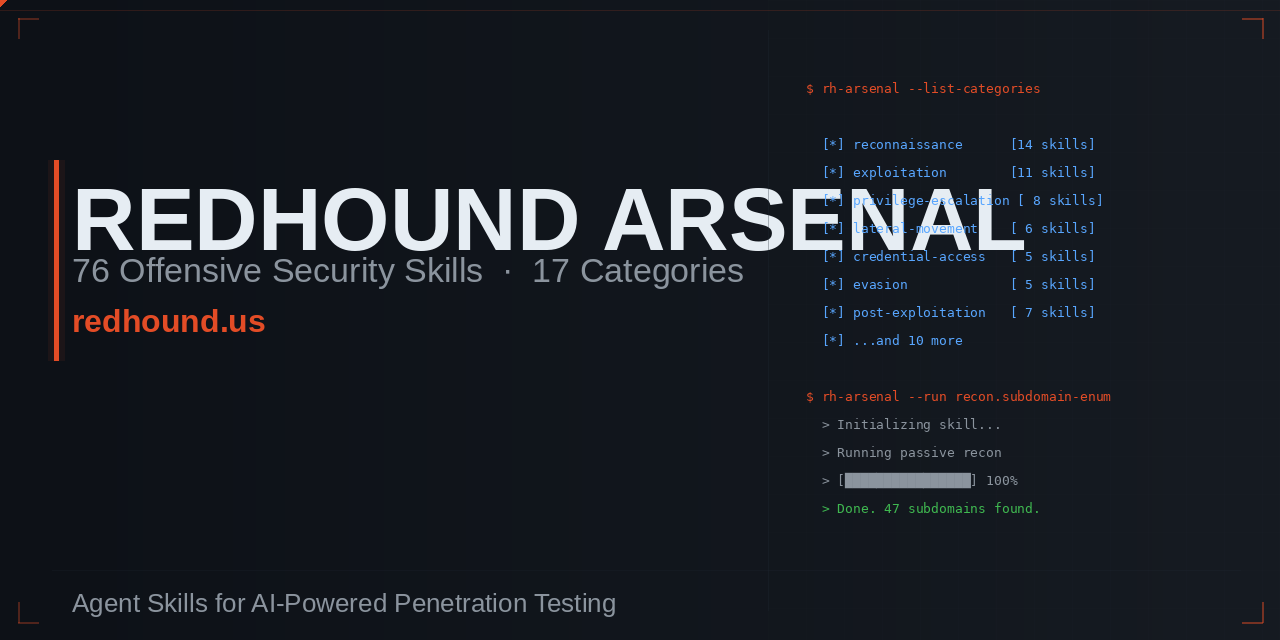

为AI代理提供76个机器可读的安全技能,使AI能够像从业者一样执行渗透测试、红队评估和取证分析任务。

Stars: 0 | Forks: 0

# redhound-arsenal

**最大的开源 Agent Skill 库,用于进攻性安全与渗透测试。**

操作员级别的智能,以机器可读的技能形式提供,可在您的 AI 代理内部自动激活。为红队队员、渗透测试人员、CTF 玩家和希望其 AI 工具像从业者一样思考(而非通才)的安全研究人员而构建。

## 统计

| 指标 | 数值 |

|--------|-------|

| 技能总数 | 76 |

| 类别数 | 17 |

| 分析的工具 | 95+ |

| 深度 | 操作员级别(每个技能 300-500 行) |

| 维护者 | [Red Hound InfoSec](https://redhound.us) |

## 目录

1. [安装](#installation)

2. [按类别分类的工具索引](#tool-index-by-category)

3. [技能如何激活](#how-skills-activate)

4. [技能覆盖范围](#skill-coverage)

5. [博客文章](#from-the-blog)

6. [排名方法论](#ranking-methodology)

7. [面向 AI 代理开发者](#for-ai-agent-developers)

8. [贡献指南](#contributing)

9. [许可证](#license)

## 安装

每个技能都是此仓库根目录下的一个文件夹,包含一个 `SKILL.md` 文件。该文件遵循 [agentskills.io](https://agentskills.io) 格式,包含 YAML 头部和结构化的 Markdown 内容。

### Perplexity Computer

1. 访问 [perplexity.ai/computer/skills](https://perplexity.ai/computer/skills)

2. 点击 **上传技能**

3. 从任意技能文件夹中选择 `SKILL.md` 文件

4. 该技能将立即在您的 Computer 工作区中可用

为您想要安装的每个技能重复此步骤。当您的提示词与 `description` 字段匹配时,技能将自动激活。

### Claude Code

将各个技能文件放置在项目的 `.claude/skills/` 目录或全局的 `~/.claude/skills/` 目录中:

```

# 单个技能

cp nmap/SKILL.md .claude/skills/nmap.md

# 批量安装 — 全部 76 个技能

git clone https://github.com/redhoundinfosec/redhound-arsenal.git

cd redhound-arsenal

for dir in */; do

[ -f "$dir/SKILL.md" ] && cp "$dir/SKILL.md" ~/.claude/skills/"${dir%/}.md"

done

```

### Cursor

将技能文件放置在项目的 `.cursor/skills/` 目录或全局的 `~/.cursor/skills/` 目录中:

```

# 单个技能

cp sqlmap/SKILL.md .cursor/skills/sqlmap.md

# 批量安装 — 全部 76 个技能

git clone https://github.com/redhoundinfosec/redhound-arsenal.git

cd redhound-arsenal

mkdir -p ~/.cursor/skills

for dir in */; do

[ -f "$dir/SKILL.md" ] && cp "$dir/SKILL.md" ~/.cursor/skills/"${dir%/}.md"

done

```

### Codex CLI 和其他代理

大多数支持自定义上下文文件或技能注入的代理都接受原始 Markdown 文件。将您代理的技能加载器指向任意技能的 `SKILL.md` 路径:

```

# OpenAI Codex CLI (custom context)

codex --context nmap/SKILL.md "scan 192.168.1.0/24 for web services"

# 任何带有 --system-file 或 --context flag 的代理

your-agent --skill metasploit-framework/SKILL.md

```

请查阅您的代理文档了解具体标志。技能是纯 Markdown — 任何接受系统提示或上下文文件的地方都可以使用。

### 手动安装

将任意 `SKILL.md` 的内容直接复制到您代理的系统提示、自定义指令或上下文窗口中。每个技能都是独立的,无需外部依赖。

### 批量克隆

```

git clone https://github.com/redhoundinfosec/redhound-arsenal.git

cd redhound-arsenal

ls -d */ | wc -l # Should output 76

```

所有 76 个技能在根级别立即可用。使用您代理的技能加载器路径指向各个 `SKILL.md` 文件,或使用上面显示的 shell 循环自动化加载。

## 按类别分类的工具索引

技能链接到本仓库中的文件夹。工具名称链接到上游 GitHub 项目或官方来源。

### 信息收集

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [nmap](./nmap) | [Nmap](https://github.com/nmap/nmap) | 12.6k | 30.8 |

| [masscan](./masscan) | [Masscan](https://github.com/robertdavidgraham/masscan) | 24.5k | 24.4 |

| [rustscan](./rustscan) | [RustScan](https://github.com/RustScan/RustScan) | 19.5k | 21.4 |

| [theharvester](./theharvester) | [theHarvester](https://github.com/laramies/theHarvester) | 12.2k | 20.7 |

| [autorecon](./autorecon) | [AutoRecon](https://github.com/Tib3rius/AutoRecon) | 5.6k | 20.1 |

| [recon-ng](./recon-ng) | [Recon-ng](https://github.com/lanmaster53/recon-ng) | 5.8k | 17.1 |

### 侦察

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [gitleaks](./gitleaks) | [Gitleaks](https://github.com/gitleaks/gitleaks) | 18.5k | 26.4 |

| [subfinder](./subfinder) | [Subfinder](https://github.com/projectdiscovery/subfinder) | 13.4k | 26.3 |

| [httpx](./httpx) | [httpx](https://github.com/projectdiscovery/httpx) | 8.8k | 25.9 |

| [sherlock](./sherlock) | [Sherlock](https://github.com/sherlock-project/sherlock) | 62k | 25.2 |

| [katana-crawler](./katana-crawler) | [Katana](https://github.com/projectdiscovery/katana) | 16.4k | 23.6 |

| [amass](./amass) | [Amass](https://github.com/owasp-amass/amass) | 12.8k | 23.3 |

| [spiderfoot](./spiderfoot) | [SpiderFoot](https://github.com/smicallef/spiderfoot) | 13.8k | 17.9 |

### Web 应用

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [payloads-all-the-things](./payloads-all-the-things) | [PayloadsAllTheThings](https://github.com/swisskyrepo/PayloadsAllTheThings) | 76.6k | 35.0 |

| [sqlmap](./sqlmap) | [SQLMap](https://github.com/sqlmapproject/sqlmap) | 37k | 33.2 |

| [burpsuite](./burpsuite) | [Burp Suite](https://portswigger.net/burp) | 商业版 | 27.5 |

| [ffuf](./ffuf) | [ffuf](https://github.com/ffuf/ffuf) | 15.9k | 26.6 |

| [wpscan](./wpscan) | [WPScan](https://github.com/wpscanteam/wpscan) | 8.8k | 25.4 |

| [owasp-zap](./owasp-zap) | [OWASP ZAP](https://github.com/zaproxy/zaproxy) | 14.9k | 23.5 |

| [gobuster](./gobuster) | [Gobuster](https://github.com/OJ/gobuster) | 13.6k | 20.9 |

| [nikto](./nikto) | [Nikto](https://github.com/sullo/nikto) | 9.2k | 20.4 |

| [xsstrike](./xsstrike) | [XSStrike](https://github.com/s0md3v/XSStrike) | 13.5k | 20.4 |

| [feroxbuster](./feroxbuster) | [Feroxbuster](https://github.com/epi052/feroxbuster) | 6.7k | 20.2 |

| [commix](./commix) | [Commix](https://github.com/commixproject/commix) | 4.8k | 19.5 |

| [arjun](./arjun) | [Arjun](https://github.com/s0md3v/Arjun) | 4.8k | 19.5 |

### 漏洞分析

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [nuclei-scanner](./nuclei-scanner) | [Nuclei](https://github.com/projectdiscovery/nuclei) | 27.7k | 30.3 |

### 密码攻击

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [seclists](./seclists) | [SecLists](https://github.com/danielmiessler/SecLists) | 61k | 33.6 |

| [john-the-ripper](./john-the-ripper) | [John the Ripper](https://github.com/openwall/john) | 12.9k | 30.8 |

| [hydra](./hydra) | [Hydra](https://github.com/vanhauser-thc/thc-hydra) | 10.5 | 30.6 |

| [hashcat](./hashcat) | [Hashcat](https://github.com/hashcat/hashcat) | 25.7k | 30.1 |

| [cewl](./cewl) | [CeWL](https://github.com/digininja/CeWL) | 2.7k | 19.3 |

| [crunch](./crunch) | [Crunch](https://github.com/crunchsec/crunch) | — | 16.5 |

### 活动目录

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [responder](./responder) | [Responder](https://github.com/lgandx/Responder) | 6.1k | 30.1 |

| [netexec](./netexec) | [NetExec](https://github.com/Pennyw0rth/NetExec) | 4.2k | 29.9 |

| [mimikatz](./mimikatz) | [Mimikatz](https://github.com/gentilkiwi/mimikatz) | 21.4k | 29.6 |

| [impacket](./impacket) | [Impacket](https://github.com/fortra/impacket) | 15.6k | 29.1 |

| [bloodhound](./bloodhound) | [BloodHound](https://github.com/BloodHoundAD/BloodHound) | 10.7k | 28.6 |

| [evil-winrm](./evil-winrm) | [Evil-WinRM](https://github.com/Hackplayers/evil-winrm) | 4.8k | 25.5 |

| [kerbrute](./kerbrute) | [Kerbrute](https://github.com/ropnop/kerbrute) | 3.2k | 22.3 |

### 漏洞利用

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [metasploit-framework](./metasploit-framework) | [Metasploit](https://github.com/rapid7/metasploit-framework) | 37.8k | 33.3 |

| [exploitdb](./exploitdb) | [ExploitDB](https://github.com/offensive-security/exploitdb) | 12.2k | 25.7 |

| [beef-xss](./beef-xss) | [BeEF](https://github.com/beefproject/beef) | 10.1k | 22.5 |

### 漏洞利用后

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [peass-ng](./peass-ng) | [PEASS-ng](https://github.com/carlospolop/PEASS-ng) | 19.6k | 29.5 |

| [gtfobins](./gtfobins) | [GTFOBins](https://github.com/GTFOBins/GTFOBins.github.io) | 11.6k | 28.7 |

| [pspy](./pspy) | [pspy](https://github.com/DominicBreuker/pspy) | 5.3k | 22.5 |

### 逆向工程

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [ghidra-re](./ghidra-re) | [Ghidra](https://github.com/NationalSecurityAgency/ghidra) | 66.5k | 34.1 |

| [jadx](./jadx) | [JADX](https://github.com/skylot/jadx) | 43k | 28.8 |

| [frida-instrumentation](./frida-instrumentation) | [Frida](https://github.com/frida/frida) | 20.2k | 26.5 |

| [apktool](./apktool) | [Apktool](https://github.com/iBotPeaches/Apktool) | 21k | 26.6 |

| [pwntools](./pwntools) | [Pwntools](https://github.com/Gallopsled/pwntools) | 13.4k | 25.8 |

| [binwalk](./binwalk) | [Binwalk](https://github.com/ReFirmLabs/binwalk) | 11.2k | 25.6 |

| [radare2](./radare2) | [Radare2](https://github.com/radareorg/radare2) | 23.4k | 24.3 |

| [gdb-gef](./gdb-gef) | [GDB+GEF](https://github.com/hugsy/gef) | 7.1k | 22.7 |

### 嗅探与欺骗

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [wireshark](./wireshark) | [Wireshark](https://github.com/wireshark/wireshark) | 9.1k | 30.4 |

| [bettercap](./bettercap) | [Bettercap](https://github.com/bettercap/bettercap) | 17.5k | 26.2 |

| [mitmproxy](./mitmproxy) | [mitmproxy](https://github.com/mitmproxy/mitmproxy) | 38.5k | 25.9 |

| [scapy](./scapy) | [Scapy](https://github.com/secdev/scapy) | 11.2k | 25.6 |

| [tcpdump](./tcpdump) | [tcpdump](https://github.com/the-tcpdump-group/tcpdump) | 2.8k | 25.3 |

### 无线攻击

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [aircrack-ng](./aircrack-ng) | [Aircrack-ng](https://github.com/aircrack-ng/aircrack-ng) | 6k | 30.1 |

| [wifite](./wifite) | [Wifite](https://github.com/derv82/wifite2) | 6.8k | 17.2 |

### 取证

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [yara](./yara) | [YARA](https://github.com/VirusTotal/yara) | 8.5k | 28.4 |

| [volatility3](./volatility3) | [Volatility3](https://github.com/volatilityfoundation/volatility3) | 3.4k | 27.8 |

| [cyberchef](./cyberchef) | [CyberChef](https://github.com/gchq/CyberChef) | 30.5k | 27.6 |

| [autopsy](./autopsy) | [Autopsy](https://github.com/sleuthkit/autopsy) | 3.5k | 24.9 |

| [chainsaw](./chainsaw) | [Chainsaw](https://github.com/WithSecureLabs/chainsaw) | 3.4k | 22.3 |

### 社会工程

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [evilginx2](./evilginx2) | [Evilginx2](https://github.com/kgretzky/evilginx2) | 12.1k | 25.7 |

| [set-toolkit](./set-toolkit) | [SET](https://github.com/trustedsec/social-engineer-toolkit) | 11.2k | 25.6 |

### C2 框架

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [sliver-c2](./sliver-c2) | [Sliver](https://github.com/BishopFox/sliver) | 9.9k | 23.0 |

| [havoc-c2](./havoc-c2) | [Havoc](https://github.com/HavocFramework/Havoc) | 7.8k | 17.3 |

### 横向移动与隧道

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [chisel](./chisel) | [Chisel](https://github.com/jpillora/chisel) | 14.5k | 26.4 |

| [ligolo-ng](./ligolo-ng) | [Ligolo-ng](https://github.com/nicocha30/ligolo-ng) | 3.8k | 22.4 |

| [proxychains](./proxychains) | [Proxychains](https://github.com/haad/proxychains) | 3.2k | 19.8 |

### 云安全

| 技能 | 工具 | GitHub | 评分 |

|-------|------|-------------|-------|

| [scoutsuite](./scoutsuite) | [ScoutSuite](https://github.com/nccgroup/ScoutSuite) | 6.8k | 25.2 |

| [pacu](./pacu) | [Pacu](https://github.com/RhinoSecurityLabs/pacu) | 4.7k | 25.0 |

### 免杀

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [veil](./veil) | [Veil](https://github.com/Veil-Framework/Veil) | 4.2k | 19.4 |

### 报告

| 技能 | 工具 | GitHub Stars | 评分 |

|-------|------|-------------|-------|

| [eyewitness](./eyewitness) | [EyeWitness](https://github.com/RedSiege/EyeWitness) | 5.3k | 22.5 |

## 技能如何激活

技能使用 SKILL.md 头部中 `description` 字段的关键字和语义匹配。当您的提示词包含与某个技能的描述相匹配的语言时,代理会自动加载并应用该技能的知识 — 无需手动调用。

### 按类别分类的示例提示词

| 类别 | 示例提示词 | 激活的技能 |

|----------|-----------------|-----------------|

| 信息收集 | "扫描此子网以查找开放端口和服务版本" | nmap |

| 信息收集 | "我需要尽可能快地跨 /16 进行主机发现" | masscan |

| 信息收集 | "查找 target.com 的子域名和电子邮件地址" |theharvester |

| 侦察 | "被动枚举此域名的所有子域名" | subfinder |

| 侦察 | "检查此 GitHub 组织是否泄露了任何密钥或 API 密钥" | gitleaks |

| 侦察 | "查找与此用户名关联的所有社交媒体账户" | sherlock |

| Web 应用 | "测试此登录表单的 SQL 注入" | sqlmap |

| Web 应用 | "暴力破解此 Web 服务器上的目录和文件" | ffuf / gobuster |

| Web 应用 | "扫描此 WordPress 站点的漏洞" | wpscan |

| 漏洞分析 | "使用模板对此主机运行漏洞扫描" | nuclei-scanner |

| 密码攻击 | "破解 SAM 数据库中的这些 NTLM 哈希" | hashcat |

| 密码攻击 | "使用字典暴力破解 SSH" | hydra |

| 密码攻击 | "从此公司网站生成字典" | cewl |

| 活动目录 | "枚举 AD 攻击路径并找到通往域管理员的路径" | bloodhound |

| 活动目录 | "对此域执行 Kerberoasting 攻击" | impacket / kerbrute |

| 活动目录 | "毒化 LLMNR 并捕获 NTLMv2 哈希" | responder |

| 漏洞利用 | "生成反向 shell 有效载荷并设置监听器" | metasploit-framework |

| 漏洞利用 | "搜索此 CVE 的公开漏洞利用" | exploitdb |

| 漏洞利用后 | "在此 Linux 主机上运行权限提升检查" | peass-ng |

| 漏洞利用后 | "找到我可以利用进行权限提升的 SUID 二进制文件" | gtfobins |

| 漏洞利用后 | "在无 root 权限的情况下监控运行进程以查找定时任务" | pspy |

| 逆向工程 | "反编译此 APK 并检查源代码" | jadx / apktool |

| 逆向工程 | "设置 Ghidra 项目并分析此二进制文件" | ghidra-re |

| 逆向工程 | "动态 Hook 此 Android 应用的 SSL 锁定函数" | frida-instrumentation |

| 嗅探与欺骗 | "在此接口上捕获并过滤 HTTP 流量" | wireshark / tcpdump |

| 嗅探与欺骗 | "在本地网络上执行 ARP 欺骗中间人攻击" | bettercap |

| 无线攻击 | "捕获 WPA2 握手并破解密码" |aircrack-ng |

| 取证 | "分析此内存转储以查找恶意软件痕迹" | volatility3 |

| 取证 | "编写 YARA 规则以检测此恶意软件家族" | yara |

| 取证 | "在 Windows 事件日志中寻找横向移动痕迹" | chainsaw |

| 社会工程 | "设置一个绕过 2FA 并捕获会话 cookie 的钓鱼页面" | evilginx2 |

| C2 框架 | "生成 Sliver 植入体并设置 mTLS 监听器" | sliver-c2 |

| 横向移动与隧道 | "通过此已被入侵的主机隧道流量以到达内部网络" | chisel / ligolo-ng |

| 云安全 | "审计此 AWS 账户的配置错误" | scoutsuite / pacu |

| 免杀 | "为此渗透测试生成一个可绕过杀软的载荷" | veil |

| 报告 | "对所有发现的 Web 服务进行截图以用于报告" | eyewitness |

技能可以**叠加使用**。类似"枚举 AD、转储哈希并离线破解"的提示词可以同时激活 bloodhound、mimikatz 或 impacket 以及 hashcat。

## 技能覆盖范围

本库中的每个技能都以实战级别的深度涵盖以下领域:

| 部分 | 内容 |

|---------|---------------|

| **安装** | 包管理器命令、从源码构建步骤、Docker 替代方案、版本锁定、依赖设置 |

| **核心概念** | 工具的内部工作原理、协议级机制、它解决的攻击面、操作员的心智模型 |

| **CLI 参考** | 最关键选项的完整标志分解,带有真实世界上下文注释,而不仅仅是手册页 |

| **常见工作流** | 5-10 个最常见的渗透测试用例的分步操作员手册 |

| **高级技术** | 免杀调优、与其他工具链接、自定义模块/脚本编写、边缘情况、速率限制、检测规避 |

| **集成** | 如何将输出管道传输到下游工具(例如,nmap → Metasploit、Subfinder → httpx → Nuclei)、输出格式处理 |

| **故障排除** | 常见错误消息、权限问题、网络级故障、操作系统特定怪癖及其解决方法 |

每个技能包含 300-500 行内容。条目不是文档摘要 — 它们编码的是从业者知识:操作员实际使用的标志、在加固目标上有效的工作流,以及只在真实渗透测试中才会出现的陷阱。

## 博客文章

来自 [Red Hound InfoSec](https://redhound.us/blog.html) 的深度文章,补充本库中的技能:

| 文章 | 相关技能 |

|---------|---------------|

| [加固域控制器:大多数公司忽略的 10 点检查清单](https://redhound.us/hardening-domain-controllers) | netexec, bloodhound, mimikatz |

| [我们在每次渗透测试中看到的 5 个活动目录配置错误](https://redhound.us/ad-misconfigurations) | bloodhound, responder, kerbrute, hashcat |

| [如何在对手之前测试您自己的域控制器](https://redhound.us/attack-test-domain-controllers) | mimikatz, impacket, evil-winrm, peass-ng |

| [保护活动目录证书服务:无人审计的攻击面](https://redhound.us/adcs-attack-surface) | metasploit-framework, impacket |

| [混合身份遭受攻击:保护本地 AD 与 Entra ID 之间的桥梁](https://redhound.us/hybrid-identity-attack) | hydra, responder, bloodhound |

| [MFA 不够:攻击者如何绕过多因素身份验证](https://redhound.us/mfa-bypass) | evilginx2, set-toolkit |

| [您的公司刚刚遭受勒索软件攻击:中小企业的 48 小时生存手册](https://redhound.us/ransomware-playbook) | volatility3, autopsy, chainsaw, yara |

| [为什么您的渗透测试报告毫无价值(以及应该要求什么)](https://redhound.us/pentest-report) | burpsuite, owasp-zap, sqlmap, nuclei-scanner |

| [如何将 SIEM 告警噪音减少 80%](https://redhound.us/reduce-siem-noise) | wireshark, tcpdump |

| [在 Splunk 中构建高保真检测库](https://redhound.us/splunk-detection-library) | cyberchef, yara, chainsaw |

| [AI 代理在 SOC 中:在不失去控制的情况下自动化重复性安全操作](https://redhound.us/ai-agents-soc) | nuclei-scanner, scoutsuite |

更多内容请访问 [redhound.us/blog.html](https://redhound.us/blog.html)。

## 排名方法论

本库中的每个工具都获得了用于优先排序和排序的综合评分。评分是多维的,反映真实世界的操作价值,而非原始流行度。

评分公式

```

Score = (real_world_usage × 3.0)

+ (uniqueness × 2.5)

+ (normalized_stars × 1.5)

+ (kali_top10_bonus × 2.0)

```

### 维度

| 维度 | 权重 | 描述 |

|-----------|--------|-------------|

| **实际使用** | 3.0 | 工具在真实渗透测试、CTF _WRITEUP、红队报告和专业工具包中出现的常见程度。最高权重因素 — 在每次渗透测试中使用的工具比具有更多星标的小众工具得分更高。 |

| **独特性** | 2.5 | 工具在其类别中的不可替代程度。任务是唯一可行选项的工具(例如,Mimikatz 用于 Windows 凭证提取)比有多个接近等价物的工具得分更高。 |

| **GitHub Stars** | 1.5 | 社区采用作为成熟度和信任度的代理。星标计数相对于数据集中星标最高的工具归一化到 0-5 范围,然后乘以权重。没有公开仓库的商业工具获得中等基线分数。 |

| **Kali Top 10 加分** | 2.0 | 包含在 Kali Linux 精选 Top 10 列表中的工具获得固定加分。此列表反映了 Kali 团队对渗透测试人员最必备工具的评估。 |

### 评分范围

| 评分范围 | 解读 |

|-------------|---------------|

| 30+ | 第一梯队 — 几乎每个专业工具包中都有的必备工具 |

| 25–29 | 第二梯队 — 在大多数渗透测试类型中定期使用的高价值工具 |

| 20–24 | 第三梯队 — 在特定场景或环境中很有价值的专业化工具 |

| 低于 20 | 第四梯队 — 小众或辅助工具;有用的但非普遍必需的 |

## 面向 AI 代理开发者

本仓库设计为可编程集成到任何支持技能注入或上下文加载的 AI 代理中。

### 推荐的集成模式

**1. 索引 description 字段**

解析每个 `SKILL.md` 的 YAML 头部并索引 `description` 字段。这是用于语义路由的字段 — 它准确描述了技能何时应该激活以及涵盖哪些操作员任务。

```

import os

import yaml

skills = {}

for folder in os.listdir("redhound-arsenal"):

skill_path = os.path.join("redhound-arsenal", folder, "SKILL.md")

if os.path.exists(skill_path):

with open(skill_path) as f:

content = f.read()

# Parse YAML frontmatter between --- delimiters

parts = content.split("---", 2)

if len(parts) >= 3:

meta = yaml.safe_load(parts[1])

skills[folder] = {

"description": meta.get("description", ""),

"path": skill_path,

"repo": meta.get("metadata", {}).get("repo", ""),

}

```

**2. 使用语义相似性将提示词路由到技能**

对 description 字段和传入的提示词进行嵌入,然后在生成响应之前将 top-k 匹配的技能加载到上下文中:

```

from sentence_transformers import SentenceTransformer, util

model = SentenceTransformer("all-MiniLM-L6-v2")

desc_embeddings = {

name: model.encode(skill["description"])

for name, skill in skills.items()

}

def get_relevant_skills(prompt, top_k=3):

prompt_emb = model.encode(prompt)

scores = {

name: util.cos_sim(prompt_emb, emb).item()

for name, emb in desc_embeddings.items()

}

ranked = sorted(scores.items(), key=lambda x: x[1], reverse=True)

return [skills[name]["path"] for name, _ in ranked[:top_k]]

```

**3. 将 SKILL.md 内容加载到上下文中**

匹配后,读取完整的 `SKILL.md` 并将其作为系统级上下文块或技能槽注入到用户消息之前:

```

def load_skill_content(skill_path):

with open(skill_path) as f:

return f.read()

relevant = get_relevant_skills(user_prompt)

skill_context = "\n\n---\n\n".join(load_skill_content(p) for p in relevant)

# 将 skill_context 添加到系统提示或上下文窗口的开头

```

**4. 允许多技能激活**

多个进攻性安全工作流跨越多个工具。不要将路由限制为单个技能。描述活动目录攻击链的提示词可能合法地同时激活 `bloodhound`、`impacket`、`responder` 和 `hashcat`。根据您的上下文窗口预算设置 `top_k` — 每个技能 300-500 行,加载 3-5 个技能通常适合标准上下文窗口。

### 头部字段

| 字段 | 类型 | 描述 |

|-------|------|-------------|

| `name` | 字符串 | 机器可读的技能标识符,与文件夹名称匹配 |

| `description` | 字符串 | 激活触发文本 — 索引此字段用于路由 |

| `license` | 字符串 | 上游工具的许可证 |

| `metadata.author` | 字符串 | 技能作者(`redhoundinfosec`) |

| `metadata.version` | 字符串 | 技能版本 |

| `metadata.repo` | 字符串 | 上游工具仓库 URL |

| `metadata.language` | 字符串 | 工具的主要实现语言 |

### 托管和服务技能

要通过 API 服务技能以进行动态加载:

```

# 为远程代理通过 HTTP 提供仓库服务

cd redhound-arsenal

python3 -m http.server 8000

# 代理随后可按需获取技能

curl http://localhost:8000/nmap/SKILL.md

```

对于生产部署,将仓库推送到 CDN 或对象存储,并在推理时按技能名称获取 `SKILL.md` 文件。

## 贡献指南

欢迎贡献。要添加新技能:

**1. 在仓库根目录创建文件夹**

使用工具的小写、连字符分隔名称:

```

mkdir my-tool

touch my-tool/SKILL.md

```

**2. 遵循头部格式:**

```

---

name: my-tool

description: >

Operate my-tool for [task type]. Use when [specific operator scenario].

Covers [key capabilities]. Source: https://github.com/owner/my-tool

license: MIT

metadata:

author: your-github-handle

version: '1.0'

repo: https://github.com/owner/my-tool

language: Python

---

```

**3. 编写 300-500 行内容**,涵盖七个标准部分:使用时机、核心概念、安装、CLI 参考、常见工作流、高级技术和故障排除。

**质量标准:** 技能必须反映从业者知识,而非文档摘要。包括真实渗透测试中使用的标志、常见失败模式及其解决方法,以及与军火库中其他工具的集成点。

**4. 打开拉取请求**,包含:

- 新技能文件夹和 `SKILL.md`

- 对本 README 中相关类别表的一行补充

- 工具在真实渗透测试中使用的证据(CVE、CTF _WRITEUP、公开红队报告)

复制现有覆盖范围而没有实质性扩展的技能将不会被合并。如果您认为现有技能不完整或已过时,请打开问题或提交针对相关 `SKILL.md` 的针对性改进。

## 许可证

本仓库中的技能内容根据 [MIT 许可证](./LICENSE) 授权。

这些技能涵盖的每个工具都有其自己的许可证。请参考每个技能头部的 `license` 字段以及上游仓库了解管理工具本身的条款。本仓库中的任何内容都不授予您对未拥有或未获得明确书面授权测试的系统使用任何工具的权限。

## 关于 Red Hound InfoSec

[Red Hound InfoSec](https://redhound.us) 是一家网络安全咨询公司,将 20 多年的财富 500 强进攻性安全经验带给中小型企业。我们提供渗透测试、攻击面分析和安全咨询。

这个军火库反映了我们在真实渗透测试中使用的工具和技术。如果您觉得这些技能有用,请查看我们的[博客](https://redhound.us/blog.html)获取从业者级别的文章,或[预约咨询](https://redhound.us/#contact)讨论您的安全态势。

**Red Hound InfoSec 的其他开源项目:**

| 项目 | 描述 |

|---------|-------------|

| [scopecheck](https://github.com/redhoundinfosec/scopecheck) | 渗透测试范围验证 CLI(Go 语言) |

| [portdiff](https://github.com/redhoundinfosec/portdiff) | 网络扫描差异和攻击面监控(Go 语言) |

| [authlog](https://github.com/redhoundinfosec/authlog) | 身份验证日志分类和暴力破解检测(Go 语言) |

*由 [Red Hound InfoSec](https://redhound.us) 构建。请负责任地使用,并在获得授权的情况下使用。*

标签:Apex, CIDR输入, Claude Code, ESC4, Forensics, HTTP工具, OSINT, Pentest, Perplexity, Red Team, 取证, 可视化界面, 后渗透测试, 工具集, 开源, 数据展示, 无线安全, 日志审计, 机器学习, 红队, 网络安全, 网络安全审计, 网络调试, 网络连接监控, 自动化, 逆向工具, 防御加固, 隐私保护