GauravsWorkspace/-End-to-End-SOC-Automation-Detection-Lab

GitHub: GauravsWorkspace/-End-to-End-SOC-Automation-Detection-Lab

基于Wazuh SIEM构建的端到端SOC实验室,通过模拟SMB暴力破解攻击实现完整的检测、分析与取证流程。

Stars: 1 | Forks: 0

# 🛡️ 端到端 SOC 自动化与检测实验室

## 📌 项目概述

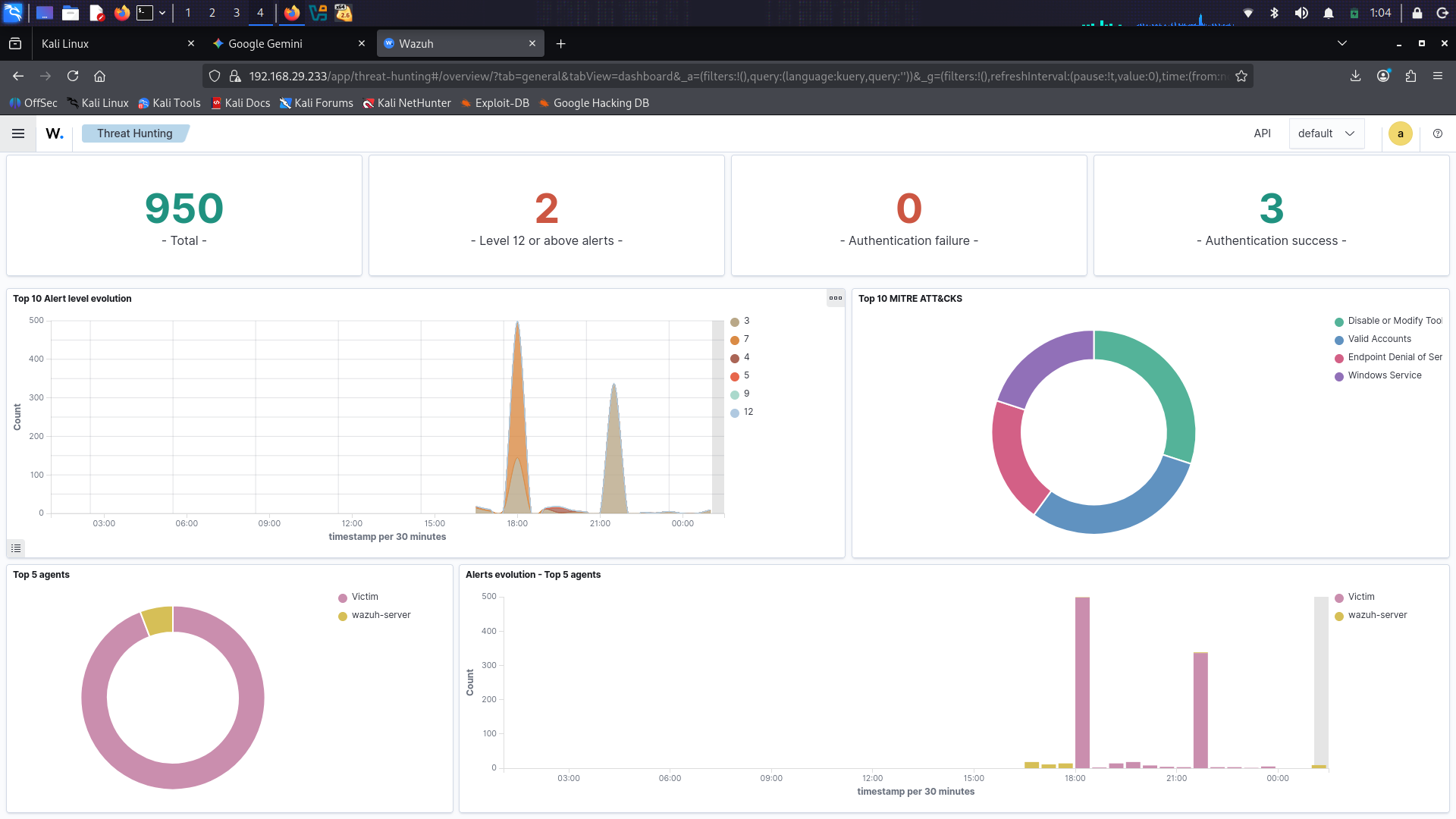

本项目涉及构建一个功能完备的 **Security Operations Center (SOC) 实验室**,以模拟现实世界的网络攻击并进行实时监控。我配置了 **Wazuh SIEM** 来摄取来自 Windows 端点的遥测数据,并成功检测到了从 Kali Linux 机器发起的 **Brute-Force Attack**。

## 🏗️ 实验室架构

* **攻击者 (主机 OS):** Kali Linux (`192.168.56.1`)

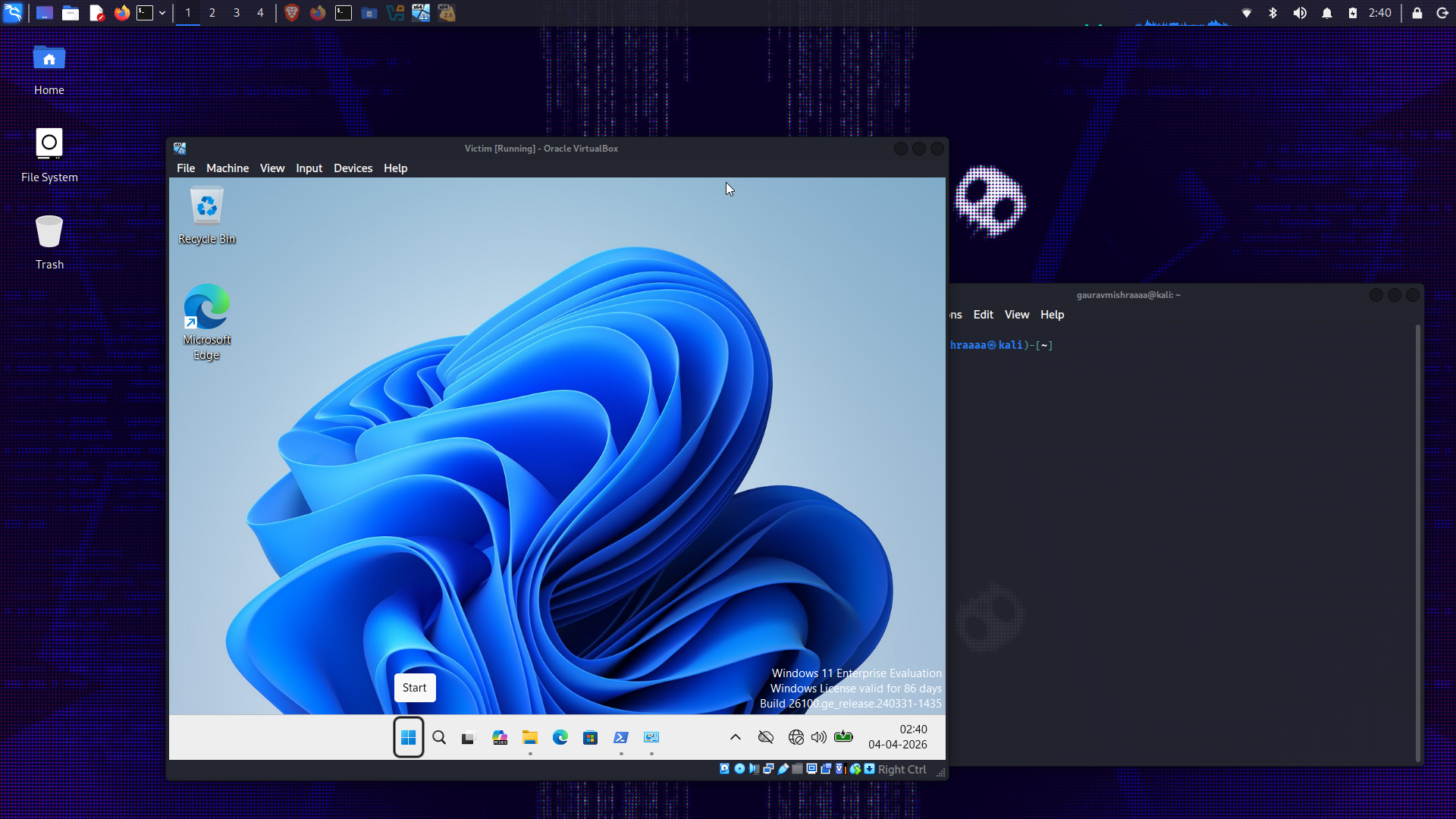

* **受害者 (VM):** Windows 10 (`192.168.56.3`)

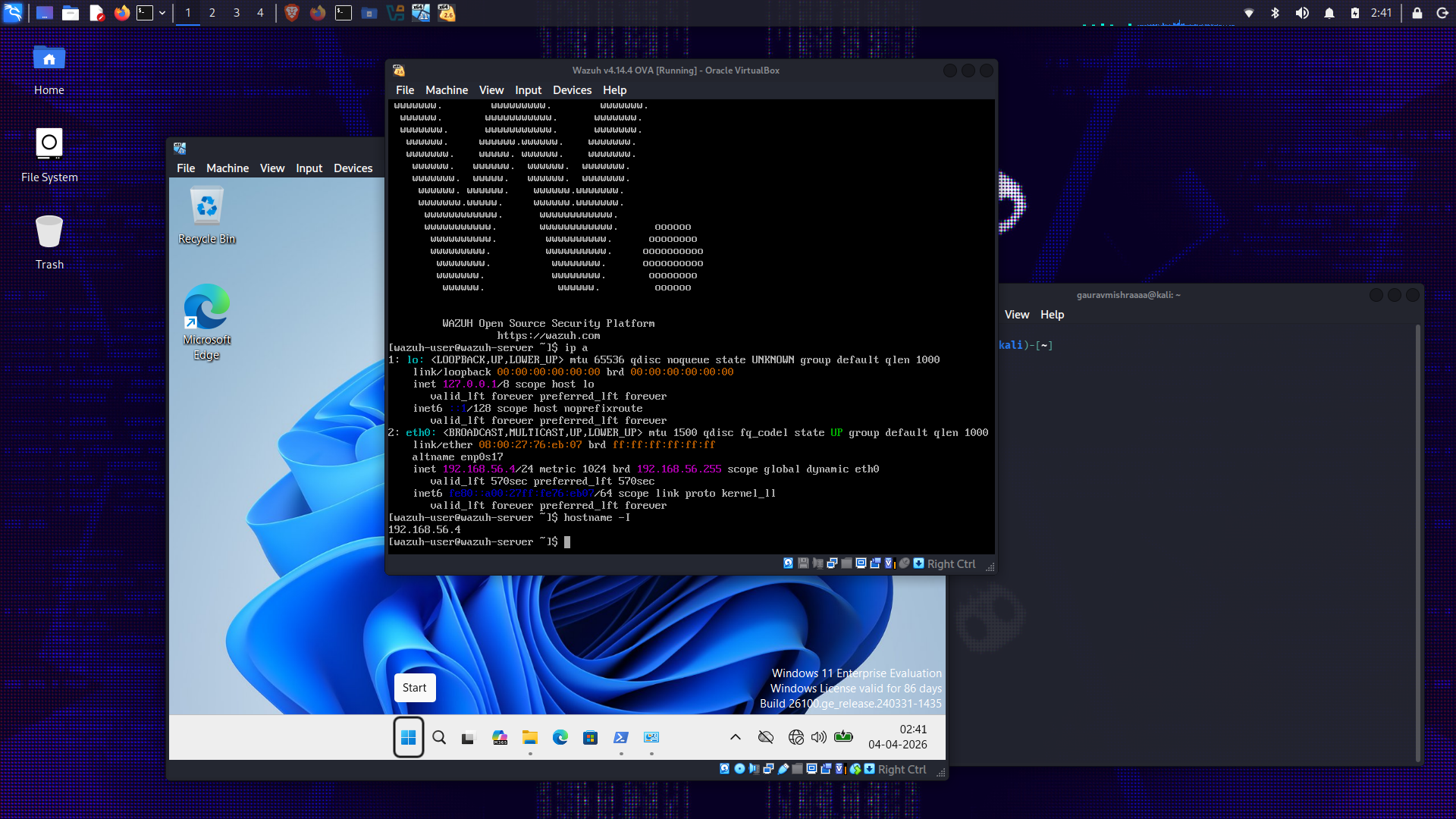

* **SIEM/XDR (VM):** Wazuh Manager (`192.168.56.4`)

## 🛠️ 使用的工具与技术

* **Wazuh (SIEM/XDR):** 日志摄取、分析和告警。

* **Hydra:** SMB Protocol Brute-Force 模拟。

* **PowerShell:** 端点加固和 Audit Policy 配置。

* **Linux/Bash:** 系统管理和攻击执行。

## 🚀 执行阶段

### Phase 1: 端点配置 (加固)

1. **遥测管道:** 在 Windows 上安装 Wazuh Agent 并配置 `ossec.conf`。

2. **Audit Policy 调优:** 使用以下命令启用针对 "Logon" 的高级审核:

`auditpol /set /subcategory:"Logon" /success:enable /failure:enable`

3. **故障排除:** 解决了 Kali 主机上的内核模块冲突 (`/dev/vboxnetctl`)。

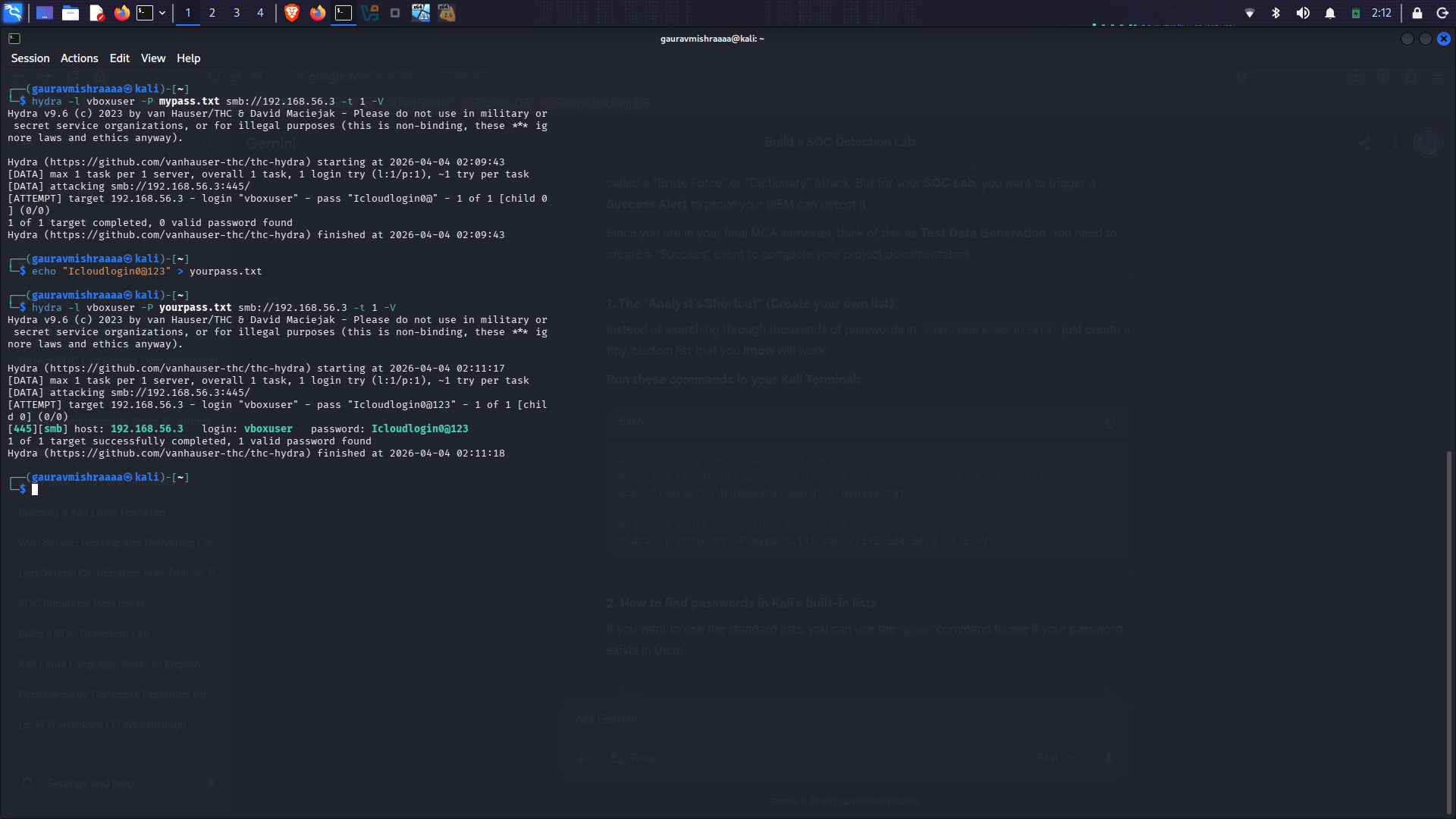

### Phase 2: 攻击 (SMB Brute Force)

* **命令:** `hydra -l vboxuser -P wordlist.txt smb://192.168.56.3 -t 1 -V`

*

* **观察:** 通过禁用 SMB 签名和减少攻击线程,缓解了初始的 "Invalid Reply" 错误。

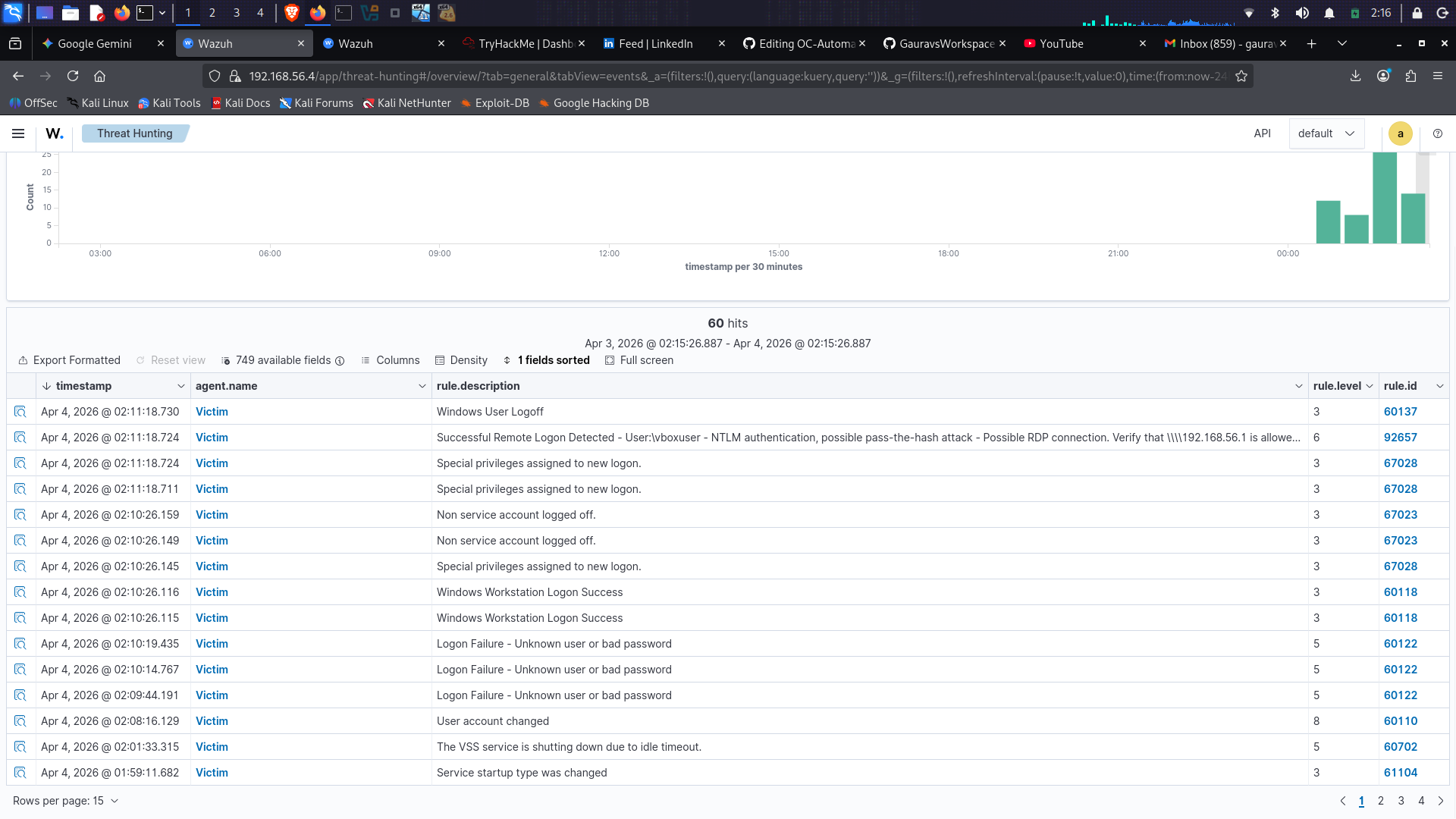

### Phase 3: 检测与分析

在 Wazuh Dashboard 中捕获了高保真告警:

* **Rule 60122:** 多次 Windows Logon 失败。

* **Rule 60115:** 检测到 **Account Lockout** (High Severity)。

* **Rule 60118:** **Successful Logon** (入侵时刻)。

*

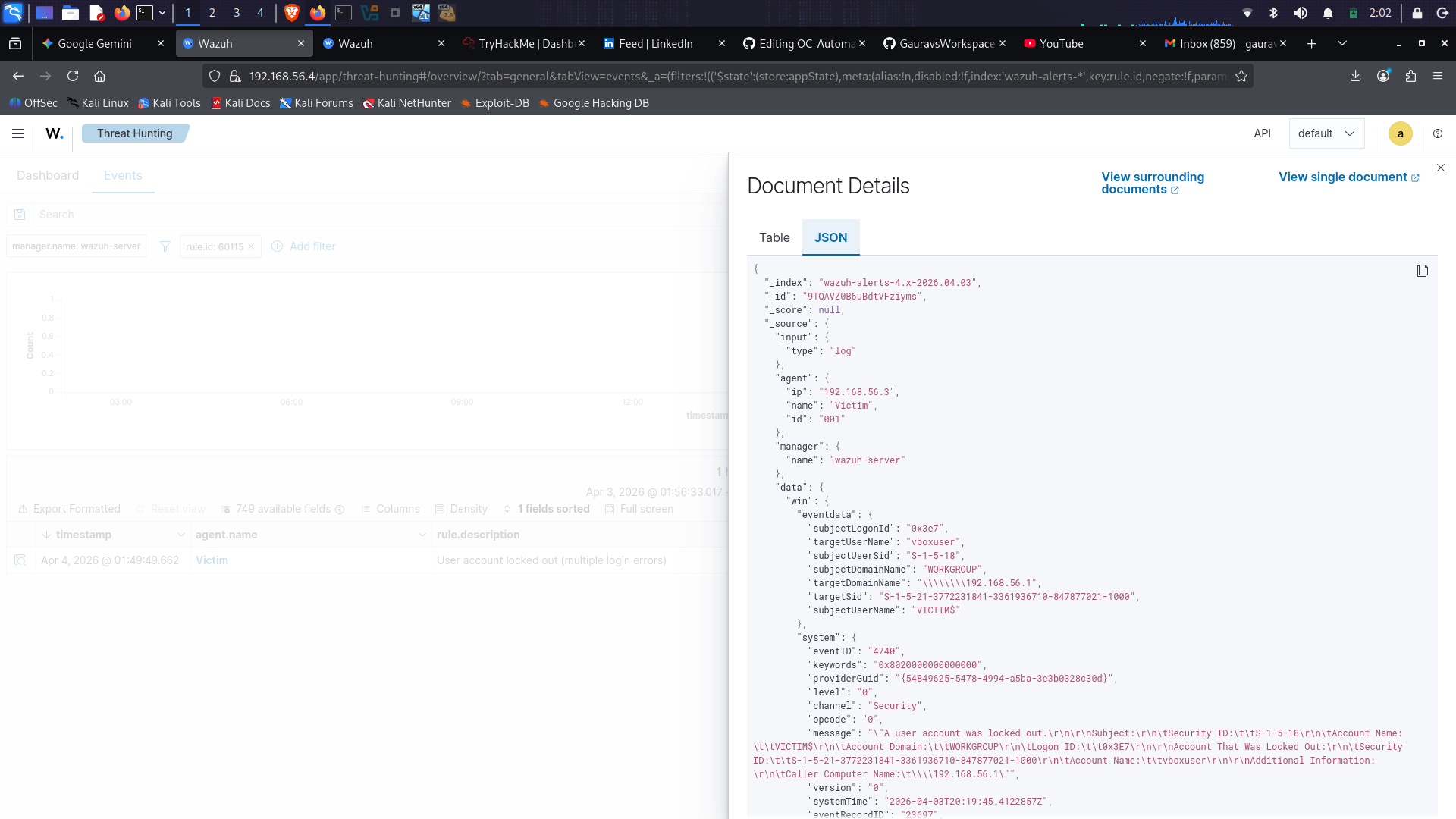

## 🔍 取证调查 (JSON 分析)

通过分析原始 **JSON telemetry**,我确认了:

* **攻击者 IP:** `192.168.56.1`

* **目标用户:** `vboxuser`

* **Logon Type:** Type 3 (Network Login)

## 📈 后续步骤 (Phase 2)

我目前正在实施 **Active Response**,以便在检测到 Brute-Force 特征时自动封锁攻击者 IP。

标签:AI合规, Conpot, Hydra, IPv6, PE 加载器, PowerShell, SIEM仪表盘, SMB暴力破解, SOC实验室, Wazuh, Windows安全, 加固, 安全运营, 实验环境, 审计策略, 应用安全, 扫描框架, 攻击模拟, 端到端检测, 端点防护, 网络安全, 隐私保护, 驱动签名利用