BardSec/pcap-detective

GitHub: BardSec/pcap-detective

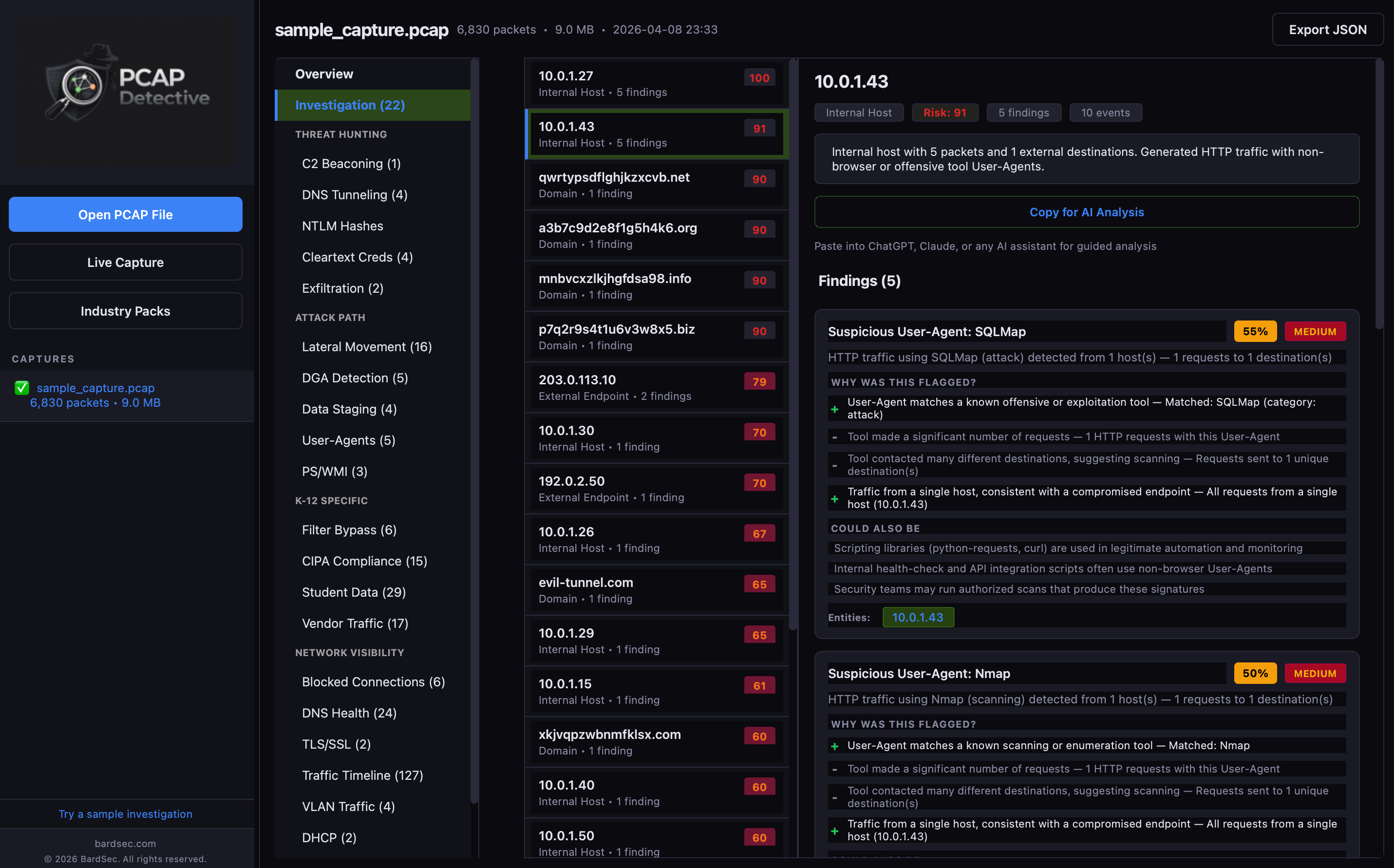

这是一款基于 Python 和 Qt 开发的桌面级网络流量威胁狩猎工具,通过交互式可视化仪表板和实体为中心的调查视图,帮助用户无需命令行知识即可高效分析 PCAP 文件并识别潜在安全威胁。

Stars: 0 | Forks: 0

# PCAP Detective

一款桌面威胁狩猎工具,通过交互式可视化仪表板分析 Wireshark 数据包捕获。无需命令行专业知识。

## 安装

**macOS (Homebrew):**

```

brew tap BardSec/tap

brew install --cask pcap-detective

```

**macOS / Windows:** 从 [Releases](https://github.com/BardSec/pcap-detective/releases) 下载。

## v2.1.0 新增功能

### 调查线程

以实体为中心的调查视图,将发现结果按主机、域和端点分组。每个线程显示叙述性摘要、风险评分、相关检测以及事件时间线——以便您调查实体,而不仅仅是浏览分析器选项卡。

### 基于证据的发现

每个检测结果现在都包含一个基于加权指标构建的置信度评分(0–100)、支持性证据(“为什么标记此项?”)以及替代解释(“也可能是”)。发现结果被表述为假设,而非结论。

### AI 分析集成

在任何调查线程上点击“复制以进行 AI 分析”按钮,会将完整上下文——发现、指标、时间线、元数据——打包成一个结构化提示词,您可以将其粘贴到 ChatGPT、Claude 或任何 AI 助手中,以获取指导性的后续步骤。

### 捕获元数据层

每主机概分析、DNS 基线和同行比较支持基于元数据的检测。该工具识别相对于捕获的异常值——具有异常 DNS 流量的主机、不对称流量或唯一的外部目标——即使 TLS 隐藏了载荷内容。

### 实体透视导航

点击任意 IP 或域以跳转到其调查线程。在所有面板的任意表格中右键单击任意 IP 或域,以透视到调查视图。

### 示例捕获

新用户可以点击侧边栏中的“尝试示例调查”来加载内置的 PCAP 文件,该文件会触发所有主要分析器——无需捕获文件即可探索该工具。

## 功能

### 威胁狩猎

- **C2 信标检测** — 通过变异系数分析识别植入物心跳

- **DNS 隧道** — 对查询熵进行评分,标记长子域,检测可疑记录类型

- **NTLM 哈希提取** — 解析 NTLMSSP 交换,输出 Hashcat 模式 5600 格式

- **明文凭据** — 检测 HTTP Basic Auth、FTP、SMTP AUTH LOGIN、表单 POST 密码(默认掩码,点击显示)

- **数据渗出概分析** — 标记超过 1 MB 的严重不对称出站流量

- **横向移动检测** — 识别 SMB、RPC、RDP、WinRM、SSH 和 Telnet 上的内部到内部连接;检测针对 5+ 个内部目标的扫描模式

- **DGA 检测** — 通过熵分析和模式匹配识别域名生成算法活动

- **数据暂存** — 检测数据渗出前的数据收集和准备模式

- **可疑 User-Agents** — 标记与恶意软件和利用工具相关的异常 HTTP User-Agent 字符串

- **PowerShell/WMI 活动** — 检测来自 PowerShell 和 WMI 操作的网络活动

### K-12 / 教育

- **内容过滤器绕过** — 检测 VPN/代理绕过尝试、未经授权的 DNS 解析器、DoH/DoT

- **CIPA 合规性** — 验证 Web 流量是否通过认可的内容过滤器

- **学生数据泄露** — 扫描明文流量中的学生 PII(SSN、DOB、学生 ID、电子邮件模式)和未加密的 SIS/EdTech API 流量——与 FERPA/COPPA 相关

- **供应商流量** — 识别 EdTech 供应商连接,标记未加密的供应商流量、批量数据导出以及第三方分析/跟踪域

### 网络可见性

- **连接故障** — TCP 重置、ICMP 不可达、静默丢弃的 SYN

- **DNS 健康状况** — NXDOMAIN、SERVFAIL、超时、慢速查询(>500ms)

- **TLS/SSL 检查** — SNI 提取、证书解析、检测 24+ 种 SSL 检查产品

- **流量时间线** — IO 图表、顶级对话、具有峰值/缺口检测的端点摘要

- **VLAN 流量** — 检测并映射 802.1Q VLAN 标记流量

- **DHCP 分析** — 分析 DHCP 请求/回复模式

- **广播风暴** — 检测过多的广播/多播流量

- **服务发现** — 通过协议分析识别网络服务

### 行业包(可切换)

- **金融服务** — PCI DSS 合规性、FIX/Bloomberg/SWIFT 协议检测

- **医疗保健** — HIPAA 合规性、医疗设备和协议检测

- **能源 / 公用事业** — ICS/SCADA 协议检测、IT/OT 分段分析

### 实时捕获

直接从应用程序捕获数据包,无需 Wireshark 或 tcpdump。选择网络接口,设置可选的数据包计数和持续时间限制,并将捕获直接输入分析管道。

## 从源码构建

### 前置条件

- Python 3.12+

- pip

### 安装依赖

```

python3 -m venv venv

source venv/bin/activate

pip install -r requirements.txt

```

### 从源码运行

```

python -m app.main

```

### 构建独立应用

```

pyinstaller build/bloodhound.spec

```

`.app` 包将位于 `dist/` 中。

## 实时捕获要求

实时捕获需要 raw socket 访问权限,这因平台而异:

- **macOS** — 位于 `/dev/bpf0` 的 BPF 访问权限。安装 Wireshark、Xcode Command Line Tools,或将您的用户添加到 `access_bpf` 组。

- **Windows** — 安装 [Npcap](https://npcap.com) 并启用 API 兼容模式。

- **Linux** — Root 或 `CAP_NET_RAW` 权限:`sudo setcap cap_net_raw+ep $(which python3)`

## 使用方法

1. 打开应用程序

2. 点击 **Try a sample investigation** 进行引导游览,或点击 **Open PCAP File** 分析您自己的捕获

3. 在侧边栏的分析器面板中浏览结果

4. 点击 **Investigation** 查看带有置信度评分和证据的以实体为中心的发现

5. 点击任意 IP 或域以在相关发现之间跳转

6. 在任何调查线程上使用 **Copy for AI Analysis** 获取 AI 辅助指导

7. 点击 **Export JSON** 保存完整结果

## 技术栈

- **Python 3.12** — 核心语言

- **PySide6 (Qt 6)** — 桌面 GUI 框架

- **Scapy** — 数据包解析和协议分析

- **NumPy** — 统计计算(CV 分析、熵评分)

- **cryptography** — 证书解析和 TLS 处理

- **QtCharts** — 交互式数据可视化

- **PyInstaller** — 独立二进制打包

## 许可证

MIT

标签:AI辅助分析, Beacon Object File, C2检测, CISA项目, DNS分析, Homebrew, IP 地址批量处理, PCAP分析, StruQ, Wireshark, 互联网扫描, 信标检测, 元数据分析, 句柄查看, 可视化仪表盘, 子域名变形, 实体透视, 桌面应用, 网络安全, 调查线程, 逆向工具, 隐私保护