V3nG4mxV1p3r/Wazuh-SOC-Lab-Use-Cases

GitHub: V3nG4mxV1p3r/Wazuh-SOC-Lab-Use-Cases

在本地AD环境中模拟SMB暴力破解和勒索软件攻击,演示Wazuh SIEM的检测规则调优、XML故障排查及SOAR自动化响应能力。

Stars: 0 | Forks: 0

# 企业SOC实验室:SMB暴力破解检测与SIEM规则调优 🛡️🔍

## 📖 目标

本项目的目标是在本地Active Directory风格环境中模拟针对Windows 10目标的现代SMB暴力破解攻击,分析默认SIEM(Wazuh)的行为,并设计自定义检测规则以准确识别威胁。

重要的是,本项目突出展示了一个常见的**检测工程与故障排除(RCA)**场景:解决导致SIEM分析引擎静默失败的XML语法错误和规则ID冲突。

## 🛠️ 工具与环境

* **SIEM:** Wazuh(管理器和代理)

* **目标:** Windows 10(自定义VIP用户:`CEO_TEST`)

* **攻击者:** Kali Linux

* **攻击工具:** CrackMapExec (NetExec)

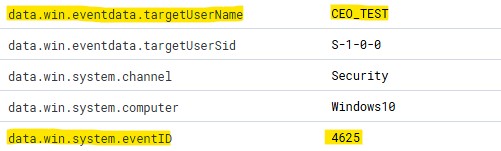

* **日志源:** Windows事件日志(事件ID:4625)

## 🔴 阶段1:攻击(红队行动)

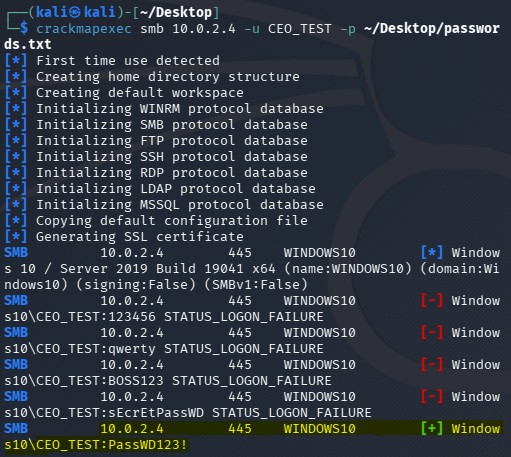

为了模拟有针对性的攻击,在Windows 10机器上创建了一个本地用户账户(`CEO_TEST`)。没有使用Hydra等传统工具,而是使用现代后渗透工具**CrackMapExec**通过自定义字典执行SMB暴力破解攻击。

```

crackmapexec smb 10.0.2.4 -u CEO_TEST -p passwords.txt

```

该工具成功暴力破解了SMB服务并获取了正确密码,模拟了一次成功的初始访问向量。

## 🔵 阶段2:SIEM盲点(蓝队分析)

攻击成功生成了多个(事件ID 4625(登录失败))日志。然而,Wazuh的默认规则(规则ID:60122)仅将这些分类为**级别5(低/中)**告警。

在真实的企业环境中,数千条级别5告警会产生告警疲劳。持续的暴力破解攻击应该触发关键关联告警,但实际上并没有。

## ⚙️ 阶段3:故障排除与根因分析(RCA)

我尝试编写自定义关联规则,如果2分钟内发生5次失败登录则触发**级别12(严重)**告警。然而,该规则未能执行。

**根因分析:**

在调查SIEM后端架构时,我在(`local_rules.xml`)文件中发现了严重问题:

* **重复的规则ID:** 多个自定义规则使用相同的ID(例如(`100001, 100002`)),导致(`wazuh-analysisd`)引擎逻辑崩溃。

* **损坏的XML语法:** 之前配置中缺少闭合标签(``),破坏了整个文件。

由于这些结构性问题,SIEM引擎完全拒绝了自定义规则文件,使系统无法识别新的检测逻辑。我成功清理了XML文件,重新分配了唯一ID(100001到100012),并重启了管理器。

## 🏗️ 阶段4:检测工程(自定义规则)

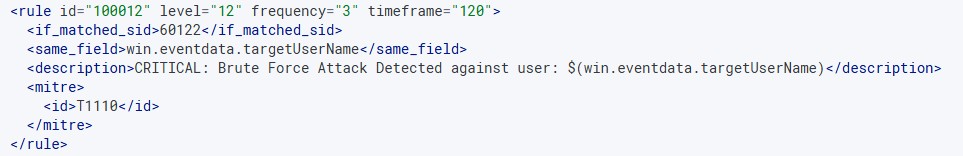

为确保准确捕获暴力破解攻击,我设计了以下规则。我没有按源IP匹配(攻击者可以通过代理欺骗或更改IP),而是使用`win.eventdata.targetUserName `将关联映射到目标用户。

```

60122

win.eventdata.targetUserName

CRITICAL: Brute Force Attack Detected against user: $(win.eventdata.targetUserName)

T1110

```

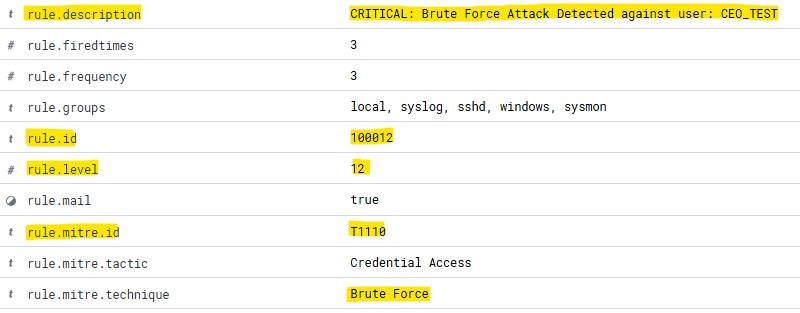

## 🏆 阶段5:验证与成果

SIEM引擎恢复并部署优化规则后,重新发起了暴力破解攻击。SIEM成功关联日志并触发了级别12严重告警,并将目标用户(`CEO_TEST`)动态提取到告警描述中。

## 💡 关键要点

* **检测工程**不仅仅是编写规则,还包括理解底层的JSON/XML解析引擎。

* **告警疲劳**必须通过将重复的低级日志升级为高保真关联告警来进行主动管理。

* **系统稳定性决定可见性。** 损坏的配置文件与复杂的威胁行为者一样危险。

### **更新:** 通用Sigma规则(`brute_force_target_user.yml`)已添加到本仓库,用于跨SIEM兼容性(Splunk、QRadar、Sentinel)。

# Wazuh SOC实验室用例:实时威胁检测与自动化响应(SOAR)

## 📖 目标

本仓库是在本地自定义构建的实验室环境中进行端到端安全运营中心(SOC)模拟的综合展示。主要重点是展示在弥合技术威胁检测与企业风险管理之间差距方面的实际专业知识。

展示的关键能力包括:

* **检测工程**(Sysmon、Wazuh FIM)

* **规则调优与关联**(自定义XML、YAML/Sigma)

* **自动化事件响应**(SOAR/主动响应)

* **实施过程中的根因分析(RCA)**

## 🛠️ 环境架构

* **SIEM:** Wazuh(管理器和代理)

* **目标:** Windows 10(终端)

* **日志:** Windows安全事件、Sysmon、文件完整性监控(FIM)

## 🦠 用例1:实时勒索软件缓解(SOAR)

### 🚨 目标

检测本地勒索软件模拟并在发生重大数据加密之前自动执行"终止开关"以终止恶意进程。

### 🔴 阶段1:攻击模拟(红队)

执行了自定义勒索软件模拟(`Vengam Ransomware`)。这个基于PowerShell的有效载荷被混淆并隐藏在批处理(`.bat`)文件中,伪装成合法的"紧急付款发票"。

### 🔵 阶段2:检测工程(蓝队)

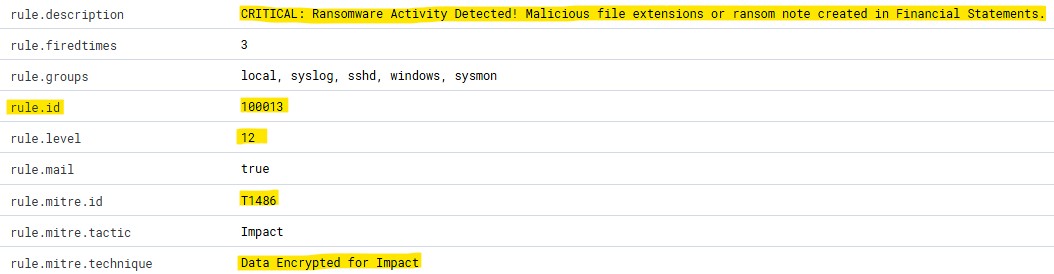

配置了Wazuh的文件完整性监控(FIM)以实时监控敏感目录(`C:\Users\Public\Financial_Statements`)。设计了自定义关联规则(**规则ID:100013,级别12**)来检测特定的勒索软件特征,例如恶意文件扩展名(`.vengam_locked`)和赎金票据。

关键的是,该规则设置为**实时**模式以确保即时告警,这是有效勒索软件防御的基本组成部分。

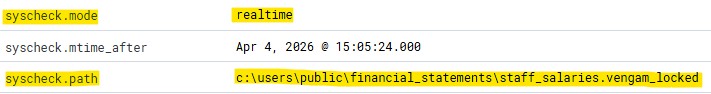

### 🛡️ 阶段3:自动化响应(SOAR/主动响应)

为尽量减少平均修复时间(MTTR),配置了自定义**主动响应**命令。规则100013触发后,Wazuh管理器立即在目标Windows 10资产上远程执行`kill_ransomware.cmd`,强制终止恶意PowerShell进程并记录防御日志。

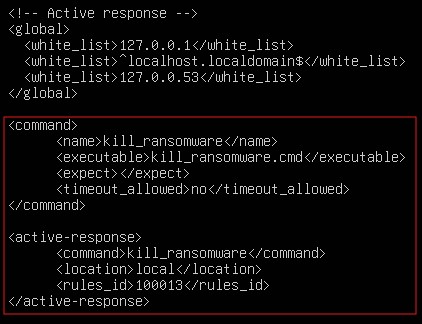

### 🏆 结果与RCA

该操作完全成功。勒索软件被立即中和。通过在受保护目录中创建`SOC_DEFENSE_LOG.txt`文件验证了这一点,该文件阻止了进一步的数据加密。在实施过程中,通过排查XML语法错误(`rules_id`与`rule_id`)并在管理器后端配置正确的文件扩展名解决了静默故障,展示了高级系统工程和根因分析(RCA)技能。

## 🛡️ 用例2:企业暴力破解检测(先前项目)

### 🚨 目标

检测并关联针对网络中自定义管理员用户(`CEO_TEST`)的有针对性SMB暴力破解攻击。

### 🔴 阶段1:攻击模拟

使用**CrackMapExec**模拟网络暴力破解攻击,利用自定义字典针对目标用户的SMB服务。

### 🔵 阶段2:关联与Sigma规则调优

使用独特的XML规则调优(``)将Wazuh的默认低级告警升级为**级别12严重关联告警**。在此阶段识别并解决了重复规则ID冲突。

此外,设计了通用**Sigma(YAML)**规则以映射此用例,实现跨SIEM兼容性(Splunk、QRadar、Sentinel),展示了消除告警疲劳和实施企业级威胁检测策略的专业知识。

标签:Active Directory, AMSI绕过, Brute Force, Conpot, CrackMapExec, Event ID 4625, NetExec, Plaso, RCA根因分析, SMB暴力破解, SOC安全运营中心, Wazuh, Windows安全, x64dbg, XML配置错误, 企业安全, 关联规则, 威胁检测, 安全告警, 故障排除, 混合加密, 红队攻击, 网络资产管理, 蓝队防御, 规则调优