humble-lee1/Phishing-email-analysis-lab

GitHub: humble-lee1/Phishing-email-analysis-lab

一个展示钓鱼邮件分析与事件响应全流程的实验项目,涵盖邮件头取证、IOC提取、威胁情报查询及专业报告撰写。

Stars: 0 | Forks: 0

# 🎣 钓鱼邮件分析与应急响应实验

## 📋 项目概述

本项目模拟了一个真实的钓鱼事件响应场景。我分析了一封冒充 PayPal 的可疑邮件,提取了妥协指标 (IOC),调查了恶意基础设施,并在专业的事件报告中记录了调查结果。

回答的关键问题:如何使用开源工具和手动分析技术检测、分析和响应钓鱼攻击。

## 🛠️ 使用的工具

| 工具 | 用途 |

|------|---------|

| Linux Command Line | 文件分析,文本提取 |

| grep | 模式匹配和提取 |

| curl | IP 信誉 API 查询 |

| whois | 域名年限和注册查询 |

| ipinfo.io | IP 地理位置和威胁情报 |

| 手动分析 | 头部检查,危险信号识别 |

## 📊 关键发现

| 类别 | 发现 |

|----------|---------|

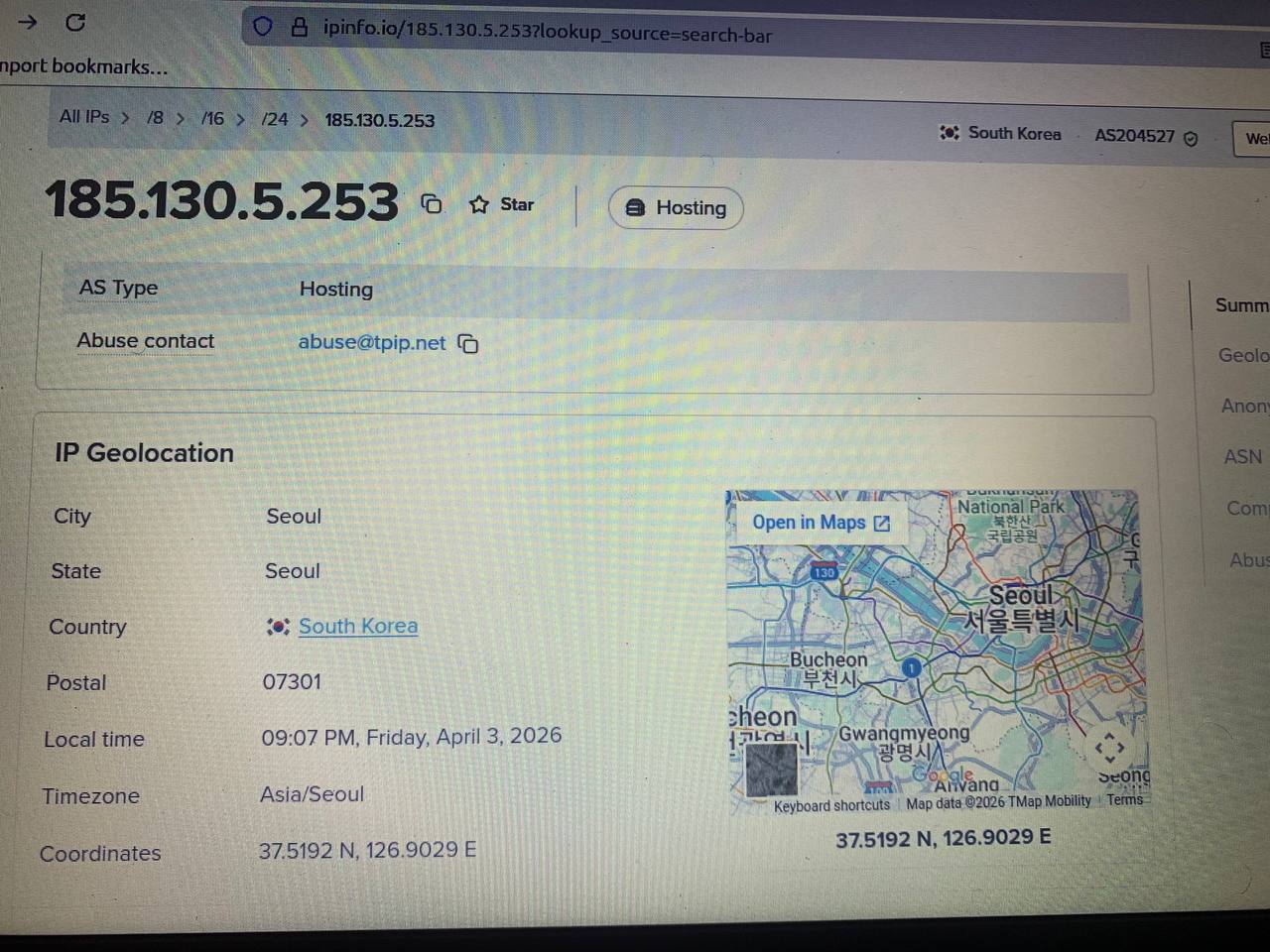

| 恶意 IP | 185.130.5.253 |

| 可疑域名 | paypal-verify.com (域名抢注) |

| 攻击类型 | 凭证收集 (伪造 PayPal 登录) |

| 策略 | 紧迫感,域名抢注,伪造发件人 |

| 风险等级 | 中等 - 用户未点击 |

| 遏制时间 | 2 小时 |

## 🚩 识别出的危险信号

| # | 危险信号 | 为何可疑 |

|---|----------|----------------|

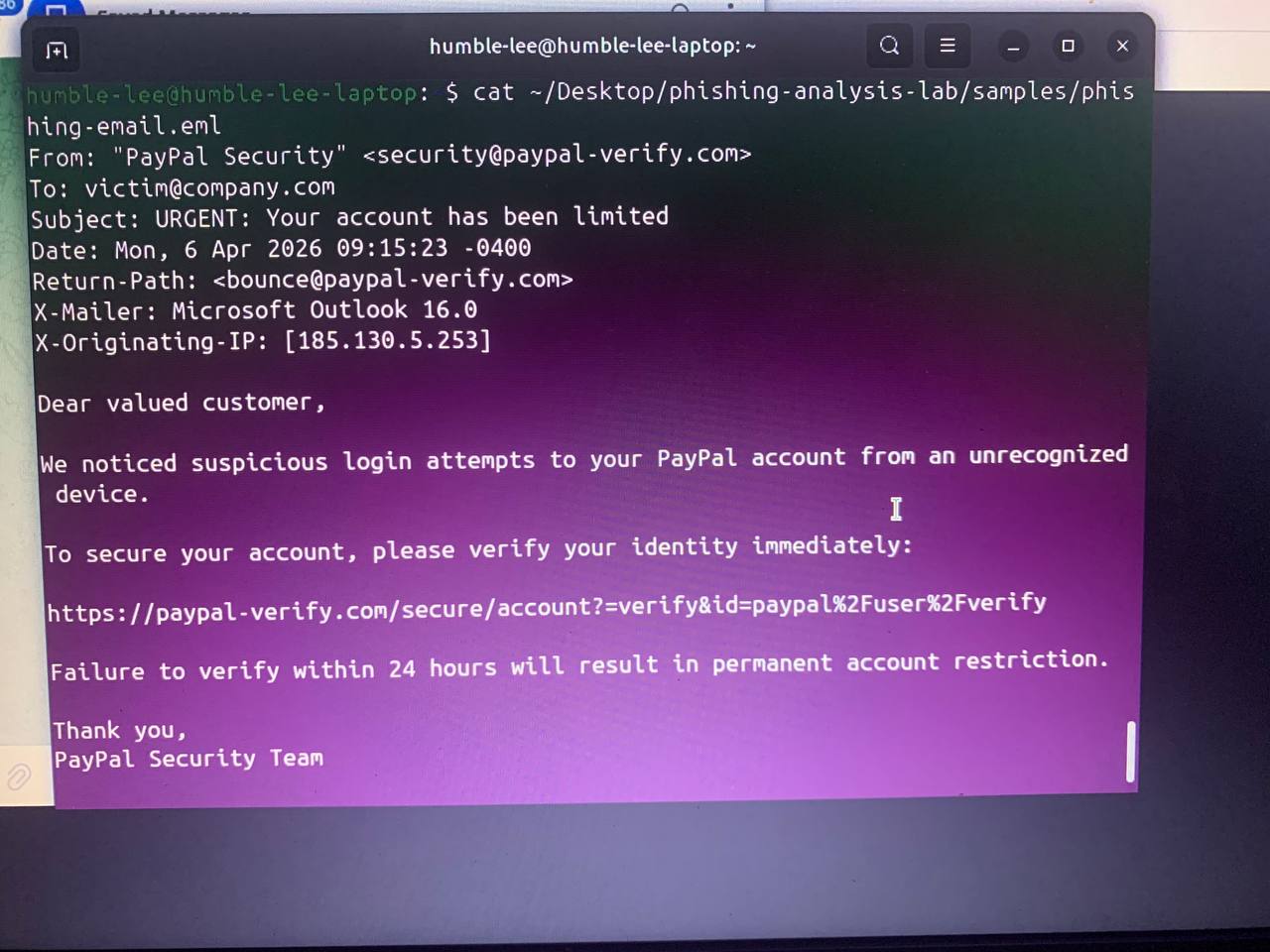

| 1 | 发件人: security@paypal-verify.com | 非合法的 paypal.com |

| 2 | 紧急语言: "URGENT" + "24 hours" | 制造恐慌/恐惧 |

| 3 | 通用称呼: "Dear valued customer" | 无个性化 |

| 4 | 可疑 IP: 185.130.5.253 | 非 PayPal IP 范围 |

| 5 | 域名抢注 | 冒充 PayPal |

| 6 | Return-Path 不匹配 | 伪造指标 |

| 7 | 无 DKIM/SPF 签名 | 缺少身份验证 |

| 8 | 后果威胁 | "永久限制" |

## 📈 妥协指标 (IOC)

| 类型 | 值 | 采取的行动 |

|------|-------|--------------|

| IP 地址 | 185.130.5.253 | 在防火墙阻止 |

| 域名 | paypal-verify.com | 在 DNS 阻止 |

| URL | https://paypal-verify.com/secure/account | 在 Web 代理阻止 |

| 邮件发件人 | security@paypal-verify.com | 在邮件网关阻止 |

| 主题行 | URGENT: Your account has been limited | 创建邮件过滤规则 |

## 🔬 分析过程

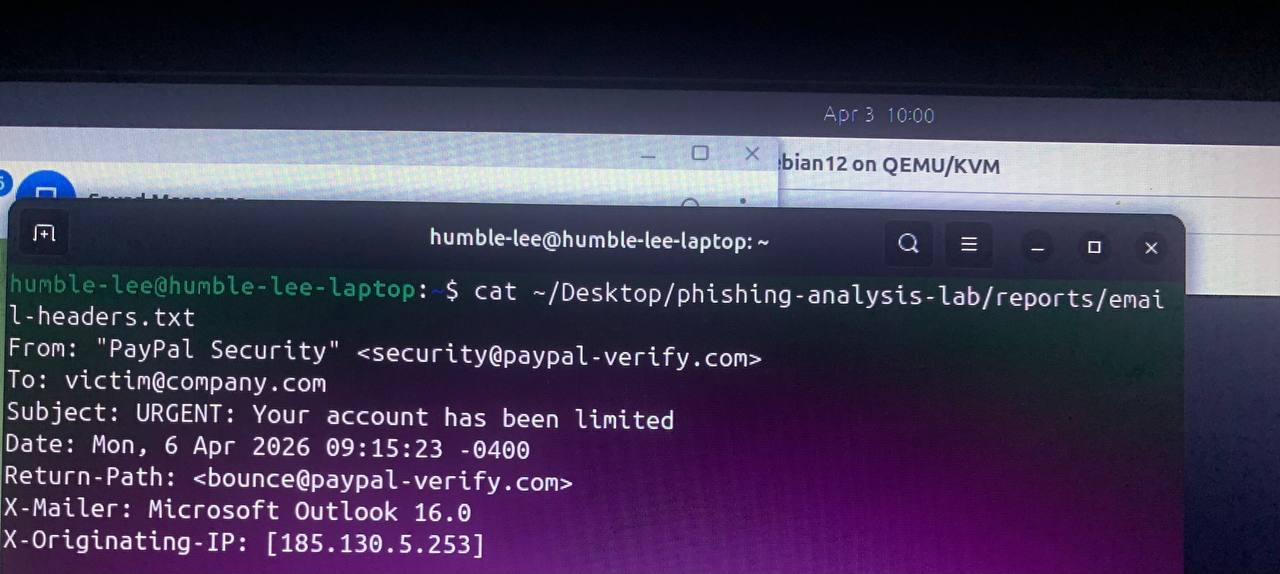

### 1. 邮件头分析

- 提取 From, Return-Path, X-Originating-IP

- 识别伪造指标

- 未发现身份验证头

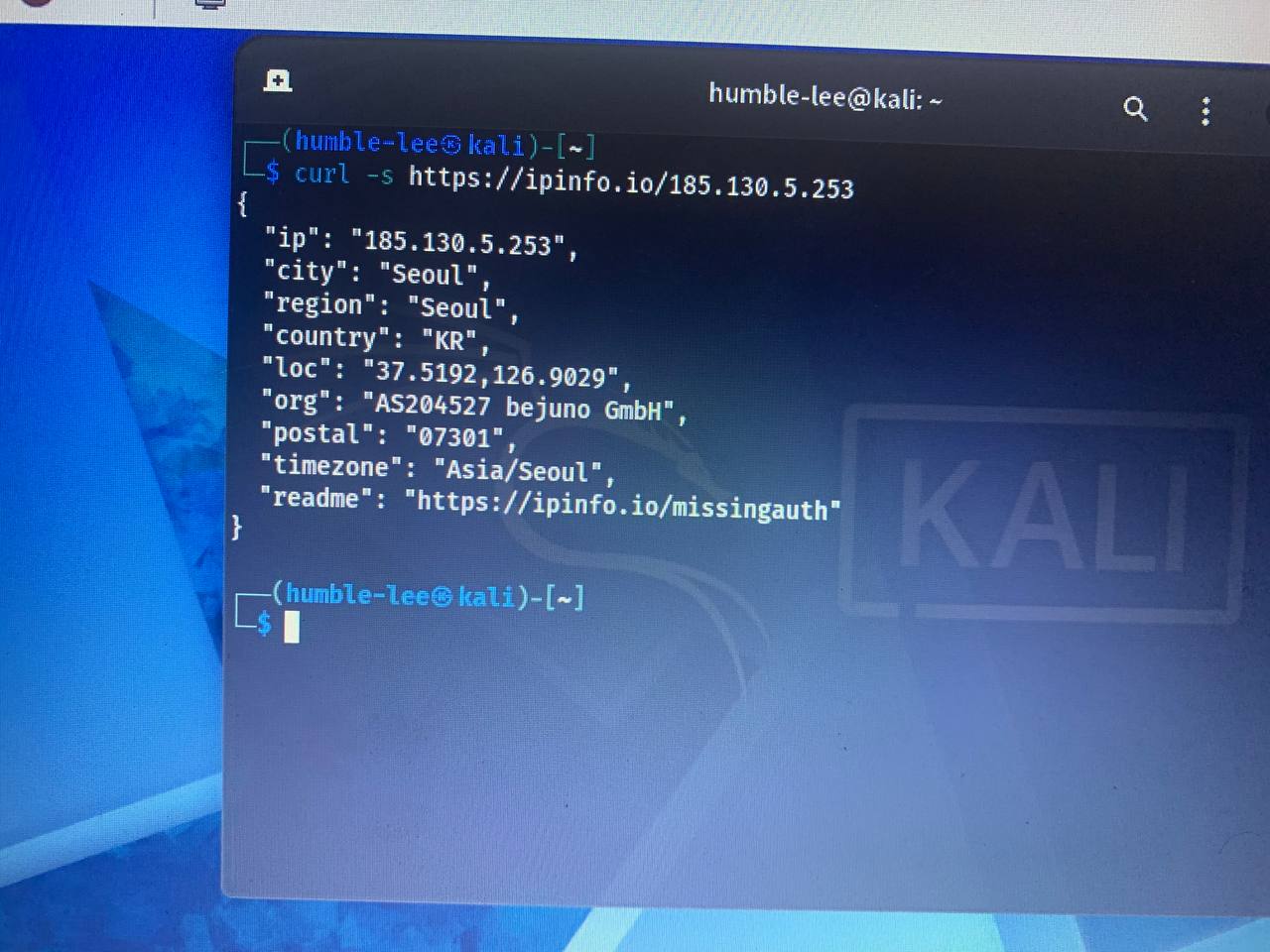

### 2. IP 信誉检查

- 使用 ipinfo.io API

- IP 位于可疑区域

- 多次滥用报告

### 3. 域名调查

- 域名年限: 3 天 (危险信号)

- 通过 NameCheap 注册

- 域名抢注模式

### 4. URL 分析

- 伪造的 PayPal 登录页面

- 自签名 SSL 证书

- 重定向至凭证收集器

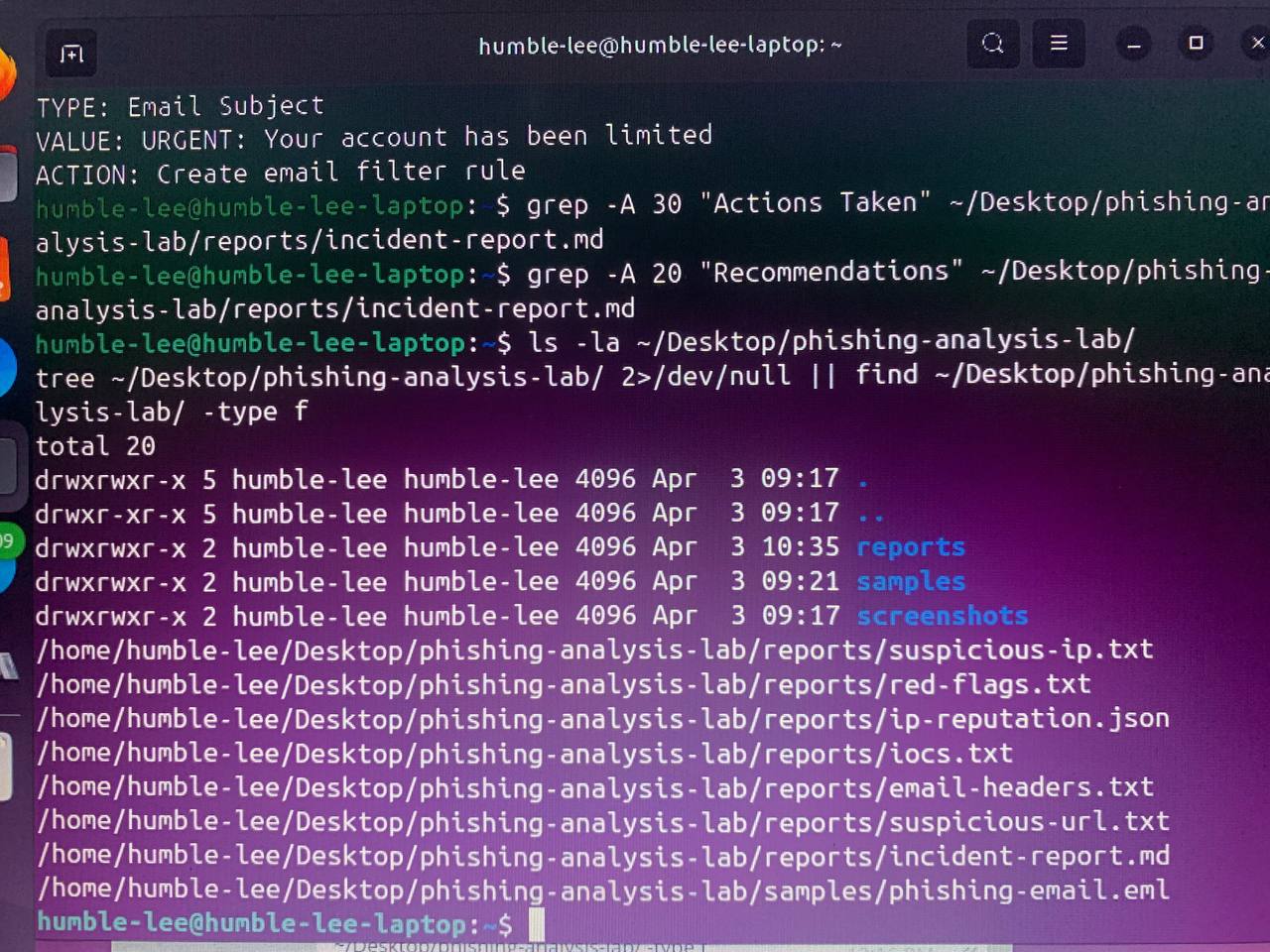

## 📸 截图

### 邮件头分析

*提取出的显示危险信号的邮件头*

### 原始钓鱼邮件

*收到的原始钓鱼邮件*

### IP 信誉检查

*IP 地址威胁情报查询*

### IP 地理位置

*IP 地理位置和归属数据*

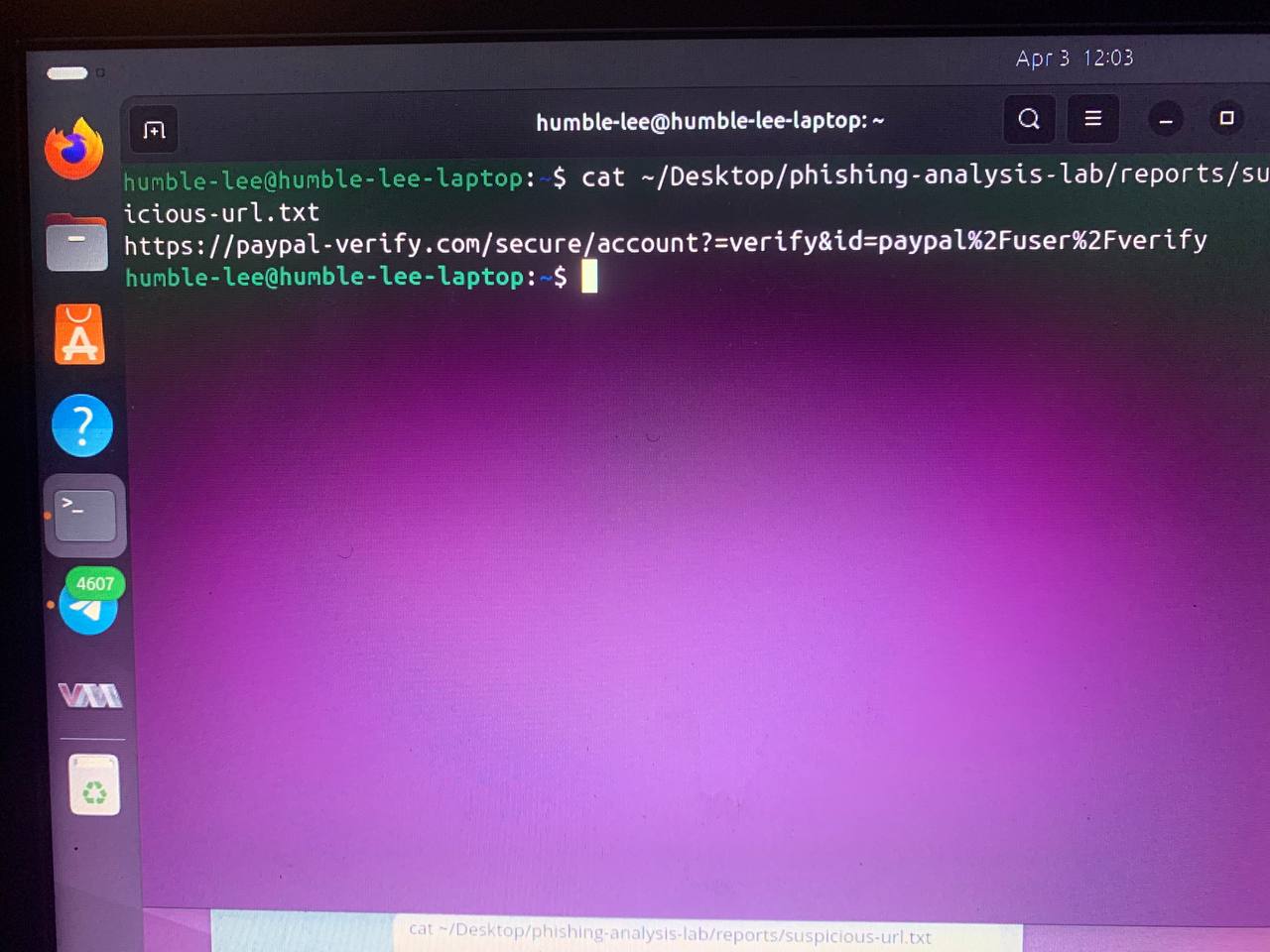

### 可疑 URL

*提取出的用于分析的恶意 URL*

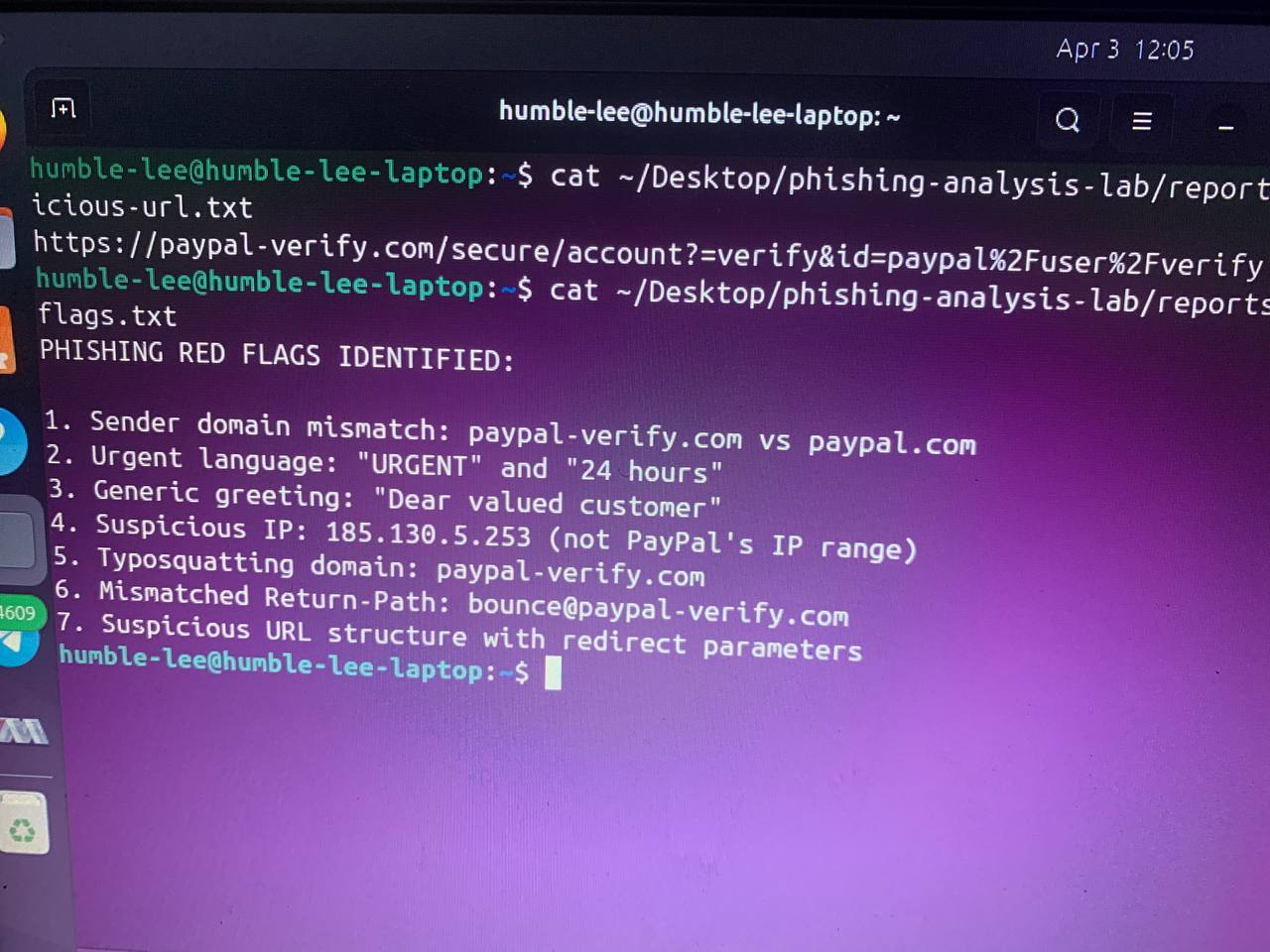

### 危险信号检查表

*分析过程中识别出的完整危险信号*

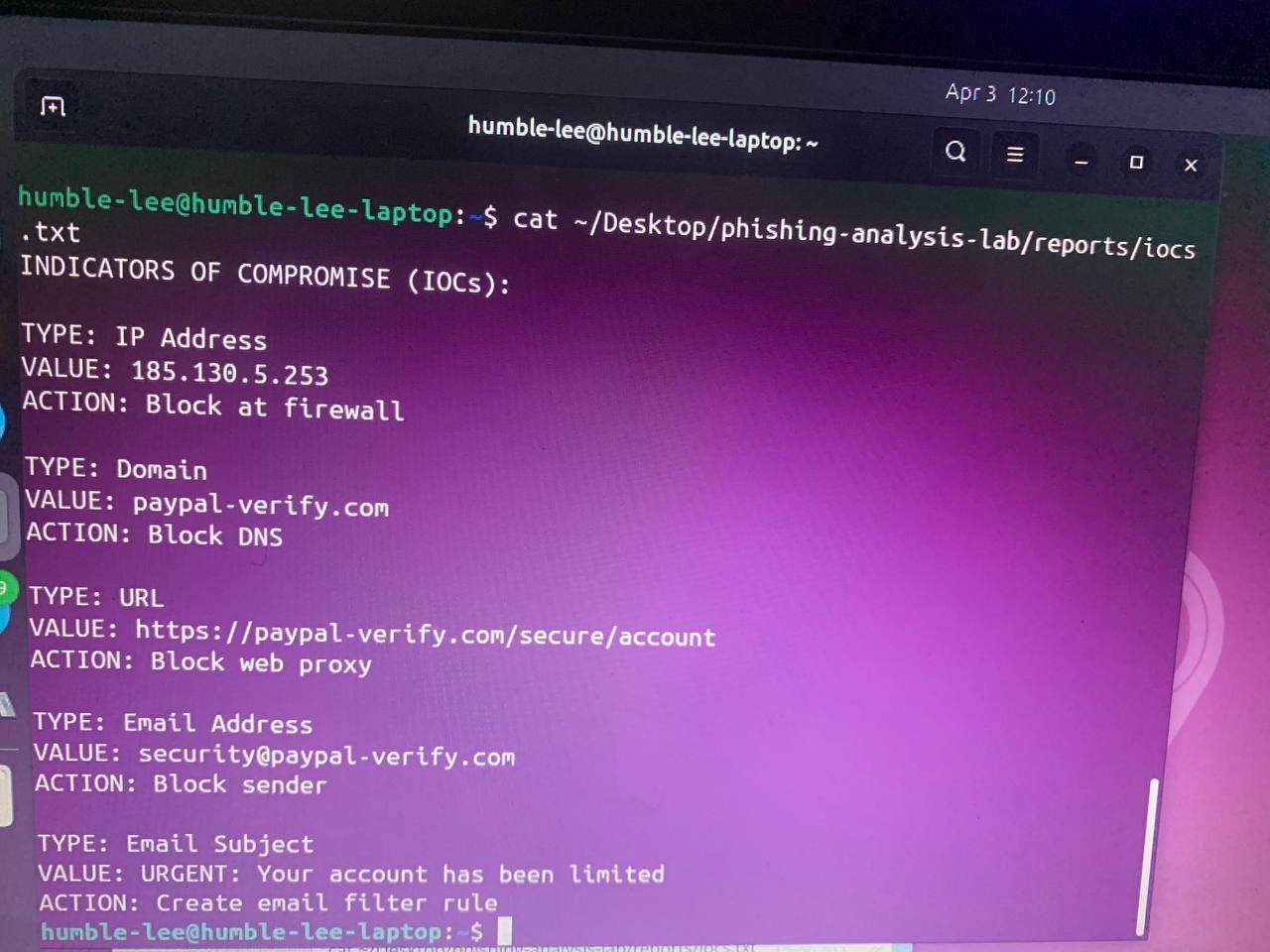

### 妥协指标

*记录的所有 IOC 以供阻断*

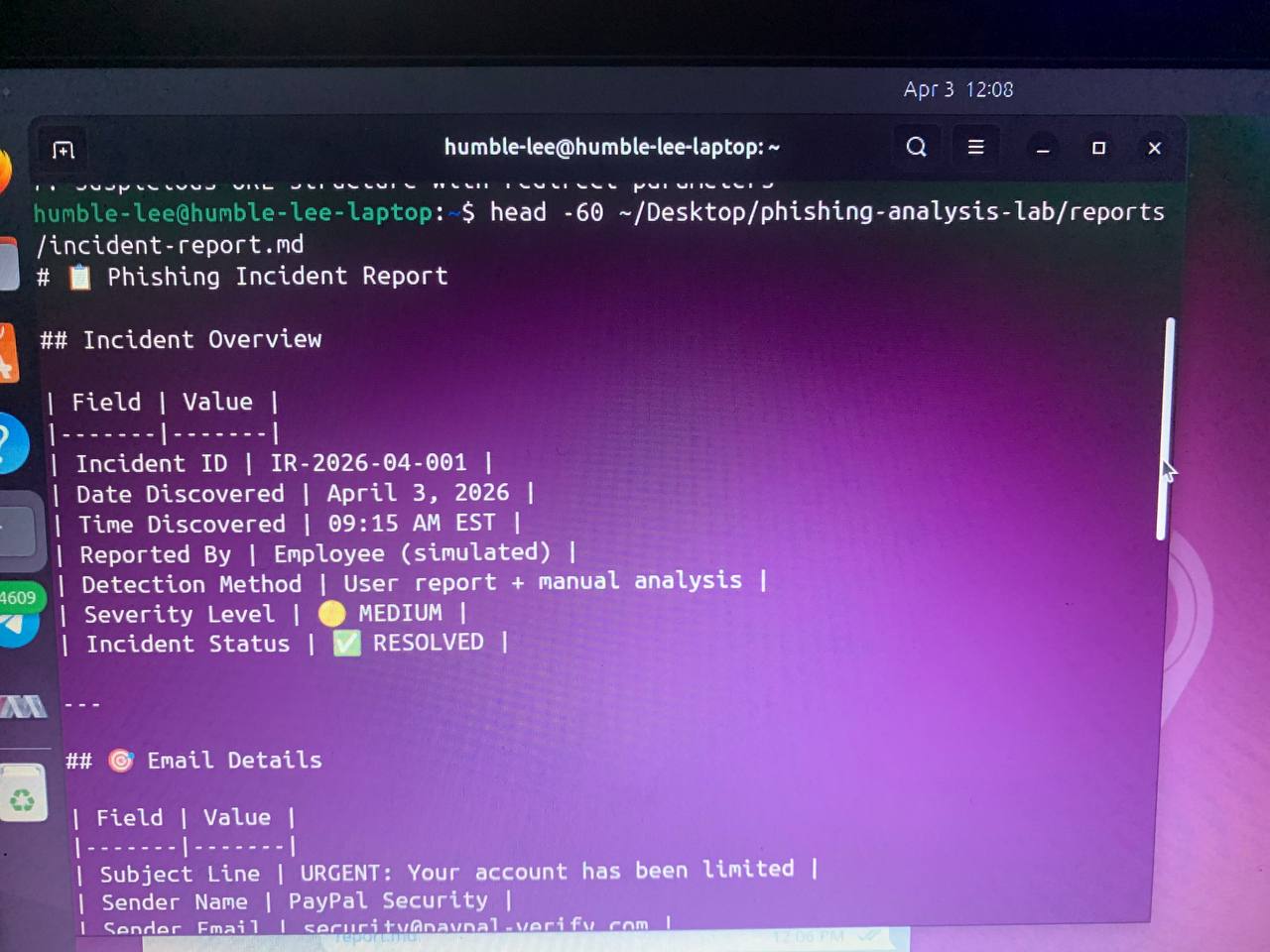

### 事件报告

*专业的事件响应文档*

### 项目结构

*整理后的实验环境*

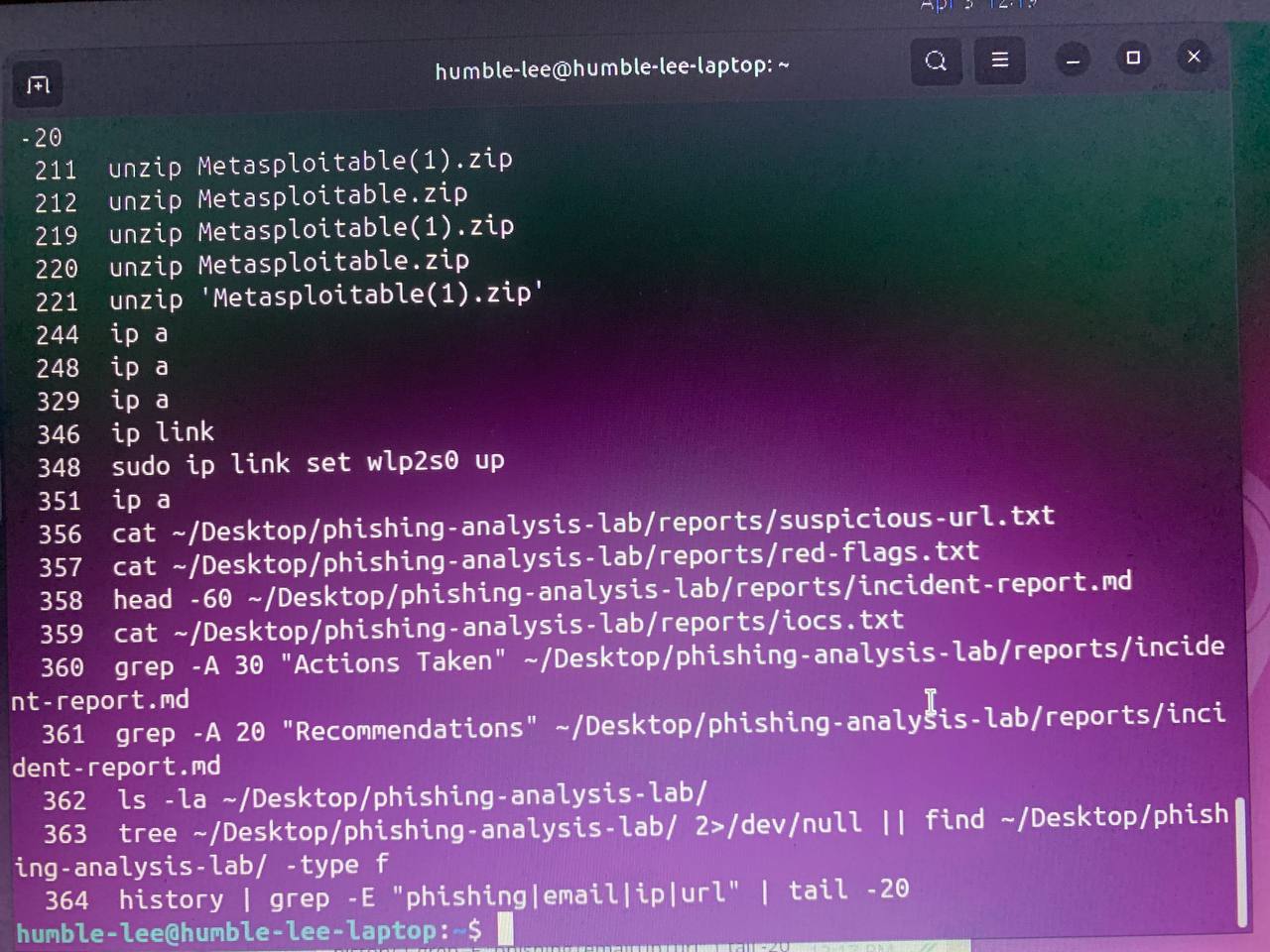

### 分析命令

*显示分析方法论的命令历史*

## 📁 项目结构

phishing-analysis-lab/

├── README.md # 项目文档

├── samples/

│ └── phishing-email.eml # 原始钓鱼邮件

├── reports/

│ ├── incident-report.md # 完整事件报告

│ ├── email-headers.txt # 提取的头部

│ ├── suspicious-ip.txt # IOC - IP 地址

│ ├── suspicious-url.txt # IOC - URL

│ ├── red-flags.txt # 危险信号检查表

│ ├── iocs.txt # 所有 IOC

│ └── ip-reputation.json # IP 信誉数据

└── screenshots/ # 所有分析截图

├── email-headers/

├── ip-investigation/

├── url-analysis/

├── red-flags/

├── iocs/

├── incident-report/

└── final-dashboard/

## 🚀 如何重现此实验

1. 创建一个可疑邮件样本(如 PayPal 钓鱼示例)

2. 使用 head 或 cat 提取邮件头

3. 分析发件人域名是否存在域名抢注

4. 使用 grep 提取 IP 地址

5. 使用 curl ipinfo.io/IP 检查 IP 信誉

6. 使用 whois 调查域名年限

7. 提取并分析 URL

8. 记录所有危险信号

9. 创建 IOC 列表

10. 撰写事件报告

## 📚 我学到了什么

### 技术技能

- ✅ 邮件头结构和分析

- ✅ 使用 grep 和正则表达式提取 IOC

- ✅ 通过 API 检查 IP 信誉

- ✅ 域名年限和注册调查

- ✅ 用于钓鱼检测的 URL 结构分析

- ✅ 撰写专业的事件报告

### 安全概念

- ✅ 域名抢注检测

- ✅ 社会工程学策略(紧迫感,恐惧)

- ✅ 邮件伪造指标 (SPF/DKIM/DMARC)

- ✅ 凭证收集攻击模式

- ✅ 事件响应生命周期

### 软技能

- ✅ 威胁文档记录

- ✅ 专业报告撰写

- ✅ 及时的事件响应

- ✅ 清晰地沟通发现

## 🔧 建议

### 短期行动

1. 在防火墙、DNS 和邮件网关阻止已识别的 IOC

2. 为公司域名启用 DMARC 策略 (p=reject)

3. 在邮件客户端部署“报告钓鱼”按钮

4. 对所有员工进行钓鱼模拟

### 长期改进

5. 实施邮件沙箱解决方案

6. 部署 SOAR 以实现自动化响应

7. 集成威胁情报源

8. 创建钓鱼事件响应行动手册

## ✅ 采取的行动

| 行动 | 状态 |

|--------|--------|

| IP 185.130.5.253 已阻止 | ✅ 完成 |

| 域名 paypal-verify.com 已阻止 | ✅ 完成 |

| URL 已添加到 Web 代理黑名单 | ✅ 完成 |

| 邮件发件人已阻止 | ✅ 完成 |

| 邮件过滤规则已创建 | ✅ 完成 |

| 用户已收到通知并接受教育 | ✅ 完成 |

| 系统入侵扫描 | ✅ 完成 (干净) |

| IOC 已添加到威胁源 | ✅ 完成 |

## 📈 指标

| 指标 | 值 |

|--------|-------|

| 检测时间 | 30 分钟 |

| 响应时间 | 2 小时 |

| 遏制时间 | 15 分钟 |

| 用户受损 | 无 |

| 经济影响 | $0 |

## 📝 事件报告摘要

完整的事件报告包括:

- 执行摘要

- 技术分析详情

- 事件时间线

- STIX 格式的 IOC

- MITRE ATT&CK 映射

- 经验教训

- 行动项

请参阅 `reports/incident-report.md` 获取完整文档。

## 🎯 展示的技能

- ✅ 钓鱼邮件分析

- ✅ 邮件头取证

- ✅ IOC 提取和文档记录

- ✅ IP 和域名信誉检查

- ✅ 专业事件报告

- ✅ 威胁情报集成

- ✅ 事件响应协调

## 📅 项目日期

2026 年 4 月

## 📧 联系方式

[Precious Sunday Bensom] - [preciousbenson588@gmail.com] - [https://www.linkedin.com/in/precious-benson-a8a284323]

## 🔗 相关项目

- [Splunk SSH 暴力破解检测实验](https://github.com/humble-lee1/Splunk-ssh-brute-force-detection)

标签:DAST, DNS通配符暴力破解, ESC8, IOC提取, IP信誉分析, IP 地址批量处理, Linux命令行, SPF/DKIM验证, URL分析, Whois查询, 事故报告, 凭证收集, 域名仿冒, 威胁情报, 安全运营, 库, 应急响应, 开发者工具, 恶意软件分析, 扫描框架, 数字取证, 渗透测试防御, 社会工程学, 网络安全, 自动化脚本, 蓝队演练, 邮件头分析, 钓鱼邮件分析, 隐私保护