Jagadesh10462/Deloitte-Cybersecurity-Virtual-Experience-Forage-

GitHub: Jagadesh10462/Deloitte-Cybersecurity-Virtual-Experience-Forage-

Deloitte 虚拟实习项目,通过手动分析 Web 服务器日志检测可疑的自动化 API 请求行为。

Stars: 0 | Forks: 0

# 🔐 Deloitte 网络安全虚拟体验

## 📌 项目概述

本项目是网络安全虚拟实习的一部分,我在其中分析了 Web 服务器日志,以检测内部系统中的可疑活动和潜在安全威胁。

## 🔍 我做了什么

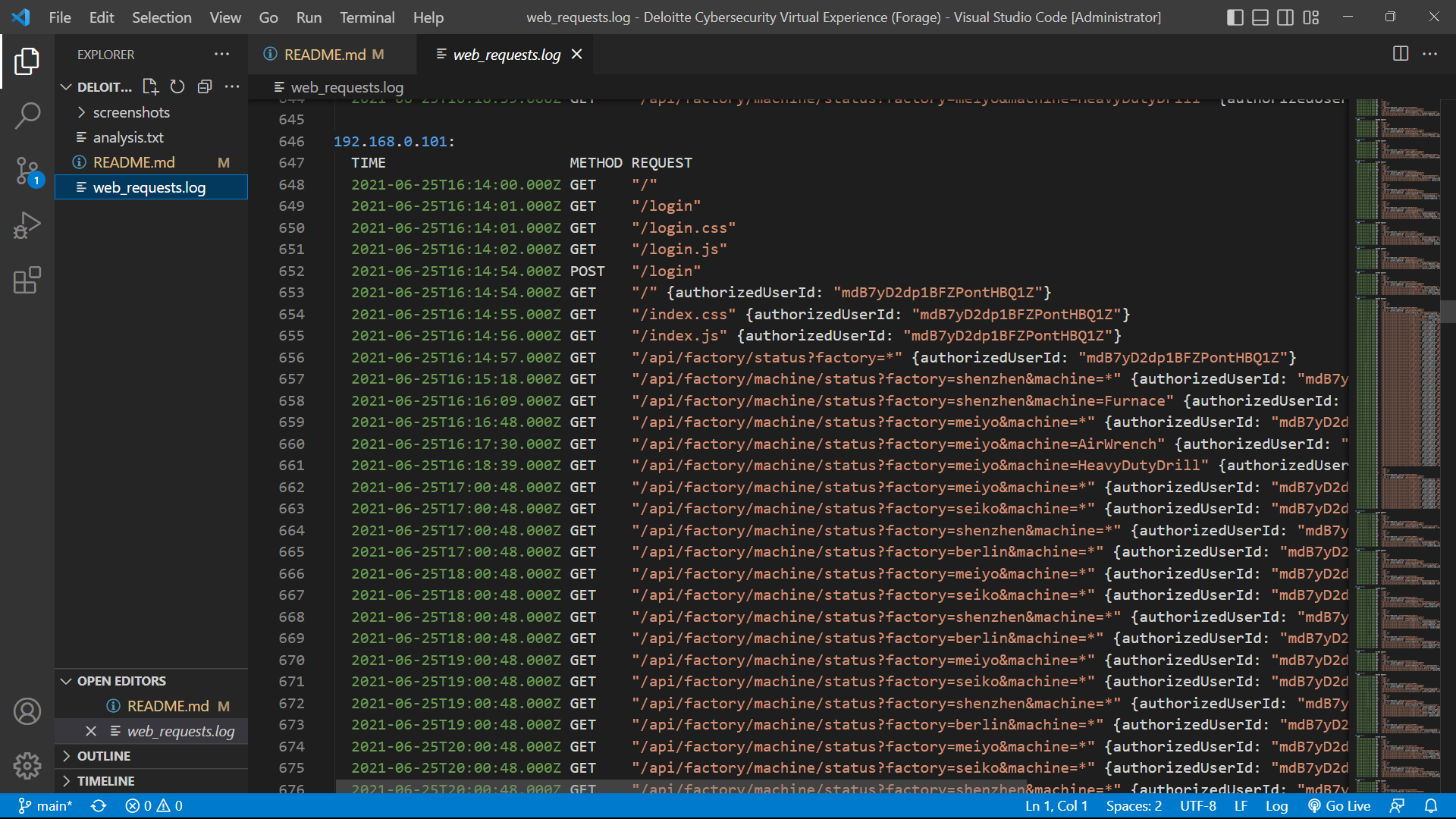

- 从日志数据中分析了多个 IP 地址会话

- 对比了正常与异常的请求模式

- 识别了不寻常的 API 使用行为

- 检测到了以固定时间间隔出现的自动化请求

- 追踪可疑活动至特定内部用户

## 🚨 关键发现

- **可疑 IP:** 192.168.0.101

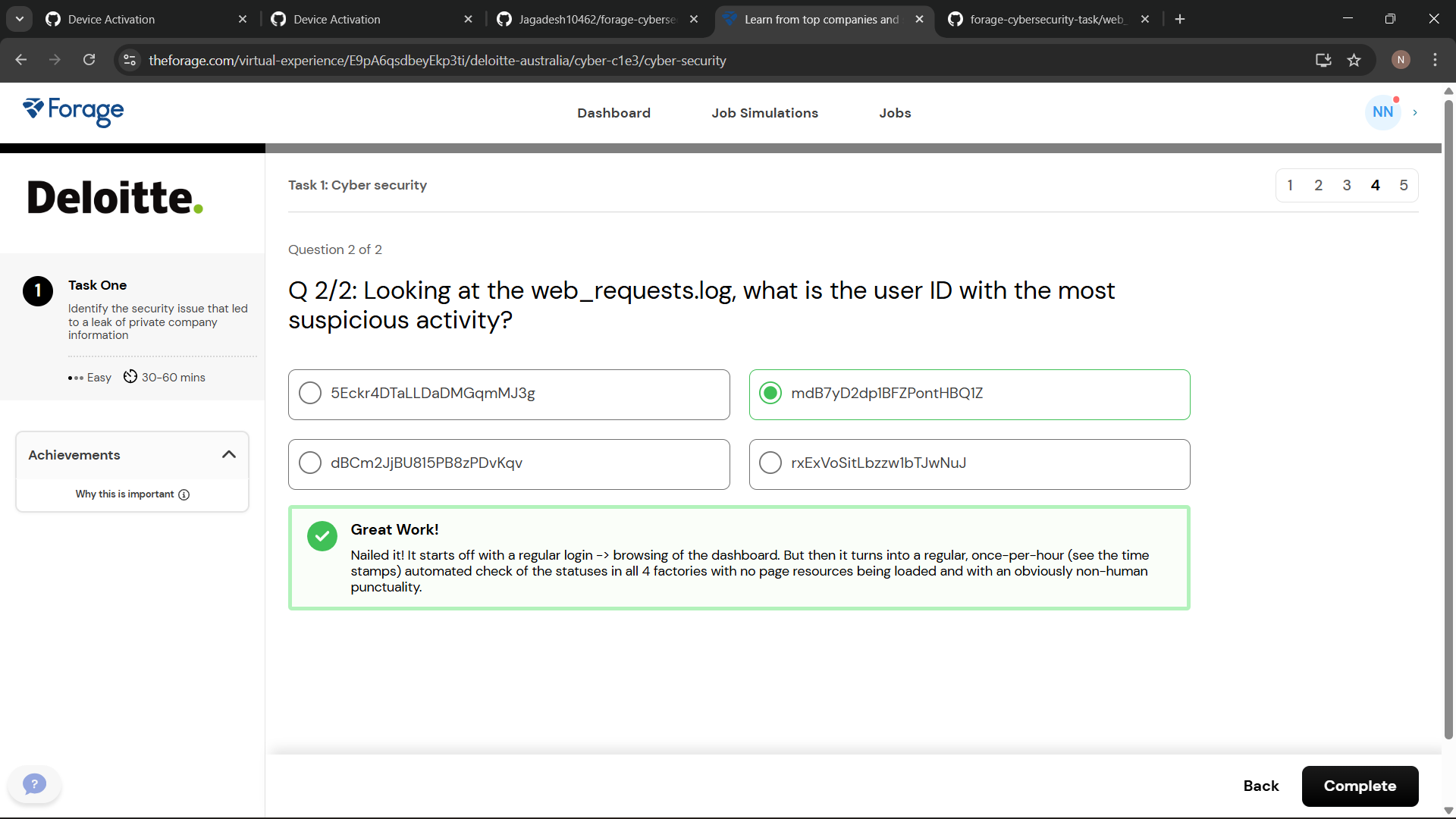

- **用户 ID:** mdB7yD2dp1BFZPontHBQ1Z

- **原因:** API 请求以精确的固定时间间隔(每小时在同一秒)发出,表明是自动化脚本行为而非人类活动

## 🛠️ 使用工具

- VS Code

- Git & GitHub

## 📂 项目文件

- `web_requests.log` → 原始日志数据

- `analysis.txt` → 调查与发现

- `README.md` → 项目文档

## 📸 截图

### 日志文件分析

### 测试

### GitHub 仓库

## ✅ 结论

可疑活动源自内部网络,由使用有效凭证的自动化 API 请求引起。这表明用户账户可能存在滥用或失陷。

## 💡 核心收获

本项目帮助我理解了网络安全分析师如何:

- 分析日志数据以检测异常

- 识别自动化或恶意行为的模式

- 利用结构化数据调查内部威胁

## 更新

- 更新了项目结构并修复了 git author 配置

标签:AMSI绕过, API安全, BurpSuite集成, Deloitte, Forage, JSON输出, Subfinder, Web服务器日志, 企业安全, 入侵分析, 内部威胁, 威胁检测, 安全运营, 异常检测, 扫描框架, 数据取证, 网络安全, 网络安全研究, 网络资产管理, 脚本活动检测, 自动化攻击, 虚拟实习, 隐私保护