Paorwm/Batch-Malware-Builder-FUD-Crypter-AV-UAC-Bypass

GitHub: Paorwm/Batch-Malware-Builder-FUD-Crypter-AV-UAC-Bypass

一款基于VB.NET的批处理脚本混淆工具,提供代码混淆、字符串加密、Base64编码和反调试等功能,用于测试终端安全防护能力。

Stars: 1 | Forks: 0

# 什么是 Batch Obfuscator

保护批处理脚本免受未经授权的访问或篡改。**代码混淆**通过重命名变量和函数使脚本无法读取。**字符串加密**可加密敏感字符串以防止泄露。**变量掩码**可隐藏变量值,而**反调试技术**可阻止分析脚本的尝试。**命令行隐藏**可防止命令在执行过程中可见。**Base64 编码**可对命令进行编码以增加隐蔽性,**动态解密**可在运行时解密脚本的部分内容。**注释移除**可删除不必要的注释,**垃圾代码插入**可添加无意义的行来混淆攻击者。最后,**文件完整性检查**可确保脚本未被篡改。

## 功能

* 代码混淆

* 字符串加密

* 变量掩码

* 反调试技术

* 命令行隐藏

* Base64 编码

* 动态解密

* 注释移除

* 垃圾代码插入

* 文件完整性检查

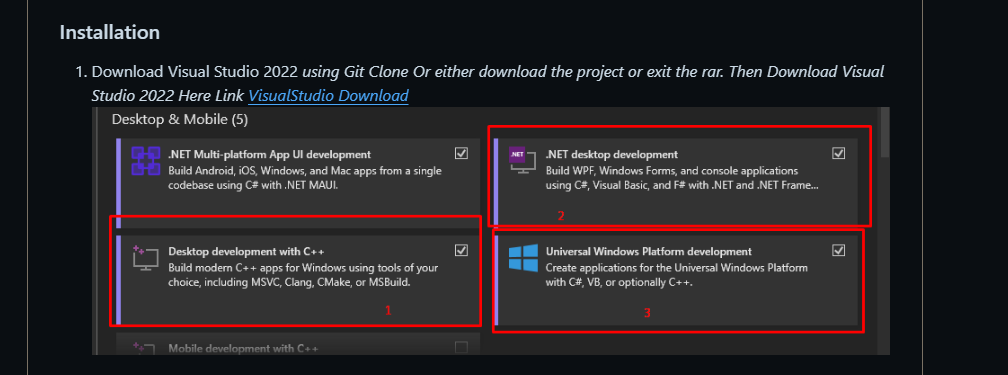

## 需求

- Visual Studio 2022

- 必须安装 .NET Framework。

## 编译

- 将项目下载到您的计算机

- 将项目解压到文件夹

- 打开解决方案文件

- 从**生成**菜单中选择**生成解决方案**

-

- 找到可执行文件

```

./bin/Debug/

```

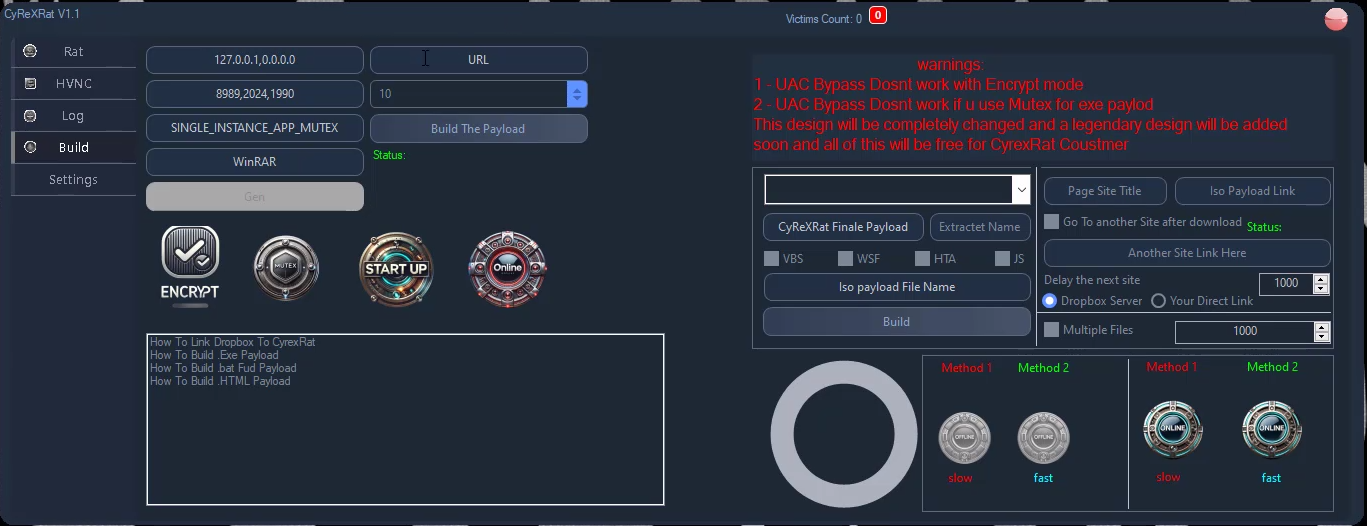

## 预览

https://github.com/user-attachments/assets/74dfd0a0-747a-469d-910a-03c10a96ec27

## 免责声明

**本内容仅供学习和测试之用。所提供的信息仅用于一般信息目的,不针对任何特定情况。**

## 许可证

本项目采用 [MIT 许可证](https://github.com/AvaloniaUI/Avalonia/blob/master/licence.md) 授权。

标签:Base64编码, DNS 反向解析, FUD, .NET Framework, VB.NET, 代码混淆, 免杀工具, 加密器, 动态解密, 反调试技术, 变量掩码, 后门制作, 命令行隐藏, 垃圾代码插入, 字符串加密, 恶意软件加密, 恶意软件工具, 批处理脚本混淆, 文件完整性检查, 木马工具, 盗号工具制作