0xBlackash/CVE-2026-0770

GitHub: 0xBlackash/CVE-2026-0770

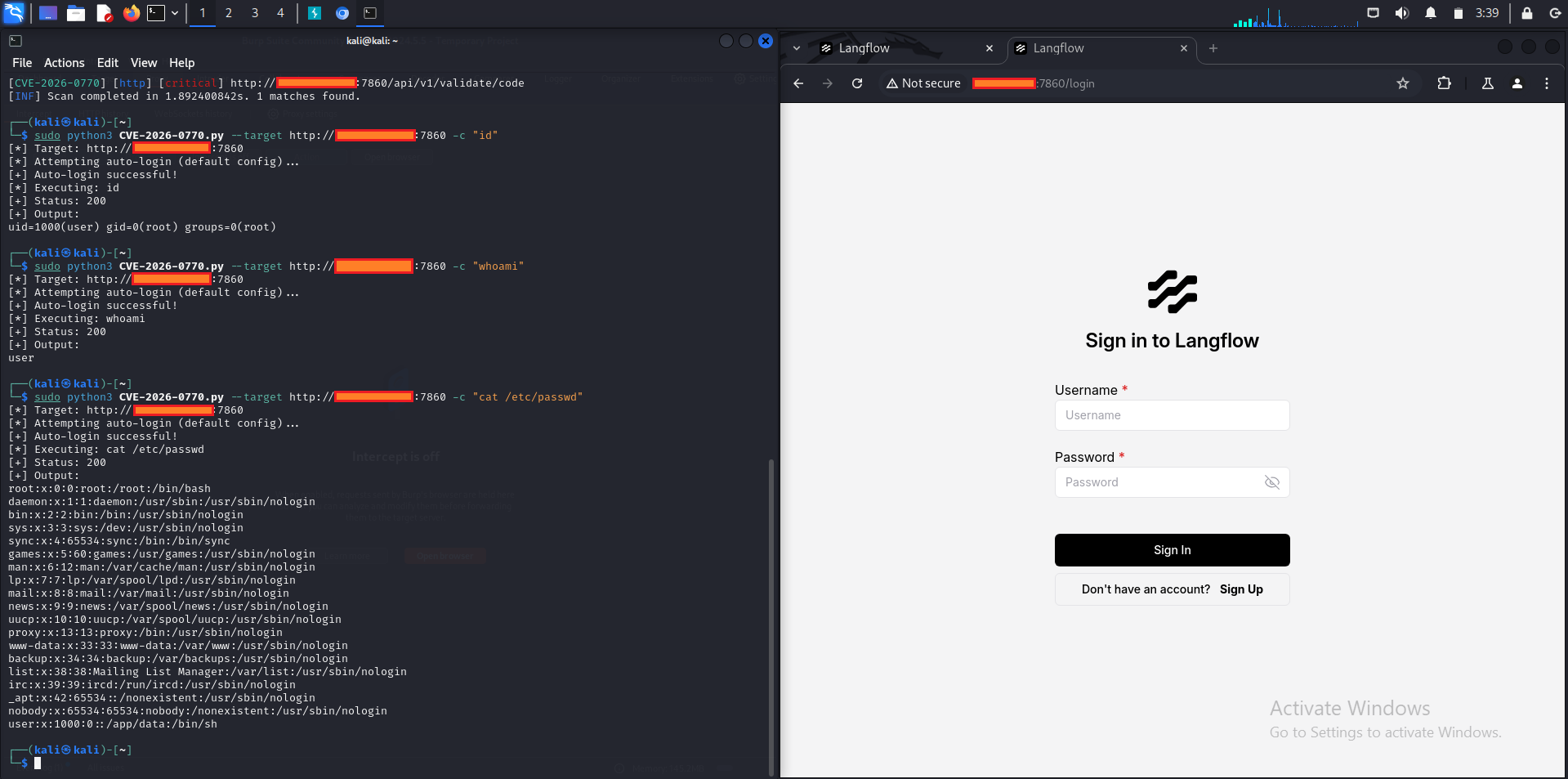

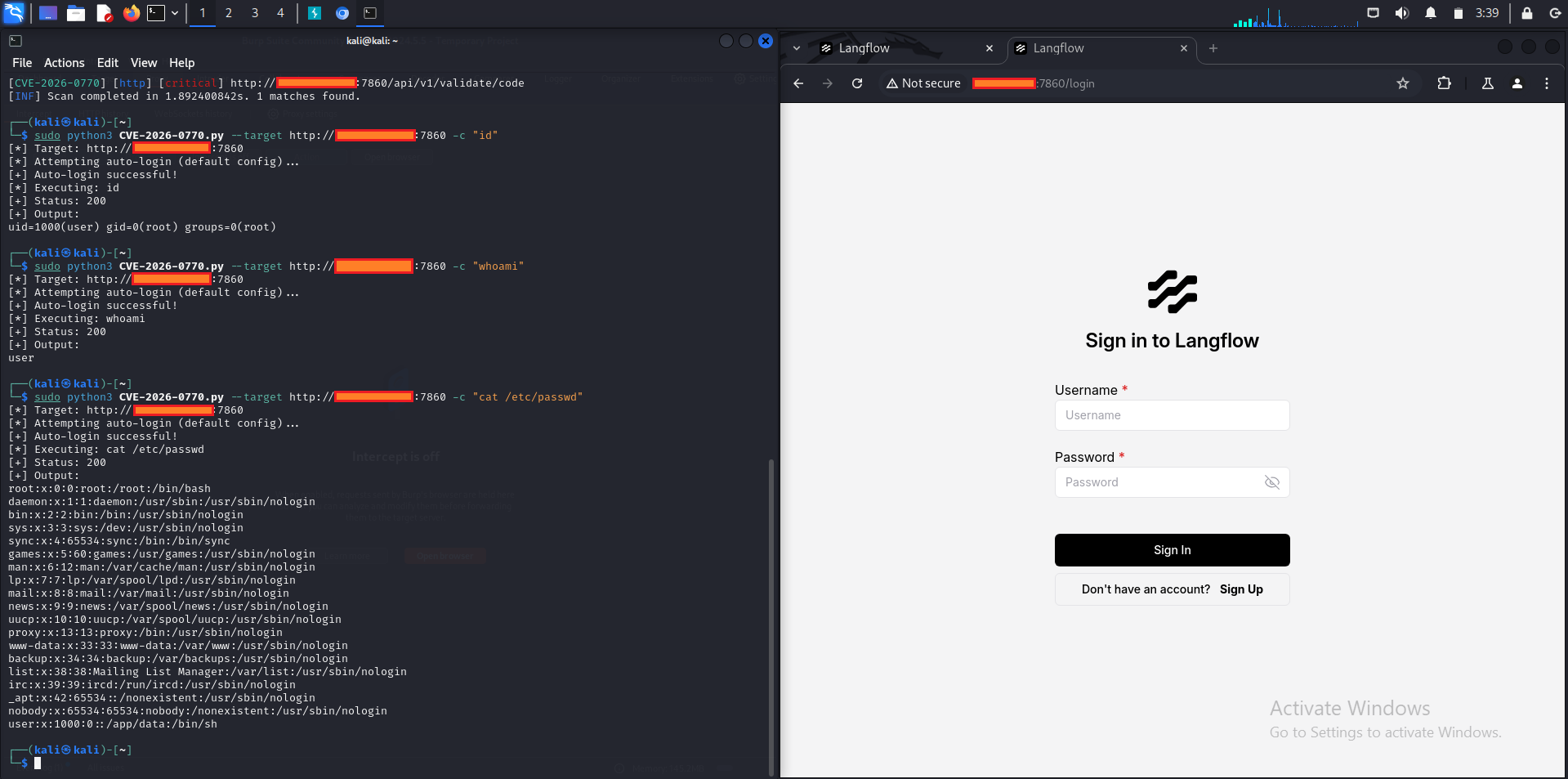

CVE-2026-0770 漏洞 PoC,利用 Langflow 的 /validate 端点中 exec_globals 参数实现未认证远程代码执行。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-0770 — Langflow 未认证 RCE

## 📌 概述

**CVE-2026-0770** 是一个影响 **Langflow 1.4.2 及更早受影响版本** 的 **严重的未认证远程代码执行 (RCE)** 漏洞。

该缺陷存在于 **`/validate` endpoint** 中,其中 **`exec_globals` 参数** 可能受到不可信输入的影响。由于 Langflow 将攻击者可控的功能包含在执行作用域中,远程攻击者可以在**无需认证的情况下以 root 身份执行任意代码**。

* **CWE:** `CWE-829 — 包含来自不可信控制域的功能`

* **CVSS v3:** `9.8 CRITICAL`

* **Vector:** `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H`

* **确认受影响版本:** `1.4.2`

* **Advisory ID:** `ZDI-CAN-27325`

## 🧠 技术根本原因

易受攻击的代码路径信任在验证逻辑期间传入 **`exec_globals`** 的用户 supplied 值。

### 🔥 易受攻击的流程

```

POST /validate

└── attacker-controlled payload

└── exec_globals injection

└── unsafe inclusion into runtime scope

└── arbitrary Python execution

```

由于验证逻辑**导入或注入了来自不可信控制域的可执行功能**,攻击者可以强制服务器运行任意 Python 代码。

这在以下情况下尤其危险:

* 以 `root` 身份运行的 Docker 容器

* 环境变量中包含 API key 的 AI 工作流服务器

* 公共的 Langflow 仪表板

* 研究 / RAG 编排节点

## 💥 影响

成功利用可能导致:

## 📌 概述

**CVE-2026-0770** 是一个影响 **Langflow 1.4.2 及更早受影响版本** 的 **严重的未认证远程代码执行 (RCE)** 漏洞。

该缺陷存在于 **`/validate` endpoint** 中,其中 **`exec_globals` 参数** 可能受到不可信输入的影响。由于 Langflow 将攻击者可控的功能包含在执行作用域中,远程攻击者可以在**无需认证的情况下以 root 身份执行任意代码**。

* **CWE:** `CWE-829 — 包含来自不可信控制域的功能`

* **CVSS v3:** `9.8 CRITICAL`

* **Vector:** `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H`

* **确认受影响版本:** `1.4.2`

* **Advisory ID:** `ZDI-CAN-27325`

## 🧠 技术根本原因

易受攻击的代码路径信任在验证逻辑期间传入 **`exec_globals`** 的用户 supplied 值。

### 🔥 易受攻击的流程

```

POST /validate

└── attacker-controlled payload

└── exec_globals injection

└── unsafe inclusion into runtime scope

└── arbitrary Python execution

```

由于验证逻辑**导入或注入了来自不可信控制域的可执行功能**,攻击者可以强制服务器运行任意 Python 代码。

这在以下情况下尤其危险:

* 以 `root` 身份运行的 Docker 容器

* 环境变量中包含 API key 的 AI 工作流服务器

* 公共的 Langflow 仪表板

* 研究 / RAG 编排节点

## 💥 影响

成功利用可能导致:

* ✅ 任意命令执行

* ✅ 主机/容器上的 Root shell

* ✅ 环境变量窃取

* ✅ API key 和数据库凭证泄露

* ✅ Flow 篡改 / 供应链投毒

* ✅ 内部网络中的横向移动

* ✅ 完全沦陷 CI/CD 或 GPU 工作节点

## 🧪 利用条件

| Condition | Status |

| --------------------- | ------- |

| 网络可达 | ✅ 是 |

| 需要认证 | ❌ 否 |

| 用户交互 | ❌ 无 |

| 复杂度 | 🟢 低 |

| 权限提升 | 🔴 Root |

## 🛡️ 缓解措施

### ✅ 立即行动

```

# 立即升级 Langflow

pip install -U langflow

# 限制暴露

# 从外部阻断 /validate

```

### 🔐 加固清单

* [ ] 升级到 `1.4.2` 之后的已修补版本

* [ ] 阻止对 `/validate` 的公共访问

* [ ] 要求反向代理认证

* [ ] 置于 VPN / Zero Trust 隧道之后

* [ ] 以 **non-root** 身份运行容器

* [ ] 轮换潜在暴露主机上的所有密钥

* [ ] 审计日志中可疑的 `POST /validate` 请求

* [ ] 为 `exec_globals` 添加 WAF 特征

## 🔍 检测思路 (SOC / DFIR)

### 可疑请求路径

```

POST /validate

POST /api/*validate*

```

### IOC 模式

```

exec_globals

__import__

os.system

subprocess

base64.b64decode

```

### 示例 Sigma 风格逻辑

```

title: Langflow CVE-2026-0770 Exploitation Attempt

status: experimental

logsource:

category: webserver

detection:

selection:

cs-uri-stem|contains: "/validate"

cs-method: "POST"

keywords:

- "exec_globals"

- "__import__"

- "subprocess"

condition: selection and keywords

```

## 📚 参考资料

* NVD: CVE-2026-0770

* Zero Day Initiative: ZDI-26-036

* OSV: GHSA-g22f-v6f7-2hrh

## ⭐ 风险摘要

此漏洞是**可在互联网上利用、无需认证、复杂度低,并导致 root 级别 RCE** 的漏洞,这使其成为任何 Langflow 部署的**立即修补优先级**。

## 🏷️ 标签

`cve` `langflow` `rce` `python` `security` `critical` `soc` `dfir` `waf` `github-readme`

* ✅ 任意命令执行

* ✅ 主机/容器上的 Root shell

* ✅ 环境变量窃取

* ✅ API key 和数据库凭证泄露

* ✅ Flow 篡改 / 供应链投毒

* ✅ 内部网络中的横向移动

* ✅ 完全沦陷 CI/CD 或 GPU 工作节点

## 🧪 利用条件

| Condition | Status |

| --------------------- | ------- |

| 网络可达 | ✅ 是 |

| 需要认证 | ❌ 否 |

| 用户交互 | ❌ 无 |

| 复杂度 | 🟢 低 |

| 权限提升 | 🔴 Root |

## 🛡️ 缓解措施

### ✅ 立即行动

```

# 立即升级 Langflow

pip install -U langflow

# 限制暴露

# 从外部阻断 /validate

```

### 🔐 加固清单

* [ ] 升级到 `1.4.2` 之后的已修补版本

* [ ] 阻止对 `/validate` 的公共访问

* [ ] 要求反向代理认证

* [ ] 置于 VPN / Zero Trust 隧道之后

* [ ] 以 **non-root** 身份运行容器

* [ ] 轮换潜在暴露主机上的所有密钥

* [ ] 审计日志中可疑的 `POST /validate` 请求

* [ ] 为 `exec_globals` 添加 WAF 特征

## 🔍 检测思路 (SOC / DFIR)

### 可疑请求路径

```

POST /validate

POST /api/*validate*

```

### IOC 模式

```

exec_globals

__import__

os.system

subprocess

base64.b64decode

```

### 示例 Sigma 风格逻辑

```

title: Langflow CVE-2026-0770 Exploitation Attempt

status: experimental

logsource:

category: webserver

detection:

selection:

cs-uri-stem|contains: "/validate"

cs-method: "POST"

keywords:

- "exec_globals"

- "__import__"

- "subprocess"

condition: selection and keywords

```

## 📚 参考资料

* NVD: CVE-2026-0770

* Zero Day Initiative: ZDI-26-036

* OSV: GHSA-g22f-v6f7-2hrh

## ⭐ 风险摘要

此漏洞是**可在互联网上利用、无需认证、复杂度低,并导致 root 级别 RCE** 的漏洞,这使其成为任何 Langflow 部署的**立即修补优先级**。

## 🏷️ 标签

`cve` `langflow` `rce` `python` `security` `critical` `soc` `dfir` `waf` `github-readme`

## 📌 概述

**CVE-2026-0770** 是一个影响 **Langflow 1.4.2 及更早受影响版本** 的 **严重的未认证远程代码执行 (RCE)** 漏洞。

该缺陷存在于 **`/validate` endpoint** 中,其中 **`exec_globals` 参数** 可能受到不可信输入的影响。由于 Langflow 将攻击者可控的功能包含在执行作用域中,远程攻击者可以在**无需认证的情况下以 root 身份执行任意代码**。

* **CWE:** `CWE-829 — 包含来自不可信控制域的功能`

* **CVSS v3:** `9.8 CRITICAL`

* **Vector:** `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H`

* **确认受影响版本:** `1.4.2`

* **Advisory ID:** `ZDI-CAN-27325`

## 🧠 技术根本原因

易受攻击的代码路径信任在验证逻辑期间传入 **`exec_globals`** 的用户 supplied 值。

### 🔥 易受攻击的流程

```

POST /validate

└── attacker-controlled payload

└── exec_globals injection

└── unsafe inclusion into runtime scope

└── arbitrary Python execution

```

由于验证逻辑**导入或注入了来自不可信控制域的可执行功能**,攻击者可以强制服务器运行任意 Python 代码。

这在以下情况下尤其危险:

* 以 `root` 身份运行的 Docker 容器

* 环境变量中包含 API key 的 AI 工作流服务器

* 公共的 Langflow 仪表板

* 研究 / RAG 编排节点

## 💥 影响

成功利用可能导致:

## 📌 概述

**CVE-2026-0770** 是一个影响 **Langflow 1.4.2 及更早受影响版本** 的 **严重的未认证远程代码执行 (RCE)** 漏洞。

该缺陷存在于 **`/validate` endpoint** 中,其中 **`exec_globals` 参数** 可能受到不可信输入的影响。由于 Langflow 将攻击者可控的功能包含在执行作用域中,远程攻击者可以在**无需认证的情况下以 root 身份执行任意代码**。

* **CWE:** `CWE-829 — 包含来自不可信控制域的功能`

* **CVSS v3:** `9.8 CRITICAL`

* **Vector:** `AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H`

* **确认受影响版本:** `1.4.2`

* **Advisory ID:** `ZDI-CAN-27325`

## 🧠 技术根本原因

易受攻击的代码路径信任在验证逻辑期间传入 **`exec_globals`** 的用户 supplied 值。

### 🔥 易受攻击的流程

```

POST /validate

└── attacker-controlled payload

└── exec_globals injection

└── unsafe inclusion into runtime scope

└── arbitrary Python execution

```

由于验证逻辑**导入或注入了来自不可信控制域的可执行功能**,攻击者可以强制服务器运行任意 Python 代码。

这在以下情况下尤其危险:

* 以 `root` 身份运行的 Docker 容器

* 环境变量中包含 API key 的 AI 工作流服务器

* 公共的 Langflow 仪表板

* 研究 / RAG 编排节点

## 💥 影响

成功利用可能导致:

* ✅ 任意命令执行

* ✅ 主机/容器上的 Root shell

* ✅ 环境变量窃取

* ✅ API key 和数据库凭证泄露

* ✅ Flow 篡改 / 供应链投毒

* ✅ 内部网络中的横向移动

* ✅ 完全沦陷 CI/CD 或 GPU 工作节点

## 🧪 利用条件

| Condition | Status |

| --------------------- | ------- |

| 网络可达 | ✅ 是 |

| 需要认证 | ❌ 否 |

| 用户交互 | ❌ 无 |

| 复杂度 | 🟢 低 |

| 权限提升 | 🔴 Root |

## 🛡️ 缓解措施

### ✅ 立即行动

```

# 立即升级 Langflow

pip install -U langflow

# 限制暴露

# 从外部阻断 /validate

```

### 🔐 加固清单

* [ ] 升级到 `1.4.2` 之后的已修补版本

* [ ] 阻止对 `/validate` 的公共访问

* [ ] 要求反向代理认证

* [ ] 置于 VPN / Zero Trust 隧道之后

* [ ] 以 **non-root** 身份运行容器

* [ ] 轮换潜在暴露主机上的所有密钥

* [ ] 审计日志中可疑的 `POST /validate` 请求

* [ ] 为 `exec_globals` 添加 WAF 特征

## 🔍 检测思路 (SOC / DFIR)

### 可疑请求路径

```

POST /validate

POST /api/*validate*

```

### IOC 模式

```

exec_globals

__import__

os.system

subprocess

base64.b64decode

```

### 示例 Sigma 风格逻辑

```

title: Langflow CVE-2026-0770 Exploitation Attempt

status: experimental

logsource:

category: webserver

detection:

selection:

cs-uri-stem|contains: "/validate"

cs-method: "POST"

keywords:

- "exec_globals"

- "__import__"

- "subprocess"

condition: selection and keywords

```

## 📚 参考资料

* NVD: CVE-2026-0770

* Zero Day Initiative: ZDI-26-036

* OSV: GHSA-g22f-v6f7-2hrh

## ⭐ 风险摘要

此漏洞是**可在互联网上利用、无需认证、复杂度低,并导致 root 级别 RCE** 的漏洞,这使其成为任何 Langflow 部署的**立即修补优先级**。

## 🏷️ 标签

`cve` `langflow` `rce` `python` `security` `critical` `soc` `dfir` `waf` `github-readme`

* ✅ 任意命令执行

* ✅ 主机/容器上的 Root shell

* ✅ 环境变量窃取

* ✅ API key 和数据库凭证泄露

* ✅ Flow 篡改 / 供应链投毒

* ✅ 内部网络中的横向移动

* ✅ 完全沦陷 CI/CD 或 GPU 工作节点

## 🧪 利用条件

| Condition | Status |

| --------------------- | ------- |

| 网络可达 | ✅ 是 |

| 需要认证 | ❌ 否 |

| 用户交互 | ❌ 无 |

| 复杂度 | 🟢 低 |

| 权限提升 | 🔴 Root |

## 🛡️ 缓解措施

### ✅ 立即行动

```

# 立即升级 Langflow

pip install -U langflow

# 限制暴露

# 从外部阻断 /validate

```

### 🔐 加固清单

* [ ] 升级到 `1.4.2` 之后的已修补版本

* [ ] 阻止对 `/validate` 的公共访问

* [ ] 要求反向代理认证

* [ ] 置于 VPN / Zero Trust 隧道之后

* [ ] 以 **non-root** 身份运行容器

* [ ] 轮换潜在暴露主机上的所有密钥

* [ ] 审计日志中可疑的 `POST /validate` 请求

* [ ] 为 `exec_globals` 添加 WAF 特征

## 🔍 检测思路 (SOC / DFIR)

### 可疑请求路径

```

POST /validate

POST /api/*validate*

```

### IOC 模式

```

exec_globals

__import__

os.system

subprocess

base64.b64decode

```

### 示例 Sigma 风格逻辑

```

title: Langflow CVE-2026-0770 Exploitation Attempt

status: experimental

logsource:

category: webserver

detection:

selection:

cs-uri-stem|contains: "/validate"

cs-method: "POST"

keywords:

- "exec_globals"

- "__import__"

- "subprocess"

condition: selection and keywords

```

## 📚 参考资料

* NVD: CVE-2026-0770

* Zero Day Initiative: ZDI-26-036

* OSV: GHSA-g22f-v6f7-2hrh

## ⭐ 风险摘要

此漏洞是**可在互联网上利用、无需认证、复杂度低,并导致 root 级别 RCE** 的漏洞,这使其成为任何 Langflow 部署的**立即修补优先级**。

## 🏷️ 标签

`cve` `langflow` `rce` `python` `security` `critical` `soc` `dfir` `waf` `github-readme`标签:AI安全, AI工作流, Chat Copilot, CISA项目, CVE, CVE-2026-0770, CVSS 9.8, CWE-829, Docker安全, exec_globals, Langflow, PoC, RAG, RCE, Web报告查看器, ZDI-Can-27325, 威胁模拟, 数字签名, 暴力破解, 未授权访问, 编程工具, 网络安全, 请求拦截, 远程代码执行, 逆向工具, 隐私保护, 高危漏洞