Luc5r/botnet-detection-aclr

GitHub: Luc5r/botnet-detection-aclr

融合ANN、CNN、LSTM和RNN的混合深度学习模型,用于检测IoT环境中的僵尸网络攻击,在UNSW-NB15数据集上实现高准确率的多类别攻击识别。

Stars: 1 | Forks: 0

# 🤖 用于 IoT 僵尸网络检测的混合深度学习模型

## 📌 概述

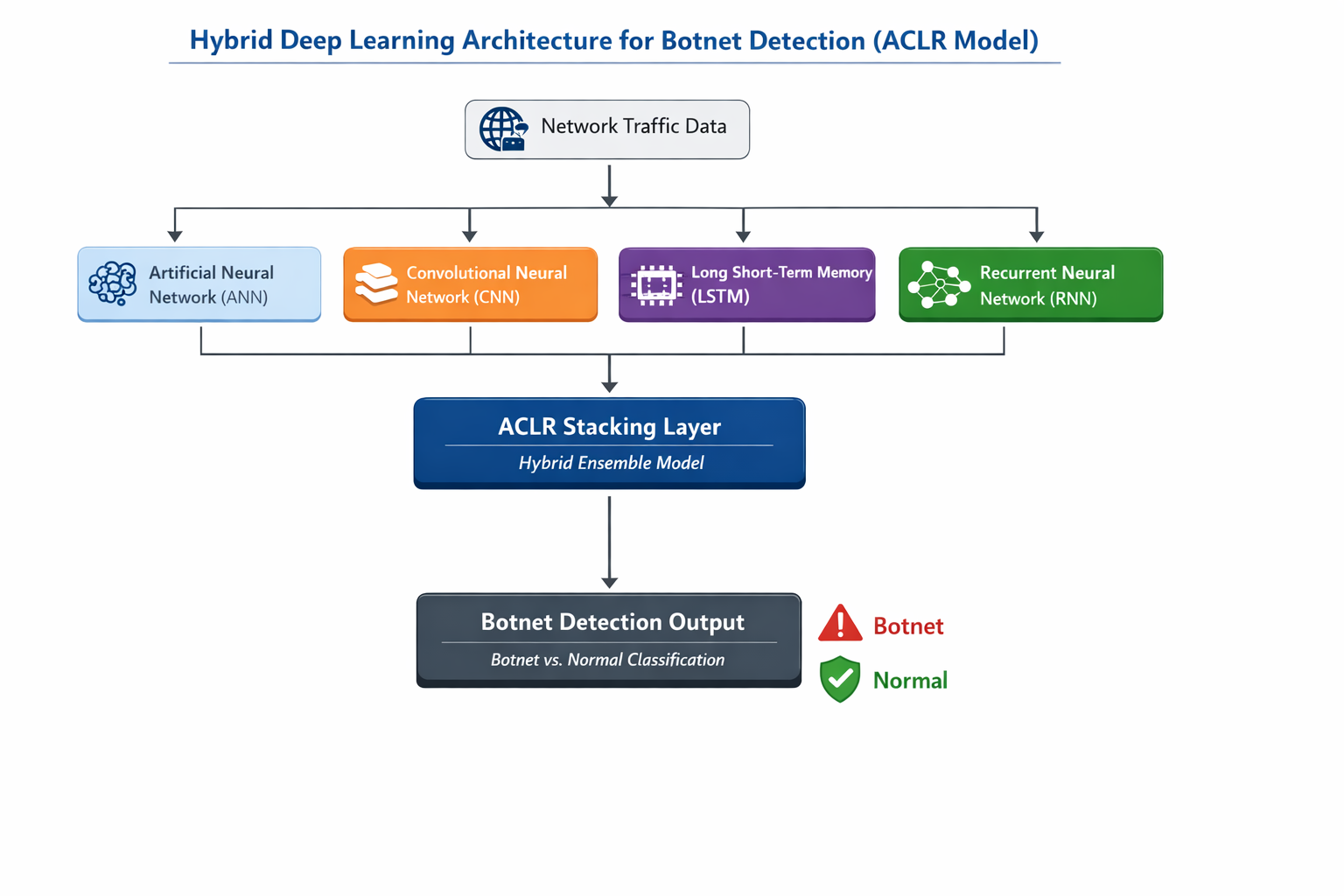

本项目提出了一种用于检测 IoT 环境中僵尸网络攻击的 **混合深度学习模型 (ACLR)**。通过结合多种神经网络,该系统提高了检测准确性,并能适应不断演变的网络威胁。

## ⚠️ 问题描述

传统的入侵检测系统由于模式识别能力有限和误报率高,无法检测 IoT 网络中的 **未知且不断演变的僵尸网络攻击**。

## 💡 提出的解决方案

一种 **堆叠混合模型 (ACLR)**,结合了:

* 🧠 ANN → 复杂特征学习

* 🧩 CNN → 空间特征提取

* ⏳ LSTM → 时序依赖学习

* 🔁 RNN → 序列行为建模

## 🏗️ 架构

### 📷 图示

### 🔄 流程表示

```

graph TD

A[Network Traffic Input]

A --> B[ANN]

A --> C[CNN]

A --> D[LSTM]

A --> E[RNN]

B --> F[ACLR Stacking Layer]

C --> F

D --> F

E --> F

F --> G[Final Prediction]

G --> H[Botnet or Normal]

```

## 📊 数据集

* UNSW-NB15 数据集

* 包含多种攻击类型:

* Normal (正常)

* DoS (拒绝服务)

* Exploits (漏洞利用)

* Fuzzers (模糊测试)

* Reconnaissance (侦察)

* Backdoor (后门)

* Shellcode (壳代码)

* Worms (蠕虫)

## ⚙️ 方法论

1. 数据预处理与归一化

2. 训练 ANN, CNN, LSTM, RNN 模型

3. 使用 Stacking (堆叠) 方法组合模型 (ACLR)

4. 使用以下指标评估:

* Accuracy (准确率)

* Precision (精确率)

* Recall (召回率)

* ROC-AUC

## 📈 结果

* ✅ 准确率:~96–99%

* ✅ 强大的多类别分类能力

* ✅ 改进了对未知攻击的检测

* ✅ 减少了误报

## 🚀 如何运行

### 1. 克隆仓库

```

git clone https://github.com/Luc5r/botnet-detection-aclr.git

cd botnet-detection-aclr

```

### 2. 安装依赖

```

pip install -r requirements.txt

```

### 3. 运行项目

```

python frontend.py

```

## 🧰 技术栈

* Python

* TensorFlow / Keras

* Scikit-learn

* Pandas, NumPy

## ✨ 主要特性

* 混合深度学习架构

* 多类别僵尸网络检测

* 适用于 IoT 环境的可扩展性

* 处理不断演变的网络威胁

## 🔮 未来工作

* 实时部署

* 与 IDS 系统集成

* 轻量化优化

## 📄 论文

**标题:** Enhancing IoT Security: Hybrid Machine Learning for Detection of Botnet Attacks

🔗 https://www.ijraset.com/print-certificate/enhancing-iot-security-hybrid-machine-learning-for-detection-of-botnet-attacks

## 👨💻 作者

**Satya Sai**

B.Tech 计算机科学与工程 (网络安全)

## 📌 注意

由于 GitHub 大小限制,大型数据集和模型文件使用 Git LFS 进行管理。

标签:ACLR, ANN, Apex, CISA项目, CNN, DoS攻击, IoT, LSTM, Python, RNN, Shellcode, TensorFlow, UNSW-NB15数据集, 人工智能, 僵尸网络检测, 入侵检测系统, 后门, 堆叠模型, 安全数据湖, 异常检测, 技术调研, 插件系统, 无后门, 时空特征提取, 机器学习, 深度学习, 混合模型, 物联网安全, 用户模式Hook绕过, 神经网络, 网络安全, 蠕虫, 逆向工具, 配置错误, 隐私保护