osvaldobeato/digital-forensics-investigations

GitHub: osvaldobeato/digital-forensics-investigations

一个展示数字取证实战流程的学习资源,通过勒索软件案例演示如何利用元数据分析工具提取文档作者、GPS位置和设备信息等关键证据。

Stars: 0 | Forks: 0

# 数字取证调查

## 概述

本仓库包含在实验室环境中进行的实战数字取证调查。这些案例演示了如何分析可疑文件、提取元数据,并揭示隐藏信息,例如作者身份、地理位置和设备详情。

## 案例

### 案例 1:勒索软件文件分析

- 分析了与勒索软件场景相关的可疑文件

- 从 PDF 文档中提取了元数据

- 从图像元数据中识别了 GPS 坐标

- 确定了与图像关联的街道位置

- 识别了用于拍摄照片的相机型号

## 简介

本次调查侧重于分析与疑似勒索软件事件相关的文件。目标是从文档和图像中提取元数据,以识别与文件相关的作者、来源和位置。

## 目标

- 分析可疑文件(PDF、图像、压缩包)

- 从文档中提取元数据

- 识别文件创建者和来源

- 从图像元数据中确定地理位置

- 识别用于创建文件的设备

## 使用的工具

- Linux (TryHackMe AttackBox)

- pdfinfo

- exiftool

- Google Maps

## 调查步骤

### 1. 识别文件

```

cd /root/Rooms/introdigitalforensics

ls

```

发现的文件:

- ransom-letter.doc

- ransom-letter.pdf

- ransom-letter-2.zip

- letter-image.jpg

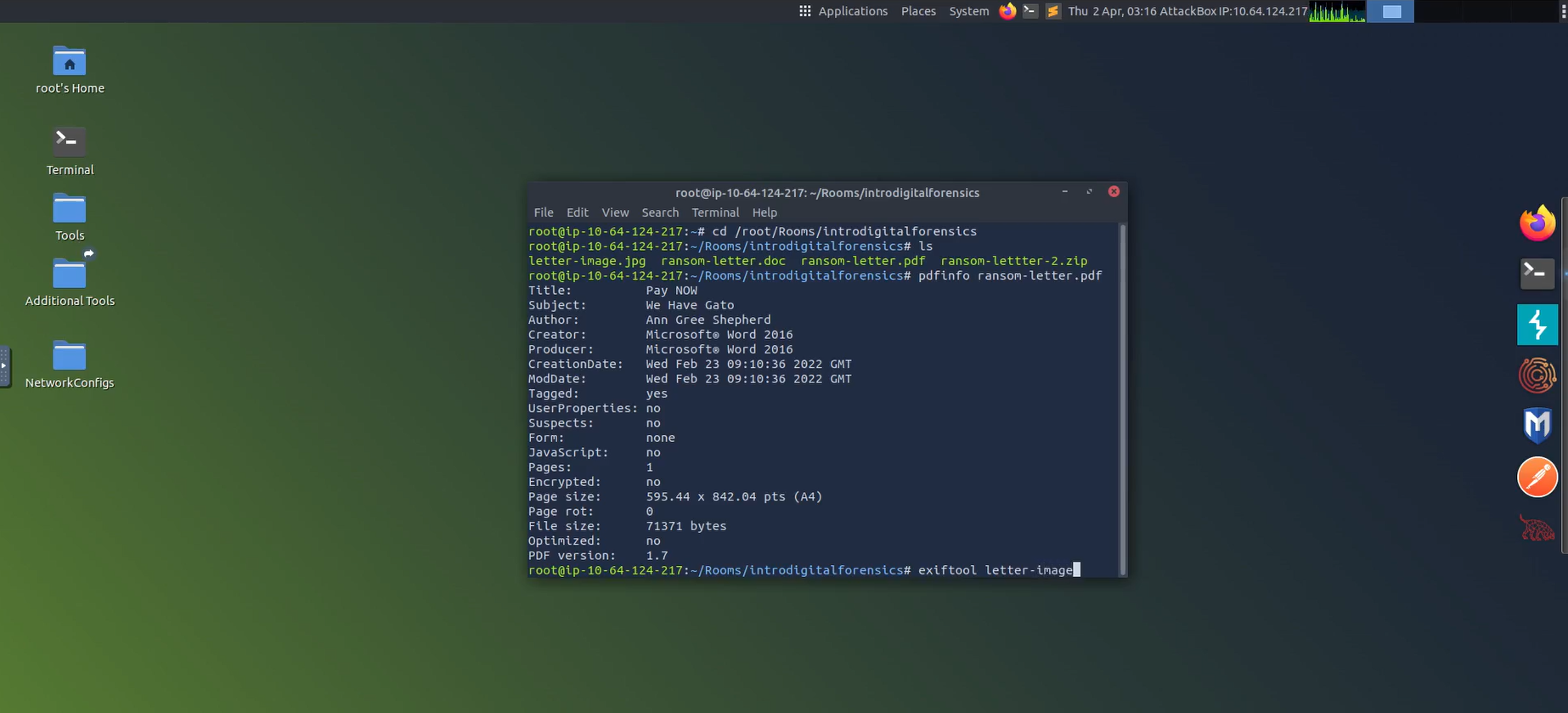

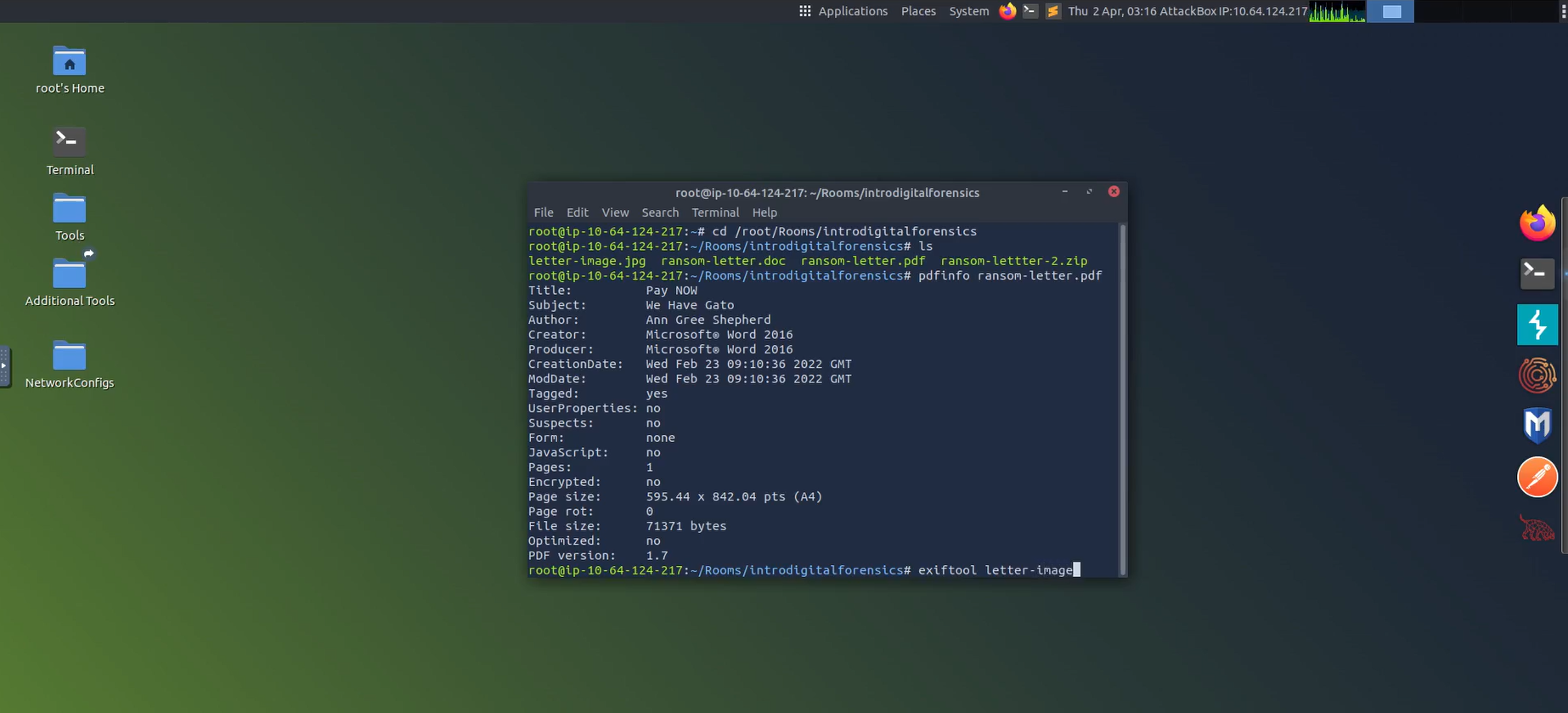

### 2. 分析 PDF 元数据

```

pdfinfo ransom-letter.pdf

```

发现:

- 标题:Pay NOW

- 主题:We Have Gato

- 作者:Ann Gree Shepherd

- 创建者:Microsoft Word 2016

- 制作工具:Microsoft Word 2016

- 创建日期:Wed Feb 23 09:10:36 2022 GMT

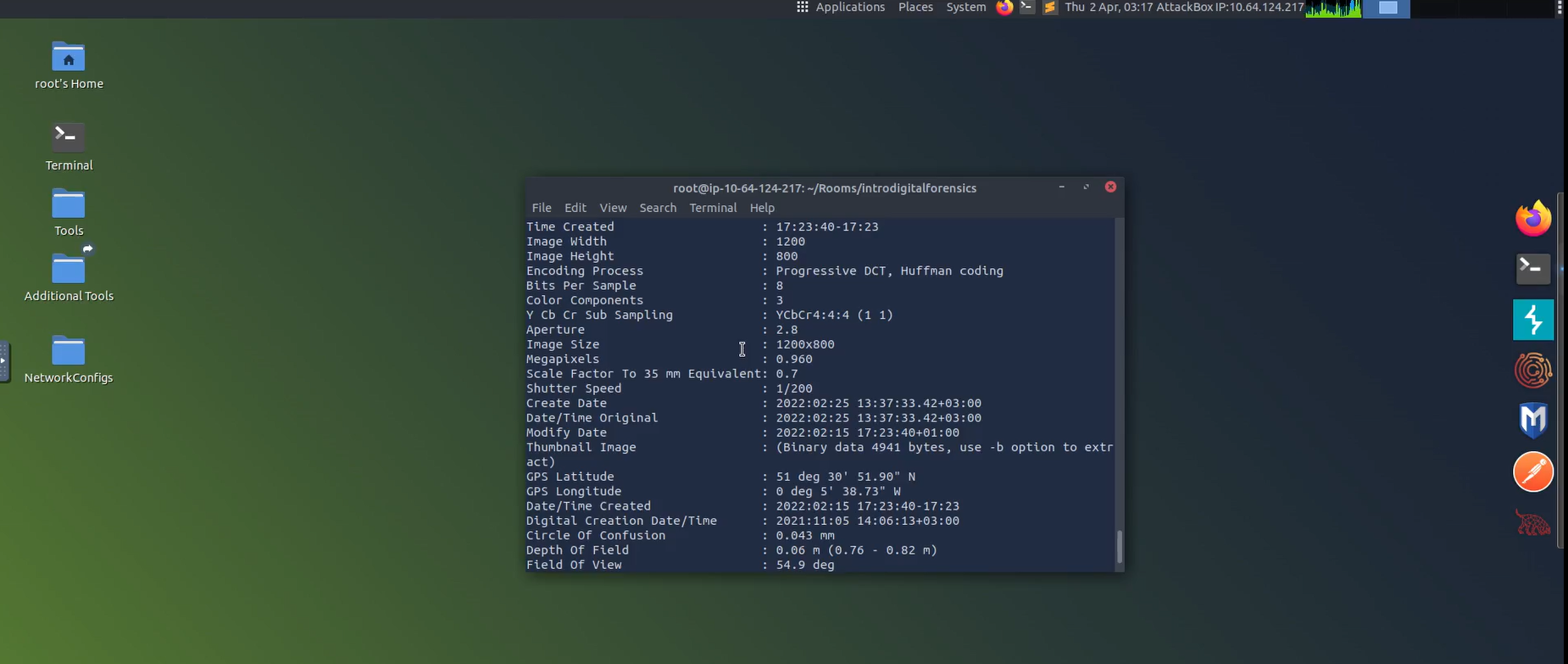

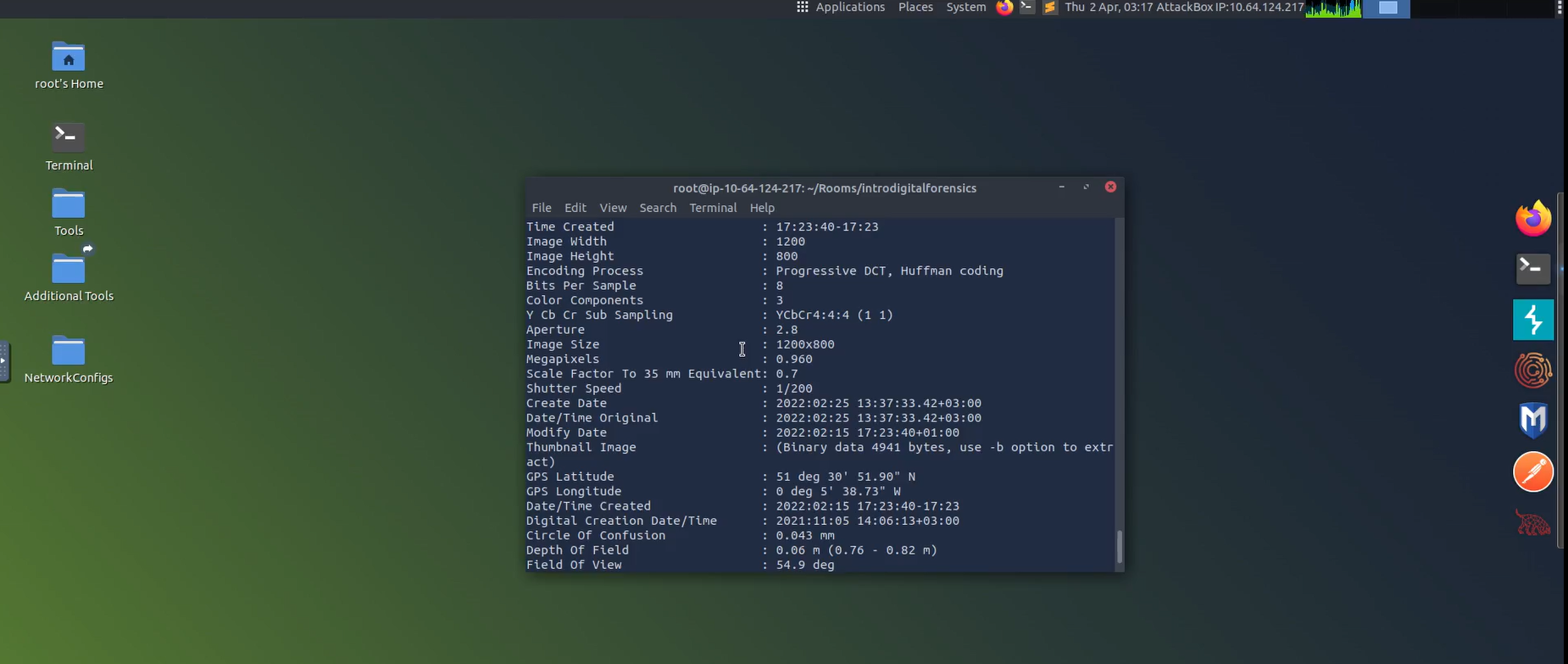

### 3. 提取图像元数据

```

exiftool letter-image.jpg

```

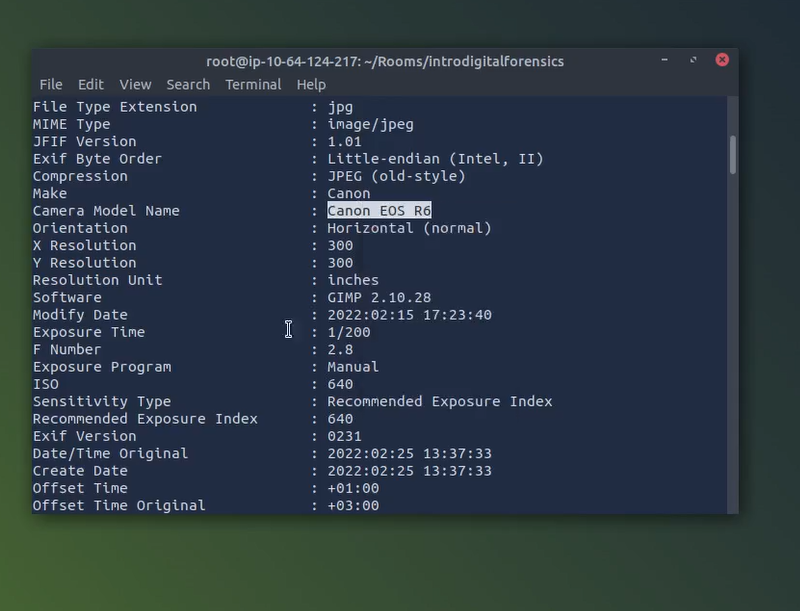

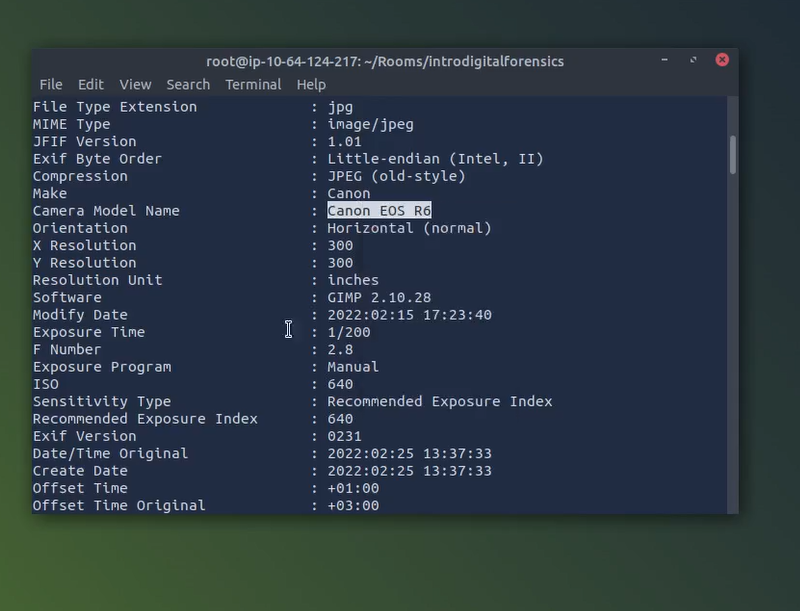

关键发现:

- 相机型号:Canon EOS R6

- GPS 纬度:51 deg 30' 51.90" N

- GPS 经度:0 deg 5' 38.73" W

- 原始日期/时间:2022:02:25 13:37:33

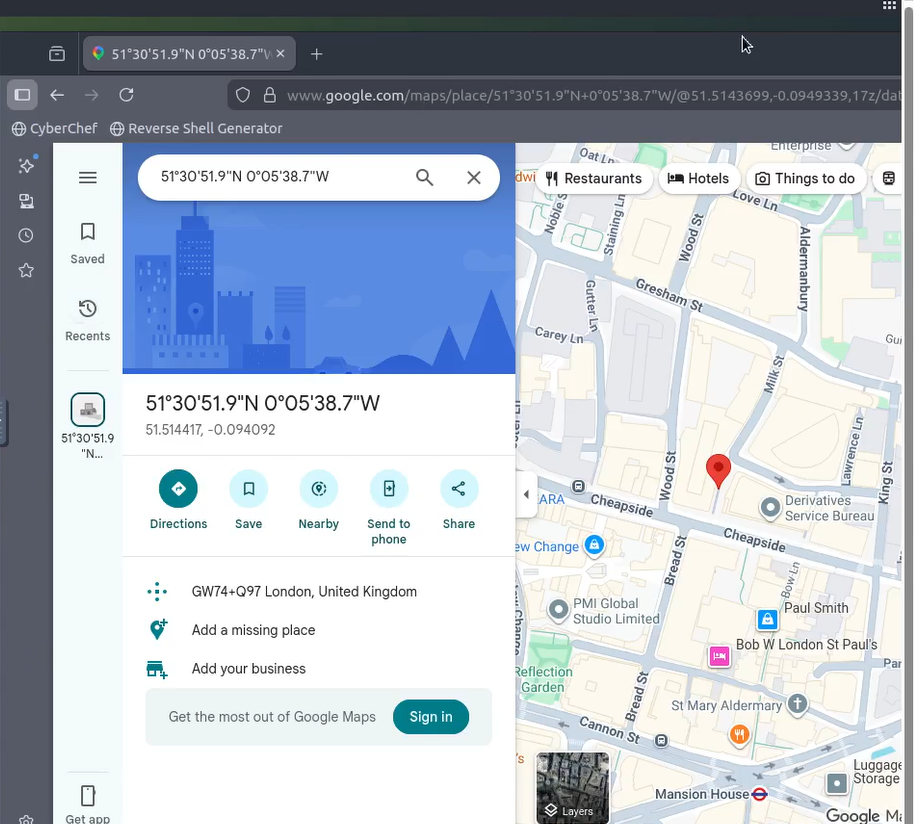

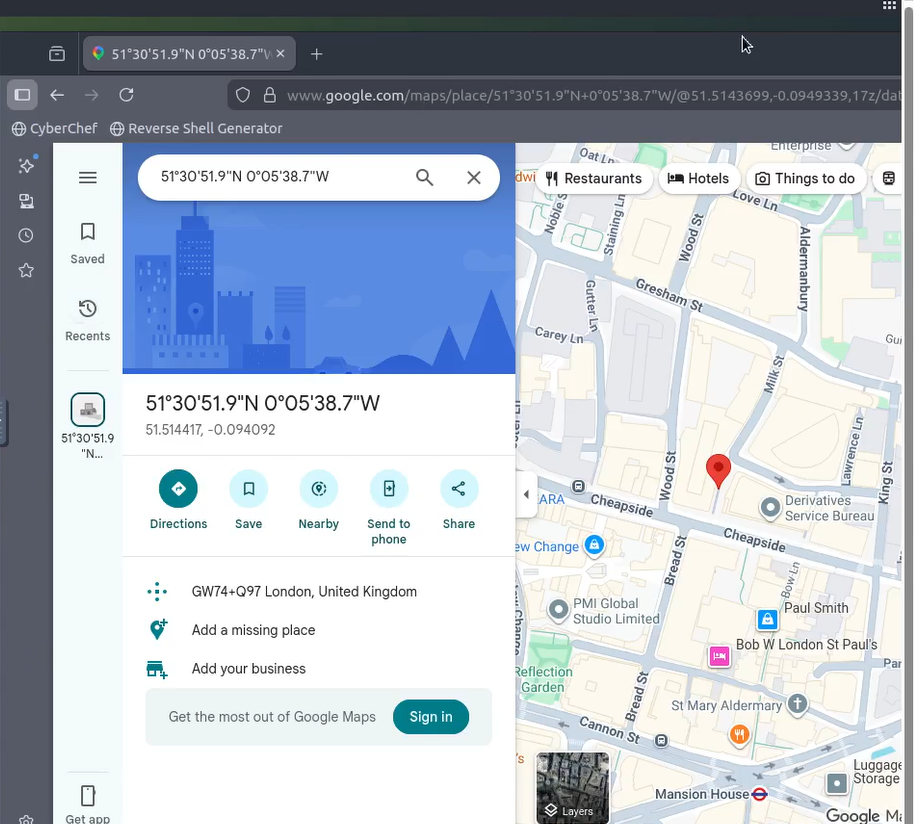

### 4. 地理位置分析

将 GPS 坐标输入 Google Maps 以识别拍摄图像的位置。

识别的位置:

- Milk Street, London, United Kingdom

## 证据

### 文件发现与 PDF 元数据分析

以下截图显示了在调查目录中识别出的可疑文件。该截图还显示了使用 `pdfinfo` 从 PDF 中提取的元数据。

### 图像元数据提取

以下截图显示了使用 `exiftool` 从图像中提取的元数据。

### 图像元数据提取

以下截图显示了使用 `exiftool` 从图像中提取的元数据。

### 地理位置验证

以下截图显示了通过 Google Maps 解析出的 GPS 坐标,对应地点为 Milk Street。

### 地理位置验证

以下截图显示了通过 Google Maps 解析出的 GPS 坐标,对应地点为 Milk Street。

### 相机型号识别

以下截图确认了从图像元数据中识别出的相机型号。

### 相机型号识别

以下截图确认了从图像元数据中识别出的相机型号。

## 调查结果

- 勒索信文档是使用 Microsoft Word 2016 创建的

- PDF 元数据识别出作者为 Ann Gree Shepherd

- 图像元数据显示了嵌入的 GPS 坐标

- 图像位置被追踪到伦敦的 Milk Street

- 用于捕获图像的相机是 Canon EOS R6

## 结论

本次调查展示了元数据分析如何揭示关键的取证证据。通过检查文档和图像属性,成功识别了作者身份、地理位置和设备信息,这些在数字取证调查和事件响应中都具有重要价值。

## 展示的技能

- 文件元数据分析

- PDF 元数据提取

- 图像取证

- 地理位置分析

- 数字证据解读

## 调查结果

- 勒索信文档是使用 Microsoft Word 2016 创建的

- PDF 元数据识别出作者为 Ann Gree Shepherd

- 图像元数据显示了嵌入的 GPS 坐标

- 图像位置被追踪到伦敦的 Milk Street

- 用于捕获图像的相机是 Canon EOS R6

## 结论

本次调查展示了元数据分析如何揭示关键的取证证据。通过检查文档和图像属性,成功识别了作者身份、地理位置和设备信息,这些在数字取证调查和事件响应中都具有重要价值。

## 展示的技能

- 文件元数据分析

- PDF 元数据提取

- 图像取证

- 地理位置分析

- 数字证据解读

### 图像元数据提取

以下截图显示了使用 `exiftool` 从图像中提取的元数据。

### 图像元数据提取

以下截图显示了使用 `exiftool` 从图像中提取的元数据。

### 地理位置验证

以下截图显示了通过 Google Maps 解析出的 GPS 坐标,对应地点为 Milk Street。

### 地理位置验证

以下截图显示了通过 Google Maps 解析出的 GPS 坐标,对应地点为 Milk Street。

### 相机型号识别

以下截图确认了从图像元数据中识别出的相机型号。

### 相机型号识别

以下截图确认了从图像元数据中识别出的相机型号。

## 调查结果

- 勒索信文档是使用 Microsoft Word 2016 创建的

- PDF 元数据识别出作者为 Ann Gree Shepherd

- 图像元数据显示了嵌入的 GPS 坐标

- 图像位置被追踪到伦敦的 Milk Street

- 用于捕获图像的相机是 Canon EOS R6

## 结论

本次调查展示了元数据分析如何揭示关键的取证证据。通过检查文档和图像属性,成功识别了作者身份、地理位置和设备信息,这些在数字取证调查和事件响应中都具有重要价值。

## 展示的技能

- 文件元数据分析

- PDF 元数据提取

- 图像取证

- 地理位置分析

- 数字证据解读

## 调查结果

- 勒索信文档是使用 Microsoft Word 2016 创建的

- PDF 元数据识别出作者为 Ann Gree Shepherd

- 图像元数据显示了嵌入的 GPS 坐标

- 图像位置被追踪到伦敦的 Milk Street

- 用于捕获图像的相机是 Canon EOS R6

## 结论

本次调查展示了元数据分析如何揭示关键的取证证据。通过检查文档和图像属性,成功识别了作者身份、地理位置和设备信息,这些在数字取证调查和事件响应中都具有重要价值。

## 展示的技能

- 文件元数据分析

- PDF 元数据提取

- 图像取证

- 地理位置分析

- 数字证据解读标签:exiftool, EXIF数据, Geolocation, HTTP工具, Metadata, pdfinfo, PDF分析, TryHackMe, 作者识别, 元数据分析, 勒索软件调查, 图像取证, 地理位置追踪, 域名收集, 域环境安全, 实验室环境, 摄影机型号识别, 数字取证, 数据恢复, 文件分析, 电子取证, 网络安全, 自动化脚本, 调查溯源, 隐私保护