dorkru/Active-directory-attack-path-lab

GitHub: dorkru/Active-directory-attack-path-lab

一个演示 Active Directory 域渗透完整攻击链的实验环境,涵盖从枚举到域控沦陷的红队技术与检测要点。

Stars: 0 | Forks: 0

## **Active Directory 攻击路径 – 红队实验室**

攻击路径概述

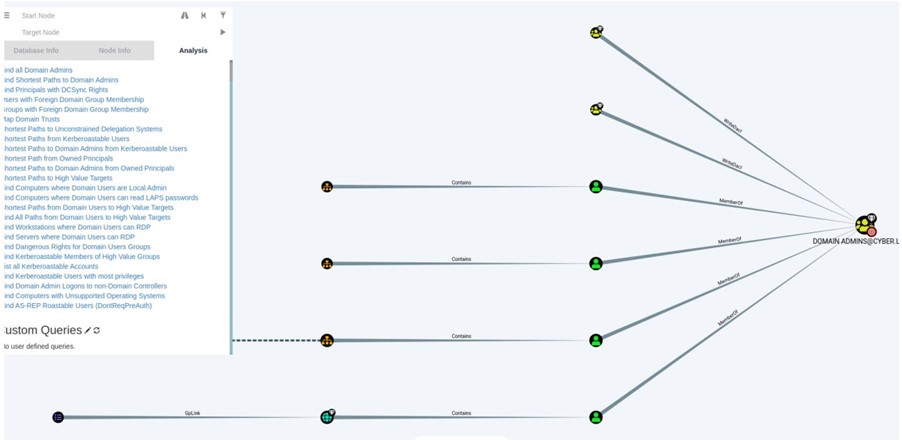

上图展示了使用 BloodHound 识别出的、从被攻陷用户账户到 Domain Admin 权限的最短攻击路径。

它突出了允许在 Active Directory 环境内进行权限提升的关键关系和配置错误。

## 概述

本项目演示了对 Active Directory 环境的模拟攻陷过程,从初始访问到使用常见红队技术实现完全的域攻陷。

## 实验环境

- Windows Server (Domain Controller)

- Windows 10 客户端

- Kali Linux

- 工具:BloodHound, PowerView, Rubeus, Mimikatz, Impacket

## 攻击路径摘要:

1. 通过被攻陷的 Windows 客户端进行初始访问

2. 使用 PowerView 和 BloodHound 进行域枚举

3. 识别可进行 AS-REP Roasting 的账户

4. 凭据提取和密码破解

5. 使用 PsExec 进行横向移动

6. 权限提升至 Domain Admin

7. 域攻陷和权限维持 (Golden Ticket)

## 关键技术:

- Active Directory 枚举

- AS-REP Roasting

- 凭据转储

- 横向移动

- Golden Ticket 攻击

## 关键要点:

- Active Directory 中的配置错误可能导致完全的域攻陷

- 攻击路径比单个漏洞更重要

- 适当的监控和加固可以防止大多数此类攻击

## 免责声明

本项目是在受控实验室环境中进行的,仅用于教育目的。

## 攻击场景:

攻击者获得对加入域的机器的初始访问权限,并开始枚举 Active Directory 环境。

配置错误允许通过 AS-REP Roasting 提取凭据,进而导致横向移动并最终导致域攻陷。

## 检测机会:

- 检测异常的 Kerberos 请求 (AS-REP Roasting)

- 监控通过 PsExec 进行的横向移动

- 特权账户的可疑使用

## 展示技能:

- Active Directory 枚举

- 凭据访问技术

- 横向移动

- 权限提升

## 影响

对这些配置错误的成功利用实现了完全的域攻陷,证明了正确加固 Active Directory 的至关重要性。

## 作者

本项目是我专注于 Active Directory 和红队技术的网络安全动手学习的一部分。

标签:Active Directory, AD域安全, AS-REP Roasting, BloodHound, Conpot, CTF学习, Impacket, Kerberos攻击, Mimikatz, Modbus, OPA, PE 加载器, Plaso, PowerView, Rubeus, Web报告查看器, Windows安全, 内网渗透, 凭据转储, 协议分析, 域渗透, 域管权限, 插件系统, 攻击模拟, 攻击路径分析, 数据展示, 权限提升, 模拟器, 横向移动, 电子数据取证, 红队, 编程规范, 网络安全实验, 蓝队检测, 靶场, 驱动签名利用, 黄金票据