LiulSintayehuTebkew/active-directory-and-splunk-siem-lab

GitHub: LiulSintayehuTebkew/active-directory-and-splunk-siem-lab

这是一个模拟企业Active Directory环境的家庭实验室项目,用于通过Splunk SIEM和Atomic Red Team进行攻击模拟与安全检测演练。

Stars: 0 | Forks: 0

# Active Directory Splunk SIEM 实验室

我搭建的一个家庭实验室,用于模拟真实的企业环境——包含 Active Directory、Splunk SIEM,以及使用 Kali Linux 和 Atomic Red Team 进行的实际攻击模拟。

目标很简单:搭建基础设施,对其发起攻击,然后看看 Splunk 是否能检测到。结果它做到了。

## 实验室包含内容

| 组件 | 角色 |

|---|---|

| Windows Server 2022 | 域控制器 |

| Windows 10 | 目标终端,已加入域 |

| Ubuntu Server | Splunk SIEM 服务器 |

| Kali Linux | 攻击机 |

| Sysmon | Windows 机器上的终端遥测 |

| Splunk Universal Forwarder | 将日志从终端发送到 Splunk |

| Atomic Red Team | MITRE ATT&CK 技术模拟 |

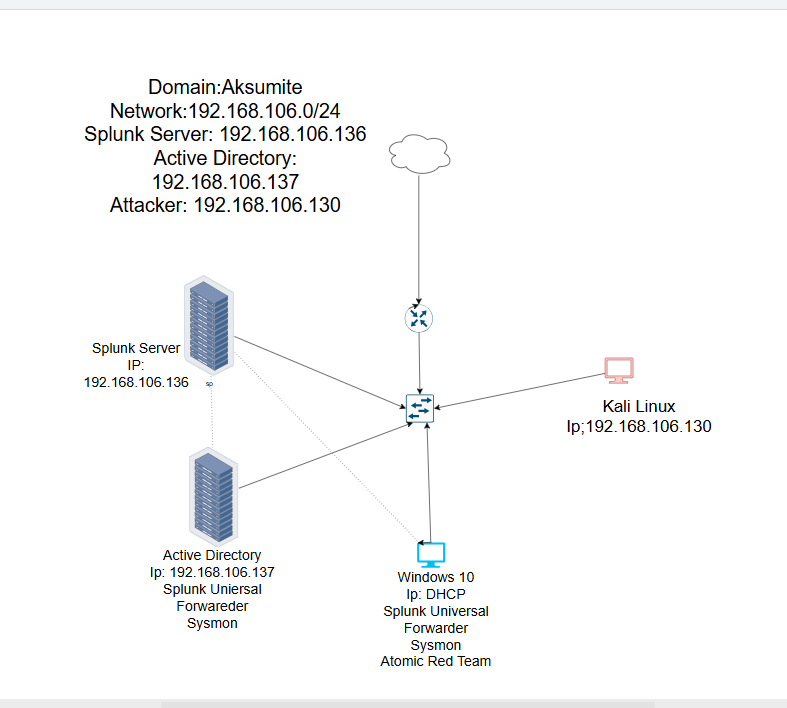

## 网络概览

- **域:** Aksumite

- **网络:** 192.168.106.0/24

- **Splunk 服务器:** 192.168.106.136

- **Active Directory / DC:** 192.168.106.133

- **攻击者:** 192.168.106.130

- **Windows 10 目标:** DHCP

## 实施过程

1. 在 VMware 中收集了全部四台虚拟机,并将它们配置在同一个 NAT 网络中

2. 在 Windows 10 和 Windows Server 2022 上安装了 Sysmon,以获取详细的终端日志

3. 在 Ubuntu 上搭建了 Splunk,并在两台 Windows 机器上配置了 Universal Forwarder

4. 构建了 Active Directory——将 Server 2022 提升为 DC,创建了 Aksumite 林,添加了 HR 和 IT 组织单位并在其中创建了用户

5. Windows 10 加入了域

6. 从 Kali 发起暴力破解攻击——Splunk 通过 EventCode 4625(登录失败)捕获了该攻击

7. 安装了 RAT 并运行了映射到 MITRE ATT&CK 的 Atomic Red Team 技术

8. 在 Splunk 中分析了所有遥测数据——每次攻击都生成了预期的事件

## 使用的工具

- VMware

- Windows Server 2022, Windows 10, Ubuntu Server, Kali Linux

- Splunk Enterprise + Universal Forwarder

- Sysmon (SwiftOnSecurity 配置)

- Atomic Red Team

- MITRE ATT&CK Framework

- draw.io(用于绘制图表)

## 法律免责声明

本仓库中记录的所有研究均在我个人拥有和控制的隔离 VMware 实验室环境中进行。未涉及任何真实的系统、网络、用户或组织。这项工作仅用于教育目的——旨在了解漏洞的工作原理,以便能够专业地识别、报告和修复它们。

**切勿在您自己受控的实验室环境之外复制本仓库中的任何内容。**

标签:Active Directory, AMSI绕过, Atomic Red Team, Cloudflare, MITRE ATT&CK, Plaso, PoC, RAT, Splunk Universal Forwarder, Sysmon, TGT, VMware, Windows Server, 域控制器, 威胁检测, 安全实验室, 安全运营, 扫描框架, 攻击模拟, 攻防演练, 数据泄露检测, 暴力破解, 红队行动, 网络安全, 网络安全实验, 虚拟化, 遥测数据, 隐私保护, 驱动签名利用