Kushan-Rathnayake/G-CROC-Azure-SIEM-SOAR-Active-Defense

GitHub: Kushan-Rathnayake/G-CROC-Azure-SIEM-SOAR-Active-Defense

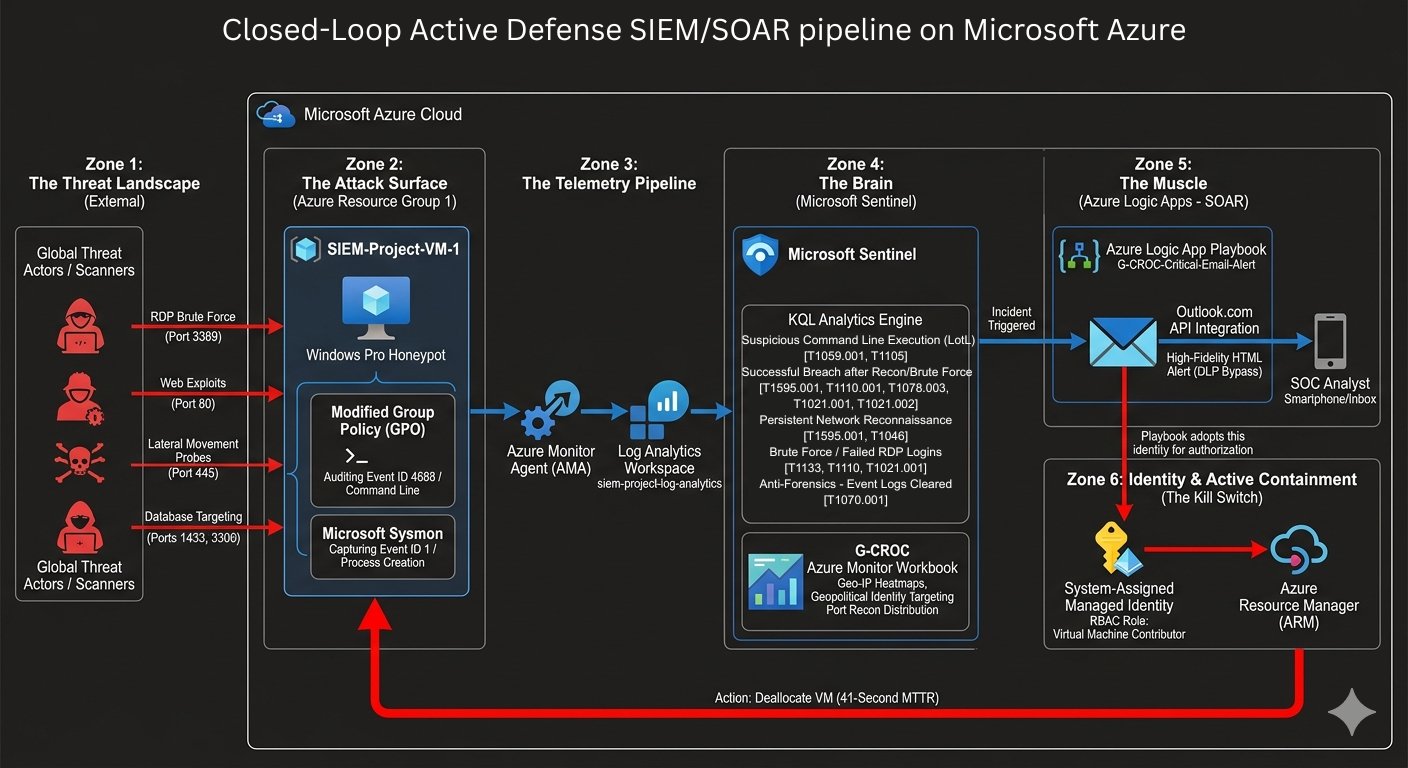

基于 Azure 原生技术栈构建的企业级 SIEM/SOAR 主动防御架构,通过蜜罐遥测、KQL 检测工程和自动化 Playbook 实现 42 秒自主威胁遏制闭环。

Stars: 0 | Forks: 0

# G-CROC:Azure 原生自主主动防御与 SIEM-SOAR 架构

## 🛑 执行摘要

**全球网络侦察运营中心 (G-CROC)** 是一个在 Microsoft Azure 中原生构建的企业级 SIEM/SOAR 管道。虽然许多安全实验室专注于被动监控,但该项目实现了一种**主动防御** 方法论。

通过构建一个闭环自动化管道,该架构不仅能“看到”攻击,还能自主隔离受损资产。利用 Sysmon 遥测数据、自定义 KQL 检测逻辑和 Azure Logic Apps,该系统实现了经过验证的 **42 秒平均响应时间 (MTTR)**,即从初始 Payload 执行到全面基础设施遏制的总耗时。

## 🗺️ 架构概述

## 🚀 管道分解与实现

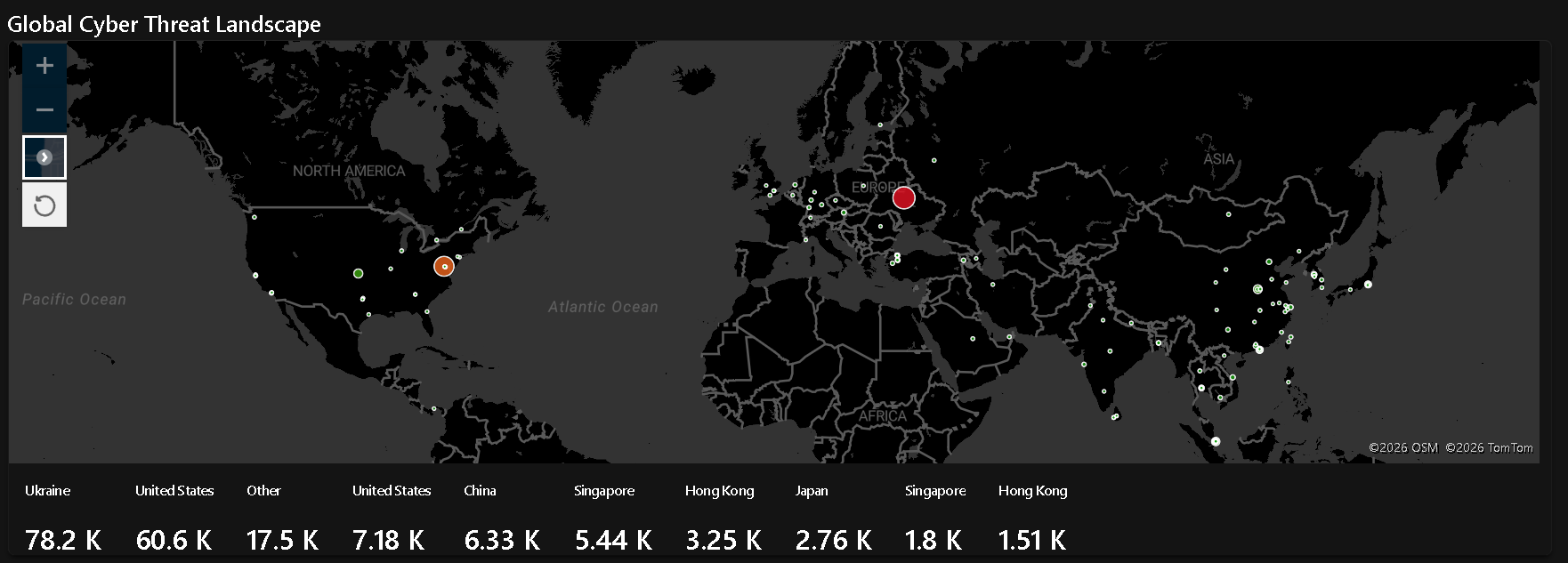

### 区域 1 与 2:威胁态势与攻击面

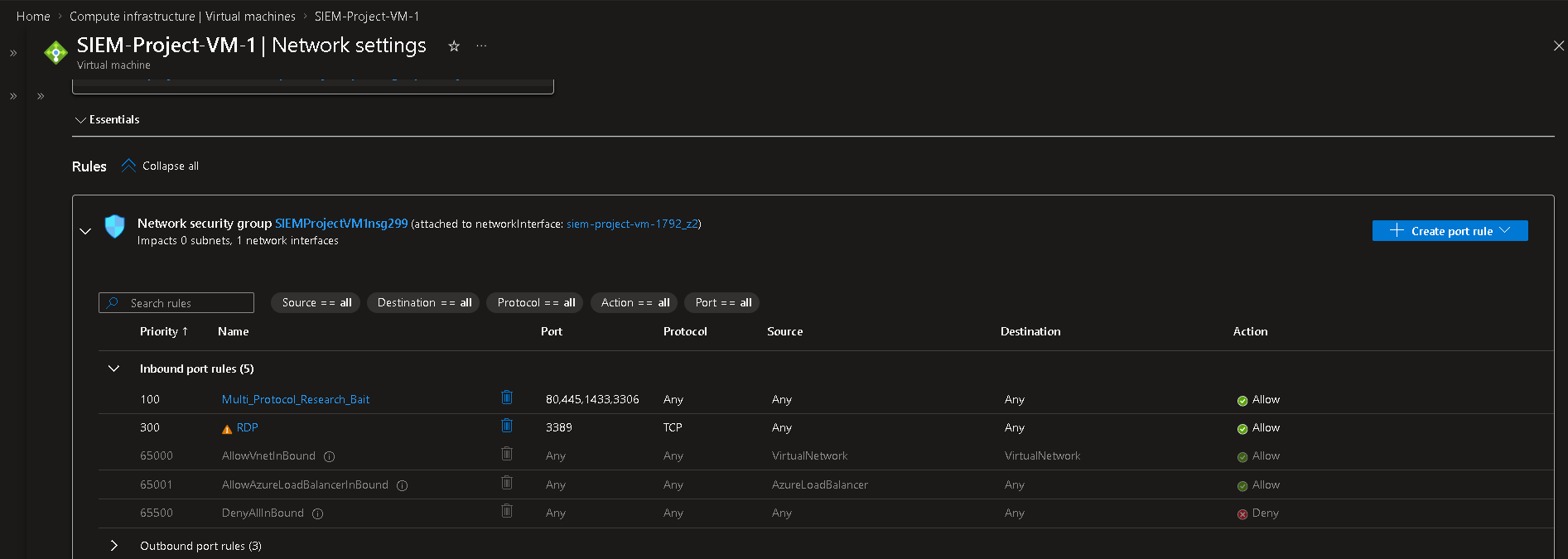

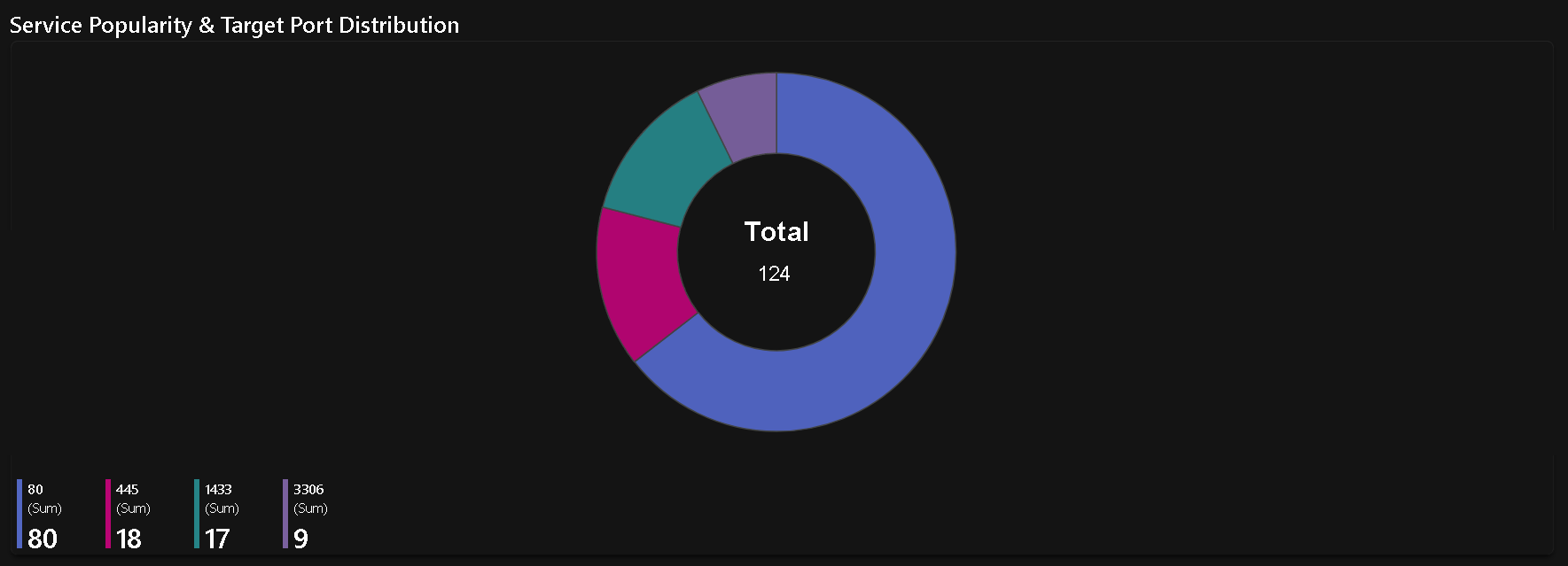

为了吸引真实的威胁行为者,我在 Azure 中配置了一台 **Windows Pro 蜜罐** (`SIEM-Project-VM-1`),并故意将关键端口 (3389, 80, 445, 1433) 暴露给公共互联网。

由于标准的 Windows 事件日志不足以检测高级的“依靠自身资源生存” (LotL) 技术,我强化了操作系统以生成高保真度的遥测数据:

* **修改的 GPO:** 启用了针对事件 ID 4688 的高级审计,以捕获命令行参数。

* **Microsoft Sysmon:** 使用 SwiftOnSecurity 配置部署了 Sysmon,以监视事件 ID 1(进程创建),从而提供对隐蔽的 PowerShell 和 Certutil 执行的可见性。

### 区域 3:遥测管道

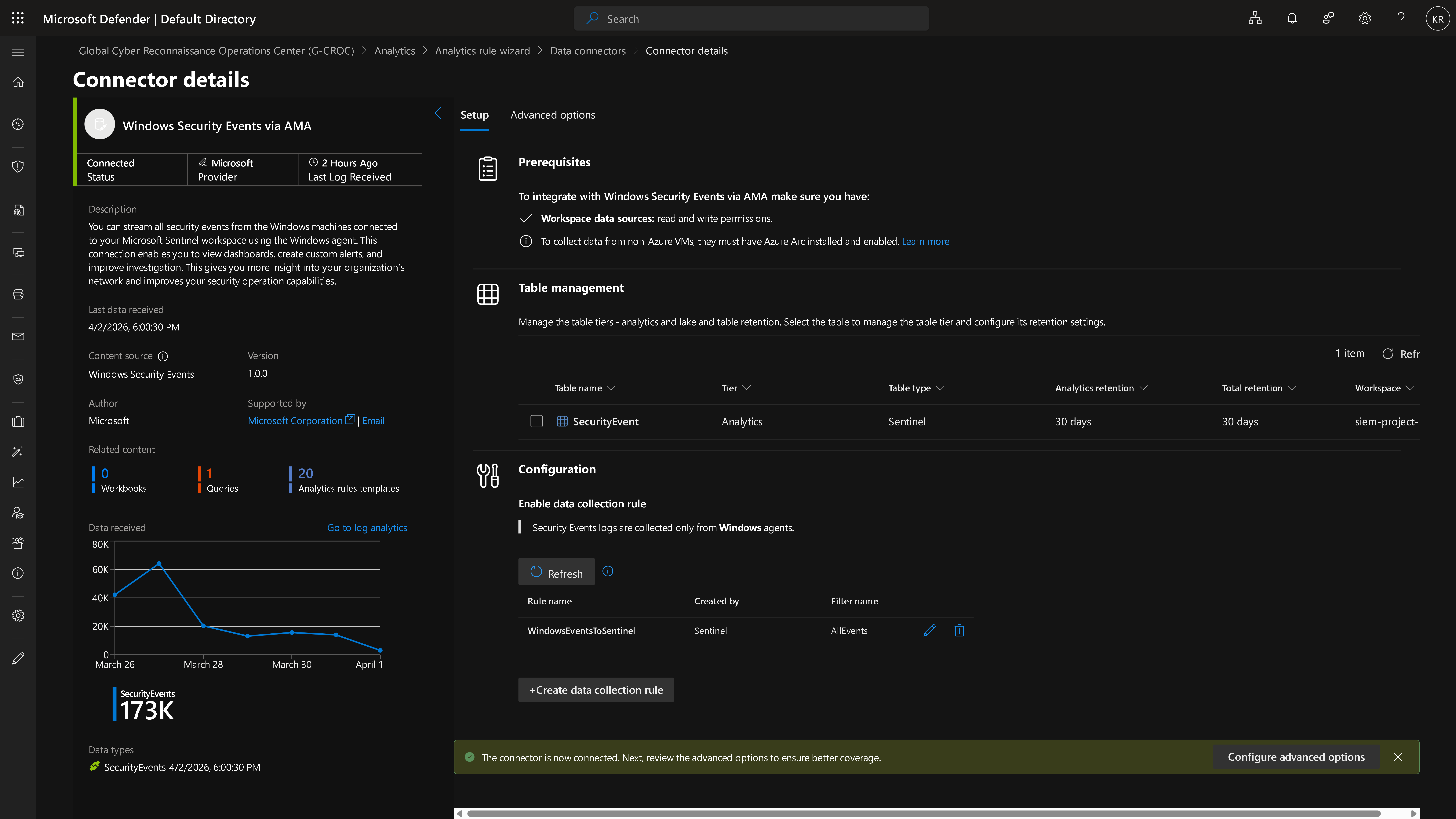

一旦蜜罐开始生成数据,这些遥测数据就需要安全地传输到 SIEM。

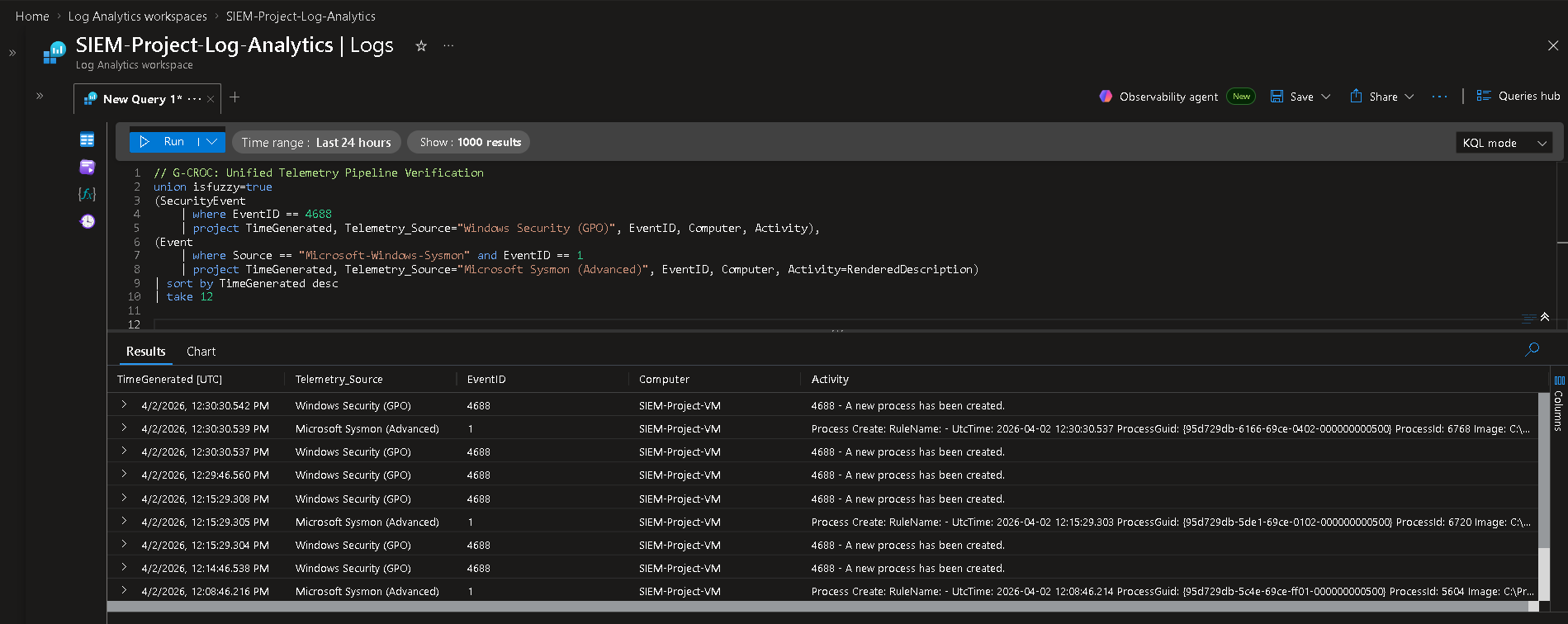

* 我通过数据收集规则 (DCR) 配置了 **Azure Monitor Agent (AMA)**,以抓取本地 Windows 安全日志和自定义的 Sysmon 操作通道。

* 这些数据被持续推送到集中式的 **Log Analytics Workspace** (`siem-project-log-analytics`),为分析引擎提供原始数据池。

### 区域 4:大脑 (Microsoft Sentinel)

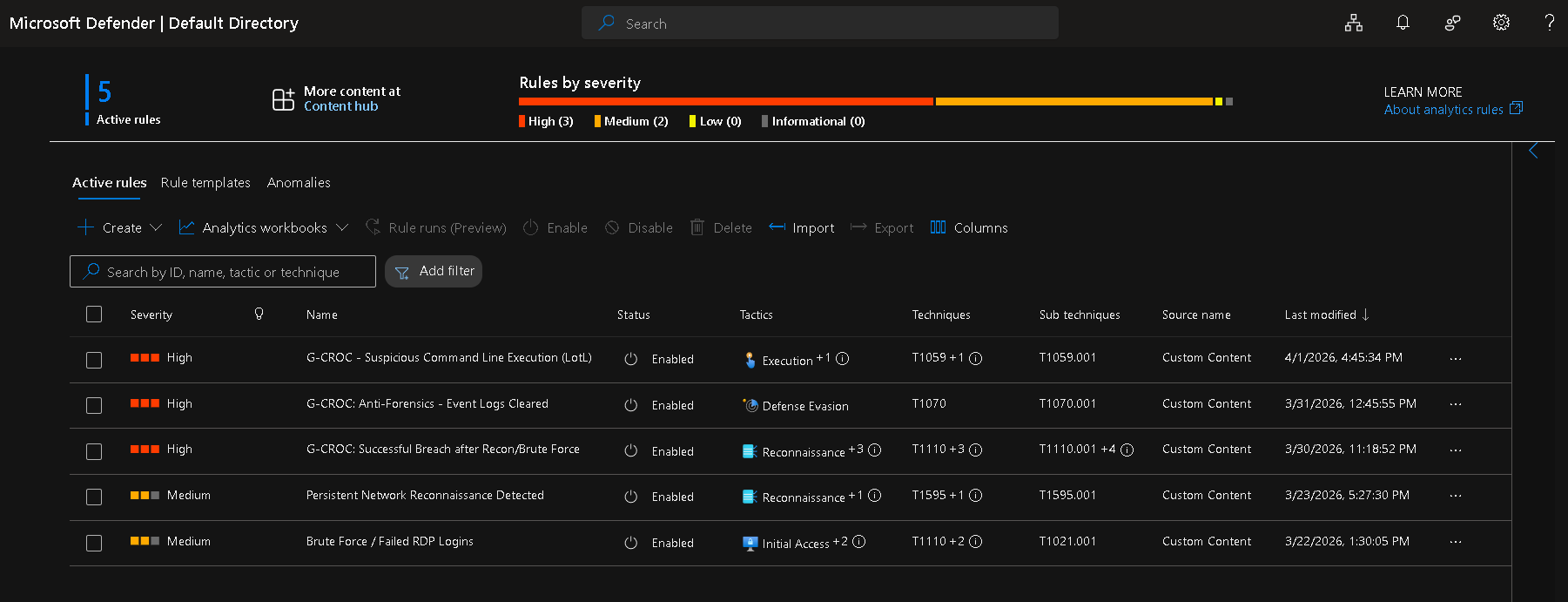

该区域充当分析核心。我将 Microsoft Sentinel 附加到了 Log Analytics Workspace,并编写了 **5 条自定义 KQL 分析规则**,将每条规则映射到 **MITRE ATT&CK** 框架:

1. **可疑的命令行执行 [T1059.001, T1105]**

2. **侦察/暴力破解后的成功入侵 (LotL)** [T1595.001, T1110.001, T1078.003, T1021.001, T1021.002]

3. **持续的网络侦察** [T1595.001, T1046]

4. **暴力破解 / 失败的 RDP 登录** [T1133, T1110, T1021.001]

5. **反取证 - 事件日志被清除** [T1070.001]

#### **可视化情报:G-CROC Azure Monitor 工作簿**

为了提供实时的态势感知,我设计了一个自定义工作簿来可视化实时攻击数据:

| 身份与访问监控 (RDP) | 网络侦察 (端口探测) |

| :---: | :---: |

|  | .png) |

| .png) | .png) |

| .png) |  |

### 区域 5 与 6:肌肉与主动遏制 (SOAR)

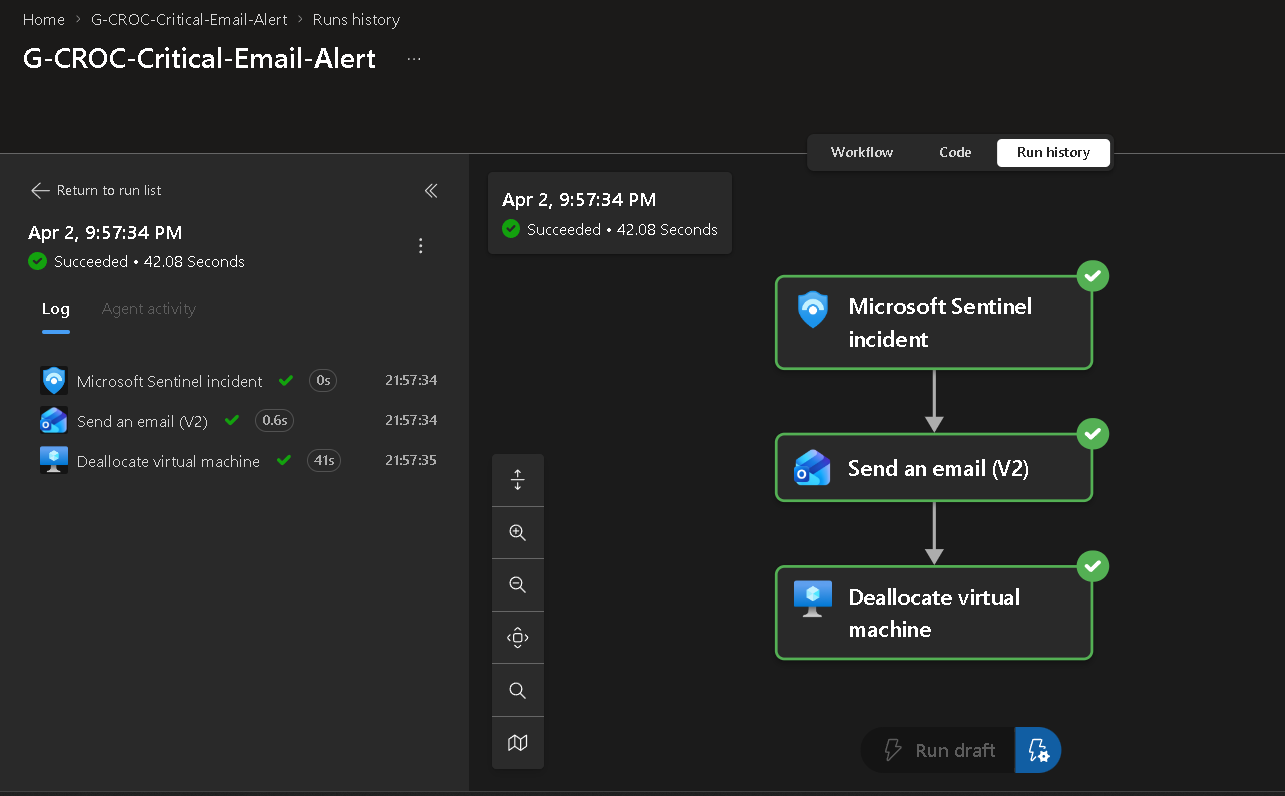

当 Sentinel 的 KQL 引擎检测到关键威胁(例如 LotL Payload 执行)时,它会触发**紧急开关**,这是一个自定义的 Azure Logic App Playbook (`G-CROC-Critical-Email-Alert`)。

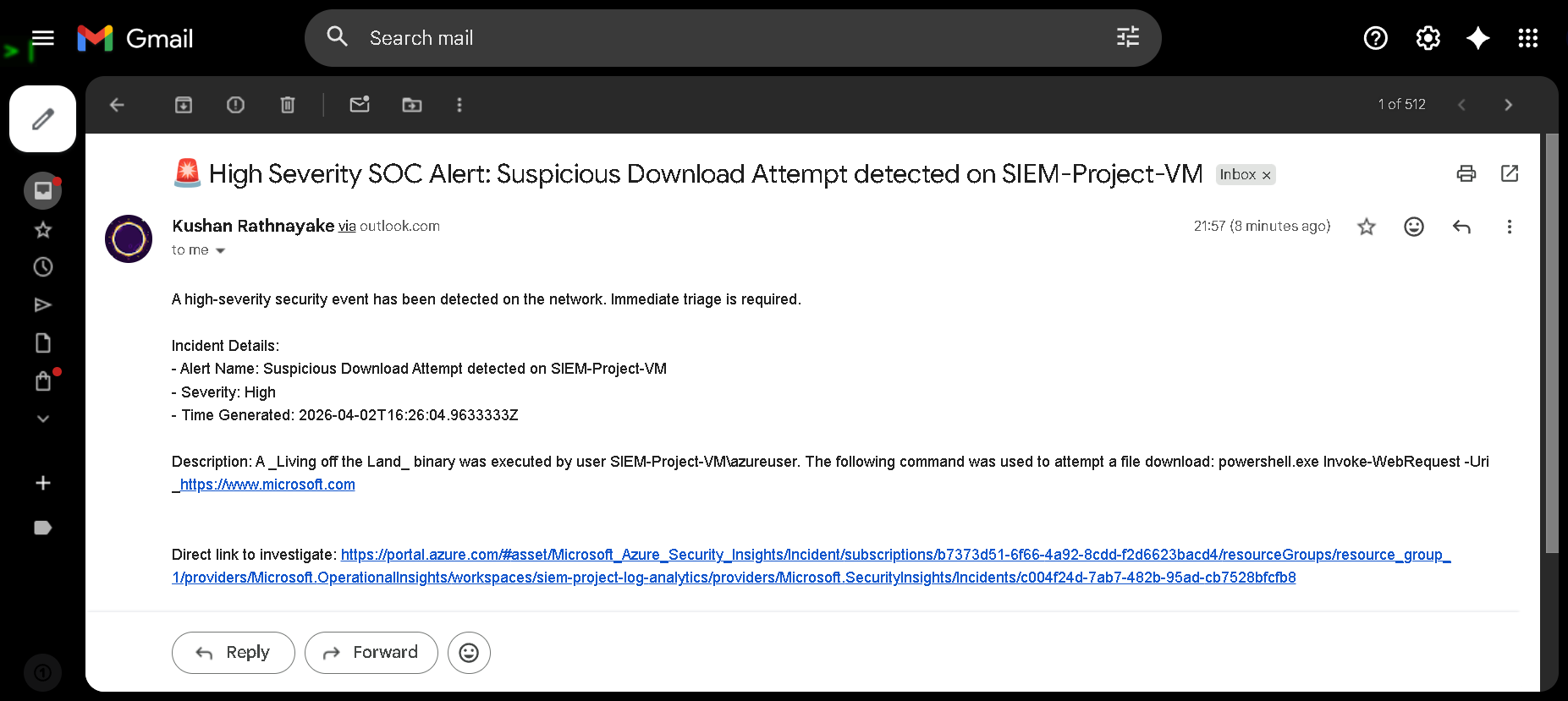

1. **分类 (区域 5):** Logic App 动态格式化事件数据(攻击者 IP、目标账户、Payload),并使用 Outlook API 向 SOC 发送高保真度的 HTML 电子邮件。

2. **授权 (区域 6):** 为了维持零信任原则,该 Playbook 在具有特定 *Virtual Machine Contributor* RBAC 角色的 **System-Assigned Managed Identity** 下执行,从而消除了暴露 API 密钥的需要。

3. **遏制 (区域 6):** 该 Playbook 向 Azure Resource Manager (ARM) API 发出 POST 请求,强制解除分配受损的虚拟机。

| 自动化 Playbook 执行 (42 秒 MTTR) | 高保真度 SOC 分析师警报 |

| :---: | :---: |

|  |  |

## 📈 最终成果

通过对蜜罐模拟一次实弹攻击,我验证了整个闭环管道——从执行恶意命令的那一秒到 Azure 基础设施物理解除分配机器的那一刻——恰好在 **42 秒**内完成。

该项目成功证明了将深度操作系统遥测与云原生 SOAR 自动化相结合的强大威力,可显著缩短攻击者的驻留时间并实施主动遏制。

标签:AMSI绕过, Azure Monitor, Azure Sentinel, Azure原生, CISA项目, Cloudflare, KQL, MITRE ATT&CK, MTTR, PE 加载器, SOAR, Sysmon, 企业安全, 威胁检测, 安全架构, 安全运营, 扫描框架, 插件系统, 数据管道, 端点检测与响应, 网络安全, 网络资产管理, 网络隔离, 脱壳工具, 自动化响应, 蜜罐, 证书利用, 软件工程, 逻辑应用, 闭源情报, 隐私保护