zeroday-studio/Active-Directory-Attack-Detection-Lab

GitHub: zeroday-studio/Active-Directory-Attack-Detection-Lab

这是一个模拟企业 Active Directory 环境,利用 Splunk SIEM 进行 RDP 暴力破解和 MITRE ATT&CK 威胁模拟与检测的 SOC 实验室项目。

Stars: 0 | Forks: 0

# 🛡️ Active Directory 威胁检测实验室 — Splunk & MITRE ATT&CK

## 📌 概述

本项目演示了完整的 **安全运营中心 (SOC) 家庭实验室** 的设计与实现。它模拟了一个真实的企业环境,具备集中式日志记录、端点监控、Active Directory 以及使用 Splunk SIEM 进行的攻击检测。

## 🧠 项目目标

- 构建真实的 SOC 环境

- 使用 Splunk 收集和分析日志

- 模拟攻击(暴力破解 & MITRE ATT&CK)

- 使用 SIEM 查询检测威胁

- 了解企业安全监控

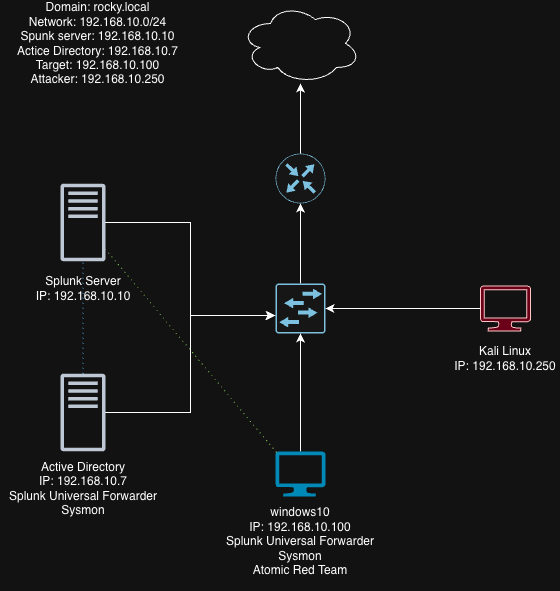

## 🏗️ 实验室架构

### 💻 组件:

- **Splunk Server (Ubuntu)** → SIEM & 日志分析

- **Windows Server (ADDC-01)** → 域控制器

- **Windows 10 (target-PC)** → 端点机器

- **Kali Linux (192.168.10.100)** → 攻击者机器

## 🌐 网络架构

📸 网络拓扑图

## 🌐 网络配置

| 系统 | IP 地址 | 角色 |

|-------|-----------|------|

| Splunk Server | 192.168.10.10 | SIEM |

| AD Server (ADDC-01) | 192.168.10.7 | 域控制器 |

| Windows 10 | 192.168.10.100 | 目标机器 |

| Kali Linux | 192.168.10.250 | 攻击者 |

## ⚙️ 实验室搭建步骤

### 1️⃣ Splunk Server 搭建

👉 [点击此处查看 Splunk 搭建](Installation-steps/splunk_server_config.md)

- 在 Ubuntu 上安装 Splunk Enterprise

- 配置接收端口 (9997)

- 创建索引 (`endpoint`)

### 2️⃣ Windows 10 目标机搭建

👉 [点击此处查看 Windows 10 搭建](Installation-steps/windows10_setup.md)

- 安装 Windows 10

- 安装 Splunk Universal Forwarder

- 安装 Sysmon + 配置

- 配置 `inputs.conf`

### 3️⃣ Active Directory 搭建

👉 [点击此处查看 AD 搭建](Installation-steps/ad_server_setup.md)

- 安装 AD DS

- 创建域:`rocky.local`

- 创建 OU:HR, IT

- 创建用户:

- `jsmith` (HR)

- `asingh` (IT)

- 将 Windows 10 加入域

### 4️⃣ 攻击模拟 — 暴力破解 (Hydra)

👉 [点击此处查看攻击检测](attack_logs_simulation/attack_detect_logs.md)

- 使用 Hydra 执行暴力破解

- 生成:

- 事件 ID 4625(登录失败)

- 事件 ID 4624(登录成功)

- 使用 Splunk 检测攻击

### 5️⃣ Atomic Red Team 模拟

👉 [点击此处查看 Atomic Red Team](attack_logs_simulation/atomic_red_team_simulation.md)

- 模拟 MITRE ATT&CK 技术:

- T1059 (PowerShell 执行)

- T1003 (凭据转储)

- 在 Splunk 中检测日志

## 📊 检测与监控

### 🔎 Splunk 查询

#### 登录失败

```

index=endpoint EventCode=4625

```

#### 登录成功

```

index=endpoint EventCode=4624

```

#### 暴力破解检测

```

index=endpoint EventCode=4625

| stats count by src_ip, user

| where count > 5

```

#### PowerShell 活动

```

index=endpoint "powershell"

```

## 🚨 关键安全事件

| 事件 ID | 描述 |

|---------|------------|

| 4624 | 登录成功 |

| 4625 | 登录失败 |

| 1 (Sysmon) | 进程创建 |

## 🔥 主要特性

- 真实的 SOC 模拟

- 集中式日志记录 (Splunk SIEM)

- 端点监控 (Sysmon)

- Active Directory 集成

- 攻击模拟 (Hydra & Atomic Red Team)

- 检测查询 (SOC 级别)

## 📸 项目亮点

- 暴力破解攻击检测

- MITRE ATT&CK 模拟

- 基于域的身份验证日志

- 实时日志监控

## 🔥 获得的技能

- SIEM (Splunk)

- 日志分析

- 威胁检测

- Active Directory 管理

- 事件调查

- MITRE ATT&CK 框架

## 🎯 结论

本项目演示了具备攻击模拟和检测能力的完整 SOC 实验室的实现。它提供了在真实网络安全环境中使用的 SIEM 工具、Active Directory 和威胁检测技术的实践经验。

## 👨💻 作者

Rakesh A R

有抱负的网络安全分析师

https://www.linkedin.com/in/rakesh-a-r-595517288

标签:Active Directory, AI合规, AMSI绕过, Atomic Red Team, Cloudflare, Homelab, MITRE ATT&CK, OpenCanary, Plaso, PoC, RDP, Splunk Enterprise, Sysmon, Terraform 安全, TGT, Windows Server, 企业安全, 域控, 威胁检测, 安全可视化, 安全运营中心, 实验环境, 攻防演练, 数据展示, 数据泄露检测, 暴力破解, 红队, 网络安全, 网络安全实验室, 网络安全审计, 网络映射, 网络资产管理, 通用转发器, 隐私保护