muktar102/Deep-Research-on-Threat-Intelligence-and-APTs

GitHub: muktar102/Deep-Research-on-Threat-Intelligence-and-APTs

一份以 APT41 为核心的深度威胁情报研究报告,涵盖攻击时间线、MITRE ATT&CK 映射、IOC 集合、检测策略和防御建议。

Stars: 0 | Forks: 0

# 深度研究:专注于 APT41 (Wicked Panda) 的威胁情报与高级持续性威胁 (APT) 报告

全面的威胁情报研究,重点关注高级持续性威胁,包括 APT41 (Wicked Panda),涵盖威胁行为者活动、MITRE ATT&CK 映射、威胁指标、恶意软件、检测策略和防御建议。

### 什么是高级持续性威胁?

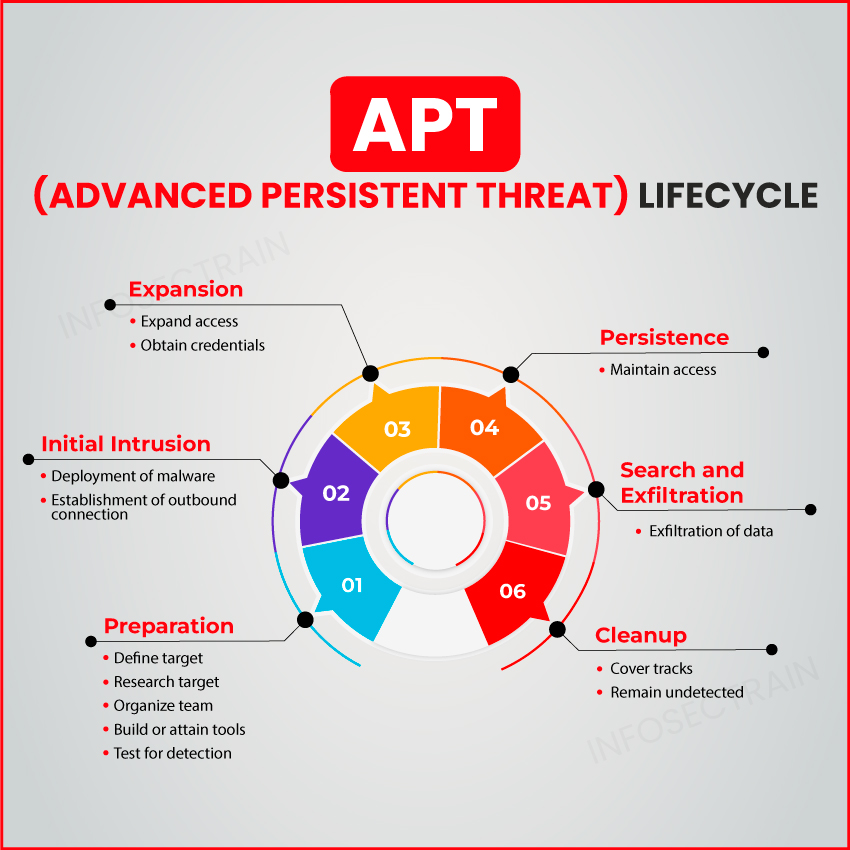

高级持续性威胁 是一种复杂且持续的网络攻击,攻击者会在网络中建立未被检测到的长期存在,以便在较长时间内窃取敏感数据。APT 攻击经过精心策划和设计,旨在渗透特定组织、规避现有安全措施并隐蔽行动。

执行 APT 攻击比传统攻击需要更高的定制化和复杂度。攻击者通常是资金充足、经验丰富的网络犯罪团队,目标是高价值的组织。他们花费大量时间和资源来研究和识别组织内部的漏洞。

### 理解 APT (高级持续性威胁)

APT (高级持续性威胁) 是一种利用一系列复杂方法获取对目标网络的未授权访问,并长期建立立足点的网络攻击。这些威胁的“高级”性质源于利用前沿技术来利用漏洞。这些漏洞不为公众或安全专家所知,这就是为什么它们也被称为“零日”漏洞。

高级持续性威胁 生命周期

## 架构

标签:APT, APT41, Beacon Object File, CISA项目, Cloudflare, DNS 反向解析, HTTP工具, IP 地址批量处理, MITRE ATT&CK, Wicked Panda, 中国APT, 入侵指标, 威胁情报, 威胁行为者, 子域名变形, 安全防御策略, 开发者工具, 恶意软件, 攻击生命周期, 数据包嗅探, 数据展示, 无线安全, 红队, 网络信息收集, 网络安全, 网络安全审计, 网络间谍活动, 隐私保护, 零日漏洞, 高级持续性威胁, 黑产