sooryathejas/METATRON

GitHub: sooryathejas/METATRON

基于本地大模型和 Ollama 的渗透测试助手,整合多款侦察工具自动扫描目标并由 AI 分析漏洞,完全离线运行。

Stars: 19 | Forks: 4

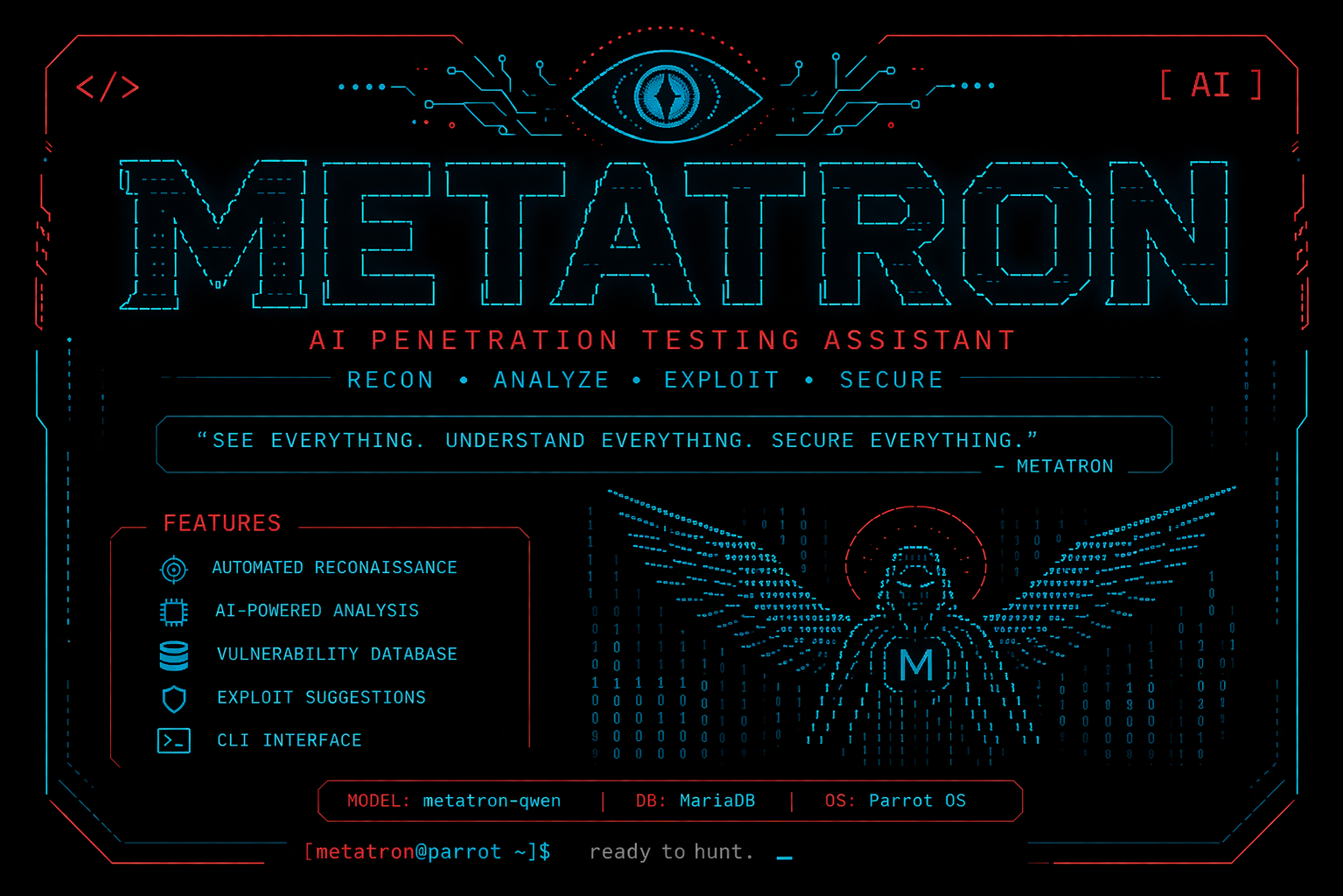

# METATRON

AI 驱动的渗透测试助手,在 Linux (Parrot OS) 上使用本地 LLM

# 🔱 METATRON

### AI 驱动的渗透测试助手

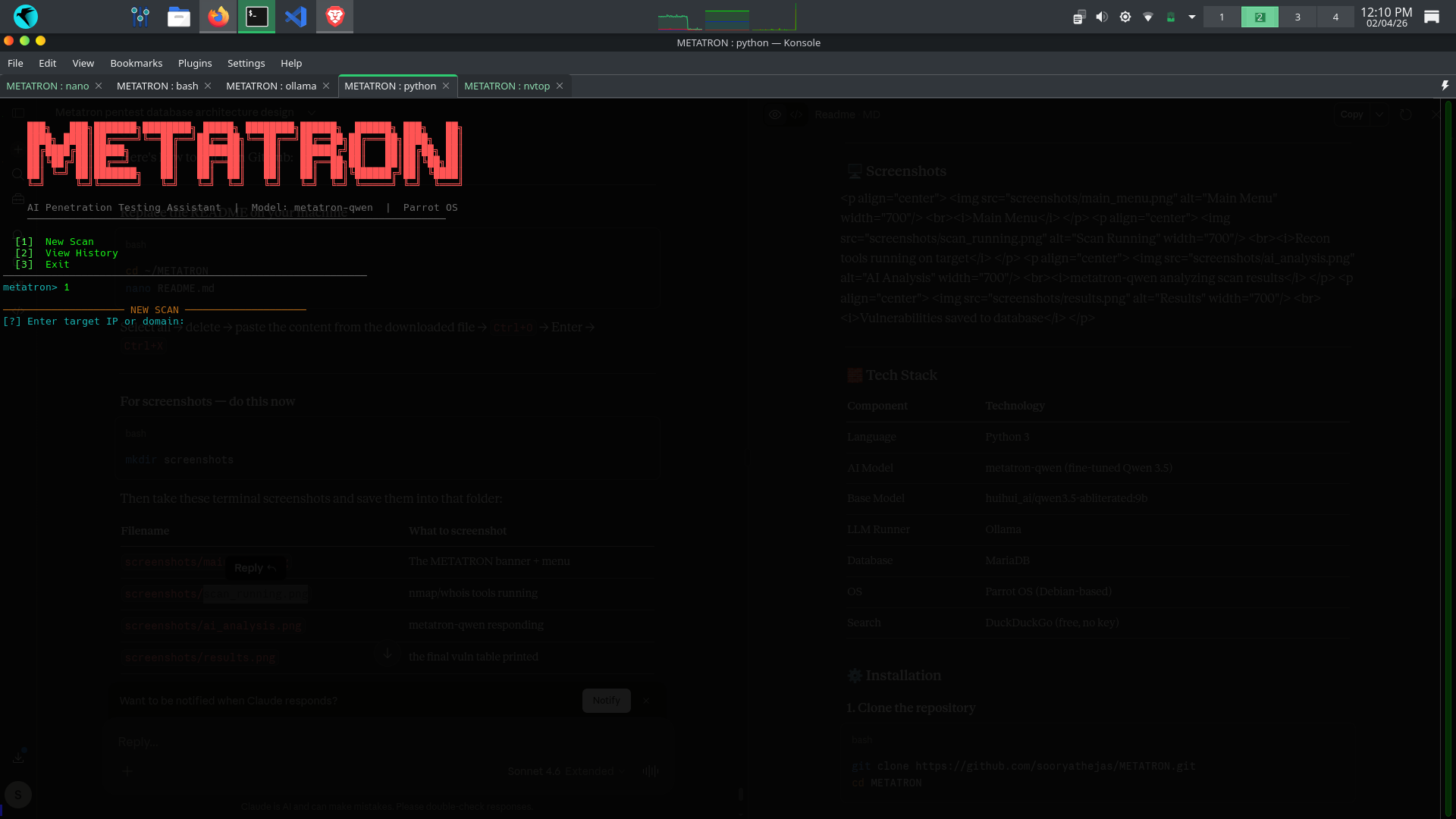

Main Menu

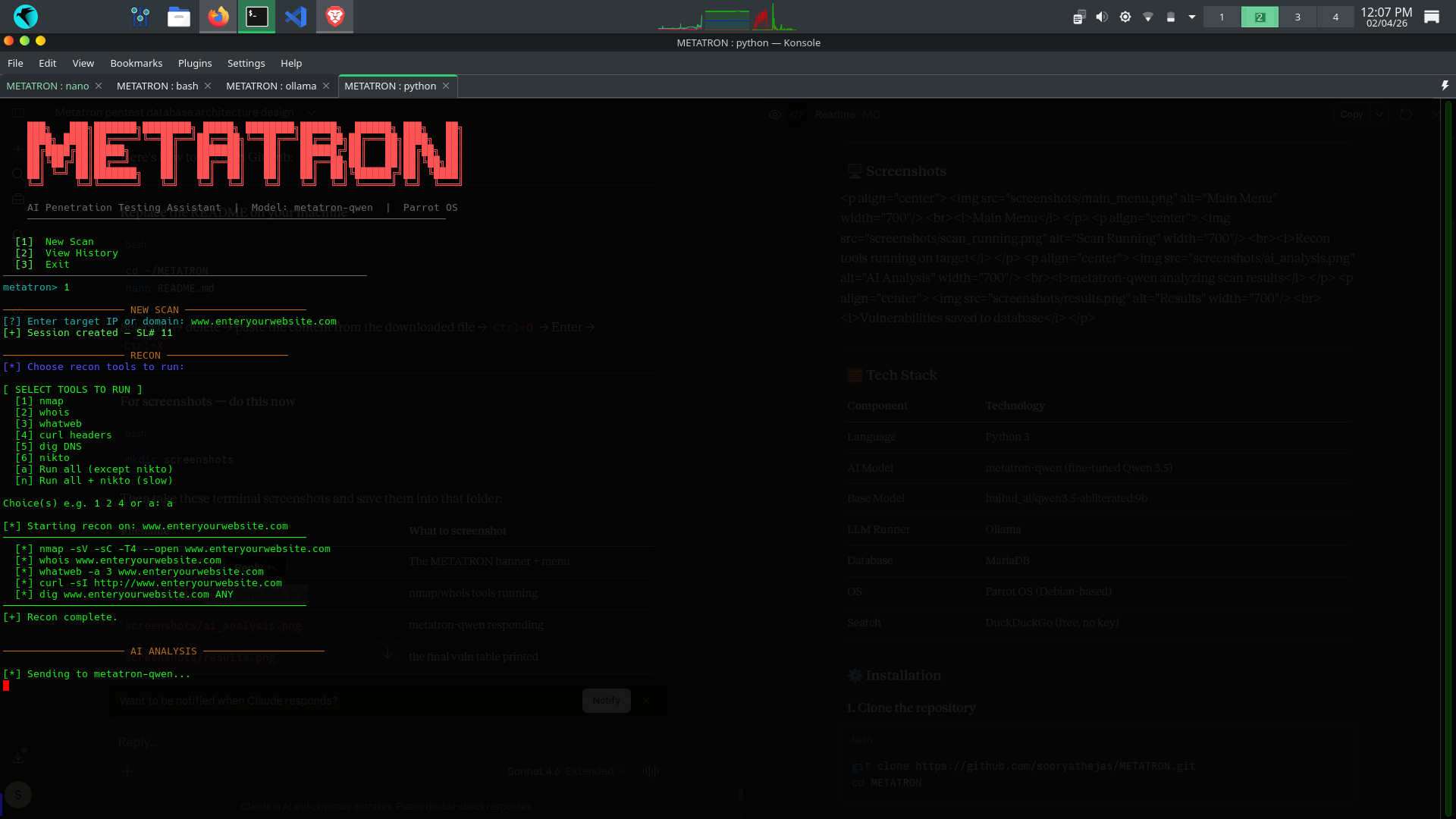

Recon tools running on target

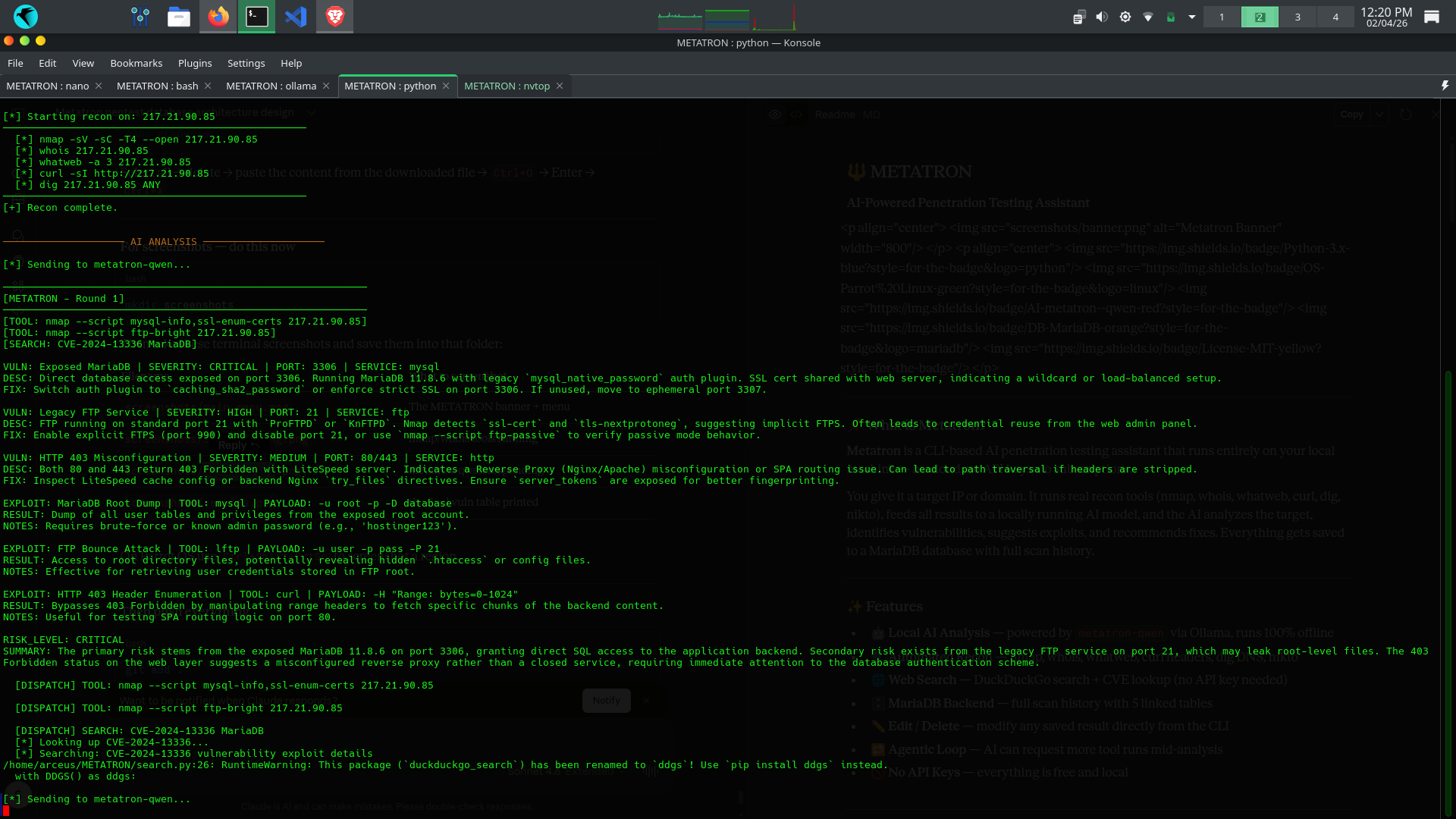

metatron-qwen analyzing scan results

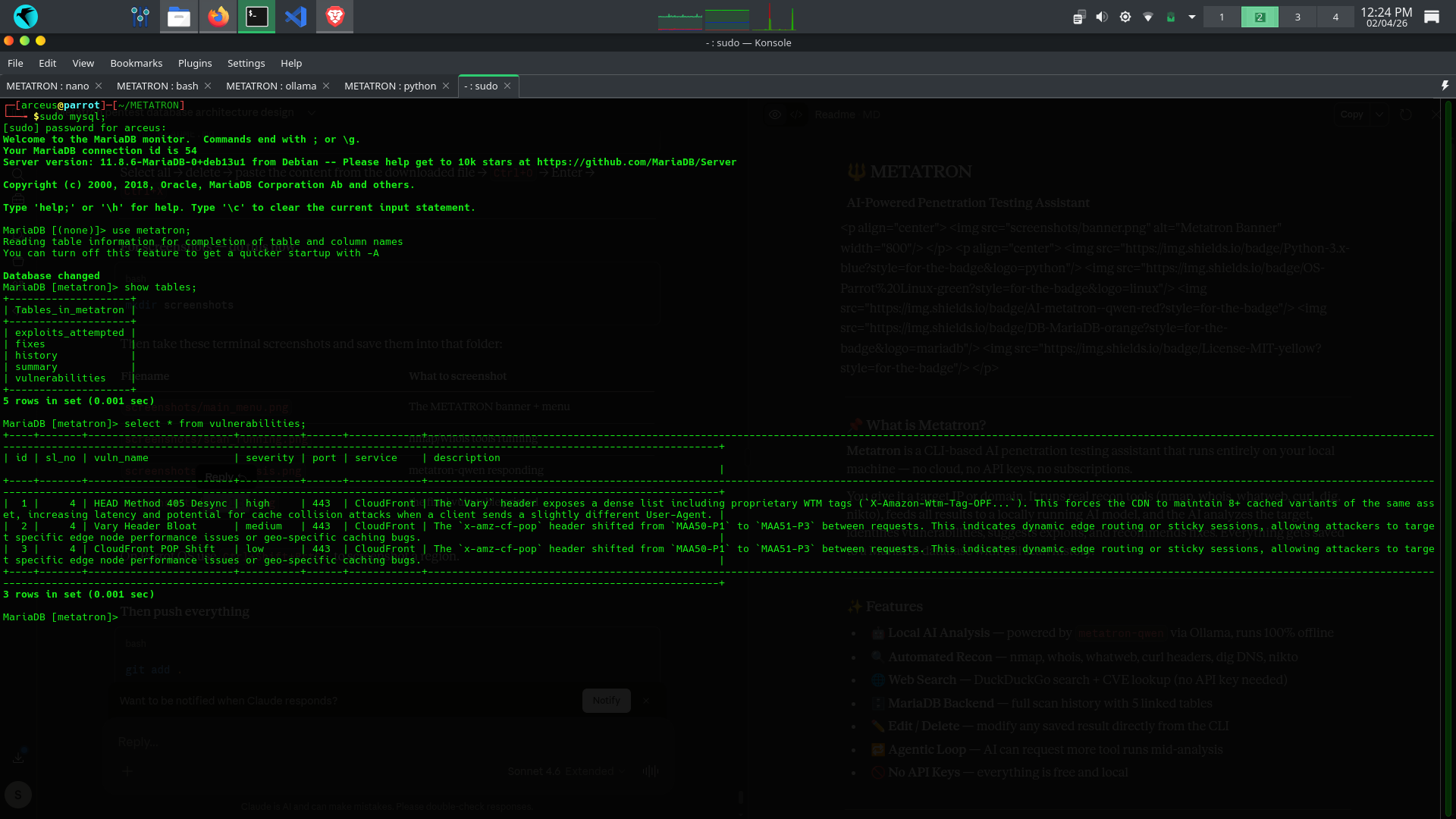

Vulnerabilities saved to database

标签:AI安全, AI风险缓解, Chat Copilot, CISA项目, CVE检索, DLL 劫持, LLM评估, MariaDB, Nikto, Nmap, Ollama, Parrot OS, Python, 代理循环, 大语言模型, 实时处理, 密码管理, 对称加密, 插件系统, 无后门, 本地LLM, 离线运行, 网络安全助手, 自动化审计, 虚拟驱动器, 逆向工具