rubix1903/malware-traffic-analysis

GitHub: rubix1903/malware-traffic-analysis

一份基于真实服务器扫描流量的恶意流量分析报告与IOC提取实践。

Stars: 0 | Forks: 0

# 恶意流量分析 — 服务器扫描与探测

对一台暴露在互联网上的服务器一周的真实攻击流量进行网络流量分析。使用 Python(Scapy、PyShark)、Wireshark 和 VirusTotal API 进行分析。

## PCAP 概览

| 字段 | 值 |

|------|-----|

| 文件 | `2024-12-18-one-week-of-server-scans-and-probes-and-web-traffic.pcap` |

| 来源 | malware-traffic-analysis.net |

| 周期 | 2024-12-13 → 2024-12-18(6 天) |

| 总数据包数 | 361,992 |

| 主导协议 | TCP(95.3%) |

## 关键发现

### 确认的恶意 IP(VirusTotal)

| IP | VT 得分 | 国家 | AS 所有者 |

|----|--------|------|----------|

| 79.124.62.126 | **13/94** | 保加利亚 | Dm Auto Eood |

| 79.124.62.134 | **10/94** | 保加利亚 | Dm Auto Eood |

| 79.124.62.122 | **9/94** | 保加利亚 | Dm Auto Eood |

| 79.110.62.174 | 5/94 | 保加利亚 | IPTransit Business LTD |

| 83.222.191.58 | 4/94 | 保加利亚 | — |

| 104.156.155.12 | 3/94 | 美国 | Academy for Internet Research LLC |

| 203.161.44.208 | 2/94 | 美国 | Namecheap(信誉:-58) |

20 个被检查的 IP 中,有 14 个返回了恶意或可疑的判定结果。

### 检测到的攻击类型

| 攻击 | 证据 |

|------|------|

| SSH 暴力破解 | 12,987 次对端口 22 的连接尝试 |

| SMB 漏洞扫描 | 12,567 次对端口 445 的连接 |

| WinRM 漏洞利用 | 11,551 次对端口 5985 的连接 |

| RDP 暴力破解 | 1,071 次对端口 3389 的连接 |

| MSSQL/MySQL 扫描 | 对端口 1433/3306 的 1,087 + 681 次连接 |

| MikroTik RouterOS 探测 | 1,750 次对端口 8728 的连接 |

| 端口扫描(masscan/zmap) | 高频临时端口连接(41K、18K、7K) |

| DNS 版本侦察 | 来自 20 多个 IP 的 `version.bind` TXT 查询 |

| DNS 模糊测试 | DNS 查询名称中的二进制负载(熵 >4.8) |

| 自动 RPC 探测 | 每约 9 秒向端口 111 发送信标 |

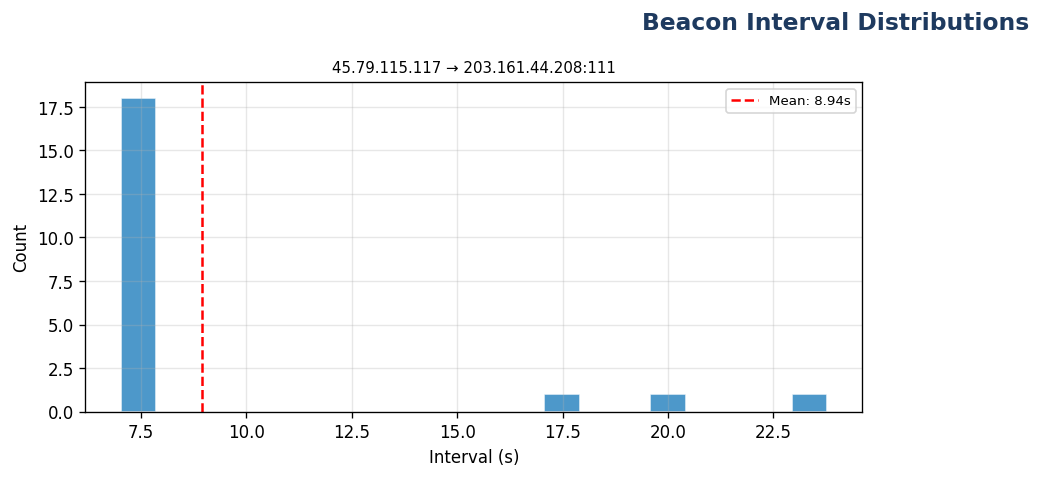

### C2 信标

检测到一个信标流:

| 字段 | 值 |

|------|-----|

| 源 | 45.79.115.117 |

| 目的 | 203.161.44.208:111(RPC 端口映射器) |

| 连接数 | 22 |

| 平均间隔 | 8.94 秒 |

| 标准差 | ±4.74 秒 |

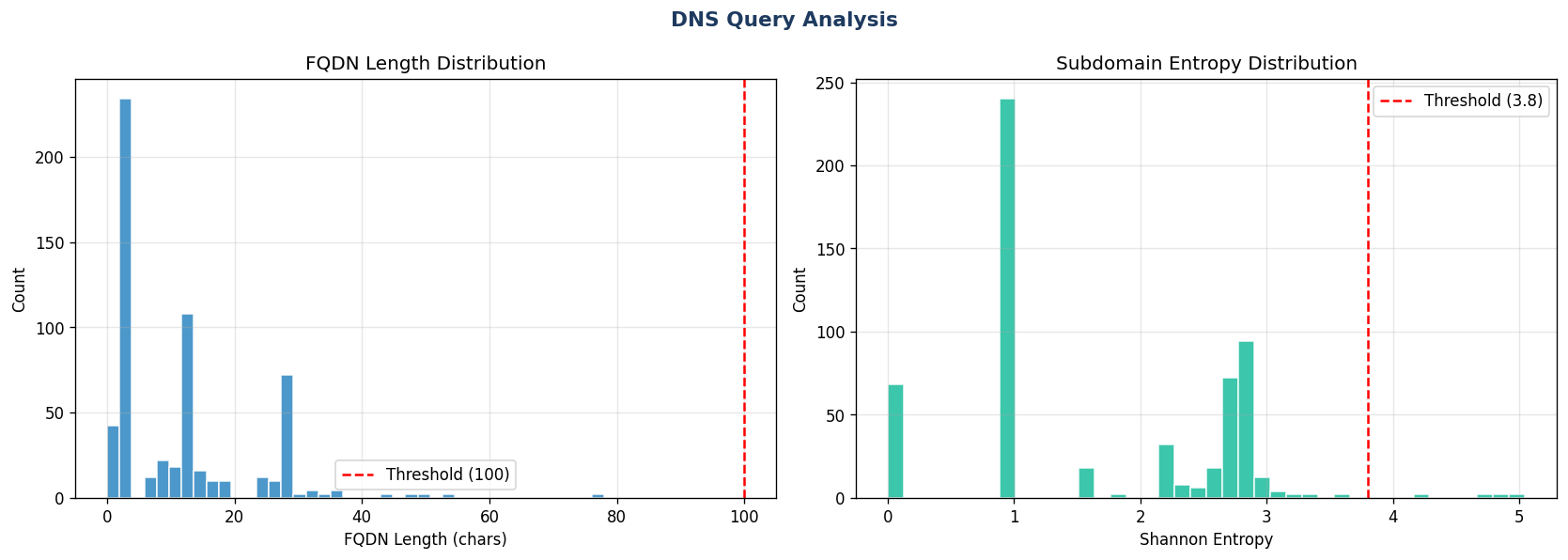

### DNS 侦察

捕获到 588 个 DNS 查询。可疑模式包括:

- **`version.bind` 查询(TXT/16)** — 攻击者对 DNS 服务器版本进行指纹识别,以识别存在漏洞的 BIND 版本。由 15 个以上不同 IP 发送。

- **`ANY` 记录查询(类型 255)** — 使用单标签域名(如 `sl`)进行 DNS 放大探测。

- **高熵二进制负载** — Shannon 熵大于 4.8 的畸形 DNS 查询名称,符合 DNS 模糊测试或利用尝试。

- **`id.server` 查询** — 服务器身份侦察。

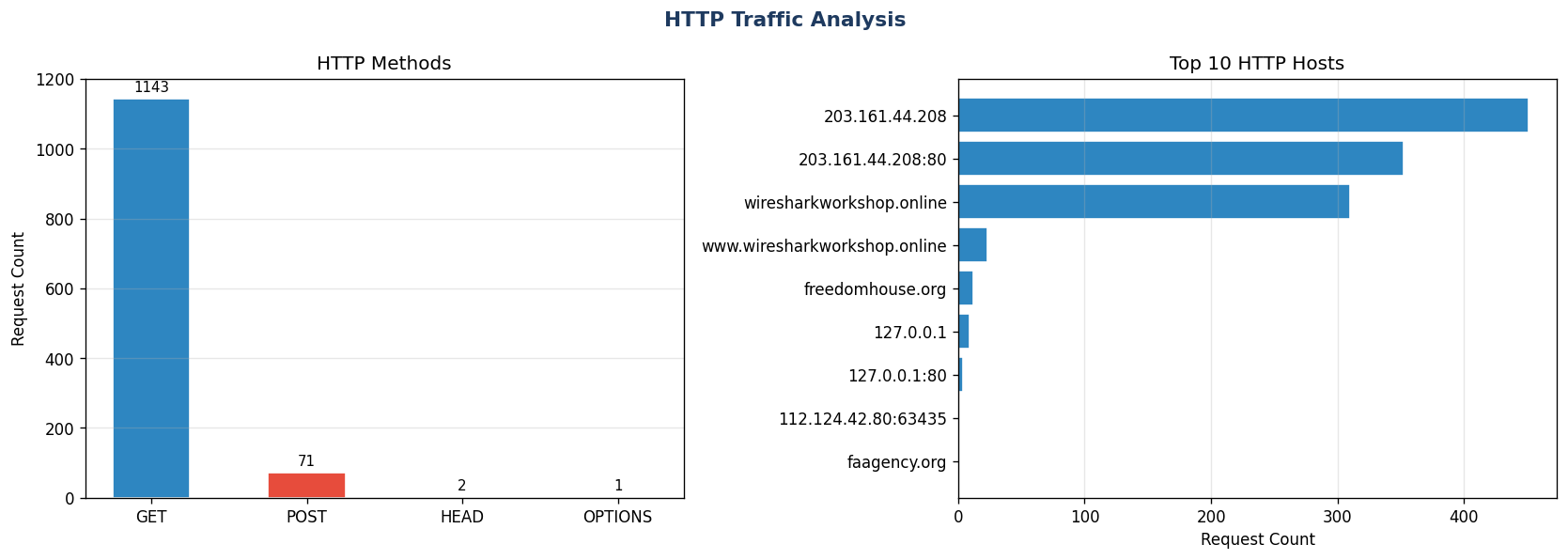

### HTTP 流量

捕获到 16,577 个 HTTP 请求。其中 93.9% 为 GET,5.3% 为 POST。

按请求量排名的顶级主机:`203.161.44.208`(直接 IP — 自动化扫描行为)、`wiresharkworkshop.online`(合法托管网站)。

## IOC 汇总

| 类型 | 数量 |

|------|------|

| 识别出的公共 IP | 20 |

| 恶意/可疑 IP(VirusTotal) | 14 |

| 可疑 DNS 查询 | 200+ |

| 被主动扫描的端口 | 20+ |

完整 IOC 列表:[`outputs/iocs_20260322_153551.json`](outputs/iocs_20260322_153551.json)

VirusTotal 结果:[`outputs/vt_results_20260418_121613.json`](outputs/vt_results_20260418_121613.json)

完整报告:[`reports/INCIDENT_REPORT.md`](reports/INCIDENT_REPORT.md)

## 使用的工具

- Wireshark 4.x

- Python 3.11 — Scapy、PyShark、dpkt、pandas、matplotlib

- VirusTotal API

- PyCharm Community

标签:C2信标, CISA项目, DNS模糊测试, DNS版本探测, MikroTik RouterOS探测, MSSQL扫描, MySQL扫描, PCAP分析, PyShark, RDP暴力破解, RPC探测, Scapy, SMB扫描, SSH暴力破解, VirusTotal API, WinRM, Wireshark, XXE攻击, 云存储安全, 互联网暴露服务器, 句柄查看, 威胁情报, 开发者工具, 恶意流量分析, 插件系统, 数据统计, 端口扫描, 网络扫描, 逆向工具