osvaldobeato/siem-alert-investigations

GitHub: osvaldobeato/siem-alert-investigations

一个记录SOC实验室环境中SIEM告警调查与事件响应全流程的案例文档库,涵盖误报研判、威胁检测和遏制处置。

Stars: 0 | Forks: 0

# SIEM 告警调查

## 概述

本仓库包含在 SOC(安全运营中心)实验室环境中执行的多项 SIEM 告警和事件响应调查。

每个案例都展示了告警分析、日志关联、端点调查,以及将安全事件分类为真阳性或假阳性。这些项目还展示了事件响应工作流的实操经验,包括威胁的检测、调查和遏制。

## 案例

### 案例 1:SIEM 告警调查

- 调查触发的告警

- 分析可疑活动

- 关联跨日志事件

### 案例 2:SIEM 日志调查

- 执行日志关联

- 识别异常行为模式

- 调查安全事件

### 案例 3:事件响应(EDR 实验室)

- 调查通过电子邮件附件进行的钓鱼攻击

- 使用 EDR 分析端点活动

- 识别主机上的恶意软件执行

- 执行遏制措施(隔离与网络隔离)

## 案例 1:端口扫描活动(假阳性)

## 概述

本项目记录了在 SOC(安全运营中心)实验室环境中执行的一次 SIEM 告警调查。目标是分析触发的告警,审查日志数据,并确定该活动是恶意的还是符合预期的。

## 目标

* 调查 SIEM 告警

* 分析网络日志数据

* 识别可疑指标

* 确定告警是真阳性还是假阳性

## 使用的工具

* TryHackMe SIEM 实验室环境

* SIEM 仪表板和日志

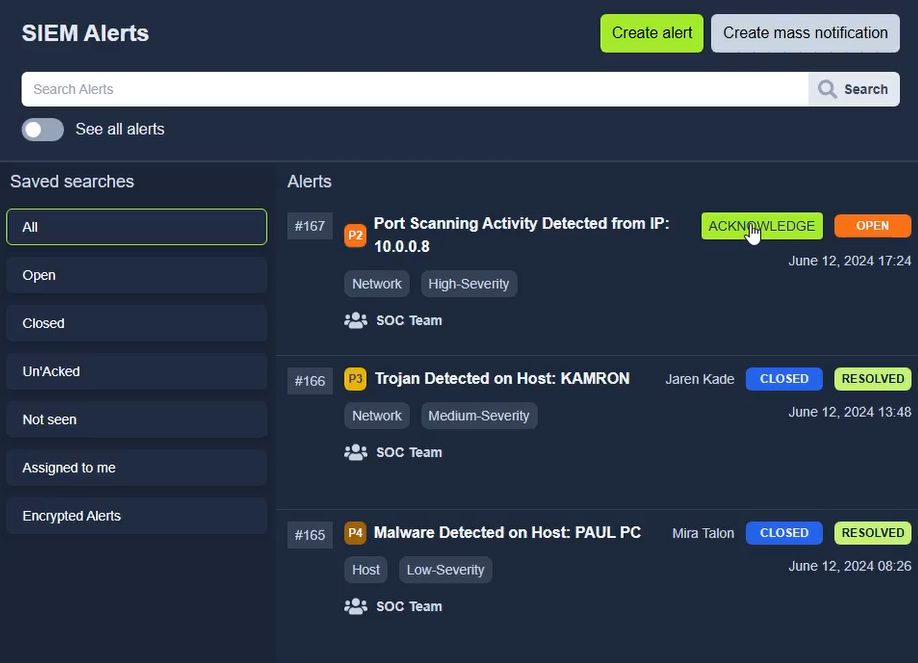

## 告警摘要

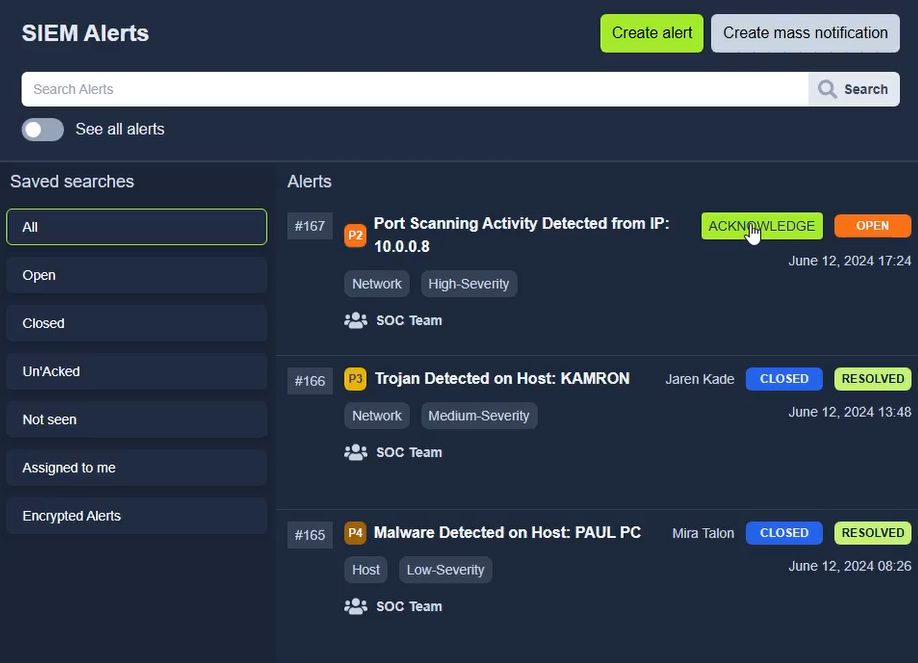

* 告警类型:端口扫描活动

* 严重程度:高

* 源 IP:10.0.0.8

* 目标 IP:10.0.0.3

* 时间:2024 年 6 月 12 日 17:24

## 调查过程

### 1. 告警审查

告警指示源自 IP 地址 10.0.0.8 并针对另一个内部主机的端口扫描活动。

### 2. 日志分析

我审查了 SIEM 日志并观察到:

* 同时发生的多次连接尝试

* 针对多个端口(例如 22、53、443)的流量

* 来自单一源 IP 的重复活动

这些模式与端口扫描行为一致。

### 3. 来源识别

通过分析日志,我将源主机名识别为 Nessus,这是一个已知的漏洞扫描工具。

### 4. 上下文验证

SOC 团队事先知道正在进行漏洞评估。此外,漏洞评估团队已提前通知 SOC 他们将运行一次抽查扫描。这证实了该活动是符合预期且经过授权的。

## 调查方法(5 W's)

* Who(谁):漏洞评估团队(内部)使用 NESSUS

* What(什么):端口扫描活动

* When(何时):在计划的测试期间

* Where(哪里):内部网络(10.0.0.8 → 10.0.0.3)

* Why(为什么):授权的漏洞评估(抽查扫描)

## 发现

* 检测到端口扫描行为

* 活动源自内部扫描工具(Nessus)

* 在短时间内针对了多个端口

* 活动与计划的安全测试相符

* 观察到目标系统在端口 22 (SSH) 上对扫描 IP 的响应

## 结果

* 分类:假阳性

* 原因:该活动是经过授权的内部漏洞扫描的一部分

* 采取的措施:已确认告警并关闭

## 关键要点

* 并非所有告警都表示存在恶意活动

* 在调查 SIEM 告警时,上下文至关重要

* 识别合法工具(如 Nessus)有助于减少假阳性

* 在 SOC 工作流中,妥善的文档记录必不可少

* 应审查观察到的响应(例如,端口 22/SSH)以确保安全配置正确

## 证据

### SIEM 告警

以下屏幕截图显示了由检测到的端口扫描活动触发的 SIEM 告警

### 日志分析

以下屏幕截图显示了来自同一源 IP 跨不同端口的多次连接尝试的日志证据

### 日志分析

以下屏幕截图显示了来自同一源 IP 跨不同端口的多次连接尝试的日志证据

## 案例 2:挖矿活动(真阳性)

### 告警摘要

- 告警类型:潜在的挖矿活动

- 严重程度:中/高

- 来源:内部主机活动

- 主机:HR_02

- 用户:chris

### 调查过程

#### 1. 告警审查

触发了 SIEM 告警,指示基于预定义检测规则的潜在挖矿活动。

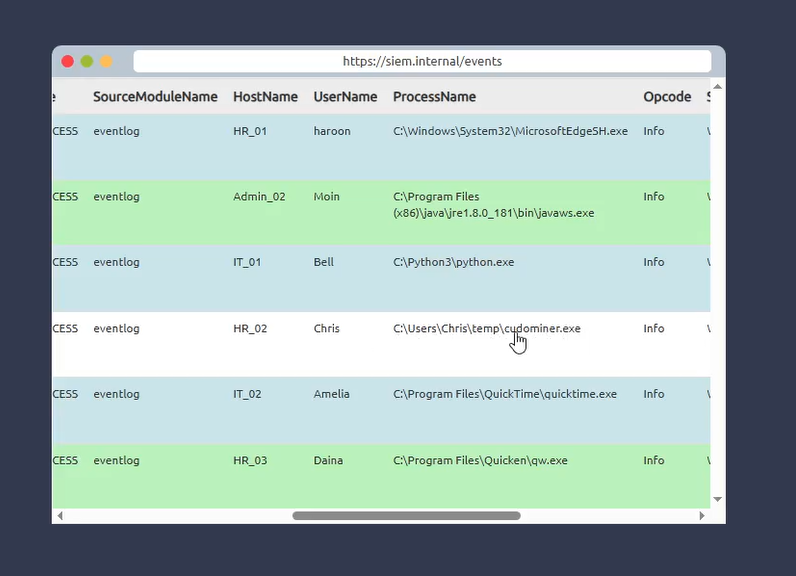

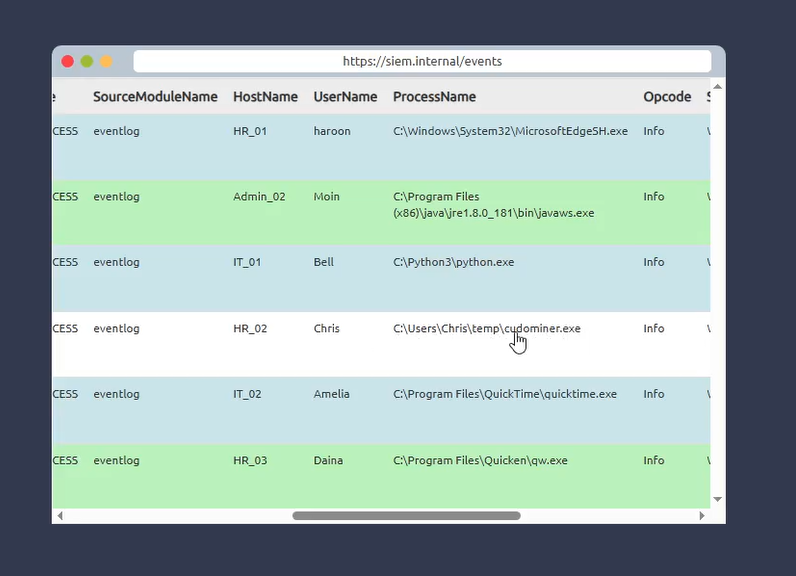

#### 2. 日志分析

审查事件日志显示了一个可疑的进程执行:

- 进程名称:cudominer.exe

- 文件路径:C:\Users\chris\temp\cudominer.exe

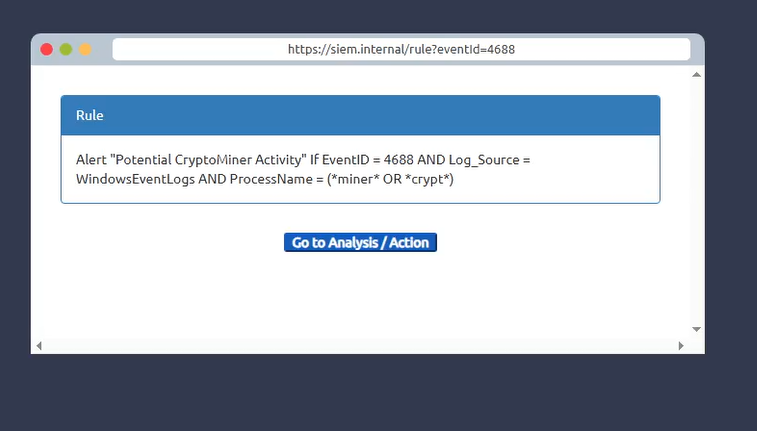

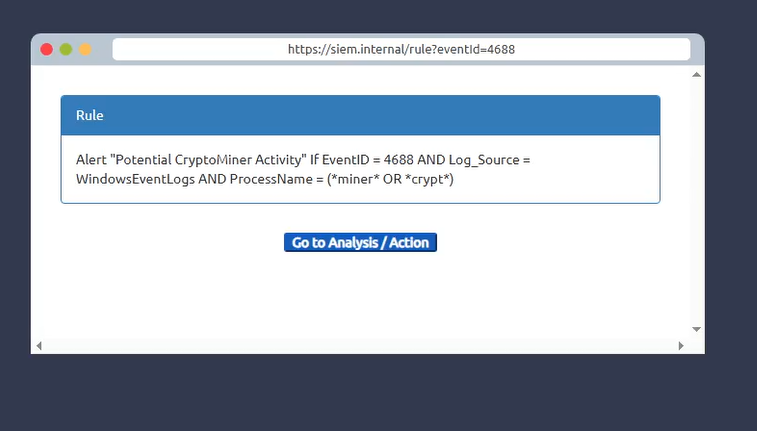

#### 3. 规则分析

告警是基于以下条件触发的:

- 事件 ID:4688(进程创建)

- 条件:进程名称包含 "miner" 或 "crypt"

#### 4. 来源识别

- 用户:chris

- 主机:HR_02

### 发现

- 检测到恶意进程:cudominer.exe

- 从 temp 目录执行

- 符合挖矿行为

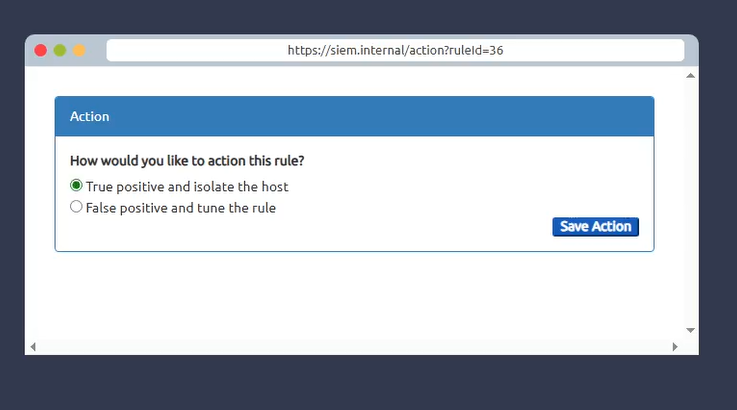

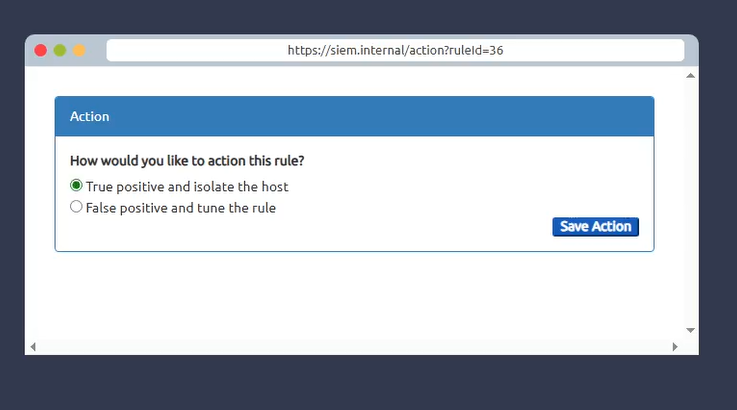

### 结果

- 分类:真阳性

- 采取的措施:应隔离主机

### 关键要点

- 进程名称是强有力的指标

- SIEM 规则有助于检测威胁

- 真阳性需要立即采取行动

### 证据

### SIEM 告警

以下屏幕截图显示了由挖矿活动触发的 SIEM 告警

## 案例 2:挖矿活动(真阳性)

### 告警摘要

- 告警类型:潜在的挖矿活动

- 严重程度:中/高

- 来源:内部主机活动

- 主机:HR_02

- 用户:chris

### 调查过程

#### 1. 告警审查

触发了 SIEM 告警,指示基于预定义检测规则的潜在挖矿活动。

#### 2. 日志分析

审查事件日志显示了一个可疑的进程执行:

- 进程名称:cudominer.exe

- 文件路径:C:\Users\chris\temp\cudominer.exe

#### 3. 规则分析

告警是基于以下条件触发的:

- 事件 ID:4688(进程创建)

- 条件:进程名称包含 "miner" 或 "crypt"

#### 4. 来源识别

- 用户:chris

- 主机:HR_02

### 发现

- 检测到恶意进程:cudominer.exe

- 从 temp 目录执行

- 符合挖矿行为

### 结果

- 分类:真阳性

- 采取的措施:应隔离主机

### 关键要点

- 进程名称是强有力的指标

- SIEM 规则有助于检测威胁

- 真阳性需要立即采取行动

### 证据

### SIEM 告警

以下屏幕截图显示了由挖矿活动触发的 SIEM 告警

### SIEM 事件日志

### SIEM 事件日志

### 规则

以下屏幕截图显示了 SIEM 告警是基于此规则触发的原因

### 规则

以下屏幕截图显示了 SIEM 告警是基于此规则触发的原因

### 响应

### 响应

## 案例 3:事件响应(EDR 实验室)

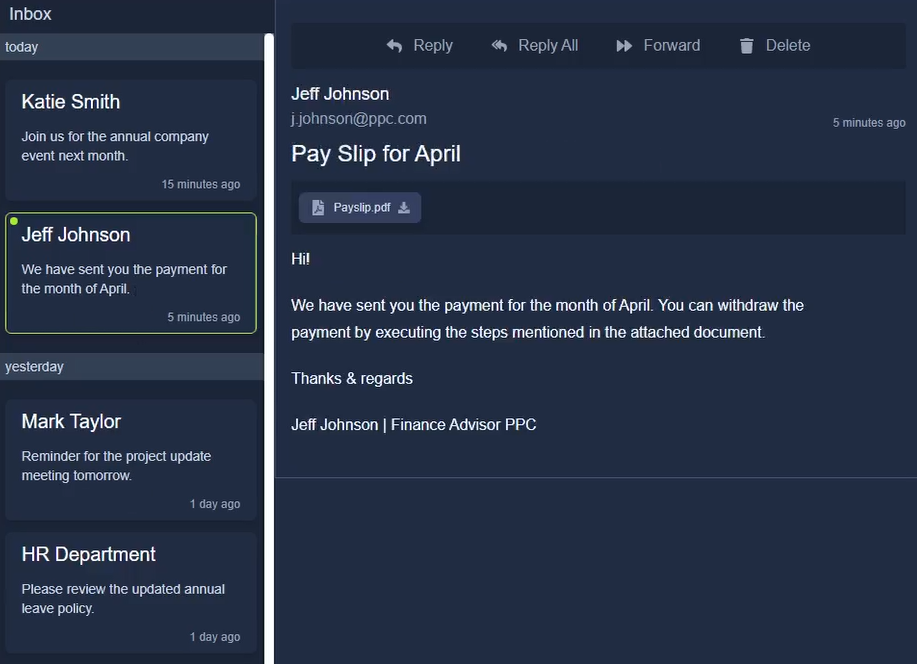

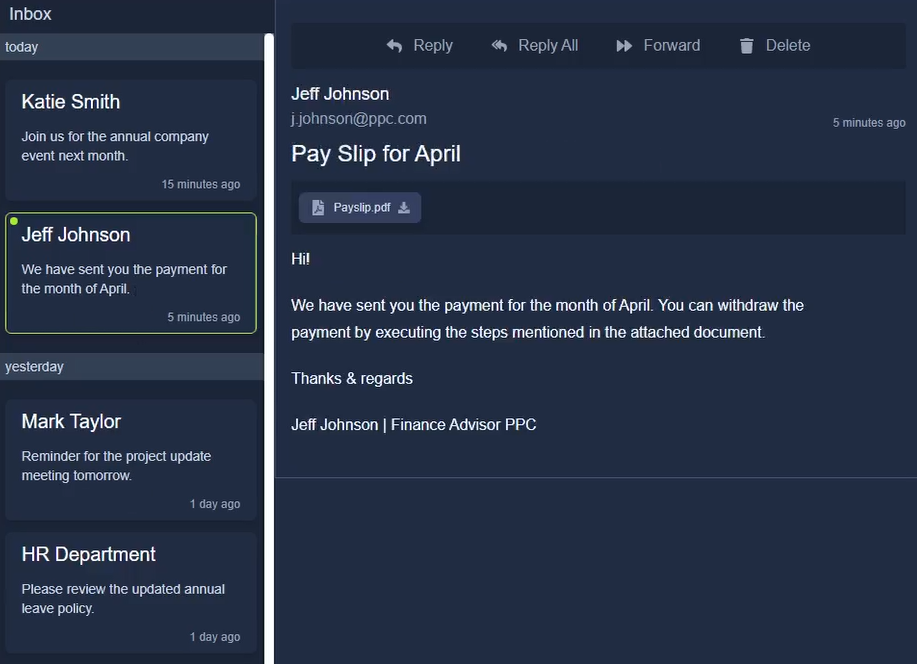

### 场景

组织内的多个用户收到了一封钓鱼邮件。该邮件包含一个恶意附件(`Payslip.pdf`)。一旦下载并执行,该文件便在多台主机上触发了恶意活动。

目标是使用 EDR 工具调查此事件,识别受影响的系统,并采取适当的响应措施。

### 调查摘要

- 恶意电子邮件发送者被识别为:**Jeff Johnson**

- 威胁媒介:**电子邮件附件**

- 恶意文件:**Payslip.pdf**

- 多台主机下载了该文件

- 只有一台主机执行了恶意软件

- 恶意活动包括 **PowerShell 执行**和 **DNS 查询**

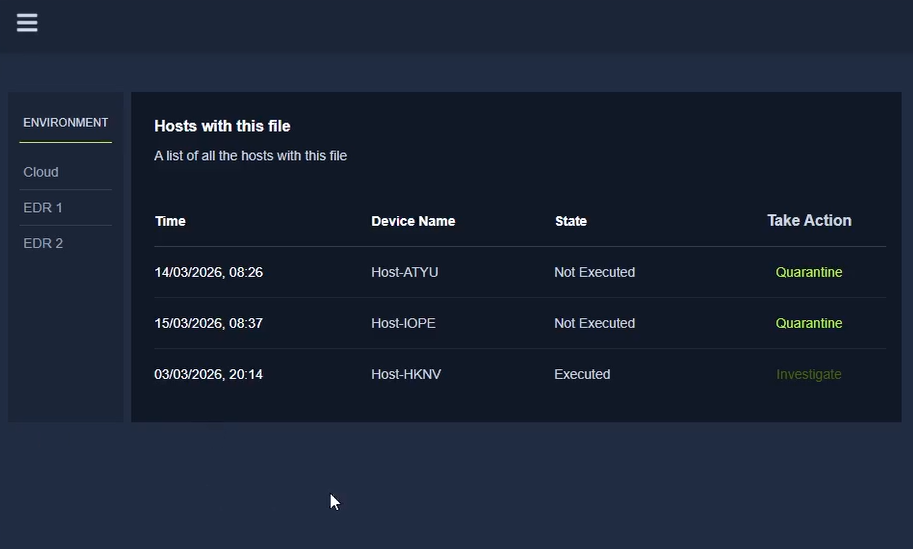

### 关键发现

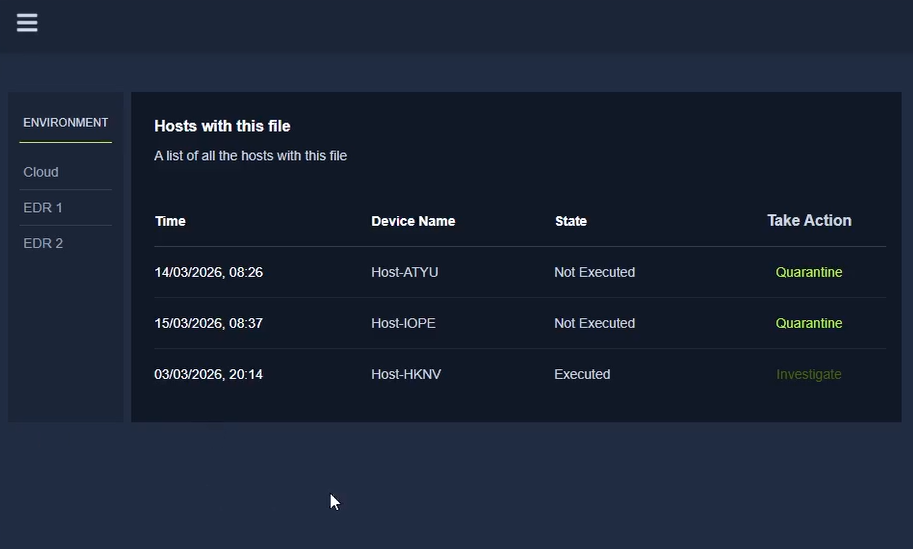

- **下载文件的设备数量:** 3

- **执行文件的设备数量:** 1

- **受影响的主机:**

- Host-ATYU → 已下载(已隔离)

- Host-IOPE → 已下载(已隔离)

- Host-HKNV → 已执行(已调查与网络隔离)

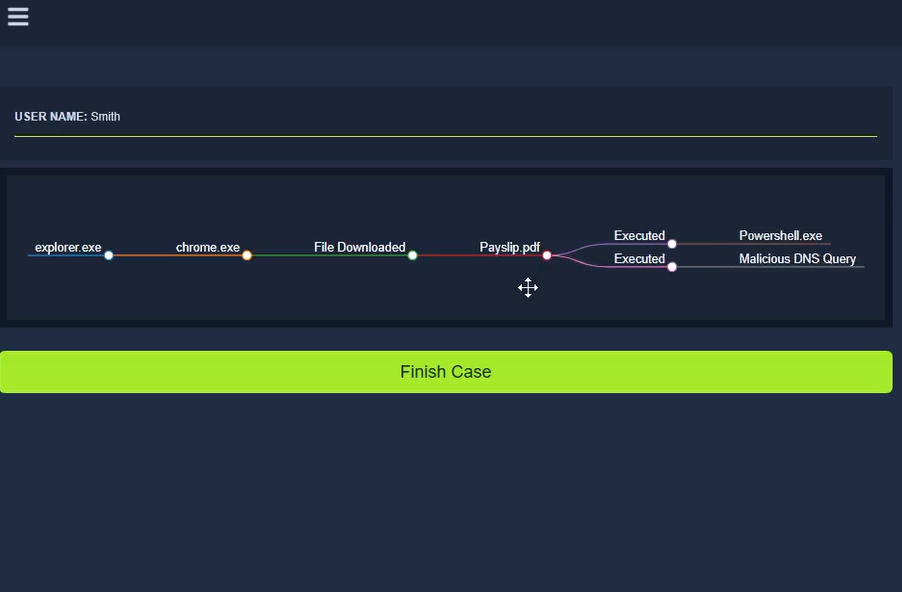

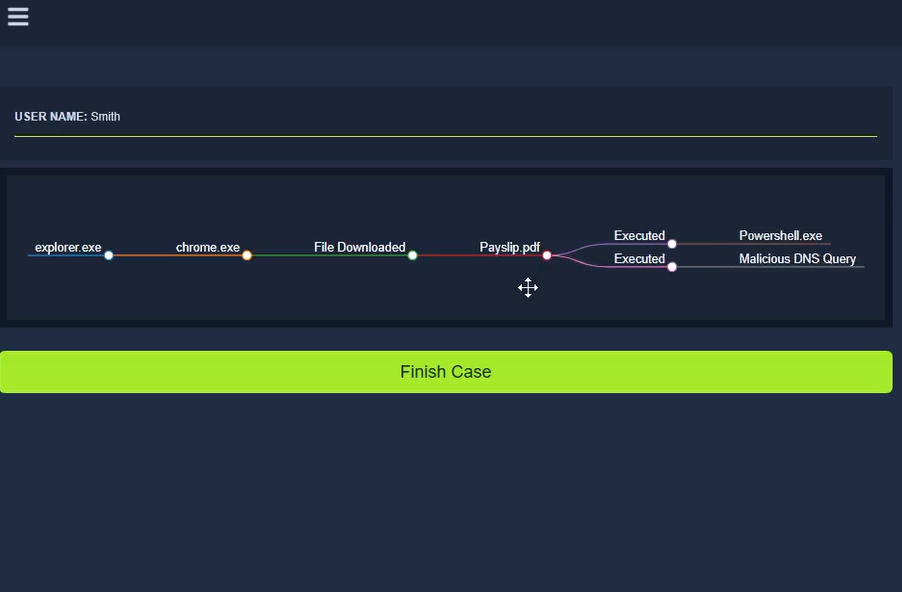

### 攻击时间线

1. 用户收到钓鱼邮件

2. 用户下载了 `Payslip.pdf`

3. 文件在主机上执行

4. 启动了 PowerShell 进程

5. 检测到恶意 DNS 查询

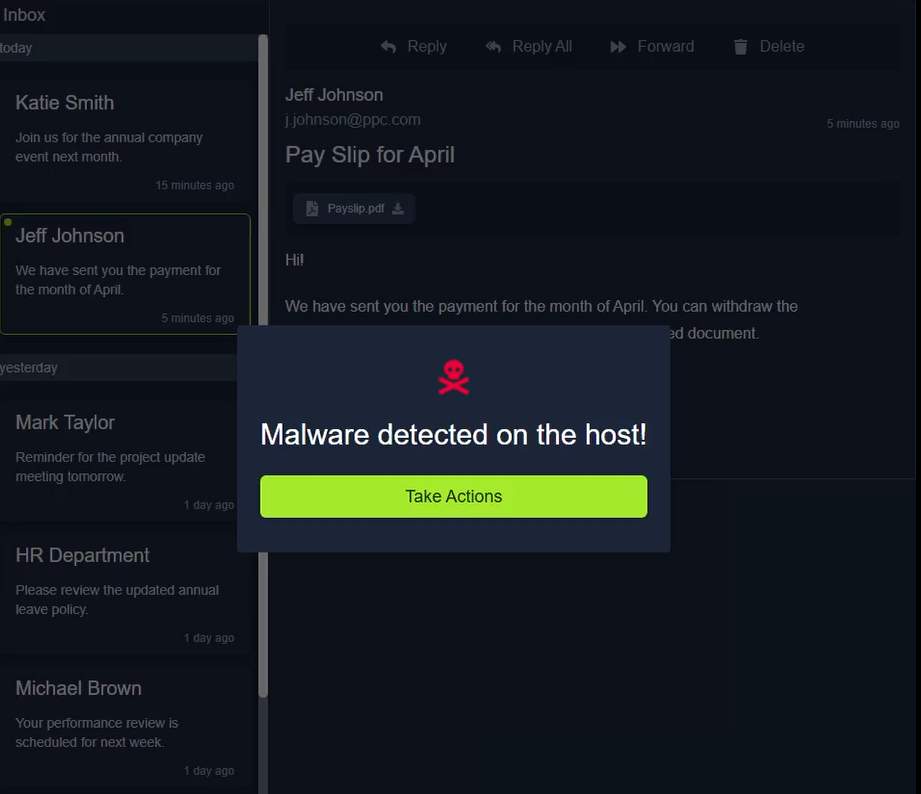

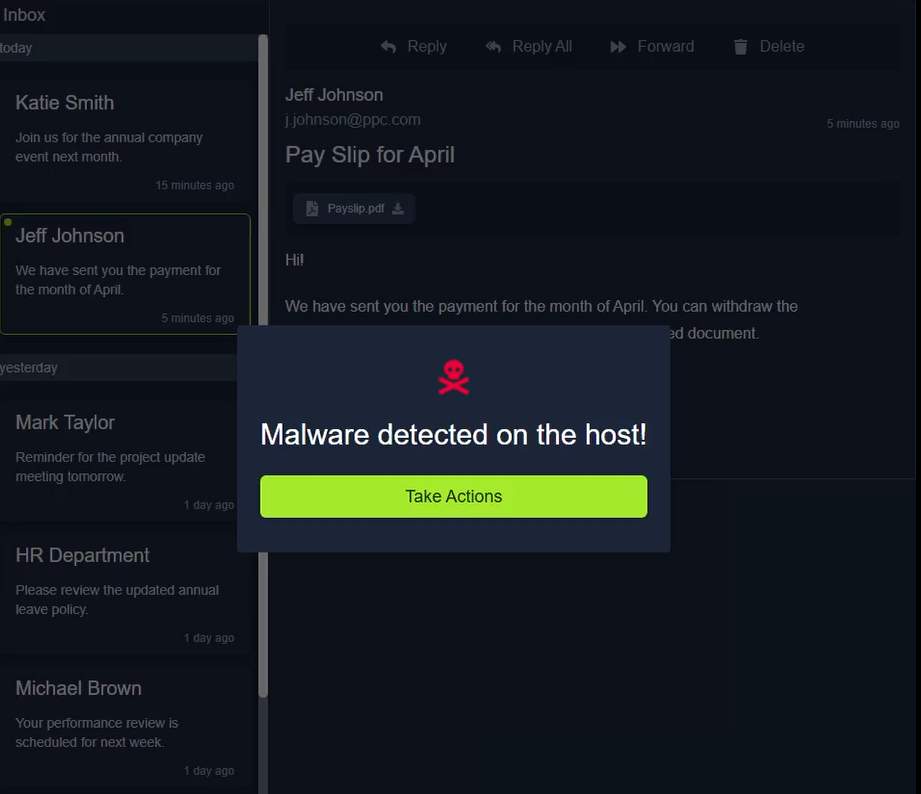

6. EDR 触发告警:**检测到恶意软件**

7. 采取了响应措施:

- 隔离受影响的主机

- 网络隔离受感染的主机

### 采取的措施

- 隔离了下载文件的主机

- 网络隔离受感染的主机(Host-HKNV)

- 调查了进程执行链

- 通过 EDR 遥测确认了恶意行为

### 使用的工具

- EDR 平台(TryHackMe 实验室)

- Windows 环境

- 进程时间线分析

### 证据

#### 钓鱼邮件

## 案例 3:事件响应(EDR 实验室)

### 场景

组织内的多个用户收到了一封钓鱼邮件。该邮件包含一个恶意附件(`Payslip.pdf`)。一旦下载并执行,该文件便在多台主机上触发了恶意活动。

目标是使用 EDR 工具调查此事件,识别受影响的系统,并采取适当的响应措施。

### 调查摘要

- 恶意电子邮件发送者被识别为:**Jeff Johnson**

- 威胁媒介:**电子邮件附件**

- 恶意文件:**Payslip.pdf**

- 多台主机下载了该文件

- 只有一台主机执行了恶意软件

- 恶意活动包括 **PowerShell 执行**和 **DNS 查询**

### 关键发现

- **下载文件的设备数量:** 3

- **执行文件的设备数量:** 1

- **受影响的主机:**

- Host-ATYU → 已下载(已隔离)

- Host-IOPE → 已下载(已隔离)

- Host-HKNV → 已执行(已调查与网络隔离)

### 攻击时间线

1. 用户收到钓鱼邮件

2. 用户下载了 `Payslip.pdf`

3. 文件在主机上执行

4. 启动了 PowerShell 进程

5. 检测到恶意 DNS 查询

6. EDR 触发告警:**检测到恶意软件**

7. 采取了响应措施:

- 隔离受影响的主机

- 网络隔离受感染的主机

### 采取的措施

- 隔离了下载文件的主机

- 网络隔离受感染的主机(Host-HKNV)

- 调查了进程执行链

- 通过 EDR 遥测确认了恶意行为

### 使用的工具

- EDR 平台(TryHackMe 实验室)

- Windows 环境

- 进程时间线分析

### 证据

#### 钓鱼邮件

#### 恶意软件检测告警

#### 恶意软件检测告警

#### 受影响的主机

#### 受影响的主机

#### 调查时间线

#### 调查时间线

### 结论

此事件展示了钓鱼邮件如何导致组织内发生恶意软件感染。通过 EDR 分析,可以:

- 识别初始感染媒介

- 跨主机追踪执行情况

- 迅速遏制威胁

适当的端点监控和快速响应对于最大程度减少此类攻击的影响至关重要。

### 结论

此事件展示了钓鱼邮件如何导致组织内发生恶意软件感染。通过 EDR 分析,可以:

- 识别初始感染媒介

- 跨主机追踪执行情况

- 迅速遏制威胁

适当的端点监控和快速响应对于最大程度减少此类攻击的影响至关重要。

### 日志分析

以下屏幕截图显示了来自同一源 IP 跨不同端口的多次连接尝试的日志证据

### 日志分析

以下屏幕截图显示了来自同一源 IP 跨不同端口的多次连接尝试的日志证据

### 规则

以下屏幕截图显示了 SIEM 告警是基于此规则触发的原因

### 规则

以下屏幕截图显示了 SIEM 告警是基于此规则触发的原因

### 响应

### 响应

## 案例 3:事件响应(EDR 实验室)

### 场景

组织内的多个用户收到了一封钓鱼邮件。该邮件包含一个恶意附件(`Payslip.pdf`)。一旦下载并执行,该文件便在多台主机上触发了恶意活动。

目标是使用 EDR 工具调查此事件,识别受影响的系统,并采取适当的响应措施。

### 调查摘要

- 恶意电子邮件发送者被识别为:**Jeff Johnson**

- 威胁媒介:**电子邮件附件**

- 恶意文件:**Payslip.pdf**

- 多台主机下载了该文件

- 只有一台主机执行了恶意软件

- 恶意活动包括 **PowerShell 执行**和 **DNS 查询**

### 关键发现

- **下载文件的设备数量:** 3

- **执行文件的设备数量:** 1

- **受影响的主机:**

- Host-ATYU → 已下载(已隔离)

- Host-IOPE → 已下载(已隔离)

- Host-HKNV → 已执行(已调查与网络隔离)

### 攻击时间线

1. 用户收到钓鱼邮件

2. 用户下载了 `Payslip.pdf`

3. 文件在主机上执行

4. 启动了 PowerShell 进程

5. 检测到恶意 DNS 查询

6. EDR 触发告警:**检测到恶意软件**

7. 采取了响应措施:

- 隔离受影响的主机

- 网络隔离受感染的主机

### 采取的措施

- 隔离了下载文件的主机

- 网络隔离受感染的主机(Host-HKNV)

- 调查了进程执行链

- 通过 EDR 遥测确认了恶意行为

### 使用的工具

- EDR 平台(TryHackMe 实验室)

- Windows 环境

- 进程时间线分析

### 证据

#### 钓鱼邮件

## 案例 3:事件响应(EDR 实验室)

### 场景

组织内的多个用户收到了一封钓鱼邮件。该邮件包含一个恶意附件(`Payslip.pdf`)。一旦下载并执行,该文件便在多台主机上触发了恶意活动。

目标是使用 EDR 工具调查此事件,识别受影响的系统,并采取适当的响应措施。

### 调查摘要

- 恶意电子邮件发送者被识别为:**Jeff Johnson**

- 威胁媒介:**电子邮件附件**

- 恶意文件:**Payslip.pdf**

- 多台主机下载了该文件

- 只有一台主机执行了恶意软件

- 恶意活动包括 **PowerShell 执行**和 **DNS 查询**

### 关键发现

- **下载文件的设备数量:** 3

- **执行文件的设备数量:** 1

- **受影响的主机:**

- Host-ATYU → 已下载(已隔离)

- Host-IOPE → 已下载(已隔离)

- Host-HKNV → 已执行(已调查与网络隔离)

### 攻击时间线

1. 用户收到钓鱼邮件

2. 用户下载了 `Payslip.pdf`

3. 文件在主机上执行

4. 启动了 PowerShell 进程

5. 检测到恶意 DNS 查询

6. EDR 触发告警:**检测到恶意软件**

7. 采取了响应措施:

- 隔离受影响的主机

- 网络隔离受感染的主机

### 采取的措施

- 隔离了下载文件的主机

- 网络隔离受感染的主机(Host-HKNV)

- 调查了进程执行链

- 通过 EDR 遥测确认了恶意行为

### 使用的工具

- EDR 平台(TryHackMe 实验室)

- Windows 环境

- 进程时间线分析

### 证据

#### 钓鱼邮件

#### 恶意软件检测告警

#### 恶意软件检测告警

#### 受影响的主机

#### 受影响的主机

#### 调查时间线

#### 调查时间线

### 结论

此事件展示了钓鱼邮件如何导致组织内发生恶意软件感染。通过 EDR 分析,可以:

- 识别初始感染媒介

- 跨主机追踪执行情况

- 迅速遏制威胁

适当的端点监控和快速响应对于最大程度减少此类攻击的影响至关重要。

### 结论

此事件展示了钓鱼邮件如何导致组织内发生恶意软件感染。通过 EDR 分析,可以:

- 识别初始感染媒介

- 跨主机追踪执行情况

- 迅速遏制威胁

适当的端点监控和快速响应对于最大程度减少此类攻击的影响至关重要。标签:AI合规, AMSI绕过, DAST, EDR, TryHackMe, 主机隔离, 云存储安全, 威胁检测, 子域枚举, 安全事件, 安全实验室, 安全警报调查, 安全运营, 安全运营中心, 恶意软件分析, 扫描框架, 插件系统, 数据统计, 日志关联, 溯源分析, 端口扫描, 端点检测与响应, 网络安全, 网络扫描, 网络映射, 网络流量分析, 脆弱性评估, 脱壳工具, 误报分析, 速率限制, 隐私保护