0xmrma/CVE-2026-33936

GitHub: 0xmrma/CVE-2026-33936

完整披露并复现了 python-ecdsa 库中因 DER 长度字段验证不当导致的拒绝服务漏洞(CVE-2026-33936),包含根因分析、双 PoC、最小化补丁与回归测试。

Stars: 1 | Forks: 0

# CVE-2026-33936

ecdsa (PyPI) 中的拒绝服务漏洞

## 简介

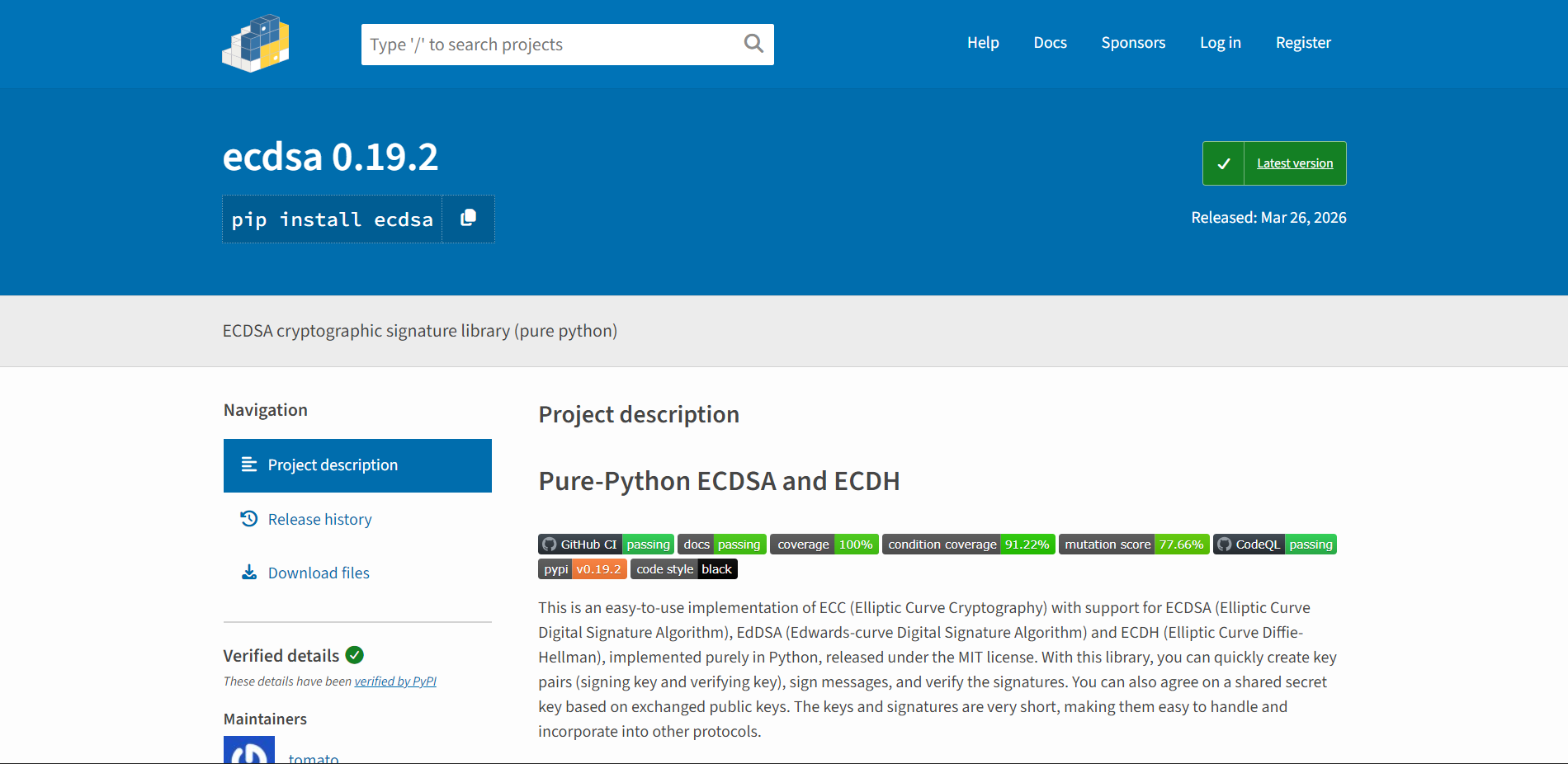

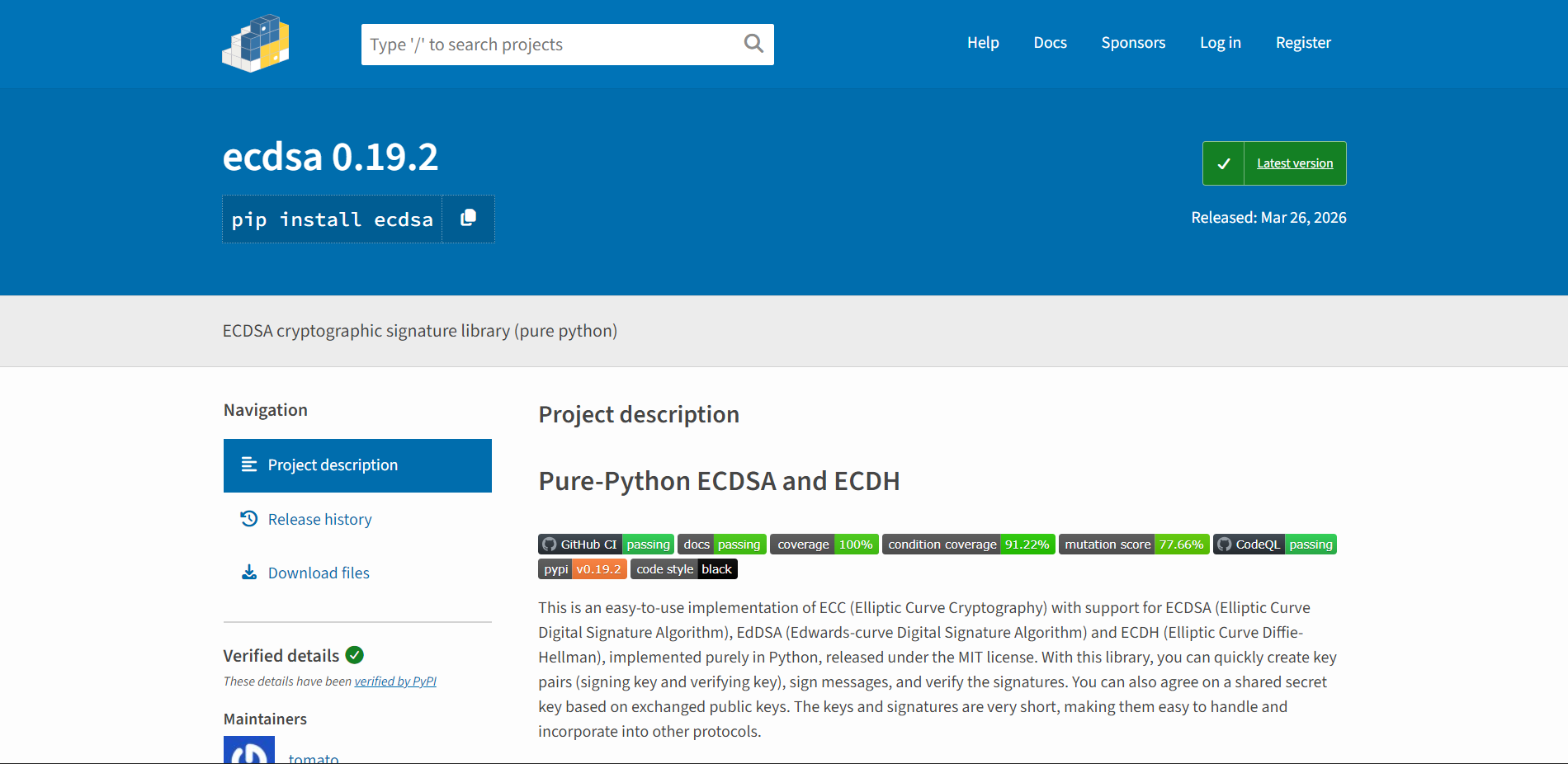

我在 **python-ecdsa** 中发现并负责任地披露了一个**中等严重性**漏洞,这是一个被广泛使用的 Python 密码学库,**上个月下载量高达 4780 万次**。

我在审查 **python-ecdsa** 时发现了这个问题,当时我脑海中有一个非常具体的问题:

**如果格式错误的 DER 在长度上撒谎,而解析器又过于信任它,会发生什么?**

在这个案例中,这个问题引发了一个真实的 Bug。

当编码长度声明的字节数多于实际存在的字节数时,`ecdsa.der` 中的 DER 解析辅助函数接受了截断的数据。这种格式错误的输入本应立即被拒绝。然而,它能通过更深层的解析逻辑,并最终在密钥解析期间触发内部的 `IndexError`。

这个问题成为了 **CVE-2026-33936**。

**项目:** [GitHub 上的 python-ecdsa](https://github.com/tlsfuzzer/python-ecdsa)

**包:** `ecdsa` (pip)

**CVE:** CVE-2026-33936

## 攻击链

`攻击者控制的格式错误 DER → 截断的长度被接受为有效 → 解析器越过信任边界 → SigningKey.from_der() 到达内部异常路径 → 意外的 IndexError / 应用层 DoS 风险`

## python-ecdsa 的作用

**python-ecdsa** 是一个广泛使用的 Python 椭圆曲线密码库。

除其他功能外,它还负责处理:

- 密钥解析

- 密钥序列化

- DER/ASN.1 解码

- 签名和验证工作流

这意味着其解析代码直接位于安全边界上。

每当库接受外部提供的密钥材料或结构化二进制输入时,正确性就不再仅仅是一个质量问题。

它是一项安全属性。

如果在应该拒绝格式错误输入时却接受了它,下游代码就会开始在无效状态之上做出假设。

这就是 Bug 不再仅仅是“解析错误”并开始变成漏洞的地方。

## 为什么这个攻击面值得研究

DER 解析是这样一个领域:微小的验证错误可能会产生巨大的影响。

该 Bug 类别很简单:

- 长度字段说是一回事

- 实际缓冲区包含的内容却更短

- 解析器过于信任该声明

- 后续代码在不应该存在的状态上运行

这正是安全审查中值得检查的边界故障。

我在这里寻找的不是奇怪的密码学行为。

我寻找的是结构化输入处理中的信任故障。

这正是应该关注的地方。

## 根本原因

根本原因是在解析格式错误或截断的输入时,**对 DER 长度字段的验证不当**。

具体来说,`ecdsa.der.remove_octet_string()` 接受了声明的 DER 长度超过缓冲区中实际可用字节数的输入。

因此,该辅助函数没有拒绝像这样的格式错误 DER:

- 声明长度:`4096`

- 实际剩余字节数:`3`

而是接受了它,并将截断的内容作为有效内容返回。

这已经是一个 Bug 了。

但更大的影响出现在下游。

因为在边界处接受而不是拒绝了格式错误的输入,`SigningKey.from_der()` 随后可能会进入内部异常路径并抛出:

```

IndexError: index out of bounds on dimension 1

```

这很重要,因为这不是调用者期望从格式错误输入中得到的失败类型。

正确的行为是干净的解析拒绝,例如 `UnexpectedDER` 或 `ValueError`。

所以该漏洞并不仅仅是孤立存在的“IndexError”。

真正的漏洞是这样的:

- 格式错误的 DER 长度字段未得到正确验证

- 截断的输入越过了解析边界

- 下游代码因此触发了内部异常路径

这是一个完整的 Bug 链,而不是两个不相关的问题。

## 为什么这是一个安全问题,而不仅仅是糟糕的解析习惯

解析器拒绝格式错误的输入并不是表面上的改进。

它是安全模型的一部分。

这里重要的区别不在于输入是否无效。

它当然是无效的。

重要的区别在于 **面对无效输入时库的行为方式**。

以下两种情况之间存在真正的区别:

- 在边界处干净地拒绝格式错误的 DER,与

- 接受格式错误的 DER,继续深入解析,并以内部异常崩溃

前者是健壮的行为。

如果软件解析不受信任的 DER 并假设库的失败保持在预期的异常类型范围内,后者就会产生应用层面的风险。

这就是为什么它被正确地归类为漏洞,而不仅仅是解析器质量缺陷的原因。

## 概念验证

我使用了两个 PoC,因为它们演示了同一个 Bug 链的两个不同部分。

### PoC 1:截断的 DER 被接受

第一个 PoC 表明,`remove_octet_string()` 接受了声明长度超过可用缓冲区的截断 DER。

这确立了核心验证失败:

- 缓冲区比编码长度短

- 辅助函数本应拒绝它

- 但它没有

### PoC 2:确定性的内部异常路径

第二个 PoC 展示了更重要的下游影响:

在修复之前,提供给 `SigningKey.from_der()` 的格式错误 DER 会确定性地触发内部的 `IndexError`。

这确立了与安全相关的影响:

- 格式错误的输入越过了边界

- 解析走得太远

- 库代码抛出了内部异常,而不是干净的解析错误

这是一个比“解析器接受了奇怪的字节”更有力的结果。

它展示了边界故障加上实际的操作后果。

## 为什么这样选择 PoC

第一个 PoC 证明了根本原因。

第二个 PoC 证明了影响。

这种区分很重要。

许多报告停留在:

## 攻击链

`攻击者控制的格式错误 DER → 截断的长度被接受为有效 → 解析器越过信任边界 → SigningKey.from_der() 到达内部异常路径 → 意外的 IndexError / 应用层 DoS 风险`

## python-ecdsa 的作用

**python-ecdsa** 是一个广泛使用的 Python 椭圆曲线密码库。

除其他功能外,它还负责处理:

- 密钥解析

- 密钥序列化

- DER/ASN.1 解码

- 签名和验证工作流

这意味着其解析代码直接位于安全边界上。

每当库接受外部提供的密钥材料或结构化二进制输入时,正确性就不再仅仅是一个质量问题。

它是一项安全属性。

如果在应该拒绝格式错误输入时却接受了它,下游代码就会开始在无效状态之上做出假设。

这就是 Bug 不再仅仅是“解析错误”并开始变成漏洞的地方。

## 为什么这个攻击面值得研究

DER 解析是这样一个领域:微小的验证错误可能会产生巨大的影响。

该 Bug 类别很简单:

- 长度字段说是一回事

- 实际缓冲区包含的内容却更短

- 解析器过于信任该声明

- 后续代码在不应该存在的状态上运行

这正是安全审查中值得检查的边界故障。

我在这里寻找的不是奇怪的密码学行为。

我寻找的是结构化输入处理中的信任故障。

这正是应该关注的地方。

## 根本原因

根本原因是在解析格式错误或截断的输入时,**对 DER 长度字段的验证不当**。

具体来说,`ecdsa.der.remove_octet_string()` 接受了声明的 DER 长度超过缓冲区中实际可用字节数的输入。

因此,该辅助函数没有拒绝像这样的格式错误 DER:

- 声明长度:`4096`

- 实际剩余字节数:`3`

而是接受了它,并将截断的内容作为有效内容返回。

这已经是一个 Bug 了。

但更大的影响出现在下游。

因为在边界处接受而不是拒绝了格式错误的输入,`SigningKey.from_der()` 随后可能会进入内部异常路径并抛出:

```

IndexError: index out of bounds on dimension 1

```

这很重要,因为这不是调用者期望从格式错误输入中得到的失败类型。

正确的行为是干净的解析拒绝,例如 `UnexpectedDER` 或 `ValueError`。

所以该漏洞并不仅仅是孤立存在的“IndexError”。

真正的漏洞是这样的:

- 格式错误的 DER 长度字段未得到正确验证

- 截断的输入越过了解析边界

- 下游代码因此触发了内部异常路径

这是一个完整的 Bug 链,而不是两个不相关的问题。

## 为什么这是一个安全问题,而不仅仅是糟糕的解析习惯

解析器拒绝格式错误的输入并不是表面上的改进。

它是安全模型的一部分。

这里重要的区别不在于输入是否无效。

它当然是无效的。

重要的区别在于 **面对无效输入时库的行为方式**。

以下两种情况之间存在真正的区别:

- 在边界处干净地拒绝格式错误的 DER,与

- 接受格式错误的 DER,继续深入解析,并以内部异常崩溃

前者是健壮的行为。

如果软件解析不受信任的 DER 并假设库的失败保持在预期的异常类型范围内,后者就会产生应用层面的风险。

这就是为什么它被正确地归类为漏洞,而不仅仅是解析器质量缺陷的原因。

## 概念验证

我使用了两个 PoC,因为它们演示了同一个 Bug 链的两个不同部分。

### PoC 1:截断的 DER 被接受

第一个 PoC 表明,`remove_octet_string()` 接受了声明长度超过可用缓冲区的截断 DER。

这确立了核心验证失败:

- 缓冲区比编码长度短

- 辅助函数本应拒绝它

- 但它没有

### PoC 2:确定性的内部异常路径

第二个 PoC 展示了更重要的下游影响:

在修复之前,提供给 `SigningKey.from_der()` 的格式错误 DER 会确定性地触发内部的 `IndexError`。

这确立了与安全相关的影响:

- 格式错误的输入越过了边界

- 解析走得太远

- 库代码抛出了内部异常,而不是干净的解析错误

这是一个比“解析器接受了奇怪的字节”更有力的结果。

它展示了边界故障加上实际的操作后果。

## 为什么这样选择 PoC

第一个 PoC 证明了根本原因。

第二个 PoC 证明了影响。

这种区分很重要。

许多报告停留在:

## 攻击链

`攻击者控制的格式错误 DER → 截断的长度被接受为有效 → 解析器越过信任边界 → SigningKey.from_der() 到达内部异常路径 → 意外的 IndexError / 应用层 DoS 风险`

## python-ecdsa 的作用

**python-ecdsa** 是一个广泛使用的 Python 椭圆曲线密码库。

除其他功能外,它还负责处理:

- 密钥解析

- 密钥序列化

- DER/ASN.1 解码

- 签名和验证工作流

这意味着其解析代码直接位于安全边界上。

每当库接受外部提供的密钥材料或结构化二进制输入时,正确性就不再仅仅是一个质量问题。

它是一项安全属性。

如果在应该拒绝格式错误输入时却接受了它,下游代码就会开始在无效状态之上做出假设。

这就是 Bug 不再仅仅是“解析错误”并开始变成漏洞的地方。

## 为什么这个攻击面值得研究

DER 解析是这样一个领域:微小的验证错误可能会产生巨大的影响。

该 Bug 类别很简单:

- 长度字段说是一回事

- 实际缓冲区包含的内容却更短

- 解析器过于信任该声明

- 后续代码在不应该存在的状态上运行

这正是安全审查中值得检查的边界故障。

我在这里寻找的不是奇怪的密码学行为。

我寻找的是结构化输入处理中的信任故障。

这正是应该关注的地方。

## 根本原因

根本原因是在解析格式错误或截断的输入时,**对 DER 长度字段的验证不当**。

具体来说,`ecdsa.der.remove_octet_string()` 接受了声明的 DER 长度超过缓冲区中实际可用字节数的输入。

因此,该辅助函数没有拒绝像这样的格式错误 DER:

- 声明长度:`4096`

- 实际剩余字节数:`3`

而是接受了它,并将截断的内容作为有效内容返回。

这已经是一个 Bug 了。

但更大的影响出现在下游。

因为在边界处接受而不是拒绝了格式错误的输入,`SigningKey.from_der()` 随后可能会进入内部异常路径并抛出:

```

IndexError: index out of bounds on dimension 1

```

这很重要,因为这不是调用者期望从格式错误输入中得到的失败类型。

正确的行为是干净的解析拒绝,例如 `UnexpectedDER` 或 `ValueError`。

所以该漏洞并不仅仅是孤立存在的“IndexError”。

真正的漏洞是这样的:

- 格式错误的 DER 长度字段未得到正确验证

- 截断的输入越过了解析边界

- 下游代码因此触发了内部异常路径

这是一个完整的 Bug 链,而不是两个不相关的问题。

## 为什么这是一个安全问题,而不仅仅是糟糕的解析习惯

解析器拒绝格式错误的输入并不是表面上的改进。

它是安全模型的一部分。

这里重要的区别不在于输入是否无效。

它当然是无效的。

重要的区别在于 **面对无效输入时库的行为方式**。

以下两种情况之间存在真正的区别:

- 在边界处干净地拒绝格式错误的 DER,与

- 接受格式错误的 DER,继续深入解析,并以内部异常崩溃

前者是健壮的行为。

如果软件解析不受信任的 DER 并假设库的失败保持在预期的异常类型范围内,后者就会产生应用层面的风险。

这就是为什么它被正确地归类为漏洞,而不仅仅是解析器质量缺陷的原因。

## 概念验证

我使用了两个 PoC,因为它们演示了同一个 Bug 链的两个不同部分。

### PoC 1:截断的 DER 被接受

第一个 PoC 表明,`remove_octet_string()` 接受了声明长度超过可用缓冲区的截断 DER。

这确立了核心验证失败:

- 缓冲区比编码长度短

- 辅助函数本应拒绝它

- 但它没有

### PoC 2:确定性的内部异常路径

第二个 PoC 展示了更重要的下游影响:

在修复之前,提供给 `SigningKey.from_der()` 的格式错误 DER 会确定性地触发内部的 `IndexError`。

这确立了与安全相关的影响:

- 格式错误的输入越过了边界

- 解析走得太远

- 库代码抛出了内部异常,而不是干净的解析错误

这是一个比“解析器接受了奇怪的字节”更有力的结果。

它展示了边界故障加上实际的操作后果。

## 为什么这样选择 PoC

第一个 PoC 证明了根本原因。

第二个 PoC 证明了影响。

这种区分很重要。

许多报告停留在:

## 攻击链

`攻击者控制的格式错误 DER → 截断的长度被接受为有效 → 解析器越过信任边界 → SigningKey.from_der() 到达内部异常路径 → 意外的 IndexError / 应用层 DoS 风险`

## python-ecdsa 的作用

**python-ecdsa** 是一个广泛使用的 Python 椭圆曲线密码库。

除其他功能外,它还负责处理:

- 密钥解析

- 密钥序列化

- DER/ASN.1 解码

- 签名和验证工作流

这意味着其解析代码直接位于安全边界上。

每当库接受外部提供的密钥材料或结构化二进制输入时,正确性就不再仅仅是一个质量问题。

它是一项安全属性。

如果在应该拒绝格式错误输入时却接受了它,下游代码就会开始在无效状态之上做出假设。

这就是 Bug 不再仅仅是“解析错误”并开始变成漏洞的地方。

## 为什么这个攻击面值得研究

DER 解析是这样一个领域:微小的验证错误可能会产生巨大的影响。

该 Bug 类别很简单:

- 长度字段说是一回事

- 实际缓冲区包含的内容却更短

- 解析器过于信任该声明

- 后续代码在不应该存在的状态上运行

这正是安全审查中值得检查的边界故障。

我在这里寻找的不是奇怪的密码学行为。

我寻找的是结构化输入处理中的信任故障。

这正是应该关注的地方。

## 根本原因

根本原因是在解析格式错误或截断的输入时,**对 DER 长度字段的验证不当**。

具体来说,`ecdsa.der.remove_octet_string()` 接受了声明的 DER 长度超过缓冲区中实际可用字节数的输入。

因此,该辅助函数没有拒绝像这样的格式错误 DER:

- 声明长度:`4096`

- 实际剩余字节数:`3`

而是接受了它,并将截断的内容作为有效内容返回。

这已经是一个 Bug 了。

但更大的影响出现在下游。

因为在边界处接受而不是拒绝了格式错误的输入,`SigningKey.from_der()` 随后可能会进入内部异常路径并抛出:

```

IndexError: index out of bounds on dimension 1

```

这很重要,因为这不是调用者期望从格式错误输入中得到的失败类型。

正确的行为是干净的解析拒绝,例如 `UnexpectedDER` 或 `ValueError`。

所以该漏洞并不仅仅是孤立存在的“IndexError”。

真正的漏洞是这样的:

- 格式错误的 DER 长度字段未得到正确验证

- 截断的输入越过了解析边界

- 下游代码因此触发了内部异常路径

这是一个完整的 Bug 链,而不是两个不相关的问题。

## 为什么这是一个安全问题,而不仅仅是糟糕的解析习惯

解析器拒绝格式错误的输入并不是表面上的改进。

它是安全模型的一部分。

这里重要的区别不在于输入是否无效。

它当然是无效的。

重要的区别在于 **面对无效输入时库的行为方式**。

以下两种情况之间存在真正的区别:

- 在边界处干净地拒绝格式错误的 DER,与

- 接受格式错误的 DER,继续深入解析,并以内部异常崩溃

前者是健壮的行为。

如果软件解析不受信任的 DER 并假设库的失败保持在预期的异常类型范围内,后者就会产生应用层面的风险。

这就是为什么它被正确地归类为漏洞,而不仅仅是解析器质量缺陷的原因。

## 概念验证

我使用了两个 PoC,因为它们演示了同一个 Bug 链的两个不同部分。

### PoC 1:截断的 DER 被接受

第一个 PoC 表明,`remove_octet_string()` 接受了声明长度超过可用缓冲区的截断 DER。

这确立了核心验证失败:

- 缓冲区比编码长度短

- 辅助函数本应拒绝它

- 但它没有

### PoC 2:确定性的内部异常路径

第二个 PoC 展示了更重要的下游影响:

在修复之前,提供给 `SigningKey.from_der()` 的格式错误 DER 会确定性地触发内部的 `IndexError`。

这确立了与安全相关的影响:

- 格式错误的输入越过了边界

- 解析走得太远

- 库代码抛出了内部异常,而不是干净的解析错误

这是一个比“解析器接受了奇怪的字节”更有力的结果。

它展示了边界故障加上实际的操作后果。

## 为什么这样选择 PoC

第一个 PoC 证明了根本原因。

第二个 PoC 证明了影响。

这种区分很重要。

许多报告停留在:

标签:API密钥检测, ASN.1解码, CVE, CVE-2026-33936, DER解析, DoS, ECDSA, IndexError, PyPI, python-ecdsa, 密码学, 密钥解析, 手动系统调用, 拒绝服务, 数字签名, 整数下溢, 椭圆曲线密码学, 漏洞分析, 畸形数据处理, 网络安全, 路径探测, 输入验证, 边界安全, 逆向工具, 配置错误, 隐私保护