aenealabs/aura

GitHub: aenealabs/aura

面向企业代码库的自主AI安全平台,利用多Agent协作和混合GraphRAG架构实现从漏洞检测、上下文感知补丁生成到沙箱验证的端到端自动化修复。

Stars: 1 | Forks: 0

# Project Aura

**面向企业代码库的自主 AI 安全平台。**

[](LICENSE)

[](https://python.org)

[](tests/)

[](docs/PROJECT_STATUS.md)

Project Aura 可以检测漏洞,生成可用于生产环境的补丁,在隔离的沙箱中验证修复情况,并将其排入队列等待人工审批——整个过程完全自主进行。与仅停留在检测层面的传统安全扫描器不同,Aura 通过专为受监管行业构建的多 Agent AI 系统,提供了端到端的修复方案。

[文档](docs/product/getting-started/index.md) | [快速开始](#quick-start) | [架构](#architecture) | [贡献指南](CONTRIBUTING.md)

## 为什么选择 Aura?

传统安全工具只能发现问题。而 Aura 负责解决问题。

```

Traditional Scanner Aura

------------------- ----

SQL Injection found in user_service.py:47 SQL Injection found in user_service.py:47

Severity: Critical Severity: Critical

Recommendation: Sanitize user input Patch generated: parameterized query via ORM

Sandbox validation: PASSED (all tests green)

Then what? Awaiting human approval for deployment...

- Engineer researches the fix

- Engineer writes the patch

- Engineer tests the patch

- Engineer deploys the fix

- 45 days later...

```

**核心优势:**

- **全面修复,而非仅仅检测** -- 利用对代码库的深度理解,生成具备上下文感知能力的补丁

- **混合 GraphRAG 架构** -- 将结构化分析(调用图、依赖项)与语义搜索相结合,以获取全面的代码上下文

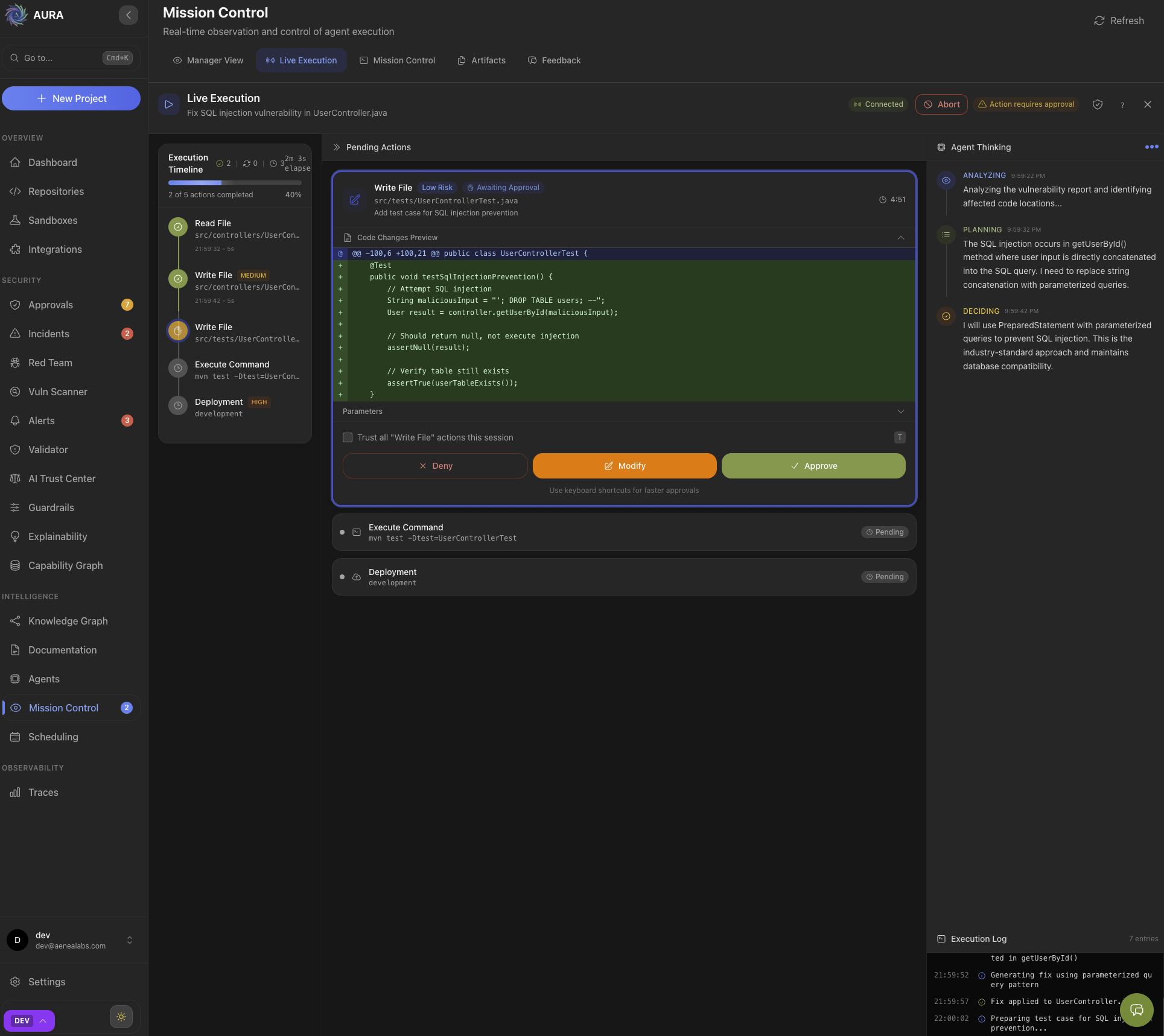

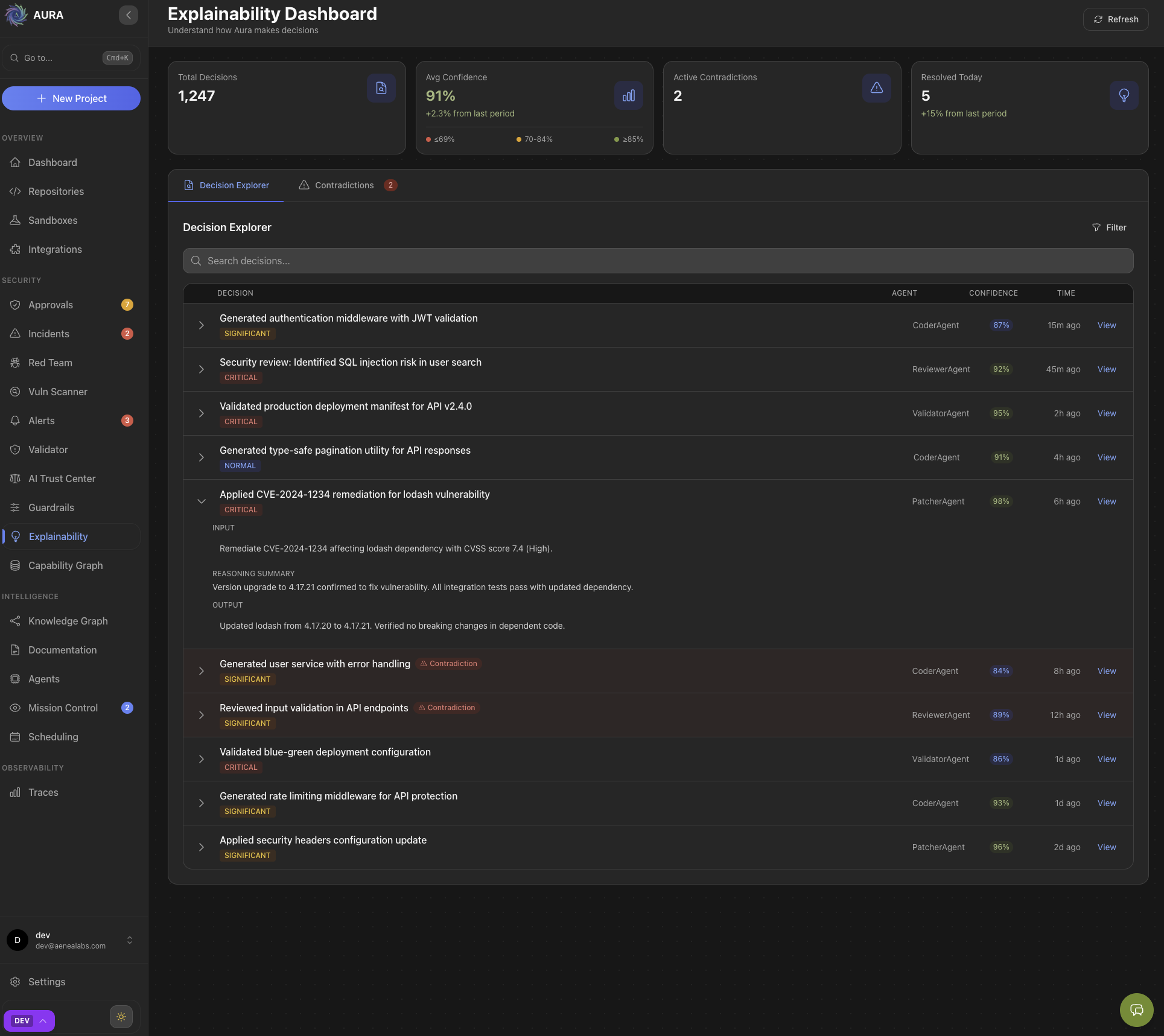

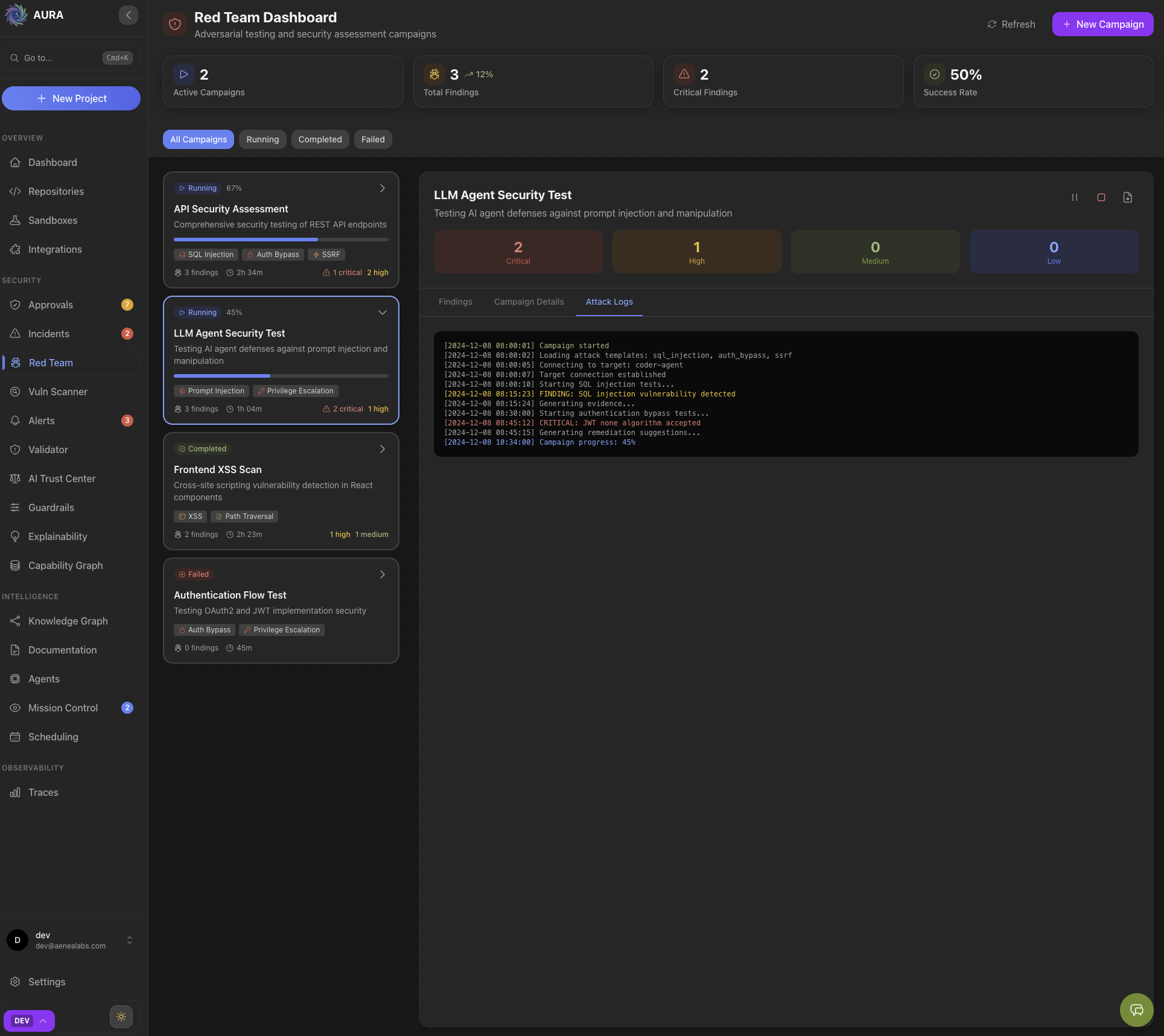

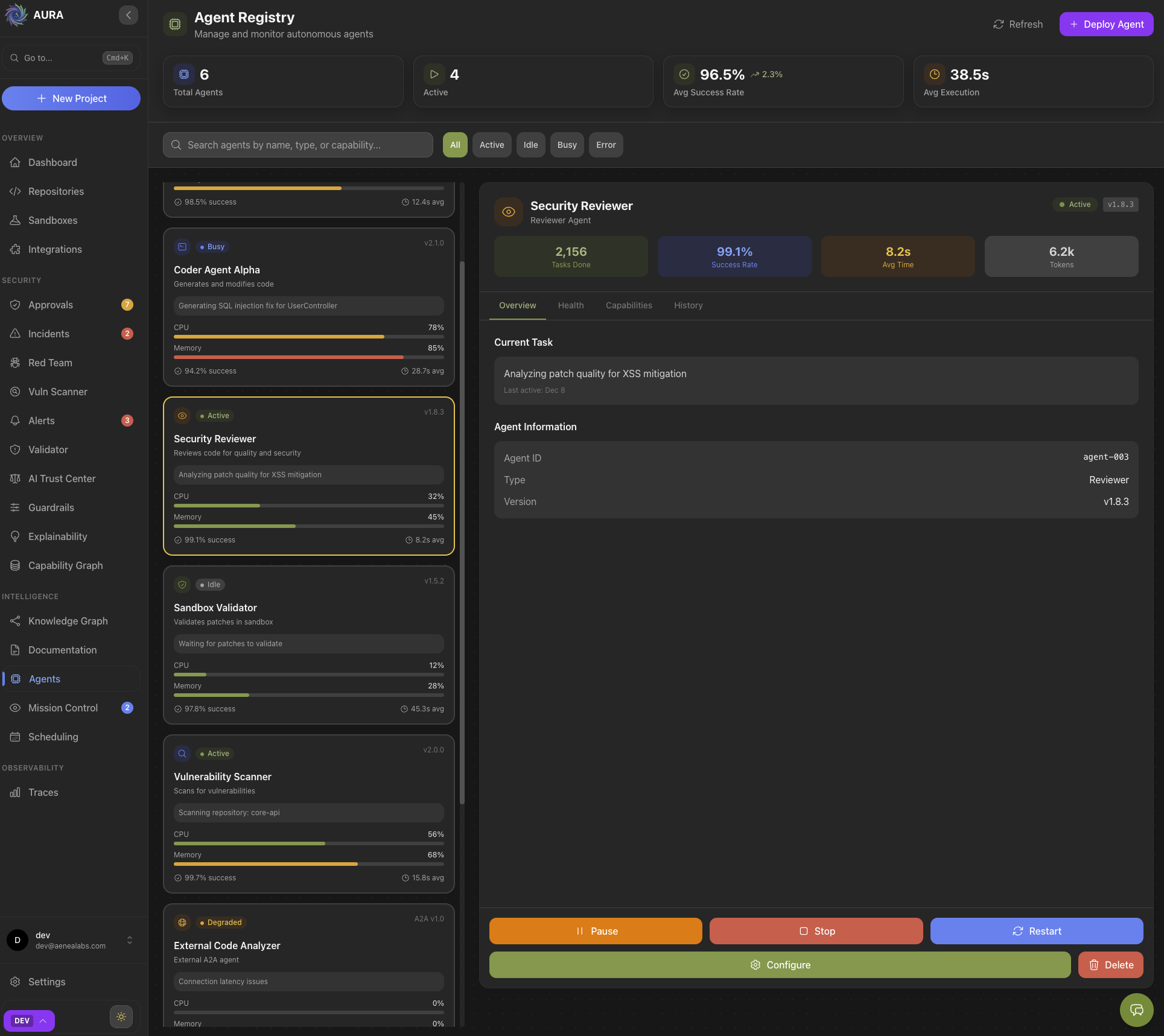

- **多 Agent 协作** -- 专门的 Coder、Reviewer 和 Validator agents 相互制衡与协作

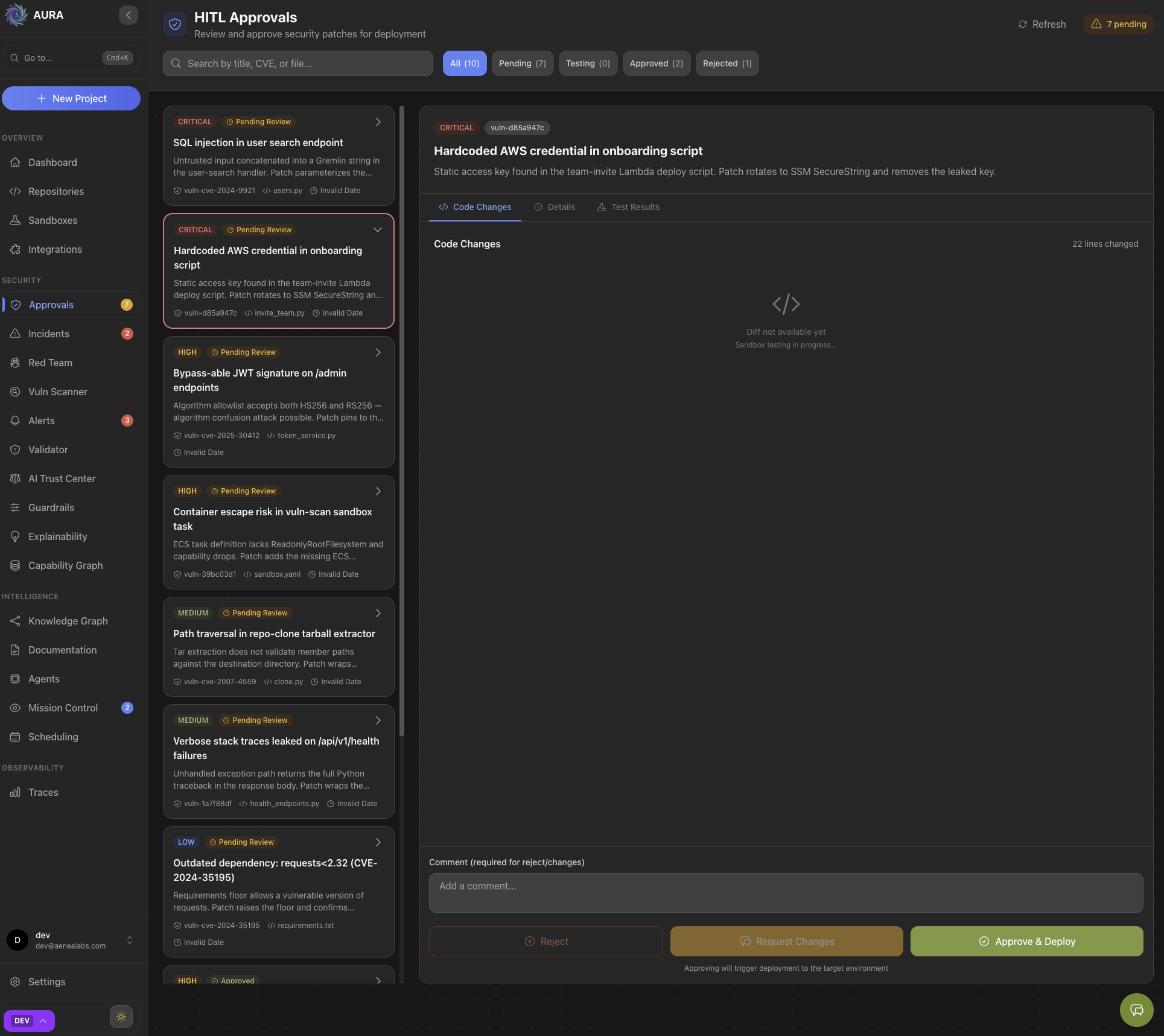

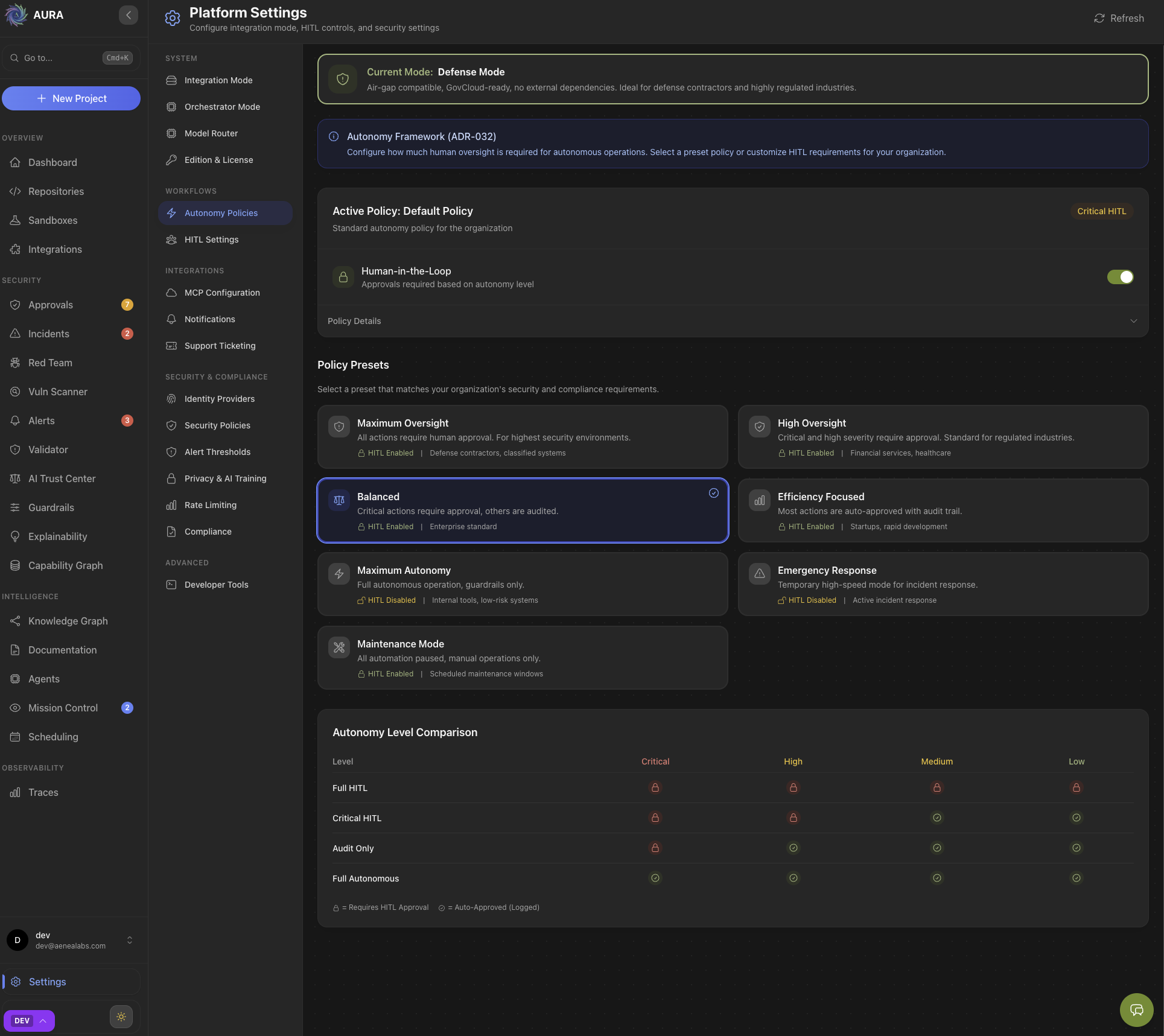

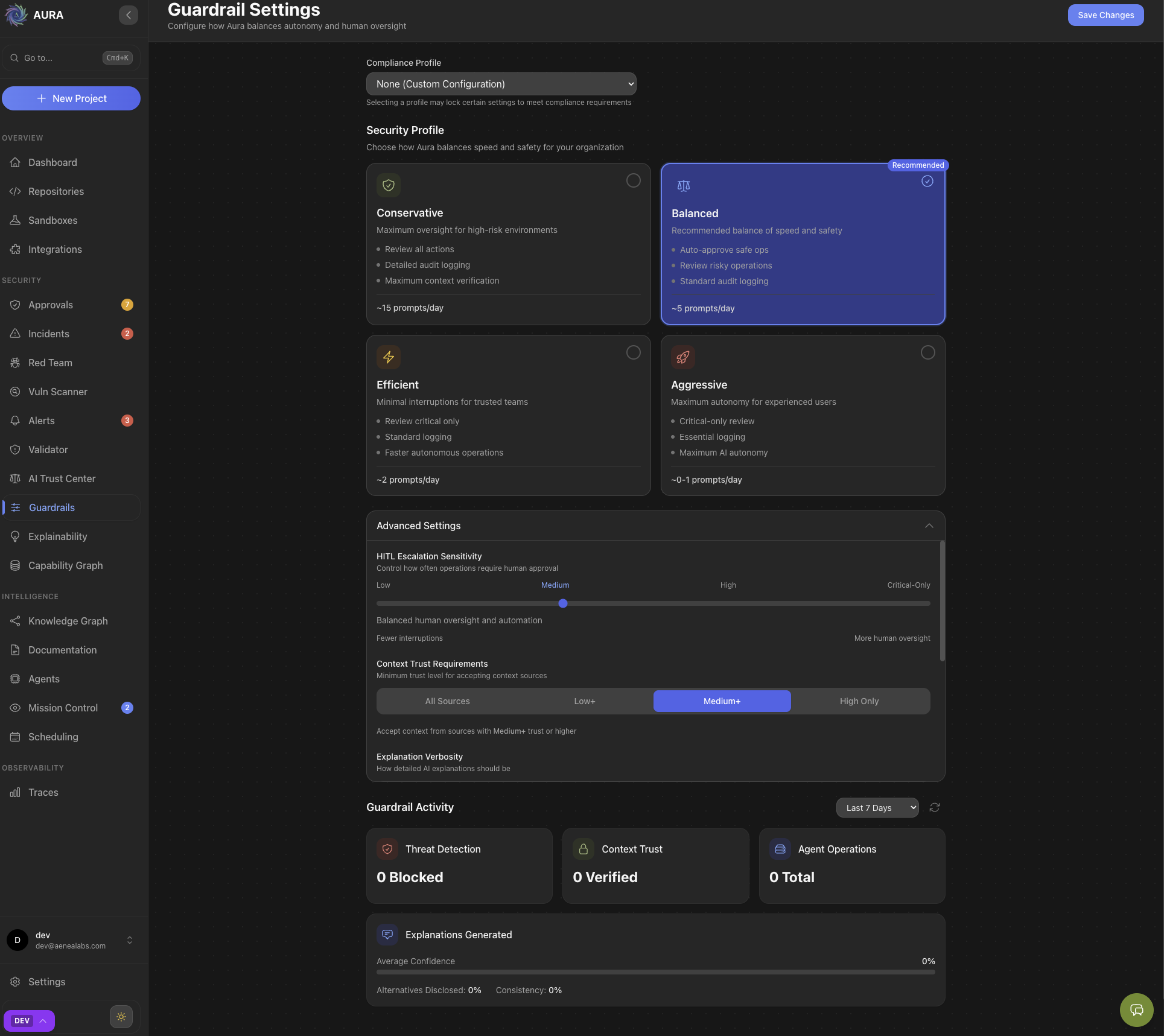

- **人在环 (Human-in-the-loop) 治理** -- 具备针对特定行业策略预设的可配置审批工作流

- **沙箱优先验证** -- 每个补丁在到达人工审核人员之前,都会在网络隔离的环境中进行测试

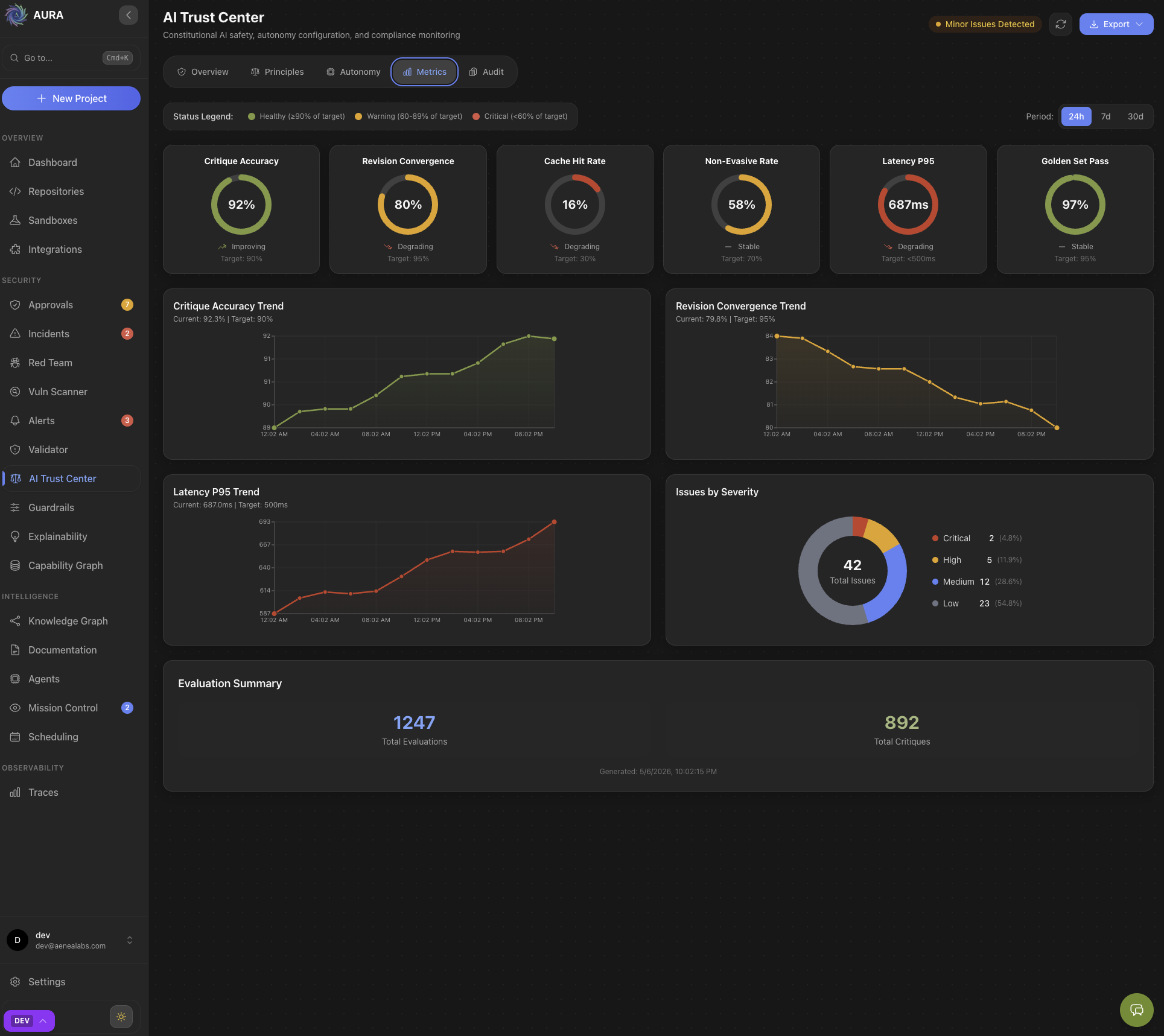

- **Constitutional AI 护栏** -- 16 原则的批判与修订管道可确保 Agent 行为安全合规

- **航空航天 / 安全关键型验证** -- 确定性验证边界 (ADR-085) 通过 N-of-M 共识、MC/DC 结构覆盖以及带有 DAL-A/DAL-B 策略配置文件的 Z3 形式化验证,提供符合 DO-178C 标准的输出验证

- **持续模型保障** -- 针对每次模型替换提供自动化来源验证、冻结参考预言机、反古德哈特 控制、影子部署和一键回滚 (ADR-088)

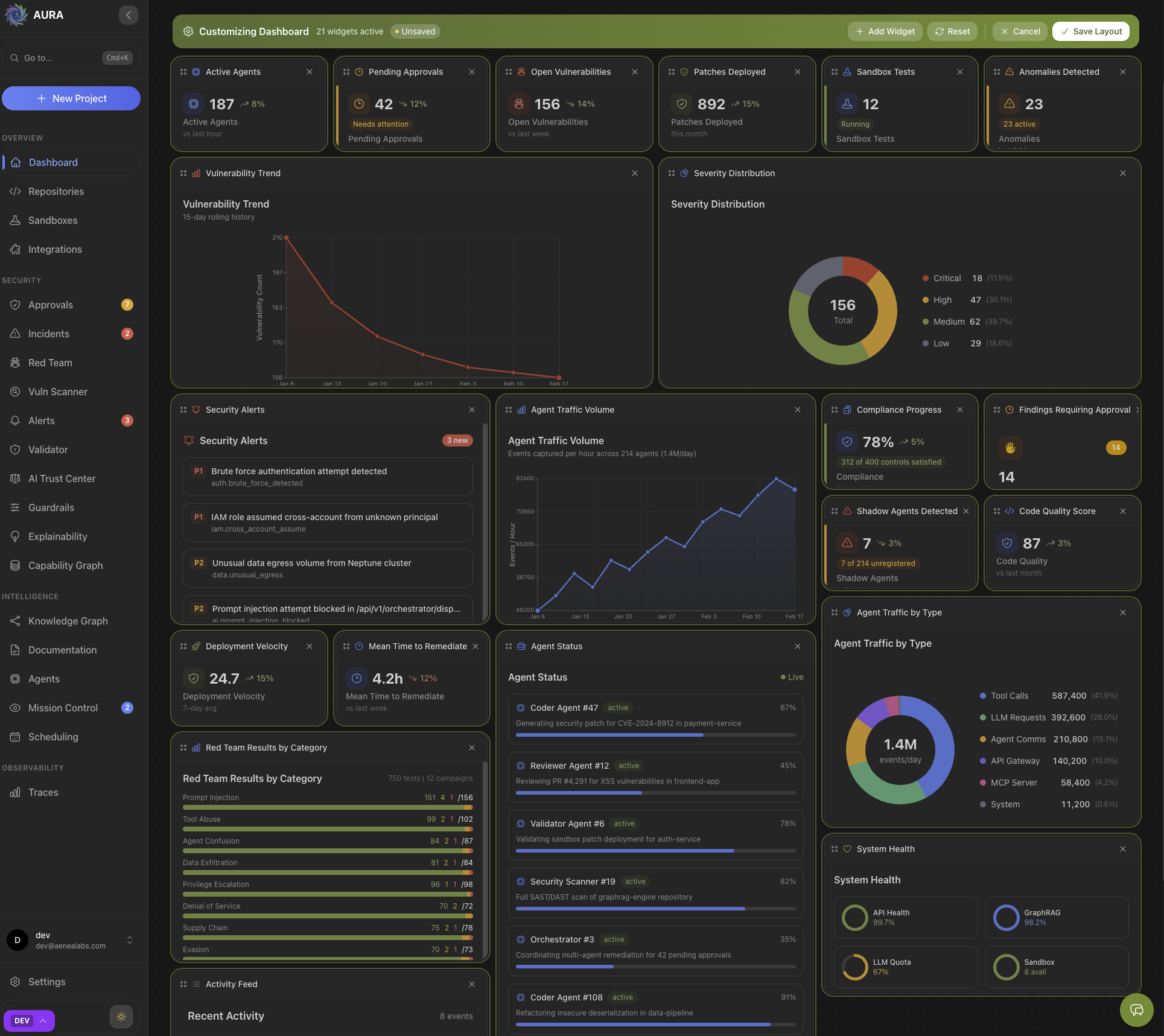

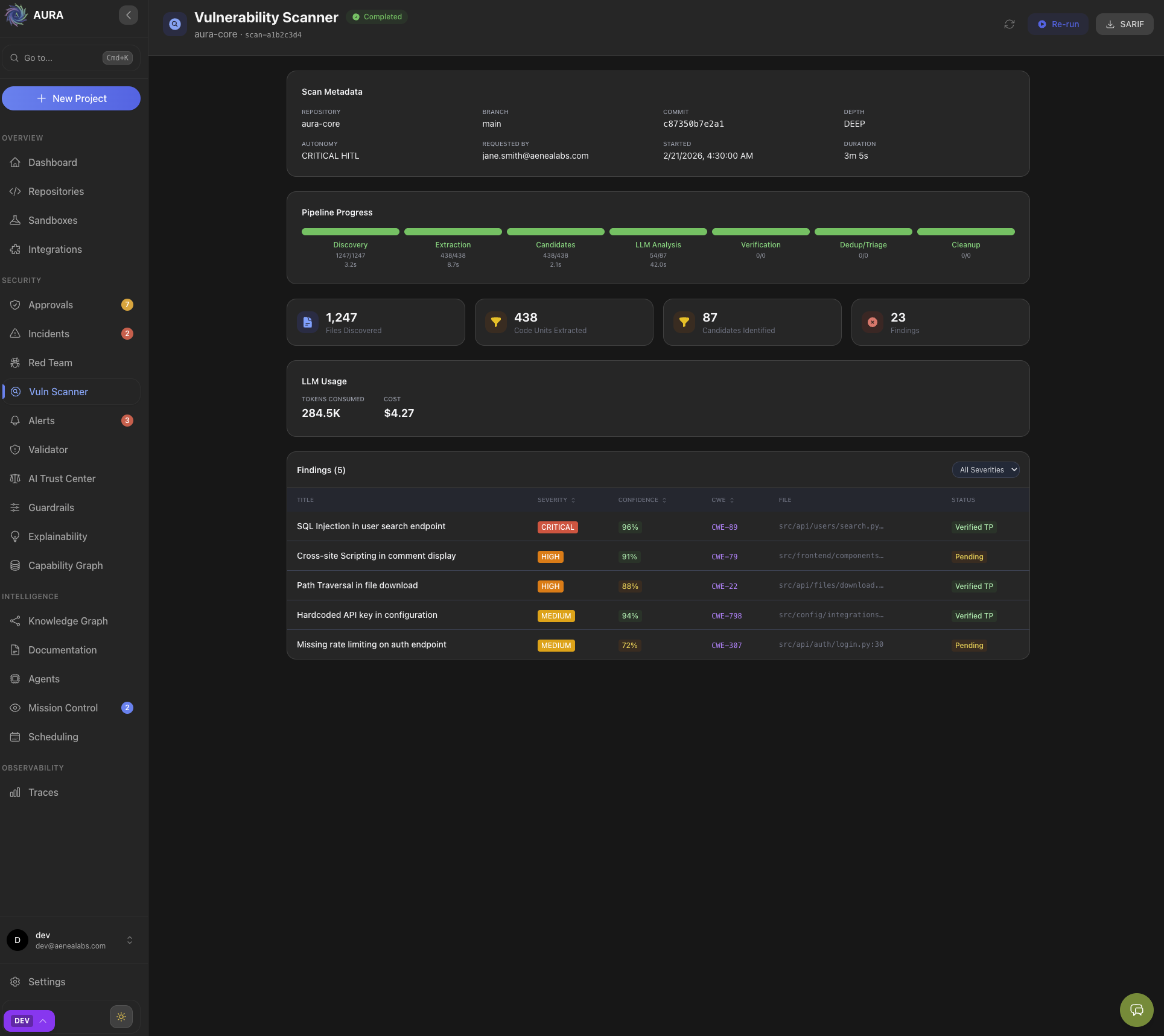

## 平台视图

Aura 平台内部一览。

Structure] OpenSearch[OpenSearch

Semantics] BM25[BM25

Keywords] Fusion[Three-Way Fusion · RRF] Neptune --> Fusion OpenSearch --> Fusion BM25 --> Fusion end subgraph Agents[Multi-Agent System] direction LR Orchestrator[Orchestrator] --> Coder[Coder] --> Reviewer[Reviewer] --> Validator[Validator] end subgraph CAI[Constitutional AI] direction LR Critique[Critique

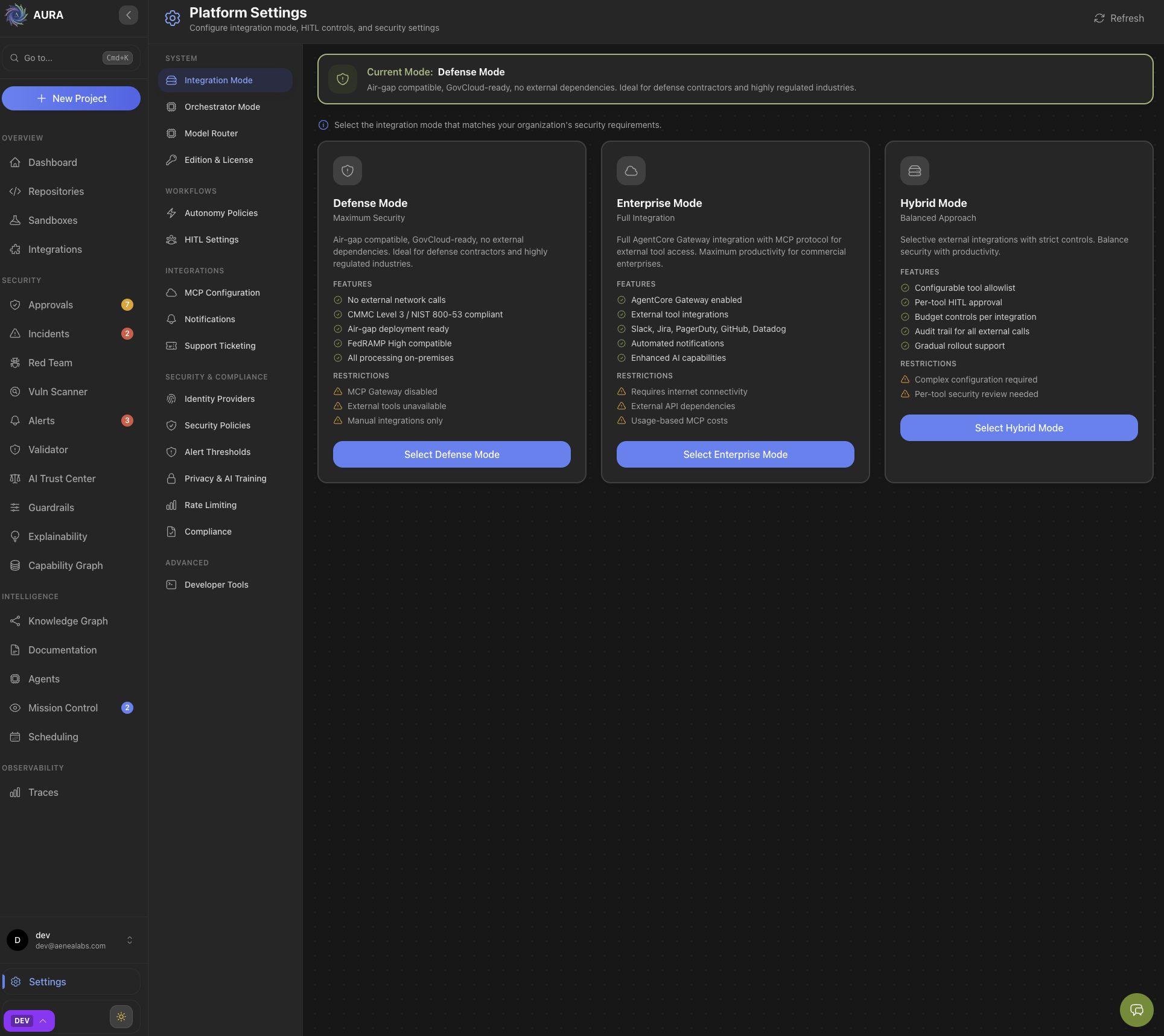

16 principles] --> Revision[Revision] end subgraph Sandbox[Sandbox Validation] direction LR Syntax[Syntax] --- UnitTests[Unit Tests] --- Security[Security] --- Performance[Performance] end subgraph HITL[HITL Approval] direction LR Policy[Policy Engine] --> Review[Human Review] --> Deploy[Deploy] end Detect --> GraphRAG --> Agents --> CAI --> Sandbox --> HITL ``` ### 核心组件 | 组件 | 用途 | 技术 | |-----------|---------|------------| | **Agent Orchestrator** | 协调修复工作流 | Python, FastAPI | | **Hybrid GraphRAG** | 通过图谱 + 向量检索实现深度代码理解 | Neptune (Gremlin), OpenSearch (k-NN) | | **多 Agent 系统** | 用于代码生成、审查、验证的专门 Agents | 通过 AWS Bedrock 提供的 LLMs | | **Constitutional AI** | 为 Agent 输出提供基于原则的安全护栏 | Critique-revision pipeline | | **Sandbox Network** | 用于补丁验证的隔离环境 | ECS Fargate, 网络隔离 | | **HITL 工作流** | 可配置的人工审批门控 | 4 个自治级别,7 个策略预设 | ### 技术栈 | 层级 | 技术 | |-------|-------------| | **Backend** | Python 3.11+, FastAPI | | **LLM Integration** | AWS Bedrock (Claude 3.5 Sonnet, Claude 3.5 Haiku) | | **Graph Database** | AWS Neptune (Gremlin query language) | | **Vector Search** | 带有 k-NN 的 AWS OpenSearch | | **Container Orchestration** | 带有 EC2 托管节点组的 AWS EKS | | **Infrastructure as Code** | AWS CloudFormation (183 个模板) | | **Frontend** | React 18, TypeScript, Tailwind CSS, Next.js 14 | | **Service Discovery** | dnsmasq (带有 DNSSEC 的 3 层架构) | ## 核心能力 ### 混合 GraphRAG Aura 的检索架构结合了三种方法以实现对代码的全面理解: - **图遍历** (Neptune) -- 调用图、依赖链、继承层次结构 - **语义搜索** (OpenSearch k-NN) -- 基于嵌入的相似度匹配相关模式 - **关键词搜索** (BM25) -- 精确的标识符和函数名匹配 结果使用倒数排名融合 (RRF) 进行合并,与单一方法相比,检索准确率提高了 22-25%。 ### 多 Agent 系统 专门的 Agents 通过结构化消息传递进行协作: | Agent | 职责 | |-------|----------------| | **Orchestrator** | 协调工作流阶段,管理状态和检查点 | | **Coder** | 使用 LLM 功能生成具备上下文感知能力的补丁 | | **Reviewer** | 根据 OWASP Top 10 和安全策略验证补丁 | | **Validator** | 在沙箱环境中执行 5 层验证管道 | | **Monitor** | 跟踪健康状态、性能、token 成本和安全指标 | ### 可配置的自治能力 组织可根据合规需求配置 HITL 要求: | 自治级别 | 行为 | 用例 | |----------------|----------|----------| | `FULL_HITL` | 所有更改都需要审批 | CMMC Level 3,最大限度的监督 | | `HITL_FINAL` | 仅审批部署 | SOX 合规 | | `HITL_CRITICAL` | 仅审批严重/高危漏洞 | 平衡的自动化 | | `FULL_AUTONOMOUS` | 无需审批 | 开发环境 | **7 个行业预设:** `defense_contractor`、`financial_services`、`healthcare`、`fintech_startup`、`enterprise_standard`、`internal_tools`、`fully_autonomous` **始终需要人工介入的护栏:** 生产部署、凭据修改、访问控制更改、数据库迁移、基础设施更改。 ### Constitutional AI 所有 Agent 的输出都会经过基于 [Anthropic 的 Constitutional AI 研究](https://arxiv.org/abs/2212.08073) 的批判与修订管道: - 跨越安全性、合规性、反迎合、透明度、有益性和代码质量的 **16 项原则** - **成本优化**:使用 Haiku 进行批判,Sonnet 进行修订(节省约 85% 的成本) - **建设性参与**:对问题进行修订,而非仅仅拦截 - **Trust Center 仪表盘**:提供有关批判准确性、修订收敛性和缓存命中率的实时指标 ### AI 优化 | 技术 | 影响 | |-----------|--------| | Chain of Draft 提示 | 与 Chain of Thought 相比减少了 92% 的 token | | 语义缓存 (OpenSearch k-NN) | 68% 的缓存命中率 | | 自我反思 (Reflexion 风格) | 减少 30% 的误报 | | 选择性解码 (JEPA) | 路由任务的推理效率提高 2.85 倍 | | Titan Neural Memory | 从修复结果中持续学习 | | 递归上下文缩放 (RLM) | 为大型代码库扩展 100 倍的上下文窗口 | ## 快速开始 ### 前置条件 - Python 3.11+ - 配置了适当凭证的 AWS CLI - Podman(推荐)或 Docker ### 安装 ``` git clone https://github.com/aenealabs/aura.git cd aura pip install -r requirements.txt ``` ### 运行测试 ``` pytest tests/ ``` ### 部署到 AWS ``` # 一键 clean-account 部署 (bootstrap + state machine) ALERT_EMAIL=ops@example.com ./deploy/deploy.sh deploy dev ``` 该单一命令将运行引导程序(24 层 CodeBuild 项目 + 私有 ECR 基础镜像 + 部署管道状态机),然后触发状态机按依赖顺序部署每一层。 有关 SaaS、Kubernetes 和 Podman 部署选项,请参阅 [安装指南](docs/product/getting-started/installation.md);有关规范的 AWS 基础设施部署参考,请参阅 [部署指南](docs/deployment/DEPLOYMENT_GUIDE.md)。 ## 部署选项 | 选项 | 设置时间 | 适用场景 | |--------|-----------|----------| | **云端** | 当天 | 希望在没有基础设施开销的情况下立即获取价值的团队 | | **自托管** | 1-2 周 | 具有数据驻留要求或现有 EKS 集群的组织 | | **自托管** | 1 天 | 离线部署、小型团队、概念验证 | 所有部署选项均支持 AWS GovCloud 区域以承载政府工作负载。 ## 安全与合规 ### 数据保护 | 控制措施 | 实现方式 | |---------|----------------| | 静态加密 | 通过 AWS KMS 客户托管密钥实现 AES-256 | | 传输中加密 | 所有通信均使用 TLS 1.3 | | 网络隔离 | VPC endpoints,无公共互联网暴露 | | Secrets 管理 | AWS Secrets Manager,无硬编码凭证 | | 容器安全 | 私有 ECR 基础镜像,漏洞扫描 | ### 合规态势 | 框架 | 状态 | |-----------|--------| | NIST 800-53 | 已实施技术控制 | | SOX | 已实施控制 | | GovCloud Ready | 100%(所有已部署的服务兼容) | | CMMC Level 2 | 基础设施已完成,组织控制待定 | | FedRAMP High | 授权路径可用 | ### 安全服务 - 输入验证(SQL 注入、XSS、SSRF、Prompt 注入检测) - Secrets 检测(30 多种凭据类型,基于熵的检测) - 使用 CloudWatch 和 DynamoDB 持久化的安全审计日志 - 具有每日拦截列表更新的实时威胁情报 - 语义护栏引擎(6 层威胁检测) - Agent 能力治理(4 级工具分类,运行时强制执行) ## 文档 ### 入门指南 - [平台概述](docs/product/getting-started/index.md) -- 什么是 Aura、主要优势、用例 - [快速入门指南](docs/product/getting-started/quick-start.md) -- 5 分钟内开始运行 - [系统要求](docs/product/getting-started/system-requirements.md) -- 前置条件 - [安装指南](docs/product/getting-started/installation.md) -- SaaS、Kubernetes、Podman 部署 - [首个项目演练](docs/product/getting-started/first-project.md) -- 连接代码仓库并运行您的首次扫描 ### 核心概念 - [自主安全智能](docs/product/core-concepts/autonomous-security-intelligence.md) -- LLM 驱动的修复 - [Hybrid GraphRAG](docs/product/core-concepts/hybrid-graphrag.md) -- Neptune + OpenSearch 架构 - [多 Agent 系统](docs/product/core-concepts/multi-agent-system.md) -- Agent 编排 - [HITL 工作流](docs/product/core-concepts/hitl-workflows.md) -- 自治级别和策略预设 - [Sandbox 安全](docs/product/core-concepts/sandbox-security.md) -- 隔离验证模型 ### 运维与支持 - [系统架构](docs/SYSTEM_ARCHITECTURE.md) -- 技术设计和部署拓扑 - [API 参考](docs/support/api-reference/index.md) -- REST, GraphQL 和 Webhooks - [故障排除](docs/support/troubleshooting/index.md) -- 常见问题与解决方案 - [监控与运维](docs/support/operations/index.md) -- 可观测性、日志记录、扩展 - [常见问题](docs/support/faq.md) -- 常见问题解答 ### 架构决策 该项目维护着 [架构决策记录](docs/architecture-decisions/),记录了重大设计选择的基本依据。关键 ADR 包括: - **ADR-024**:Titan Neural Memory 架构 - **ADR-034**:上下文工程框架 - **ADR-063**:Constitutional AI 集成 - **ADR-065**:语义护栏引擎 - **ADR-083**:运行时 Agent 安全平台 - **ADR-085**:确定性验证边界(DO-178C、N-of-M 共识、MC/DC、Z3 形式化验证) - **ADR-087**:超大规模 Agent 编排 - **ADR-088**:持续模型保障(来源、冻结预言机、反古德哈特、回滚) - **ADR-091**:Cognito 跨区域灾难恢复(基于 Lambda 的镜像到 DDB Global Table、备用池、故障转移时强制重新身份验证) ## 项目统计 | 指标 | 数值 | |--------|-------| | Lines of Code | 375,000+ | | Test Suite | 24,800+ tests (0 failures) | | Architecture Decision Records | 91 ADRs | | CloudFormation 模板 | 183(24 个 CodeBuild + 159 个基础设施) | | Infrastructure 阶段 | 9/9 完成 | ## 安全架构 Aura 的态势已经过评估,可抵御已知的 Agentic AI 攻击向量,包括命令注入、Prompt 注入、依赖混淆和 Agent 执行逃逸。关键架构控制包括: - **命令执行:** 通过 `SecureCommandExecutor` 实施带有 `shell=False` 强制执行的白名单过滤——消除了 Shell 元字符和 Unicode 绕过攻击 - **Prompt 注入防御:** 6 层语义护栏引擎(Unicode 规范化、模式匹配、嵌入相似度、LLM-as-judge、会话跟踪、决策引擎),应用于用户输入和摄取的存储库内容 - **供应链:** 专用依赖混淆检测器(typosquatting、命名空间劫持、版本混淆)、使用 Sigstore 签名的 SBOM 证明、私有 ECR 基础镜像 - **Agent 隔离:** 具有 default-deny 策略的 4 级工具分类、带有 eBPF 逃逸检测的容器 + 网络沙箱、受限的 Python 执行命名空间 - **Agent 治理:** 可配置的 HITL 自治级别 (0-5)、限时的动态授权、带有行为基线和隔离的影子 Agent 检测 有关详细信息,请参阅 [安全架构](docs/support/architecture/security-architecture.md)。 ## 报告安全漏洞 如果您发现安全漏洞,请负责任地报告。请**不要**针对安全漏洞公开提 GitHub issue。 邮箱:**security@aenealabs.com** 我们将在 48 小时内确认收到,并在 5 个工作日内提供详细回复。 ## 许可证 Project Aura 采用 [商业源码许可证 1.1](LICENSE) 授权。 BSL 允许您将源代码用于非生产目的。生产环境使用需要获得 Aenea Labs 的商业许可证。该许可证将在 LICENSE 文件中指定的变更日期之后转换为开源许可证 (Apache 2.0)。 ## 关于 **Aenea Labs** 构建自主 AI 解决方案。 Project Aura 专为需要在保持完整合规审计跟踪的同时大规模修复漏洞的安全团队而设计。该平台专为受监管行业量身打造——国防、金融服务、医疗保健和政府承包——在这些领域,AI 生成的代码、AI Agents 和软件供应链都需要持续的安全监督。

Structure] OpenSearch[OpenSearch

Semantics] BM25[BM25

Keywords] Fusion[Three-Way Fusion · RRF] Neptune --> Fusion OpenSearch --> Fusion BM25 --> Fusion end subgraph Agents[Multi-Agent System] direction LR Orchestrator[Orchestrator] --> Coder[Coder] --> Reviewer[Reviewer] --> Validator[Validator] end subgraph CAI[Constitutional AI] direction LR Critique[Critique

16 principles] --> Revision[Revision] end subgraph Sandbox[Sandbox Validation] direction LR Syntax[Syntax] --- UnitTests[Unit Tests] --- Security[Security] --- Performance[Performance] end subgraph HITL[HITL Approval] direction LR Policy[Policy Engine] --> Review[Human Review] --> Deploy[Deploy] end Detect --> GraphRAG --> Agents --> CAI --> Sandbox --> HITL ``` ### 核心组件 | 组件 | 用途 | 技术 | |-----------|---------|------------| | **Agent Orchestrator** | 协调修复工作流 | Python, FastAPI | | **Hybrid GraphRAG** | 通过图谱 + 向量检索实现深度代码理解 | Neptune (Gremlin), OpenSearch (k-NN) | | **多 Agent 系统** | 用于代码生成、审查、验证的专门 Agents | 通过 AWS Bedrock 提供的 LLMs | | **Constitutional AI** | 为 Agent 输出提供基于原则的安全护栏 | Critique-revision pipeline | | **Sandbox Network** | 用于补丁验证的隔离环境 | ECS Fargate, 网络隔离 | | **HITL 工作流** | 可配置的人工审批门控 | 4 个自治级别,7 个策略预设 | ### 技术栈 | 层级 | 技术 | |-------|-------------| | **Backend** | Python 3.11+, FastAPI | | **LLM Integration** | AWS Bedrock (Claude 3.5 Sonnet, Claude 3.5 Haiku) | | **Graph Database** | AWS Neptune (Gremlin query language) | | **Vector Search** | 带有 k-NN 的 AWS OpenSearch | | **Container Orchestration** | 带有 EC2 托管节点组的 AWS EKS | | **Infrastructure as Code** | AWS CloudFormation (183 个模板) | | **Frontend** | React 18, TypeScript, Tailwind CSS, Next.js 14 | | **Service Discovery** | dnsmasq (带有 DNSSEC 的 3 层架构) | ## 核心能力 ### 混合 GraphRAG Aura 的检索架构结合了三种方法以实现对代码的全面理解: - **图遍历** (Neptune) -- 调用图、依赖链、继承层次结构 - **语义搜索** (OpenSearch k-NN) -- 基于嵌入的相似度匹配相关模式 - **关键词搜索** (BM25) -- 精确的标识符和函数名匹配 结果使用倒数排名融合 (RRF) 进行合并,与单一方法相比,检索准确率提高了 22-25%。 ### 多 Agent 系统 专门的 Agents 通过结构化消息传递进行协作: | Agent | 职责 | |-------|----------------| | **Orchestrator** | 协调工作流阶段,管理状态和检查点 | | **Coder** | 使用 LLM 功能生成具备上下文感知能力的补丁 | | **Reviewer** | 根据 OWASP Top 10 和安全策略验证补丁 | | **Validator** | 在沙箱环境中执行 5 层验证管道 | | **Monitor** | 跟踪健康状态、性能、token 成本和安全指标 | ### 可配置的自治能力 组织可根据合规需求配置 HITL 要求: | 自治级别 | 行为 | 用例 | |----------------|----------|----------| | `FULL_HITL` | 所有更改都需要审批 | CMMC Level 3,最大限度的监督 | | `HITL_FINAL` | 仅审批部署 | SOX 合规 | | `HITL_CRITICAL` | 仅审批严重/高危漏洞 | 平衡的自动化 | | `FULL_AUTONOMOUS` | 无需审批 | 开发环境 | **7 个行业预设:** `defense_contractor`、`financial_services`、`healthcare`、`fintech_startup`、`enterprise_standard`、`internal_tools`、`fully_autonomous` **始终需要人工介入的护栏:** 生产部署、凭据修改、访问控制更改、数据库迁移、基础设施更改。 ### Constitutional AI 所有 Agent 的输出都会经过基于 [Anthropic 的 Constitutional AI 研究](https://arxiv.org/abs/2212.08073) 的批判与修订管道: - 跨越安全性、合规性、反迎合、透明度、有益性和代码质量的 **16 项原则** - **成本优化**:使用 Haiku 进行批判,Sonnet 进行修订(节省约 85% 的成本) - **建设性参与**:对问题进行修订,而非仅仅拦截 - **Trust Center 仪表盘**:提供有关批判准确性、修订收敛性和缓存命中率的实时指标 ### AI 优化 | 技术 | 影响 | |-----------|--------| | Chain of Draft 提示 | 与 Chain of Thought 相比减少了 92% 的 token | | 语义缓存 (OpenSearch k-NN) | 68% 的缓存命中率 | | 自我反思 (Reflexion 风格) | 减少 30% 的误报 | | 选择性解码 (JEPA) | 路由任务的推理效率提高 2.85 倍 | | Titan Neural Memory | 从修复结果中持续学习 | | 递归上下文缩放 (RLM) | 为大型代码库扩展 100 倍的上下文窗口 | ## 快速开始 ### 前置条件 - Python 3.11+ - 配置了适当凭证的 AWS CLI - Podman(推荐)或 Docker ### 安装 ``` git clone https://github.com/aenealabs/aura.git cd aura pip install -r requirements.txt ``` ### 运行测试 ``` pytest tests/ ``` ### 部署到 AWS ``` # 一键 clean-account 部署 (bootstrap + state machine) ALERT_EMAIL=ops@example.com ./deploy/deploy.sh deploy dev ``` 该单一命令将运行引导程序(24 层 CodeBuild 项目 + 私有 ECR 基础镜像 + 部署管道状态机),然后触发状态机按依赖顺序部署每一层。 有关 SaaS、Kubernetes 和 Podman 部署选项,请参阅 [安装指南](docs/product/getting-started/installation.md);有关规范的 AWS 基础设施部署参考,请参阅 [部署指南](docs/deployment/DEPLOYMENT_GUIDE.md)。 ## 部署选项 | 选项 | 设置时间 | 适用场景 | |--------|-----------|----------| | **云端** | 当天 | 希望在没有基础设施开销的情况下立即获取价值的团队 | | **自托管** | 1-2 周 | 具有数据驻留要求或现有 EKS 集群的组织 | | **自托管** | 1 天 | 离线部署、小型团队、概念验证 | 所有部署选项均支持 AWS GovCloud 区域以承载政府工作负载。 ## 安全与合规 ### 数据保护 | 控制措施 | 实现方式 | |---------|----------------| | 静态加密 | 通过 AWS KMS 客户托管密钥实现 AES-256 | | 传输中加密 | 所有通信均使用 TLS 1.3 | | 网络隔离 | VPC endpoints,无公共互联网暴露 | | Secrets 管理 | AWS Secrets Manager,无硬编码凭证 | | 容器安全 | 私有 ECR 基础镜像,漏洞扫描 | ### 合规态势 | 框架 | 状态 | |-----------|--------| | NIST 800-53 | 已实施技术控制 | | SOX | 已实施控制 | | GovCloud Ready | 100%(所有已部署的服务兼容) | | CMMC Level 2 | 基础设施已完成,组织控制待定 | | FedRAMP High | 授权路径可用 | ### 安全服务 - 输入验证(SQL 注入、XSS、SSRF、Prompt 注入检测) - Secrets 检测(30 多种凭据类型,基于熵的检测) - 使用 CloudWatch 和 DynamoDB 持久化的安全审计日志 - 具有每日拦截列表更新的实时威胁情报 - 语义护栏引擎(6 层威胁检测) - Agent 能力治理(4 级工具分类,运行时强制执行) ## 文档 ### 入门指南 - [平台概述](docs/product/getting-started/index.md) -- 什么是 Aura、主要优势、用例 - [快速入门指南](docs/product/getting-started/quick-start.md) -- 5 分钟内开始运行 - [系统要求](docs/product/getting-started/system-requirements.md) -- 前置条件 - [安装指南](docs/product/getting-started/installation.md) -- SaaS、Kubernetes、Podman 部署 - [首个项目演练](docs/product/getting-started/first-project.md) -- 连接代码仓库并运行您的首次扫描 ### 核心概念 - [自主安全智能](docs/product/core-concepts/autonomous-security-intelligence.md) -- LLM 驱动的修复 - [Hybrid GraphRAG](docs/product/core-concepts/hybrid-graphrag.md) -- Neptune + OpenSearch 架构 - [多 Agent 系统](docs/product/core-concepts/multi-agent-system.md) -- Agent 编排 - [HITL 工作流](docs/product/core-concepts/hitl-workflows.md) -- 自治级别和策略预设 - [Sandbox 安全](docs/product/core-concepts/sandbox-security.md) -- 隔离验证模型 ### 运维与支持 - [系统架构](docs/SYSTEM_ARCHITECTURE.md) -- 技术设计和部署拓扑 - [API 参考](docs/support/api-reference/index.md) -- REST, GraphQL 和 Webhooks - [故障排除](docs/support/troubleshooting/index.md) -- 常见问题与解决方案 - [监控与运维](docs/support/operations/index.md) -- 可观测性、日志记录、扩展 - [常见问题](docs/support/faq.md) -- 常见问题解答 ### 架构决策 该项目维护着 [架构决策记录](docs/architecture-decisions/),记录了重大设计选择的基本依据。关键 ADR 包括: - **ADR-024**:Titan Neural Memory 架构 - **ADR-034**:上下文工程框架 - **ADR-063**:Constitutional AI 集成 - **ADR-065**:语义护栏引擎 - **ADR-083**:运行时 Agent 安全平台 - **ADR-085**:确定性验证边界(DO-178C、N-of-M 共识、MC/DC、Z3 形式化验证) - **ADR-087**:超大规模 Agent 编排 - **ADR-088**:持续模型保障(来源、冻结预言机、反古德哈特、回滚) - **ADR-091**:Cognito 跨区域灾难恢复(基于 Lambda 的镜像到 DDB Global Table、备用池、故障转移时强制重新身份验证) ## 项目统计 | 指标 | 数值 | |--------|-------| | Lines of Code | 375,000+ | | Test Suite | 24,800+ tests (0 failures) | | Architecture Decision Records | 91 ADRs | | CloudFormation 模板 | 183(24 个 CodeBuild + 159 个基础设施) | | Infrastructure 阶段 | 9/9 完成 | ## 安全架构 Aura 的态势已经过评估,可抵御已知的 Agentic AI 攻击向量,包括命令注入、Prompt 注入、依赖混淆和 Agent 执行逃逸。关键架构控制包括: - **命令执行:** 通过 `SecureCommandExecutor` 实施带有 `shell=False` 强制执行的白名单过滤——消除了 Shell 元字符和 Unicode 绕过攻击 - **Prompt 注入防御:** 6 层语义护栏引擎(Unicode 规范化、模式匹配、嵌入相似度、LLM-as-judge、会话跟踪、决策引擎),应用于用户输入和摄取的存储库内容 - **供应链:** 专用依赖混淆检测器(typosquatting、命名空间劫持、版本混淆)、使用 Sigstore 签名的 SBOM 证明、私有 ECR 基础镜像 - **Agent 隔离:** 具有 default-deny 策略的 4 级工具分类、带有 eBPF 逃逸检测的容器 + 网络沙箱、受限的 Python 执行命名空间 - **Agent 治理:** 可配置的 HITL 自治级别 (0-5)、限时的动态授权、带有行为基线和隔离的影子 Agent 检测 有关详细信息,请参阅 [安全架构](docs/support/architecture/security-architecture.md)。 ## 报告安全漏洞 如果您发现安全漏洞,请负责任地报告。请**不要**针对安全漏洞公开提 GitHub issue。 邮箱:**security@aenealabs.com** 我们将在 48 小时内确认收到,并在 5 个工作日内提供详细回复。 ## 许可证 Project Aura 采用 [商业源码许可证 1.1](LICENSE) 授权。 BSL 允许您将源代码用于非生产目的。生产环境使用需要获得 Aenea Labs 的商业许可证。该许可证将在 LICENSE 文件中指定的变更日期之后转换为开源许可证 (Apache 2.0)。 ## 关于 **Aenea Labs** 构建自主 AI 解决方案。 Project Aura 专为需要在保持完整合规审计跟踪的同时大规模修复漏洞的安全团队而设计。该平台专为受监管行业量身打造——国防、金融服务、医疗保健和政府承包——在这些领域,AI 生成的代码、AI Agents 和软件供应链都需要持续的安全监督。

标签:AI安全, Chat Copilot, CISA项目, DevSecOps, GraphQL安全矩阵, GraphRAG, PyRIT, Python, SAST, SQL注入防护, 上下文感知, 上游代理, 人工智能, 代码安全, 代码补丁生成, 企业代码库, 企业级安全, 合规, 图检索增强生成, 多智能体系统, 安全扫描器, 无后门, 沙箱验证, 漏洞枚举, 用户模式Hook绕过, 盲注攻击, 自主安全平台, 自动修复, 逆向工具, 静态应用安全测试